89884

Apr 21, 2010, updated at Oct 18, 2012 (UTC)

VPN Routing - 2 Netzwerke verbinden OpenVPN

Wir möchten unsere Netzwerke verbinden, damit Pakete ins andere geroutet werden können.

Moin,

ich möchte mein Netzwerk mit dem Netzwerk eines Freundes verbinden.

wir haben beide homeserver, die 24/7 laufen, mit Win server 2003 bzw. 2008 als os.

Das vpn steht bereits (über open vpn) und wir haben es mittlerweile schon so weit geschafft, dass ein beliebiger pc des einen netzwerks den server des anderen netzwerks pingen kann, und zwar über die gleiche ip, die dieser auch im normalen lan hätte (genau das ist nämlich der grund für dieses "spezielle" vpn, denn ein normales, in dem jeder pc client mit zusätzlicher anderer ip ist, hatten wir schon am laufen, wir brauchen aber ein vpn, das sich so verhält, als würden sich sie pcs unserer beiden netzwerke physisch im gleichen LAN befinden)

die vpn-verbindung wird zwischen unseren beiden servern hergestellt.

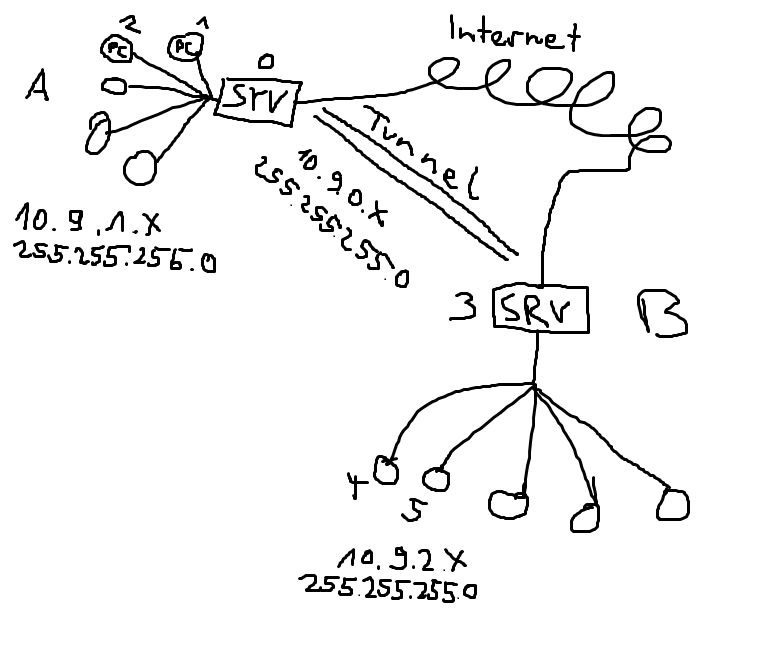

noch eine kleine erläuterung zu der genialen zeichnung:

im moment kann man z.b. von 1/2 nach 3 pingen und von 4/5 nach 0, jedoch nicht, wie benötigt, von 1/2 nach 4/5.

Bisher haben wir auf je dem anderen Server eine statische Route zum anderen Netzwerk eingetragen, und dabei

den Server als Gateway eingetragen, der vor dem Netzwerk steht.

Server 0 ist VPN-Server und arbeitet als LAN-WAN-Router.

Server 3 ist zwar wie ein normaler pc hinter ner fritzbox, doch auf dieser ist eine statische route 10.9.1.0/255.255.255.0 mit gateway auf Server 3 eingerichtet. Routing und Ras ist auch auf diesem gestartet.

danke schonmal im voraus für hoffentlich weiterhelfende antworten

ps: und ja, firewalls sind aus

ich möchte mein Netzwerk mit dem Netzwerk eines Freundes verbinden.

wir haben beide homeserver, die 24/7 laufen, mit Win server 2003 bzw. 2008 als os.

Das vpn steht bereits (über open vpn) und wir haben es mittlerweile schon so weit geschafft, dass ein beliebiger pc des einen netzwerks den server des anderen netzwerks pingen kann, und zwar über die gleiche ip, die dieser auch im normalen lan hätte (genau das ist nämlich der grund für dieses "spezielle" vpn, denn ein normales, in dem jeder pc client mit zusätzlicher anderer ip ist, hatten wir schon am laufen, wir brauchen aber ein vpn, das sich so verhält, als würden sich sie pcs unserer beiden netzwerke physisch im gleichen LAN befinden)

die vpn-verbindung wird zwischen unseren beiden servern hergestellt.

noch eine kleine erläuterung zu der genialen zeichnung:

im moment kann man z.b. von 1/2 nach 3 pingen und von 4/5 nach 0, jedoch nicht, wie benötigt, von 1/2 nach 4/5.

Bisher haben wir auf je dem anderen Server eine statische Route zum anderen Netzwerk eingetragen, und dabei

den Server als Gateway eingetragen, der vor dem Netzwerk steht.

Server 0 ist VPN-Server und arbeitet als LAN-WAN-Router.

Server 3 ist zwar wie ein normaler pc hinter ner fritzbox, doch auf dieser ist eine statische route 10.9.1.0/255.255.255.0 mit gateway auf Server 3 eingerichtet. Routing und Ras ist auch auf diesem gestartet.

danke schonmal im voraus für hoffentlich weiterhelfende antworten

ps: und ja, firewalls sind aus

Please also mark the comments that contributed to the solution of the article

Content-Key: 141150

Url: https://administrator.de/contentid/141150

Printed on: April 19, 2024 at 23:04 o'clock

11 Comments

Latest comment

Das ist klar das es nicht geht, denn die jeweils gegenüberliegenden Netze erreichen die Clients 1/2 und 4/5 nur über die Server die auch die VPN Verbindung halten.

Dort wird aber mit an sicherheit grenzender Wahrscheinlichkeit ein lokaler DSL Router als Gateway IP eingestellt sein. Deshalb gehen dann Anfragen für das jeweils remote 10er Natzdrüber ins Nirwana !!

Du musst also dem jeweiligen Router sagen das er das gegenüberliegende Netz über den Server erreicht als next Hop Gateway. Hier muss also eine statische Route rein.

Es kann aber auch schlicht und einfach sein das du die lokalen Firewalls dieser Rechner nicht angepasst hast. Normalerweise blocken die Clients 1/2 und 4/5 alles was nicht aus ihrem lokalen Netz kommt und somit auch die Ping Versuche von der remoten Seite.

Hier musst du also die Firewall editieren und den Bereich erweitern auf das remote Netz oder die Schrotschusslösung "Alle Computer inkl. Internet" anklicken.

Ferner solltest du prüfen ob die ICMP in der Firewall erlaubt hast (Haken bei "Auch Echo Anforderungen antworten" setzen in der FW) !

Grundlagen zu solchen Routing Scenarios findest du hier:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Bzw. bei VPNs hier:

VPNs einrichten mit PPTP

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Dort wird aber mit an sicherheit grenzender Wahrscheinlichkeit ein lokaler DSL Router als Gateway IP eingestellt sein. Deshalb gehen dann Anfragen für das jeweils remote 10er Natzdrüber ins Nirwana !!

Du musst also dem jeweiligen Router sagen das er das gegenüberliegende Netz über den Server erreicht als next Hop Gateway. Hier muss also eine statische Route rein.

Es kann aber auch schlicht und einfach sein das du die lokalen Firewalls dieser Rechner nicht angepasst hast. Normalerweise blocken die Clients 1/2 und 4/5 alles was nicht aus ihrem lokalen Netz kommt und somit auch die Ping Versuche von der remoten Seite.

Hier musst du also die Firewall editieren und den Bereich erweitern auf das remote Netz oder die Schrotschusslösung "Alle Computer inkl. Internet" anklicken.

Ferner solltest du prüfen ob die ICMP in der Firewall erlaubt hast (Haken bei "Auch Echo Anforderungen antworten" setzen in der FW) !

Grundlagen zu solchen Routing Scenarios findest du hier:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Bzw. bei VPNs hier:

VPNs einrichten mit PPTP

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Nein, soweit ist vom Routing her alles OK. Hast du mal mit traceroute oder pathping gecheckt wie weit die Pakete laufen ?? Wo werden sie geblockt.

Testhalber könntest du auf 4 (oder5) einmal eine direkte Route ala:

route add 10.9.1.0 mask 255.255.255.0 10.9.2.3

eingeben, dann schliesst man die FB vom Routing aus (falls die das Problem ist) .

Du müsstest generell einmal mit einem Sniffer (Wireshark) auf 4 und 5 checken ob Pakete aus dem 10.9.1.0er netz überhaupt ankommen von den Clients 1 und 2.

Nochwas:

Gibst du mit push "route 10.9.1.0 255.255.255.0" bzw. push "route 10.9.2.0 255.255.255.0" in den OpenVPN Servern jeweils die lokalen Netze weiter ??

Was sagte denn ein route print überhaupt auf den Servern ?? Sind dort die jeweiligen lokalen Zielnetze überhaupt bekannt ??

Testhalber könntest du auf 4 (oder5) einmal eine direkte Route ala:

route add 10.9.1.0 mask 255.255.255.0 10.9.2.3

eingeben, dann schliesst man die FB vom Routing aus (falls die das Problem ist) .

Du müsstest generell einmal mit einem Sniffer (Wireshark) auf 4 und 5 checken ob Pakete aus dem 10.9.1.0er netz überhaupt ankommen von den Clients 1 und 2.

Nochwas:

Gibst du mit push "route 10.9.1.0 255.255.255.0" bzw. push "route 10.9.2.0 255.255.255.0" in den OpenVPN Servern jeweils die lokalen Netze weiter ??

Was sagte denn ein route print überhaupt auf den Servern ?? Sind dort die jeweiligen lokalen Zielnetze überhaupt bekannt ??