103305

Oct 31, 2011, updated at Oct 18, 2012 (UTC)

VMware Umgebung

Hallo Zusammen,

Ich bin seit diesem Jahr aus der Lehre (Schweiz) und wollte mit ein paar Kumpels von mir ein Netzwerk aufbauen.

Nun wollten wir zuerst ein Konzept aufstellen. Das Konzept steht nun auch, während der Planung, stiessen wir jedoch auf ein paar Komplikationen.

Zuerst einmal zur wichtigsten Information: Es ist ein Low-Budget Projekt und deshalb wäre ich euch dankbar, wenn keine "Kaufvorschläge" kommen würde.

Die Umgebung wird ein Mischmasch aus verschiedenen Systemen sein (Windows, Linux, Mac). Wenn ihr euch fragt wieso, dann kann ich euch dazu nur sagen: Wir möchten noch mehr lernen.

Nun gebe ich euch mal die Informationen, die wir/ihr für diesen Beitrag braucht:

Wir möchten eine virtuelle Umgebung aufstellen, zur Verfügung stehen uns folgende Komponenten:

- ML350 G6 (Dient als ESXi-Host)

- L3-Switch (wird noch ausgewählt)

- Router von Netgear (VPN-Fähig, Mordernste Funktionen)

- NAS (D211j)

- 4 Clients (Funktion: VC, Mediacenter, ClearOS Firewall, TestPC)

- Eine Playstation 3

Nun bezieht sich meine Frage auf folgendes:

Um unseren Low-Budget Netzwerk zu schützen, wollten wir eine SoftwareFirewall (ClearOS) installieren. Und nun kommt die evt. sehr doofe Frage: Wo kommt die Firewall nun physisch oder halt virtuell hin?

Lasst mich ein bisschen genauer werden:

Wir haben 3 VLANs:

- Management (172.16.50.1 - X)

- Production (10.50.10.1 -X)

- Access (10.0.5.1 - X)

Die PS3, das NAS, und der Mediacenter-Client dienen nur dem "Unterhaltungszweck", deswegen möchten wir sie VOR der Firewall platzieren, also: Direkt am Router.

Der Router wird dann mit dem Switch verbunden und ein "Access" VLAN wird konfiguriert, der alles von aussen nach innen erlaubt und alles von innen nach aussen.

Nun gehen wir weiter zu den Komponenten, die am Switch angeschlossen sind: Ein Server und zwei Clients (falls es virtuell nicht funktioniert ClearOS firewall und/oder VC (Virtual Controller)

Der VC hat 2 Netzwerkkarten bzw. NICS und kann sowohl im Management als auch in der Production konfiguriert werden.

ABER wie muss ich die Firewall (ClearOS) konfigurieren?

- MUSS ich ein physischer Client mit 2 NICs konfigurieren und diesen am Switch anhängen, oder kann ich einfach einen virtuellen ClearOS Client installieren und einfach 2vNICS konfigurieren,

die mit dem Switch kommunizieren?

- ODER muss die Firewall an einem völlig anderen Ort angeschlossen werden?

Ich kenne mich leider nur mit HW-Firewalls ein bisschen aus (Barracuda) und frage deshalb nach.

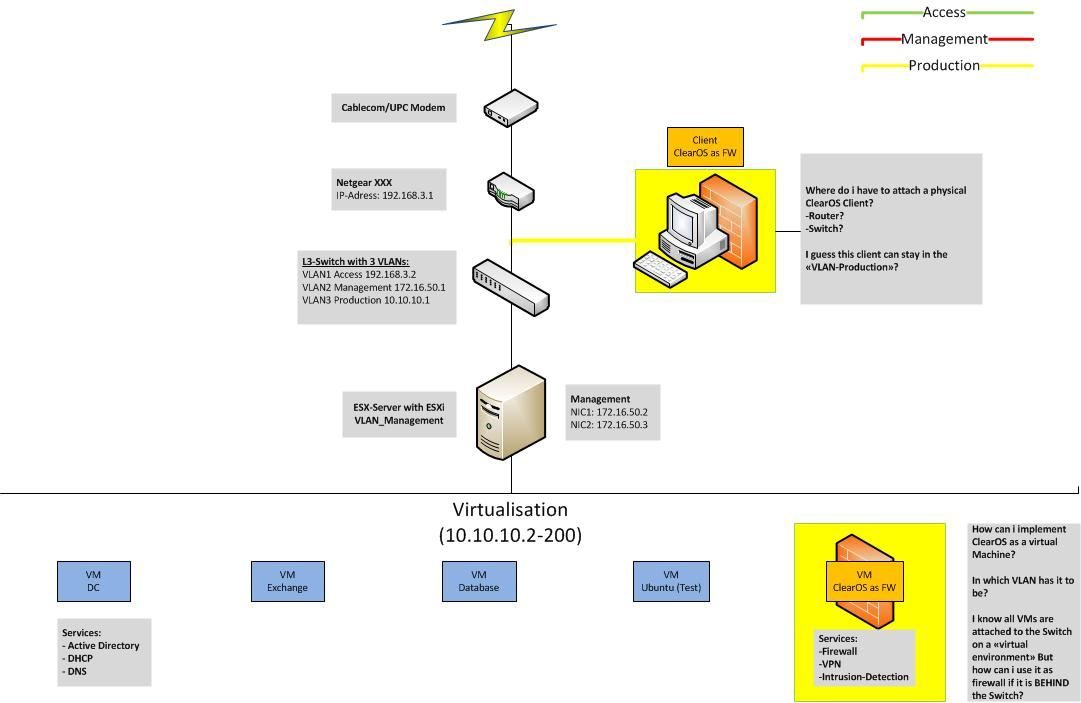

Ich weiss ich habe es in bisschen komisch formuliert, aber evt Hilft euch die Bilddatei (Netzwerkschema) zu verstehen was ich meine.

Vielen Dank und freundliche Grüsse

Sam

Die Umgebung wird ein Mischmasch aus verschiedenen Systemen sein (Windows, Linux, Mac). Wenn ihr euch fragt wieso, dann kann ich euch dazu nur sagen: Wir möchten noch mehr lernen.

Nun gebe ich euch mal die Informationen, die wir/ihr für diesen Beitrag braucht:

Wir möchten eine virtuelle Umgebung aufstellen, zur Verfügung stehen uns folgende Komponenten:

- ML350 G6 (Dient als ESXi-Host)

- L3-Switch (wird noch ausgewählt)

- Router von Netgear (VPN-Fähig, Mordernste Funktionen)

- NAS (D211j)

- 4 Clients (Funktion: VC, Mediacenter, ClearOS Firewall, TestPC)

- Eine Playstation 3

Nun bezieht sich meine Frage auf folgendes:

Um unseren Low-Budget Netzwerk zu schützen, wollten wir eine SoftwareFirewall (ClearOS) installieren. Und nun kommt die evt. sehr doofe Frage: Wo kommt die Firewall nun physisch oder halt virtuell hin?

Lasst mich ein bisschen genauer werden:

Wir haben 3 VLANs:

- Management (172.16.50.1 - X)

- Production (10.50.10.1 -X)

- Access (10.0.5.1 - X)

Die PS3, das NAS, und der Mediacenter-Client dienen nur dem "Unterhaltungszweck", deswegen möchten wir sie VOR der Firewall platzieren, also: Direkt am Router.

Der Router wird dann mit dem Switch verbunden und ein "Access" VLAN wird konfiguriert, der alles von aussen nach innen erlaubt und alles von innen nach aussen.

Nun gehen wir weiter zu den Komponenten, die am Switch angeschlossen sind: Ein Server und zwei Clients (falls es virtuell nicht funktioniert ClearOS firewall und/oder VC (Virtual Controller)

Der VC hat 2 Netzwerkkarten bzw. NICS und kann sowohl im Management als auch in der Production konfiguriert werden.

ABER wie muss ich die Firewall (ClearOS) konfigurieren?

- MUSS ich ein physischer Client mit 2 NICs konfigurieren und diesen am Switch anhängen, oder kann ich einfach einen virtuellen ClearOS Client installieren und einfach 2vNICS konfigurieren,

die mit dem Switch kommunizieren?

- ODER muss die Firewall an einem völlig anderen Ort angeschlossen werden?

Ich kenne mich leider nur mit HW-Firewalls ein bisschen aus (Barracuda) und frage deshalb nach.

Ich weiss ich habe es in bisschen komisch formuliert, aber evt Hilft euch die Bilddatei (Netzwerkschema) zu verstehen was ich meine.

Vielen Dank und freundliche Grüsse

Sam

Please also mark the comments that contributed to the solution of the article

Content-Key: 175557

Url: https://administrator.de/contentid/175557

Printed on: April 20, 2024 at 01:04 o'clock

10 Comments

Latest comment

Du könntest einen PC mit drei oder oder NIC nehmen und den ClearOS-Host sowohl als FW wie auch als Router einrichten.

Also MODEM->ClearOS und danach die drei Netze

Wenn du einen Motherboard mit 4PCIe-Slots nimmst kannst du getrennt ein DMZ einrichten. Dort kannst du dann - auf einem kleinen Switch - deine Geräte für Unterhaltung anschließen.

VPN kannst du auch in ClearOS aktivieren. Du brauchst in diesem Sinne keinen VPN-Router extra. ClearOS kriegt all diese selbst hin,

Gr. I.

Also MODEM->ClearOS und danach die drei Netze

Wenn du einen Motherboard mit 4PCIe-Slots nimmst kannst du getrennt ein DMZ einrichten. Dort kannst du dann - auf einem kleinen Switch - deine Geräte für Unterhaltung anschließen.

VPN kannst du auch in ClearOS aktivieren. Du brauchst in diesem Sinne keinen VPN-Router extra. ClearOS kriegt all diese selbst hin,

Gr. I.

Hallo,

ich bin leider auch nicht wirklich erfahren, was die Sache betrifft. Ich hoffe, dass jemand dir präziser helfen kann.

also m. E. sollte es etwa so sein:

MODEM--> ClearOS (Router und FW) - Netze

Unter NIC meine Netzwerkadapter.

Sorry ich habe mich verrechnet. Wegen WAN bräuchtest du prinzipiell 5 Anschlüße

1. Karte wo das Modem angeschloßen wird (WAN)

2. - Management (172.16.50.1 - X)

3. - Production (10.50.10.1 -X)

4. - Access (10.0.5.1 - X)

5. - DMZ

5 NIC wären natürlich wohl zu viel des Guten in einem Gehäuse

Es würde IMHO ausreichen einen ClearOS-Host mit 3 Karten zu nehmen (WAN; LAN, DMZ) und die VLANs mit deinem vorhanden Router lösen. Der Router wäre in diesem Fall ans LAN-Anschluß angeschloßen.

Eine Bemerkung: Nur als Firewall / Router würde ich keinen PC für ClearOS einrichten. Es ist billiger einen Alix-Board mit pfSense zu nehmen.

Info hier: Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Die Kiste kostet - out-of-the-box so um € 170,- Es lohnt sich vielleicht auch dann wenn du sonst nichts mehr ausgeben wolltest.

Der Board hat 3 Anschlüße und das embedded pfSense funktioniert als Router, DNS-Server, OpenVPN-server und Firewall. Als FW wohl besser als ClearOS.

Es ist klar, dass ClearOS viel mächtiger ist, du musst halt wissen, was du brauchst.

Gr. I.

ich bin leider auch nicht wirklich erfahren, was die Sache betrifft. Ich hoffe, dass jemand dir präziser helfen kann.

also m. E. sollte es etwa so sein:

MODEM--> ClearOS (Router und FW) - Netze

Unter NIC meine Netzwerkadapter.

Sorry ich habe mich verrechnet. Wegen WAN bräuchtest du prinzipiell 5 Anschlüße

1. Karte wo das Modem angeschloßen wird (WAN)

2. - Management (172.16.50.1 - X)

3. - Production (10.50.10.1 -X)

4. - Access (10.0.5.1 - X)

5. - DMZ

5 NIC wären natürlich wohl zu viel des Guten in einem Gehäuse

Es würde IMHO ausreichen einen ClearOS-Host mit 3 Karten zu nehmen (WAN; LAN, DMZ) und die VLANs mit deinem vorhanden Router lösen. Der Router wäre in diesem Fall ans LAN-Anschluß angeschloßen.

Eine Bemerkung: Nur als Firewall / Router würde ich keinen PC für ClearOS einrichten. Es ist billiger einen Alix-Board mit pfSense zu nehmen.

Info hier: Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Die Kiste kostet - out-of-the-box so um € 170,- Es lohnt sich vielleicht auch dann wenn du sonst nichts mehr ausgeben wolltest.

Der Board hat 3 Anschlüße und das embedded pfSense funktioniert als Router, DNS-Server, OpenVPN-server und Firewall. Als FW wohl besser als ClearOS.

Es ist klar, dass ClearOS viel mächtiger ist, du musst halt wissen, was du brauchst.

Gr. I.

Bitte ...

"Denkst du die Box funktioniert auch für pfSense oder ändert sich hier funktions bzw. Leistungsmässig etwas?"

Nun ich weiß es nicht, ich habe keinen direkten Vergleich. Ich benutze die Alix-Box auch mit einer 4GB-CF-Karte... Bisher alles Ok. Die bisherigen Probleme waren eher meinem enigeschränkten Netzwerkwissen zu danken.

Ich benutze sie als Router / FW und OpenVPN.Server mit 5 User.

Zurück zu deiner NIC-Aufteilung (ohne zu beurteilen, ob es so OK ist):

1. "Media"

2. "LAN"

3. "DMZ"

4. "Access"

Was benützst du dann als WAN-Anschluß? Doch eine 5. Netzwerkadapter? Oder habe ich etwas missverstanden?

Gr. I.

"Denkst du die Box funktioniert auch für pfSense oder ändert sich hier funktions bzw. Leistungsmässig etwas?"

Nun ich weiß es nicht, ich habe keinen direkten Vergleich. Ich benutze die Alix-Box auch mit einer 4GB-CF-Karte... Bisher alles Ok. Die bisherigen Probleme waren eher meinem enigeschränkten Netzwerkwissen zu danken.

Ich benutze sie als Router / FW und OpenVPN.Server mit 5 User.

Zurück zu deiner NIC-Aufteilung (ohne zu beurteilen, ob es so OK ist):

1. "Media"

2. "LAN"

3. "DMZ"

4. "Access"

Was benützst du dann als WAN-Anschluß? Doch eine 5. Netzwerkadapter? Oder habe ich etwas missverstanden?

Gr. I.