Sperrprüfung für ein Zertifikat schlägt fehl

Hallo,

ich habe ein Problem mit einem Zertifikat, welches für eine RDP-Verbindung von Windows 10 auf einen Windows 2016 Server genutzt wird. Bei der Verbindung kommt die Fehlermeldung, dass keine Sperrprüfung für das Zertifikat durchgeführt werden konnte.

Wir haben bei uns eine Offline Root-CA (MSTC-ROOTCA), sowie eine Unternehmens-CA (mstc-SRVDC1-CA), welche das Zertifikat ausgestellt hat (zweistufige CA-Struktur). Der Client ist nicht Mitglied der Domäne. Die Sperrlisten der Root-CA und der Unternehmens-CA liegen in einem frei erreichbaren http-Verzeichnis. Die Zertifikate der ROOT-CA und der Unternehmens-CA sind auf dem Client als vertrauenswürdige Stammzertifizierungsstelle installiert (letzteres eigentlich nur zum Ausschluss von anderen Fehlern).

Eine Prüfung des Root-CA-Zertifikats mit certutil erfolgt fehlerfrei, gleiches gilt für das Unternehmens-CA-Zertifikat. Die Prüfung des RDP-Zertifikates mit certutil schlägt aber fehl. Die gesamte Ausgabe füge ich anschließend bei.

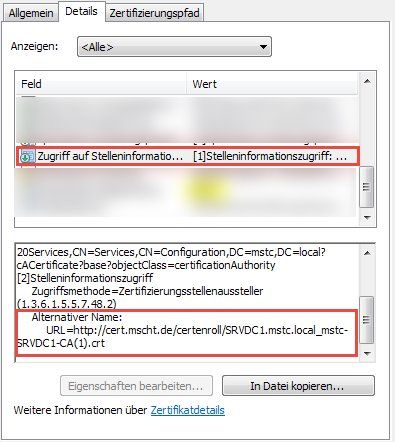

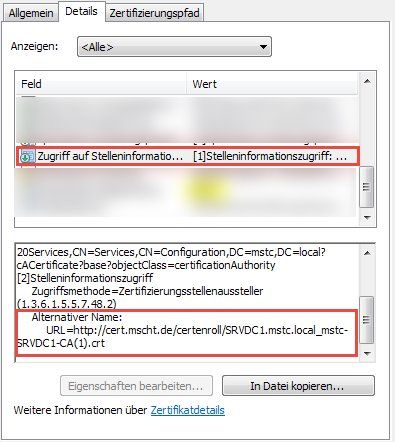

Merkwürdig finde ich den folgenden Abschnitt:

Fehler beim Abrufen der URL: Nicht gefunden (404). 0x80190194 (-2145844844 HTTP_E_STATUS_NOT_FOUND)

http://cert.mscht.de/certenroll/SRVDC1.mstc.local_mstc-SRVDC1-CA(1).crt

Die angegebene URL kann auch nicht gefunden werden. Ich weiß auch nicht, warum hier ein Zertifikat abgefragt wird.

Die notwendigen Sperrlisten werden grundsätzlich wohl auch gefunden. Um dies zu überprüfen hatte ich den urlcache vor certutil gelöscht. Nach Überprüfung des Zertifikats erhalte ich dann folgende Einträge:

C:\temp>certutil -urlcache CRL

http://cert.mscht.de/certenroll/MSTC-ROOTCA.crl

http://cert.mscht.de/certenroll/mstc-SRVDC1-CA.crl

WinHttp-Cacheeinträge: 2

CertUtil: -URLCache-Befehl wurde erfolgreich ausgeführt.

Die beiden Cache-Einträge sind die Sperrlisten der ROOTCA und der Unternehmens-CA.

Ich hoffe, mir kann jemand helfen. Vielen Dank.

Mit besten Grüßen

Michael

Vollständige Ausgabe certutil:

C:\temp>certutil -verify -urlfetch DATEVTS_TEST.cer

Aussteller:

CN=mstc-SRVDC1-CA

DC=mstc

DC=local

Namenshash (sha1): 8c01421bfb0337696c37ddeead975bdd70ac912e

Namenshash (md5): 6510bc646b7b6f9b5033a9a6748d7d9e

Antragsteller:

CN=SRVTS2

DC=mstc

DC=local

Namenshash (sha1): 5041be0d25343b881367b4a426a1150efec7ee70

Namenshash (md5): 8b5d965017cf5efbb1da085600ce1b5b

Zertifikatseriennummer: 350000003af09b5a134a26927f00010000003a

dwFlags = CA_VERIFY_FLAGS_CONSOLE_TRACE (0x20000000)

dwFlags = CA_VERIFY_FLAGS_DUMP_CHAIN (0x40000000)

ChainFlags = CERT_CHAIN_REVOCATION_CHECK_CHAIN_EXCLUDE_ROOT (0x40000000)

HCCE_LOCAL_MACHINE

CERT_CHAIN_POLICY_BASE

CERT_CHAIN_CONTEXT --------

ChainContext.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

ChainContext.dwErrorStatus = CERT_TRUST_REVOCATION_STATUS_UNKNOWN (0x40)

ChainContext.dwErrorStatus = CERT_TRUST_IS_OFFLINE_REVOCATION (0x1000000)

SimpleChain.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

SimpleChain.dwErrorStatus = CERT_TRUST_REVOCATION_STATUS_UNKNOWN (0x40)

SimpleChain.dwErrorStatus = CERT_TRUST_IS_OFFLINE_REVOCATION (0x1000000)

CertContext: dwInfoStatus=102 dwErrorStatus=1000040

Issuer: CN=mstc-SRVDC1-CA, DC=mstc, DC=local

NotBefore: 16.12.2016 14:44

NotAfter: 16.12.2018 14:44

Subject: CN=SRVTS2, DC=mstc, DC=local

Serial: 350000003af09b5a134a26927f00010000003a

SubjectAltName: DNS-Name=SRVTS2, DNS-Name=SRVTS2.mstc, DNS-Name=SRVTS2.mstc.local, DNS-Name=DATEVTS, DNS-Name=DATEVTS.mstc, DNS-Name=DATEVTS.mstc.local

Template: WebServer

Cert: 05d6f464764f01a67bc9344e0583ce45e53bae99

Element.dwInfoStatus = CERT_TRUST_HAS_KEY_MATCH_ISSUER (0x2)

Element.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

Element.dwErrorStatus = CERT_TRUST_REVOCATION_STATUS_UNKNOWN (0x40)

Element.dwErrorStatus = CERT_TRUST_IS_OFFLINE_REVOCATION (0x1000000)

---------------- Zertifikat abrufen ----------------

Gescheitert "AIA" Zeit: 0 (null)

Fehler beim Abrufen der URL: Die angegebene Netzwerkressource bzw. das angegebene Gerät ist nicht mehr verfügbar. 0x80070037 (WIN32: 55 ERROR_DEV_NOT_EXIST)

ldap:/CN=mstc-SRVDC1-CA,CN=AIA,CN=Public%20Key%20Services,CN=Services,CN=Configuration,DC=mstc,DC=local?cACertificate?base?objectClass=certificationAuthority

Gescheitert "AIA" Zeit: 0 (null)

Fehler beim Abrufen der URL: Nicht gefunden (404). 0x80190194 (-2145844844 HTTP_E_STATUS_NOT_FOUND)

http://cert.mscht.de/certenroll/SRVDC1.mstc.local_mstc-SRVDC1-CA(1).crt

---------------- Zertifikat abrufen ----------------

Gescheitert "CDP" Zeit: 0 (null)

Fehler beim Abrufen der URL: Die angegebene Netzwerkressource bzw. das angegebene Gerät ist nicht mehr verfügbar. 0x80070037 (WIN32: 55 ERROR_DEV_NOT_EXIST)

ldap:/CN=mstc-SRVDC1-CA,CN=SRVDC1,CN=CDP,CN=Public%20Key%20Services,CN=Services,CN=Configuration,DC=mstc,DC=local?certificateRevocationList?base?objectClass=cRLDistributionPoint

Erwartete Basissperrliste "Deltasperrliste (95)" Zeit: 0 ae673298ed55d2b68db7900fe0ccb0f117b04603

[1.0] http://cert.mscht.de/certenroll/mstc-SRVDC1-CA.crl

---------------- Zertifikat-OCSP ----------------

Keine URLs "Keine" Zeit: 0 (null)

--------------------------------

Application = 1.3.6.1.5.5.7.3.1 Serverauthentifizierung

CertContext[1]: dwInfoStatus=102 dwErrorStatus=0

Issuer: CN=MSTC-ROOTCA, DC=mstc, DC=local

NotBefore: 16.12.2016 07:07

NotAfter: 16.12.2031 07:17

Subject: CN=mstc-SRVDC1-CA, DC=mstc, DC=local

Serial: 5800000003944760cbcc578b2b000000000003

Template: SubCA

Cert: c64eee4d5c42deb2ea4a06caf2d7359b562177f9

Element.dwInfoStatus = CERT_TRUST_HAS_KEY_MATCH_ISSUER (0x2)

Element.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

---------------- Zertifikat abrufen ----------------

Überprüft "Zertifikat (0)" Zeit: 0 20a02721d2c22b222cb8216f4d29bba968d9d1f1

[0.0] http://cert.mscht.de/certenroll/SRVCERT_MSTC-ROOTCA.crt

---------------- Zertifikat abrufen ----------------

Überprüft "Basissperrliste (03)" Zeit: 0 aec89180d3df65a1e5a8b68eb4dc208745beaef4

[0.0] http://cert.mscht.de/certenroll/MSTC-ROOTCA.crl

---------------- Basissperrliste veraltet ----------------

Keine URLs "Keine" Zeit: 0 (null)

---------------- Zertifikat-OCSP ----------------

Keine URLs "Keine" Zeit: 0 (null)

--------------------------------

CRL 03:

Issuer: CN=MSTC-ROOTCA, DC=mstc, DC=local

ThisUpdate: 16.12.2016 09:06

NextUpdate: 12.01.2018 09:26

CRL: aec89180d3df65a1e5a8b68eb4dc208745beaef4

CertContext[2]: dwInfoStatus=10c dwErrorStatus=0

Issuer: CN=MSTC-ROOTCA, DC=mstc, DC=local

NotBefore: 15.12.2016 09:29

NotAfter: 15.12.2046 09:39

Subject: CN=MSTC-ROOTCA, DC=mstc, DC=local

Serial: 14265b986ce763b441ac501da540bc74

Cert: 20a02721d2c22b222cb8216f4d29bba968d9d1f1

Element.dwInfoStatus = CERT_TRUST_HAS_NAME_MATCH_ISSUER (0x4)

Element.dwInfoStatus = CERT_TRUST_IS_SELF_SIGNED (0x8)

Element.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

---------------- Zertifikat abrufen ----------------

Keine URLs "Keine" Zeit: 0 (null)

---------------- Zertifikat abrufen ----------------

Keine URLs "Keine" Zeit: 0 (null)

---------------- Zertifikat-OCSP ----------------

Keine URLs "Keine" Zeit: 0 (null)

--------------------------------

Exclude leaf cert:

Chain: 8fd919ce8b3f851c3a11f5a375797a4d657ab038

Full chain:

Chain: 0cbeb3284b3fce519f7447bd6f4cf9b1eb975071

Issuer: CN=mstc-SRVDC1-CA, DC=mstc, DC=local

NotBefore: 16.12.2016 14:44

NotAfter: 16.12.2018 14:44

Subject: CN=SRVTS2, DC=mstc, DC=local

Serial: 350000003af09b5a134a26927f00010000003a

SubjectAltName: DNS-Name=SRVTS2, DNS-Name=SRVTS2.mstc, DNS-Name=SRVTS2.mstc.local, DNS-Name=DATEVTS, DNS-Name=DATEVTS.mstc, DNS-Name=DATEVTS.mstc.local

Template: WebServer

Cert: 05d6f464764f01a67bc9344e0583ce45e53bae99

Die Sperrfunktion konnte die Sperrung nicht überprüfen, da der Sperrserver offline war. 0x80092013 (-2146885613 CRYPT_E_REVOCATION_OFFLINE)

Sperrungsüberprüfung übersprungen -- Server ist offline

FEHLER: Die Sperrstatusüberprüfung des untergeordneten Zertifikats hat Die Sperrfunktion konnte die Sperrung nicht überprüfen, da der Sperrserver offline war. 0x80092013 (-2146885613 CRYPT_E_REVOCATION_OFFLINE) zurückgegeben.

CertUtil: Die Sperrfunktion konnte die Sperrung nicht überprüfen, da der Sperrserver offline war.

CertUtil: -verify-Befehl wurde erfolgreich ausgeführt.

ich habe ein Problem mit einem Zertifikat, welches für eine RDP-Verbindung von Windows 10 auf einen Windows 2016 Server genutzt wird. Bei der Verbindung kommt die Fehlermeldung, dass keine Sperrprüfung für das Zertifikat durchgeführt werden konnte.

Wir haben bei uns eine Offline Root-CA (MSTC-ROOTCA), sowie eine Unternehmens-CA (mstc-SRVDC1-CA), welche das Zertifikat ausgestellt hat (zweistufige CA-Struktur). Der Client ist nicht Mitglied der Domäne. Die Sperrlisten der Root-CA und der Unternehmens-CA liegen in einem frei erreichbaren http-Verzeichnis. Die Zertifikate der ROOT-CA und der Unternehmens-CA sind auf dem Client als vertrauenswürdige Stammzertifizierungsstelle installiert (letzteres eigentlich nur zum Ausschluss von anderen Fehlern).

Eine Prüfung des Root-CA-Zertifikats mit certutil erfolgt fehlerfrei, gleiches gilt für das Unternehmens-CA-Zertifikat. Die Prüfung des RDP-Zertifikates mit certutil schlägt aber fehl. Die gesamte Ausgabe füge ich anschließend bei.

Merkwürdig finde ich den folgenden Abschnitt:

Fehler beim Abrufen der URL: Nicht gefunden (404). 0x80190194 (-2145844844 HTTP_E_STATUS_NOT_FOUND)

http://cert.mscht.de/certenroll/SRVDC1.mstc.local_mstc-SRVDC1-CA(1).crt

Die angegebene URL kann auch nicht gefunden werden. Ich weiß auch nicht, warum hier ein Zertifikat abgefragt wird.

Die notwendigen Sperrlisten werden grundsätzlich wohl auch gefunden. Um dies zu überprüfen hatte ich den urlcache vor certutil gelöscht. Nach Überprüfung des Zertifikats erhalte ich dann folgende Einträge:

C:\temp>certutil -urlcache CRL

http://cert.mscht.de/certenroll/MSTC-ROOTCA.crl

http://cert.mscht.de/certenroll/mstc-SRVDC1-CA.crl

WinHttp-Cacheeinträge: 2

CertUtil: -URLCache-Befehl wurde erfolgreich ausgeführt.

Die beiden Cache-Einträge sind die Sperrlisten der ROOTCA und der Unternehmens-CA.

Ich hoffe, mir kann jemand helfen. Vielen Dank.

Mit besten Grüßen

Michael

Vollständige Ausgabe certutil:

C:\temp>certutil -verify -urlfetch DATEVTS_TEST.cer

Aussteller:

CN=mstc-SRVDC1-CA

DC=mstc

DC=local

Namenshash (sha1): 8c01421bfb0337696c37ddeead975bdd70ac912e

Namenshash (md5): 6510bc646b7b6f9b5033a9a6748d7d9e

Antragsteller:

CN=SRVTS2

DC=mstc

DC=local

Namenshash (sha1): 5041be0d25343b881367b4a426a1150efec7ee70

Namenshash (md5): 8b5d965017cf5efbb1da085600ce1b5b

Zertifikatseriennummer: 350000003af09b5a134a26927f00010000003a

dwFlags = CA_VERIFY_FLAGS_CONSOLE_TRACE (0x20000000)

dwFlags = CA_VERIFY_FLAGS_DUMP_CHAIN (0x40000000)

ChainFlags = CERT_CHAIN_REVOCATION_CHECK_CHAIN_EXCLUDE_ROOT (0x40000000)

HCCE_LOCAL_MACHINE

CERT_CHAIN_POLICY_BASE

CERT_CHAIN_CONTEXT --------

ChainContext.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

ChainContext.dwErrorStatus = CERT_TRUST_REVOCATION_STATUS_UNKNOWN (0x40)

ChainContext.dwErrorStatus = CERT_TRUST_IS_OFFLINE_REVOCATION (0x1000000)

SimpleChain.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

SimpleChain.dwErrorStatus = CERT_TRUST_REVOCATION_STATUS_UNKNOWN (0x40)

SimpleChain.dwErrorStatus = CERT_TRUST_IS_OFFLINE_REVOCATION (0x1000000)

CertContext: dwInfoStatus=102 dwErrorStatus=1000040

Issuer: CN=mstc-SRVDC1-CA, DC=mstc, DC=local

NotBefore: 16.12.2016 14:44

NotAfter: 16.12.2018 14:44

Subject: CN=SRVTS2, DC=mstc, DC=local

Serial: 350000003af09b5a134a26927f00010000003a

SubjectAltName: DNS-Name=SRVTS2, DNS-Name=SRVTS2.mstc, DNS-Name=SRVTS2.mstc.local, DNS-Name=DATEVTS, DNS-Name=DATEVTS.mstc, DNS-Name=DATEVTS.mstc.local

Template: WebServer

Cert: 05d6f464764f01a67bc9344e0583ce45e53bae99

Element.dwInfoStatus = CERT_TRUST_HAS_KEY_MATCH_ISSUER (0x2)

Element.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

Element.dwErrorStatus = CERT_TRUST_REVOCATION_STATUS_UNKNOWN (0x40)

Element.dwErrorStatus = CERT_TRUST_IS_OFFLINE_REVOCATION (0x1000000)

---------------- Zertifikat abrufen ----------------

Gescheitert "AIA" Zeit: 0 (null)

Fehler beim Abrufen der URL: Die angegebene Netzwerkressource bzw. das angegebene Gerät ist nicht mehr verfügbar. 0x80070037 (WIN32: 55 ERROR_DEV_NOT_EXIST)

ldap:/CN=mstc-SRVDC1-CA,CN=AIA,CN=Public%20Key%20Services,CN=Services,CN=Configuration,DC=mstc,DC=local?cACertificate?base?objectClass=certificationAuthority

Gescheitert "AIA" Zeit: 0 (null)

Fehler beim Abrufen der URL: Nicht gefunden (404). 0x80190194 (-2145844844 HTTP_E_STATUS_NOT_FOUND)

http://cert.mscht.de/certenroll/SRVDC1.mstc.local_mstc-SRVDC1-CA(1).crt

---------------- Zertifikat abrufen ----------------

Gescheitert "CDP" Zeit: 0 (null)

Fehler beim Abrufen der URL: Die angegebene Netzwerkressource bzw. das angegebene Gerät ist nicht mehr verfügbar. 0x80070037 (WIN32: 55 ERROR_DEV_NOT_EXIST)

ldap:/CN=mstc-SRVDC1-CA,CN=SRVDC1,CN=CDP,CN=Public%20Key%20Services,CN=Services,CN=Configuration,DC=mstc,DC=local?certificateRevocationList?base?objectClass=cRLDistributionPoint

Erwartete Basissperrliste "Deltasperrliste (95)" Zeit: 0 ae673298ed55d2b68db7900fe0ccb0f117b04603

[1.0] http://cert.mscht.de/certenroll/mstc-SRVDC1-CA.crl

---------------- Zertifikat-OCSP ----------------

Keine URLs "Keine" Zeit: 0 (null)

--------------------------------

Application = 1.3.6.1.5.5.7.3.1 Serverauthentifizierung

CertContext[1]: dwInfoStatus=102 dwErrorStatus=0

Issuer: CN=MSTC-ROOTCA, DC=mstc, DC=local

NotBefore: 16.12.2016 07:07

NotAfter: 16.12.2031 07:17

Subject: CN=mstc-SRVDC1-CA, DC=mstc, DC=local

Serial: 5800000003944760cbcc578b2b000000000003

Template: SubCA

Cert: c64eee4d5c42deb2ea4a06caf2d7359b562177f9

Element.dwInfoStatus = CERT_TRUST_HAS_KEY_MATCH_ISSUER (0x2)

Element.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

---------------- Zertifikat abrufen ----------------

Überprüft "Zertifikat (0)" Zeit: 0 20a02721d2c22b222cb8216f4d29bba968d9d1f1

[0.0] http://cert.mscht.de/certenroll/SRVCERT_MSTC-ROOTCA.crt

---------------- Zertifikat abrufen ----------------

Überprüft "Basissperrliste (03)" Zeit: 0 aec89180d3df65a1e5a8b68eb4dc208745beaef4

[0.0] http://cert.mscht.de/certenroll/MSTC-ROOTCA.crl

---------------- Basissperrliste veraltet ----------------

Keine URLs "Keine" Zeit: 0 (null)

---------------- Zertifikat-OCSP ----------------

Keine URLs "Keine" Zeit: 0 (null)

--------------------------------

CRL 03:

Issuer: CN=MSTC-ROOTCA, DC=mstc, DC=local

ThisUpdate: 16.12.2016 09:06

NextUpdate: 12.01.2018 09:26

CRL: aec89180d3df65a1e5a8b68eb4dc208745beaef4

CertContext[2]: dwInfoStatus=10c dwErrorStatus=0

Issuer: CN=MSTC-ROOTCA, DC=mstc, DC=local

NotBefore: 15.12.2016 09:29

NotAfter: 15.12.2046 09:39

Subject: CN=MSTC-ROOTCA, DC=mstc, DC=local

Serial: 14265b986ce763b441ac501da540bc74

Cert: 20a02721d2c22b222cb8216f4d29bba968d9d1f1

Element.dwInfoStatus = CERT_TRUST_HAS_NAME_MATCH_ISSUER (0x4)

Element.dwInfoStatus = CERT_TRUST_IS_SELF_SIGNED (0x8)

Element.dwInfoStatus = CERT_TRUST_HAS_PREFERRED_ISSUER (0x100)

---------------- Zertifikat abrufen ----------------

Keine URLs "Keine" Zeit: 0 (null)

---------------- Zertifikat abrufen ----------------

Keine URLs "Keine" Zeit: 0 (null)

---------------- Zertifikat-OCSP ----------------

Keine URLs "Keine" Zeit: 0 (null)

--------------------------------

Exclude leaf cert:

Chain: 8fd919ce8b3f851c3a11f5a375797a4d657ab038

Full chain:

Chain: 0cbeb3284b3fce519f7447bd6f4cf9b1eb975071

Issuer: CN=mstc-SRVDC1-CA, DC=mstc, DC=local

NotBefore: 16.12.2016 14:44

NotAfter: 16.12.2018 14:44

Subject: CN=SRVTS2, DC=mstc, DC=local

Serial: 350000003af09b5a134a26927f00010000003a

SubjectAltName: DNS-Name=SRVTS2, DNS-Name=SRVTS2.mstc, DNS-Name=SRVTS2.mstc.local, DNS-Name=DATEVTS, DNS-Name=DATEVTS.mstc, DNS-Name=DATEVTS.mstc.local

Template: WebServer

Cert: 05d6f464764f01a67bc9344e0583ce45e53bae99

Die Sperrfunktion konnte die Sperrung nicht überprüfen, da der Sperrserver offline war. 0x80092013 (-2146885613 CRYPT_E_REVOCATION_OFFLINE)

Sperrungsüberprüfung übersprungen -- Server ist offline

FEHLER: Die Sperrstatusüberprüfung des untergeordneten Zertifikats hat Die Sperrfunktion konnte die Sperrung nicht überprüfen, da der Sperrserver offline war. 0x80092013 (-2146885613 CRYPT_E_REVOCATION_OFFLINE) zurückgegeben.

CertUtil: Die Sperrfunktion konnte die Sperrung nicht überprüfen, da der Sperrserver offline war.

CertUtil: -verify-Befehl wurde erfolgreich ausgeführt.

Please also mark the comments that contributed to the solution of the article

Content-Key: 337483

Url: https://administrator.de/contentid/337483

Printed on: April 19, 2024 at 10:04 o'clock

6 Comments

Latest comment

Die Prüfung des RDP-Zertifikates mit certutil schlägt aber fehl.

Kann man das Cert mal irgendwo einsehen?Gruß

Zitat von @MichaCon:

Ich habe es mal unter http://cert.mscht.de/certenroll/DATEVTS_TEST.cer abgelegt... Vielen Dank

Ich habe es mal unter http://cert.mscht.de/certenroll/DATEVTS_TEST.cer abgelegt... Vielen Dank

Leider:

404 - Datei oder Verzeichnis wurde nicht gefunden.

OK hier deine Probleme:

Wurde einfach falsch ausgestellt bzw . in den Zertifikatsvorlagen der CA gepfuscht.

Und das Signatur Hashing solltest du dringend auf mind. SHA256 upgraden! SHA1 ist ad akta und unsicher.

Wurde einfach falsch ausgestellt bzw . in den Zertifikatsvorlagen der CA gepfuscht.

Und das Signatur Hashing solltest du dringend auf mind. SHA256 upgraden! SHA1 ist ad akta und unsicher.