Verschlüsselte Dateien auf Windows Freigabe

Hallo zusammen.

Habe hier eine Windows Domäne (2008) mit Fileserver und paar Usern und Freigaben.

Nun ist aufgefallen, dass in einigen Unterordnern der Freigaben Daten verschlüsselt sind. Sie wurden ganz offensichtlich ohne absichtliches Zutun der AD User verschlüsselt. Also die User wissen natürlich von nichts. Client Rechner sind Win7 + Win10, wobei die verschlüsselten Dateien wohl alle schon etwas älter sind, sodass es wohl Windows 7 System waren, als die Verschlüsselung vorgenommen wurde.

Wie kann es denn passieren, dass die Dateien von den Usern verschlüsselt werden, ohne dass sie das absichtlich machen?

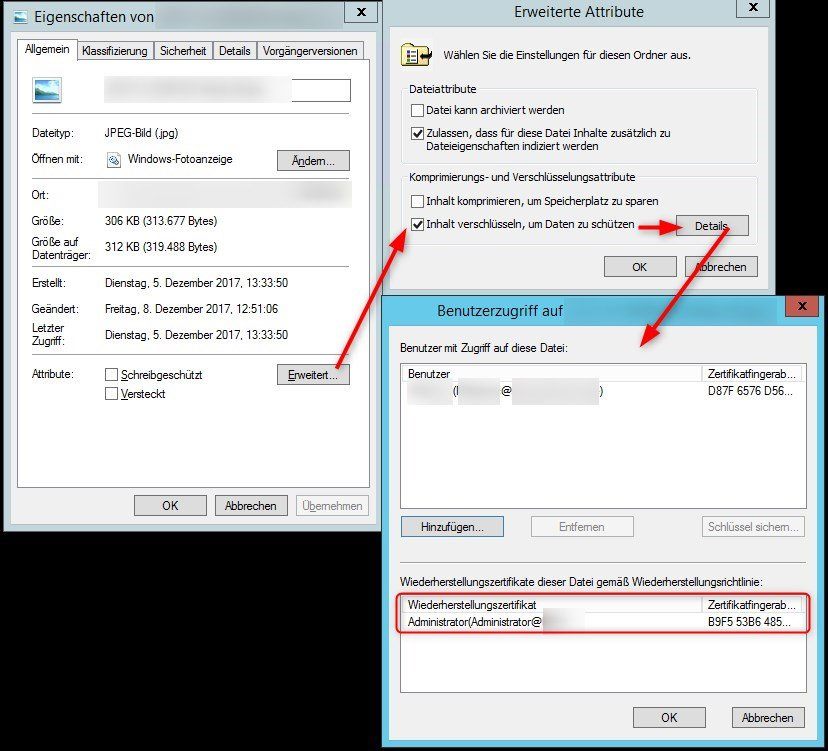

Und: Wenn man sich mit dem jeweiligen Nutzer mit der Freigabe verbindet, kann man die Dateien woanders hin kopieren und dort sind sie dann nicht mehr verschlüsselt. Kann man die Dateien auch irgendwie als Domainadmin wiederherstellen? Der Admin ist ja da auch für die Wiederherstellung eingetragen.

Habe hier eine Windows Domäne (2008) mit Fileserver und paar Usern und Freigaben.

Nun ist aufgefallen, dass in einigen Unterordnern der Freigaben Daten verschlüsselt sind. Sie wurden ganz offensichtlich ohne absichtliches Zutun der AD User verschlüsselt. Also die User wissen natürlich von nichts. Client Rechner sind Win7 + Win10, wobei die verschlüsselten Dateien wohl alle schon etwas älter sind, sodass es wohl Windows 7 System waren, als die Verschlüsselung vorgenommen wurde.

Wie kann es denn passieren, dass die Dateien von den Usern verschlüsselt werden, ohne dass sie das absichtlich machen?

Und: Wenn man sich mit dem jeweiligen Nutzer mit der Freigabe verbindet, kann man die Dateien woanders hin kopieren und dort sind sie dann nicht mehr verschlüsselt. Kann man die Dateien auch irgendwie als Domainadmin wiederherstellen? Der Admin ist ja da auch für die Wiederherstellung eingetragen.

Please also mark the comments that contributed to the solution of the article

Content-Key: 377420

Url: https://administrator.de/contentid/377420

Printed on: April 25, 2024 at 13:04 o'clock

11 Comments

Latest comment

Hi,

Aber auch nur, wenn man eine eigene CA betreibt. Die "self signed" Zertifikate für EFS landen dort nicht. Diese sind im Benutzerprofil gespeichert.

Meines Wissens ...

E.

Aber auch nur, wenn man eine eigene CA betreibt. Die "self signed" Zertifikate für EFS landen dort nicht. Diese sind im Benutzerprofil gespeichert.

Meines Wissens ...

Zitat von @hannsgmaulwurf:

Sie wurden ganz offensichtlich ohne absichtliches Zutun der AD User verschlüsselt. Also die User wissen natürlich von nichts.

Wie kann es denn passieren, dass die Dateien von den Usern verschlüsselt werden, ohne dass sie das absichtlich machen?

Wenn dem so ist, dann muss es ein Script gewesen sein. Von allein (Zauberhand) kommt das nicht. Es kann auch sein, dass am übergeordneten Ordner das Flag "verschlüsseln" aktiviert ist oder mal war.Sie wurden ganz offensichtlich ohne absichtliches Zutun der AD User verschlüsselt. Also die User wissen natürlich von nichts.

Wie kann es denn passieren, dass die Dateien von den Usern verschlüsselt werden, ohne dass sie das absichtlich machen?

Und: Wenn man sich mit dem jeweiligen Nutzer mit der Freigabe verbindet, kann man die Dateien woanders hin kopieren und dort sind sie dann nicht mehr verschlüsselt.

Weil der neue Zielordner nicht das oben erwähnte Flag gesetzt hat.Kann man die Dateien auch irgendwie als Domainadmin wiederherstellen? Der Admin ist ja da auch für die Wiederherstellung eingetragen.

Ja. Standardmäßig DER Administrator der Domäne. Einfach die Ordner und/oder Dateien anklicken, --> Eigenschaften und entschlüsseln oder per Kommandozeile mit CIPHER.E.

Hallo,

Gruß,

Peter

Zitat von @hannsgmaulwurf:

Kommt immer Zugriff verweigert, obwohl ich als Domain Admin am Fileserver angemeldet bin.

Auch als Domänen Admin hast du nicht automatisch auf alles Zugriff. Schau dir mal die NTFS Rechte dort an.Kommt immer Zugriff verweigert, obwohl ich als Domain Admin am Fileserver angemeldet bin.

Gruß,

Peter

Eben das geht beides nicht. Kommt immer Zugriff verweigert, obwohl ich als Domain Admin am Fileserver angemeldet bin.

Entweder wie @Pjordorf schreibt: NTFS-Rechte.Oder der Recovery Agent wurde geändert.

Data Recovery and Encrypting File System

Hallo,

VZ ist mir nicht geläufig. Was soll mir ein Domänenadministrator VZ also sagen?

Gruß,

Peter

VZ ist mir nicht geläufig. Was soll mir ein Domänenadministrator VZ also sagen?

Allerdings Könnte man das Skript nicht global für alle User anwenden und nicht auf oberster Freigabe-/Verzeichnisebene, das würde den Rahmen sprengen.

Was hindert dich es dort einzusetzen wo du es brauchst?Gruß,

Peter