Wireguard Konfiguration OpenSuse

Hallo zusammen,

ich versuche gerade meine alte VPN Verbindung mittels Shrewsoft und der Fritzbox abzulösen. Dabei bin ich auf Wireguard gestoßen und habe es mal eingerichtet. Irgendein Puzzle-Teil fehlt mir jedoch noch.

Ich kann z.B. vom Handy aus eine Verbindung öffnen. Ich sehe sowohl auf dem Handy, dass Daten geschickt und empfangen werden und auf dem VPN-Server auf dem ich Wireguard laufen habe sehe ich auch die Handshakes mit meinem Handy.

Leider funktioniert jedoch dann der Browser auf dem Handy nicht mehr. Ich bekomme immer ein DNS-Fehler. Ich vermute mal, dass ich irgendeine DNS Einstellung falsch gemacht habe.

Kann mir jemand auf die Sprünge helfen, wo der Fehler ist?

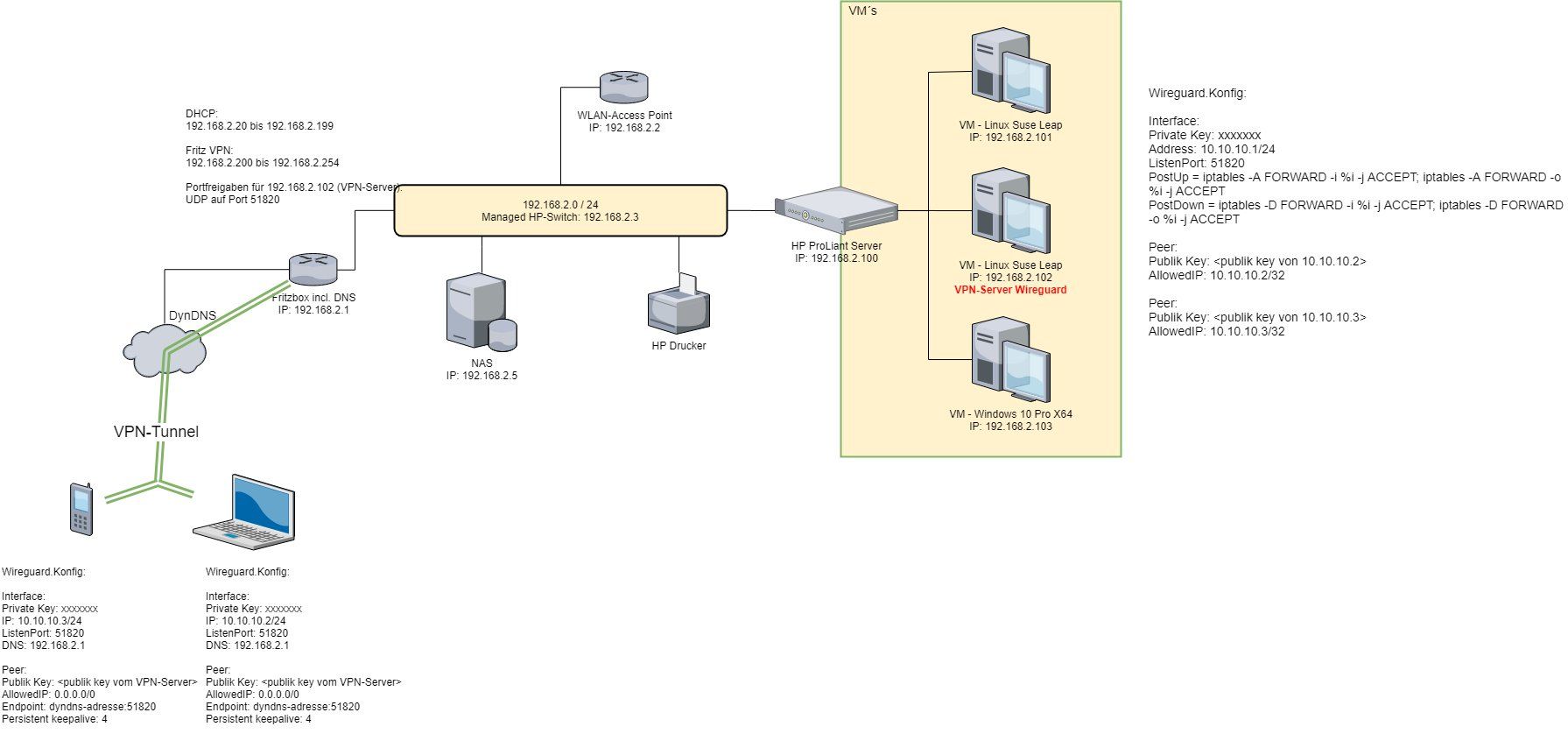

Bevor ich meine Netztopologie beschreibe, habe ich ein Bild angefertigt. Ich hoffe es sind alle Infos enthalten, die ihr braucht. (wenn nicht, dann einfach fragen ).

).

Mein Ziel ist es, dass ich vom Handy aus auf meine Daten vom NAS mittels VPN Zugriff habe und dass ich von meinem Laptop per VPN eine Remotedesktop-Verbindung (mstsc) auf meinen Windows-Rechner (VM) machen kann. Mit meiner aktuellen Shrewsoft Lösung funktioniert dies aktuell alles.

Schon mal Danke für die Unterstützung!

lg

Flo

ich versuche gerade meine alte VPN Verbindung mittels Shrewsoft und der Fritzbox abzulösen. Dabei bin ich auf Wireguard gestoßen und habe es mal eingerichtet. Irgendein Puzzle-Teil fehlt mir jedoch noch.

Ich kann z.B. vom Handy aus eine Verbindung öffnen. Ich sehe sowohl auf dem Handy, dass Daten geschickt und empfangen werden und auf dem VPN-Server auf dem ich Wireguard laufen habe sehe ich auch die Handshakes mit meinem Handy.

Leider funktioniert jedoch dann der Browser auf dem Handy nicht mehr. Ich bekomme immer ein DNS-Fehler. Ich vermute mal, dass ich irgendeine DNS Einstellung falsch gemacht habe.

Kann mir jemand auf die Sprünge helfen, wo der Fehler ist?

Bevor ich meine Netztopologie beschreibe, habe ich ein Bild angefertigt. Ich hoffe es sind alle Infos enthalten, die ihr braucht. (wenn nicht, dann einfach fragen

Mein Ziel ist es, dass ich vom Handy aus auf meine Daten vom NAS mittels VPN Zugriff habe und dass ich von meinem Laptop per VPN eine Remotedesktop-Verbindung (mstsc) auf meinen Windows-Rechner (VM) machen kann. Mit meiner aktuellen Shrewsoft Lösung funktioniert dies aktuell alles.

Schon mal Danke für die Unterstützung!

lg

Flo

Please also mark the comments that contributed to the solution of the article

Content-ID: 554146

Url: https://administrator.de/forum/wireguard-konfiguration-opensuse-554146.html

Printed on: July 18, 2025 at 01:07 o'clock

17 Comments

Latest comment

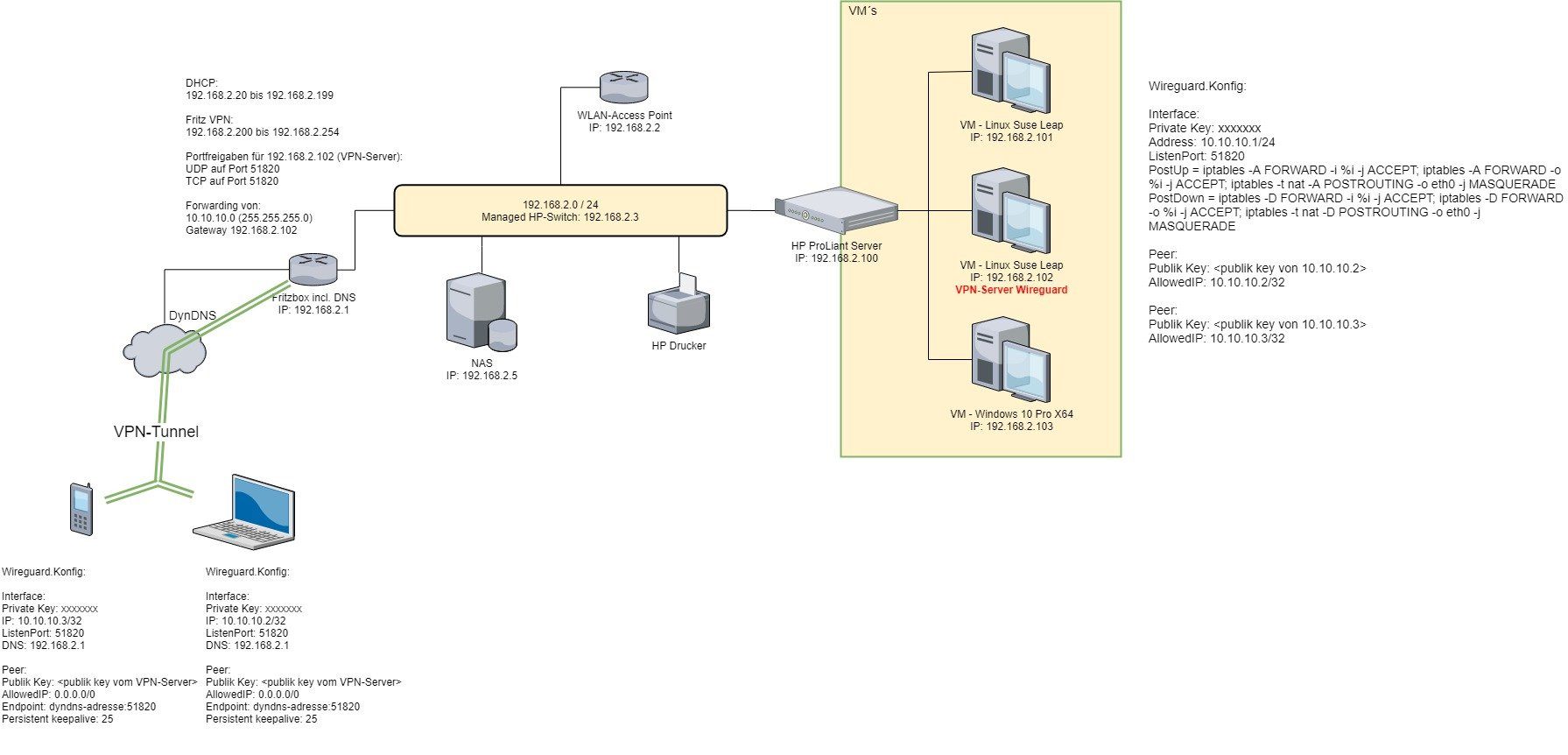

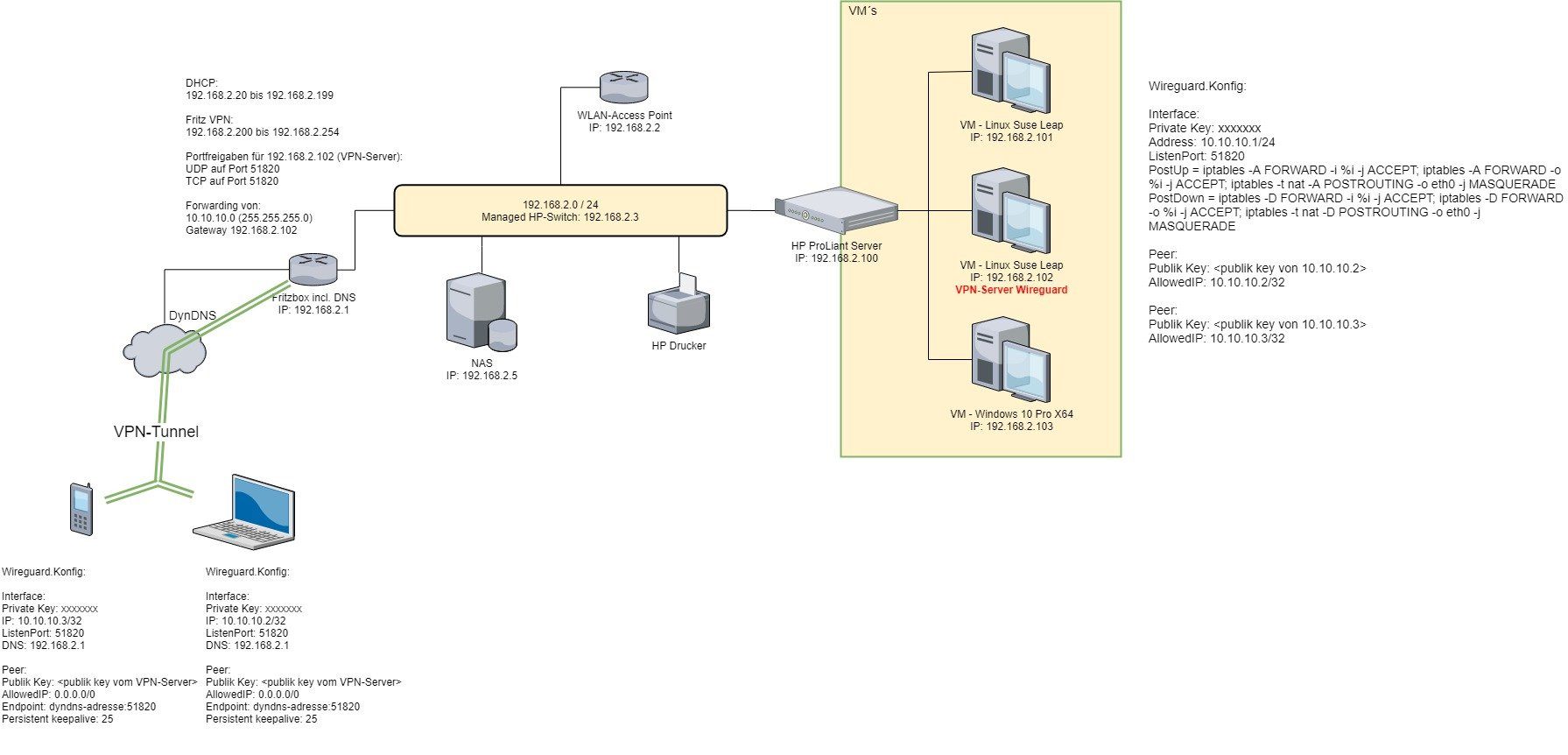

Dein Fehler ist das NAT (Masquerading) was du im VPN Tunnel machst. VPNs NATet man in der Regel nicht. Das wird der Grund des Übels sein denn damit ist kein transparentes Routing im VPN mehr möglich da die NAT Firewall eine Seite komplett blockt. Das solltest du besser deaktivieren !

Die richtige statische Route hast du ja schon eingetragen !

Kompletter Unsinn ist ebenso das Port Forwarding von 10.10.10.0 auf der FritzBox. Einerseits technisch komplett falsch, denn IP Adressen kannst du nicht forwarden sonder nur TCP oder UDP Ports.

Diese RFW Regel ist also Quatsch und solltest du richtig machen. Der Default Port von WireGuard ist UDP 51820

Die entsprechende Port Weiterleitungsregel in der FB muss also lauten:

Inbound UDP 51820 auf Lokal IP 192.168.2.102 Port UDP 51820

Wenn du diese 2 Punkte korrigierst sollte es sofort zum Fliegen kommen !

Weitere Infos findest du hier:

Merkzettel: VPN Installation mit Wireguard

Die richtige statische Route hast du ja schon eingetragen !

Kompletter Unsinn ist ebenso das Port Forwarding von 10.10.10.0 auf der FritzBox. Einerseits technisch komplett falsch, denn IP Adressen kannst du nicht forwarden sonder nur TCP oder UDP Ports.

Diese RFW Regel ist also Quatsch und solltest du richtig machen. Der Default Port von WireGuard ist UDP 51820

Die entsprechende Port Weiterleitungsregel in der FB muss also lauten:

Inbound UDP 51820 auf Lokal IP 192.168.2.102 Port UDP 51820

Wenn du diese 2 Punkte korrigierst sollte es sofort zum Fliegen kommen !

Weitere Infos findest du hier:

Merkzettel: VPN Installation mit Wireguard

Falsches Subnet fuer die Clients ... nicht /32 sondern /24. Beim Wireguard Server genau anders herum ... Subnet /32 anstatt /24. Dann darauf aufpassen das Du weiterhin auf Dein Netzwerk zugreifen kannst. Denn der Client sieht die DNS IP 192.168.2.1 nicht mehr wenn er Verbindung zum Wireguard Server 10.10.10.1 hat. Das macht es aber nicht sicherer. Welchen Wireguard Client benutzt Du? Direkt Wireguard oder TunSafe?

Ich wuerde ausserdem vorschlagen den DNS Server auf dem Wireguard Server zu machen (PiHole? mit Unbound?). Dann bleibt alles komplett abgeschottet.

Die Persistkeepalive - Einstellung wuerde ich modifizieren. Ich habe auf dem Mobile alle 9 oder 4 Sekunden. Auf wichtigen Server Verbindungen 1Sek.

VG Sato

Ich wuerde ausserdem vorschlagen den DNS Server auf dem Wireguard Server zu machen (PiHole? mit Unbound?). Dann bleibt alles komplett abgeschottet.

Die Persistkeepalive - Einstellung wuerde ich modifizieren. Ich habe auf dem Mobile alle 9 oder 4 Sekunden. Auf wichtigen Server Verbindungen 1Sek.

VG Sato

Ich bin der Meinung, wenn Du direkt mit Wireguard auf Linux arbeitest, dann bist Du mit AllowedIP 0.0.0.0/0 chancenlos auf 192.x.x.x zu kommen und Du blockst alles was nicht durch den Tunnel gehen soll. Da 192.x.x.x aber ausserhalb der 10.10.10.x ist, sieht er den DNS gar nicht. Versuch den doch mal zu pingen. Ich nehme an das wird nicht gehen.

Versuche dann mal bitte: 0.0.0.0/1, 128.0.0.0/1 und gib ein Update.

VG Sato

Versuche dann mal bitte: 0.0.0.0/1, 128.0.0.0/1 und gib ein Update.

VG Sato

Mit dem Laptop klappt es nicht.

Vermutlich Winblows, richtig ?Hier musst du auf die lokale Winblows Firewall aufpassen. Da am virtuellen Tunnel Interface die automatische Netzwerk Detection scheitert deklariert die Win FW das dann als Public Interface und blockt folglich jeglichen Traffic. Das ist vermutlich bei dir der Fall.

Du musst also das FW Profil in der Firewall mit erweiterten Eigenschaften auf ein Privates Profil umstellen. Damit klappt es dann in der Regel sofort.

route print zeigt dir bei aktivem Client zudem unter Winblows an ob die Tunnel Routen richtig übertragen wurden.

Was sollen denn die Klimmzüge mit der DNS Frickelei. Gib als DNS Server doch immer deine FritzBox an die ist doch zentral Proxy DNS in deinem Netz ?

Wichtig ist ja auch erstmal nicht das DNS sondern das die VPN Tunnelverbindung sauber steht und sich erstmal via IP Adresse alles erreichen kann. DNS kommt dann immer danach !

Wichtig ist ja auch erstmal nicht das DNS sondern das die VPN Tunnelverbindung sauber steht und sich erstmal via IP Adresse alles erreichen kann. DNS kommt dann immer danach !

Nöö, denn dein VPN Server routet ja wohl (hoffentlich) zwischen dem VPN IP Netz und dem lokalen LAN ?!

In sofern ist dann die IP des DNS Servers Latte.

IPv4 Forwarding sollte natürlich im Server schon aktiv sein dafür !!

Auf einem GL.inet Router ebenso !

Irgendwas machst du also falsch ?? PEBKAC Problem ??

Am besten das o.a. Tutorial nachmal gaaaanz genau lesen....

In sofern ist dann die IP des DNS Servers Latte.

IPv4 Forwarding sollte natürlich im Server schon aktiv sein dafür !!

aber es funktioniert irgendwie trotzdem nichts.

Was komisch ist denn mit den ToDos des heise Artikel kam das hier sofort zum Fliegen !Auf einem GL.inet Router ebenso !

Irgendwas machst du also falsch ?? PEBKAC Problem ??

Am besten das o.a. Tutorial nachmal gaaaanz genau lesen....