DMZ mit Pfsense

Hallo an alle,

ich verfasse heute meinen ersten Post und deshalb auch nur ein kurzes Vorwort. Seit einiger Zeit verfolge ich die Beiträge in diesem Forum und finde es spitze, das sich hier so viele kompetente User finden. Deshalb möchte ich alle Forenmitglieder herzlich Grüßen und freue mich auf einen regen Erfahrungsaustausch.

Hallo,

mein Titel sagt schon ungefähr welche Frage ich habe. Ich möchte eine DMZ aufbauen und habe deshalb hier im Forum schon einige Beiträge gelesen. Ich verwende eine Fritz!Box 7390 und habe dort den LAN4 als Gastzugang eingerichtet. Hierbei handelt es sich wohl nicht um eine DMZ. So weit mir bekannt ist, ist diese Funktion ein Exposed Host also nicht das, was ich gerne hätte. Einen großen Dank möchte ich hier an "aqui" richten, für die sehr ausführlichen Beiträge zu diesem Thema. Wenn ich eine echte DMZ haben möchte, muss ich mich wohl mit einer Firewall befassen. Mit der Firewall Alcatraz habe ich "erste kleine" Erfahrungen sammeln können. Ich nutze VPN und könnte in meiner DMZ nicht daruf verzichten. Deshalb kommt wenn ich richtig gelesen habe dann zur Zeit nur Pfsense als Software in Frage. Mein Wunsch wäre ein späterer Ausbau der DMZ bis zur Hotspot Funktion.

Wie sicher wäre die Verbindung von 2 Fritzboxen ?

Wäre ein Design mit einem zusätzlichen NAT Router in der DMZ die bessere Konfiguration.

Ich hätte gerne Rat hinsichtlich der Konfiguration der Pfsense ob man als Laie das so einfach hinbekommt.

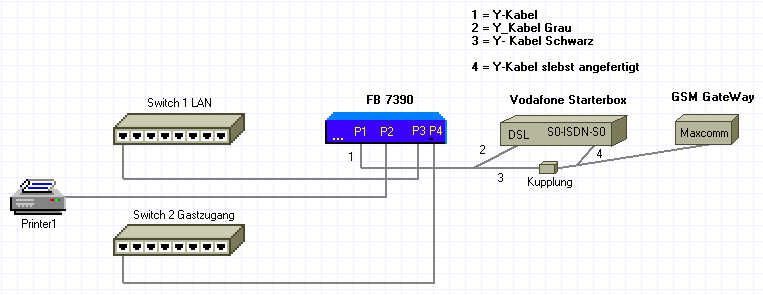

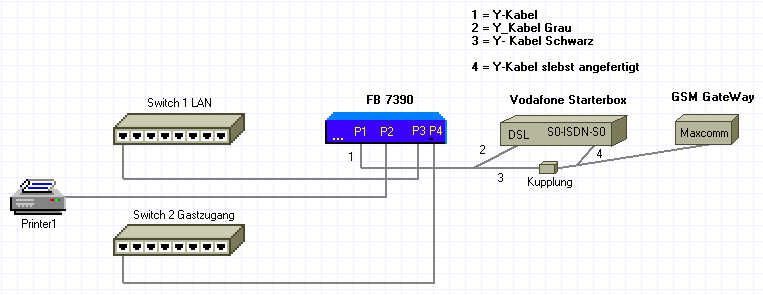

Mein Netz:

Gruß

lanuser

ich verfasse heute meinen ersten Post und deshalb auch nur ein kurzes Vorwort. Seit einiger Zeit verfolge ich die Beiträge in diesem Forum und finde es spitze, das sich hier so viele kompetente User finden. Deshalb möchte ich alle Forenmitglieder herzlich Grüßen und freue mich auf einen regen Erfahrungsaustausch.

Hallo,

mein Titel sagt schon ungefähr welche Frage ich habe. Ich möchte eine DMZ aufbauen und habe deshalb hier im Forum schon einige Beiträge gelesen. Ich verwende eine Fritz!Box 7390 und habe dort den LAN4 als Gastzugang eingerichtet. Hierbei handelt es sich wohl nicht um eine DMZ. So weit mir bekannt ist, ist diese Funktion ein Exposed Host also nicht das, was ich gerne hätte. Einen großen Dank möchte ich hier an "aqui" richten, für die sehr ausführlichen Beiträge zu diesem Thema. Wenn ich eine echte DMZ haben möchte, muss ich mich wohl mit einer Firewall befassen. Mit der Firewall Alcatraz habe ich "erste kleine" Erfahrungen sammeln können. Ich nutze VPN und könnte in meiner DMZ nicht daruf verzichten. Deshalb kommt wenn ich richtig gelesen habe dann zur Zeit nur Pfsense als Software in Frage. Mein Wunsch wäre ein späterer Ausbau der DMZ bis zur Hotspot Funktion.

Wie sicher wäre die Verbindung von 2 Fritzboxen ?

Wäre ein Design mit einem zusätzlichen NAT Router in der DMZ die bessere Konfiguration.

Ich hätte gerne Rat hinsichtlich der Konfiguration der Pfsense ob man als Laie das so einfach hinbekommt.

Mein Netz:

Gruß

lanuser

Please also mark the comments that contributed to the solution of the article

Content-ID: 204641

Url: https://administrator.de/forum/dmz-mit-pfsense-204641.html

Printed on: August 2, 2025 at 07:08 o'clock

11 Comments

Latest comment

Hallo,

toll geschrieben und mit kleiner Grafik Hut ab!

was Dir das Einrichten erleichtert, im Grunde genommen ist das nachher auch nur eine Frage mit welcher

Software Du persönlich am besten klarkommst, nicht zuletzt welcher Du wirklich vertraust und ob sie kostenlos sein muss oder auch etwas kosten darf.

Als Beispiel:

Kostenlose Software:

pfSense

mOnOwall

ZeroShell

IPFire

IPCop

SmoothWall

OpenWRT

ClearOS

Kostenpflichtige Software:

DD-WRT

MikroTik RouterOS

zum Surfen kann.

auf eine Lösung setzen, wo der zweite Router kein integriertes Modem hat und da sind zwei

Fritz!Boxen, auch wenn sie schon vorhanden sind eben nicht das gelbe vom Ei!

Dann lieber eine Fritz!Box als Bordergateway und einen Router ohne Modem dahinter, aber bei dem Einsatz

von pfSense ist das auch immer so eine Sache ob das dann überhaupt noch sinnvoll ist.

Manchmal kann es gut sein und oft auch nicht das kommt aber auch immer darauf an was Du denn genau machen willst!

Ein Beispiel:

Wenn Du ein NAS in die DMZ setzt, kannst Du von außerhalb via VPN darauf zugreifen und aus Deinem LAN

auch, also wenn Dir das reicht kann man auch eine Router-Kaskade aufsetzen, musst Du aber zwingend auf irgend welche Rechner oder Server in Deinem LAN direkt zugreifen wäre das kontraproduktiv und ich würde nur bei der pfSense bleiben wollen.

erst einmal eine pfSense in einer VM installieren und damit üben und alle nötigen Schritte vorab einmal

abklappern, dann hast Du es später einfacher und bei Problemen kann man auch vorher nachfragen ohne das der Schuh drückt und das ganze LAN offen steht wie ein Scheunentor.

Dafür kann man gut und gerne folgende kostenlosen Programme verwenden.

- VirtualBox

- VMWare Player

- MS Virtual PC

Aber eine Frage hätte ich da auch noch an Dich, was bitte ist das Y Kabel Nummer 4 in Deiner Zeichnung

und wofür ist das genau.

Gruß

Dobby

P.S.

Es gibt drei Hauptarten der DMZ:

1. Ein Exposed Host, bei dieser Methode werden die Daten einfach ungefiltert weitergeleitet und SPI sowie NAT prüfen und schützen nichts.

2. Eine echte unsaubere DMZ, das ist eine DMZ mit einem Router oder einer Firewall bei der ein Port der DMZ Port ist, aber alles auf einer Kiste.

3. Eine echte und saubere DMZ, das ist genau das was wir im deutschen eine Router-Kaskade nennen, kann aber auch mit zwei Firewalls erstellt werden.

In eine DMZ stellt man eigentlich nur aus zwei Gründen Hardware.

1. Zum einen möchte man dort Server und Geräte platzieren die Kontakt zum Internet oder anderen Netzen haben und daher gefährdet sind oder kompromitiert

werden können und man möchte eben nicht das diese Eindringlinge gleich im LAN stehen und auf alles Zugriff haben.

FTP Server

Webserver

Datenbankserver

Proxys jeglicher Art

2. Zum anderen werden dort Geräte und Server verbracht, auf die aus dem Internet oder anderen Netzwerken zugegriffen werden muss aber ebenso aus dem

eigenen LAN ohne diese zu gefährden.

Faxserver

Modempools

Mailserver

3. Eher selten anzutreffen, Testnetzwerke und Testumgebungen

toll geschrieben und mit kleiner Grafik Hut ab!

Ich nutze VPN und könnte in meiner DMZ nicht daruf verzichten.

Bis dahin ist eigentlich alles tutti.Deshalb kommt wenn ich richtig gelesen habe dann zur Zeit nur Pfsense als Software in Frage.

Das nicht unbedingt, aber bei den Anleitungen von @aqui ist bestimmt auch etwas für Dich mit dabeiwas Dir das Einrichten erleichtert, im Grunde genommen ist das nachher auch nur eine Frage mit welcher

Software Du persönlich am besten klarkommst, nicht zuletzt welcher Du wirklich vertraust und ob sie kostenlos sein muss oder auch etwas kosten darf.

Als Beispiel:

Kostenlose Software:

pfSense

mOnOwall

ZeroShell

IPFire

IPCop

SmoothWall

OpenWRT

ClearOS

Kostenpflichtige Software:

DD-WRT

MikroTik RouterOS

Mein Wunsch wäre ein späterer Ausbau der DMZ bis zur Hotspot Funktion.

Ich würde eher dazu tendieren einen HotSpot in die DMZ zu setzen mit dem man dann nur in das Internetzum Surfen kann.

Wie sicher wäre die Verbindung von 2 Fritzboxen ?

Also wenn Du nicht der absolute Netzwerk Crack bist gibt das meist Probleme, ich würde wenn schon eherauf eine Lösung setzen, wo der zweite Router kein integriertes Modem hat und da sind zwei

Fritz!Boxen, auch wenn sie schon vorhanden sind eben nicht das gelbe vom Ei!

Dann lieber eine Fritz!Box als Bordergateway und einen Router ohne Modem dahinter, aber bei dem Einsatz

von pfSense ist das auch immer so eine Sache ob das dann überhaupt noch sinnvoll ist.

Manchmal kann es gut sein und oft auch nicht das kommt aber auch immer darauf an was Du denn genau machen willst!

Wäre ein Design mit einem zusätzlichen NAT Router in der DMZ die bessere Konfiguration.

Wie oben, das kommt immer darauf an was Du und vor allen Dingen wie machen möchtest.Ein Beispiel:

Wenn Du ein NAS in die DMZ setzt, kannst Du von außerhalb via VPN darauf zugreifen und aus Deinem LAN

auch, also wenn Dir das reicht kann man auch eine Router-Kaskade aufsetzen, musst Du aber zwingend auf irgend welche Rechner oder Server in Deinem LAN direkt zugreifen wäre das kontraproduktiv und ich würde nur bei der pfSense bleiben wollen.

Ich hätte gerne Rat hinsichtlich der Konfiguration der Pfsense ob man als Laie das so einfach hinbekommt.

Wie gesagt ich denke da ist eben eine richtige ausgewachsene Firewall Lösung und für die gilt wie für alle anderen auch, das man sich damit eben auch beschäftigen muss, aber mit etwas Hilfe bekommst Du das auch hin denke ich, nur um damit ein bisschen besser umgehen zu können würde ich mir an Deiner Stelleerst einmal eine pfSense in einer VM installieren und damit üben und alle nötigen Schritte vorab einmal

abklappern, dann hast Du es später einfacher und bei Problemen kann man auch vorher nachfragen ohne das der Schuh drückt und das ganze LAN offen steht wie ein Scheunentor.

Dafür kann man gut und gerne folgende kostenlosen Programme verwenden.

- VirtualBox

- VMWare Player

- MS Virtual PC

Aber eine Frage hätte ich da auch noch an Dich, was bitte ist das Y Kabel Nummer 4 in Deiner Zeichnung

und wofür ist das genau.

Gruß

Dobby

P.S.

Es gibt drei Hauptarten der DMZ:

1. Ein Exposed Host, bei dieser Methode werden die Daten einfach ungefiltert weitergeleitet und SPI sowie NAT prüfen und schützen nichts.

2. Eine echte unsaubere DMZ, das ist eine DMZ mit einem Router oder einer Firewall bei der ein Port der DMZ Port ist, aber alles auf einer Kiste.

3. Eine echte und saubere DMZ, das ist genau das was wir im deutschen eine Router-Kaskade nennen, kann aber auch mit zwei Firewalls erstellt werden.

In eine DMZ stellt man eigentlich nur aus zwei Gründen Hardware.

1. Zum einen möchte man dort Server und Geräte platzieren die Kontakt zum Internet oder anderen Netzen haben und daher gefährdet sind oder kompromitiert

werden können und man möchte eben nicht das diese Eindringlinge gleich im LAN stehen und auf alles Zugriff haben.

FTP Server

Webserver

Datenbankserver

Proxys jeglicher Art

2. Zum anderen werden dort Geräte und Server verbracht, auf die aus dem Internet oder anderen Netzwerken zugegriffen werden muss aber ebenso aus dem

eigenen LAN ohne diese zu gefährden.

Faxserver

Modempools

Mailserver

3. Eher selten anzutreffen, Testnetzwerke und Testumgebungen

Mit 2 Fritzboxen die bekannte "DMZ des kleinen Mannes" (Alternative 2) hier:

Kopplung von 2 Routern am DSL Port

aufzubauen oder das was an Routern "DMZ" gennant wird aber nix weiter ist als ein Exposed Host der zudem noch direkt im lokalen LAN steht ist natürlich reiner Spielkram für Bastler zuhause hat aber in wirklich sicheren Umgebungen nichts zu suchen, denn solche Frickellösungen funktionieren im Heimnetz, klar, gehören aber nicht in ein Firmenumfeld.

Deshalb hast du dir deine Anwort auch schon richtigerweise selber gegeben. Wenn du es also wasserdicht haben willst nimmst du eine kleine SPI Firewall die dir alle von dir geforderten Funktionen bietet sogar den Hotspot für die Gäste und VPN Zugriff.

Ausgangspunkt ist dieses Tutorial was du ja sicher schon gelesen hast:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Das sollte alle deine Fragen benatworten ?! Den Rest hat Kollege Dobby ja schon abgefackelt.

Kopplung von 2 Routern am DSL Port

aufzubauen oder das was an Routern "DMZ" gennant wird aber nix weiter ist als ein Exposed Host der zudem noch direkt im lokalen LAN steht ist natürlich reiner Spielkram für Bastler zuhause hat aber in wirklich sicheren Umgebungen nichts zu suchen, denn solche Frickellösungen funktionieren im Heimnetz, klar, gehören aber nicht in ein Firmenumfeld.

Deshalb hast du dir deine Anwort auch schon richtigerweise selber gegeben. Wenn du es also wasserdicht haben willst nimmst du eine kleine SPI Firewall die dir alle von dir geforderten Funktionen bietet sogar den Hotspot für die Gäste und VPN Zugriff.

Ausgangspunkt ist dieses Tutorial was du ja sicher schon gelesen hast:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Das sollte alle deine Fragen benatworten ?! Den Rest hat Kollege Dobby ja schon abgefackelt.

pfSense findest du auch als VMware Image zum Download und laufen lassen mit dem kostenlosen Player:

doc.pfsense.org/index.php/VMwareAppliance

doc.pfsense.org/index.php/VMwareAppliance

Hallo,

auch Dir danke für die ausführliche Erklärung, das schaue ich mir mal genauer an.

Einen Alten PC brauchst Du dafür gar nicht ich verwende für so etwas VirtualBox und wenn mir ein

Router oder Firewall System nicht gefällt lösche das Image dann einfach wieder, der "alte PC", tja das ist so ein Ding, denn die Stromkosten sollen alle um 30 % Steigen und dann ist so in zwei Jahren das Geld für eine kleine Alix Box oder sogar eine kleine Soekris Appliance schnell wieder raus. Da würde ich noch einmal überlegen ob ich den alten PC dafür nehme.

VirtualBox ist Freeware und ohne Kosten zu beziehen, die pfSense Software ebenso und als ISO Image für

x86 Systeme kann man das auch beziehen!!!

- VirtualBox Installieren

- pfSense ISO mounten (DeamonTools)

- Neues System installieren auswählen (VirtualBox) Unixartig Grösse der virtuellen HDD angeben

RAM zuweisen den das System benutzen darf und los geht es, danach am pfSense Webinterface anmelden

und dann kannst Du Dich ohne Sorgen erst einmal umsehen und bei nicht gefallen löscht Du eben wieder

und der Platz auf der HDD wird wieder frei.

Gruß

Dobby

auch Dir danke für die ausführliche Erklärung, das schaue ich mir mal genauer an.

Einen Alten PC brauchst Du dafür gar nicht ich verwende für so etwas VirtualBox und wenn mir ein

Router oder Firewall System nicht gefällt lösche das Image dann einfach wieder, der "alte PC", tja das ist so ein Ding, denn die Stromkosten sollen alle um 30 % Steigen und dann ist so in zwei Jahren das Geld für eine kleine Alix Box oder sogar eine kleine Soekris Appliance schnell wieder raus. Da würde ich noch einmal überlegen ob ich den alten PC dafür nehme.

VirtualBox ist Freeware und ohne Kosten zu beziehen, die pfSense Software ebenso und als ISO Image für

x86 Systeme kann man das auch beziehen!!!

- VirtualBox Installieren

- pfSense ISO mounten (DeamonTools)

- Neues System installieren auswählen (VirtualBox) Unixartig Grösse der virtuellen HDD angeben

RAM zuweisen den das System benutzen darf und los geht es, danach am pfSense Webinterface anmelden

und dann kannst Du Dich ohne Sorgen erst einmal umsehen und bei nicht gefallen löscht Du eben wieder

und der Platz auf der HDD wird wieder frei.

Gruß

Dobby

Das ist ja auch schon offensichtlich wenn du dir das Design einer solchen Kaskade ansiehst, denn der Traffic eines Netzes muss ja immer durch das andere durchgehen, kann da mitgesnifft und kompomitiert werden.

Eine wirkliche DMZ ist was anderes !

Die erreichst du nur mit einer Firewall die mindestens 3 Ports hat oder 2 Ports und VLANs supportet !

Aber zu der Erkenntnis bist du ja nun auch gekommen

Wenns das denn war bitte

How can I mark a post as solved?

nicht vergessen.

Eine wirkliche DMZ ist was anderes !

Die erreichst du nur mit einer Firewall die mindestens 3 Ports hat oder 2 Ports und VLANs supportet !

Aber zu der Erkenntnis bist du ja nun auch gekommen

Wenns das denn war bitte

How can I mark a post as solved?

nicht vergessen.

Hallo,

die IMG Dateien sind oft für eine Kompakt Flash (CF) Karte.

Bei den ISO Dateien musst Du auch schön die Augen auf machen einige sind nur für die

Installation via Serielle Console und wiederum andere sind die normalen.

Hier sind alle Mirror Server eingetragen, falls es mit dem Link von mir Probleme gibt.

Ich nutze immer diesen Server hier der steht in Deutschland und ist zuverlässig und flott bei der Sache.

Scrolle mal ganz nach unten durch und dann zähle von unten ab, die ersten 11 sind für USB Sticks.

Alle Dateien sind mit gzip (.gz) gepackt worden, auch die ISO Dateien (außer die .ova Datein die sind direkt zum laden in VirtualBox) und Du brauchst auch auf jeden Fall einen Packer der das entpacken kann! (Aber nicht die .ova Datein) Ich würde Dir dazu PeaZip empfehlen,der ist OpenSource und kann bis zu 150 verschiedene Formate packen und entpacken.

Hier ist noch eine kleine Anleitung zum Installieren von pfSense selber.

pfSense-2.0.2-RELEASE-i386.ova = x86 VirtualBox Image

pfSense-2.0.2-RELEASE-amd64.ova = x86_64 VirtualBox Image

pfSense-LiveCD-2.0.2-RELEASE-amd64.iso.gz = x86_64 - 64Bit

pfSense-LiveCD-2.0.2-RELEASE-i386.iso.gz = x86 - 32Bit

VMWare Installation

ISO Installation

.ova Datei herunter und lade sie in VirtualBox direkt rein, dann sparst Du dir sogar den

Installationsprozess!

Gruß

Dobby

die IMG Dateien sind oft für eine Kompakt Flash (CF) Karte.

Bei den ISO Dateien musst Du auch schön die Augen auf machen einige sind nur für die

Installation via Serielle Console und wiederum andere sind die normalen.

Hier sind alle Mirror Server eingetragen, falls es mit dem Link von mir Probleme gibt.

Ich nutze immer diesen Server hier der steht in Deutschland und ist zuverlässig und flott bei der Sache.

Scrolle mal ganz nach unten durch und dann zähle von unten ab, die ersten 11 sind für USB Sticks.

Alle Dateien sind mit gzip (.gz) gepackt worden, auch die ISO Dateien (außer die .ova Datein die sind direkt zum laden in VirtualBox) und Du brauchst auch auf jeden Fall einen Packer der das entpacken kann! (Aber nicht die .ova Datein) Ich würde Dir dazu PeaZip empfehlen,der ist OpenSource und kann bis zu 150 verschiedene Formate packen und entpacken.

Hier ist noch eine kleine Anleitung zum Installieren von pfSense selber.

pfSense-2.0.2-RELEASE-i386.ova = x86 VirtualBox Image

pfSense-2.0.2-RELEASE-amd64.ova = x86_64 VirtualBox Image

pfSense-LiveCD-2.0.2-RELEASE-amd64.iso.gz = x86_64 - 64Bit

pfSense-LiveCD-2.0.2-RELEASE-i386.iso.gz = x86 - 32Bit

VMWare Installation

ISO Installation

Kennst Du einen direkten LINK oder mache ich einen Fehler.

So die Links und die genaue Bezeichnung der Dateien hast Du jetzt alle, evtl. lade Dir einmal die.ova Datei herunter und lade sie in VirtualBox direkt rein, dann sparst Du dir sogar den

Installationsprozess!

Gruß

Dobby

Einmal ein Beitrag ist gelöst bitte und wenn neue Fragen auftauchen sollten, würde ich diese immer wieder neu stellen, dann bleiben die Beiträge meist kurz und übersichtlich in der Korrespondenz und man kann alles besser überblicken.

Gruß

Dobby

Gruß

Dobby