RDS 2019 Anmeldung dauert ewig (sporadisch) SessionEnv

Moin zusammen,

seit Montag haben wir das Phänomen, dass die Anmeldung am Terminalserver bei einigen Benutzern ewig dauert.

Circa 10 Minuten erscheint nur "Warten auf Konfiguration für Remotedesktops".

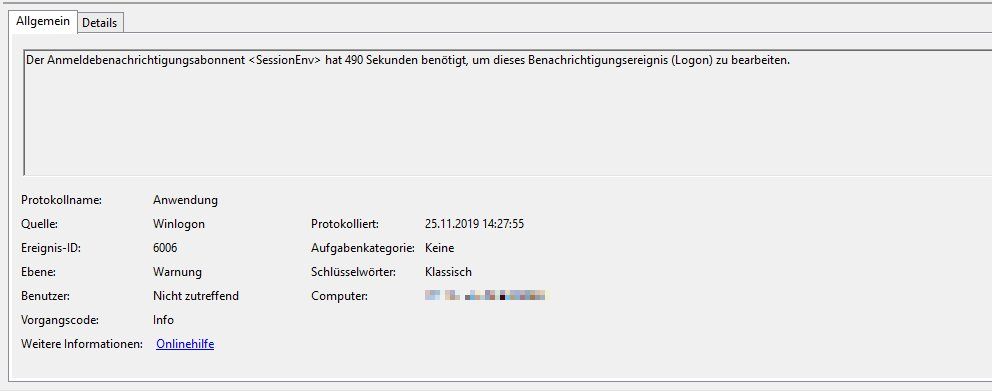

Danach läuft alles ganz normal, kein Temp-Profil. Im Ereignisprotokoll erscheint folgende Meldung:

Ich kann dieses Phänomen in keiner weise nachstellen.

Ein User, der sich gerade mit diesem Fehler angemeldet hat, hat beim nächsten Anmelden keine Probleme mehr.

Ein anderer User, der sich in derselben Zeit versucht auf den selben Host anzumelden, hat ebenfalls keine Probleme.

Kennt vielleicht jemand dieses Phänomen vom RDS 2019?

Viele Grüße

seit Montag haben wir das Phänomen, dass die Anmeldung am Terminalserver bei einigen Benutzern ewig dauert.

Circa 10 Minuten erscheint nur "Warten auf Konfiguration für Remotedesktops".

Danach läuft alles ganz normal, kein Temp-Profil. Im Ereignisprotokoll erscheint folgende Meldung:

Ich kann dieses Phänomen in keiner weise nachstellen.

Ein User, der sich gerade mit diesem Fehler angemeldet hat, hat beim nächsten Anmelden keine Probleme mehr.

Ein anderer User, der sich in derselben Zeit versucht auf den selben Host anzumelden, hat ebenfalls keine Probleme.

Kennt vielleicht jemand dieses Phänomen vom RDS 2019?

Viele Grüße

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 519034

Url: https://administrator.de/forum/rds-2019-anmeldung-dauert-ewig-sporadisch-sessionenv-519034.html

Ausgedruckt am: 21.07.2025 um 06:07 Uhr

8 Kommentare

Neuester Kommentar

Hi.

Das kann zum Beispiel ein Problem mit der Authentifizierung sein.

Zum Feststellen, ob der Server wirklich der ist, der er vorgibt zu sein, wird Kerberos benutzt. Wenn einer Eurer DCs mit Kerbeors derzeit "nicht klar kommt", dann kann es dauern, während bei der nächsten Anfrage ein anderer DC gefragt wird, und es dann ganz schnell geht, da der kein Problem hat.

Ebenso könnte es mit dem Zertifikat des Servers zusammenhängen (falls Ihr Zertifikate für RDP überhaupt benutzt). Hier kann es zu Verzögerungen beim Prüfen der Gültigkeit des Zertifikates und Prüfen von Sperrlisten kommen.

Das kann zum Beispiel ein Problem mit der Authentifizierung sein.

Zum Feststellen, ob der Server wirklich der ist, der er vorgibt zu sein, wird Kerberos benutzt. Wenn einer Eurer DCs mit Kerbeors derzeit "nicht klar kommt", dann kann es dauern, während bei der nächsten Anfrage ein anderer DC gefragt wird, und es dann ganz schnell geht, da der kein Problem hat.

Ebenso könnte es mit dem Zertifikat des Servers zusammenhängen (falls Ihr Zertifikate für RDP überhaupt benutzt). Hier kann es zu Verzögerungen beim Prüfen der Gültigkeit des Zertifikates und Prüfen von Sperrlisten kommen.

Moin,

Was spucken die Ereignisprokolle der DCs zu dem Zeitpunkt aus? Da gibt es ja verschiedene Kategorien.

Gruß,

Dani

Kennt vielleicht jemand dieses Phänomen vom RDS 2019?

Grundsätzlich erst einmal nicht. Edit: Alle Tests bestanden.

das heißt nur, dass diverse Dienste das tun was sie sollen. Mehr aber auch nicht.Was spucken die Ereignisprokolle der DCs zu dem Zeitpunkt aus? Da gibt es ja verschiedene Kategorien.

Ebenso könnte es mit dem Zertifikat des Servers zusammenhängen (falls Ihr Zertifikate für RDP überhaupt benutzt). Hier kann es zu Verzögerungen beim Prüfen der Gültigkeit des Zertifikates und Prüfen von Sperrlisten kommen.

Hat du die beiden Punkte geprüft? Falls Ja, wie. Nur um sicher zu gehen, dass wir alle die gleiche Informationen haben.Gruß,

Dani

Hat du die beiden Punkte geprüft? Falls Ja, wie.

Dani, schau mal auf das Bild. Das erhält er, wenn er auf das Schloss-Icon des RDP-Verbindungsbalkens klickt. Würde er Zertifikate einsetzen, würde das dort stehen ("Kerberos und Zertifikat").Kennt vielleicht jemand dieses Phänomen vom RDS 2019?

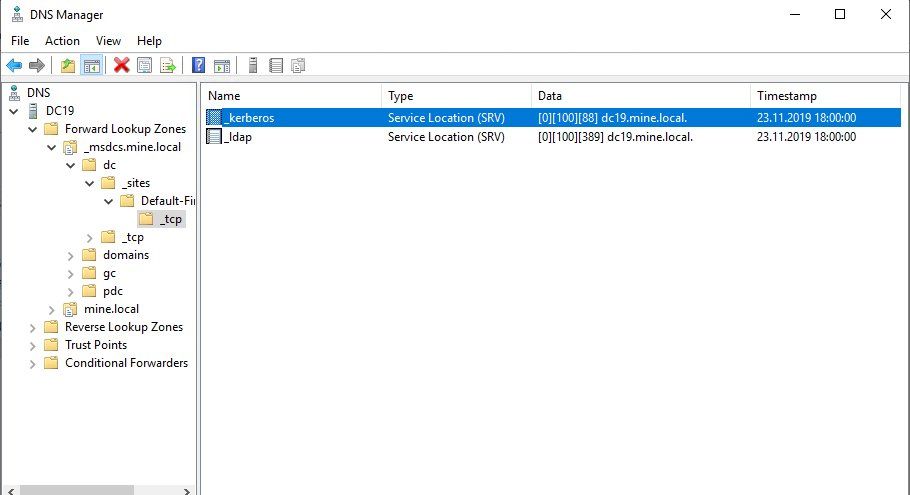

Ja. Wie gesagt, ich hatte mal eine Domäne gesehen, die das hatte und da war es ein Problem mit der Kerberos-Authentifizierung. Es gab nämlich Kerberos DNS-Einträge, die auf einen nicht mehr existenten DC verwiesen. Somit muss Du nicht nur mit DCDiag hantieren, sondern auch Dein DNS auf veraltete Einträge prüfen. Beispieleintrag siehe Bild (es gibt mehrere!):

@DerWoWusste

Gruß,

Dani

Dani, schau mal auf das Bild. Das erhält er, wenn er auf das Schloss-Icon des RDP-Verbindungsbalkens klickt. Würde er Zertifikate einsetzen, würde das dort stehen ("Kerberos und Zertifikat").

Hmm, reden wir beide vom Selben? Es wird doch bei Aufbau einer RDP Verbindung das Serverzertifikat für dessen Identifizierung hergenommen. Du bist doch bei der Authentifzierung via Zertifikat (z.B. Smartcard).Gruß,

Dani