VPN Tunnel von EA6500 hinter FB zu Telekom Router

Hallo zusammen.

Grüße aus dem schönen Hunsrück.

Ich hätte eine Frage an euch (die Suche im Internet hat mir nicht wirklich weiter geholfen).

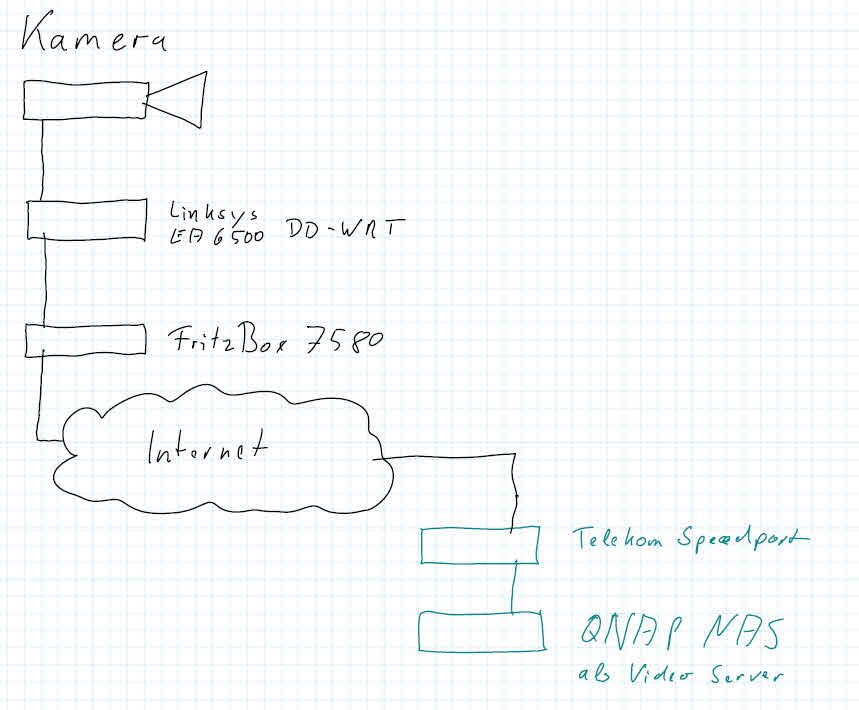

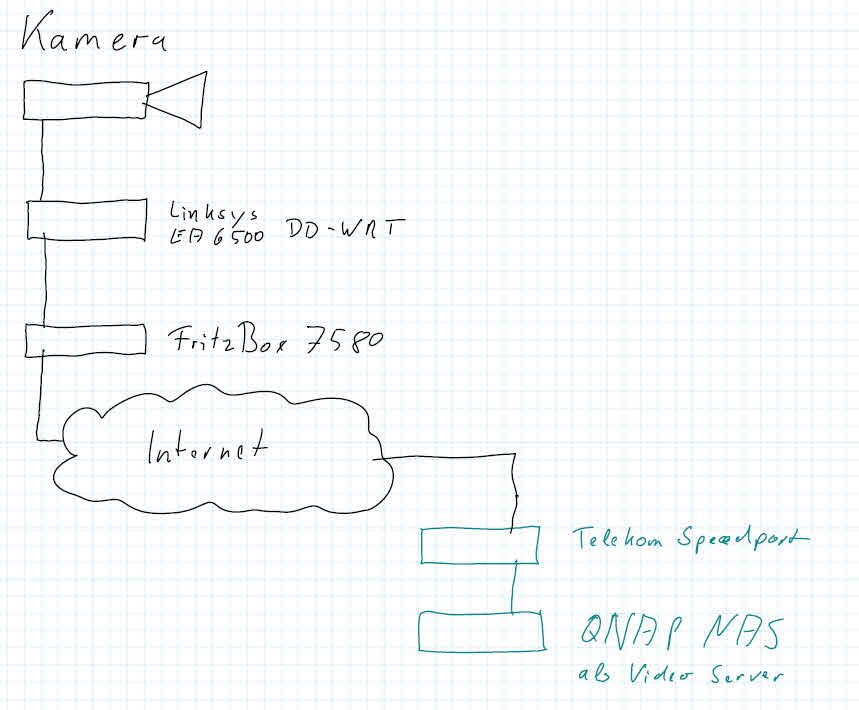

Ich habe folgendes Szenario (siehe Anhang)

In meinem Netzwerk zu Hause habe ich eine IP Kamera. Diese soll ihre Bilder über einen VPN Tunnel auf einer NAS bei einem Freund speichern.

Aber das soll komplett gekapselt von meinem Netzwerk laufen.

Kamera hat eine Feste IP Adresse im internen Netzt vom Linksys (Cisco) EA6500.

Dieser hat eine WAN IP Adresse in meinem lokalen Netzwerk.

Mein Router ist eine Fritzbox 7580 mit aktueller Firmware.

Der EA6500 soll jetzt einen VPN Tunnel zu meinem Freund aufbauen.

Dort steht ein Telekom Speedport Pro Router und dahinter eine QNAP NAS TS-251+

Auf der NAS sollen die Bilder und der Stream von der Kamera ankommen und gespeichert werden.

Ich habe mich noch auf kein Protokoll festgelegt, da bin ich frei in der Entscheidung.

Grundsätzlich ist erst einmal zu klären ob dieses Szenario umsetzbar ist und wenn ja, wie.

Wenn ihr noch mehr Informationen benötigt, fragt einfach.

Besten Dank für eure Hilfe.

Gruß Patrik

Grüße aus dem schönen Hunsrück.

Ich hätte eine Frage an euch (die Suche im Internet hat mir nicht wirklich weiter geholfen).

Ich habe folgendes Szenario (siehe Anhang)

In meinem Netzwerk zu Hause habe ich eine IP Kamera. Diese soll ihre Bilder über einen VPN Tunnel auf einer NAS bei einem Freund speichern.

Aber das soll komplett gekapselt von meinem Netzwerk laufen.

Kamera hat eine Feste IP Adresse im internen Netzt vom Linksys (Cisco) EA6500.

Dieser hat eine WAN IP Adresse in meinem lokalen Netzwerk.

Mein Router ist eine Fritzbox 7580 mit aktueller Firmware.

Der EA6500 soll jetzt einen VPN Tunnel zu meinem Freund aufbauen.

Dort steht ein Telekom Speedport Pro Router und dahinter eine QNAP NAS TS-251+

Auf der NAS sollen die Bilder und der Stream von der Kamera ankommen und gespeichert werden.

Ich habe mich noch auf kein Protokoll festgelegt, da bin ich frei in der Entscheidung.

Grundsätzlich ist erst einmal zu klären ob dieses Szenario umsetzbar ist und wenn ja, wie.

Wenn ihr noch mehr Informationen benötigt, fragt einfach.

Besten Dank für eure Hilfe.

Gruß Patrik

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 8765519825

Url: https://administrator.de/forum/vpn-tunnel-von-ea6500-hinter-fb-zu-telekom-router-8765519825.html

Ausgedruckt am: 19.07.2025 um 03:07 Uhr

6 Kommentare

Neuester Kommentar

Ja, das ist sehr einfach umsetzbar und auch mit diesem Design bist du auf dem richtigen Weg.

Allerdings sollte dir bewusst sein das ist es, so wie dargestellt, nicht vollständig "gekapselt" von deinem privaten Netzwerk ist.

Der Grund ist das alle Daten des Linksys Routers in so einer Router Kaskade ja immer über dein lokales Netz laufen. Sprich Nutzer im Bereich des lokalen LANs am Linksys haben vollen Zugriff auf dein lokales LAN und alle seine dortigen Komponenten. Zumindestens dann wenn der WAN Port des Linksys am lokalen LAN der Fritzbox angeschlossen ist.

Die deutlich bessere, da sichere, Variante ist du nimmst für den Linksys WAN Port das Fritzbox Gastnetz was du im Setup deiner FB dann aktivierst und somit fest auf den LAN 4 Anschluss legst.

Daran schliesst du dann den Linksys WAN Port an.

So ist sichergestellt das das Kamerakonstrukt wasserdicht von deinem eigenen privaten Netz getrennt ist!

Der Rest ist dann eine (VPN) Lachnummer... Du musst dich für ein entsprechendes VPN Protokoll entscheiden auf dem Linksys wie Wireguard, IPsec usw.

Das terminierst du dann auf dem Telekom Speedport sofern der VPNs supportet.

Wenn nicht, leitest du es auf dem Speedport per Port Forwarding auf den QNAP für den es verschiedene VPN Serverapps gibt.

Ist dann zwar nicht ganz so toll, weil man so ungeschützten Internet Traffic durch ein Loch in der Router Firewall auf ein besonders schützenswertes NAS schickt aber sofern der Bekannte das toleriert wäre es die einfachste Lösung für den Fall das sein Router nicht VPN fähig ist.

Allerdings sollte dir bewusst sein das ist es, so wie dargestellt, nicht vollständig "gekapselt" von deinem privaten Netzwerk ist.

Der Grund ist das alle Daten des Linksys Routers in so einer Router Kaskade ja immer über dein lokales Netz laufen. Sprich Nutzer im Bereich des lokalen LANs am Linksys haben vollen Zugriff auf dein lokales LAN und alle seine dortigen Komponenten. Zumindestens dann wenn der WAN Port des Linksys am lokalen LAN der Fritzbox angeschlossen ist.

Die deutlich bessere, da sichere, Variante ist du nimmst für den Linksys WAN Port das Fritzbox Gastnetz was du im Setup deiner FB dann aktivierst und somit fest auf den LAN 4 Anschluss legst.

Daran schliesst du dann den Linksys WAN Port an.

So ist sichergestellt das das Kamerakonstrukt wasserdicht von deinem eigenen privaten Netz getrennt ist!

Der Rest ist dann eine (VPN) Lachnummer... Du musst dich für ein entsprechendes VPN Protokoll entscheiden auf dem Linksys wie Wireguard, IPsec usw.

Das terminierst du dann auf dem Telekom Speedport sofern der VPNs supportet.

Wenn nicht, leitest du es auf dem Speedport per Port Forwarding auf den QNAP für den es verschiedene VPN Serverapps gibt.

Ist dann zwar nicht ganz so toll, weil man so ungeschützten Internet Traffic durch ein Loch in der Router Firewall auf ein besonders schützenswertes NAS schickt aber sofern der Bekannte das toleriert wäre es die einfachste Lösung für den Fall das sein Router nicht VPN fähig ist.

Ich bin davon ausgegangen, wenn der Linksys den VPN Tunnel zu dem Speedport aufgebaut hat, dann käme kein Gerät mehr aus dem Linksys-Netz in mein FB-Netz da der ganze Traffic durch den Tunnel läuft.

Sofern du den Gastnetz Zugang nutzt ist alles völlig getrennt, sonst nicht, denn die lokalen LANs werden ja lokal geroutet.In einem VPN Setup wie deinem solltest du aus Performancegründen auch immer mit Split Tunneling arbeiten und niemals mit Gateway Redirect.

Der DD-WRT arbeitet im Default Setup schon als NAT Router. Ganz soviel muss man dort also nicht einstellen.

Dann viel Erfolg mit dem Setup!

Was dann zumindestens für IPv4 aber auch wieder nur dann klappt wenn der TO keinen DS-Lite Anschluss hat!

Gleiches gilt dann auch für den Anschluss des Bekannten. 😉

Da die Telekom D aber zum Glück keinerlei DS-Lite macht im xDSL Netz (ist immer Dual Stack) ist die Gefahr also sehr gering bis gar nicht vorhanden

Gleiches gilt dann auch für den Anschluss des Bekannten. 😉

Da die Telekom D aber zum Glück keinerlei DS-Lite macht im xDSL Netz (ist immer Dual Stack) ist die Gefahr also sehr gering bis gar nicht vorhanden

Wenn es das war bitte nicht vergessen deinen Thread hier als erledigt zu markieren!