AD Benutzer können ihr Passwort nicht mehr ändern

Guten Tag zusammen,

ich bin neu in diesem Forum und darf mich kurz vorstellen.

Ich arbeite seit einigen Jahren im IT-Systemhaus Bereich.

Dabei betreue div. IT Infrastrukturen.

Nachdem ich immer wieder interessante Informationen in diesem Forum gefunden habe, möchte ich ein akutes Problem schildern.

Problem:

Active Directory Benutzer können Ihre Passwörter nicht mehr ändern.

Wenn ein Benutzer Strg-Alt-Ent drückt und sein Passwort ändern möchte kommt die Meldung „Das Kennwort kann nicht aktualisiert werden. Der Wert, der als neues Kennwort …..blablabla..“ kennt vermutlich jeder.

Das neue Kennwort entspricht definitiv den Anforderungen. Habe ich mehrmals getestet.

Wenn ich jetzt das Kennwort am DC über „Benutzer & Computer“ ändere, funktioniert das.

Wenn ich das Kennwort von einem Domänen Administrator über Strg-Alt-Ent ändere funktioniert das auch.

Ich habe alles getestet was mir einfällt wie z.B.:

- Dcdiag - dcdiag /e /v /c -> keine Fehler

- Eventlogs - Keine Fehlermeldungen zu diesem Problem

- Anmeldeserver - Es wurde der richtige Anmeldeserver verwendet

- AD Vertrauensstellungen - keine Replikationsfehler

- AD Eventlogs - keine Auffälligkeiten

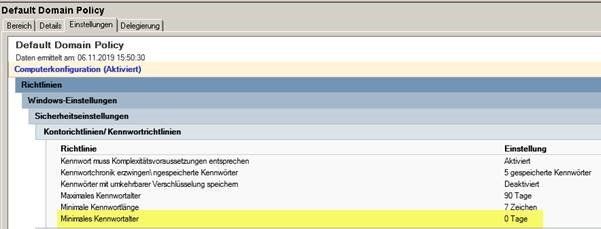

- GPO‘ s - Einstellungen geprüft

- Google Recherche - erfolglos

Habe sogar die Default Domain Polcy resettet. Habe PC‘ s aus der Domäne rausgenommen und wieder aufgenommen -> selbe verhalten.

Habe einen PC und einen Benutzer ohne GPO‘ s (nur die Default Domain Policy war für den Benutzer aktiv) getestet -> selbe Verhalten.

Es sind zwei DC‘ s im Einsatz, an zwei verschiedenen Standorten:

1. Windows 2012 R2 DC

2. Windows 2008R2 DC – Read Only

Die Standort Konfiguration ist OK.

Am AD hat sich nichts geändert. Das Problem trat vor ca. 14 Tagen das erste Mal auf.

Noch eine wichtige Info:

Wenn man den DC neu startet, funktioniert das Passwort ändern für ca. einen Tag.

Falls jemand eine Idee hat, wäre ich sehr dankbar.

Schöne Grüße

Patrick

ich bin neu in diesem Forum und darf mich kurz vorstellen.

Ich arbeite seit einigen Jahren im IT-Systemhaus Bereich.

Dabei betreue div. IT Infrastrukturen.

Nachdem ich immer wieder interessante Informationen in diesem Forum gefunden habe, möchte ich ein akutes Problem schildern.

Problem:

Active Directory Benutzer können Ihre Passwörter nicht mehr ändern.

Wenn ein Benutzer Strg-Alt-Ent drückt und sein Passwort ändern möchte kommt die Meldung „Das Kennwort kann nicht aktualisiert werden. Der Wert, der als neues Kennwort …..blablabla..“ kennt vermutlich jeder.

Das neue Kennwort entspricht definitiv den Anforderungen. Habe ich mehrmals getestet.

Wenn ich jetzt das Kennwort am DC über „Benutzer & Computer“ ändere, funktioniert das.

Wenn ich das Kennwort von einem Domänen Administrator über Strg-Alt-Ent ändere funktioniert das auch.

Ich habe alles getestet was mir einfällt wie z.B.:

- Dcdiag - dcdiag /e /v /c -> keine Fehler

- Eventlogs - Keine Fehlermeldungen zu diesem Problem

- Anmeldeserver - Es wurde der richtige Anmeldeserver verwendet

- AD Vertrauensstellungen - keine Replikationsfehler

- AD Eventlogs - keine Auffälligkeiten

- GPO‘ s - Einstellungen geprüft

- Google Recherche - erfolglos

Habe sogar die Default Domain Polcy resettet. Habe PC‘ s aus der Domäne rausgenommen und wieder aufgenommen -> selbe verhalten.

Habe einen PC und einen Benutzer ohne GPO‘ s (nur die Default Domain Policy war für den Benutzer aktiv) getestet -> selbe Verhalten.

Es sind zwei DC‘ s im Einsatz, an zwei verschiedenen Standorten:

1. Windows 2012 R2 DC

2. Windows 2008R2 DC – Read Only

Die Standort Konfiguration ist OK.

Am AD hat sich nichts geändert. Das Problem trat vor ca. 14 Tagen das erste Mal auf.

Noch eine wichtige Info:

Wenn man den DC neu startet, funktioniert das Passwort ändern für ca. einen Tag.

Falls jemand eine Idee hat, wäre ich sehr dankbar.

Schöne Grüße

Patrick

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 511747

Url: https://administrator.de/forum/ad-benutzer-koennen-ihr-passwort-nicht-mehr-aendern-511747.html

Ausgedruckt am: 19.07.2025 um 03:07 Uhr

8 Kommentare

Neuester Kommentar

Wurde zufällig die Passwort-Richtlinie "minimales Kennwortalter" festgelegt ? Die hat nämlich die selbe Meldung zur Folge.

Sie bewirkt das Kennwörter nicht mehr beliebig oft geändert werden können.

Existieren zusätzlich noch PSOs?

Sind Benutzer beider Standorte betroffen oder nur die die sich am Standardort mit dem ReadOnly DC befinden?

Sie bewirkt das Kennwörter nicht mehr beliebig oft geändert werden können.

Existieren zusätzlich noch PSOs?

Sind Benutzer beider Standorte betroffen oder nur die die sich am Standardort mit dem ReadOnly DC befinden?

Zitat von @sevenzorzis:

Für die Passwort-Richtlinie "minimales Kennwortalter" ist der Wert 1 gesetzt.

Gut also eine Änderung erlaubt sofern letzte Änderung mind. 24h her ist.Für die Passwort-Richtlinie "minimales Kennwortalter" ist der Wert 1 gesetzt.

Das ist aber schon seit Monaten so eingestellt. Die Benutzer haben bereits ihre Passwörter mit diesen Einstellungen in der Vergangenheit geändert.

Ist das Passwortalter bei den Usern denn mindestens einen Tag alt?Sorry aber was sind PSOs?

Öhm ...Password Setting Objectstech-coffee.net/fine-grained-password-policy-active-directory/

Zitat von @sevenzorzis:

Weitere PSOs sind keine aktiv. Dabei ist mir gerade aufgefallen, dass ich keine neue PSO anlegen kann.

Im AD-Verwaltungscenter unter "Domainname" -> "System" -> "Password Settings Container" ist "Neu" aus gegraut??

Verwendeter Account hat keine Berechtigung dafür im AD?Weitere PSOs sind keine aktiv. Dabei ist mir gerade aufgefallen, dass ich keine neue PSO anlegen kann.

Im AD-Verwaltungscenter unter "Domainname" -> "System" -> "Password Settings Container" ist "Neu" aus gegraut??

Habe PSOs noch nicht verwendet, war bis jetzt noch nicht nötig.

Vergleiche mit ADSIEDIT oder in den erweiterten Einstellungen von ADUC die ACLs der User mit einem Referenzsystem. Vor allem die Berechtigung zum Ändern/Zurücksetzen von Passwörtern.Auch wenn du jetzt meinst niemand habe etwas geändert, mach es trotzdem! Änderungen müssen nicht zwingend von einem User passieren.

Zusätzlich aktiviere das AD Auditing, dann siehst du wenn irgendwas diesbezüglich schief läuft im Eventlog.