Fritzbox 7490 - WLAN Geräte zugriff auf LAN Kamera hinter SONICWALL

Hallo IT-Freunde,

habe hier ein kleines Problem und komme nicht weiter.

Haben verschiedene Kameras hier im Einsatz die intern über die LAN-Clients und übers Internet erreicht werden können.

Das funktioniert alles wunderbar.

Jetzt wollte ich daß eine Android app über WLAN auf die Kameras zugreift, aber ich kriege es irgendwie nicht gebacken.

Folgende Konfiguration ist hier vorhanden:

IP-WLAN Fritzbox: 192.168.10. 252

DHCP Bereich: 192.168.10.100 - 150

SONICWALL: 192.168.0.0-255.255.255.0

LAN: 192.168.0.254

WAN: 192.168.10.100 - GW: 192.168.10.252

KAMERA:

192.168.0.128

Folgende Infos noch:

Netbook über WLAN: keine LAN Geräte anpingbar.

Netbook über LAN: WLAN Geräte anpingbar.

Ich weiß daß es nur ein Denkfehler ist, aber ich sehe den Wald vor lauter Bäume nicht mehr.

Schonmal vielen Dank.

habe hier ein kleines Problem und komme nicht weiter.

Haben verschiedene Kameras hier im Einsatz die intern über die LAN-Clients und übers Internet erreicht werden können.

Das funktioniert alles wunderbar.

Jetzt wollte ich daß eine Android app über WLAN auf die Kameras zugreift, aber ich kriege es irgendwie nicht gebacken.

Folgende Konfiguration ist hier vorhanden:

IP-WLAN Fritzbox: 192.168.10. 252

DHCP Bereich: 192.168.10.100 - 150

SONICWALL: 192.168.0.0-255.255.255.0

LAN: 192.168.0.254

WAN: 192.168.10.100 - GW: 192.168.10.252

KAMERA:

192.168.0.128

Folgende Infos noch:

Netbook über WLAN: keine LAN Geräte anpingbar.

Netbook über LAN: WLAN Geräte anpingbar.

Ich weiß daß es nur ein Denkfehler ist, aber ich sehe den Wald vor lauter Bäume nicht mehr.

Schonmal vielen Dank.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 321271

Url: https://administrator.de/forum/fritzbox-7490-wlan-geraete-zugriff-auf-lan-kamera-hinter-sonicwall-321271.html

Ausgedruckt am: 18.07.2025 um 01:07 Uhr

25 Kommentare

Neuester Kommentar

Zitat von @GoriBoy:

Folgende Infos noch:

Netbook über WLAN: keine LAN Geräte anpingbar.

Netbook über LAN: WLAN Geräte anpingbar.

Ich weiß daß es nur ein Denkfehler ist, aber ich sehe den Wald vor lauter Bäume nicht mehr.

Folgende Infos noch:

Netbook über WLAN: keine LAN Geräte anpingbar.

Netbook über LAN: WLAN Geräte anpingbar.

Ich weiß daß es nur ein Denkfehler ist, aber ich sehe den Wald vor lauter Bäume nicht mehr.

Offensichtlich. Hast Du denn der fritzbox auch gesagt, daß die WLAN-Clients untereinander und mit dem LAn kommunizieren dürfen? Oder diese gar ins GHastnetz gesteckt? Stimmen die routen über WLAN (traceroute)?

lks

Zitat von @GoriBoy:

traceroute vom Netbook über WLAn auf die kamera läuft in einer zeitüberschreitung aus.

traceroute vom Netbook über WLAn auf die kamera läuft in einer zeitüberschreitung aus.

irgendwelche Zwischenstationen? oder schon beim ersten hop?

Was sagt denn der angry ip scanner, was im Netzwerk da ist?

lks

Hallo,

Gruß,

Peter

Zitat von @GoriBoy:

bei der Fritz IOS 6.60 gibt es leider diese altbekannte funktion leider nicht mehr

Und wie nennst du dann das hier? Fritte 7490, OS 6.60.bei der Fritz IOS 6.60 gibt es leider diese altbekannte funktion leider nicht mehr

Gruß,

Peter

Es ist vollkommen unmöglich das das WLAN in der FB ein anderes IP Netzwerk hat als das LAN !

Sowas supportet die FB gar nicht oder ist das jetzt ein Tippfehler ??

Es sieht anhand der leider etwas oberflächlichen Beschreibung so aus als ob FB und Firewall in einer Kaskade konfiguriert sind. Ist das so richtig.

Kaskaden Designs findest du hier beschrieben:

Kopplung von 2 Routern am DSL Port

Das du hier natürlich die Firewall Regeln entsprechend anpassen musst auf der Sinicwall dürfte klar sein.

Dazu ist es essentiell wichtig zu wissen mit welchen Protokollen, sprich TCP oder UDP Ports die Kameras mit der App kommunizieren.

Logisch, denn sonst kann man die Firewall Regeln nicht definieren diesen Traffic passieren zu lassen. Bei dir wird dieser Traffic sehr wahrscheinlich durch die FW blockiert.

Es ist also kein "Problem" sondern schlicht und einfach eine falsche oder fehlerhafte Anpassung der Firewall.

Bzw. auch der FB IP Netzbeschreibung.

Sowas supportet die FB gar nicht oder ist das jetzt ein Tippfehler ??

Es sieht anhand der leider etwas oberflächlichen Beschreibung so aus als ob FB und Firewall in einer Kaskade konfiguriert sind. Ist das so richtig.

Kaskaden Designs findest du hier beschrieben:

Kopplung von 2 Routern am DSL Port

Das du hier natürlich die Firewall Regeln entsprechend anpassen musst auf der Sinicwall dürfte klar sein.

Dazu ist es essentiell wichtig zu wissen mit welchen Protokollen, sprich TCP oder UDP Ports die Kameras mit der App kommunizieren.

Logisch, denn sonst kann man die Firewall Regeln nicht definieren diesen Traffic passieren zu lassen. Bei dir wird dieser Traffic sehr wahrscheinlich durch die FW blockiert.

Es ist also kein "Problem" sondern schlicht und einfach eine falsche oder fehlerhafte Anpassung der Firewall.

Bzw. auch der FB IP Netzbeschreibung.

Zitat von @GoriBoy:

beim dritten hop

der geht zuerst zur fritz und dann geht er komischerweise in das gateway der öffentlice ip.

beim dritten hop

der geht zuerst zur fritz und dann geht er komischerweise in das gateway der öffentlice ip.

Dann hast du offensichtlich falsche Routern in der fritzbox. Stell da mal die richtige statischen Routen ein.

und dem Gateway das zu der mit der öffentlichen IP führt sagst Du auch die richtigen statischen Routen.

(die funktion bei der fritzbox habe ich doch noch gefunden, aber sie beschränkt sich nur auf dass die wlan geräre unter sich kommunieren können)

Je nach Version sperrt das auch die Kommunikation auf die LAN-Stationen.

der angry ip scanner zeigt alles in rot da er den bereich zwar scannt aber nichts findet

Wenn das routing nciht stimmt, kann der IP-Scanner auch nichts finden.

Also:

Du macht einen netstat -r auf einer WLAN-Kiste und einen netstat -r auf einer LAN-Kiste, auf der das Routing funktioniert und postest beides hierher. Alternativ geht natürlich auch route print

lks

Fehler gefunden:

LAN Gerät:

> IPv4-Routentabelle

> ===========================================================================

> Aktive Routen:

> Netzwerkziel Netzwerkmaske Gateway Schnittstelle Metrik

> 0.0.0.0 0.0.0.0 192.168.0.254 192.168.0.150 291

> 0.0.0.0 0.0.0.0 192.168.106.100 192.168.106.1 291WLAN:

> IPv4-Routentabelle

> ===========================================================================

> Aktive Routen:

> Netzwerkziel Netzwerkmaske Gateway Schnittstelle Metrik

> 0.0.0.0 0.0.0.0 192.168.10.252 192.168.10.134 25lks

Moin,

Die default-Routen sind verschieden. Daher schicken die WLAN_clients die Pakete woanders hin als die LAN_Clients.

Udn die sind auch in verschiedenen Netzen. Also fehlt da irgendwo noch eine statische Route, bzw die LAN-Clients sind in einem völlig anderen netz als die WLAN-Clients.

Mein Rat: male mal ein Bild der netzwerkstruktur und schreib netzwertke udn IP-Adressenan die Teile dran. Reicht auch eine kritzelei auf Papier und ein handyfoto dafür.

lks

Die default-Routen sind verschieden. Daher schicken die WLAN_clients die Pakete woanders hin als die LAN_Clients.

Udn die sind auch in verschiedenen Netzen. Also fehlt da irgendwo noch eine statische Route, bzw die LAN-Clients sind in einem völlig anderen netz als die WLAN-Clients.

Mein Rat: male mal ein Bild der netzwerkstruktur und schreib netzwertke udn IP-Adressenan die Teile dran. Reicht auch eine kritzelei auf Papier und ein handyfoto dafür.

lks

Hallo,

OK.

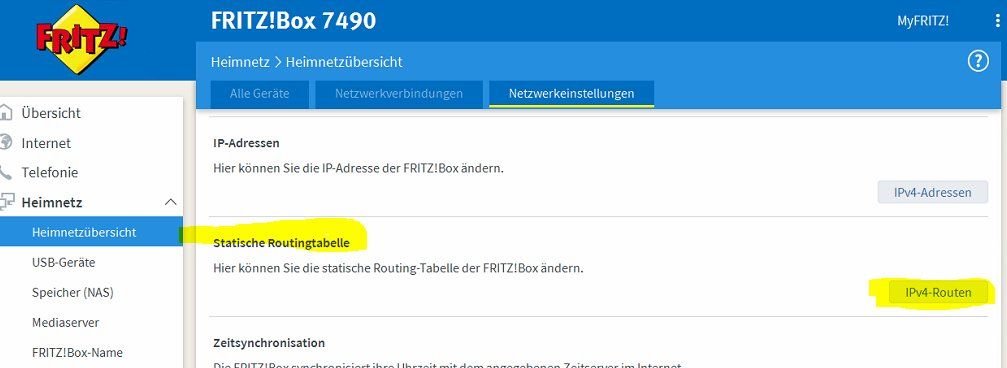

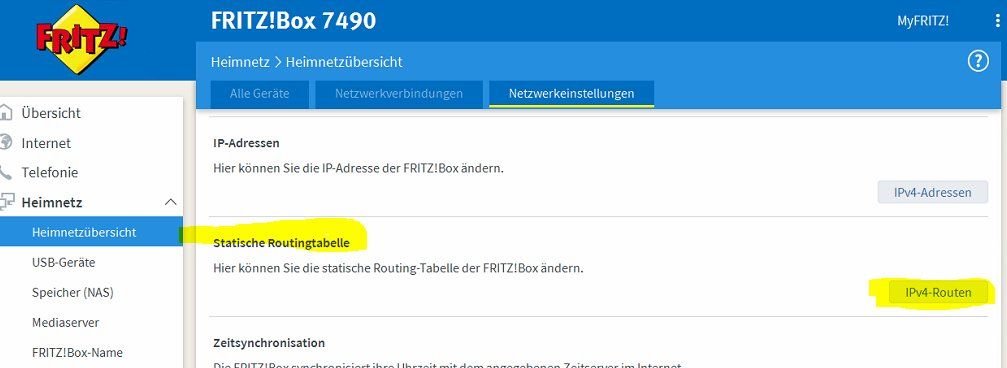

Statische Routen.

Wonach sieht das für dich aus?

Statische Routen haben nichts damit zu tun das WLAN Clients untereinander reden dürfen. Das ist Layer 2 Isolation

Nutzt du eventuell deine Fritte in einen Modus wo Routen nicht möglich bzw. nichts bringen würde? Dein WLAN ist nicht zufälligerweise ein Gastnetz?

Laut dein Bil reicht eine Route in der Fritte vollkommen aus. Deine Sonicwall weiß auch was die mit den Ankommenden Paketen anstellen darf bzw. soll. Eine Rückroute ist dort auch gegeben?

Gruß,

Peter

OK.

und dann geht er komischerweise in das gateway der öffentlice ip.

Warum komischerweise? Wenn die Fritte eben nicht weiß wo das Paket sonst hin soll?. Da nimmt man aber sie beschränkt sich nur auf dass die wlan geräre unter sich kommunieren können)

Aha, ich hab mir gerade schnell ein eigenes OS 6.60 für eine Fritte 7490 geschrieben um dich zu veräppeln bzw. dir gefälschte Bilder unterzujubeln? Oder ist deine 7490 gar nicht von AVM betankt?Wonach sieht das für dich aus?

Statische Routen haben nichts damit zu tun das WLAN Clients untereinander reden dürfen. Das ist Layer 2 Isolation

Nutzt du eventuell deine Fritte in einen Modus wo Routen nicht möglich bzw. nichts bringen würde? Dein WLAN ist nicht zufälligerweise ein Gastnetz?

Laut dein Bil reicht eine Route in der Fritte vollkommen aus. Deine Sonicwall weiß auch was die mit den Ankommenden Paketen anstellen darf bzw. soll. Eine Rückroute ist dort auch gegeben?

Gruß,

Peter

Laut Deinem netstat oben sitzen deien WLAN-Clients in 192.168.10.0/24#

Dein LAN-client ist tripple-homed in 192.168.0.0/24, 192.168.106.0/24 und 192.168.116.0/24.

Der hängt üebrhaupt nicht im netz der fritzbox sonder direkt im kamera-Netz. Von daher kannst Du den nicht mit der Kiste üerb WLAn vergleichen.

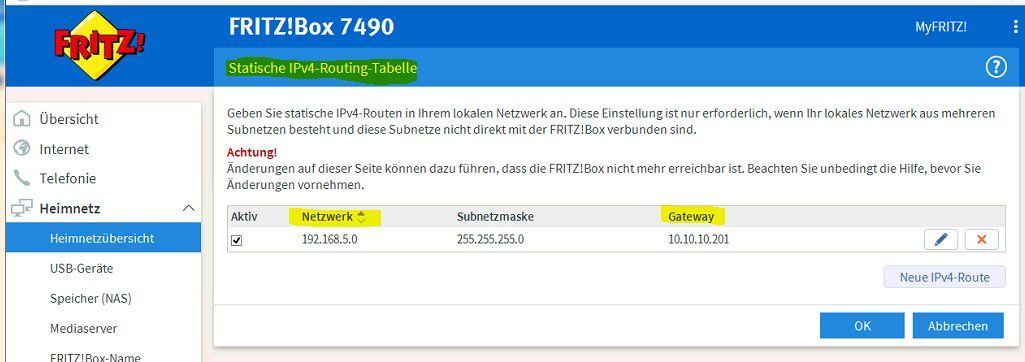

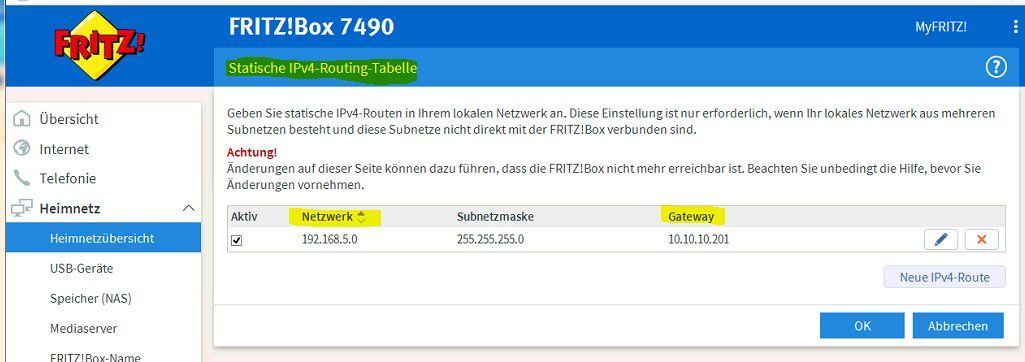

Sehe ich das Richtig, daß Deine fritzbox die 192.168.10.252 ist? Dann mußt du da eine Route zu der Firewall eintragen.

lks

Dein LAN-client ist tripple-homed in 192.168.0.0/24, 192.168.106.0/24 und 192.168.116.0/24.

Der hängt üebrhaupt nicht im netz der fritzbox sonder direkt im kamera-Netz. Von daher kannst Du den nicht mit der Kiste üerb WLAn vergleichen.

Sehe ich das Richtig, daß Deine fritzbox die 192.168.10.252 ist? Dann mußt du da eine Route zu der Firewall eintragen.

lks

Zitat von @GoriBoy:

Dein LAN-client ist tripple-homed in 192.168.0.0/24, 192.168.106.0/24 und 192.168.116.0/24.

Yep, so isses, hatte kein anderen rechner hier zum testen vom LAN aus, hätte ich mein netbook nehmen können, ich weissDas bringt aber nichts, weil der überhaupt nicht im Netz der Fritzbox ist.

Sehe ich das Richtig, daß Deine fritzbox die 192.168.10.252 ist? Dann mußt du da eine Route zu der Firewall eintragen.

genauso so isses, dementsprechen habe ich ja folgende route eingetragen ins LAN Netz192.168.0.0/24 - GW:192.168.10.252 da sehe ich 2 LAN Drucker

Jepp.

Wenn Du die LAN:Drucker siehst, schau mal auf denen die Netzwerkkonfiguration nach. u.U. fehlt auf Deinen Kameras ja ein default-gateway.

lks

Hallo,

Wenn dem so wäre würde es ja gehen - dann ist entweder deine Fritte oder deine Sonicwall defekt. Wenn du das auschließt, dann mach auf der Fritte ein Paketmitschnitt und werte mit ein Wireshark aus. Deine Sonicwall wird sicherlich auch möglichkeiten eines Paketmitschnitts oder Packet Trace haben. Dann siehst du welchen Weg deine ICMP Anfragen nehmen und welchen Weg deine ICMP Antworten nehmen. Bedenke - auch lokale OSe können mit ihren Firewalls einem manchmal das Konzept versaun. Oder du nimmst einfach nur eine Fritte und einen Switch - vielleicht klappts ja dann.

- dann ist entweder deine Fritte oder deine Sonicwall defekt. Wenn du das auschließt, dann mach auf der Fritte ein Paketmitschnitt und werte mit ein Wireshark aus. Deine Sonicwall wird sicherlich auch möglichkeiten eines Paketmitschnitts oder Packet Trace haben. Dann siehst du welchen Weg deine ICMP Anfragen nehmen und welchen Weg deine ICMP Antworten nehmen. Bedenke - auch lokale OSe können mit ihren Firewalls einem manchmal das Konzept versaun. Oder du nimmst einfach nur eine Fritte und einen Switch - vielleicht klappts ja dann.

Gruß,

Peter

Wenn dem so wäre würde es ja gehen

Gruß,

Peter

Zitat von @GoriBoy:

das ist es ja, nein, da ist alles richtig eingestellt..

ich drehe hier noch am rad...

das ist es ja, nein, da ist alles richtig eingestellt..

ich drehe hier noch am rad...

Das kann nicht sein. Wenn Du Drucker in LAN erreichst aber die Kameras nicht und die wirklich die gleichen Einstellungen haben, dann macht Deine Firewall Bockmist. Und auch daß der trace schiefgeht ist ein Zeichen dafür.

Da hilft nur, den sniffer anwerfen und schauen, wo welches paket durchgeht. Du könntest auch in deiner Firewall die Protokollierung von icmp einschalten und mal die logs durchwühlen.

Mach mal einen traceroute zu Kamera und Drucker und stell die Ergebnisse hier rein.

lks

Die ToDos sind eigentlich ziemlich banal und eindeutig:

Noch eine Anmerkung zu den Druckern....

Das man aus dem .10.0er Netz Drucker aus dem LAN Segment hinter der Firewall "sehen" kann ist eher gruselig und zeigt das hier gravierend irgendetwas flasch ist in den Firewall Regeln.

Das "Sehen" solcher Komponenten basiert in der Regel immer auf irgendwelchen Broad- oder Multicast Mechanismen (mDNS, Bonjour etc.) die nie und nimmer nicht über einen Router oder Firewall übertragen werden.

Auch trotz vordergründig richtiger Regeln dürfte man Drucker dort die sich per Broadcast announcen niemals sehen können.

Wenn mit "Sehen" oben allerdings ein Ping oder Traceroute gemeint ist oder das eigentliche Drucken über die Ziel IP des Druckers ist das natürlich absolut OK, denn das ist normales IP Routing.

Leider ist die Beschreibung oben zu oberflächlich und laienhaft um hier eine definitive Aussage zu treffen.

- Clients im 192.168.10.0er Netz haben die .10.252 als Default Gateway

- Statische Route auf der FritzBox: Ziel: 192.168.0.0, Maske: 255.255.255.0, Gateway: 192.168.10.100 (FW)

- Default Route auf der Firewall auf die 192.168.10.252

- Clients im 192.168.0.0er Netz haben die .0.254 als Default Gateway

- Firewall Regeln die das 192.168.10.0er Netz (oder einzelne Host) vom WAN Port der FW auf das IP Netz 192.168.0.0 /24 erlauben.

Noch eine Anmerkung zu den Druckern....

Das man aus dem .10.0er Netz Drucker aus dem LAN Segment hinter der Firewall "sehen" kann ist eher gruselig und zeigt das hier gravierend irgendetwas flasch ist in den Firewall Regeln.

Das "Sehen" solcher Komponenten basiert in der Regel immer auf irgendwelchen Broad- oder Multicast Mechanismen (mDNS, Bonjour etc.) die nie und nimmer nicht über einen Router oder Firewall übertragen werden.

Auch trotz vordergründig richtiger Regeln dürfte man Drucker dort die sich per Broadcast announcen niemals sehen können.

Wenn mit "Sehen" oben allerdings ein Ping oder Traceroute gemeint ist oder das eigentliche Drucken über die Ziel IP des Druckers ist das natürlich absolut OK, denn das ist normales IP Routing.

Leider ist die Beschreibung oben zu oberflächlich und laienhaft um hier eine definitive Aussage zu treffen.

In der sonicwall mußt du explizit WLAN to LAN erlauben, default ist denied.