Gastnetz über VLAN mit DLink DES-1250G

Hallo Forum,

Die Idee: Ein Gast-VLAN einrichten und den Zugriff switchübergreifend auf bestimmte ports einschränken. Für einen Versuchsaufbau habe ich 2 Switche von D-LINK DES1250G benutzt, die ich über jeweils port 1 verbunden habe. Gast hängt an Switch A Port 2.

VID 10: firma

VID 20: Gastnetz

Switch A:

VID1 (default): alle untagged

VID10: port 1 tagged, Rest untagged

VID20: port 1 & 2 tagged, Rest "Not Member"

Switch B:

VID1 (default): alle untagged

VID10: port 1,2 & 3 tagged, Rest "Not Member"

VID20: port 1 & 2 tagged, Rest untagged

So, ich dachte jetzt, der Gast (Switch A Port 2) kann auf Switch B nur Port 2, aber nicht Port 3 erreichen (pingen), weil der Gast nur mit VID 20 und der Port 3 auf Switch B eben nicht mit VID 20 getagged ist. Dem ist aber nicht so. Er kann in der Tat beide pingen. Offensichtlich hab ich das Thema nicht kapiert.

Was bedeutet eigentlich "Not Member"? Das Handbuch schweigt sich dazu aus. Wie muss ich das richtig konfigurieren?

Danke.

Die Idee: Ein Gast-VLAN einrichten und den Zugriff switchübergreifend auf bestimmte ports einschränken. Für einen Versuchsaufbau habe ich 2 Switche von D-LINK DES1250G benutzt, die ich über jeweils port 1 verbunden habe. Gast hängt an Switch A Port 2.

VID 10: firma

VID 20: Gastnetz

Switch A:

VID1 (default): alle untagged

VID10: port 1 tagged, Rest untagged

VID20: port 1 & 2 tagged, Rest "Not Member"

Switch B:

VID1 (default): alle untagged

VID10: port 1,2 & 3 tagged, Rest "Not Member"

VID20: port 1 & 2 tagged, Rest untagged

So, ich dachte jetzt, der Gast (Switch A Port 2) kann auf Switch B nur Port 2, aber nicht Port 3 erreichen (pingen), weil der Gast nur mit VID 20 und der Port 3 auf Switch B eben nicht mit VID 20 getagged ist. Dem ist aber nicht so. Er kann in der Tat beide pingen. Offensichtlich hab ich das Thema nicht kapiert.

Was bedeutet eigentlich "Not Member"? Das Handbuch schweigt sich dazu aus. Wie muss ich das richtig konfigurieren?

Danke.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 106725

Url: https://administrator.de/forum/gastnetz-ueber-vlan-mit-dlink-des-1250g-106725.html

Ausgedruckt am: 18.07.2025 um 02:07 Uhr

5 Kommentare

Neuester Kommentar

Scheinbar sind deine Kenntnisse von VLANs nicht besonders, denn das ist völlig wirr was du da eingestellt hast.

Hier vorab erstmal etwas Lektüre damit du verstehst was du da machst !!!

heise.de/netze/VLAN-Virtuelles-LAN--/artikel/77832

und

de.wikipedia.org/wiki/VLAN

de.wikipedia.org/wiki/IEEE_802.1Q

Tagged bedeutet das der VLAN Switch auf diesem Link mit den Paketen auch die VLAN ID überträgt, damit ein empfangender Switch weiss in welches VLAN diese Paket muss...so einfach ist das.

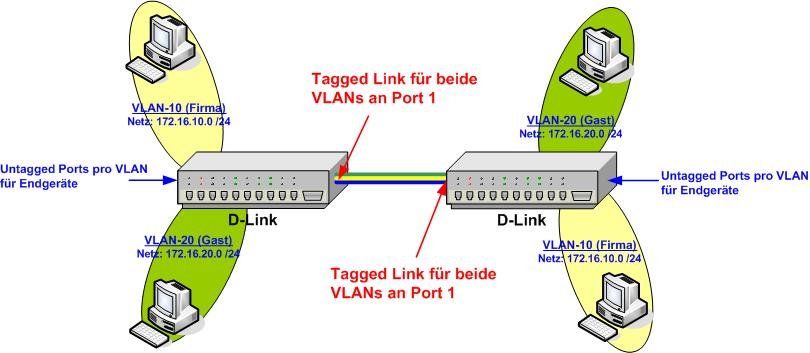

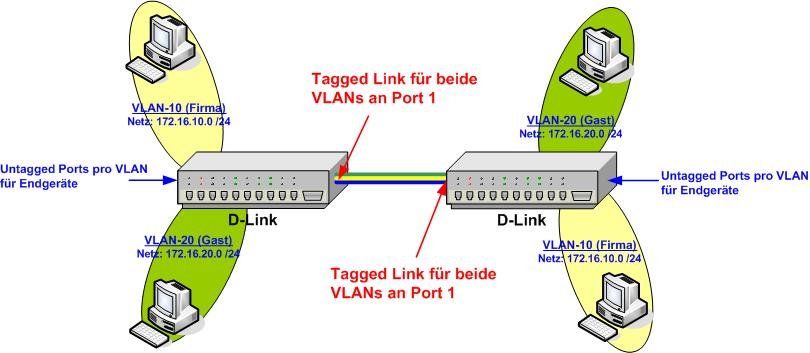

Folglich ist also der Verbindungslink zwischen 2 Switches immer tagged in BEIDEN VLANs damit beide Switches die Pakete wieder den VLANs zuordnen können.

Die Endgeräteports weisst du dann immer untagged zu für die Endgeräte pro VLAN pro Switch.

Schematisch sähe dein sauber konfiguriertes VLAN Szenario dann so aus:

...und so funktioniert es auch !!!

Wenn du jetzt z.B. an Switch 1 und 2 den TAGGED Verbungslink an Port 1 legst und die Switches dann verbindest.

Darauf z.B. auf beiden Switches die Port 2 bis 10 dem Firmen VLAN 10 untagged zuordnest und 10 bis 15 dem Gast VLAN 20 ++untagged** zuordnest.

Nun können sich alle Geräte die im Gast VLAN (Ports 10 bis 15) sind, egal an welchem Switch anpingen und analog alle Geräte die im Firmen VLAN (Ports 2 bis 10) sind.

Nicht funktioniert ein Ping z.B. zwischen einem gerät an Port 2 und Port 12, da diese ja in unterschiedlichen VLANs sind und die getrennt sind !

Also genau das was du willst.

Wie man die beiden VLANs dann wieder gesichert ins Internet oder ggf. teilweise ins Firmennetz bringt kannst du hier nachlesen:

Hier vorab erstmal etwas Lektüre damit du verstehst was du da machst !!!

heise.de/netze/VLAN-Virtuelles-LAN--/artikel/77832

und

de.wikipedia.org/wiki/VLAN

de.wikipedia.org/wiki/IEEE_802.1Q

Tagged bedeutet das der VLAN Switch auf diesem Link mit den Paketen auch die VLAN ID überträgt, damit ein empfangender Switch weiss in welches VLAN diese Paket muss...so einfach ist das.

Folglich ist also der Verbindungslink zwischen 2 Switches immer tagged in BEIDEN VLANs damit beide Switches die Pakete wieder den VLANs zuordnen können.

Die Endgeräteports weisst du dann immer untagged zu für die Endgeräte pro VLAN pro Switch.

Schematisch sähe dein sauber konfiguriertes VLAN Szenario dann so aus:

...und so funktioniert es auch !!!

Wenn du jetzt z.B. an Switch 1 und 2 den TAGGED Verbungslink an Port 1 legst und die Switches dann verbindest.

Darauf z.B. auf beiden Switches die Port 2 bis 10 dem Firmen VLAN 10 untagged zuordnest und 10 bis 15 dem Gast VLAN 20 ++untagged** zuordnest.

Nun können sich alle Geräte die im Gast VLAN (Ports 10 bis 15) sind, egal an welchem Switch anpingen und analog alle Geräte die im Firmen VLAN (Ports 2 bis 10) sind.

Nicht funktioniert ein Ping z.B. zwischen einem gerät an Port 2 und Port 12, da diese ja in unterschiedlichen VLANs sind und die getrennt sind !

Also genau das was du willst.

Wie man die beiden VLANs dann wieder gesichert ins Internet oder ggf. teilweise ins Firmennetz bringt kannst du hier nachlesen:

Was hast du denn nicht verstanden ???

OK, du solltest erstmal einen Switch nehmen und das Szenario zum laufen bringen...richtige Vorgehensweise !

Handbuch:

ftp://ftp.dlink.de/des/des-1250g/documentation/DES-1250G_man_revALL_100_ALL_en_061120l.pdf

Seite 19 aufschlagen und ggf. Switch resetten auf Werkseinstellung !!!

So, erstmal richtest du 2 VIDs ein also 2 VLANs !

Einmal VLAN 10 das nennst du Firma und VLAN 20 was du dann Gast nennst.

Nächster Schritt: Den Ports die VLANs zuweisen !

Seite 19 Figure 19 zeigt das !

Hier weist du jetzt z.B. den Ports 1 bis 10 das VLAN 10 zu und das untagged !!!

Dann den Port 11 bis 20 das VLAN 20 ebenfalls untagged !!

So mit dieser Minimalkonfig kannst du schon mal testen....

2 PCs irgendwo in Port 1 bis 10

... und 2 PCs irgendwo in Port 11 bis 20

Jetzt müssen sich die beiden PCs im Portbereich 1 bis 10 untereinander pingen lassen und auch die beiden PCs im Portbereich 11-20 untereinander pingen lassen !

Klar, denn sie sind ja immer im gleichen VLAN !

Ein Ping zwischen einem PC im Portbereich 1-10 mit einem im Portbereich 11-20 darf aber NICHT funktionieren wenn du alles richtig gemacht hast.

Auch klar, denn sie sind in unterschiedlichen VLANs die ja getrennt sind auf dem Switch !

So, wenn das alles sauber funktioniert machst du GENAU die gleiche Konfig auf Switch 2 und testest die Funktion wie oben an Switch 1 !!

Klappt alles konfigurierst du ZUSÄTZLICH auf BEIDEN Switches einen Verbindungslink z.B. den Port 48

Achtung dieser Port 48 MUSS ja nun die VLAN Information mit übertragen, damit die Switches die Pakete mit der VLAN Nummer (Tag) wieder richtig zuordnen können !!!

Folglich MUSS dieser Port auf beiden Switches tagged in beiden VLAN 10 und 20 liegen.

Port 48 hat allso einen TAGGED Eintrag in beiden VLANs !!!

Damit sollte es dann sauber funktionieren !!!

OK, du solltest erstmal einen Switch nehmen und das Szenario zum laufen bringen...richtige Vorgehensweise !

Handbuch:

ftp://ftp.dlink.de/des/des-1250g/documentation/DES-1250G_man_revALL_100_ALL_en_061120l.pdf

Seite 19 aufschlagen und ggf. Switch resetten auf Werkseinstellung !!!

So, erstmal richtest du 2 VIDs ein also 2 VLANs !

Einmal VLAN 10 das nennst du Firma und VLAN 20 was du dann Gast nennst.

Nächster Schritt: Den Ports die VLANs zuweisen !

Seite 19 Figure 19 zeigt das !

Hier weist du jetzt z.B. den Ports 1 bis 10 das VLAN 10 zu und das untagged !!!

Dann den Port 11 bis 20 das VLAN 20 ebenfalls untagged !!

So mit dieser Minimalkonfig kannst du schon mal testen....

2 PCs irgendwo in Port 1 bis 10

... und 2 PCs irgendwo in Port 11 bis 20

Jetzt müssen sich die beiden PCs im Portbereich 1 bis 10 untereinander pingen lassen und auch die beiden PCs im Portbereich 11-20 untereinander pingen lassen !

Klar, denn sie sind ja immer im gleichen VLAN !

Ein Ping zwischen einem PC im Portbereich 1-10 mit einem im Portbereich 11-20 darf aber NICHT funktionieren wenn du alles richtig gemacht hast.

Auch klar, denn sie sind in unterschiedlichen VLANs die ja getrennt sind auf dem Switch !

So, wenn das alles sauber funktioniert machst du GENAU die gleiche Konfig auf Switch 2 und testest die Funktion wie oben an Switch 1 !!

Klappt alles konfigurierst du ZUSÄTZLICH auf BEIDEN Switches einen Verbindungslink z.B. den Port 48

Achtung dieser Port 48 MUSS ja nun die VLAN Information mit übertragen, damit die Switches die Pakete mit der VLAN Nummer (Tag) wieder richtig zuordnen können !!!

Folglich MUSS dieser Port auf beiden Switches tagged in beiden VLAN 10 und 20 liegen.

Port 48 hat allso einen TAGGED Eintrag in beiden VLANs !!!

Damit sollte es dann sauber funktionieren !!!

Nein, das kann nicht klappen, weil Endgeräte KEINE getaggten Pakete lesen können !! Oder nur mit bestimmten Treibern.

Um Zugriff auf beide VLANs zu bekommen musst du einen Layer 3 (Routing) Switch nehmen, der kann dann routen zwischen den VLANs !

Oder....

Du machst das über einen externen PC oder Server !

Wie das genau geht sagt dir dieses Tutorial:

In deinem Falle mit dem Gastzugang kannst du das sogar mit einer kleinen kostenlosen Firewall machen, der M0n0wall...

Die supportet ebenfalls getaggte VLAN Interfaces....

(siehe Screenshot des Terminal Outputs !)

Um Zugriff auf beide VLANs zu bekommen musst du einen Layer 3 (Routing) Switch nehmen, der kann dann routen zwischen den VLANs !

Oder....

Du machst das über einen externen PC oder Server !

Wie das genau geht sagt dir dieses Tutorial:

In deinem Falle mit dem Gastzugang kannst du das sogar mit einer kleinen kostenlosen Firewall machen, der M0n0wall...

Die supportet ebenfalls getaggte VLAN Interfaces....

(siehe Screenshot des Terminal Outputs !)