Grundlagenfragen: Firewall zur Absicherung des Firmennetzwerk

Ich habe ein paar Anfängerfragen zum Thema Firewall. Ich würde mich über jede Hilfe freuen. Gerne auch Verbesserungsvorschläge oder einfach nur nützliche Stichworte oder Lektüre bzw. Links. Vielen Dank schonmal.

Die eigentlichen Fragen kommen weiter unten.

Zunächst die Ausgangslage:

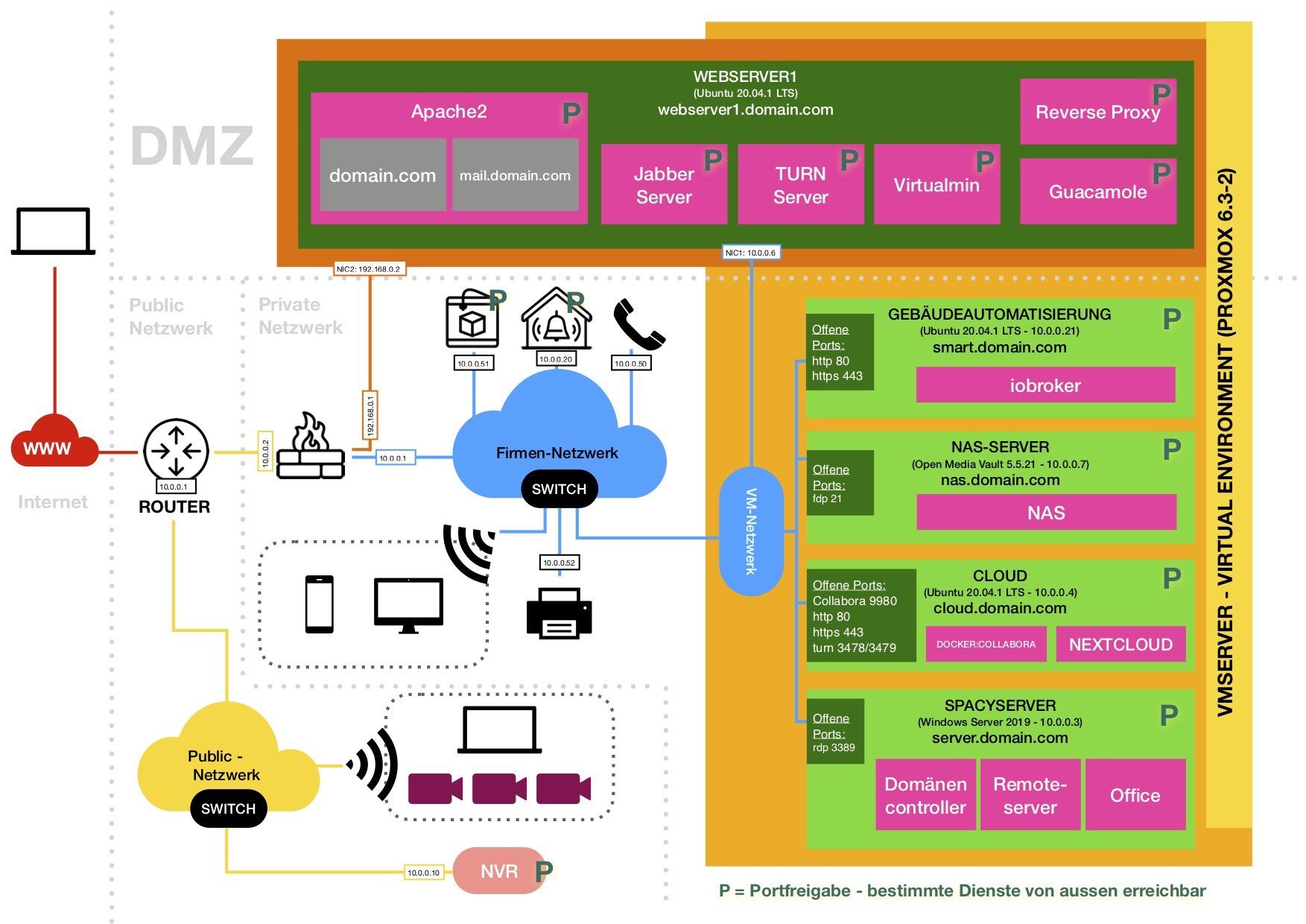

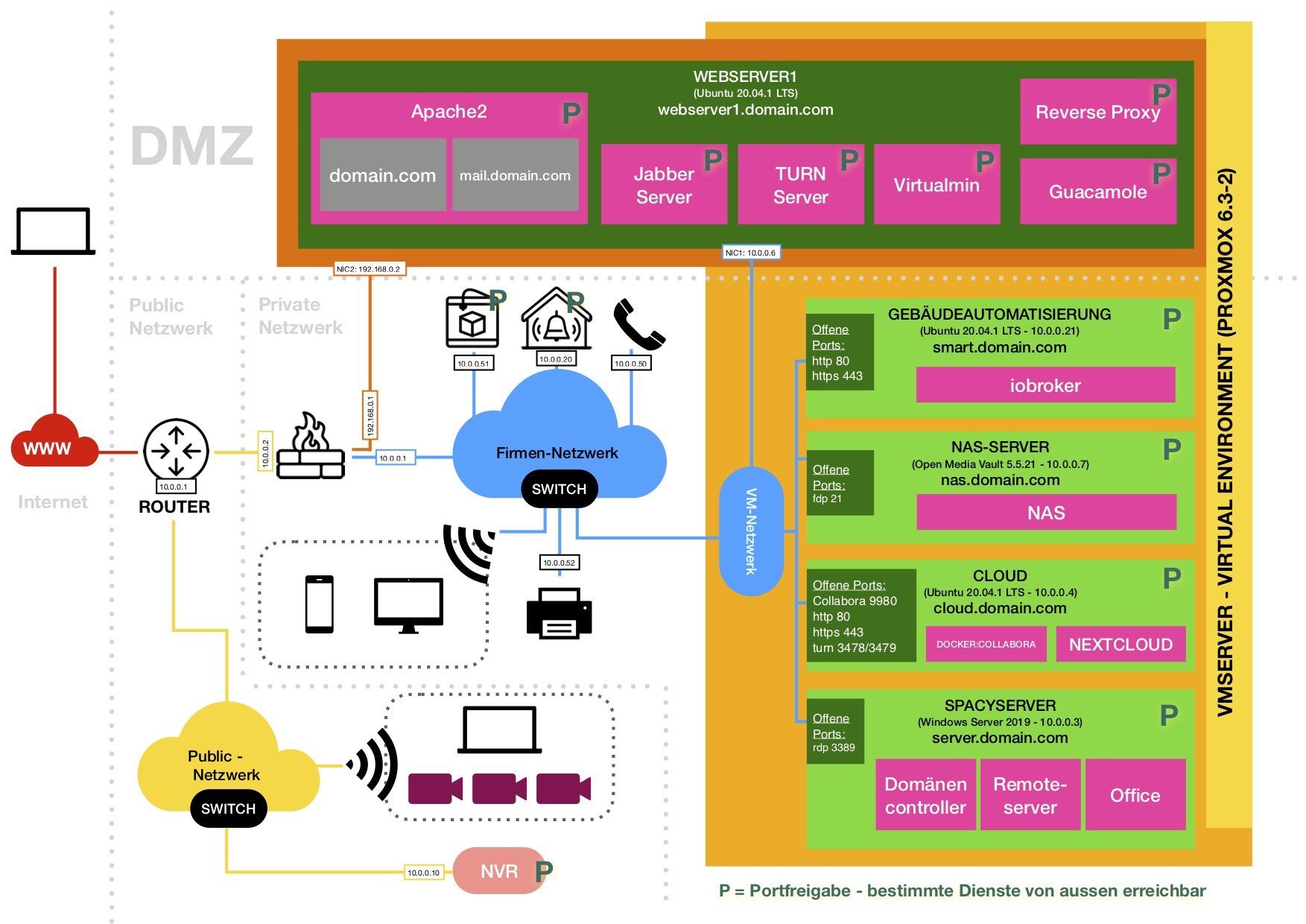

ich habe eine Übersicht als Foto angehängt

Ich plane gerade ein Aufsplitten eines Netzwerks. Wir haben ein Büro in einem Gemeinschaftskomplex mit bestehendem Glasfaseranschluss via Fritzbox. Ich habe vollen Zugriff und bin quasi Systemadmin. Ich möchte nun unser Firmennetzwerk abschirmen. Dazu habe ich eine Zyxel USM 40 zur Verfügung.

In unserem Netzwerk laufen fast alle Server in einem Proxmox Umfeld, zusätzlich gibt es eine NAS und diverse andere Geräte (Alarmanlage, Gebäudeautomatisierung, 3D Drucker, IP Telefon etc). Das Netzwerk soll später via VPN von aussen erreichbar sein.

Es soll 3 Bereiche geben:

Bereich 1: öffentliches Netzwerk

Bereich 2: privates Unternehmensnetzwerk

Bereich 3: DMZ

Als Server laufen:

... im "öffentlichen Netzwerk (Bereich 1)"* ...

ein NVR (0)

...im Firmennetzwerk (Bereich 2)...

eine (1) Nextcloud-Webserver (inkl 2 Apache vHost für Nextcloud und Collabora im docker container),

ein (2) Windows Server (ActiveDirectory, Workstation für Office, Buchhaltung etc. via RDP),

eine (3) IOBroker Instanz,

ein (4) Homematic Server als Alarmanlage,

eine (5) NAS für Backups

... in der DMZ (Bereich 3) ...

ein anderer (6) Webserver (als Apache2 Reverse Proxy, TURN Server, roundcube Webmail Client sowie der Unternehmenswebseite) soll in einer DMZ laufen.

Folgendes soll gewährleistet sein:

1. der Reverse Proxy in dem öffentlich von außen erreichbaren Webserver (6) soll den im privaten Netzwerk befindlichen Nextcloud-Webserver erreichen (Port 80, 443, 9980, 3478, 3479)

2. Guacamole auf dem selben Webserver (6) soll den RDP Dienst auf dem Windowsserver (2) erreichen können (Port 3389)

3. Der Reverse Proxy auf Webserver (6) soll den IO Broker Server auf Port 80 und 443 erreichen

4. Der Webserver (6) soll Backups auf der NAS (5) via FTP machen können (Port 21)

5. Rechner im Firmen Netzwerk (Bereich 2) sollen den NVR (0) im öffentlichen Netzwerk (Bereich 1) erreichen können

6. Das IP Telefon soll Anrufe empfangen können

7. Geräte aus Bereich 1 sollen keine aus Bereich 2 erreichen können

Der Proxmox Server hat zwei Netzwerkkarten (NIC 1 und 2).

Wie kann ich realisieren, dass alles gewährleistet ist. Ich bin leider nicht so fit was Firewalls angeht. Wie ist diese zu konfigurieren? (generell). Welche Einstellungen sind wichtig für mich? (Nat, Portfreigabe, etc).

Muss der Webserver (6) in beiden Netzwerken "hängen"? Also eine NIC die in Bereich 2 verbindet und eine NIC die in Bereich 3 verbindet? Wie stelle ich sicher das die Pakete in die richtigen Netzwerke gesendet werden. Unterschiedliche Netzwerkbereiche notwendig?

Wie stelle ich sicher dass die Fritzbox (Bereich 1) die Pakete annimmt und an den richtigen Server leitet. Also ein http-Paket kommt rein das zur Nextcloud (1) soll. Stelle ich die Portfreigaben (z.B. Port 80) nun so ein das sie zunächst an die Firewall geleitet werden? Wie stelle ich sicher das die Firewall die Pakete dann an die Nextcloud in Bereich 2 weiterleitet?

Wie stelle ich sicher das eine VPN Verbindung mit dem Firmen-Netzwerk aufgebaut werden kann? Was muss dazu in der Fritzbox (Portfreigaben für VPN?) und was in der Firewall (als VPN Server?) eingerichtet werden

Ist dieses Netzwerk sicher? Was wären eure Verbesserungsvorschläge? Habe ich etwas übersehen?

VIELEN DANK FÜR EURE HILFE!!!

Die eigentlichen Fragen kommen weiter unten.

Zunächst die Ausgangslage:

ich habe eine Übersicht als Foto angehängt

Ich plane gerade ein Aufsplitten eines Netzwerks. Wir haben ein Büro in einem Gemeinschaftskomplex mit bestehendem Glasfaseranschluss via Fritzbox. Ich habe vollen Zugriff und bin quasi Systemadmin. Ich möchte nun unser Firmennetzwerk abschirmen. Dazu habe ich eine Zyxel USM 40 zur Verfügung.

In unserem Netzwerk laufen fast alle Server in einem Proxmox Umfeld, zusätzlich gibt es eine NAS und diverse andere Geräte (Alarmanlage, Gebäudeautomatisierung, 3D Drucker, IP Telefon etc). Das Netzwerk soll später via VPN von aussen erreichbar sein.

Es soll 3 Bereiche geben:

Bereich 1: öffentliches Netzwerk

Bereich 2: privates Unternehmensnetzwerk

Bereich 3: DMZ

Als Server laufen:

... im "öffentlichen Netzwerk (Bereich 1)"* ...

ein NVR (0)

...im Firmennetzwerk (Bereich 2)...

eine (1) Nextcloud-Webserver (inkl 2 Apache vHost für Nextcloud und Collabora im docker container),

ein (2) Windows Server (ActiveDirectory, Workstation für Office, Buchhaltung etc. via RDP),

eine (3) IOBroker Instanz,

ein (4) Homematic Server als Alarmanlage,

eine (5) NAS für Backups

... in der DMZ (Bereich 3) ...

ein anderer (6) Webserver (als Apache2 Reverse Proxy, TURN Server, roundcube Webmail Client sowie der Unternehmenswebseite) soll in einer DMZ laufen.

- öffentlich bedeutet, alle Personen auf dem Gemeinschaftskomplex haben Zugriff

Folgendes soll gewährleistet sein:

1. der Reverse Proxy in dem öffentlich von außen erreichbaren Webserver (6) soll den im privaten Netzwerk befindlichen Nextcloud-Webserver erreichen (Port 80, 443, 9980, 3478, 3479)

2. Guacamole auf dem selben Webserver (6) soll den RDP Dienst auf dem Windowsserver (2) erreichen können (Port 3389)

3. Der Reverse Proxy auf Webserver (6) soll den IO Broker Server auf Port 80 und 443 erreichen

4. Der Webserver (6) soll Backups auf der NAS (5) via FTP machen können (Port 21)

5. Rechner im Firmen Netzwerk (Bereich 2) sollen den NVR (0) im öffentlichen Netzwerk (Bereich 1) erreichen können

6. Das IP Telefon soll Anrufe empfangen können

7. Geräte aus Bereich 1 sollen keine aus Bereich 2 erreichen können

Der Proxmox Server hat zwei Netzwerkkarten (NIC 1 und 2).

Wie kann ich realisieren, dass alles gewährleistet ist. Ich bin leider nicht so fit was Firewalls angeht. Wie ist diese zu konfigurieren? (generell). Welche Einstellungen sind wichtig für mich? (Nat, Portfreigabe, etc).

Muss der Webserver (6) in beiden Netzwerken "hängen"? Also eine NIC die in Bereich 2 verbindet und eine NIC die in Bereich 3 verbindet? Wie stelle ich sicher das die Pakete in die richtigen Netzwerke gesendet werden. Unterschiedliche Netzwerkbereiche notwendig?

Wie stelle ich sicher dass die Fritzbox (Bereich 1) die Pakete annimmt und an den richtigen Server leitet. Also ein http-Paket kommt rein das zur Nextcloud (1) soll. Stelle ich die Portfreigaben (z.B. Port 80) nun so ein das sie zunächst an die Firewall geleitet werden? Wie stelle ich sicher das die Firewall die Pakete dann an die Nextcloud in Bereich 2 weiterleitet?

Wie stelle ich sicher das eine VPN Verbindung mit dem Firmen-Netzwerk aufgebaut werden kann? Was muss dazu in der Fritzbox (Portfreigaben für VPN?) und was in der Firewall (als VPN Server?) eingerichtet werden

Ist dieses Netzwerk sicher? Was wären eure Verbesserungsvorschläge? Habe ich etwas übersehen?

VIELEN DANK FÜR EURE HILFE!!!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 648159

Url: https://administrator.de/forum/grundlagenfragen-firewall-zur-absicherung-des-firmennetzwerk-648159.html

Ausgedruckt am: 18.07.2025 um 16:07 Uhr

10 Kommentare

Neuester Kommentar

Hallo,

Auf diesem Foto hat sich überall ein P eingetragen.

Was bzw. wer bzw. welches Modell ist denn nun deine Firewall die als durchlauferhitzer sorgen soll?

Gruß,

Peter

Auf diesem Foto hat sich überall ein P eingetragen.

Ist dieses Netzwerk sicher? Was wären eure Verbesserungsvorschläge? Habe ich etwas übersehen?

Das einzige sichere Internet ist kein Internet.Was bzw. wer bzw. welches Modell ist denn nun deine Firewall die als durchlauferhitzer sorgen soll?

Gruß,

Peter

Hi,

seid ihr der alleinige Nutzer des Glasfaseranschlusses oder wird der Glasfaseranschluß von mehreren Firmen benutzt.

Ist letzteres der Fall: Vergiß es (fast).

Ein besseres Setup sieht folgendermaßen aus:

Eigener Internetanschluß -> Modem ->Firewall (inkl. VPN Zugang) -> diverse Netze (DMZ, intern, etc.).

Fehlerhaft in deinem Design sehe ich folgendes:

Gebäudeautomatisierung: muß da wirklich jeder eurer Mitarbeiter drauf zugreifen können ?

Virtualadmin soll für jedermann ereichbar sein ? (Meiner Meinung nach: Nein, nur über VPN und bestimmte Benutzer)

NVR und ggf. CCTVs sollen wirklich für jeden (alle eure Mitarbeiter plus andere Firmen aus dem Komplex) erreichbar sein ?

Der Webserver darf keine Backups per FTP auf dem NAS machen: Push = der Server baut eine Verbindung zum NAS auf.

besser: Das NAS baut die Verbindung zum Webserver auf und holt sich die Daten: Pull.

Empfehlung: lagert euren Webserver und MailClient aus.

Das wars für den Anfang

CH

seid ihr der alleinige Nutzer des Glasfaseranschlusses oder wird der Glasfaseranschluß von mehreren Firmen benutzt.

Ist letzteres der Fall: Vergiß es (fast).

Ein besseres Setup sieht folgendermaßen aus:

Eigener Internetanschluß -> Modem ->Firewall (inkl. VPN Zugang) -> diverse Netze (DMZ, intern, etc.).

Fehlerhaft in deinem Design sehe ich folgendes:

Gebäudeautomatisierung: muß da wirklich jeder eurer Mitarbeiter drauf zugreifen können ?

Virtualadmin soll für jedermann ereichbar sein ? (Meiner Meinung nach: Nein, nur über VPN und bestimmte Benutzer)

NVR und ggf. CCTVs sollen wirklich für jeden (alle eure Mitarbeiter plus andere Firmen aus dem Komplex) erreichbar sein ?

Der Webserver darf keine Backups per FTP auf dem NAS machen: Push = der Server baut eine Verbindung zum NAS auf.

besser: Das NAS baut die Verbindung zum Webserver auf und holt sich die Daten: Pull.

Empfehlung: lagert euren Webserver und MailClient aus.

Das wars für den Anfang

CH

Jede beliebige Firewall von der Stange leistet heute sowas was in den Anforderungen steht. Das sind simpelste Funktionen die heute jeder kann.

Die unsägliche und technisch eher schlechte Router Kaskade würde man dann durch eine zentrale Firewall ersetzen. Idealerweise in einem Firmennetzwerk durch ein active active Firewall Cluster zur Ausfall Redundanz. Diese bindet man dann per LACP LAG an eine klassische VLAN Switch Infrastruktur.

Die Schwachpunkte hat Kollege @cribo ja schon auf den Punkt gebracht. Etwas mehr Segmentierung zur Sicherheit einzelner Segmente wäre da in der Tat angebracht.

Die unsägliche und technisch eher schlechte Router Kaskade würde man dann durch eine zentrale Firewall ersetzen. Idealerweise in einem Firmennetzwerk durch ein active active Firewall Cluster zur Ausfall Redundanz. Diese bindet man dann per LACP LAG an eine klassische VLAN Switch Infrastruktur.

Die Schwachpunkte hat Kollege @cribo ja schon auf den Punkt gebracht. Etwas mehr Segmentierung zur Sicherheit einzelner Segmente wäre da in der Tat angebracht.

Moin,

deine Bezeichnungen "Public Netzwerk" oder "Firmennetzwerk" sind hier sehr irreführend. Es sind "nur" eigene Subnetze im Lokalen Netzwerk, welches durch (Firewall) Rules entweder in entsprechende (Sub)Netze darf oder nicht. Ich würde mich Looser27 anschliessen und Dir zu pfsense oder OPNSense raten.

deine Bezeichnungen "Public Netzwerk" oder "Firmennetzwerk" sind hier sehr irreführend. Es sind "nur" eigene Subnetze im Lokalen Netzwerk, welches durch (Firewall) Rules entweder in entsprechende (Sub)Netze darf oder nicht. Ich würde mich Looser27 anschliessen und Dir zu pfsense oder OPNSense raten.

Zitat von @jyveee:

Dafür sehe ich aktuell keine notwendigkeit, da ich dort eine 1000mbit up/down Glasfaserverbindung habe, wüsste ich nicht was dem Betrieb im eigenen Umfeld im Wege steht

Dafür sehe ich aktuell keine notwendigkeit, da ich dort eine 1000mbit up/down Glasfaserverbindung habe, wüsste ich nicht was dem Betrieb im eigenen Umfeld im Wege steht

CH

Wenn dein Sicherheitskonzept den Betrieb im eigenen Umfeld vorsieht ist es ja gut !

Aber warum fragst du dann erst ?

Fred