9697748851

08.12.2023

Kerberos-Ticket läuft ab - Kein Zugang zum Netz nach Zeitspanne X

Hallo Adminas und Admins,

häufig bin ich via Teamviewer bei einem Kunden auf dessen Rechner.

Solange ich via TV verbunden bin, greift kein AutoLogout / Bildschirmschoner nach 10 Minuten.

Nun zum Problem:

Nach mehreren Stunden verliert der Rechner sämtliche Zugänge zu den Netzlaufwerken (rotes X). Doppelklick sagt dann soviel wie: "Schon verbunden, kann nichtnochmal drauf zugreifen / keine Verbindung" [Hab den Wortlaut aktuell nicht im Kopf].

Abhilfe: System kurz sperren, entsperren, alles wieder fein.

Umgebung: Latest Win10 Pro, DCs: latest MSSRV 2019, mehrere DCs, 2016er Forrest.

Meine Vermutung: Kerberosticket läuft ab.

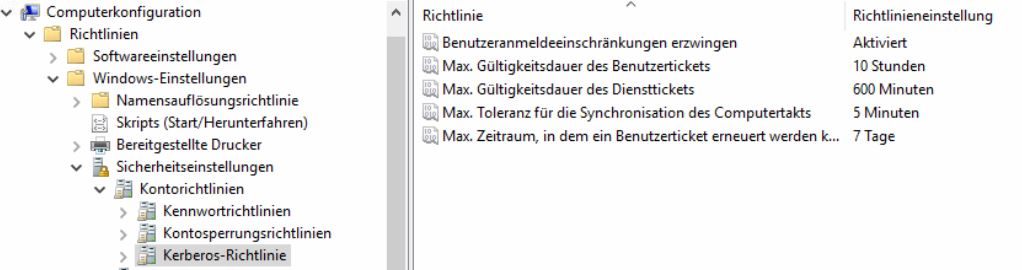

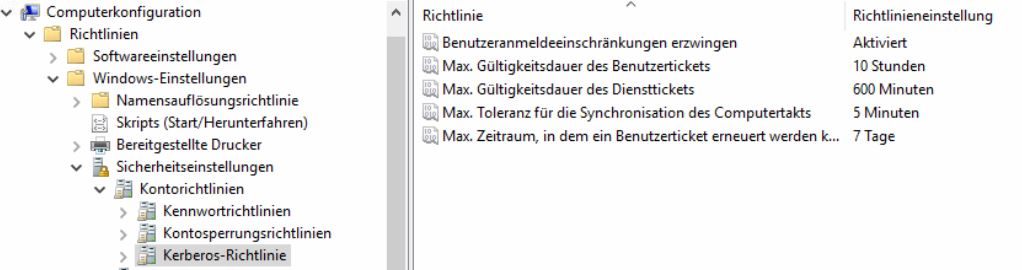

Interessanterweise sind die Tickets nur 4 Stunden gültig, gesetzt via GPO (secpol) sind aber 600 Minuten (Dienst) bzw. 10 Stunden (Benutzer) gesetzt.

Blöd, weil ich Ghostfiles (bspw. eines geöffneten Excelsheets) hinterlasse und damit nicht mehr in das File rein komme, ohne Umwege. >:

Hat mir jemand nen Wink mit nem Zaunpfahl, wie ich das in den Griff bekomme bzw. die Ticketgültigkeit verlängern oder das renewing vernünftig debuggen kann?

GPOs werden verteilt und angewendet, fehlerfrei. Ich vermute, ich suche am falschen Ort?

Danke und viele Grüße

häufig bin ich via Teamviewer bei einem Kunden auf dessen Rechner.

Solange ich via TV verbunden bin, greift kein AutoLogout / Bildschirmschoner nach 10 Minuten.

Nun zum Problem:

Nach mehreren Stunden verliert der Rechner sämtliche Zugänge zu den Netzlaufwerken (rotes X). Doppelklick sagt dann soviel wie: "Schon verbunden, kann nichtnochmal drauf zugreifen / keine Verbindung" [Hab den Wortlaut aktuell nicht im Kopf].

Abhilfe: System kurz sperren, entsperren, alles wieder fein.

Umgebung: Latest Win10 Pro, DCs: latest MSSRV 2019, mehrere DCs, 2016er Forrest.

Meine Vermutung: Kerberosticket läuft ab.

Interessanterweise sind die Tickets nur 4 Stunden gültig, gesetzt via GPO (secpol) sind aber 600 Minuten (Dienst) bzw. 10 Stunden (Benutzer) gesetzt.

Client: *snipped* @ *snipped*

Server: krbtgt/*snipped* @ *snipped*

KerbTicket (Verschlüsselungstyp): AES-256-CTS-HMAC-SHA1-96

Ticketkennzeichen 0xe10000 -> renewable initial pre_authent name_canonicalize

Startzeit: 12/8/2023 11:23:02 (lokal)

Endzeit: 12/8/2023 15:23:02 (lokal)

Erneuerungszeit: 12/8/2023 15:23:02 (lokal)

Sitzungsschlüsseltyp: AES-256-CTS-HMAC-SHA1-96

Cachekennzeichen: 0x1 -> PRIMARY

KDC aufgerufen: *snipped*Blöd, weil ich Ghostfiles (bspw. eines geöffneten Excelsheets) hinterlasse und damit nicht mehr in das File rein komme, ohne Umwege. >:

Hat mir jemand nen Wink mit nem Zaunpfahl, wie ich das in den Griff bekomme bzw. die Ticketgültigkeit verlängern oder das renewing vernünftig debuggen kann?

GPOs werden verteilt und angewendet, fehlerfrei. Ich vermute, ich suche am falschen Ort?

Danke und viele Grüße

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 12516098945

Url: https://administrator.de/forum/kerberos-ticket-laeuft-ab-kein-zugang-zum-netz-nach-zeitspanne-x-12516098945.html

Ausgedruckt am: 05.07.2025 um 14:07 Uhr

5 Kommentare

Neuester Kommentar

Hi,

ist der User eventuell in der Gruppe "Protected Users" / "Geschützte Benutzer" ? dann haben die Kerberos-Tickets nur 4 Stunden Gültigkeit.

learn.microsoft.com/en-us/windows-server/identity/ad-ds/manage/h ...

Gruß

ist der User eventuell in der Gruppe "Protected Users" / "Geschützte Benutzer" ? dann haben die Kerberos-Tickets nur 4 Stunden Gültigkeit.

learn.microsoft.com/en-us/windows-server/identity/ad-ds/manage/h ...

Gruß

Genau. Und zudem:

(Quelle: learn.microsoft.com/en-us/windows-server/security/credentials-pr ... )

Domain controller protections for Protected Users

Accounts that are members of the Protected Users group that authenticate to a Windows Server 2012 R2 domain are unable to:

...

Renew the Kerberos TGTs beyond the initial four-hour lifetime.

Das passt ins Bild.Accounts that are members of the Protected Users group that authenticate to a Windows Server 2012 R2 domain are unable to:

...

Renew the Kerberos TGTs beyond the initial four-hour lifetime.

(Quelle: learn.microsoft.com/en-us/windows-server/security/credentials-pr ... )