LANCOM VPN Hilfe - FritzBox Exposed Host

Hallo zusammen,

das Netzwerk bei meiner Mutter hat bis vor kurzem immer ihr Mann (Mitarbeiter Telekom) gepflegt, leider ist das aber nun nicht mehr so und ich möchte mich darum kümmern. Dazu wollte ich mir einen VPN Zugang einrichten, komme aber absolut nicht mit LANCOM klar.

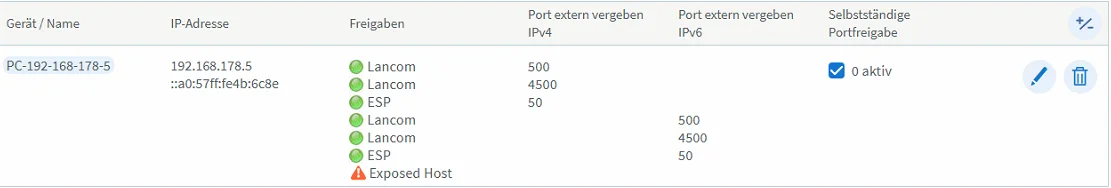

Gegebenheiten: FritzBox5530 (feste public IPv4, Exposed Host, 192.168.178.1) -> LANCOM R884VA (192.168.178.5 (ETH3), 192.168.2.30 (ETH1)) -> 192.168.2.0/24

Bitte keine Grundlegenden Diskussionen warum die Fritzbox davor ist.

Was ich bis jetzt versucht habe:

IKEv2 auf dem Lancom per WEBGUI <- funktioniert nicht

IKEv2 per LANconfig <- funktioniert auch nicht

Meine Vermutung ist, dass ich es nicht richtig hinbekomme die Ports auf dem Lancom zu öffnen. Den auch ein Portscan sagt mir das die Ports closed sind. Ich hab noch nie zuvor mit Lancom gearbeitet geschweige den kontakt gehabt...

Frage: Gibt es hier jemanden der mir vielleicht helfen kann bei dem Lancom eine VPN Verbindung herzustellen?

Edit: Bzw. ist das so überhaupt möglich wegen doppeltem NAT?

das Netzwerk bei meiner Mutter hat bis vor kurzem immer ihr Mann (Mitarbeiter Telekom) gepflegt, leider ist das aber nun nicht mehr so und ich möchte mich darum kümmern. Dazu wollte ich mir einen VPN Zugang einrichten, komme aber absolut nicht mit LANCOM klar.

Gegebenheiten: FritzBox5530 (feste public IPv4, Exposed Host, 192.168.178.1) -> LANCOM R884VA (192.168.178.5 (ETH3), 192.168.2.30 (ETH1)) -> 192.168.2.0/24

Bitte keine Grundlegenden Diskussionen warum die Fritzbox davor ist.

Was ich bis jetzt versucht habe:

IKEv2 auf dem Lancom per WEBGUI <- funktioniert nicht

- Client sagt: Gateway nicht erreichbar.

IKEv2 per LANconfig <- funktioniert auch nicht

- Client sagt: Gateway nicht erreichbar.

Meine Vermutung ist, dass ich es nicht richtig hinbekomme die Ports auf dem Lancom zu öffnen. Den auch ein Portscan sagt mir das die Ports closed sind. Ich hab noch nie zuvor mit Lancom gearbeitet geschweige den kontakt gehabt...

Frage: Gibt es hier jemanden der mir vielleicht helfen kann bei dem Lancom eine VPN Verbindung herzustellen?

Edit: Bzw. ist das so überhaupt möglich wegen doppeltem NAT?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 673510

Url: https://administrator.de/forum/lancom-vpn-fritzbox-exposed-host-673510.html

Ausgedruckt am: 18.07.2025 um 08:07 Uhr

11 Kommentare

Neuester Kommentar

Moin,

terminiere doch das VPN auf der FritzBox: VPN mit FRITZ!Box, idealerweise Wireguard. Dann von dort als intener Teilnehmer zum Lancom.

Wenn Du direkt auf den Lancom willst, muss natürlich die FritzBox den entsprechenden Verkehr durchlassen, sonst wird das nichts.

Zur Config: wer soll denn da nun Exposed Host sein? Die FritzBox bei sich selbst?

Die einfachste Variante (aber mit Geld verbunden) für VPN zu Lancom ist deren LANCOM Advanced VPN Client Windows.

Für on-board-Verbindungen: Setup: Lancom IKEv2 VPN with Windows 10 Native VPN Client.

Setzt natürlich voraus, dass die Ports erreichbar sind. Wenn der Lancom als Exposed Host auf der FritzBox eingerichtet ist und in der FritzBox keinerlei VPN aktiv ist, sollte das laufen. Sonst ggf. die Ports zusätzlich in der FritzBox freigeben (UDP-Port 500,4500).

Gruß

DivideByZero

terminiere doch das VPN auf der FritzBox: VPN mit FRITZ!Box, idealerweise Wireguard. Dann von dort als intener Teilnehmer zum Lancom.

Wenn Du direkt auf den Lancom willst, muss natürlich die FritzBox den entsprechenden Verkehr durchlassen, sonst wird das nichts.

Zur Config: wer soll denn da nun Exposed Host sein? Die FritzBox bei sich selbst?

Die einfachste Variante (aber mit Geld verbunden) für VPN zu Lancom ist deren LANCOM Advanced VPN Client Windows.

Für on-board-Verbindungen: Setup: Lancom IKEv2 VPN with Windows 10 Native VPN Client.

Setzt natürlich voraus, dass die Ports erreichbar sind. Wenn der Lancom als Exposed Host auf der FritzBox eingerichtet ist und in der FritzBox keinerlei VPN aktiv ist, sollte das laufen. Sonst ggf. die Ports zusätzlich in der FritzBox freigeben (UDP-Port 500,4500).

Gruß

DivideByZero

Nur mal so....ist denn die Routerkaskade fürs erste richtig konfiguriert? Kommst du überhaupt auf den Lancom wenn du die öffentliche IP aufrufst?

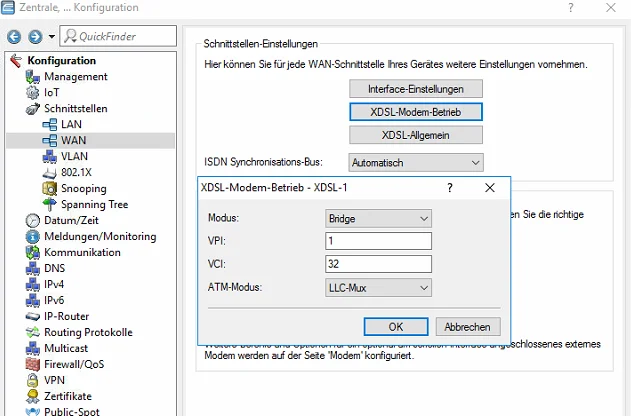

In den IP-Parameter ist der Lancom als Gegenstelle mit der 192.168.178.5 mit Gateway 192.168.178.1 eingetragen? Sollte Kommunikations-Layer INTERNET sein. Vorgegeben sollte IPoE verfügbar sein.

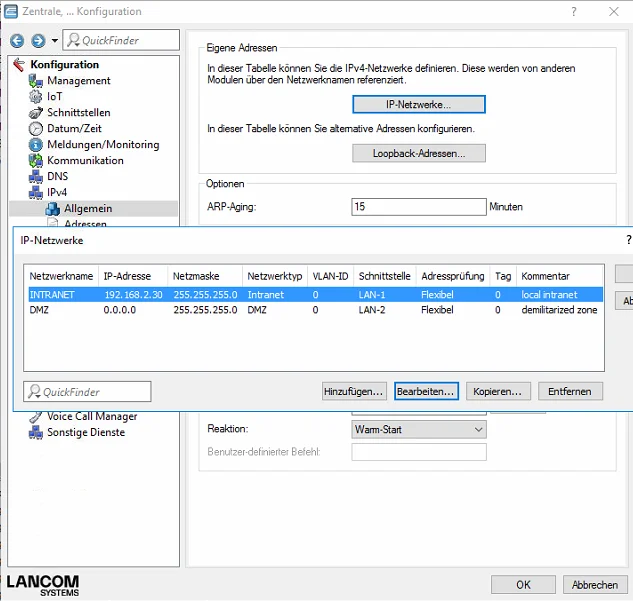

Und auf INTRANET-Seite im IP-Netzwerk steht dein Lancom als 192.168.2.30 mit BRG-1 als Schnittstelle.

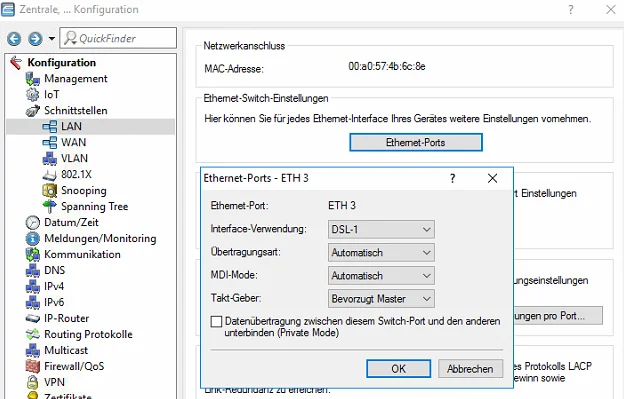

ETH-3 steht auf DSL-1? Die restlichen Ports der Einfachheit halber auf LAN-1.

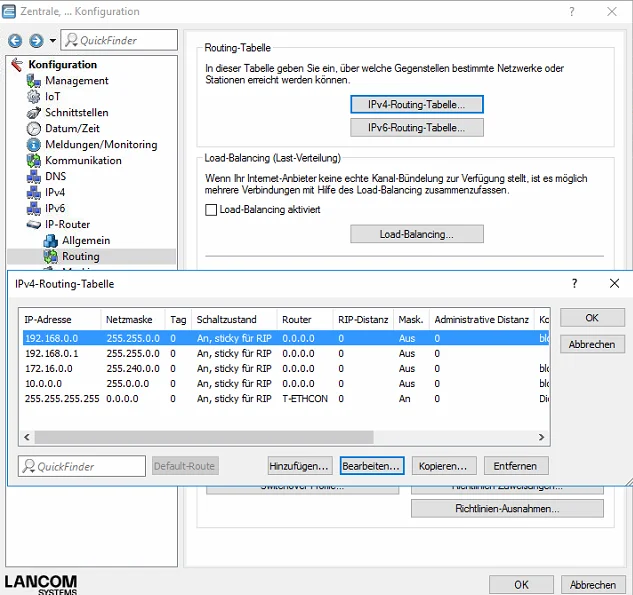

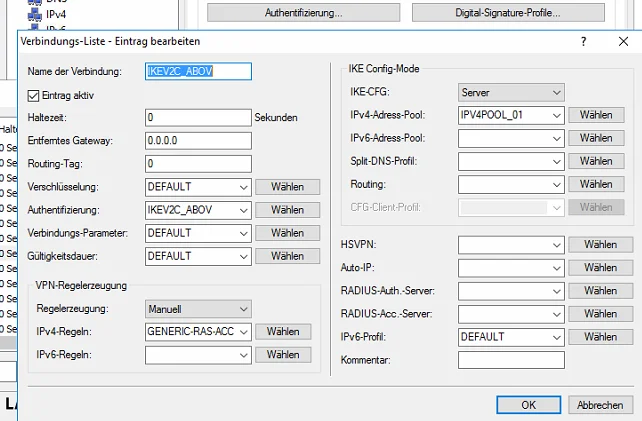

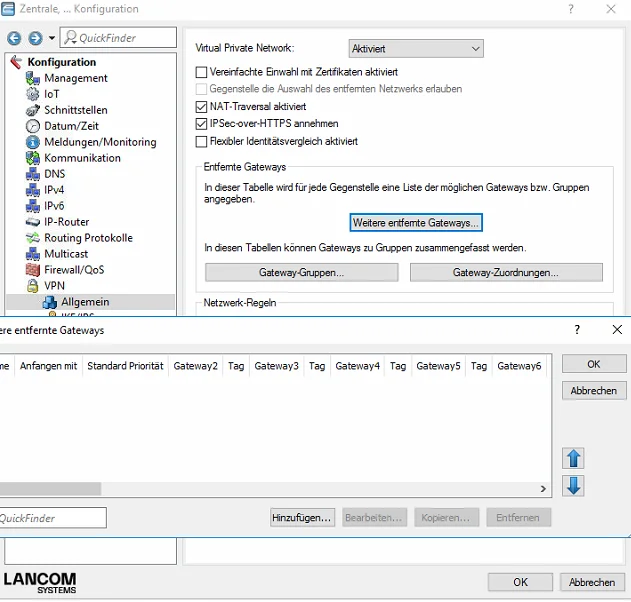

In der VPN steht dann die weiter entfernte Gateway. Und in IKEv2/IPSec trägst du die Verbindung ein und mit welcher Authentifizierung und Verschlüsselung die aufgebaut werden soll.

Lancom arbeitet quasi rückwärts. Du musst erst alle notwendigen Parameter konfigurieren/erstellen, die du dann verwenden kannst. In der Firewall musst du natürlich dann den Verkehr zwischen der Gegenstelle und dem Lancom erlauben.

In den IP-Parameter ist der Lancom als Gegenstelle mit der 192.168.178.5 mit Gateway 192.168.178.1 eingetragen? Sollte Kommunikations-Layer INTERNET sein. Vorgegeben sollte IPoE verfügbar sein.

Und auf INTRANET-Seite im IP-Netzwerk steht dein Lancom als 192.168.2.30 mit BRG-1 als Schnittstelle.

ETH-3 steht auf DSL-1? Die restlichen Ports der Einfachheit halber auf LAN-1.

In der VPN steht dann die weiter entfernte Gateway. Und in IKEv2/IPSec trägst du die Verbindung ein und mit welcher Authentifizierung und Verschlüsselung die aufgebaut werden soll.

Lancom arbeitet quasi rückwärts. Du musst erst alle notwendigen Parameter konfigurieren/erstellen, die du dann verwenden kannst. In der Firewall musst du natürlich dann den Verkehr zwischen der Gegenstelle und dem Lancom erlauben.

ist das so überhaupt möglich wegen doppeltem NAT?

Ja. Grundlagen dazu findest du u.a. HIER!Lesen und verstehen...

Beim Verbindungsaufbau zum LANCOM dann über eine Ikev2 erhalte ich Gateway antwortet nicht.

Das kann passieren. Ein möglicher Grund ist das die Fritte ebenfalls ein aktiver IPsec VPN Router ist. Ist nur irgendetwas auf der Fritte an IPsec VPN aktiviert oder nur ein User für IPsec Access eingerichtet "denkt" die Fritte eingehender IKE Traffic ist für sie selber und wird diesen Traffic dann NICHT forwarden. Völlig egal ob dafür ein korrektes Port Forwarding oder exposed Host eingetragen ist oder nicht.Hier musst du also absolut sicherstellen das weder IPsec selbst noch ein VPN User auf der Fritte definiert ist. Erst dann klappt auch das IPsec Port Forwarding dort.

Ob das der Fall ist kannst du sehr einfach und sicher prüfen indem du testweise einmal statt des Lancom einen Wireshark Sniffer mit gleicher IP anklemmst der quasi den Lancom "simuliert".

Machst du jetzt mit einem externen IKEv2 Client (Smartphone etc.) einen Connect Versuch solltest du eingehende UDP 500 oder 4500 Frames sehen. Das verifiziert dann wasserdicht das das IPsec Port Forwarding auf der Fritte an den Lancom sauber funktioniert.

Wie man auf der Basis dann ein simples IKEv2 Client VPN auf dem Lancom aufsetzt beschreibt Lancom selber ausführlich in seiner Knowledgebase:

knowledgebase.lancom-systems.de/pages/viewpage.action?pageId=329 ...

Oder eben zig YT Filmchen...

youtube.com/watch?v=MRbbrdLtPIU

Mit den Anleitungen sollte es auch ein Laie im Handumdrehen zum Fliegen bringen.

Nur nebenbei: Wenn Mudda's Provider nur einen einfachen DS-Lite oder CG-NAT Anschluss zur Verfügung stellt wird jeglicher externer VPN Zugriff technisch unmöglich bzw. klappt dann ausschliesslich nur per IPv6. Stelle also absolut sicher das es kein DS-Lite oder CG-NAT Anschluss ist sonst ist ein Zugang von extern zu mindestens mit IPv4 nicht möglich! (Siehe zu der Thematik auch HIER) Nur das du das ebenfalls auf dem Radar hast!

Moin

Du nutzt ja Lanconfig.

Du nutzt ja Lanconfig.

- Gehe auf die Verbindung und wähle Trace-Ausgabe erstellen aus.

- Dort markierst du die Einstellungen, die für dein VPN von belang sind (bspw. die mit VPN im Namen und IPSEC)

- Danach oben das grüne Dreieck klicken und schauen, was gemeldet wird (da kommt sicherlich eineiges an)

Problem war wahrscheinlich das VPN, was ich vergessen habe auf der Fritzbox wieder zu deaktivieren

Ja, das kann es durchaus gewesen sein. Hat dir aber @aqui ja schon gut erklärt.