Mehrere VLANs auf SG300 Switch per DHCP versorgen

Hallo zusammen,

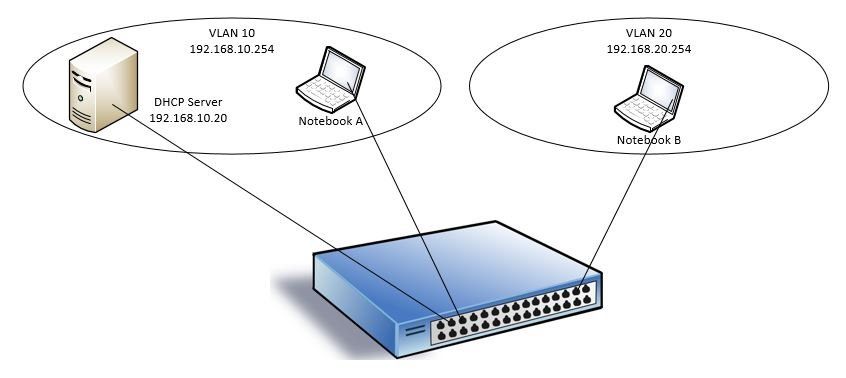

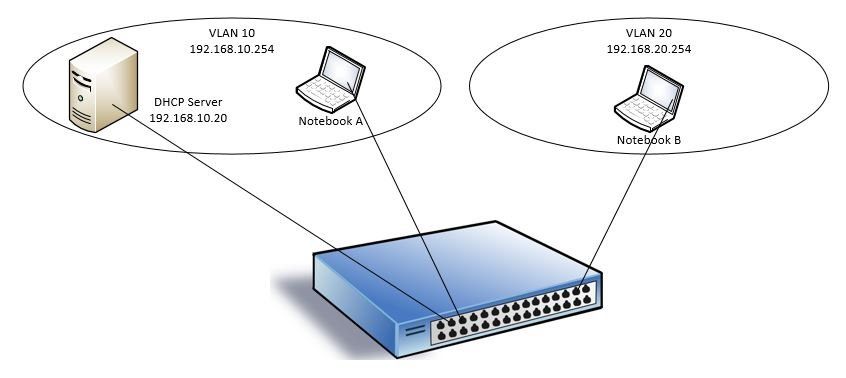

die letzten Tage versuche ich erfolglos auf meinen Switch (Cisco SG300-28) die eingerichteten VLANs per DHCP-Server mit IP-Adressen zu versorgen.

Als DHCP-Server möchte ich einen Raspi mit dem ISC DHCP-Server verwenden.

Der Raspi ist im VLAN 10. Clients in dem VLAN bekommen auch eine IP via DHCP.

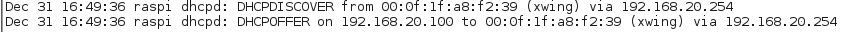

Allerdings klappt das mit dem Notebook im VLAN 20 nicht. Hier sehe ich, dass eine DHCPDiscover beim Raspi ankommt und er eine DHCPOffer zurückschickt. Diese landet aber im Nirvana und kommt beim Notebook im VLAN 20 nicht mehr an. DHCP Relay ist auf dem Switch eingerichtet (siehe meine Konfig unten).

Wenn ich dem Notebook im VLAN 20 eine statische IP gebe, kann ich das Notebook im VLAN 10 pingen. Das Routing zwischen den VLANs funktioniert also.

Heute wollte ich den Raspi mit der DHCP-Installation als Fehlerquelle ausschließen und habe mir zum Testen einen Windows Server mit DHCP-Server im VLAN 10 installiert. Den DHCP Dienst auf dem Raspi habe ich gestoppt. Blöd nur, dass ich jetzt das gleiche Fehlerbild wie mit dem Raspi habe: Clients im VLAN 10 bekommen eine IP, im VLAN 20 nicht.

Jetzt stehe ich vor der Frage, ob ich sowohl den DHCP-Server auf dem Raspi und auf dem Server falsch konfiguriert habe oder ob ich auf dem Switch Mist gebaut habe.

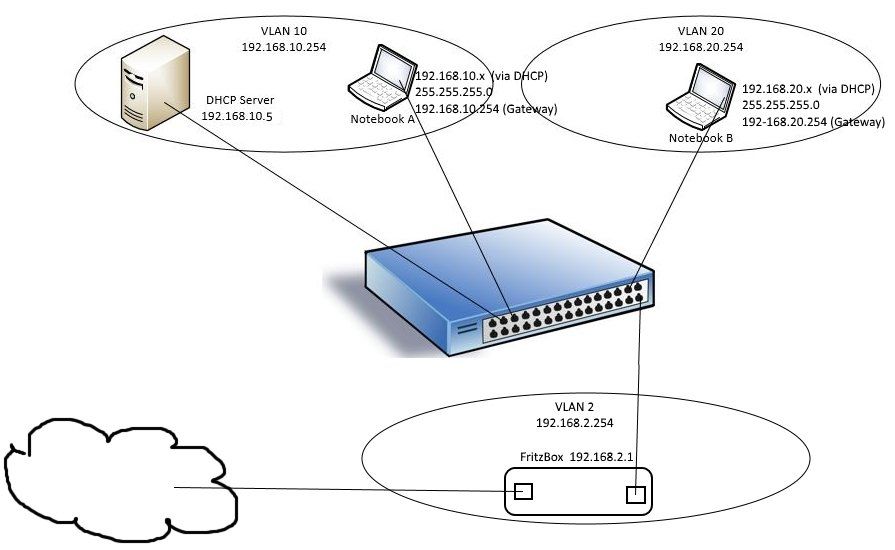

Derzeit habe ich folgende Konfiguration:

SG300-28 im Layer 3 Modus

VLAN10

• Die zugehörigen Ports sind alle Untagged

• IPv4 Interface: 192.168.10.254

• In dem VLAN ist der DHCP-Server mit der IP 192.168.10.20

Es sind zwei Scopes eingerichtet: 192.168.10.100 – 120 und 192.168.20.100 – 120

VLAN 20

• Die zugehörigen Ports sind alle Untagged

• IPv4 Interface: 192.168.20.254

IP Configuration | DHCP Snooping/Relay | Properties

Option 82 enabled

DHCP Relay enabled

DHCP Relay Server Table: 192.168.10.20

IP Configuration | DHCP Snooping/Relay |Interface Settings

VLAN 10 -- 192.168.10.254 -- DHCP Relay enabled / DHCP Snooping disabled

VLAN 20 -- 192.168.20.254 -- DHCP Relay enabled / DHCP Snooping disabled

Bei der Config des Raspis und des Switches habe ich mich u.a. an diese Anleitung gehalten:

Netzwerk Management Server mit Raspberry Pi

Netzwerk Management Server mit Raspberry Pi

Einrichtung eines Layer-3-Switches

linuxmuster.net/wiki/dokumentation:addons:subnetting:l3switch#dh ...

Aber vielleicht fällt jemanden von euch gleich ein Fehler in meinen Settings auf oder hat sonst noch irgendwelche Ideen…?

Muss ich bei der Konfig des DHCP-Servers noch irgend etwas besonders beachten?

Viele Grüße

Stephan

die letzten Tage versuche ich erfolglos auf meinen Switch (Cisco SG300-28) die eingerichteten VLANs per DHCP-Server mit IP-Adressen zu versorgen.

Als DHCP-Server möchte ich einen Raspi mit dem ISC DHCP-Server verwenden.

Der Raspi ist im VLAN 10. Clients in dem VLAN bekommen auch eine IP via DHCP.

Allerdings klappt das mit dem Notebook im VLAN 20 nicht. Hier sehe ich, dass eine DHCPDiscover beim Raspi ankommt und er eine DHCPOffer zurückschickt. Diese landet aber im Nirvana und kommt beim Notebook im VLAN 20 nicht mehr an. DHCP Relay ist auf dem Switch eingerichtet (siehe meine Konfig unten).

Wenn ich dem Notebook im VLAN 20 eine statische IP gebe, kann ich das Notebook im VLAN 10 pingen. Das Routing zwischen den VLANs funktioniert also.

Heute wollte ich den Raspi mit der DHCP-Installation als Fehlerquelle ausschließen und habe mir zum Testen einen Windows Server mit DHCP-Server im VLAN 10 installiert. Den DHCP Dienst auf dem Raspi habe ich gestoppt. Blöd nur, dass ich jetzt das gleiche Fehlerbild wie mit dem Raspi habe: Clients im VLAN 10 bekommen eine IP, im VLAN 20 nicht.

Jetzt stehe ich vor der Frage, ob ich sowohl den DHCP-Server auf dem Raspi und auf dem Server falsch konfiguriert habe oder ob ich auf dem Switch Mist gebaut habe.

Derzeit habe ich folgende Konfiguration:

SG300-28 im Layer 3 Modus

VLAN10

• Die zugehörigen Ports sind alle Untagged

• IPv4 Interface: 192.168.10.254

• In dem VLAN ist der DHCP-Server mit der IP 192.168.10.20

Es sind zwei Scopes eingerichtet: 192.168.10.100 – 120 und 192.168.20.100 – 120

VLAN 20

• Die zugehörigen Ports sind alle Untagged

• IPv4 Interface: 192.168.20.254

IP Configuration | DHCP Snooping/Relay | Properties

Option 82 enabled

DHCP Relay enabled

DHCP Relay Server Table: 192.168.10.20

IP Configuration | DHCP Snooping/Relay |Interface Settings

VLAN 10 -- 192.168.10.254 -- DHCP Relay enabled / DHCP Snooping disabled

VLAN 20 -- 192.168.20.254 -- DHCP Relay enabled / DHCP Snooping disabled

Bei der Config des Raspis und des Switches habe ich mich u.a. an diese Anleitung gehalten:

Netzwerk Management Server mit Raspberry Pi

Netzwerk Management Server mit Raspberry Pi

Einrichtung eines Layer-3-Switches

linuxmuster.net/wiki/dokumentation:addons:subnetting:l3switch#dh ...

Aber vielleicht fällt jemanden von euch gleich ein Fehler in meinen Settings auf oder hat sonst noch irgendwelche Ideen…?

Muss ich bei der Konfig des DHCP-Servers noch irgend etwas besonders beachten?

Viele Grüße

Stephan

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 324972

Url: https://administrator.de/forum/mehrere-vlans-auf-sg300-switch-per-dhcp-versorgen-324972.html

Ausgedruckt am: 18.07.2025 um 11:07 Uhr

24 Kommentare

Neuester Kommentar

Hallo,

Das ist ja gerade der Clou bei einem echten Layer3 Switch das der das alles selber macht und routet!

Den RaspBerry PI würde ich lieber mit Linux wie Raspbian versorgen und dann mittels;

- OpenLDAP meine LAN Geräte absichern

- FreeRadius meine WLAN Geräte absichern

Alternativ:

- einen SoftEtherVPN Server drauf laufen lassen

- MRTG drauf laufen lassen

Gruß

Dobby

Als DHCP-Server möchte ich einen Raspi mit dem ISC DHCP-Server verwenden.

Normaler weise versorgt der SG300 die VLANs mit IP Adressen und dient dann immer selber als DHCP Server.Das ist ja gerade der Clou bei einem echten Layer3 Switch das der das alles selber macht und routet!

Den RaspBerry PI würde ich lieber mit Linux wie Raspbian versorgen und dann mittels;

- OpenLDAP meine LAN Geräte absichern

- FreeRadius meine WLAN Geräte absichern

Alternativ:

- einen SoftEtherVPN Server drauf laufen lassen

- MRTG drauf laufen lassen

Gruß

Dobby

Zitat von @108012:

Normaler weise versorgt der SG300 die VLANs mit IP Adressen und dient dann immer selber als DHCP Server.

Das ist ja gerade der Clou bei einem echten Layer3 Switch das der das alles selber macht und routet!

Normaler weise versorgt der SG300 die VLANs mit IP Adressen und dient dann immer selber als DHCP Server.

Das ist ja gerade der Clou bei einem echten Layer3 Switch das der das alles selber macht und routet!

Moin ...

Genau wie Dobby das schreibt.

Es ist ziemlich sinnfrei für DHCP einen Raspi einzusetzen, wenn ein Gerät im Netzwerk diese Aufgabe übernehmen kann.

Wenn diese essentiellen Dienste nicht auf dem SG 300 laufen sollen, war das herausgeworfenes Geld.

VG

Ashnod

die letzten Tage versuche ich erfolglos auf meinen Switch (Cisco SG300-28) die eingerichteten VLANs per DHCP-Server mit IP-Adressen zu versorgen.

Warum ??Das ist kinderleicht:

- DHCP Server mit den VLAN Scopes aufsetzen: Netzwerk Management Server mit Raspberry Pi

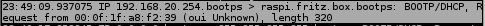

- Auf allen VLAN Interfaces wo KEIN DHCP Server aktiv ist den DHCP Relay oder Forwarding Service aktivieren (ip helper Adresse) mit der IP des DHCP Servers: cisco.com/c/dam/en/us/td/docs/switches/lan/csbms/sf30x_sg30x/adm ... Seite 17ff (UDP/Relay Helper)

Das bekommt man in 10 Minuten zum Fliegen ?!

Ob es Sinn macht einen L3 Switch auf jedem VLAN Segment DHCP Server spielen zu lassen oder einen zentralen zu verwenden ist sicher Ansichtssache. Fakt ist aber das ein zentraler DHCP Server klare Vorteile hat und das auch der übliche Weg in einem segmentierten Netzwerk ist.

Du machst also generell nichts falsch !

Der Raspi ist im VLAN 10. Clients in dem VLAN bekommen auch eine IP via DHCP.

Allerdings klappt das mit dem Notebook im VLAN 20 nicht.

Da DHCP nur in der aktuellen Broadcastdomäne läuft, bekommt ein Gerät in einem anderen VLAN keine IP. Da brauchst Du dann ein DHCP Relay.Allerdings klappt das mit dem Notebook im VLAN 20 nicht.

vG

LS

Da brauchst Du dann ein DHCP Relay.

Absolut richtig !!Siehe oben: Seite 17ff (UDP/Relay Helper)

Wenn das eingerichte ist kannst du am Raspberry mit tcpdump auch noch checken ob die geforwardeten DHCP Requests aus dem VLAN 20 auch am DHCP Server ankommen... !

Übrigens...

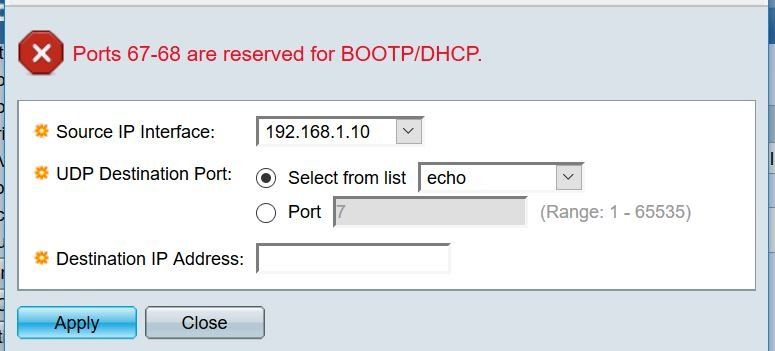

Im VLAN 10 wo der DHCP ja selber steht ist es völliger Quatsch DHCP Relay zu aktivieren !

Hier muss ja nix weitergeleitet werden. Also hier dringend das Relay wieder deaktivieren.

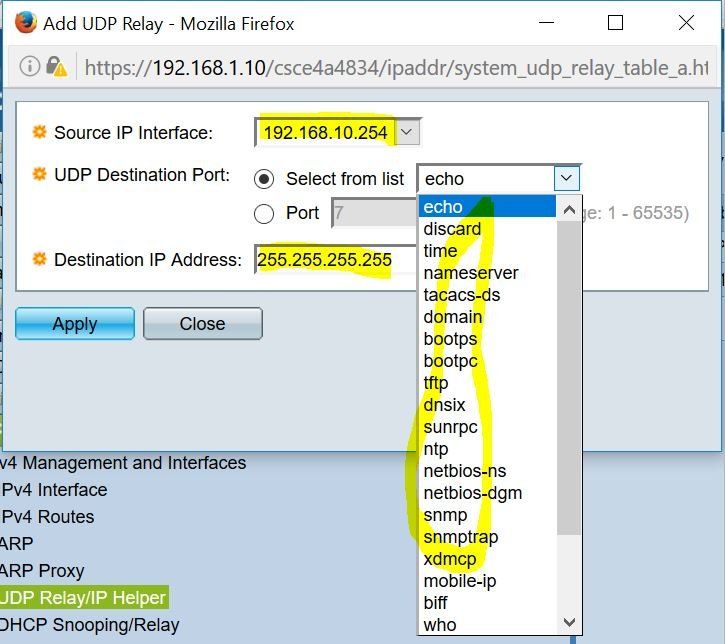

Destination IP Address 255.255.255.255

Das wäre natürlich Quatsch, denn du willst das ja nicht aus alle Interfaces fluten sondern nur zu deinem DHCP Server. Hier kommt also die DHCP Server IP hinein.Aber welchen UDP Destination Port muss ich auswählen? Im GUI des Switches gibt es hier eine ganze Liste…?

Du willst doch DHCP machen, oder ??de.wikipedia.org/wiki/Bootstrap_Protocol

bootps also, denn das ist der Destination UDP Port 67 für DHCP.

bootpc ist der Source Port UDP 68

Das musst du also wählen.

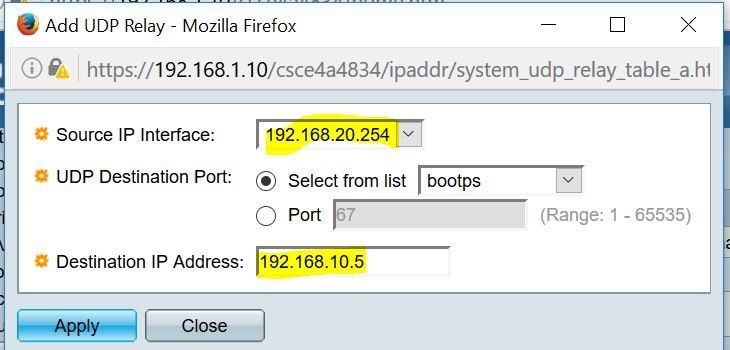

Zum Checken installierst du dir mit apt-get install tcpdump einen CLI Packetsniffer auf deinem RasPi DHCP Server.

Mit tcpdump port 67 and 68 oder auch tcpdump portrange 67-68 kannst (und solltest) du dann die eingehenden DHCP Requests am Server aus den VLAN Segmenten sehen.

Siehst du nix...stimmt was mit deinem Forwarder nicht !

Beispiel:

root@raspberrypi:/home/pi# tcpdump portrange 67-68

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 65535 bytes

19:59:01.154408 IP 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from b8:27:eb:73:39:aa (oui Unknown), length 300

19:59:03.163840 IP 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from b8:27:eb:73:39:aa (oui Unknown), length 300

Hallo nochmal,

Das ist dann so wenn ein anderes Gerät DHCP macht und der Layer3 Switch der DHCP relay Agent ist, also eine Hilfe

die eingetragen und bekannt gemacht worden ist damit es keine Probleme im Netzwerk gibt! Wenn der Switch selber

DHCP Server ist, ist er das immer für alle VLANs. Denn die versorgt er dann selber. Bitt nicht verwechseln.

Da ist nichts ehrenrühriges dabei wenn das bei den ersten versuchen nicht gleich auf Anhieb passt und funktioniert!

Gruß

Dobby

If DHCPv4 Relay is enabled, the device cannot be configured as a DHCP serverdie eingetragen und bekannt gemacht worden ist damit es keine Probleme im Netzwerk gibt! Wenn der Switch selber

DHCP Server ist, ist er das immer für alle VLANs. Denn die versorgt er dann selber. Bitt nicht verwechseln.

Es wäre echt super, wenn noch jemand Antworten auf meine (inzwischen doch wieder einigen) Fragen hätte.

Nicht verzweifeln, ein Layer3 Switch verlangt einem mehr ab als ein kleiner Layer2 Switch oder gar dummer Switch!Da ist nichts ehrenrühriges dabei wenn das bei den ersten versuchen nicht gleich auf Anhieb passt und funktioniert!

Gruß

Dobby

Wenn ich von einem Client im VLAN 20 ipconfig /renew ausführe kommt folgender Eintrag:

Das sieht sehr gut aus !Das arbeitet wie es soll ! Der Switch ist damit draußen, denn der macht alles richtig !

Umso bedenklicher ist das dein DHCP Server darauf NICHT antwortet !!!

Der Fehler liegt also ganz klar an deinem DHCP Server bzw. dessen Konfig....

- Hast du verifiziert das der auch sauber gestartet ist ???

- Hast du den Subnet Scope fürs VLAN 20 eingerichtet ?

- Vergibt der DHCP Server im eigenen, lokalen Netz IPs ? (tcpdump Check !)

Mach einmal ein /etc/init.d/isc-dhcp-server restart und sieh dir danach mal mit systemctl status isc-dhcp-server.service den DHCP Server Status an !!

root@raspi:/home/pi# systemctl status isc-dhcp-server.service

● isc-dhcp-server.service - LSB: DHCP server

Loaded: loaded (/etc/init.d/isc-dhcp-server)

Active: active (running) since Sat 2016-12-31 12:13:38 CET; 4s ago

Process: 9670 ExecStart=/etc/init.d/isc-dhcp-server start (code=exited, status=0/SUCCESS)

CGroup: /system.slice/isc-dhcp-server.service

└─9679 /usr/sbin/dhcpd -q -cf /etc/dhcp/dhcpd.conf -pf /var/run/dhcpd.pid

Dec 31 12:13:36 raspi2 dhcpd[9678]: Internet Systems Consortium DHCP Server 4.3.1

Dec 31 12:13:36 raspi2 dhcpd[9678]: Copyright 2004-2014 Internet Systems Consortium.

Dec 31 12:13:36 raspi2 dhcpd[9678]: All rights reserved.

Dec 31 12:13:36 raspi2 dhcpd[9678]: For info, please visit https://www.isc.org/software/dhcp/

Dec 31 12:13:36 raspi2 dhcpd[9678]: Wrote 0 deleted host decls to leases file.

Dec 31 12:13:36 raspi2 dhcpd[9678]: Wrote 0 new dynamic host decls to leases file.

Dec 31 12:13:36 raspi2 dhcpd[9678]: Wrote 2 leases to leases file.

Dec 31 12:13:36 raspi2 dhcpd[9679]: Server starting service.

Dec 31 12:13:38 raspi2 isc-dhcp-server[9670]: Starting ISC DHCP server: dhcpd.

Dec 31 12:13:38 raspi2 systemd[1]: Started LSB: DHCP server.

root@raspi:/home/pi# Es ist zu vermuten das du einen Fehler in deiner Konfig Datei hast und deshalb dein DHCP Server nicht sauber startet !!

Sinnvoll wäre es also mal wenn du deine DHCP Server Konfig Datei hier mal postest !

Halte dich ansonsten an das RasPi DHCP Server Tutorial hier im Forum:

Netzwerk Management Server mit Raspberry Pi

Dort findest du eine lauffähige Konfig die du nur an deine IP Adressierung anpassen musst.

Hier mal meine Config-Files - vielleicht fällt dir da noch etwas auf:

Oha...da hast du gehörig was durcheinander gebracht !!!Du hast den RasPi ja mit einem Trunk sprich tagged Interface direkt an den Switch angehängt.

Damit erübrigt sich dann logischerweise der DHCP Relay / Forwarder !!!

Der wäre ja vollkommener Unsinn in dem Umfeld denn mit einem Trunk hängt der RasPi ja direkt in dem VLAN oder VLANs !!

Der Forwarder wäre hier dann mega kontraproduktiv und schafft Chaos.

Der Forwarder ist dann wichtig wenn der RasPi ohne den tagged Trunk am Switch nur in einem VLAN hängt.

Dann könnten ihn ja die DHCP Request Broadcasts aus den anderen VLANs niemals erreichen, da die über die Router Interfaces am L3 Switch nicht rüberkommen.

Hier kommt dann der Switch ins Spiel der dir diese DHCP Broadcasts mit der Helper / Relay IP an den Server forwardet.

Jetzt macht du alles doppelt gemoppelt und schaffst damit Chaos im DHCP !!

Bevor wir jetzt weitermachen solltest du dich entscheiden was du willst sonst besteht die Gefahr das wir alle aneinander vorbeireden !! Also....

- A) Mit tagged Trunk arbeiten und dann OHNE den DHCP Forwarder / Relay oder...

- B) OHNE tagged Port am Raspi und dann mit aktivem Forwarder

Das von dir genannte Kommando systemctl status isc-dhcp-server.service kennt mein kleiner Raspi nicht.

Das kann garantiert NICHT sein, denn das stammt original auch von einem RasPi !!! Kann es sein das du ein altes Image (Wheezy o.ä.) drauf hast und nicht das aktuelle Jessie ???

Daran liegt das dann ganz sicher !

Derzeit ist sie auskommentiert...

Nein ! Lies mal den Kommentar in der Datei. Musst du nur ändern wenn der Pfad anders ist als der Default .# Path to dhcpd's config file (default: /etc/dhcp/dhcpd.conf).

#DHCPD_CONF=/etc/dhcp/dhcpd.conf

Warum habe ich hier die x.x.x.2 eingetragen? Das Interface hat die IP x.x.x.254

Bahnhof, Ägypten ??? Nix verstehn...Dein Raspi kann doch nur eine IP haben auf dem Interface !

Gib mal ein ifconfig ein ! Da siehst du dann ALLE Interfaces und die aktuell daran anliegenden IP Adressen (und Mac Adressen)

root@raspi2:/home/pi# ifconfig eth1

eth1 Link encap:Ethernet HWaddr 00:13:3b:99:83:ee

inet addr:169.254.67.37 Bcast:169.254.255.255 Mask:255.255.0.0

inet6 addr: fe80::213:3bff:fe99:83ee/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:432 errors:0 dropped:0 overruns:0 frame:0

TX packets:2511 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:63976 (62.4 KiB) TX bytes:901197 (880.0 KiB)

vlan10 Link encap:Ethernet HWaddr 00:13:3b:99:83:ee

inet addr:10.1.1.211 Bcast:10.1.1.255 Mask:255.255.255.0

inet6 addr: fd77:bade:affe:cafe:213:3bff:fe99:83ee/64 Scope:Global

inet6 addr: fe80::213:3bff:fe99:83ee/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:432 errors:0 dropped:0 overruns:0 frame:0

TX packets:1141 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:62248 (60.7 KiB) TX bytes:381678 (372.7 KiB)

vlan20 Link encap:Ethernet HWaddr 00:13:3b:99:83:ee

inet addr:10.12.0.111 Bcast:10.12.0.255 Mask:255.255.255.0

inet6 addr: fe80::213:3bff:fe99:83ee/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:50 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:0 (0.0 B) TX bytes:8334 (8.1 KiB) Das stimmt ja so. Der Client soll ja diese Router IP bekommen. Kannst du auch immer mit ipconfig -all (Winblows) und ifconfig (Unixoide OS) testen !

@BirdyB

Hier eine laufende Konfig mit einem Tagged Port an einem Gigabit USB Adapter an eth1:

auto eth1

allow-hotplug eth1

iface eth1 inet manual

auto vlan10

iface vlan10 inet dhcp

vlan_raw_device eth1

auto vlan20

iface vlan20 inet static

address 10.12.0.111

netmask 255.255.255.0

vlan_raw_device eth1

(eth1 native DHCP, vlan10 DHCP und vlan20 Statisch)

Unter Raspbian ist die Konfig des TO also korrekt.

mein Plan war schon so, dass ich die VLAN-Ports am Switch untagged verwende. Somit benötige ich auch den DHCP Relay -

Das ist richtig, aber dann benötigst du NICHT die tagged Ports am RasPi Server, das wäre dann sinnfrei und auch kontraproduktiv !Auf dem Raspi ist sicher noch ein altes Image von Raspian drauf.

Einapt-get update

apt-get upgrade

machst du aber wohl hoffentlich zyklisch mal auf der Kiste um die auf dem aktuellen Patchstand zu halten, oder ?

Aber wie muss dann meine /etc/network/interfaces aussehen?

Na das ist doch kinderleicht wenn die nur einen Netzzugang hat !!!So natürlich:

auto eth0

iface eth0 inet static

address 192.168.10.200

netmask 255.255.255.0

network 192.168.10.0

broadcast 192.168.10.255

gateway 192.168.10.254

Fertisch....

Muss ich den Teil in der Datei weglassen, wenn ich das Ding untagged betreibe?

Ja, natürlich ! Keine VLAN Konfig an eth0.Braucht der RasPi nicht !Du weisst ja am Switch diesem Server einen untagged Port zu im VLAN 10 also einem Port der ja schon im VLAN 10 isr und keine VLAN Information überträgt.

Deshalb ist hier jetzt der gesamte Tag Overhead überflüssig ! Der RasPi muss einfach nur einen simplen Ethernet Port haben, mehr nicht.

Alles andere wie Routing und das Forwarden des DHCP aus dem VLAN Segmenten macht ja komplett dein L3 Switch !

Du musst also hier einen Denkfehler von dir korrigieren...!!!

Die Router-IP vergebe ich ja in den Settings für die DHCP-Range des VLANs als Option in der dhcpd.conf

Das ist auch absolut richtig !Nur denk dran das dein RasPi für sich selber an seinem eth0 Interface diese Router IP natürlich auch eingestellt haben muss. Er selber braucht ja auch ein Gateway.

Jetzt klappt es mit dem Verteilen der IP-Adressen in die VLANs via DHCP!

Tadaaaa !!! Hört sich gut an. Kanst mal sehen was passiert wenn man alles richtig macht Allerdings ist noch ein Schönheitsfehler mit dabei: ich komme nicht ins Internet!

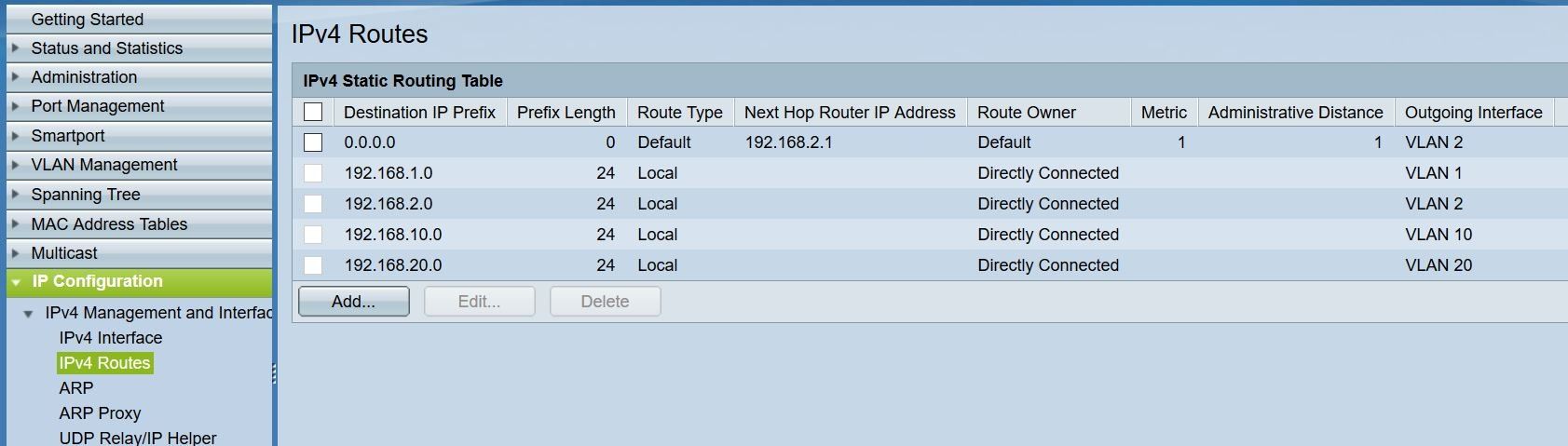

Vermutlich hast du die Default Route auf dem L3 Switch vergessen !!! Kann das sein ??ip route 0.0.0.0 0.0.0.0 192.168.2.1

Der L3 Switch ist ja der zentrale Router für alle deinen Clients in den VLANs. Logisch das der selber natürlich eine statische Default Route auf den Internet Router haben muss !

Und logisch auch das der Internet Router eine statische Route für ALLE deine VLAN Subnetze auf die Switch IP haben muss.

Zielnetz: 192.168.10.0, Maske: 255.255.255.0, Gateway: 192.168.2.254

Zielnetz: 192.168.20.0, Maske: 255.255.255.0, Gateway: 192.168.2.254

Hast du das so eingerichtet ???

Traceroute und Pathping sind hier wie immer deine Freunde beim Troubleshooting

wenn ich einen Client int VLAN 2 zur FritzBox hänge und statisch mit einer IP versorge dann komme ich mit dem Rechner ins Internet

Sehr sicheres Indiz dafür das du die statischen IP Routen auf Switch und / oder FritzBox vergessen oder falsch eingerichtet hast !!Aber ich komme von einem anderen VLAN aus nicht auf die FritzBox...?

Ein noch viel sichereres Indiz dafür !!!Überleg dir doch bitte mal den Weg eines IP Paketes dann kannst du das doch nachvollziehen.

PC aus VLAN 10 mit der 192.168.10.100 will die FritzBox erreichen:

- IP Paket hat Absender IP 192.168.10.100 und Ziel IP 192.168.2.1

- PC sendet Paket an Gateway 192.168.10.254 (Layer 3 Switch)

- L3 Switch hat (hoffentlich) Default Route auf die FritzBüx und sendet IP Paket jetzt dahin an die FB

- FritzBüx empfängt Paket, verarbeitet es und antwortet dem .10.100 Client

- Das Antwortpaket hat Absender IP 192.168.2.1 und Ziel IP 192.168.10.100

- Jetzt sieht die FB in ihre Routing Tabelle wo sie die Route ins .10.0er Netz hat und nun hat sie 2 Optionen:

- A.) Keine Route ins 10.0er Netz, dann nimmt sie ihre Default Route zum Internet Provider und das FB Paket endet im Nirwana !

- B.) Sie hat einen Route auf den Switch (ip route 192.168.10.0 /24 -> 192.168.2.254) sendet das Paket an den L3 Switch

- B.) L3 Switch forwardet das Paket an sein lokales .10.0 VLAN zum Client.

Es fehlten noch die beiden Route-Einträge auf der FritzBox

Wie immer... Klasse das es nun klappt wie es soll...

Du kannst übrigens z.B. auch eine Summary Route dort einrichten ala:

Zielnetz: 192.168.0.0, Maske: 255.255.224.0, Gateway: 192.168.2.254

Dann muss man nicht alle Netze einzeln eintragen wenn du deine VLANs z.B. mal auf das .30.0er erweitern willst. Diese Route routet dann alles von .0.0 bis .31.253 an den Switch.

Oder mit 255.255.192.0 Maske dann gehts bis .63.253

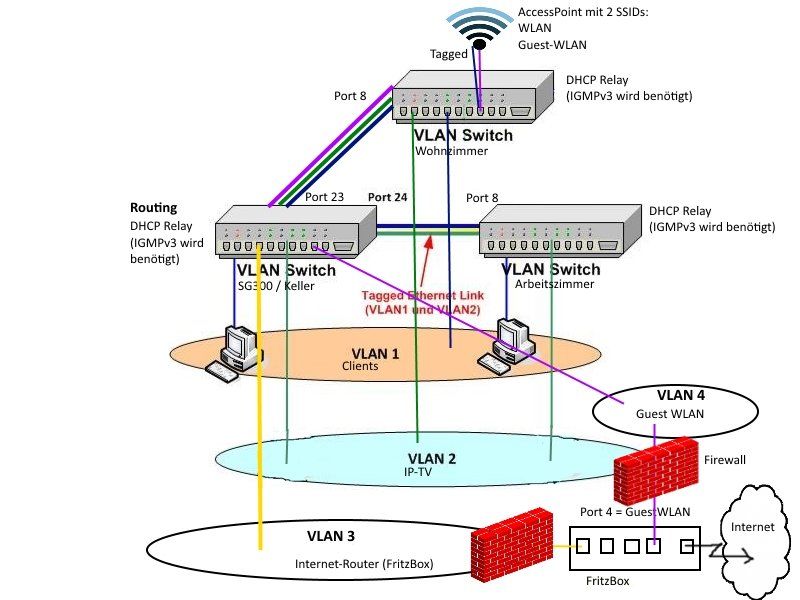

In welches VLAN setzte ich da am besten die beiden kleinen Switches und den AccessPoint?

Du meinst "Wohn- und Arbeitszimmer", richtig ?Da reichen ja ganz einfache popelige L2 Switches. Die müssen kein L3 können. Hast du die schon oder willst du die noch beschaffen ?

Da du dort ja auch die VLANs 1, 2 und 4 brauchst erübrigt sich die Frage bzw. zeigt das du bei VLANs immer noch nicht so richtig den Durchblick hast....kann das sein ?!

Da du wie gesagt alle 3 VLANs da brauchst (jedenfalls nach deiner Zeichnung zu urteilen...) musst du ja auch die 3 VLANs dann auf deise Switches übertragen.

Folglich musst du also die beiden Switches mit einem tagged Uplink mit dem Kellerswitch verbinden.

So wie es klassischer Usus ist bei einer VLAN Vernetzung.

In sofern st die Frage also schon technisch falsch gestellt

Ist es ok, wenn ich die Switches in das VLAN 1 mit aufnehme und sozusagen ein "Switch-VLAN" habe?

Das wäre ok, aber dann kommen Endgeräte an diesen Switches rein nur ins VLAN 1. Klar denn dann arbeiten diese Switches nur in VLAN 1. Z.B. wenn das dumme, ungemanagte Switches sind die dann ja kein VLAN können.Wenn dir das reicht ok, aber du kannst dann nicht andere VLANs auf diese Switches ziehen sondern nur via Routing erreichen. Ist das für dich ok kann man das so machen.

Auf die beiden kleinen sollten dann via Trunk-Port die benötigten VLANs verteilt und erreichbar sein.

Das wäre dann der richtige Weg. Damit hast du dann auch alle VLANs im L2 auf diesen Switches verfügbar...das mit dem AccessPoint aus? Im Augenblick hängt der noch bei den Clients im VLAN 10...

Wenn das ein MSSID fähiger AP ist also einer der mehrere WLANs aufspannen kann und die auf eine VLAN ID mappt dann musst du den Switch mit einem tagged Uplink anbinden.Er mappt ja dann z.B. deine Gast SSID auf die VLAN ID 4, und dein internes WLAN auf die VLAN ID 10.

Deshalb müssen MSSID APs ja auch immer an einem tagged Port angeschlossen werden das der die entsprechenden VLAN IDs "lesen" kann bei eingehenden Pakete um diese dann wieder dem richtigen VLAN zuzuordnen.

Das ist alles hier im Praxisbeispiel ja haarklein beschrieben:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Es entspricht genau deinem Design. Wenn du es mal durchliest beantwortet das alle Fragen zu dem Thema...

Meine Frage zielte mehr darauf ab, welche IP ich den kleinen Switches (habe ich übrigens noch nicht) geben sollte.

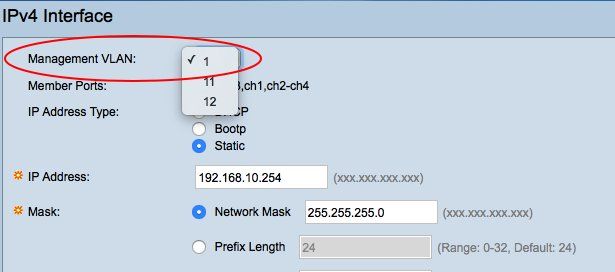

Ahh, ok. Missverstanden, sorry.Tja, das ist eine grundsätzliche Frage ob du die Management IP Adressen in ein separates VLAN legen willst oder nicht.

Generell liegen die Management IPs immer per Default in VLAN 1.

Bei (fast) allen managebaren Switches kannst du es aber auch in ein anderes VLAN legen: (Beispiel Cisco hier)

Ob man bei einem Heimnetz sowas macht ist sicher diskussionswürdig und das muss jeder für sich mit seinem Sicherheitsverständnis ausmachen. Generell werden aber wohl Frau und Kids die Komponenten nicht hacken wollen so das man das sicher zur Vereinfachung in sein privates VLAN legen kann.

Wichtig ist dann nur das die Kompnenten feste statische IPs bekommen die NICHT innerhalb einer DHCP Range in diesem Netz liegen, sonst droht bekanntermaßen Chaos.

Alternativ kann man sie auch im DHCP Client Mode belassen und ihnen über den DHCP Server per Mac Adressen "nailing" immer eine feste IP zuweisen.

Bei dir mit deinem ISC DHCP Server ist das ein Kinderspiel. (Beispiel)

# Feste IP Adresse für LAN Switch

host switchwohnz {

hardware ethernet 20:3a:a7:f4:f3:7e;

fixed-address 192.168.10.254;

} Oder sitzte ich selbst jetzt gerade voll auf der Leitung?

Nein, war schon richtig gedacht...Dann klären sich (hoffentlich) auch diese Fragen

Wenn doch nicht, dann hier posten ich sehe schon, langsam kommt Licht in mein Dunkel.

Das hört sich sehr gut an !!! und habe die letzten Tage doch einiges gelernt und kapiert

Das ist die Hauptsache und kann dir keiner mehr nehmen !Nochmal vielen Dank für deine Hilfe und Geduld mit einem LAN-Rookie wie mich!

Danke für die Blumen. Immer gerne wieder...!