Router oder FW für privat gesucht

Moin Leute,

vor ca. 3 Wochen hat meine Fortigate Firewall den Geist aufgegeben (wirklich traurig bin ich darüber nicht), und derzeit arbeitet ein Asus Router hinter meinem Modem.

Mein Heimnetzwerk läuft auf Zyxel (Nebula-Cloud), womit ich auch zufrieden bin, da ich alles relativ einfach einstellen und bearbeiten kann. Dennoch habe ich das Gefühl, dass ich diesen Asus Router loswerden möchte. Daher meine Frage: Hat jemand Erfahrungen mit der Zyxel USG Flex 50, insbesondere was die Konfiguration betrifft? Oder gibt es alternative Empfehlungen?

Hier ein paar zusätzliche Infos zu meiner aktuellen Situation:

- Internetanschluss: Derzeit 300 Mbit Kabel, hoffentlich bald 1 Gbit Glasfaser

- Modem: Vom Internetprovider, kann leider nicht getauscht werden --> kann aber in den Bridgde-Modus gesetzt werden

- Heimnetzwerk: Läuft auf Zyxel Nebula-Cloud

- DHCP: Wird durch einen Windows Server 2019 bereitgestellt

- Anzahl der Wohnungen: 2 Appartements sowie eine Privatwohnung

Anforderungen an das neue Gerät:

- Budget: 100€ - 400€

- Netzwerkstatistik: Soll umfassende Statistiken liefern können (Netzwerktraffic, Verbindung zu usw. --> NUR für mein privates Netzwerk)

- Kindersicherung: Kinderschutz bieten, wobei ein VLAN diesen Schutz nicht benötigt, da es für unsere Appartements vorgesehen ist

- IP-Vergabe: Nicht erforderlich, da dies durch den vorhandenen DHCP-Server erfolgt

Würde mich über Input freuen.

Grüße

vor ca. 3 Wochen hat meine Fortigate Firewall den Geist aufgegeben (wirklich traurig bin ich darüber nicht), und derzeit arbeitet ein Asus Router hinter meinem Modem.

Mein Heimnetzwerk läuft auf Zyxel (Nebula-Cloud), womit ich auch zufrieden bin, da ich alles relativ einfach einstellen und bearbeiten kann. Dennoch habe ich das Gefühl, dass ich diesen Asus Router loswerden möchte. Daher meine Frage: Hat jemand Erfahrungen mit der Zyxel USG Flex 50, insbesondere was die Konfiguration betrifft? Oder gibt es alternative Empfehlungen?

Hier ein paar zusätzliche Infos zu meiner aktuellen Situation:

- Internetanschluss: Derzeit 300 Mbit Kabel, hoffentlich bald 1 Gbit Glasfaser

- Modem: Vom Internetprovider, kann leider nicht getauscht werden --> kann aber in den Bridgde-Modus gesetzt werden

- Heimnetzwerk: Läuft auf Zyxel Nebula-Cloud

- DHCP: Wird durch einen Windows Server 2019 bereitgestellt

- Anzahl der Wohnungen: 2 Appartements sowie eine Privatwohnung

Anforderungen an das neue Gerät:

- Budget: 100€ - 400€

- Netzwerkstatistik: Soll umfassende Statistiken liefern können (Netzwerktraffic, Verbindung zu usw. --> NUR für mein privates Netzwerk)

- Kindersicherung: Kinderschutz bieten, wobei ein VLAN diesen Schutz nicht benötigt, da es für unsere Appartements vorgesehen ist

- IP-Vergabe: Nicht erforderlich, da dies durch den vorhandenen DHCP-Server erfolgt

Würde mich über Input freuen.

Grüße

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 91469483792

Url: https://administrator.de/forum/router-oder-fw-fuer-privat-gesucht-91469483792.html

Ausgedruckt am: 18.07.2025 um 00:07 Uhr

10 Kommentare

Neuester Kommentar

heise.de/ratgeber/Gebrauchter-Sophos-Hardware-neues-Leben-einhau ...

...und OPNsense oder pfSense drauf. Oder wie wärs einmal mit einem potenten Profi Router für einen gestandenen Netzwerk Profi wie dich der dir detailierte Statistiken inklusive liefert! Konfig zum Abtippen gibts, wie immer, hier im Forum.

...und OPNsense oder pfSense drauf. Oder wie wärs einmal mit einem potenten Profi Router für einen gestandenen Netzwerk Profi wie dich der dir detailierte Statistiken inklusive liefert! Konfig zum Abtippen gibts, wie immer, hier im Forum.

ich würde nie nie nie den Bridge Modus nutzen. Weil dann das ganze Risiko des Firewallmanagements bei dir liegt... ich weiß nicht warum die Leute die Schutzfunktion des vom Provider gestellten Routers aufgeben wollen. Man hat dadurch nur gefühlte Vorteile, z.B. daß man in seine eigene Subnetze weiterrouten kann, dafür aber Nachteile daß man jede Schwachstelle am besten sofort fixen muß weil man ansonsten ganz schnell gehackt wird. Privat ist mir das noch nicht passiert, in der Cloud aber schon... der Server war zwar über Windows Updates und die Windows Filrewall geschützt, aber auch mit einer öffentlichen IP Addresse versehen. Nach vier Tagen schürfte das Ding dann irgendwelche Coins.

Meine Lösung fürs Heimnetz war ein Doppelnat über einen Edgerouter X für ein paar besonders schützenswerte Systeme, fertig und aus. Daß dann am Internetmodem ein Ethernetport kaputtgegangen ist schützt einem auch im Bridgemodus nicht davor daß mit einem Mal die Verbindung ständig abbricht...

Meine Lösung fürs Heimnetz war ein Doppelnat über einen Edgerouter X für ein paar besonders schützenswerte Systeme, fertig und aus. Daß dann am Internetmodem ein Ethernetport kaputtgegangen ist schützt einem auch im Bridgemodus nicht davor daß mit einem Mal die Verbindung ständig abbricht...

Die Schutzfunktion des "Providers" ist ja so nicht ganz richtig. Es ist ja immer die (Default) Schutzfunktion des Router Herstellers. Es verlagert also nur die Ebene des "Vertrauens". Sich selbst vertraut man in der Regel dabei ja noch am meisten.

Wo das im Falle des Herstellers des TO Routers hingeführt hat ist hinlänglich bekannt:

heise.de/news/Sicherheitsupdates-Angreifer-koennen-Asus-Router-k ...

heise.de/news/Sicherheitsupdates-Angreifer-koennen-Kontrolle-ueb ...

heise.de/news/Sicherheitsupdates-Vielfaeltige-Attacken-auf-Asus- ...

Gerade Asus ist für miese Sicherheits Qualität und schlechtes Update Handling seit Jahren berühmt berüchtigt und entsprechend in der Kritik.

Das AVM und alle anderen davon auch nicht gänzlich ausgenommen sind insbesondere der TR-069 Vorfall ist evident.

security-insider.de/avm-schliesst-sicherheitsluecken-in-fritzbox ...

So ganz zieht das Argument also nicht und obendrein noch auf Chinesenprodukte wohlmöglich noch auf eine Chinesencloud in Bezug auf Security zu setzen ist eher fragwürdig.

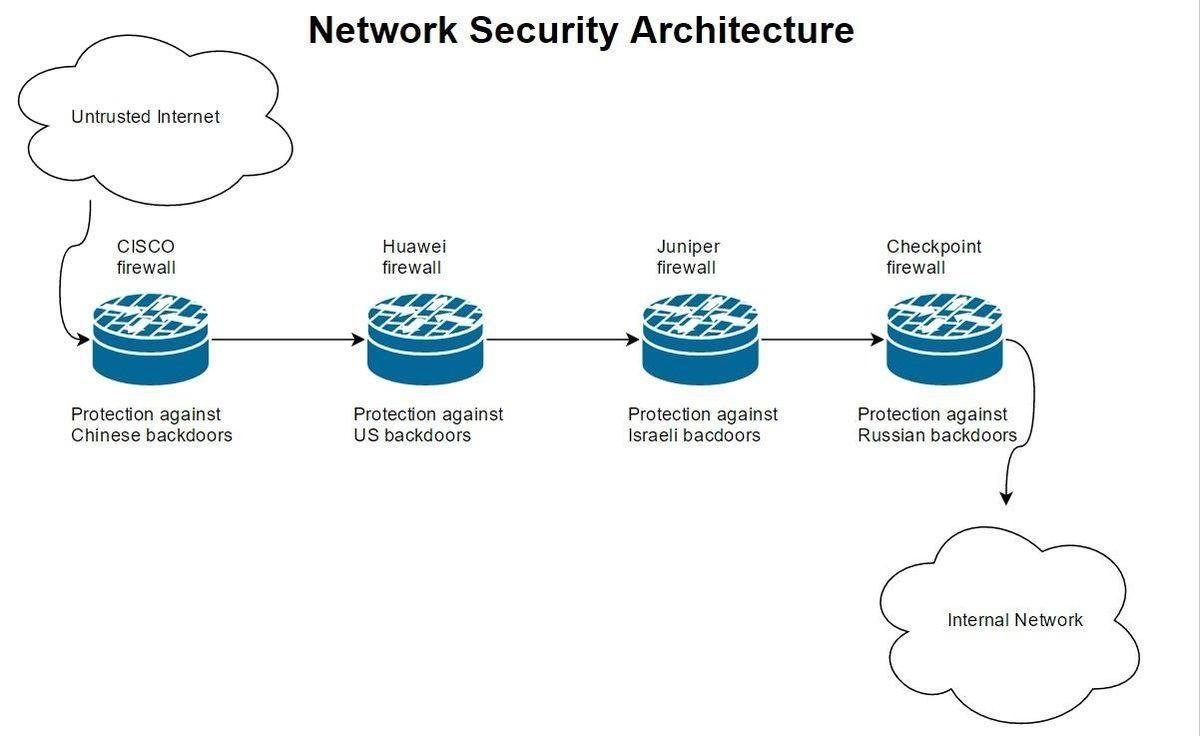

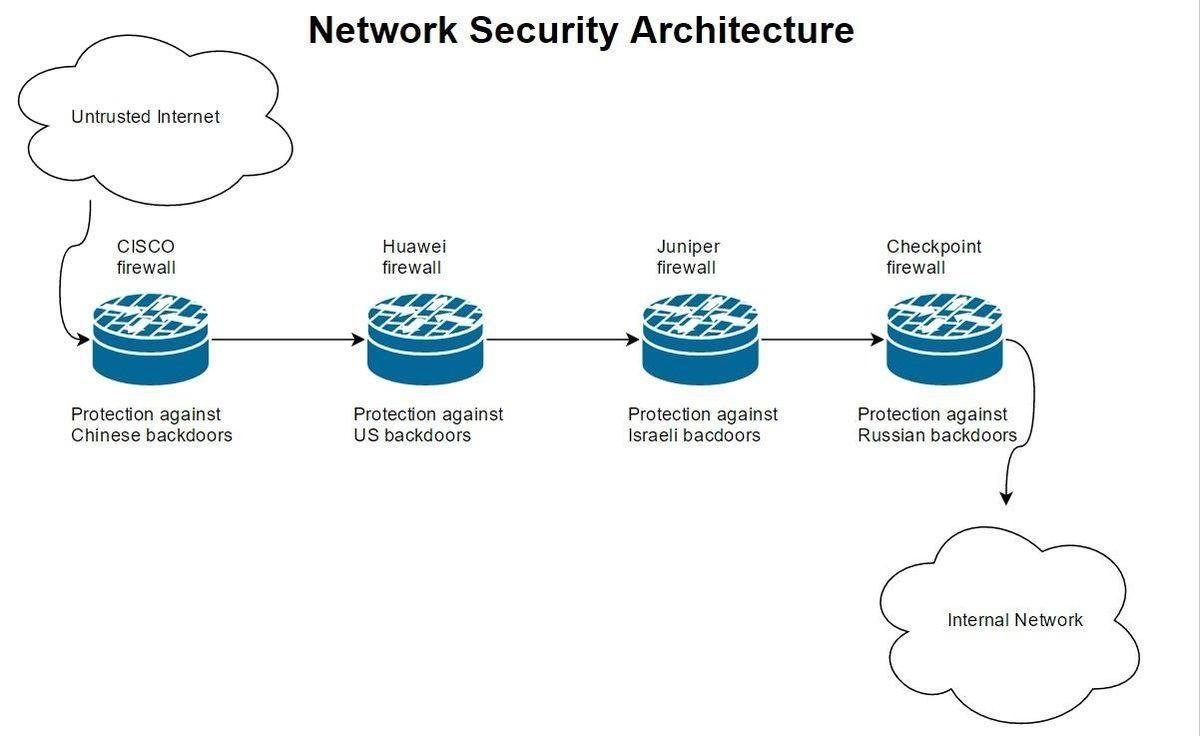

Letztlich muss das jeder eigenverantwortlich auf Basis seines eigenen Sicherheitsempfindens und/oder seinen Vorgaben entscheiden. Den einen goldenen Weg gibt es eh nicht...oder doch?

Wo das im Falle des Herstellers des TO Routers hingeführt hat ist hinlänglich bekannt:

heise.de/news/Sicherheitsupdates-Angreifer-koennen-Asus-Router-k ...

heise.de/news/Sicherheitsupdates-Angreifer-koennen-Kontrolle-ueb ...

heise.de/news/Sicherheitsupdates-Vielfaeltige-Attacken-auf-Asus- ...

Gerade Asus ist für miese Sicherheits Qualität und schlechtes Update Handling seit Jahren berühmt berüchtigt und entsprechend in der Kritik.

Das AVM und alle anderen davon auch nicht gänzlich ausgenommen sind insbesondere der TR-069 Vorfall ist evident.

security-insider.de/avm-schliesst-sicherheitsluecken-in-fritzbox ...

So ganz zieht das Argument also nicht und obendrein noch auf Chinesenprodukte wohlmöglich noch auf eine Chinesencloud in Bezug auf Security zu setzen ist eher fragwürdig.

Letztlich muss das jeder eigenverantwortlich auf Basis seines eigenen Sicherheitsempfindens und/oder seinen Vorgaben entscheiden. Den einen goldenen Weg gibt es eh nicht...oder doch?

Wenn es das denn nun war bitte deinen Thread hier dann auch als erledigt schliessen!

Wie kann ich einen Beitrag als gelöst markieren?

Wie kann ich einen Beitrag als gelöst markieren?