Verstädniss und 1-2 Fragen - betreff - router,dyndns,vpn verbindung

Vorsicht Anfänger 2

hallo,

ich sitze an einem projekt was am rande eine inet Verbindung überbrücken muss.

habe mich schon ein wenig eingelesen und informiert. und wollte nunmal nur nachfragen ob es so richtig ist. außerdem habe ich dann noch eine Frage am ende...

bisher fakten)

fakten)

-alle rechner8beide netzwerke) in derselben arbeitsgruppe & im selben subnet

-erstes netzwerk (hinter einemt-com router)

-der router ist der dhcp server

-wenn ich mich recht erinner, erlaubt er einen vpn zugang

zweiter rechner (andere location)

vpn-netzwerkverbindung eingerichtet mit der dyndns adresse

dyndns account erstellt

______

so, nun müßte ich ja noch in dem ziel-netzwerk den vpn autoupdater(+vpn verbindung) installieren(fürs aktualliseren der ip)

und im router den port freischalten(entweder vpn erlauben oder evtl port47 freischalten, muß halt schauen was was funktioniert)

wie funktioniert das nun weiter?

wäre es sinnvoll, dem entfernten rechner eine feste ip zu geben-er vergibt der router eine ip für ihn?

weil der dhcp steckt ja im router und nicht in dem vpn gegenstück im netzwerk.

gibt es probleme, dass der "entfernte" rechner hinter einem router steckt und muß ich dort im router auch noch irgendwas freischalten?

muss ich noch was beachten?

und noch eine kleine verstädniss frage:

läuft es so :

einzelrechner -> dyndns -> router ->vpn Zielrechner -> "main"netzwerk

mfg

hallo,

ich sitze an einem projekt was am rande eine inet Verbindung überbrücken muss.

habe mich schon ein wenig eingelesen und informiert. und wollte nunmal nur nachfragen ob es so richtig ist. außerdem habe ich dann noch eine Frage am ende...

bisher

-alle rechner8beide netzwerke) in derselben arbeitsgruppe & im selben subnet

-erstes netzwerk (hinter einemt-com router)

-der router ist der dhcp server

-wenn ich mich recht erinner, erlaubt er einen vpn zugang

zweiter rechner (andere location)

vpn-netzwerkverbindung eingerichtet mit der dyndns adresse

dyndns account erstellt

______

so, nun müßte ich ja noch in dem ziel-netzwerk den vpn autoupdater(+vpn verbindung) installieren(fürs aktualliseren der ip)

und im router den port freischalten(entweder vpn erlauben oder evtl port47 freischalten, muß halt schauen was was funktioniert)

wie funktioniert das nun weiter?

wäre es sinnvoll, dem entfernten rechner eine feste ip zu geben-er vergibt der router eine ip für ihn?

weil der dhcp steckt ja im router und nicht in dem vpn gegenstück im netzwerk.

gibt es probleme, dass der "entfernte" rechner hinter einem router steckt und muß ich dort im router auch noch irgendwas freischalten?

muss ich noch was beachten?

und noch eine kleine verstädniss frage:

läuft es so :

einzelrechner -> dyndns -> router ->vpn Zielrechner -> "main"netzwerk

mfg

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 75191

Url: https://administrator.de/forum/verstaedniss-und-1-2-fragen-betreff-router-dyndns-vpn-verbindung-75191.html

Ausgedruckt am: 18.07.2025 um 06:07 Uhr

19 Kommentare

Neuester Kommentar

Wir wissen ja nichtmal welche VPN Variante du einzusetzen gedenkst.

Und der Schrieb ist auch ein bisschen unklar, als dass man Lust hätte zu erahnen was Du genau machen willst. Site-to-Site Verbindung? Remote Access VPN Zugang? Kosmische Strahlung? Ich nix kapische. PPTP? IPSEC? SSL-VPN? GRE Tunneling auf dem T-Com Router? Lässt der T-Com Router IPSEC überhaupt durch? NAT? PAT? Portforwarding TCP1723?

Wie wo was?

Und der Schrieb ist auch ein bisschen unklar, als dass man Lust hätte zu erahnen was Du genau machen willst. Site-to-Site Verbindung? Remote Access VPN Zugang? Kosmische Strahlung? Ich nix kapische. PPTP? IPSEC? SSL-VPN? GRE Tunneling auf dem T-Com Router? Lässt der T-Com Router IPSEC überhaupt durch? NAT? PAT? Portforwarding TCP1723?

Wie wo was?

Ich glaub in Outlook gibts so ne Funktion, auf einen gemeinsamen Terminkalender zuzugreifen.

Ich denke einfacher wäre es mit nem simplen ftp server der auf dem xp client läuft, da braucht man nur die Ports 20/21 TCP forzuwarden auf den Server wo die Datei liegt.

Ansonsten - terminplaner-24.de/free_terminplaner.html

Bei VPN Variante wäre es Port 1723 TCP den man auf dem Router "forwarden" muss auf den VPN Server damit man von aussen über den DynDNS Namen einen PPTP Vpn Tunnel aufbauen kann.

Ich denke einfacher wäre es mit nem simplen ftp server der auf dem xp client läuft, da braucht man nur die Ports 20/21 TCP forzuwarden auf den Server wo die Datei liegt.

Ansonsten - terminplaner-24.de/free_terminplaner.html

Bei VPN Variante wäre es Port 1723 TCP den man auf dem Router "forwarden" muss auf den VPN Server damit man von aussen über den DynDNS Namen einen PPTP Vpn Tunnel aufbauen kann.

VPN ist freilich sicherer - die Frage ist ob man so nen Aufwand betreiben will nur wg. Terminabgleich? FTP ist unverschlüsselt, sowohl Passwort als auch Daten wandern in Klartext über das Internet. Jeder der bei nem Provider arbeitet und Zeit hat die Pakete rauszufischen könnte also die Zugangsdaten ermitteln und auch die Ziel-IP sehen um mit den Daten überhaupt was anzufangen. Andererseits hat mein Auto neben viel Blech auch SCHEIBEN, und die könnte man sehr einfach mit nem Stein einschlagen und es sich auf der Rückbank gemütlich machen. Die Frage ist also nicht, was theoretisch möglich wäre, sondern wie paranoid man sein will und wie "sensibel" die Daten wirklich sind. Ich denke ich würde eine andere Möglichkeit suchen, die Termine abzugleichen, z. B. mit Active Sync. Nen VPN wäre mir da zu aufwendig.

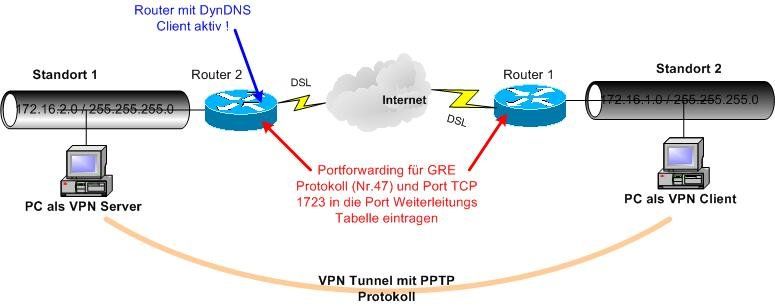

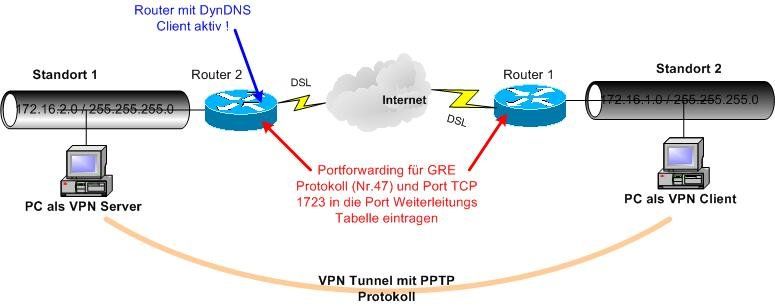

Dein Posting ist in der Tat sehr verworren. Anhand der bruchstückhaften Beschreibung kann man aber erahnen das du dich einfach mit einem MS VPN Client (damit dann wohl dem PPTP VPN Protokoll) auf einem remoten Rechner der auch hinter einem Router steht einwählen willst um diese Datei abzuholen.

Scheinbar sieht dein Szenario dann so aus..richtig ??

Wenn dem so ist, dann sind hier sind die Punkte auf die du achten musst:

Alle Rechner( beide Netzwerke) in derselben Arbeitsgruppe & im selben Subnet...

Nein ! Selbe Arbeitsgruppe ja, aber das Netz (Subnetz) muss unterschiedlich sein! Standort 1 hat dann wie im o.a. Beispiel z.B. 172.16.1.0/24 und Standort 2 dann entsprechend 172.16.2.0/24.

Ob das Netzwerk hinter einem T-Com oder was auch imemr Router ist spielt keine Rolle !

WICHTIG ist das der oder die Router in den beiden Standorten das feature VPN Passthrough haben und das du entsprechend die Port Forwarding Tabelle auf der Server Seite mit dem Port GRE (Protokoll 47) und TCP 1723 eingerichtet hast !

(Achtung diese Port Angaben gelten NUR wenn du einen MS VPN Client hats !!! NICHT bei IPsec oder anderen Clients !!!)

Dadurch das du hier eine statische Portzuweisung in der Weiterleitungstabelle auf dem Router hast auf die lokale IP Adresse des PCs der VPN Server spielt, solltest du es vermeiden diesem Rechner eine dynamische IP Adresse per DHCP zu verteilen !!!

Besser ist es diesem Rechner die IP Adressierung statisch und außerhalb der DHCP Range des Routers einzutragen. Denn sollte diese IP sich durch die Dynamik von DHCP einmal ändern ists wieder aus mit deiner VPN Verbindung da die Weiterleitung dann in diesem Fall auf einen ggf. nicht belegte IP Adresse zeigen würde !!!

Das der DynDNS Account auf dem Router am Standort mit dem VPN Server aktiviert ist und auch funktioniert setzen wir mal voraus !! Ebenso die Freigabe der Ordner und Anpassung der Firewall auf den PCs etc.

Scheinbar sieht dein Szenario dann so aus..richtig ??

Wenn dem so ist, dann sind hier sind die Punkte auf die du achten musst:

Alle Rechner( beide Netzwerke) in derselben Arbeitsgruppe & im selben Subnet...

Nein ! Selbe Arbeitsgruppe ja, aber das Netz (Subnetz) muss unterschiedlich sein! Standort 1 hat dann wie im o.a. Beispiel z.B. 172.16.1.0/24 und Standort 2 dann entsprechend 172.16.2.0/24.

Ob das Netzwerk hinter einem T-Com oder was auch imemr Router ist spielt keine Rolle !

WICHTIG ist das der oder die Router in den beiden Standorten das feature VPN Passthrough haben und das du entsprechend die Port Forwarding Tabelle auf der Server Seite mit dem Port GRE (Protokoll 47) und TCP 1723 eingerichtet hast !

(Achtung diese Port Angaben gelten NUR wenn du einen MS VPN Client hats !!! NICHT bei IPsec oder anderen Clients !!!)

Dadurch das du hier eine statische Portzuweisung in der Weiterleitungstabelle auf dem Router hast auf die lokale IP Adresse des PCs der VPN Server spielt, solltest du es vermeiden diesem Rechner eine dynamische IP Adresse per DHCP zu verteilen !!!

Besser ist es diesem Rechner die IP Adressierung statisch und außerhalb der DHCP Range des Routers einzutragen. Denn sollte diese IP sich durch die Dynamik von DHCP einmal ändern ists wieder aus mit deiner VPN Verbindung da die Weiterleitung dann in diesem Fall auf einen ggf. nicht belegte IP Adresse zeigen würde !!!

Das der DynDNS Account auf dem Router am Standort mit dem VPN Server aktiviert ist und auch funktioniert setzen wir mal voraus !! Ebenso die Freigabe der Ordner und Anpassung der Firewall auf den PCs etc.

Nein DMZ ist falsch ! Du musst lediglich eine Port Weiterleitungstabelle (Oder neudeutsch: Port Forwarding) im Router einrichten. Nennt sich auch oft virtueller Server oder ähnlich.

Dort gibst du den eingehenden Port TCP 1723 und das GRE Protokoll frei auf die lokale IP Adresse deines Rechners. Das sollte es gewesen sein. Mit DMZ hat das nichts zu tun. Ist auch falsch, denn DMZ öffnet alle Schleusen auf diesen Rechner. Etwas was man besser nicht machen sollte... !

Dort gibst du den eingehenden Port TCP 1723 und das GRE Protokoll frei auf die lokale IP Adresse deines Rechners. Das sollte es gewesen sein. Mit DMZ hat das nichts zu tun. Ist auch falsch, denn DMZ öffnet alle Schleusen auf diesen Rechner. Etwas was man besser nicht machen sollte... !

Nein, VPN Passthrough bedeutet meist nur das das GRE Protokoll (Generic Route Encapsulation) mit der Nummer 47 transparent mit übertragen wird an den Zielhost. Die TCP 1723 Session wird nur zur Authentifizierung bei PPTP benutzt und die Wirkdaten laufen dann in einem GRE Tunnel zum Ziel. Beide Protokolle trten also parallel auf bei PPTP VPNs.

Achtung: GRE ist kein UDP oder TCP Port sondern ein eigenständiges IP Protokoll ! Kann der Router kein VPN Passthrough wird GRE und ESP (ESP braucht man für IPsec als VPN Protokoll) meist geblockt. Solche Router sind dann vollkommen ungeeignet für VPNs auf Basis von PPTP, L2TP oder IPsec.

Man kann dann nur SSL basierende VPN Protokolle nehmen wie SSL mit Port TCP 443 und OpenVPN mit einem eigenen TCP Port.

Achtung: GRE ist kein UDP oder TCP Port sondern ein eigenständiges IP Protokoll ! Kann der Router kein VPN Passthrough wird GRE und ESP (ESP braucht man für IPsec als VPN Protokoll) meist geblockt. Solche Router sind dann vollkommen ungeeignet für VPNs auf Basis von PPTP, L2TP oder IPsec.

Man kann dann nur SSL basierende VPN Protokolle nehmen wie SSL mit Port TCP 443 und OpenVPN mit einem eigenen TCP Port.

Lange Rede kurzer Sinn - Du musst lediglich Port forwarding machen im Fall von PPTP.

Anfragen die am Port TCP 1723 auf dem Router aufschlagen weiterleiten an den PC der PPTP VPN Server spielt. Das ist alles.

VPN Passthrough dient dazu bestimmte Protokolle einfach "durchzuschleifen", was bei IPSEC Sinn macht, damit ESP durch den Router hindurch geschleust werden kann.

Bei IPSEC mit der Nat-Traversal Variante wird jedoch ESP (IP Protokoll Type 50) in UDP gekapselt (Standardmässig UDP4500), dafür braucht man kein VPN Passthrough. Und das ist die gängige IPSEC Variante, da so ziemlich jeder mittlerweile nen DSL Router verwendet und kein Mensch mehr ESP "einfach so" benutzt da es damit zuviele Probleme gibt. Das wird aus der PAT Problematik heraus mittlerweile immer in UDP gekapselt.

Anfragen die am Port TCP 1723 auf dem Router aufschlagen weiterleiten an den PC der PPTP VPN Server spielt. Das ist alles.

VPN Passthrough dient dazu bestimmte Protokolle einfach "durchzuschleifen", was bei IPSEC Sinn macht, damit ESP durch den Router hindurch geschleust werden kann.

Bei IPSEC mit der Nat-Traversal Variante wird jedoch ESP (IP Protokoll Type 50) in UDP gekapselt (Standardmässig UDP4500), dafür braucht man kein VPN Passthrough. Und das ist die gängige IPSEC Variante, da so ziemlich jeder mittlerweile nen DSL Router verwendet und kein Mensch mehr ESP "einfach so" benutzt da es damit zuviele Probleme gibt. Das wird aus der PAT Problematik heraus mittlerweile immer in UDP gekapselt.

NEIN! Wiso ein neuer Router?

PORTFORWARDING einrichten, sonst NIX! Mehr brauchts nicht. Kein GRE und kein Nix. Nur TCP1723 "forwarden". Hab ich schon bei mehreren kleineren Kunden eingerichtet, das ist doch in 5 Min fertig (wenn man LANGSAM macht!).

Wenns nicht geht, mach mal nen Router Update (neuste Firmware).

PORTFORWARDING einrichten, sonst NIX! Mehr brauchts nicht. Kein GRE und kein Nix. Nur TCP1723 "forwarden". Hab ich schon bei mehreren kleineren Kunden eingerichtet, das ist doch in 5 Min fertig (wenn man LANGSAM macht!).

Wenns nicht geht, mach mal nen Router Update (neuste Firmware).

Und wenn überhaupt dann besser SOWAS als das von oben...

Du hast immer noch ncht geschrieben WELCHES VPN Protokoll du einsetzt aber vermutlich ist es PPTP, davon geht die folgende Hilfestellung nun aus...

-dyndns eingerichtet

OK, gut und hoffentlich hast du das auf dem Router eingerichtet !!! DynDNS darf nicht auf dem PC hinter dem Router arbeiten !

-router auf der server seite aktuallisiert richtig

WAS meinst du damit ??? Aktualisiert die DynDNS IP Adresse richtig oder wie ??

-vpn server feste ip gegeben (subnet 255.255.255.0)

OK, richtig !

-router so eingestellt, dass er eingehende tcp 1723 verbindungen an den rechner weiterleitet...

OK, das ist richtig ! Allerdings sollte dir bewusst sein, das PPTP VPN Verbindungen nicht nur TCP 1723 nutzen sondern die Wirkdaten in GRE eingekapselt werden. GRE ist das eigenstaendige IP Protokoll Nummer 47 (nicht TCP oder UDP Port 47 !!!)

Dein Router muss also mindestens das Feature VPN Passthrough supporten, damit auch GRE an die lokale Server IP geforwardet werden kann ansonsten musst du das GRE haendisch in die Port Weiterleitungs Liste des Routers zusaetzlich zu dem Port TCP 1723 eintragen. (Falls dein Router weder das eine noch das andere supportet hast du keine Chance !)

-ping ist auf den router(serverseite) möglich

Ok, damit meinst du sicher einen Ping auf die DynDNS IP Adresse des Routers, oder ?

Ist dem so ist das ein wichtiger Funktionstest !

-eingestellt eigene ip des clienten zulassen

Was meinst du damit ??? Auf der Firewall des Server Rechners ?? Das ist unverstaendlich !

-client rechner eingerichtet

OK, gut

-client subnet : 255.255.255.0

OK aber wie gesagt die Subnet Maske ist unerheblich ! Wichtig ist das beide Netze (Server und Client) nicht im gleichen IP Netz arbeiten ! Es muessen also unterschiedliche IP Netze sein wie z.B. 192.168.1.0/24 und 192.168.2.0/24 !

-router (clientseite) lässt die tcp 1723 pakete durch, in beide richtungen

Ok, gut aber...Frage: Woher weisst du das genau ?? Hast du das mit einem Packet Sniffer kontrolliert ??

-beide Rechner (server & client) sitzen in derselben arbeitsgruppe

OK, gut

-nach überprüfung, weiß ich, dass die dyn adresse die richtige ip hat

OK, das hast du oben schon geschrieben....

sitze am client rechner doch es kann keine verbindung hergestellt werden

OK, wenn du alle Dinge von oben beruecksichtigst sollte es aber klappen !!! Es sollte dir ferner klar sein, das die Zieladresse des Clients die DynDNS Adresse des Serverrouters ist !

muss die subnetmaske unterschiedlich sein? - denke nicht

Nein das ist irrelevant. Wie gesagt wichtig ist das Server und Client Netz unterschiedlich sind !

kann es an irgendwelchen verschlüsslungseinstellungen liegen?

Nein eigentlich nicht sofern du Windows Rechner verwendest und folgendes Tutorial gelesen hast:

wintotal.de/Artikel/vpnxp/vpnxp.php

-dyndns eingerichtet

OK, gut und hoffentlich hast du das auf dem Router eingerichtet !!! DynDNS darf nicht auf dem PC hinter dem Router arbeiten !

-router auf der server seite aktuallisiert richtig

WAS meinst du damit ??? Aktualisiert die DynDNS IP Adresse richtig oder wie ??

-vpn server feste ip gegeben (subnet 255.255.255.0)

OK, richtig !

-router so eingestellt, dass er eingehende tcp 1723 verbindungen an den rechner weiterleitet...

OK, das ist richtig ! Allerdings sollte dir bewusst sein, das PPTP VPN Verbindungen nicht nur TCP 1723 nutzen sondern die Wirkdaten in GRE eingekapselt werden. GRE ist das eigenstaendige IP Protokoll Nummer 47 (nicht TCP oder UDP Port 47 !!!)

Dein Router muss also mindestens das Feature VPN Passthrough supporten, damit auch GRE an die lokale Server IP geforwardet werden kann ansonsten musst du das GRE haendisch in die Port Weiterleitungs Liste des Routers zusaetzlich zu dem Port TCP 1723 eintragen. (Falls dein Router weder das eine noch das andere supportet hast du keine Chance !)

-ping ist auf den router(serverseite) möglich

Ok, damit meinst du sicher einen Ping auf die DynDNS IP Adresse des Routers, oder ?

Ist dem so ist das ein wichtiger Funktionstest !

-eingestellt eigene ip des clienten zulassen

Was meinst du damit ??? Auf der Firewall des Server Rechners ?? Das ist unverstaendlich !

-client rechner eingerichtet

OK, gut

-client subnet : 255.255.255.0

OK aber wie gesagt die Subnet Maske ist unerheblich ! Wichtig ist das beide Netze (Server und Client) nicht im gleichen IP Netz arbeiten ! Es muessen also unterschiedliche IP Netze sein wie z.B. 192.168.1.0/24 und 192.168.2.0/24 !

-router (clientseite) lässt die tcp 1723 pakete durch, in beide richtungen

Ok, gut aber...Frage: Woher weisst du das genau ?? Hast du das mit einem Packet Sniffer kontrolliert ??

-beide Rechner (server & client) sitzen in derselben arbeitsgruppe

OK, gut

-nach überprüfung, weiß ich, dass die dyn adresse die richtige ip hat

OK, das hast du oben schon geschrieben....

sitze am client rechner doch es kann keine verbindung hergestellt werden

OK, wenn du alle Dinge von oben beruecksichtigst sollte es aber klappen !!! Es sollte dir ferner klar sein, das die Zieladresse des Clients die DynDNS Adresse des Serverrouters ist !

muss die subnetmaske unterschiedlich sein? - denke nicht

Nein das ist irrelevant. Wie gesagt wichtig ist das Server und Client Netz unterschiedlich sind !

kann es an irgendwelchen verschlüsslungseinstellungen liegen?

Nein eigentlich nicht sofern du Windows Rechner verwendest und folgendes Tutorial gelesen hast:

wintotal.de/Artikel/vpnxp/vpnxp.php