Zwei Switches, zwei VLANs

Hallo,

ich habe hier eine verzwickte Situation.

Ich habe zwei WAN-Anbindungen, jeweils Erstweg und Zweitweg, macht also vier WAN-Router.

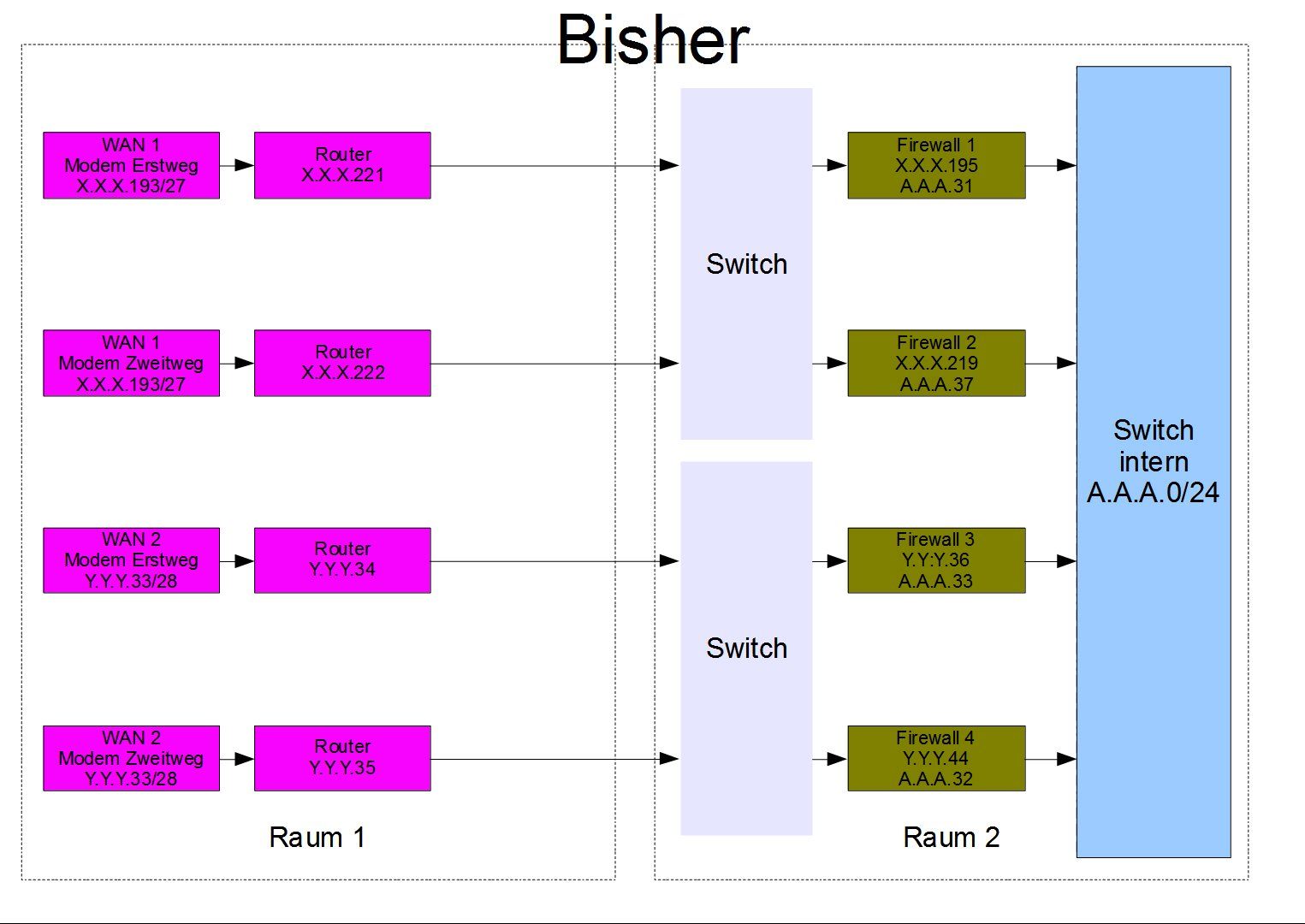

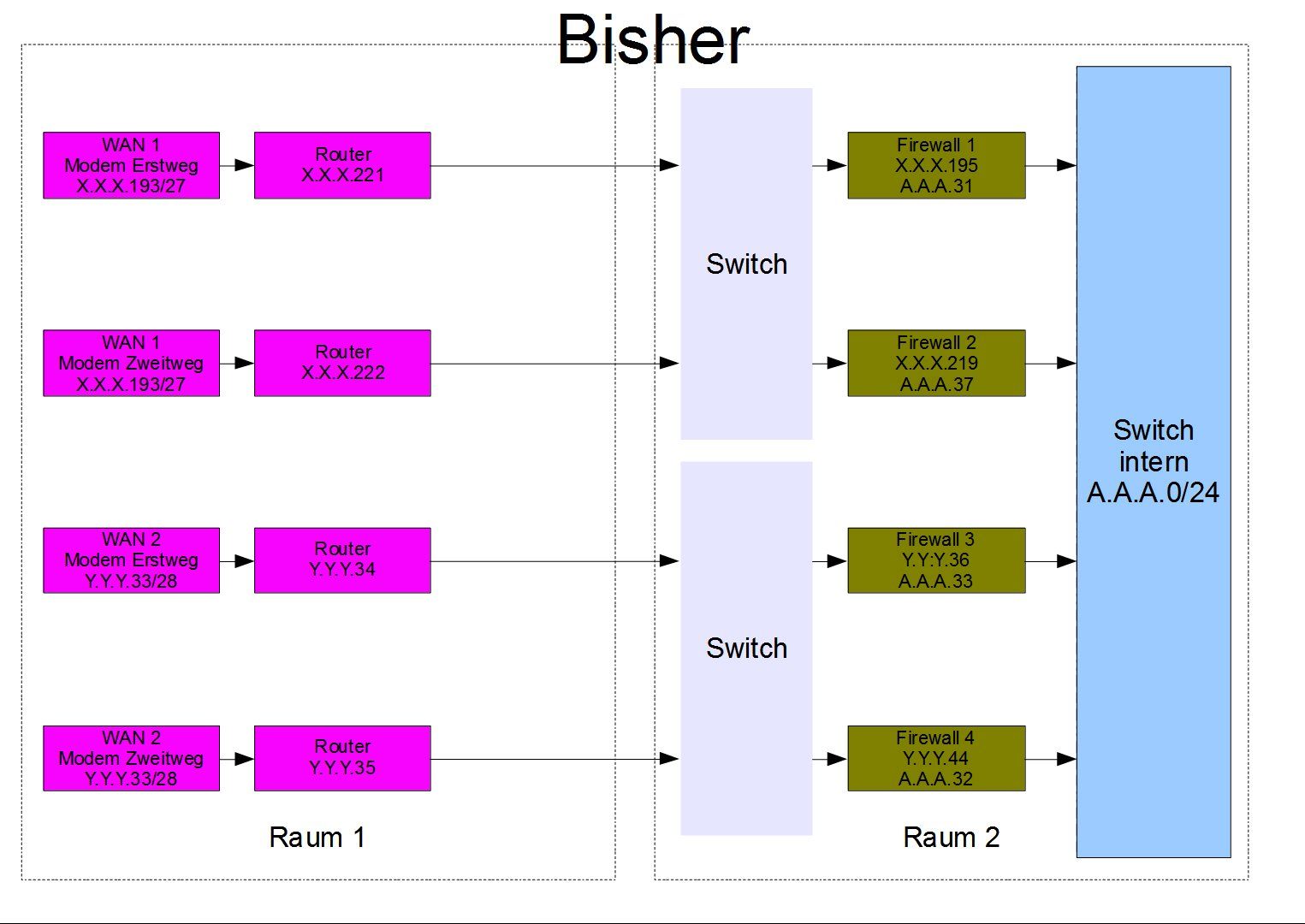

Bisher wurden die vier WAN-Router mit vier Leitungen zum Raum mit den Firewalls geleitet. Dort standen zwei Switches (0815, ohne jede Konfiguration), an denen jeweils zwei Firewalls und die zwei WAN-Router angeschlossen waren. Das hat tadellos funktioniert.

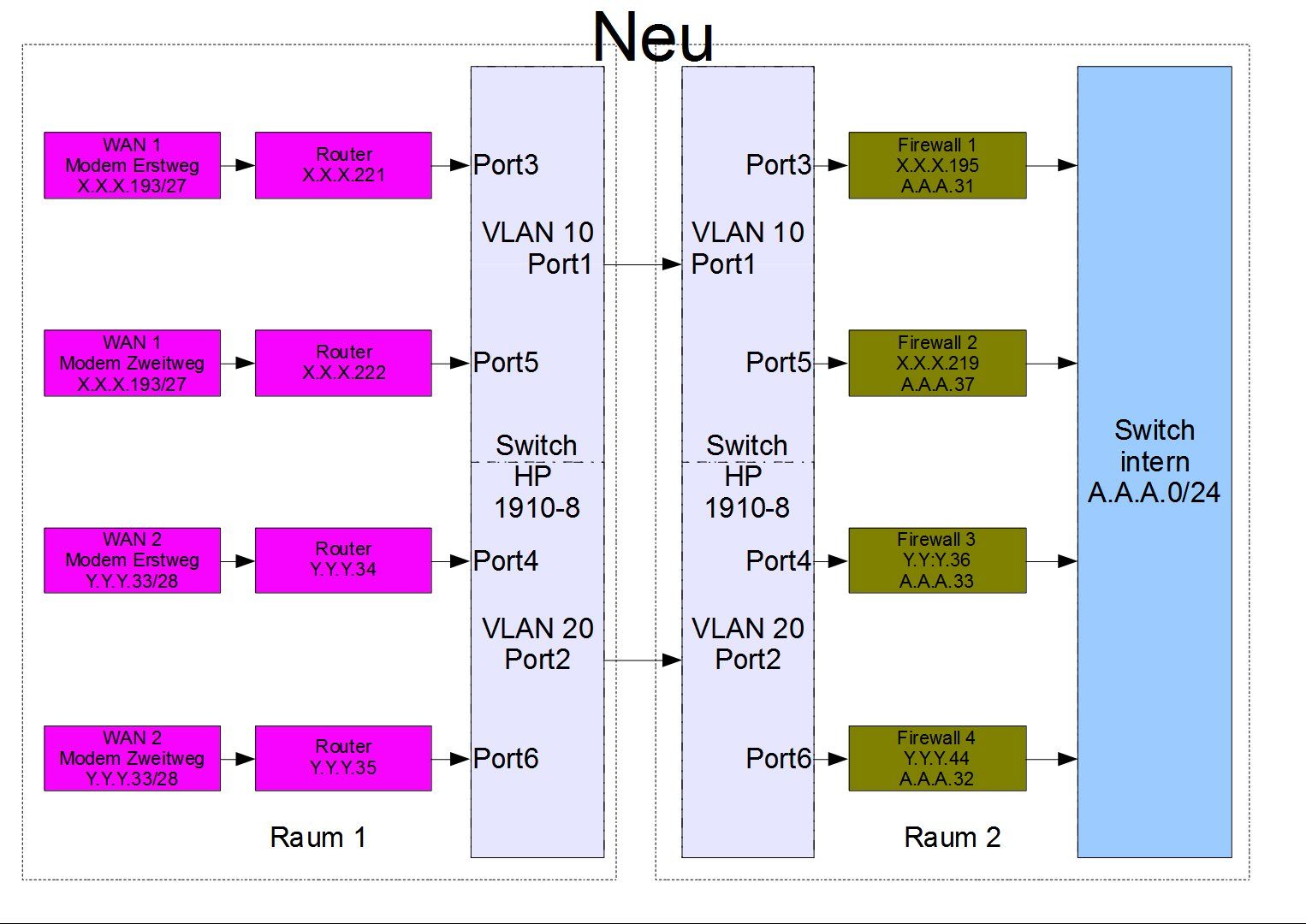

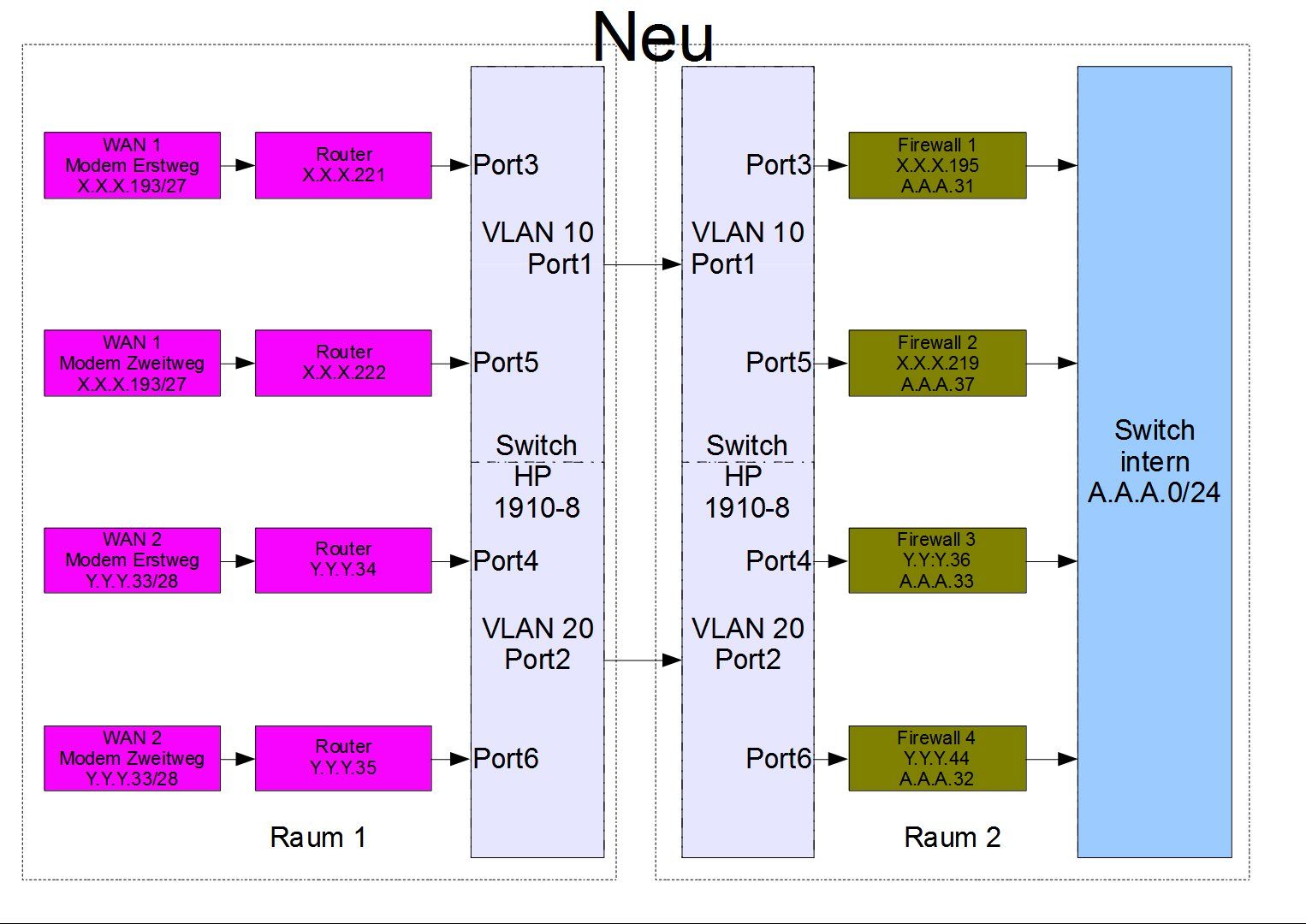

Jetzt habe ich, um zwei Leitungen zwischen den WAN-Routern und den vier Firewalls einzusparen, zwei identische Switches HP 1910-8 eingeschaltet. Ich haben einen Switch im Raum 1 mit den WAN-Routern und einen weiteren im Raum 2 bei den Firewalls platziert.

Ich habe auf jedem Switch identisch zwei VLANs konfiguriert (VLAN 10 und VLAN 20) und die Ports 1, 3, 5 und 7 der Switches dem VLAN 10 und die Ports 2, 4, 6 und 8 dem VLAN 20 zugeordnet (alles untagged).

Switch 1:

Ich verbinde VLAN 10 mit den beiden WAN-Routern der ersten Internetanbindung.

Ich verbinde VLAN 20 mit den beiden anderen WAN-Routern der zweiten Internetanbindung.

Switch 2:

Ich verbinde VLAN 10 mit zwei Firewalls der ersten Internetanbindung.

Ich verbinde VLAN 20 mit zwei anderen Firewalls der zweiten Internetanbindung .

Dazwischen:

Ich verbinde VLAN 10 der beiden Switche miteinander (erste Internetanbindung).

Ich verbinde VLAN 20 der beiden Switche miteinander (zweite Internetanbindung).

Aus für mich unerfindlichen Gründen funktioniert mal VLAN 10 und mal VLAN 20 nicht. Entweder können die Firewalls am VLAN 10 keine Verbindung zum WAN-Router herstellen (pingen) oder die Firewalls am VLAN 20. Es scheint davon abzuhängen, welches VLAN nach einem Factory-Reset des Switches und Neukonfiguration zuerst angesteckt wird. Dieses wechselhafte Verhalten spricht ja für eine Fehlkonfiguration durch mich.

Ich habe mich gefragt, ob ich einen Port taggen muss. Meiner Meinung nach muss ich das nicht, da über eine Leitung zwischen den VLAN 10 beider Switche nur ein VLAN übertragen wird. Erst wenn ich statt zwei Leitungen nur eine nutzen möchte, müsste ich zwischen den Switchen taggen. Oder?

Damit das jetzt erst mal funktioniert, habe ich im Raum 2 einen zweiten Switch aufgestellt. Genau so konfiguriert wie der andere. Das funktioniert tadellos.

Versteht das jemand?

Jens

ich habe hier eine verzwickte Situation.

Ich habe zwei WAN-Anbindungen, jeweils Erstweg und Zweitweg, macht also vier WAN-Router.

Bisher wurden die vier WAN-Router mit vier Leitungen zum Raum mit den Firewalls geleitet. Dort standen zwei Switches (0815, ohne jede Konfiguration), an denen jeweils zwei Firewalls und die zwei WAN-Router angeschlossen waren. Das hat tadellos funktioniert.

Jetzt habe ich, um zwei Leitungen zwischen den WAN-Routern und den vier Firewalls einzusparen, zwei identische Switches HP 1910-8 eingeschaltet. Ich haben einen Switch im Raum 1 mit den WAN-Routern und einen weiteren im Raum 2 bei den Firewalls platziert.

Ich habe auf jedem Switch identisch zwei VLANs konfiguriert (VLAN 10 und VLAN 20) und die Ports 1, 3, 5 und 7 der Switches dem VLAN 10 und die Ports 2, 4, 6 und 8 dem VLAN 20 zugeordnet (alles untagged).

Switch 1:

Ich verbinde VLAN 10 mit den beiden WAN-Routern der ersten Internetanbindung.

Ich verbinde VLAN 20 mit den beiden anderen WAN-Routern der zweiten Internetanbindung.

Switch 2:

Ich verbinde VLAN 10 mit zwei Firewalls der ersten Internetanbindung.

Ich verbinde VLAN 20 mit zwei anderen Firewalls der zweiten Internetanbindung .

Dazwischen:

Ich verbinde VLAN 10 der beiden Switche miteinander (erste Internetanbindung).

Ich verbinde VLAN 20 der beiden Switche miteinander (zweite Internetanbindung).

Aus für mich unerfindlichen Gründen funktioniert mal VLAN 10 und mal VLAN 20 nicht. Entweder können die Firewalls am VLAN 10 keine Verbindung zum WAN-Router herstellen (pingen) oder die Firewalls am VLAN 20. Es scheint davon abzuhängen, welches VLAN nach einem Factory-Reset des Switches und Neukonfiguration zuerst angesteckt wird. Dieses wechselhafte Verhalten spricht ja für eine Fehlkonfiguration durch mich.

Ich habe mich gefragt, ob ich einen Port taggen muss. Meiner Meinung nach muss ich das nicht, da über eine Leitung zwischen den VLAN 10 beider Switche nur ein VLAN übertragen wird. Erst wenn ich statt zwei Leitungen nur eine nutzen möchte, müsste ich zwischen den Switchen taggen. Oder?

Damit das jetzt erst mal funktioniert, habe ich im Raum 2 einen zweiten Switch aufgestellt. Genau so konfiguriert wie der andere. Das funktioniert tadellos.

Versteht das jemand?

Jens

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 302131

Url: https://administrator.de/forum/zwei-switches-zwei-vlans-302131.html

Ausgedruckt am: 18.07.2025 um 07:07 Uhr

13 Kommentare

Neuester Kommentar

Guten Abend,

Tagged brauchst du bei dem Aufbau nicht. Ich würde mal die Konfiguration der Ports genau anschauen ob diese auf Access gesetzt sind und die PVID richtig ist. Da bin ich bei der 1910er auch mal reingefallen dass ich die Ports auf Access hatte aber das PVID nicht richtig gesetzt war.

Alternativ könntest die 2 Leitungen auch bündeln dann hättest eine redundanz und einen Lastenausgleich.

Gruß Reini

Tagged brauchst du bei dem Aufbau nicht. Ich würde mal die Konfiguration der Ports genau anschauen ob diese auf Access gesetzt sind und die PVID richtig ist. Da bin ich bei der 1910er auch mal reingefallen dass ich die Ports auf Access hatte aber das PVID nicht richtig gesetzt war.

Alternativ könntest die 2 Leitungen auch bündeln dann hättest eine redundanz und einen Lastenausgleich.

Gruß Reini

Normal sollte das so gehen.

Kann es ggf. sein das die beteiligten Endgeräte irgendeine Art von Spanning Tree sprechen die mit dem Spanning Tree der HP Billiggurken nicht kompatibel ist ??

HP Kann nur ein global Span Verfahren. Wenn Endgeräte irgendeine Art von PVST Verfahren sprechen kann es zu genau solch einem Verhalten kommen was du siehst.

Check das mal. Ein Wireshark Sniffer hilft hier und klärt das sofort.

Kann es ggf. sein das die beteiligten Endgeräte irgendeine Art von Spanning Tree sprechen die mit dem Spanning Tree der HP Billiggurken nicht kompatibel ist ??

HP Kann nur ein global Span Verfahren. Wenn Endgeräte irgendeine Art von PVST Verfahren sprechen kann es zu genau solch einem Verhalten kommen was du siehst.

Check das mal. Ein Wireshark Sniffer hilft hier und klärt das sofort.

Moin,

ich kenn die HP-Teile nicht genau, aber wenn die kein PVST können ( und da würde ich aqui mal spontan glauben) werden die ein Problem mit den 2 Links zwischen den Switchen haben und per Spanning-Tree einen Link abschalten.

Der Link zwischen beiden Switchen müsste also entweder Trunk oder Access für beide VLANs sein. Redundanz dann über Link-Aggregation in irgendeiner Form.

Gruß

Bernhard

ich kenn die HP-Teile nicht genau, aber wenn die kein PVST können ( und da würde ich aqui mal spontan glauben) werden die ein Problem mit den 2 Links zwischen den Switchen haben und per Spanning-Tree einen Link abschalten.

Der Link zwischen beiden Switchen müsste also entweder Trunk oder Access für beide VLANs sein. Redundanz dann über Link-Aggregation in irgendeiner Form.

Gruß

Bernhard

Ich kenn die HP-Teile nicht genau,

Ist wohl auch besser so ! Hab 5 von denen noch im Einsatz

... werden die ein Problem mit den 2 Links zwischen den Switchen haben und per Spanning-Tree einen Link abschalten.

Das könnte man aber über Port Details bzw. den internen Syslogs dann einfach mal kontrollieren

Wie schon gesagt kannst ja trotzdem beide Leitungen als Trunk und LACP verwenden dann hättest zumindest noch ne Redundante Leitung

Gruß

Gruß

diese per SpanningTree regelt?

Nein, das ist Blödsinn und du rätst hier gerade rum im freien Fall !Vermutlich weisst du gar nicht wirklich was Spanning Tree wirklich ist, oder ?

Spanning Tree ist ein Feature zur Loop Verhinderung, sprich das du keinen Loop (Kurzschluss) in dein Netzwerk steckst.

Vergiss das, das hat mit VLANs und VLAN Tagging nicht das geringste zu tun.