Lets Encrypt 256 bit ACME Client Pfsense

Hallo,

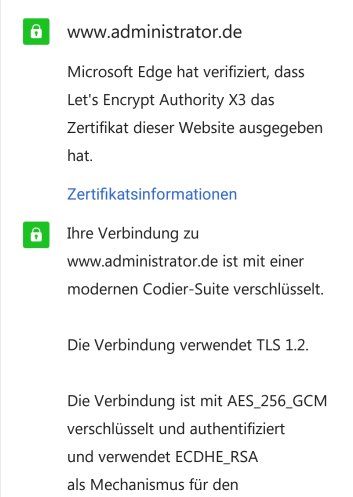

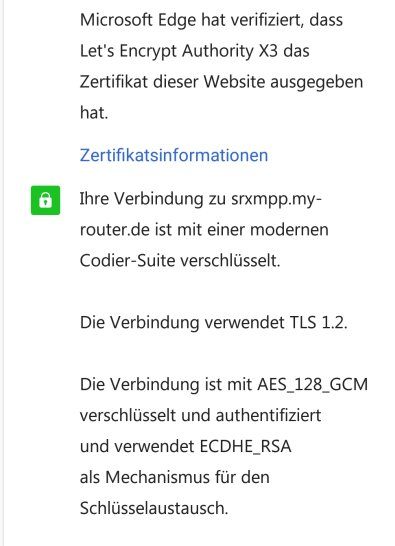

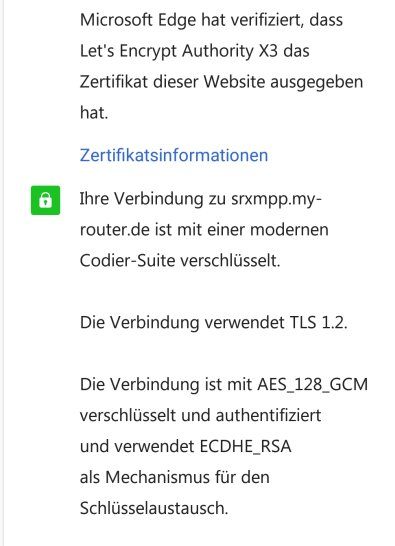

mein Pfsense ACME Client erzeugt für meinen Squid Reverse Proxy nur ein 128 bit Zertifikat.

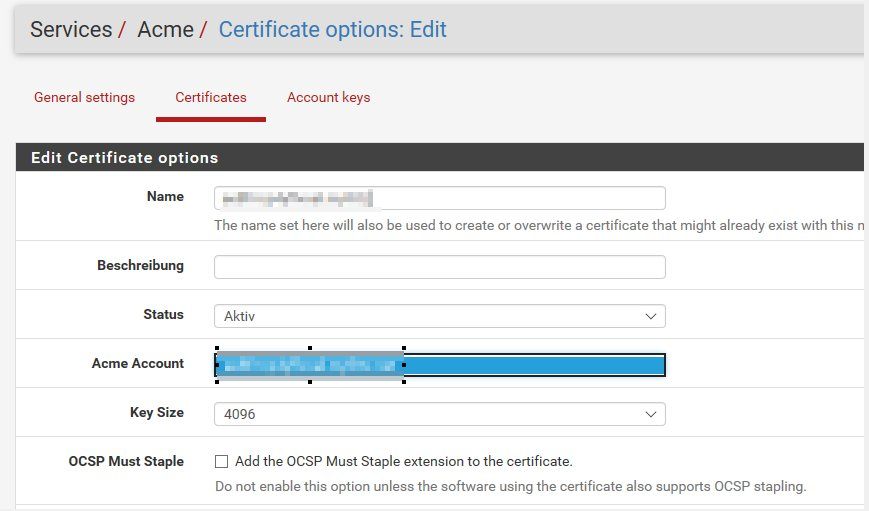

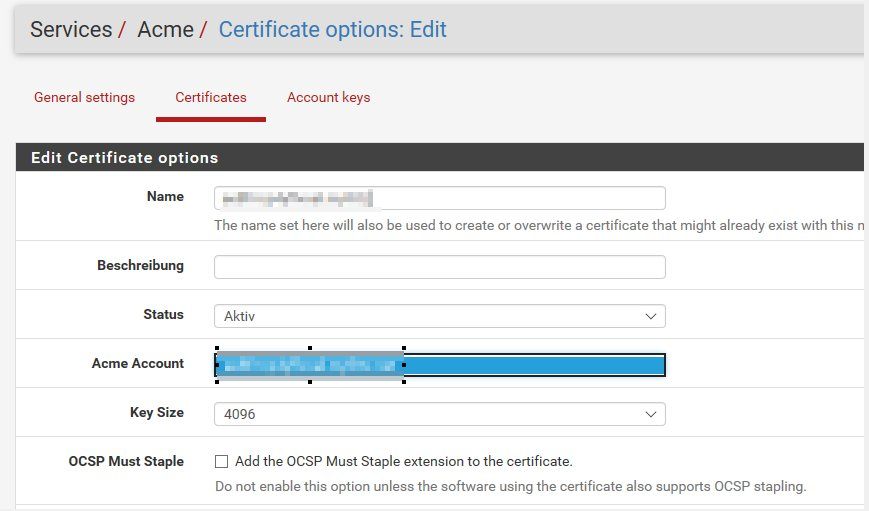

Eigentlich hätte ich gedacht, dass man hier nur den Key Size auf 4096 hätte einstellen müssen.

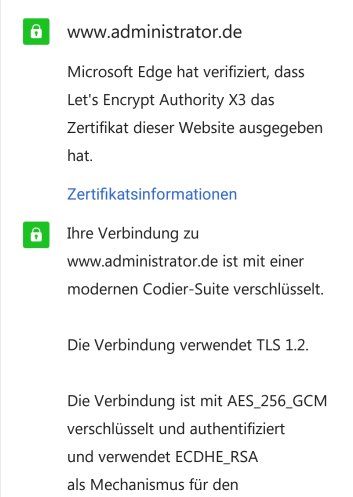

Die Administratorseite hat aber z.B. ein 256 bit Zertifikat. Daher vermute ich mal, dass meine Einstellungen falsch sind. Grundsätzlich geht ja.

Danke!

mein Pfsense ACME Client erzeugt für meinen Squid Reverse Proxy nur ein 128 bit Zertifikat.

Eigentlich hätte ich gedacht, dass man hier nur den Key Size auf 4096 hätte einstellen müssen.

Die Administratorseite hat aber z.B. ein 256 bit Zertifikat. Daher vermute ich mal, dass meine Einstellungen falsch sind. Grundsätzlich geht ja.

Danke!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 372920

Url: https://administrator.de/forum/lets-encrypt-256-bit-acme-client-pfsense-372920.html

Ausgedruckt am: 17.07.2025 um 23:07 Uhr

10 Kommentare

Neuester Kommentar

Zitat von @horstvogel:

Hallo,

Eigentlich hätte ich gedacht, dass man hier nur den Key Size auf 4096 hätte einstellen müssen.

Nö bringt dir nicht'sHallo,

Eigentlich hätte ich gedacht, dass man hier nur den Key Size auf 4096 hätte einstellen müssen.

Die Administratorseite hat aber z.B. ein 256 bit Zertifikat. Daher vermute ich mal, dass meine Einstellungen falsch sind. Grundsätzlich geht ja.

Nö haben die nicht, das was du sieht ist die verwendete Chiffren. Das hat nicht's mit dem Zertifikat ansich zu tun. Die Administratorseite hat ne Key Size von 2048 Bit du dann vermutlich 4096 Bit.Die Chiffren werden individuell zwischen Client und Server ausgehandelt. Du kannst aber die möglichen Chiffren und deren Reihenfolge vorgeben, was du auch tun solltest. Wie das bei dir genau funktioniert kann ich aber leider auf die schnelle nicht sagen.

Nach dem Motto, mit 500PS und aufgestelltem Spoiler fährt es sich in der 30er Zone besser.

Die Chiffre handelt dein Squid mit dem Client aus nicht dein Zertifikat.

Ich geh jetzt mal die 20 "Bit" von gestern in den Ozean spülen ...

Die Chiffre handelt dein Squid mit dem Client aus nicht dein Zertifikat.

Ich geh jetzt mal die 20 "Bit" von gestern in den Ozean spülen ...

Hallo,

wir haben einen Gewinner.

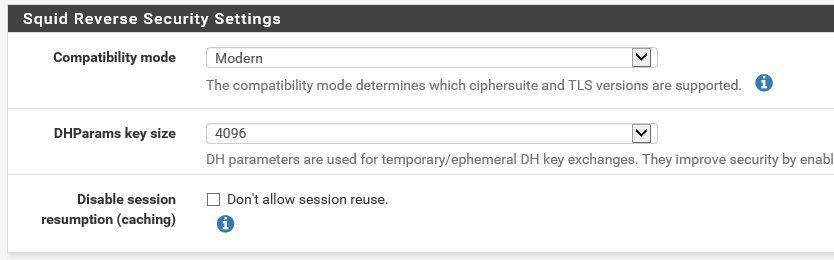

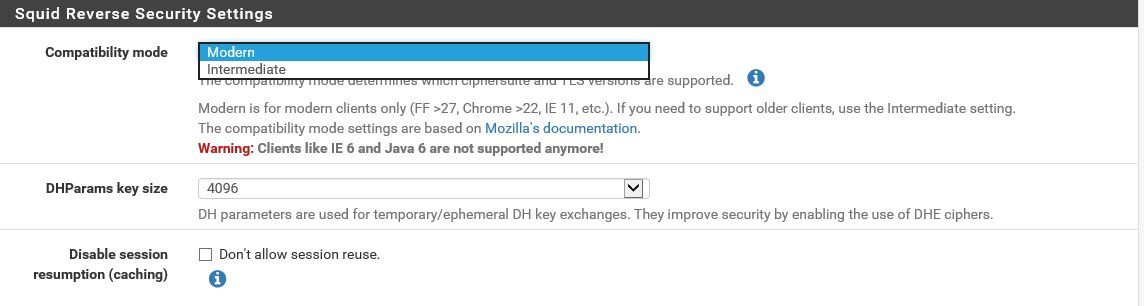

Der in dem Screenshot gezeigte Compatibilty Mode ist das was du brauchst.

Das sind fest definierte Konfigurationen. Ist auch sinnvoll da man sich hier doch auskennen muss.

Was da dann genau dahinter steckt kann ich dir nicht sagen da ich PFSense nicht verwende.

Der DHParams Key Size ist hier mit den 4096 auch schon mehr als großzügig ausgesucht.

wir haben einen Gewinner.

Der in dem Screenshot gezeigte Compatibilty Mode ist das was du brauchst.

Das sind fest definierte Konfigurationen. Ist auch sinnvoll da man sich hier doch auskennen muss.

Was da dann genau dahinter steckt kann ich dir nicht sagen da ich PFSense nicht verwende.

Der DHParams Key Size ist hier mit den 4096 auch schon mehr als großzügig ausgesucht.

Nochmal, das Zertifikat ist sicher in Ordnung und nicht dein Problem.

Das sind die Original Squid Einstellungen für dein Problem

wiki.squid-cache.org/ConfigExamples/Intercept/SslBumpExplicit#Ha ...

Kann jetzt sein das du das in der PFSense Oberfläche garnicht machen kannst.

Ich hab jetzt schon zu lange nichts mehr mit Squid zu tun. Wenn der die Verschlüsselung nicht aufbricht und du bereits beim Webserver verschlüsselst dann must du dort die Einstellungen machen. Hier spricht jetzt aber dein Beitrag meiner Meinung nach dagegen.

Das sind die Original Squid Einstellungen für dein Problem

wiki.squid-cache.org/ConfigExamples/Intercept/SslBumpExplicit#Ha ...

Kann jetzt sein das du das in der PFSense Oberfläche garnicht machen kannst.

Ich hab jetzt schon zu lange nichts mehr mit Squid zu tun. Wenn der die Verschlüsselung nicht aufbricht und du bereits beim Webserver verschlüsselst dann must du dort die Einstellungen machen. Hier spricht jetzt aber dein Beitrag meiner Meinung nach dagegen.

Kann man sich ja selbst in die Config patchen

wiki.squid-cache.org/ConfigExamples/Intercept/SslBumpExplicit#Ha ...

wiki.squid-cache.org/ConfigExamples/Intercept/SslBumpExplicit#Ha ...