Massiver Beschuss von Exchange Online

Moin Zusammen,

einer unserer Kunden wird gerade massiv per SPAM beschossen und mir fällt nicht wirklich etwas ein was ich dagegen machen soll, da die SPAM's allesamt von "*.outbound.protection.outlook.com", sprich, von irgendwelchen online Exchange kommen. 🤢

Es sind alleine schon heute > 10.000 Nachrichten und zwar nur einen Empfänger betreffend, die zum allergrössten Teil zum Glück durch die Mailsecurity aufgehalten werden.

Jedoch gehen einige dennoch durch und zudem werden die SPAM's immer mehr. 🤮

Ich kann jetzt wohl schlecht hingehen und pauschal die ganzen "Exchange Online" IP-Range's sperren.

Danach kann dieser Kunde mindestens die hälfte seiner Geschäftspartner nicht mehr erreichen und diese ihn auch nicht mehr, da viele davon ihre Mails bereits über Exchange Online abwickeln.

Hat jemand eine Idee?

@microsoft

Was macht eigentlich euer CERT?

Kann es sein, dass dieser seit Tagen am durchpennen ist? 😡

Gruss Alex

einer unserer Kunden wird gerade massiv per SPAM beschossen und mir fällt nicht wirklich etwas ein was ich dagegen machen soll, da die SPAM's allesamt von "*.outbound.protection.outlook.com", sprich, von irgendwelchen online Exchange kommen. 🤢

Es sind alleine schon heute > 10.000 Nachrichten und zwar nur einen Empfänger betreffend, die zum allergrössten Teil zum Glück durch die Mailsecurity aufgehalten werden.

Jedoch gehen einige dennoch durch und zudem werden die SPAM's immer mehr. 🤮

Ich kann jetzt wohl schlecht hingehen und pauschal die ganzen "Exchange Online" IP-Range's sperren.

Danach kann dieser Kunde mindestens die hälfte seiner Geschäftspartner nicht mehr erreichen und diese ihn auch nicht mehr, da viele davon ihre Mails bereits über Exchange Online abwickeln.

Hat jemand eine Idee?

@microsoft

Was macht eigentlich euer CERT?

Kann es sein, dass dieser seit Tagen am durchpennen ist? 😡

Gruss Alex

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 4145767985

Url: https://administrator.de/forum/massiver-beschuss-von-exchange-online-4145767985.html

Ausgedruckt am: 18.07.2025 um 09:07 Uhr

63 Kommentare

Neuester Kommentar

Zitat von @MysticFoxDE:

@microsoft

Was macht eigentlich euer CERT?

Kann es sein, dass dieser seit Tagen am durchpennen ist? 😡

@microsoft

Was macht eigentlich euer CERT?

Kann es sein, dass dieser seit Tagen am durchpennen ist? 😡

Dafür müssten die erstmal eins haben...

Das scheint mir aber ein konsistentes Erlebnis zu sein:

Azures Abuse-Abteilung absoluter Ausfall

Hi

Wir bekommen ständig Spam von Exchange Online. Die "Abuse-Abteilung" von M$ macht rein gar nichts, würde sogar behaupten das alle Anfragen direkt nach "/dev/nul" gehen, in der Hinsicht ist das ein absoluter Witz was M$ dort macht.

Leider sind da einige große Kunden von uns und wir können die nicht Blacklisten.

Wir bekommen ständig Spam von Exchange Online. Die "Abuse-Abteilung" von M$ macht rein gar nichts, würde sogar behaupten das alle Anfragen direkt nach "/dev/nul" gehen, in der Hinsicht ist das ein absoluter Witz was M$ dort macht.

Leider sind da einige große Kunden von uns und wir können die nicht Blacklisten.

Zitat von @MysticFoxDE:

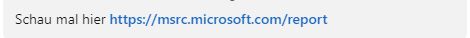

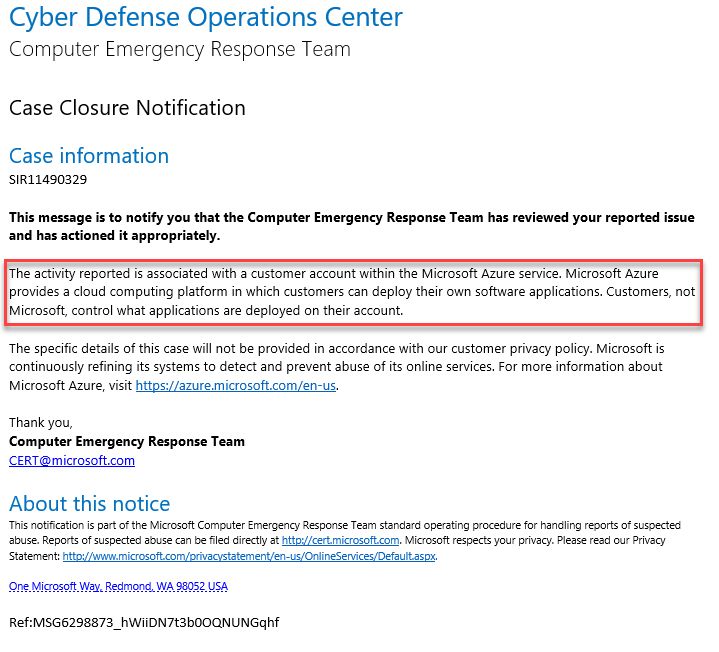

Der einzige der hier wirklich etwas machen kann und auch muss ist Microsoft!

Und den Spruch mit, wir stellen nur die Plattform zur Verfügung, für den Rest sind jedoch unsere Kunden verantwortlich, können sich diese Microsoftianer bei mir gleich sonst wohin stecken.

Der einzige der hier wirklich etwas machen kann und auch muss ist Microsoft!

Und den Spruch mit, wir stellen nur die Plattform zur Verfügung, für den Rest sind jedoch unsere Kunden verantwortlich, können sich diese Microsoftianer bei mir gleich sonst wohin stecken.

Nabend.

Konkurrenz für Microsoft würde mittel- bis langfristig bestimmt dafür sorgen, dass sich das bessert. Aber wer soll das machen?

Alle Mitbewerber haben an irgendeiner Stelle einen Nachteil gegenüber dem Exchange Konstrukt

Gruß

Marc

Hallo! Auch von uns sind aktuell 2 Kunden betroffen. Die Postfächer werden regelrecht zugebombt. Mails an den "Support", im Forum und bei facebook sowie telefonische Anfragen bleiben unbeantwortet. Ich hoffe der Link ist erlaubt:

answers.microsoft.com/de-de/outlook_com/forum/all/massiver-spamv ...

Man sieht anhand der Antwort bereits, mit welcher inkompetenz dort gearbeitet wird. Das Problem besteht seit 5 Tagen und es ist kein Ende in sicht. Auch die überforderte Dame am Telefon hat nur "Bahnhof" verstanden - die ist dort völlig fehl am Platz.

answers.microsoft.com/de-de/outlook_com/forum/all/massiver-spamv ...

Man sieht anhand der Antwort bereits, mit welcher inkompetenz dort gearbeitet wird. Das Problem besteht seit 5 Tagen und es ist kein Ende in sicht. Auch die überforderte Dame am Telefon hat nur "Bahnhof" verstanden - die ist dort völlig fehl am Platz.

Die Richtung, aus der der Spam kommt, war mir bewusst — ich hatte gedanklich angenommen, dass die Ziele auch in der Cloud wären.

Unser Spamfilter-System ist keine fertige Appliance, ich sehe aber insgesamt keinen Anstieg des Mailvolumens.

Ich hatte sogar vorsorglich die "outlook.com"-Server auf unsere interne Liste der potentiellen Spamquellen gesetzt, welche einfach ein strengeres Rate-Limit anwendet — aber selbst das wurde seitdem nie erreicht.

Vielleicht haben die wirklich nur ganz bestimmte Empfänger ganz speziell auf dem Kieker und wir hosten keinen davon...

Unser Spamfilter-System ist keine fertige Appliance, ich sehe aber insgesamt keinen Anstieg des Mailvolumens.

Ich hatte sogar vorsorglich die "outlook.com"-Server auf unsere interne Liste der potentiellen Spamquellen gesetzt, welche einfach ein strengeres Rate-Limit anwendet — aber selbst das wurde seitdem nie erreicht.

Vielleicht haben die wirklich nur ganz bestimmte Empfänger ganz speziell auf dem Kieker und wir hosten keinen davon...

Der Mailsupport hat sich gemeldet. An Dummheit ist das ganze nicht zu überbieten:

Sehr geehrter Kunde,

vielen Dank für Ihre Nachricht.

Hier support.microsoft.com/de-de/office/blockieren-oder-zulassen-junk ... können Sie mehr über die Junk-E-Mail-Einstellungen erfahren.

Für weitere Hilfe, kontaktieren Sie unseren telefonischen Support.

Sehr geehrter Kunde,

vielen Dank für Ihre Nachricht.

Hier support.microsoft.com/de-de/office/blockieren-oder-zulassen-junk ... können Sie mehr über die Junk-E-Mail-Einstellungen erfahren.

Für weitere Hilfe, kontaktieren Sie unseren telefonischen Support.

Moin,

wir haben vor nicht zu all zu langer Zeit mit ähnlichen Probleme zu kämpfen gehabt. Wir haben ebenfalls zuerst Support Tickets erstellt, die aber nicht zielführend waren. Zumal für jede vermeidlich kompromentierte E-Mail/Domain/Kunde ein weiteres Support Ticket erstellt werden sollte. Wieso nicht, man hat sonst nichts zu tun...

Anders wie hier war einer unserer größeren Partner ebenfalls betroffen. Nachdem wir kein Gehör gefunden haben und es auch nicht besser wurde, haben wir gemeinsam beschlossen temporär die Einlieferung von Mails von den obengenannten Subnetzen abzulehnen. Somit war auch Microsoft selbst betroffen. Keine zwei Stunden später kam ein Anruf, was bei uns los sei. Nach der Darlegung des Sachverhalts kehrte innerhalb von zwei Tagen Ruhe ein.

Nach der Darlegung des Sachverhalts kehrte innerhalb von zwei Tagen Ruhe ein.

Wer einen TAM/Premiumsupport bei Microsoft hat, sollte den Sachverhalt (parallel) dort einkippen. Das hat man uns für die Zukunft ans Herz gelegt.

Gruß,

Dani

wir haben vor nicht zu all zu langer Zeit mit ähnlichen Probleme zu kämpfen gehabt. Wir haben ebenfalls zuerst Support Tickets erstellt, die aber nicht zielführend waren. Zumal für jede vermeidlich kompromentierte E-Mail/Domain/Kunde ein weiteres Support Ticket erstellt werden sollte. Wieso nicht, man hat sonst nichts zu tun...

Anders wie hier war einer unserer größeren Partner ebenfalls betroffen. Nachdem wir kein Gehör gefunden haben und es auch nicht besser wurde, haben wir gemeinsam beschlossen temporär die Einlieferung von Mails von den obengenannten Subnetzen abzulehnen. Somit war auch Microsoft selbst betroffen. Keine zwei Stunden später kam ein Anruf, was bei uns los sei.

Wer einen TAM/Premiumsupport bei Microsoft hat, sollte den Sachverhalt (parallel) dort einkippen. Das hat man uns für die Zukunft ans Herz gelegt.

Gruß,

Dani

Bei den seriösen Anbietern muss man sich nicht telefonisch an irgendein CERT verbinden lassen, die reagieren auch einfach auf E-Mails an die Abuse-Adesse. Aber selbst da habe ich bei MICROS~1 bisher keine Reaktion bekommen.

Du kannst ja mal versuchen, das an das zuständige CERT (cisa.gov) per E-Mail zu melden, vielleicht interessieren die sich dafür. Und vielleicht reagiert MS auf Behörden...

Als Nachtrag noch die Frage:

Dein Spamfilter lehnt die E-Mails ab, richtig? Und sie werden hart abgelehnt, also mit 5xx-Code?

Ich habe schon gesehen, dass Appliances mit 4xx abgelehnt haben, dadurch bekommt die natürlich jeden Spam mehrfach zu sehen, weil er beim Absender nicht aus der Queue verschwindet.

Du kannst ja mal versuchen, das an das zuständige CERT (cisa.gov) per E-Mail zu melden, vielleicht interessieren die sich dafür. Und vielleicht reagiert MS auf Behörden...

Als Nachtrag noch die Frage:

Dein Spamfilter lehnt die E-Mails ab, richtig? Und sie werden hart abgelehnt, also mit 5xx-Code?

Ich habe schon gesehen, dass Appliances mit 4xx abgelehnt haben, dadurch bekommt die natürlich jeden Spam mehrfach zu sehen, weil er beim Absender nicht aus der Queue verschwindet.

Es gibt neuigkeiten! Nach hunderten Versuchen, jemanden zu erreichen, hatte ich nun einen sehr kompetenten Mitarbeiter erreicht. Er gab mir folgende Mailadressen:

abuse@microsoft.com

buscond@microsoft.com

Jeder, der betroffen ist, sollte sich da hin wenden, in der Hoffnung das doch noch etwas passiert und sich jemand um das Problem kümmert.

abuse@microsoft.com

buscond@microsoft.com

Jeder, der betroffen ist, sollte sich da hin wenden, in der Hoffnung das doch noch etwas passiert und sich jemand um das Problem kümmert.

Zitat von @internetwerk:

Es gibt neuigkeiten! Nach hunderten Versuchen, jemanden zu erreichen, hatte ich nun einen sehr kompetenten Mitarbeiter erreicht. Er gab mir folgende Mailadressen:

abuse@microsoft.com

Es gibt neuigkeiten! Nach hunderten Versuchen, jemanden zu erreichen, hatte ich nun einen sehr kompetenten Mitarbeiter erreicht. Er gab mir folgende Mailadressen:

abuse@microsoft.com

Das klingt jetzt klugscheiBerisch, aber diese Adresse ist ein Geheimnis, welches in der WHOIS-Datenbank zu den IP-Adressen, von denen E-Mails eingeliefert werden, ganz offen abrufbar steht

:~$ whois 40.107.22.123 # (zufällig herausgepickte IP-Adresse von Outlook-Servern)

NetRange: 40.74.0.0 - 40.125.127.255

CIDR: 40.76.0.0/14, 40.74.0.0/15, 40.120.0.0/14, 40.112.0.0/13, 40.124.0.0/16, 40.80.0.0/12, 40.96.0.0/12, 40.125.0.0/17

NetName: MSFT

NetHandle: NET-40-74-0-0-1

Parent: NET40 (NET-40-0-0-0-0)

NetType: Direct Allocation

OriginAS:

Organization: Microsoft Corporation (MSFT)

RegDate: 2015-02-23

Updated: 2021-12-14

Ref: https://rdap.arin.net/registry/ip/40.74.0.0

OrgName: Microsoft Corporation

OrgId: MSFT

Address: One Microsoft Way

City: Redmond

StateProv: WA

PostalCode: 98052

Country: US

RegDate: 1998-07-10

Updated: 2022-03-28

Comment: To report suspected security issues specific to traffic emanating from Microsoft online services, including the distribution of malicious content or other illicit or illegal material through a Microsoft online service, please submit reports to:

Comment: * https://cert.microsoft.com.

Comment:

Comment: For SPAM and other abuse issues, such as Microsoft Accounts, please contact:

Comment: * abuse@microsoft.com.

Comment:

Comment: To report security vulnerabilities in Microsoft products and services, please contact:

Comment: * secure@microsoft.com.

Comment:

Comment: For legal and law enforcement-related requests, please contact:

Comment: * msndcc@microsoft.com

Comment:

Comment: For routing, peering or DNS issues, please

Comment: contact:

Comment: * IOC@microsoft.com

Ref: https://rdap.arin.net/registry/entity/MSFT

OrgAbuseHandle: MAC74-ARIN

OrgAbuseName: Microsoft Abuse Contact

OrgAbusePhone: +1-425-882-8080

OrgAbuseEmail: abuse@microsoft.com

OrgAbuseRef: https://rdap.arin.net/registry/entity/MAC74-ARINWer keinen Konsolen-WHOIS-Query hat, kann auch beim RIPE nachsehen gehen, die liefern auf ihrer "Stat"-Plattform auch Informationen zu IP-Adressen, die eigentlich nicht aus der RIPE-Region kommen:

stat.ripe.net/app/launchpad/40.107.22.123

Da schickt man dann die Spam-Mails hin, damit es automatisiert parsebar ist sollte man beachten:

- Alle E-Mails ausschließlich Reintext

- In den Betreff in eckigen Klammern die IP-Adresse, dahinter ebenfalls eingeklammert die Absender-Adresse

- Dahinter dann ggf. eine Beschreibung in 1-2 Worten, was der Grund für den Abuse-Report ist - z.B. "Malware", "Phishing" oder "Spam"

- Dann in die E-Mail: Den kompletten Mail-Quelltext. Nicht nur Header sondern Header + Content - nichts anderes, auch keine eigene Signatur. Wenn ihr ein zentrales Signaturgateway habt, legt eine Ausnahmeregel für abuse@-Adressen an.

- Wenn das nicht geht, alternativ die vollständige empfangene E-Mails als Anhang (eml, kein Binärformat von Outlook) senden.

Damit habt ihr bei > 98% der Anbieter Erfolg und beschleunigt die Bearbeitung enorm, weil es automatisiert verarbeitbar ist. Und nicht nur das, ihr könntet sogar den Versand automatisieren

Wenn man das scripten will, kann man auch per API den Abuse-Contact erfragen: stat.ripe.net/data/abuse-contact-finder/data.json?resource=40.10 ...

Jedoch: Bei Microsoft gibt es da gemischte Erfahrungen. Manchmal funktioniert das gut, in letzter Zeit eher schleppend. Teilweise gibt es da erst nach mehreren Tagen eine Reaktion, was für ein Abuse-Postfach mehrere Tage zu viel sind.

Hallo Alex,

Gruß,

Dani

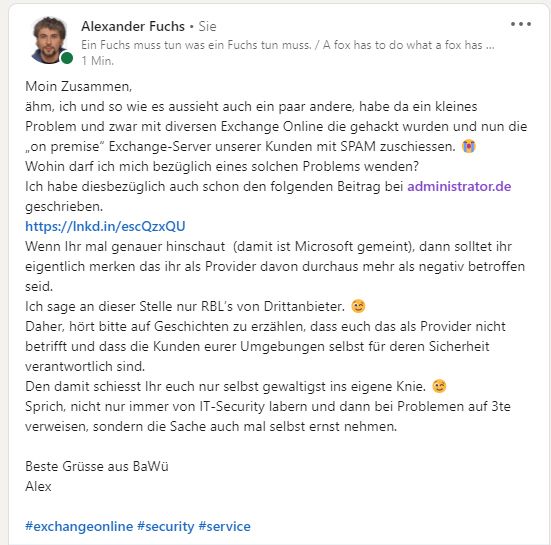

ich habe auf meinen Post in LinkedIn heute die folgende interessante Info bekommen.

der vollständige Link lautet: msrc.microsoft.com/report/abuse. Ich habe allerings gedacht, dass du das schon ausprobiert hast. Weil du in einem der ersten Kommentare die "Marketing Seite" explizit erwähnt hast. Ja klar, ich soll einen sau teuren premium Support bei MS Abschliessen, nur damit ich von diesem Laden bei Problemen ernst genommen werde, für die die selbst verantwortlich sind.

Mein Hintergedanke war, dass ihr evtl. auf Grund eurer Größe einen TAM habt und somit ein Synergieeffekt ergeben wird.Gruß,

Dani

Moin,

Dort gibt es oben links Report Issue => Abuse. Dann landest du genau auf den genananten Link von LinkedIn.

Gruß,

Dani

Dort gibt es oben links Report Issue => Abuse. Dann landest du genau auf den genananten Link von LinkedIn.

Gruß,

Dani

Zitat von @MysticFoxDE:

Mir wäre eine Telefonnummer wo ich direkt jemanden, quasi am Stück klopfen könnte, schon viel lieber. 😁

Mir wäre eine Telefonnummer wo ich direkt jemanden, quasi am Stück klopfen könnte, schon viel lieber. 😁

Du erwartest also: Eine mir vollkommen unbekannte Person eines mir ebenso unbekannten Unternehmens gibt mir am Telefon eine Liste von E-Mail-Adressen durch und behauptet, dass die alle Spam versenden würden - und ich soll dann basierend auf diesen "Beweisen" einfach mal meine Kunden vom E-Mail-Verkehr abklemmen?

Was meinst du denn, warum die Provider von den Beschwerdeführern allesamt erwarten, dass zu den Behauptungen auch Beweise geliefert werden?

Wenn ich jetzt auf deinen Anruf hin den Kunden abklemme und sich herausstellt, dass der überhaupt keinen Spam versendet hat - dann sage ich, dass der Typ am Telefon doch total seriös geklungen hat?

Ich will, wenn sich jemand über Spam beschwert, wenigstens eine dieser Spam-Mails in der Hand haben.

Weil ich mich selbst davon überzeugen will, dass du erstens tatsächlich eine E-Mail erhalten hast und das nicht einfach nur böswillig behauptest (kann ich ja anhand der Message-ID und unseren Mailserver-Logs abgleichen), dass das Problem zweitens aktuell und nicht schon drei Wochen her ist und dass drittens tatsächlich Spam versendet wurde. Und ich will dann auch mal nachsehen, ob die Mail wirklich über unsere Systeme gelaufen ist oder ob das schlicht gespoofete Absender sind.

Am Telefon müsste ich dir einfach blind vertrauen, dass du diese Punkte alle geprüft hast und Leuten am Telefon traue ich nur so weit, wie ich 'n Klavier schmeißen kann.

Warum gleicht nicht Microsoft automatisch alle für Exchange-Online-Dienste registrierten Domänen gegen die gängigen RBL's selbst ab und reagiert eigenständig bei Treffern?

Weißt du warum? Weil es nichts bringt. Wir haben Kunden, deren Mailservern bei den großen RBLs whitelisted sind. Egal was die versenden, die werden niemals automatisch gelistet.

Sicherlich dürfte das auch irgendwelche Grenzen haben, aber solange der Spam nicht in der breiten Masse versendet wird, würde da sowieso nichts gelistet werden.

Man bekommt dann von den RBL-Diensten einen Feed oder Benachrichtigungen, wenn sie dich listen würden und warum, damit du das Problem abstellen kannst.

Aber: Dafür musst du Spamtraps treffen, die du aber mit vergleichsweise wenig Aufwand meiden kannst, indem du nicht an Freemail-Dienste versendest.

Bei uns ist zudem wie gesagt auch keine ungewöhnliche Änderung des Mailvolumens oder des Spam-Anteils zu sehen, und das will bei knapp 400 Domains, die über das Spamfiltersystem verarbeitet werden, schon was heißen.

Ausserdem sehe ich das als kleines IT-Unternehmen irgendwie nicht ein, das ich einem IT-Riesen wie Microsoft in diesem Punkt hinterherrennen muss, damit er die Probleme in seinem eigenen Vorgarten beseitigt.

Von "hinterherrennen" hat keiner was gesagt. Aber wenn es, wie du schon selber sagst, scheinbar nur einen oder zumindest sehr wenige Empfänger trifft, musst du halt der erste sein, der den Report schickt.

Es verlangt niemand, dass du *jede* einzelne Spam-Mail meldest. Wirklich, tu es nicht, das hinterlässt keinen guten Eindruck.

Aber wenn du mal Spam-Mails vor dir hast, kannst du ja zumindest von jeder "Sorte" eine reporten.

Uns als Provider hilft sowas zum Beispiel um ausgehend E-Mails auf bestimmte Muster zu scannen und dann automatisch einzugreifen, um den Versand zukünftig zu unterbinden.

"Warum soll ICH die Polizei rufen, wenn hier jemand bei mir einbricht, da arbeiten genug Leute, die sollen das mal von alleine rausfinden!"

Gerade diese Mail erhalten und direkt den Spam als Anhang da hin geschickt (von einem der betroffenen Kunden gab es die schriftliche Erlaubnis einsicht in sein Postfach zu nehmen):

Hi,

Based on the information you provided, it appears to have originated from an Office 365 or Exchange Online tenant account.

To report junk mail from Office 365 tenants, send an email to junk@office365.microsoft.com and include the junk mail as an attachment.

This link provides further junk mail education Report spam, non-spam, phishing, suspicious emails and files to Microsoft - Office 365 | Microsoft Docs.

Kindly,

James

Microsoft Online Safety

Hi,

Based on the information you provided, it appears to have originated from an Office 365 or Exchange Online tenant account.

To report junk mail from Office 365 tenants, send an email to junk@office365.microsoft.com and include the junk mail as an attachment.

This link provides further junk mail education Report spam, non-spam, phishing, suspicious emails and files to Microsoft - Office 365 | Microsoft Docs.

Kindly,

James

Microsoft Online Safety

@MysticFoxDE: Habe den Fall, der mir von anderer Seite ebenfalls zugetragen wurde, mal im Blog aufgegriffen - und im MS-Answers-Forum die Moderatoren angestubst (Du hast da ja auch im Thread was geschrieben, wie ich gelesen habe). Mehr lässt sich momentan in Bezug auf Microsoft wohl nicht tun.

Unschön: Spam-Welle von outlook.com – und keine Reaktion (Okt. 2022)

Unschön: Spam-Welle von outlook.com – und keine Reaktion (Okt. 2022)

Tja, wenn der Kunde aber seinerseits hauptsächlich mit Endkunden zu tun hat die gerne von @outlook.de schreiben (nehmen wir mal an eine Schule, kleine Behörde, Verein oder schlicht ein Handwerker), dann hast du zwar Ruhe, bekommst aber auch keine Mails von potentiellen Kunden mehr.

Das will der Kunde nicht, deshalb ist das Problem ja so lästig.

Das will der Kunde nicht, deshalb ist das Problem ja so lästig.

Du hast das Problem nicht verstanden, vll. liest du dir den Thread nochmal genau durch.

Es geht nicht darum, dass die Kunden einen @outlook.de haben und nicht mehr senden können.

Es geht darum, dass eine Firma, die mit Privatpersonen Geschäfte machen will, es sich schlicht nicht erlauben kann pauschal die @outlook.de Range großflächig zu sperren.

Es geht nicht darum, dass die Kunden einen @outlook.de haben und nicht mehr senden können.

Es geht darum, dass eine Firma, die mit Privatpersonen Geschäfte machen will, es sich schlicht nicht erlauben kann pauschal die @outlook.de Range großflächig zu sperren.

Moin,

Auf der L3 Liste werden komplette IP Subnetze des AS eines Providers/Unternehmen eingetragen. Da sind Einträge dabei wo Millionnen von IP-Adressen gesperrt sind. Ich kann mir nicht vorstellen, dass jede einzelne IP Spam verschickt hat. Das ist eher ein Mittel um Druck auf den Betroffenen Inhaber des AS aufzubauen. Wiederspricht meiner Meinung nach aber dem realen/praktischen Sinn von RBL.

Die Veröffentlichung von Beschwerden/Einwände durch den Anbieter trägt aus meiner Sicht nicht dazu dabei ernst genommen werden zu können.

Man stelle sich vor, dass alle Betreiber einer RBL dieses Geschäftsmodell umsetzen würde. Es würde vermutlich kaum noch ein E-Mailverkehr möglich sein und man müsste wieder Briefe schreiben...

Gruß,

Dani

Ich empfehle immernoch Uceprotect L1-L3.

kann ich nicht nachvollziehen und auch nicht verstehen. Primär alleine schon wegen den verschiedenen Delisting Policies für die verschienden Stufen und deren Begründungen. Abgesehen mal von den möglichen Kosten für ein Delisting.Auf der L3 Liste werden komplette IP Subnetze des AS eines Providers/Unternehmen eingetragen. Da sind Einträge dabei wo Millionnen von IP-Adressen gesperrt sind. Ich kann mir nicht vorstellen, dass jede einzelne IP Spam verschickt hat. Das ist eher ein Mittel um Druck auf den Betroffenen Inhaber des AS aufzubauen. Wiederspricht meiner Meinung nach aber dem realen/praktischen Sinn von RBL.

Die Veröffentlichung von Beschwerden/Einwände durch den Anbieter trägt aus meiner Sicht nicht dazu dabei ernst genommen werden zu können.

Man stelle sich vor, dass alle Betreiber einer RBL dieses Geschäftsmodell umsetzen würde. Es würde vermutlich kaum noch ein E-Mailverkehr möglich sein und man müsste wieder Briefe schreiben...

Gruß,

Dani

Ich kann das durchaus verstehen. Ich sehe bei uns oft genug Spam oder auch Bruteforce-Attacken, die zwar immer nur von 2-3 IP-Adressen eines Netzes kommen, aber jeden Tag andere. Wenn man dann genau guckt, stellt man fest, dass das zu einem "Provider" gehört, der nur genau dieses eine /24 hat und einer Webseite, die mal eben aus einem Template erstellt wurde. Mit Platzhalter-Texten. Die werden auch "Lorem Ipsum-Hoster" genannt, weil es eben Randalierer sind, die so tun wollen als wären Sie ein Provider und das wären ja alles nur deren Kunden. Oder es sind wirklich Hoster, denen Abuse-Reports nur schietegal sind.

In solchen Fällen sperre ich bei uns auch das gesamte ASN, wenigstens aber das /24.

Beispiel dafür ist: AS213035, Serverion BV in den Niederlanden. Die advertisen einen bunten Strauß an Adressen, von denen gefühlt mindestens 10 Prozent schon in unseren Filtern waren. Alleine 395 Mails seit 00:00 Uhr von dort, verteilt auf 44 IP-Adressen.

Anderes Beispiel: AS208485, Moon DC in der Türkei. Abgeleitet aus den im RIPE-Handle stehenden E-Mail-Adressen ist die Webseitenadresse moondc.com. Dafür, dass das ASN bei uns seit zwei Jahren gelistet ist und noch immer was kommt, ist die Webseite noch immer nicht funktional. Man beachte mal die Telefonnummer unten rechts oder die Tatsache, dass kein einziger Link funktioniert.

Weniger krass gibt es das aber auch, wo offensichtlich ein komplettes Netzwerk nur für Spam benutzt wird. Auch da sperre ich dann komplette Netze - seit Jahren ein leuchtendes Beispiel dafür ist 185.46.186.0/24. Da braucht ihr nur mal die PTR von zufälligen IP-Adressen angucken, dann wisst ihr, warum das gesperrt ist

Von daher kann ich durchaus nachvollziehen, wie es zu L2 oder L3-Listings kommt - und soweit ich das sehe, scheinen die alle es verdient zu haben. Manche in L3 gelisteten ASN habe ich auch bei uns manuell aufgenommen. Ich würde zwar meine Webseite nicht so gestalten, aber würde ich eine Blacklist betreiben, stünden die meisten der genannten AS und IPs auf meinen Listen.

Sollte es mal dazu kommen (ist es bisher nicht), dass von einem bei uns in der Dropliste stehenden ASN jemand legitime E-Mails an uns oder unsere Kunden schicken will, dann kann man die eine IP-Adresse oder PTR-Hostname ja noch manuell auf die Ausnahmeliste setzen. Ist in den letzten drei Jahren, in denen wir dieses System nutzen, nicht vorgekommen.

In solchen Fällen sperre ich bei uns auch das gesamte ASN, wenigstens aber das /24.

Beispiel dafür ist: AS213035, Serverion BV in den Niederlanden. Die advertisen einen bunten Strauß an Adressen, von denen gefühlt mindestens 10 Prozent schon in unseren Filtern waren. Alleine 395 Mails seit 00:00 Uhr von dort, verteilt auf 44 IP-Adressen.

Anderes Beispiel: AS208485, Moon DC in der Türkei. Abgeleitet aus den im RIPE-Handle stehenden E-Mail-Adressen ist die Webseitenadresse moondc.com. Dafür, dass das ASN bei uns seit zwei Jahren gelistet ist und noch immer was kommt, ist die Webseite noch immer nicht funktional. Man beachte mal die Telefonnummer unten rechts oder die Tatsache, dass kein einziger Link funktioniert.

Weniger krass gibt es das aber auch, wo offensichtlich ein komplettes Netzwerk nur für Spam benutzt wird. Auch da sperre ich dann komplette Netze - seit Jahren ein leuchtendes Beispiel dafür ist 185.46.186.0/24. Da braucht ihr nur mal die PTR von zufälligen IP-Adressen angucken, dann wisst ihr, warum das gesperrt ist

Von daher kann ich durchaus nachvollziehen, wie es zu L2 oder L3-Listings kommt - und soweit ich das sehe, scheinen die alle es verdient zu haben. Manche in L3 gelisteten ASN habe ich auch bei uns manuell aufgenommen. Ich würde zwar meine Webseite nicht so gestalten, aber würde ich eine Blacklist betreiben, stünden die meisten der genannten AS und IPs auf meinen Listen.

Sollte es mal dazu kommen (ist es bisher nicht), dass von einem bei uns in der Dropliste stehenden ASN jemand legitime E-Mails an uns oder unsere Kunden schicken will, dann kann man die eine IP-Adresse oder PTR-Hostname ja noch manuell auf die Ausnahmeliste setzen. Ist in den letzten drei Jahren, in denen wir dieses System nutzen, nicht vorgekommen.

Moin Alex,

Der Ton bei denen ist enorm rauh und direkt, aber deren Transparenz ist aus meiner Sicht von keiner anderen RBL zu übertreffen. Dass die als unseriös gelten, lasse ich stehen, für mich sind die ein Segen.

Gruß Andreas

Zitat von @MysticFoxDE:

wie Drohnald es schon geschrieben hat, ist das Sperren der MS-IP-Range nicht wirklich eine Lösung sondern eher ein Problem.

Ausschließen will ich es nicht. Ich sage auch nicht, dass meine Lösung die Patentlösung ist, aber ich habe als alleiniger IT-Verantwortlicher dafür zu sorgen, dass unser Laden läuft. Das geht umso besser, je weniger Spam bei uns einschlagen kann. Deswegen bin ich da rabiat.wie Drohnald es schon geschrieben hat, ist das Sperren der MS-IP-Range nicht wirklich eine Lösung sondern eher ein Problem.

Zitat von @MysticFoxDE:

🤔, die Uceprotect L1-L3 RBL's sehen interessant aus und ich kann diese auch auf einer Sophos XGS einbinden.

Das werde ich mir die Tage mal genauer anschauen, danke für die Info.

Gerne doch!Ich empfehle immernoch Uceprotect L1-L3.

🤔, die Uceprotect L1-L3 RBL's sehen interessant aus und ich kann diese auch auf einer Sophos XGS einbinden.

Das werde ich mir die Tage mal genauer anschauen, danke für die Info.

Der Ton bei denen ist enorm rauh und direkt, aber deren Transparenz ist aus meiner Sicht von keiner anderen RBL zu übertreffen. Dass die als unseriös gelten, lasse ich stehen, für mich sind die ein Segen.

Gruß Andreas

Zitat von @Dani:

Moin,

Moin,

Ich empfehle immernoch Uceprotect L1-L3.

kann ich nicht nachvollziehen und auch nicht verstehen. Primär alleine schon wegen den verschiedenen Delisting Policies für die verschienden Stufen und deren Begründungen. Abgesehen mal von den möglichen Kosten für ein Delisting.Moin Dani,

ganz ehrlich: Andere RBLs wie Spamhaus verlangen Geld, damit man sie benutzen kann. Du musst zahlen für Schutz. Die hier verlangen Geld, wenn du ###e baust. Diese Methode hat für mich weniger mafiöses, wie die andere.

Zitat von @Dani:

Auf der L3 Liste werden komplette IP Subnetze des AS eines Providers/Unternehmen eingetragen. Da sind Einträge dabei wo Millionnen von IP-Adressen gesperrt sind. Ich kann mir nicht vorstellen, dass jede einzelne IP Spam verschickt hat. Das ist eher ein Mittel um Druck auf den Betroffenen Inhaber des AS aufzubauen. Wiederspricht meiner Meinung nach aber dem realen/praktischen Sinn von RBL.

Auf der L3 Liste werden komplette IP Subnetze des AS eines Providers/Unternehmen eingetragen. Da sind Einträge dabei wo Millionnen von IP-Adressen gesperrt sind. Ich kann mir nicht vorstellen, dass jede einzelne IP Spam verschickt hat. Das ist eher ein Mittel um Druck auf den Betroffenen Inhaber des AS aufzubauen. Wiederspricht meiner Meinung nach aber dem realen/praktischen Sinn von RBL.

Da kommt dann mein Spruch "Reputation zählt eben doch". Die Erfahrung hat bisher gezeigt, dass Spamwellen fast immer aus bestimmten Kern-ASNs kommen und damit bestimmten Providern oft genug zugeordnet werden können. Wer seinen Server in einem "Hurenviertel" aufstellt, darf sich meiner Ansicht nicht wundern, wenn seine E-Mails "dumm" auffallen. Die Erfahrung hat auch gezeigt, dass unsere Kunden sich dieses Problems gar nicht bewusst sind. Sie zeigen sich größtenteils sehr dankbar, wenn ich sie auf Unzulänglichkeiten ihres E-Mailsetups hinweise (SPF,DKIM,DMARC schlecht oder fehlt).

Zitat von @Dani:

Die Veröffentlichung von Beschwerden/Einwände durch den Anbieter trägt aus meiner Sicht nicht dazu dabei ernst genommen werden zu können.

Du meinst die Cartooneys. Das mag sein. Das nenne ich Transparenz. Denn schau mal, wer sich da zum Affen gemacht hat. Anstatt das Problem zu lösen wird erst gemault. Diesen Eindruck habe ich. Und wenn man weiß, man erreicht einen Empfänger eben deswegen nicht, dann ruft man dort an und bittet um Whitelisting. Geht bei uns ja auch.Die Veröffentlichung von Beschwerden/Einwände durch den Anbieter trägt aus meiner Sicht nicht dazu dabei ernst genommen werden zu können.

Zitat von @Dani:

Man stelle sich vor, dass alle Betreiber einer RBL dieses Geschäftsmodell umsetzen würde. Es würde vermutlich kaum noch ein E-Mailverkehr möglich sein und man müsste wieder Briefe schreiben...

Zum Geschäftsmodell hab ich oben was gesagt. Man stelle sich vor, dass alle Betreiber einer RBL dieses Geschäftsmodell umsetzen würde. Es würde vermutlich kaum noch ein E-Mailverkehr möglich sein und man müsste wieder Briefe schreiben...

Gruß

Andreas