Opnsense Firewall Regel Verständnis Frage

Hallo,

zur Firewall Regel habe ich ein paar Verständnis Regeln.

Ich habe hier mal ein Beipiel einer Regel für ein Gastnetz

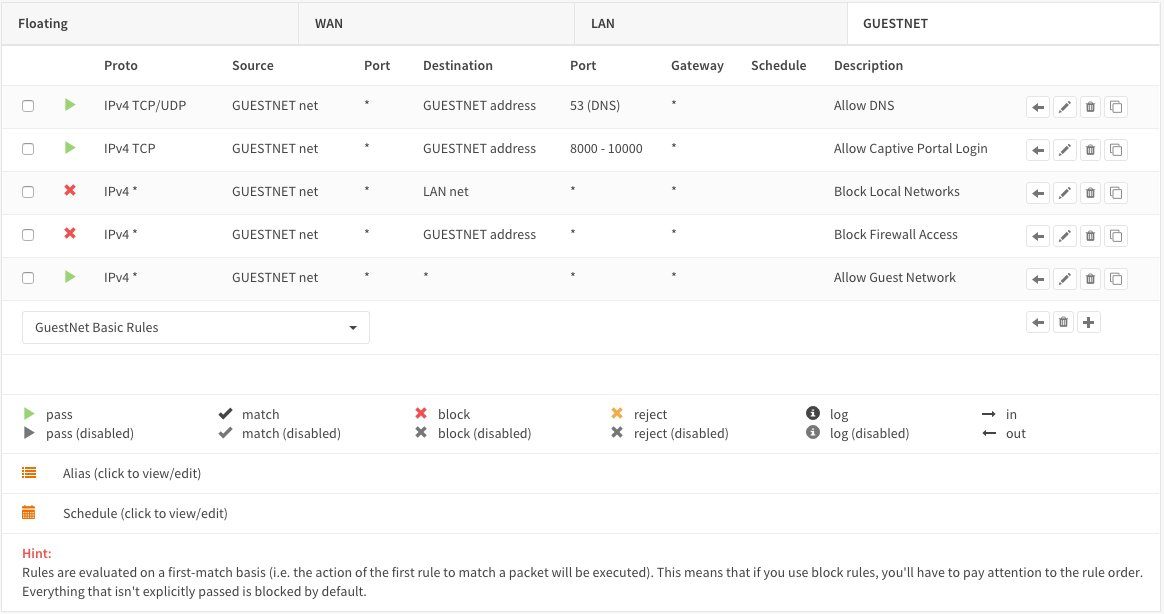

Wir haben hier 5 Regeln.

1. Erlaube vom GUESTNET alle Ports – GUESTNET adress port 53

2. Erlaube vom GUESTNET alle Ports – GUESTNET adress port 8000 – 10000

3. Blockiere vom GUESTNET alle Ports – zum LAN net alle ports

4. Blockiere vom GUESTNET alle Ports – zum GUESTNET adress alle ports

5. Erlaube vom GUESTNET alle Ports überall hin.

So das verstehe ich nicht ganz. Am Anfang wird dem Gastnetz der Zugang auf den Port 53 der Adresse

(GUESTNET adress) erlaubt, und dann auch der port 8000-10000. Bis hier ok. Dann wir dem Gastnetz der Zugriff auf das LAN net verboten, auch noch klar.

Danach wird dem Gastnetz der Zugang zu allen Ports der Adresse

(GUESTNET adress) verboten. Hebt das nicht die ersten zwei Regeln weider auf? Oder liest man das dann so: Erst was erlauben (port 53,8000-10000) und dann den Rest verbieten?

Und dann wird wieder alles erlaubt (5)? Das ist ein Widerspruch? Verstehe die Logik bzw. Leseart nicht. Bitte um Erklärung, danke.

zur Firewall Regel habe ich ein paar Verständnis Regeln.

Ich habe hier mal ein Beipiel einer Regel für ein Gastnetz

Wir haben hier 5 Regeln.

1. Erlaube vom GUESTNET alle Ports – GUESTNET adress port 53

2. Erlaube vom GUESTNET alle Ports – GUESTNET adress port 8000 – 10000

3. Blockiere vom GUESTNET alle Ports – zum LAN net alle ports

4. Blockiere vom GUESTNET alle Ports – zum GUESTNET adress alle ports

5. Erlaube vom GUESTNET alle Ports überall hin.

So das verstehe ich nicht ganz. Am Anfang wird dem Gastnetz der Zugang auf den Port 53 der Adresse

(GUESTNET adress) erlaubt, und dann auch der port 8000-10000. Bis hier ok. Dann wir dem Gastnetz der Zugriff auf das LAN net verboten, auch noch klar.

Danach wird dem Gastnetz der Zugang zu allen Ports der Adresse

(GUESTNET adress) verboten. Hebt das nicht die ersten zwei Regeln weider auf? Oder liest man das dann so: Erst was erlauben (port 53,8000-10000) und dann den Rest verbieten?

Und dann wird wieder alles erlaubt (5)? Das ist ein Widerspruch? Verstehe die Logik bzw. Leseart nicht. Bitte um Erklärung, danke.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 396976

Url: https://administrator.de/forum/opnsense-firewall-regel-verstaendnis-frage-396976.html

Ausgedruckt am: 02.08.2025 um 07:08 Uhr

13 Kommentare

Neuester Kommentar

Ich habe hier mal ein Beipiel einer Regel für ein Gastnetz

Bitte lasse den Unsinn mit externen Bilderlinks hier im Forum ! Damit machst du dir hier keine Freunde Soviel Tomaten auf den Augen kann man eigentlich nicht haben um das "Fotoapparat Logo" links zu übersehen um Bilder direkt in den Thread hochzuladen. Die FAQs helfen übrigens auch !

Ein Klick darauf und das Bild ist direkt im Thread ohne Umwegklick mit Zwangswerbung usw.

Kann man übrigens auch noch nachträglich machen

Wie immer machst du bei den Regeln einen Denkfehler ! Es gelten 2 grundsätzliche Regeln bei allen Firewalls:

1.) Regelwerke gelten nur INBOUND ==> Also alles was vom Netzwerk Draht IN die FW geht.

2.) First match wins ! ==> Der erste Hit (positive Treffer) im Regelwerk bedeutet das weitere, nachfolgende Regeln NICHT mehr abgearbeitet werden !

Danach solltest du die Logik deiner 5 Regeln nochmal überprüfen, dann kommst du von selbst auf deinen Fehler !

First match wins, woher sollte ich das wissen... danke

JEDER Netzwerk Admin weiss sowas !! Gehört zum simpelsten Basiswissen bei Router ACLs und Firewalls.Dann hoffen wir mal das zu Sylvester alle deine Regeln jetzt wie Raketen abgehen...

Case closed !

P.S.: Und beim nächsten Mal bitte KEINE sinnfreien externen Bilderlinks mehr !

Wie gesagt mit einem Klick auf den "Bearbeiten" Button könntest DU es wenigstens nachträglich noch korrigieren !!

also ich komme nicht zur Webseite

Ist auch kein Wunder ! Sieh dir mal selber deine Regel Nummer 1 an !!!

Dann merkst du sicherlich den Blödsinn den du dort verzapft hast selber....oder ??

Heise.de ist ja wohl kaum ein und auch nicht dein DNS Server, oder ?? Port 53 ist dort also ziemlicher Blödsinn.

Resultat ist das der Browser dann den Domain Namen www.heise.de nicht auflösen kann und eine Verbindung scheitert !

der wird sich mit irgend einem DNS Server verbinden wollen der ja blockiert ist?

Genau SO ist des wenn du mit "der" deinen Browser Client (PC etc.) im LAN1 Netzwerk meinst ?!welcher DNS Server denn angefragt wird,

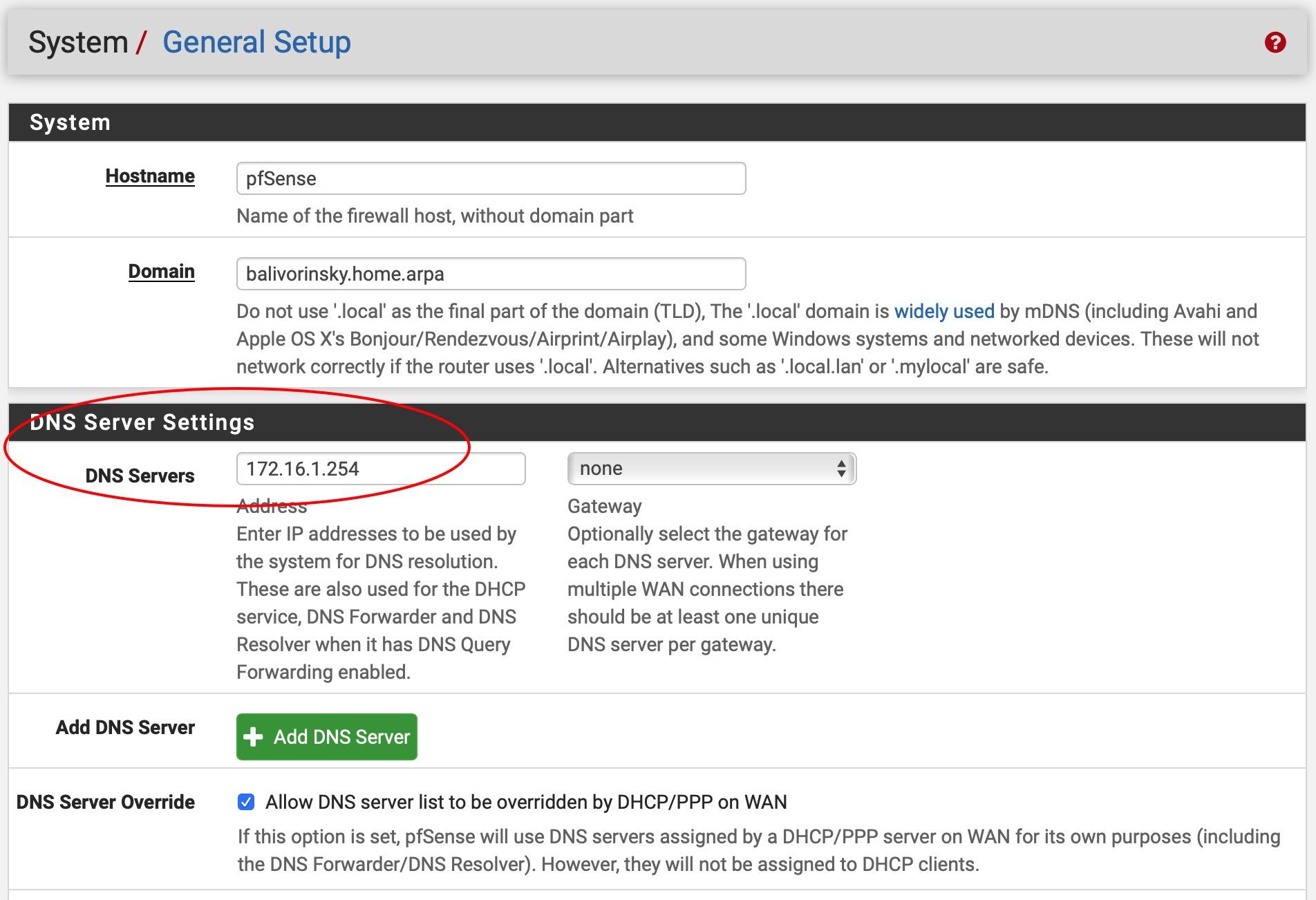

Das musst DU doch wissen !!! Du hast den doch hoffentlich konfiguriert ?

In der Regel vergibt die pfSense ihre eigene IP im lokalen LAN Segment als DNS (sie arbeitet im Default als DNS Proxy Server). Es reicht also die dann im Regelwerk freizugeben.

Das Tool nslookup ist hier wie immer dein bester Freund !! Ein nslookup www.heise.de in der Eingabeaufforderung sagt dir welcher DNS vom Client benutzt wird

Übrigens 8.8.8.8 nehmen heutzutage nur noch Dummies. Jeder Netzwerker lernt in der Grundschule das Google dann von ihm Surf- und Internetprofile seiner Nutzung anlegt und diese dann mit Dritten vermarktet. 8.8.8.8 ist also ein NoGo!

Guckst du auch hier:

heise.de/newsticker/meldung/Quad9-Datenschutzfreundliche-Alterna ...

Wenn überhaupt, dann sollte dort immer die lokalen DNS Server deines Providers stehen, die man über dessen Webseite findet.

Richtig lautet die Regel also:

PASS, Source: LAN1_net, Port: any --> Destination: any, Port: TCP/UDP 53

PASS, Source: LAN1_net, Port: any --> Destination: 193.99.144.85, Port: TCP 80

PASS, Source: LAN1_net, Port: any --> Destination: 193.99.144.85, Port: TCP 443

Deine beiden Regeln 2 und 3 sind wieder überflüssiger Ballast, denn wie dir oben schon mehrfach erklärt wurde gilt bei einer Firewall immer: "ALLES was nicht explizit erlaubt ist, ist VERBOTEN !"

nur das ich 80 und 443 in eine Regel (Alias) legte, ist doch möglich, oder sollte man das lieber nicht zusammenfassen?

Doch das geht natürlich. Das per Alias zusammenzulegen ist ja schon die ganz hohe Kunst der FW Regeln als Destination die domain anstatt die IP angegeben, sonst brüchte ich ja wohl kein Port 53.

Das ist doch Latte und . Jedes Endgerät was diese Domain "sieht" muss diese zwangsweise wieder in IP Adressen auflösen und fragt dann einen DNS !Merke: Im Internet gibt es keine Namen, es gibt nur IP Adressen !!

Deine Regel ist syntaktisch soweit OK mal abgesehen von den beiden überflüssigen BLOCK Regeln für den v4 und v6 Restverkehr am Schluss. Die sind eh Default und kannst du auch weglassen.

Der Fehler liegt vermutlich daran das du KEINEN Domain Namen in die Regel eintragen kannst. Aber wir folgern mal das du das auch über einen Alias Hostname zu IP gemacht hast ?!

Vermutlich läd die Heise Seite Content von anderen Seiten (Werbung usw.) zu so das sie nicht oder nicht richtig angezeigt wird.