RAS auf SBS2003 mit AllNet All1297 und FritzBox 7170

SBS2003-Server mit 2xDSL-Anschluss soll über VPN erreichbar sein, ebenso über MS-Remote und OWA

Hallo!

Hier geht's um einen SBS2k3 mit 2 Netzwerkkarten. Intern klappt alles und die Clients können auch ins Internet, auch mit HBCI.

IP-Adresse Server: 192.168.5.1

An der externen Netzwerkkarte (192.168.55.2) hängt zuerst ein AllNet All1297 der für sitzungsabhängiges LoadBalancing zuständig ist. LAN-seitig hat dieser 192.168.55.1, WAN1 ist 192.168.51.2 und WAN2 192.168.52.2.

An WAN1 hängt an eine FritzBox Fon WLAN 7170 mit aktueller Firmware und fester T-DSL-IP-Adresse, sagen wir mal 80.120.50.20. LAN-seiteig hat die FritzBox 192.168.51.1.

Die Ports für VPN (GRE, ESP, TCP 1723 und UDP 500), HBCI (TCP 3000), MS Remotedesktop (TCP 3339) und HTTP (TCP 80) sind freigegeben. Eine statische Route ist eingetragen für 80.120.50.20 auf den internen Serverbereich 192.168.5.1, außerdem für das Netz 192.168.5.0 über 192.168.55.2. PPPoE-Passthrough ist an.

An WAN2 hängt eine FritzBox 7270 mit einem privaten WLAN-Netz und dynamischem T-Online.Zugang. LAN-seitig hat die FritzBox 192.168.52.1.

Wenn ich von extern die statische IP-Adresse aufrufe, sehe ich die Firmenwebsite vom SBS2k3 aber mehr geht nicht. Kein VPN, kein Remote und kein OWA. Hat jemand noch eine Idee? Eigentlich hätte ich behauptet, dass das nur an den Portfreigaben hängen kann, aber wie bekomme ich das raus? Tracert hilft mir nur bis zum T-DSL-Server vor der FritzBox und mit WireShark kann ich nicht umgehen.

Was noch sein könnte ist, dass es bei den Eistellungen des AllNet klemmt. Die Onlinehilfe kann man einmusen und die Menüführung ist mit meinem Verständnis nicht kompatibel. Am liebsten wäre mir, wenn er einfach immer alles durchlässt und fertig.

Kür wäre noch, auch DynDNS über WAN2 im Allnet oder vom Server aus einzurichten aber da traue ich mich im Moment noch gar nicht dran. Erst mal muss die feste IP funktionieren und zwar im Idealfall pronto, mein Hals ist schon angesägt.

Vielen Dank für jede Art von konstruktiven und verständlichen Tipps!

Nairolf

Hallo!

Hier geht's um einen SBS2k3 mit 2 Netzwerkkarten. Intern klappt alles und die Clients können auch ins Internet, auch mit HBCI.

IP-Adresse Server: 192.168.5.1

An der externen Netzwerkkarte (192.168.55.2) hängt zuerst ein AllNet All1297 der für sitzungsabhängiges LoadBalancing zuständig ist. LAN-seitig hat dieser 192.168.55.1, WAN1 ist 192.168.51.2 und WAN2 192.168.52.2.

An WAN1 hängt an eine FritzBox Fon WLAN 7170 mit aktueller Firmware und fester T-DSL-IP-Adresse, sagen wir mal 80.120.50.20. LAN-seiteig hat die FritzBox 192.168.51.1.

Die Ports für VPN (GRE, ESP, TCP 1723 und UDP 500), HBCI (TCP 3000), MS Remotedesktop (TCP 3339) und HTTP (TCP 80) sind freigegeben. Eine statische Route ist eingetragen für 80.120.50.20 auf den internen Serverbereich 192.168.5.1, außerdem für das Netz 192.168.5.0 über 192.168.55.2. PPPoE-Passthrough ist an.

An WAN2 hängt eine FritzBox 7270 mit einem privaten WLAN-Netz und dynamischem T-Online.Zugang. LAN-seitig hat die FritzBox 192.168.52.1.

Wenn ich von extern die statische IP-Adresse aufrufe, sehe ich die Firmenwebsite vom SBS2k3 aber mehr geht nicht. Kein VPN, kein Remote und kein OWA. Hat jemand noch eine Idee? Eigentlich hätte ich behauptet, dass das nur an den Portfreigaben hängen kann, aber wie bekomme ich das raus? Tracert hilft mir nur bis zum T-DSL-Server vor der FritzBox und mit WireShark kann ich nicht umgehen.

Was noch sein könnte ist, dass es bei den Eistellungen des AllNet klemmt. Die Onlinehilfe kann man einmusen und die Menüführung ist mit meinem Verständnis nicht kompatibel. Am liebsten wäre mir, wenn er einfach immer alles durchlässt und fertig.

Kür wäre noch, auch DynDNS über WAN2 im Allnet oder vom Server aus einzurichten aber da traue ich mich im Moment noch gar nicht dran. Erst mal muss die feste IP funktionieren und zwar im Idealfall pronto, mein Hals ist schon angesägt.

Vielen Dank für jede Art von konstruktiven und verständlichen Tipps!

Nairolf

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 109587

Url: https://administrator.de/forum/ras-auf-sbs2003-mit-allnet-all1297-und-fritzbox-7170-109587.html

Ausgedruckt am: 18.07.2025 um 07:07 Uhr

8 Kommentare

Neuester Kommentar

Du hast Recht !!! Der Allnet ist der Schlüsselpunkt, denn für den Server ist das sein zentrales Gateway.

Wichtig ist nun was der Allnet macht !!! Für VPN Dialin auf den Server darf der dann natürlich niemals Load Balancen, das ist klar !!

Wenn der Server eine inbound VPN Verbindung hat über die statische IP Adresse zum Server, das Antwortpaket vom Server zum Client aber vom Balancer dann über die andere DSL Verbindung geschickt wird ist das Problem da !!!

Dann geht natürlich nichts mehr, da der Client den Quellport der VPN Session mit einmal unter 2 unterschiedlichen Quell IP Adressen (hin 7170 zurück 7270) sieht und einen "Man in the Middle Attack" vermutet und die Session sofort terminiert...mit dann dem Ergebnis was du hast.

Fazit:

Du musst alle externen Anwendungen die via externes Port Forwarding auf dem Allnet ankommen auch für ausgehende Pakete am Allnet auf den DSL Port mit der festen IP festnageln !!

Dafür darf es dann niemals ein Load Balancing geben !!!

Letztlich kann man sagen das du das vollkommen falsche Produkt gekauft hast mit dem Allnet !!! Eine Fehlentscheidung aufgrund schlechter technischer Beratung oder technischem Unwissen !

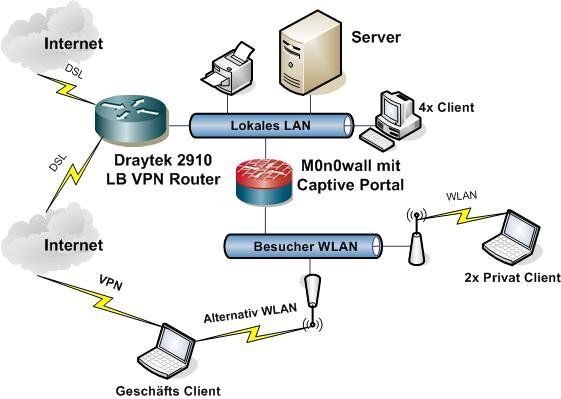

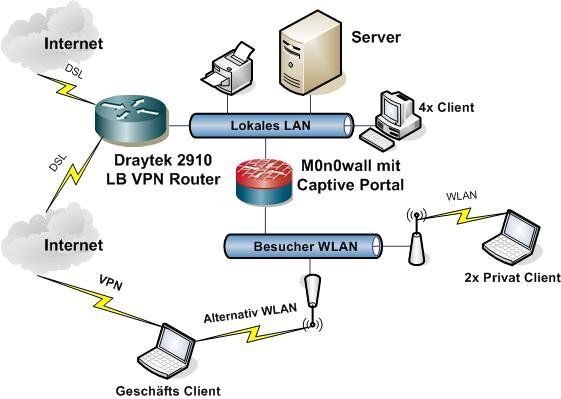

Erheblich besser für dich wäre ein Loadbalancer Router mit VPN Funktion wie z.B. der Draytek Vigor 2910

draytek.de/Produkt_Vigor2910.htm

Der macht ein sauberes Load Balancing und stellt für BEIDE DSL Verbindungen einen stabilen VPN Server dar egal ob die PPTP, IPsec oder L2TP VPN benutzt.

Damit ist eine Einwahl ohne die Frickelei mit Port Forwarding und der Loadbalancing deaktivierung für externe Ports problemlos möglich und deine VPN Funktion ist zudem auch noch unabhängig vom Server !!!

Ausserdem könntest du zusätzlich als Redundanz (Backup) auch immer problemlos über den dynamischen DSL Zugang mit DynDNS eine VPN Verbindung herstellen !! Ein erheblicher Vorteil falls die fest DSL Verbindung mal inaktiv oder überlastet ist (Antwortszeiten).

Ein erheblich besseres Konzept im Hinblick auf die Technik und die Redundanz bei 2 DSL Anschlüssen.

Letztlich das Ergebnis wenn man bei einem Billig...Billigheimer (2 mal Billig weil der wirklich so schlecht ist !!) landet, der mit "vermusten" Interfaces am untersten Spektrum rangiert und bei so einem Konzept auch noch unbedingt bei wichtigen Komponenten an den letzten 3 Euros sparen will !!!

Wichtig ist nun was der Allnet macht !!! Für VPN Dialin auf den Server darf der dann natürlich niemals Load Balancen, das ist klar !!

Wenn der Server eine inbound VPN Verbindung hat über die statische IP Adresse zum Server, das Antwortpaket vom Server zum Client aber vom Balancer dann über die andere DSL Verbindung geschickt wird ist das Problem da !!!

Dann geht natürlich nichts mehr, da der Client den Quellport der VPN Session mit einmal unter 2 unterschiedlichen Quell IP Adressen (hin 7170 zurück 7270) sieht und einen "Man in the Middle Attack" vermutet und die Session sofort terminiert...mit dann dem Ergebnis was du hast.

Fazit:

Du musst alle externen Anwendungen die via externes Port Forwarding auf dem Allnet ankommen auch für ausgehende Pakete am Allnet auf den DSL Port mit der festen IP festnageln !!

Dafür darf es dann niemals ein Load Balancing geben !!!

Letztlich kann man sagen das du das vollkommen falsche Produkt gekauft hast mit dem Allnet !!! Eine Fehlentscheidung aufgrund schlechter technischer Beratung oder technischem Unwissen !

Erheblich besser für dich wäre ein Loadbalancer Router mit VPN Funktion wie z.B. der Draytek Vigor 2910

draytek.de/Produkt_Vigor2910.htm

Der macht ein sauberes Load Balancing und stellt für BEIDE DSL Verbindungen einen stabilen VPN Server dar egal ob die PPTP, IPsec oder L2TP VPN benutzt.

Damit ist eine Einwahl ohne die Frickelei mit Port Forwarding und der Loadbalancing deaktivierung für externe Ports problemlos möglich und deine VPN Funktion ist zudem auch noch unabhängig vom Server !!!

Ausserdem könntest du zusätzlich als Redundanz (Backup) auch immer problemlos über den dynamischen DSL Zugang mit DynDNS eine VPN Verbindung herstellen !! Ein erheblicher Vorteil falls die fest DSL Verbindung mal inaktiv oder überlastet ist (Antwortszeiten).

Ein erheblich besseres Konzept im Hinblick auf die Technik und die Redundanz bei 2 DSL Anschlüssen.

Letztlich das Ergebnis wenn man bei einem Billig...Billigheimer (2 mal Billig weil der wirklich so schlecht ist !!) landet, der mit "vermusten" Interfaces am untersten Spektrum rangiert und bei so einem Konzept auch noch unbedingt bei wichtigen Komponenten an den letzten 3 Euros sparen will !!!

Komisch und übel das das gerade aus diesem Forum kam....

Allnet ist lediglich eine Vertreibsorganisation die selber nichts produzieren. Sie vermarkten lediglich billigste Taiwan Ware am untersten Ende der Preis- und Funktionsskala in D. Vom Support wollen wir gar nicht erst reden.

Mehr muss man dir vermutlich zum Thema Allnet nicht sagen...und leider bist du bei der "Beratung" dann hier an genau den falschen (nämlich dem mit dem gefährlichen Halbwissen oder Unwissen..) geraten...das ist Pech, aber kann bei Foren leider immer passieren !

Nebenbei kostet ein besseres System im Tausch ja nun auch nicht mehr die Welt...?!?

Jeder halbwegs anständige LB Router kann für bestimmte Applikationen (TCP/UDP Ports) das Load Balancing deaktivieren.

Bzw. es nur auf einen seiner zwei Links festlegen.

Diese Minimal Anforderung sollte auch sowas wie das Allnet Teil können in seinem vermusten Menü. (Der Draytek kann das)

Da musst du mal nachsehen. Hat er das nicht sieht es erstmal düster aus. Dann hast du keine Möglichkeit das sauber zu realisieren !

Allnet ist lediglich eine Vertreibsorganisation die selber nichts produzieren. Sie vermarkten lediglich billigste Taiwan Ware am untersten Ende der Preis- und Funktionsskala in D. Vom Support wollen wir gar nicht erst reden.

Mehr muss man dir vermutlich zum Thema Allnet nicht sagen...und leider bist du bei der "Beratung" dann hier an genau den falschen (nämlich dem mit dem gefährlichen Halbwissen oder Unwissen..) geraten...das ist Pech, aber kann bei Foren leider immer passieren !

Nebenbei kostet ein besseres System im Tausch ja nun auch nicht mehr die Welt...?!?

Jeder halbwegs anständige LB Router kann für bestimmte Applikationen (TCP/UDP Ports) das Load Balancing deaktivieren.

Bzw. es nur auf einen seiner zwei Links festlegen.

Diese Minimal Anforderung sollte auch sowas wie das Allnet Teil können in seinem vermusten Menü. (Der Draytek kann das)

Da musst du mal nachsehen. Hat er das nicht sieht es erstmal düster aus. Dann hast du keine Möglichkeit das sauber zu realisieren !

Die Fritz Boxen hättest du gar nicht benötigt... Wenn du so willst Perlen vor die Säue, denn 2 dumme DSL nur Modems (keine Router) hätten das erheblch besser und billiger realisiert und zudem hättest du dann nicht auch noch das Problem des doppelten NATs, denn vermutlich macht der AllNet NAT und auch noch die FBs ins Internet !

Das wirft dir doppelt Knüppel zwischen die Beine bei VPN

Load Balancing Router mit integriertem Modem hat kein Hersteller...macht auch wenig Sinn !

Das WLAN hätte man mit einem normalen AP intern anbinden können. Geht aber so auch wenn auch etwas fragwürdig angebunden....

Kein besonders glückliches Design das ganze.... !

Das wirft dir doppelt Knüppel zwischen die Beine bei VPN

Load Balancing Router mit integriertem Modem hat kein Hersteller...macht auch wenig Sinn !

Das WLAN hätte man mit einem normalen AP intern anbinden können. Geht aber so auch wenn auch etwas fragwürdig angebunden....

Kein besonders glückliches Design das ganze.... !

So zum Beispiel:

Als Alternative könnte man das WLAN noch als separates Segment noch direkt an den Router hängen, dann rennt der nicht über das Firmennetz.

Ist zwar per NAT und ein zugriff aufs Firmennetz ist so auch nicht möglich aber das wäre noch eine Stufe sicherer !

Wie man die Firewall einrichtest siehst du hier:

Als Alternative könnte man das WLAN noch als separates Segment noch direkt an den Router hängen, dann rennt der nicht über das Firmennetz.

Ist zwar per NAT und ein zugriff aufs Firmennetz ist so auch nicht möglich aber das wäre noch eine Stufe sicherer !

Wie man die Firewall einrichtest siehst du hier: