Routerumstellung Statische Route vs. Router im Management-VLAN

Hi,

Vor 3 Jahren habe ich mit eurer Hilfe mein Heimnetz geplant und seitdem läuft alles makellos! Allerdings steht nun eine Infrastrukturveränderung an, die ich in meinem Kopf "logisch" nicht sortiert bekomme.

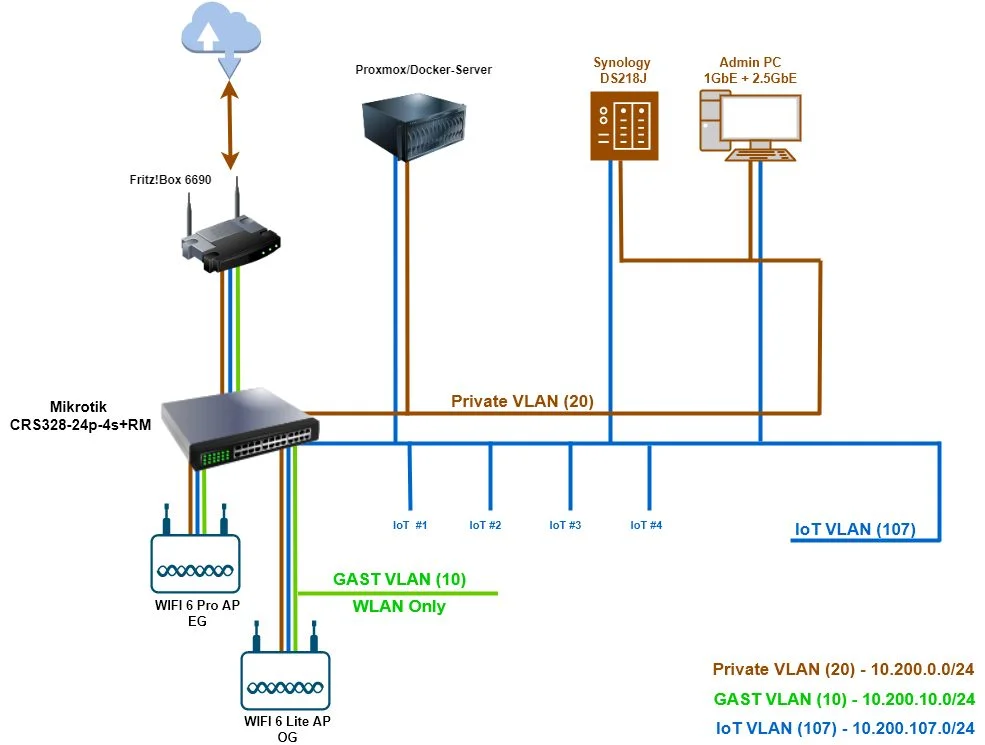

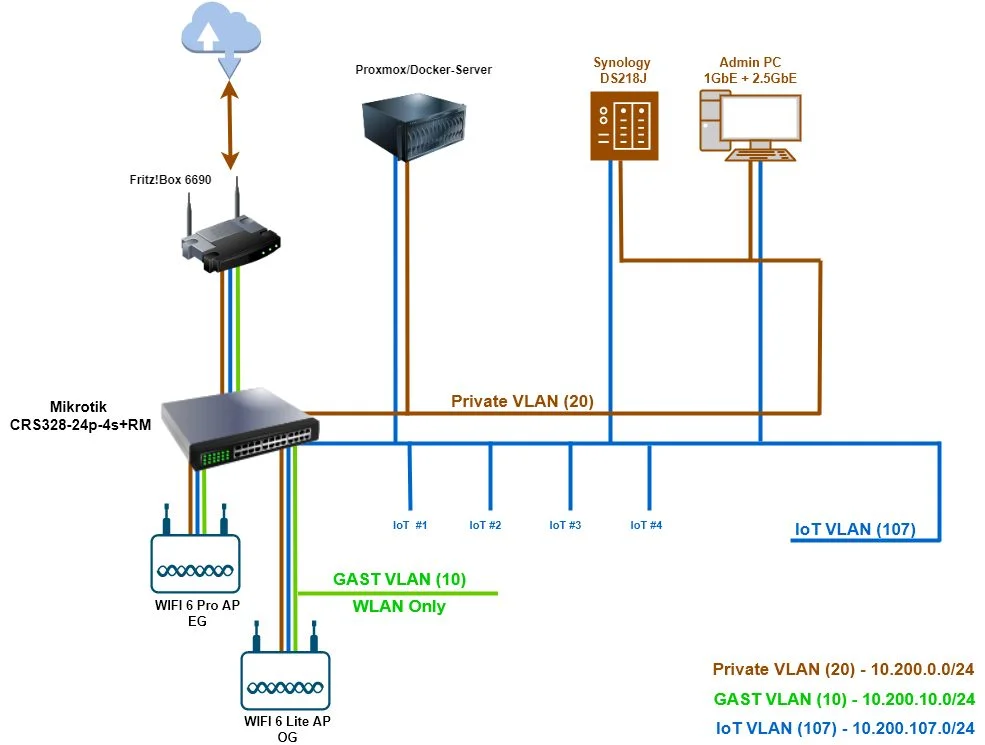

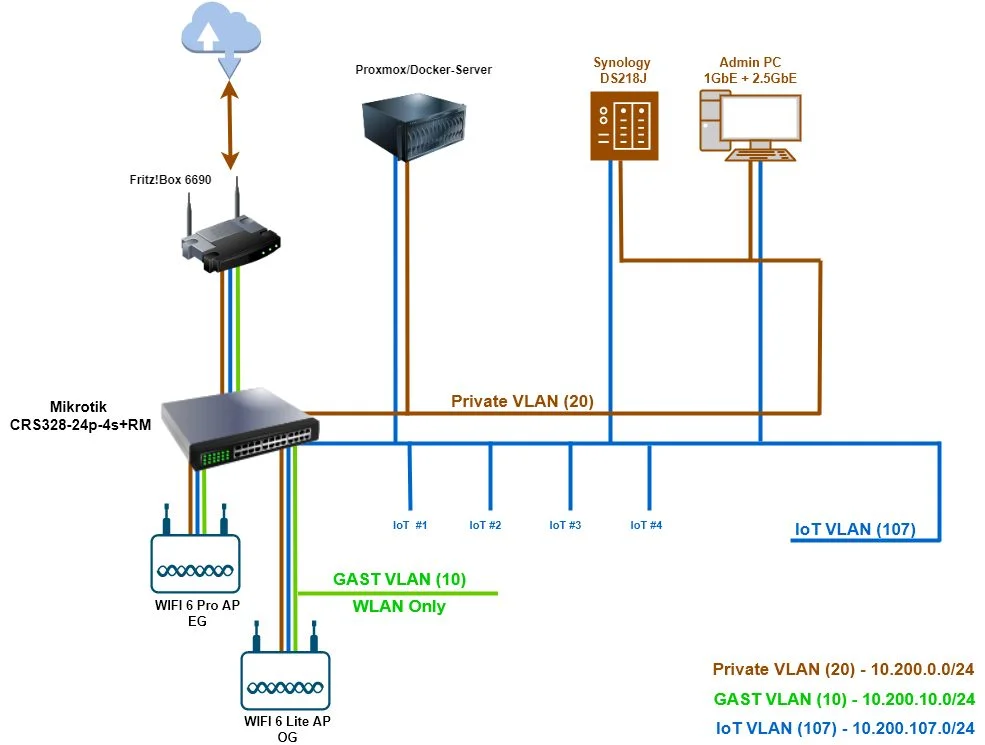

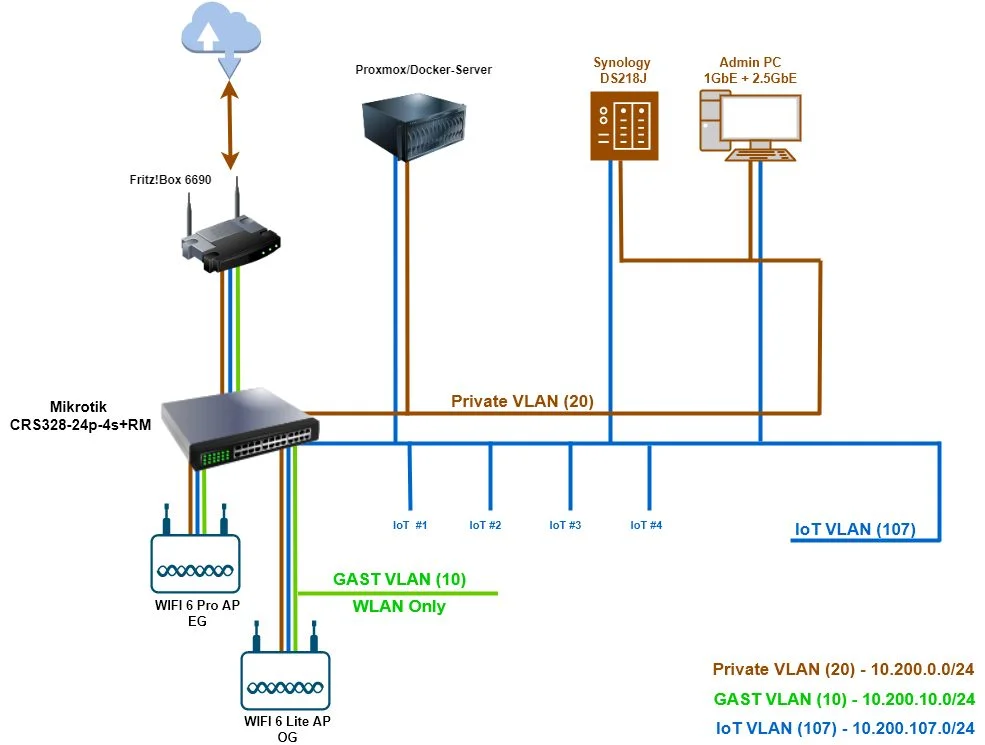

Aktuelle Infrastruktur:

Die Herausforderung:

Vom Mikrotik geht aktuell eine statische Route zur Kabel-Fritte (inkl. doppeltem NAT) um die Internetverbindung aus dem LAN heraus herzustellen. Am Montag kommt die Glasfaser und habe mir von Ubiquiti das "Cloud Gateway Fiber (CGF) gegönnt um die Kabel-Fritte abzulösen. Da ich im LAN 3 UBi APs und auch Protect am laufen habe, ist ein Cloud Key Gen2+(CKG2+) der Ubi-Controller was zukünftig auch das CGF übernehmen soll. Das CKG2+ ist derzeit im MGMT-VLAN und die Kernfrage, die ich nicht sortiert bekomme, ist:

Kann ich sorgenlos das CGF aus dem Management VLAN heraus die Internetverbindung aufbauen lassen, oder wäre es aus bestimmten Gründen besser die CGF in ein eigenes VLAN (logisch) abzutrennen?

Vor 3 Jahren habe ich mit eurer Hilfe mein Heimnetz geplant und seitdem läuft alles makellos! Allerdings steht nun eine Infrastrukturveränderung an, die ich in meinem Kopf "logisch" nicht sortiert bekomme.

Aktuelle Infrastruktur:

Die Herausforderung:

Vom Mikrotik geht aktuell eine statische Route zur Kabel-Fritte (inkl. doppeltem NAT) um die Internetverbindung aus dem LAN heraus herzustellen. Am Montag kommt die Glasfaser und habe mir von Ubiquiti das "Cloud Gateway Fiber (CGF) gegönnt um die Kabel-Fritte abzulösen. Da ich im LAN 3 UBi APs und auch Protect am laufen habe, ist ein Cloud Key Gen2+(CKG2+) der Ubi-Controller was zukünftig auch das CGF übernehmen soll. Das CKG2+ ist derzeit im MGMT-VLAN und die Kernfrage, die ich nicht sortiert bekomme, ist:

Kann ich sorgenlos das CGF aus dem Management VLAN heraus die Internetverbindung aufbauen lassen, oder wäre es aus bestimmten Gründen besser die CGF in ein eigenes VLAN (logisch) abzutrennen?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 671689

Url: https://administrator.de/forum/routerumstellung-statische-route-vs-router-im-management-vlan-671689.html

Ausgedruckt am: 18.07.2025 um 04:07 Uhr

7 Kommentare

Neuester Kommentar

Wenn man deine Zeichnung recht versteht hast du oben ein Layer 3 Konzept umgesetzt wo der zentrale Mikrotik als Layer 3 Routing Switch deine VLANs routet, ist das richtig? Bzw. dann HIER mit einem entsprechenden VLAN Konzept auf dem CRS.

Das soll auch alles so bleiben und lediglich nur die Fritte gegen die UBQT Gurke ausgetauscht werden, auch richtig?

Wenn dem so ist kannst du das so machen. Kosmetisch am saubersten ist es wenn man das Koppelnetz vom CRS zum Router bzw. UBQT immer trennt und natürlich NICHT in das Management VLAN legt. So hat man den Internetzugang, wie du auch schon richtig selber sagst, sauber von den Produktivnetzen getrennt.

Das NATsolltest du auf dem CRS dann auch gleich mit deaktivieren, denn das ist vollkommen überflüssig und performancetechnisch kontraproduktiv!

Das soll auch alles so bleiben und lediglich nur die Fritte gegen die UBQT Gurke ausgetauscht werden, auch richtig?

Wenn dem so ist kannst du das so machen. Kosmetisch am saubersten ist es wenn man das Koppelnetz vom CRS zum Router bzw. UBQT immer trennt und natürlich NICHT in das Management VLAN legt. So hat man den Internetzugang, wie du auch schon richtig selber sagst, sauber von den Produktivnetzen getrennt.

Das NATsolltest du auf dem CRS dann auch gleich mit deaktivieren, denn das ist vollkommen überflüssig und performancetechnisch kontraproduktiv!

Moin @Tricorax,

ähm, kannst du das mit "Private VLAN" bitte irgendwie abändern, danke.

Denn als "Private VLAN" bezeichnet man bereits schon eine bestimmte VLAN Technologie ...

learningnetwork.cisco.com/s/article/a-quick-summarized-view-to-p ...

it-bildungsnetz.de/fileadmin/media/Akademietag_2012/Private%20VL ...

... die der CRS wahrscheinlich gar nicht unterstützt. 🙃

Gruss Alex

Aktuelle Infrastruktur:

ähm, kannst du das mit "Private VLAN" bitte irgendwie abändern, danke.

Denn als "Private VLAN" bezeichnet man bereits schon eine bestimmte VLAN Technologie ...

learningnetwork.cisco.com/s/article/a-quick-summarized-view-to-p ...

it-bildungsnetz.de/fileadmin/media/Akademietag_2012/Private%20VL ...

... die der CRS wahrscheinlich gar nicht unterstützt. 🙃

Gruss Alex

Das war mit der Fritte nicht anders lösbar,

Das ist natürlich so nicht richtig aus IP Sicht und weisst du auch selber. Natürlich ist sowas auch mit der Fritte problemlos lösbar, denn wenn du das performancefressende NAT am CRS ausschaltest benötigst du lediglich nur die statischen Routen auf die Netze hinter dem CRS und fertig ist der Lack. Ist mit deinem UBQT Geraffel ja nicht anders.Siehe dazu auch das Routing Tutorial.