VLAN in anderen Gebäudeteil durchschleifen

Hallo zusammen,

mit folgendem Problem schlage ich mich derzeit rum und komm einfach nicht weiter.

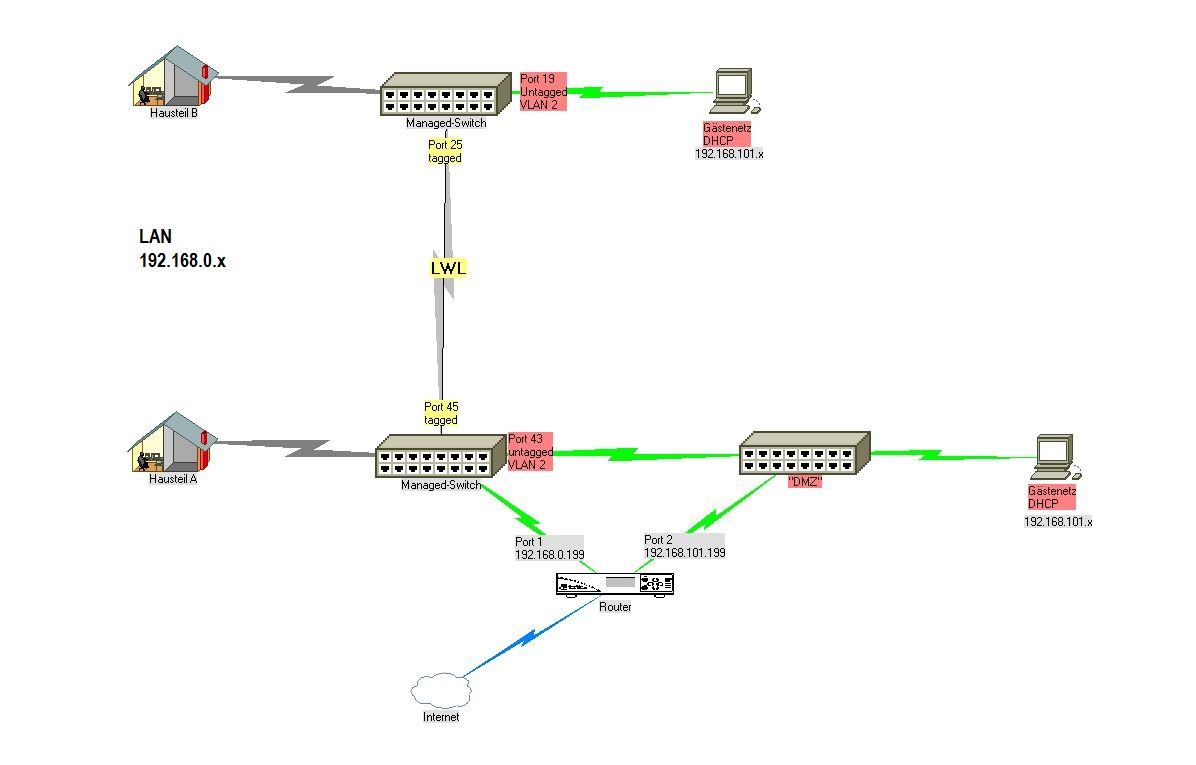

Ich würde gerne die DMZ über einen D-Link Switch in einen anderen Gebäudeteil durchschleifen, komme aber mit der Konfiguration nicht weiter.

Am Ende sollte es so aussehen, dass ein Gästerechner per DHCP seine IP Adresse im Gästenetz findet und online gehen kann.

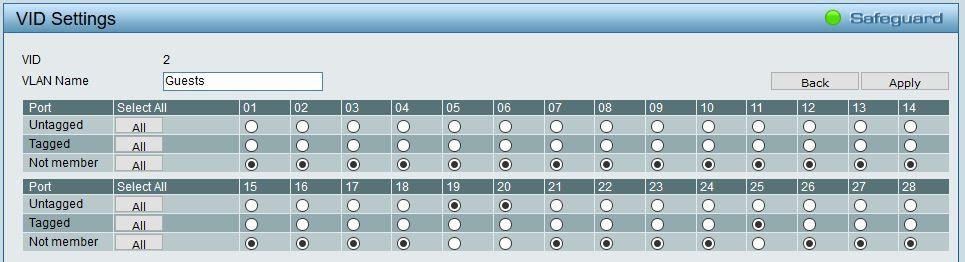

Aktueller Stand der Konfiguration:

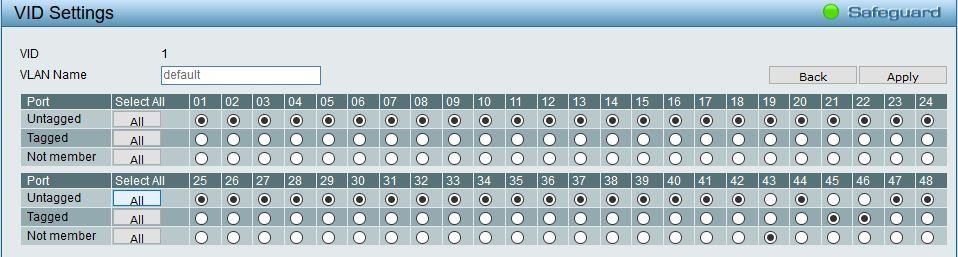

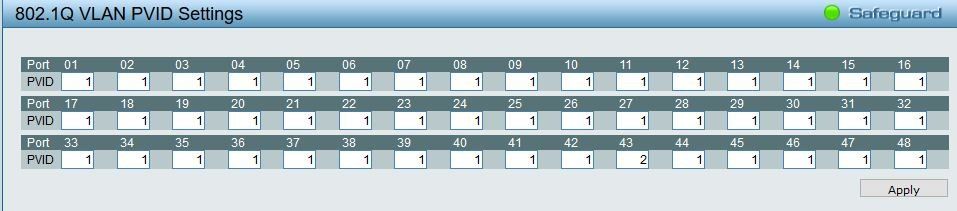

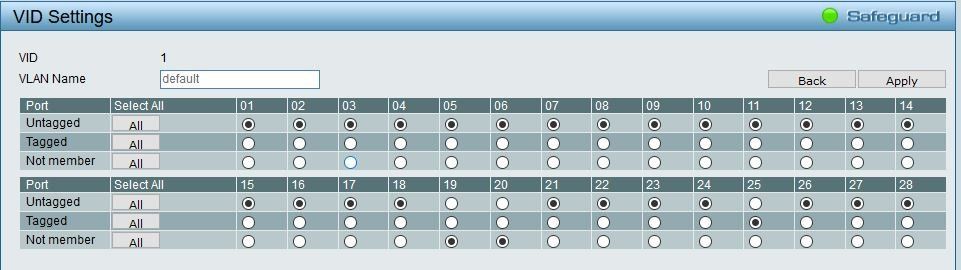

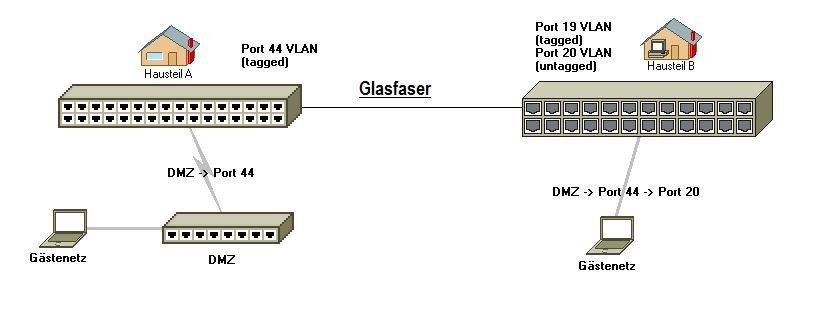

aus der DMZ (Hausteil A) geh ich in Port 44 der im D-Link Switch tagged ist. Aus dem tagged 19er Port in Hausteil B sollte das DMZ Signal kommen.

Nachdem meine Erklärung wahrscheinlich unverständlich ist noch ne unverständliche Grafik dazu ;)

Meine Denke war bisher, zwei tagged Ports bringen mir mein VLAN zustande; nachdem in dieses wiederrum untagged Port 20 mit integriert ist sollte ich doch damit das Signal durchbekommen?

Meine Denke war bisher, zwei tagged Ports bringen mir mein VLAN zustande; nachdem in dieses wiederrum untagged Port 20 mit integriert ist sollte ich doch damit das Signal durchbekommen?

Ich gehe davon aus das ist ein relativ einfaches Konfigurationsproblem oder einfach n Verständnisfehler meinerseits ist wo ich eben richtig auf dem Schlauch stehe.

Vielleicht kann mir einer den richtigen Denkanstoß geben damit dem ganzen Herr werde.

Besten Dank im voraus!

Andi

mit folgendem Problem schlage ich mich derzeit rum und komm einfach nicht weiter.

Ich würde gerne die DMZ über einen D-Link Switch in einen anderen Gebäudeteil durchschleifen, komme aber mit der Konfiguration nicht weiter.

Am Ende sollte es so aussehen, dass ein Gästerechner per DHCP seine IP Adresse im Gästenetz findet und online gehen kann.

Aktueller Stand der Konfiguration:

aus der DMZ (Hausteil A) geh ich in Port 44 der im D-Link Switch tagged ist. Aus dem tagged 19er Port in Hausteil B sollte das DMZ Signal kommen.

Nachdem meine Erklärung wahrscheinlich unverständlich ist noch ne unverständliche Grafik dazu ;)

Ich gehe davon aus das ist ein relativ einfaches Konfigurationsproblem oder einfach n Verständnisfehler meinerseits ist wo ich eben richtig auf dem Schlauch stehe.

Vielleicht kann mir einer den richtigen Denkanstoß geben damit dem ganzen Herr werde.

Besten Dank im voraus!

Andi

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 328809

Url: https://administrator.de/forum/vlan-in-anderen-gebaeudeteil-durchschleifen-328809.html

Ausgedruckt am: 18.07.2025 um 07:07 Uhr

9 Kommentare

Neuester Kommentar

Hallo,

ich würde jetzt mal behaupten du nutzt den Begriff DMZ schon mal falsch, das ist aber nur kosmetisch.

Was du machst ist einfach ein VLAN.

Welchen VLAN Tag verwendest du denn für dein "DMZ"?

Im Prinzip ist es nix anderes, als dass du am Switch des Hausteil A ein VLAN einrichtest (z.B. VLAN ID 20) und einen Port - in deinem Fall Port 44 - damit taggst. Somit ist alles was an diesem Port angeschlossen ist in VLAN 20.

Jetzt musst du natürlich einen Uplink Port am Switch des Hausteil A einrichten an dem alle VLANS getagged zum Switch des Hausteil B übertragen werden, dito für den Switch im Hausteil B.

Am Switch des Hausteil B gehst du genau so vor. Einen Port - in deinem Fall Port 19 - taggst du mit der VLAN ID 20 und alles was an dem Port hängt ist in VLAN 20.

Jetzt kommt halt noch die eigentliche Frage:

Wer/Was routet bei dir?

Sind das Layer3 Switche?

Gibts einen Router/Firewall der das übernimmt?

Hast du auf beiden Switches sowie auf dem routenden Device überall alle VLANs angelegt?

Gruß

ich würde jetzt mal behaupten du nutzt den Begriff DMZ schon mal falsch, das ist aber nur kosmetisch.

Was du machst ist einfach ein VLAN.

Welchen VLAN Tag verwendest du denn für dein "DMZ"?

Im Prinzip ist es nix anderes, als dass du am Switch des Hausteil A ein VLAN einrichtest (z.B. VLAN ID 20) und einen Port - in deinem Fall Port 44 - damit taggst. Somit ist alles was an diesem Port angeschlossen ist in VLAN 20.

Jetzt musst du natürlich einen Uplink Port am Switch des Hausteil A einrichten an dem alle VLANS getagged zum Switch des Hausteil B übertragen werden, dito für den Switch im Hausteil B.

Am Switch des Hausteil B gehst du genau so vor. Einen Port - in deinem Fall Port 19 - taggst du mit der VLAN ID 20 und alles was an dem Port hängt ist in VLAN 20.

Jetzt kommt halt noch die eigentliche Frage:

Wer/Was routet bei dir?

Sind das Layer3 Switche?

Gibts einen Router/Firewall der das übernimmt?

Hast du auf beiden Switches sowie auf dem routenden Device überall alle VLANs angelegt?

Gruß

Zitat von @Ansowu:

Ich gehe davon aus das ist ein relativ einfaches Konfigurationsproblem oder einfach n Verständnisfehler meinerseits ist wo ich eben richtig auf dem Schlauch stehe.

Ich gehe davon aus das ist ein relativ einfaches Konfigurationsproblem oder einfach n Verständnisfehler meinerseits ist wo ich eben richtig auf dem Schlauch stehe.

Moin ....

Stümmt

Da du weder in deiner Beschreibung noch in der Grafik etwas zu den benutzten VLAN's und den IP-Bereichen von dir gibts ... dürfte das Problem dort zu suchen sein ...

z.B.

VLAN 100 - 192.168.100.0/24

VLAN 200 - 192.168.200.0/24

Ich hoffe dir ist bekannt das man Netze im VLAN durchreicht und nicht etwa Ports!?

VG

Ashnod

Ist das überhaupt noch VLAN oder verwende ich einfach falsche Begrifflichkeiten?

Das ist schon VLAN Du musst aber trotzdem beide Switche mit einem Uplink (Trunk) verbinden, damit beide Switche wissen welche Geräte sich in welchem VLAN befinden. Woher soll dein Switch in Hausteil A denn sonst wissen, dass an Port 19 des Switches in Hausteil B ein Client sitzt mit der VLAN ID 2?

Diese Informationen müssen natürlich über das Glasfaser transportiert werden und das passiert eben in dem du an diesen Ports wo die beiden Switche Gebäudeübergreifend verbunden werden alle existierenden VLANS taggst.

Hier ist das auch nochmal erklärt:

Vlans zwischen mehreren Switches?

Und hier noch ein paar Grundlagen:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Ich hab mir jetzt nur deine Grafik angeschaut und da fällt mir auf, dass du oben Port 19 un tagged hast. Wenn du aber alles was an diesem Port angeschlossen ist in VLAN 2 haben möchtest, musst du den Port auf tagged stellen, sagte ich aber weiter oben schon mal.

Und weshalb verbindest du den DMZ Switch einmal mit dem managed Switch und einmal mit dem Router?

Macht doch absolut keinen Sinn.

Der Router hat exakt eine Verbindung zum managed Switch, das wars.

Am Router musst du eben auch alle VLANs anlegen die es gibt wenn du den Router das Routing übernehmen lassen möchtest.

Den DMZ Switch kannst du eigentlich komplett weg lassen (außer du machst das weil die Kabellänge nicht ausreicht).

Dann einfach den Port 43 des managed Switches wiederum (wie oben) auf tagged (VLAN2) stellen und alles was dahinter ist, befindet sich dann automatisch in VLAN2.

Gruß

Und weshalb verbindest du den DMZ Switch einmal mit dem managed Switch und einmal mit dem Router?

Macht doch absolut keinen Sinn.

Der Router hat exakt eine Verbindung zum managed Switch, das wars.

Am Router musst du eben auch alle VLANs anlegen die es gibt wenn du den Router das Routing übernehmen lassen möchtest.

Den DMZ Switch kannst du eigentlich komplett weg lassen (außer du machst das weil die Kabellänge nicht ausreicht).

Dann einfach den Port 43 des managed Switches wiederum (wie oben) auf tagged (VLAN2) stellen und alles was dahinter ist, befindet sich dann automatisch in VLAN2.

Gruß

Also, die 2 tagged Ports (mit allen VLAN Tags) brauchst du um alle VLANs über diese Ports über mehrere (in deinem Fall 2) Switche zu verteilen, damit alle davon Kenntnis haben. Das ist verständlich soweit?

Wenn du jetzt ein Gerät besitzt welches mit VLANs umgehen kann (Egal ob Client, Switch, was auch immer), kannst du diese Geräte an einem untagged Port des Switches anhängen.

Sobald du allerdings ein Gerät besitzt welches nicht VLAN fähig ist, musst du den Port des Switches an dem dieses Gerät hängt taggen - sofern du dieses Gerät in einem anderen VLAN als dem Default VLAN haben möchtest.

Hab ich das jetzt verständlich erklärt?

Gruß

Wenn du jetzt ein Gerät besitzt welches mit VLANs umgehen kann (Egal ob Client, Switch, was auch immer), kannst du diese Geräte an einem untagged Port des Switches anhängen.

Sobald du allerdings ein Gerät besitzt welches nicht VLAN fähig ist, musst du den Port des Switches an dem dieses Gerät hängt taggen - sofern du dieses Gerät in einem anderen VLAN als dem Default VLAN haben möchtest.

Hab ich das jetzt verständlich erklärt?

Gruß