VPN Einrchtung unter Windows Server 2012

Hallo,

ich versuche verzweifelt seit einigen Tagen bei mir auf meinem Windows Server einen VPN Zugang für einige Benutzeraccounts über IKEv2 oder L2TP zu erstellen.

Ich bin wie folgt vorgegangen:

Server Manager ->Feature hinzufügen ->Remote Access [Direct Acess und VPN (RAS)]

Anschließend habe ich die Konfiguration durchgeführt.

Darauf bin ich in die Computerverwaltung und habe meinem Benutzeraccount "Tommy" rausgesucht. Unter Einwählen habe ich für ihm erlaubt auf das Netzwerk zuzugreifen.

Folgende Problematiken erwiesen sich bei meinen Schritten:

Ich habe nur einen Netzwerkadapter, weshalb ich die Konfiguration unter Routing / RAS über benutzerdefiniert durchführen musste.

Ich habe nur eine IP Adresse, kann entsprechend eigentlich keine weniger bevorzugte IP angeben.

Wenn ich nun mich von meinem Computer über L2TP mit Tommy verbinde bekomme ich zwar eine Verbindung, allerdings lässt sich am Computer keine Webseite öffnen oder sonstiges im Internet erledigen.

Die Windowsfirewall habe ich "eigentlich" korrekt konfiguriert..

Hat jemand einen Rat für mich oder eine Idee wo ich mal nachschauen könnte? Die Verbindung mit anderen VPN Servern klappt ohne Probleme.

Liebe Grüße

Chris

ich versuche verzweifelt seit einigen Tagen bei mir auf meinem Windows Server einen VPN Zugang für einige Benutzeraccounts über IKEv2 oder L2TP zu erstellen.

Ich bin wie folgt vorgegangen:

Server Manager ->Feature hinzufügen ->Remote Access [Direct Acess und VPN (RAS)]

Anschließend habe ich die Konfiguration durchgeführt.

Darauf bin ich in die Computerverwaltung und habe meinem Benutzeraccount "Tommy" rausgesucht. Unter Einwählen habe ich für ihm erlaubt auf das Netzwerk zuzugreifen.

Folgende Problematiken erwiesen sich bei meinen Schritten:

Ich habe nur einen Netzwerkadapter, weshalb ich die Konfiguration unter Routing / RAS über benutzerdefiniert durchführen musste.

Ich habe nur eine IP Adresse, kann entsprechend eigentlich keine weniger bevorzugte IP angeben.

Wenn ich nun mich von meinem Computer über L2TP mit Tommy verbinde bekomme ich zwar eine Verbindung, allerdings lässt sich am Computer keine Webseite öffnen oder sonstiges im Internet erledigen.

Die Windowsfirewall habe ich "eigentlich" korrekt konfiguriert..

Hat jemand einen Rat für mich oder eine Idee wo ich mal nachschauen könnte? Die Verbindung mit anderen VPN Servern klappt ohne Probleme.

Liebe Grüße

Chris

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 245342

Url: https://administrator.de/forum/vpn-einrchtung-unter-windows-server-2012-245342.html

Ausgedruckt am: 04.08.2025 um 16:08 Uhr

8 Kommentare

Neuester Kommentar

Hallo Chris,

ich vermute mal du möchtest das Internet der Clients über die VPN-Verbindung laufen lassen ?!

Wenn ja dann musst du auf dem Server im RRAS NAT auf dem Interface des Servers aktivieren damit die VPN-Clients ins Internet kommen. LAN-Routing sollte ebenfalls aktiviert werden. Dann solltest du im RRAS für die Clients einen statischen Adresspool definieren, aus dem sie Ihre IP-Adressen zugewiesen bekommen.

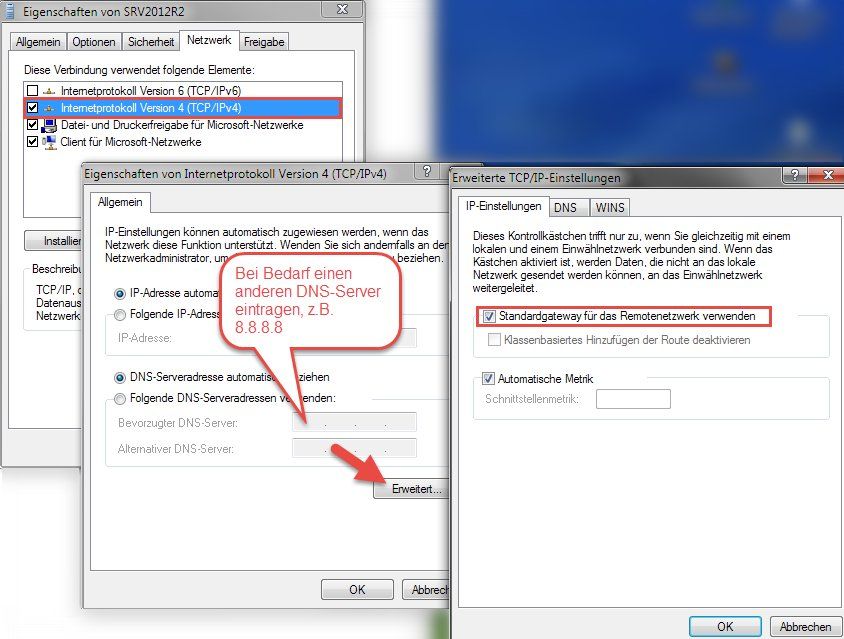

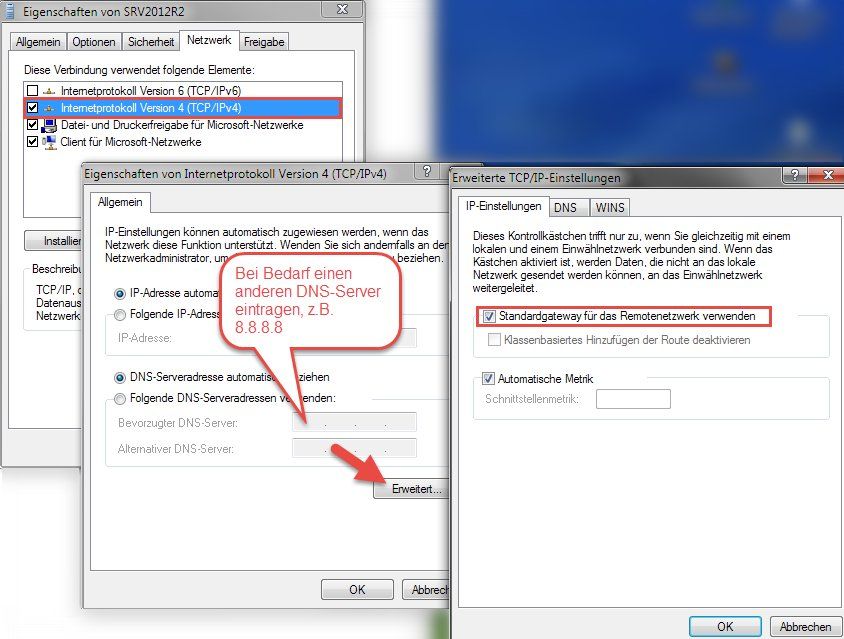

Zusätzlich sollte in diesem Fall Clientseitig in den VPN-Verbindungseigenschaften das Häkchen bei "Gateway des Remotenetzwerks verwenden" gesetzt sein, was standardmäßig der Fall ist.

Grüße Uwe

ich vermute mal du möchtest das Internet der Clients über die VPN-Verbindung laufen lassen ?!

Wenn ja dann musst du auf dem Server im RRAS NAT auf dem Interface des Servers aktivieren damit die VPN-Clients ins Internet kommen. LAN-Routing sollte ebenfalls aktiviert werden. Dann solltest du im RRAS für die Clients einen statischen Adresspool definieren, aus dem sie Ihre IP-Adressen zugewiesen bekommen.

Zusätzlich sollte in diesem Fall Clientseitig in den VPN-Verbindungseigenschaften das Häkchen bei "Gateway des Remotenetzwerks verwenden" gesetzt sein, was standardmäßig der Fall ist.

Grüße Uwe

Zitat von @Christian2014:

Ich habe nun folgendes gewählt bei der neukonfiguration im RRAS ausgewählt, Benutzerdefinierte Konfiguraiton

-VPN-Zugriff

-NAT

-LAN-Routing

OKIch habe nun folgendes gewählt bei der neukonfiguration im RRAS ausgewählt, Benutzerdefinierte Konfiguraiton

-VPN-Zugriff

-NAT

-LAN-Routing

Bei der statischen IP habe ich, wie schon erwähnt, das Problem das es sich um einen Server mit nur der einen IP handelt. Ich

habe deshalb meine ServerIP und die darauf folgende IP eingetragen.

wo eingetragen, und was für eine folgende IP die du nicht hast ?? Du hast mich nicht ganz korrekt verstanden, gerade weil dein Server nur eine externe IP hat, musst du in den Eigenschaften des RRAS Servers einen statischen Adresspool für die VPN-Clients konfigurieren, dieser kann z.B. folgender sein 10.10.50.10-10.10.50.30. Aus diesem privaten Adresspool bekommen die VPN Clients beim Verbinden eine IP zugewiesen. Damit diese aber mit dieser "privaten" Adresse ins Internet kommen können musst du auf der physischen Schnittstelle des Servers NAT aktivieren (nur Installieren von NAT beim Einrichten reicht nicht !!!). Dies machst du im Abschnitt NAT des RRAS.habe deshalb meine ServerIP und die darauf folgende IP eingetragen.

technet.microsoft.com/de-de/library/dd458971.aspx

Die privaten Adressen der VPN Clients werden dann bei Internetzugriff auf die öffentliche IP des Servers umgeschrieben (Basiswissen Routing).

Ebenfalls solltest du überprüfen ob IP Forwarding im RRAS aktiviert wurde:

technet.microsoft.com/en-us/library/ee922620(WS.10).aspx

> Zusätzlich sollte in diesem Fall Clientseitig in den VPN-Verbindungseigenschaften das Häkchen bei "Gateway

des

> Remotenetzwerks verwenden" gesetzt sein, was standardmäßig der Fall ist.

Diese Einstellung finde ich gerade nicht, allerdings habe ich bis auf den Typ (L2TP/IPSec), die Datenverschlüsselung

(Optional), die Protokolle (MS-Chap v2) und mein Shared-Secret nichts verändert.

Findest du in den TCP/IP Settings der Verbindung.des

> Remotenetzwerks verwenden" gesetzt sein, was standardmäßig der Fall ist.

Diese Einstellung finde ich gerade nicht, allerdings habe ich bis auf den Typ (L2TP/IPSec), die Datenverschlüsselung

(Optional), die Protokolle (MS-Chap v2) und mein Shared-Secret nichts verändert.

Wenn ich mich nun Client seitig verbinden will erhalte ich die Meldung:

Fehler 789: Der L2TP-Verbindungsversuch ist fehlgeschlagen, da ein Verarbeitsfehler während der ersten Sicherheitsaushandlung

mit dem Remotecomputer aufgetreten ist.

Dann stimmen noch Grundlegende Dinge bei deiner VPN Verbindung nicht. Für L2TP musst du natürlich entweder mit Zertifikaten oder via Preshared Key arbeiten, wie die Grundlegende Konfig aussieht kannst du hier nachlesen, da steht eigentlich alles dazu:Fehler 789: Der L2TP-Verbindungsversuch ist fehlgeschlagen, da ein Verarbeitsfehler während der ersten Sicherheitsaushandlung

mit dem Remotecomputer aufgetreten ist.

openbook.galileo-press.de/windows_server_2012r2/14_004.html

Grüße Uwe

Generell ist es aus Sicherheitsgründen nicht förderlich sowas auf einem Server zu installieren. Auch weil dann remote User immer vom Server abhängig sind.

Technisch sinnvoller ist es das auf einem externen Device wie einem Router oder einer kleinen Firewall zu machen wie z.B. hier beschrieben:

IPsec VPNs einrichten mit Cisco, Mikrotik, pfSense Firewall, FritzBox, Smartphone sowie Shrew Client Software

Nur mal so als Anregung als sinnvollere Alternative zum Server...

Technisch sinnvoller ist es das auf einem externen Device wie einem Router oder einer kleinen Firewall zu machen wie z.B. hier beschrieben:

IPsec VPNs einrichten mit Cisco, Mikrotik, pfSense Firewall, FritzBox, Smartphone sowie Shrew Client Software

Nur mal so als Anregung als sinnvollere Alternative zum Server...

@aqui:

Ich vermute stark, er macht das auf einem gemieteten v-Server bei einem Hoster, da hat er sehr wahrscheinlich keine Möglichkeit einen Router hinzustellen

.... so kann es nicht laufen !

.... so kann es nicht laufen !

Da dir anscheinend doch noch die nötigen Grundlagen fehlen hier noch mal die RRAS-Config ausführlich in Bild und Video zusammengefasst, so sind Missverständnisse ausgeschlossen:

Zuerst sollte sichergestellt sein das folgende Rollen installiert sind (Die Routing-Rolle wird für das Funktionieren von NAT benötigt):

VIDEO: RRAS für VPN-Zugriff mit NAT einrichten

Damit kommen die VPN-Clients über die VPN-Verbindung ins Internet. Ein

Ein Client bekommt in diesem Beispiel bei der Einwahl eine IP-Adresse aus dem Bereich 10.10.50.11-10.10.50.30 zugewiesen. Der Server ist dabei immer unter der 10.10.50.10 erreichbar, also der ersten Adresse aus dem statischen Adresspool.

Falls bei Dir alle Stricke reißen, nutze ein anderes VPN-Protokoll (z.B. SSTP über Port 443 wenn sich nur Windows-Clients verbinden sollen) oder installiere einen OpenVPN-Server auf der Kiste.

Und nun erfolgreiches Vernetzen

Grüße Uwe

Ich vermute stark, er macht das auf einem gemieteten v-Server bei einem Hoster, da hat er sehr wahrscheinlich keine Möglichkeit einen Router hinzustellen

Zitat von @Christian2014:

Ich habe bei RRAS meinen Server gewählt, bin auf Eigenschaften, dann auf IPv4 und habe dort die IP des Servers als Anfang

eingetragen:

Y.X.214.28

Und als Ende die nächste IP

Y.X.214.29

Kopfschüttel Ich habe bei RRAS meinen Server gewählt, bin auf Eigenschaften, dann auf IPv4 und habe dort die IP des Servers als Anfang

eingetragen:

Y.X.214.28

Und als Ende die nächste IP

Y.X.214.29

Da dies offenbar falsch war, habe ich nun mal die Google DNS Adressen eingetragen:

8.8.4.4 bis 8.8.8.8

Oder sind die Adressen der IANA praktischer? Dann stelle ich diese sofort um.

noch schlimmer, bloß nicht ! Hier kommt ein privates Subnetz rein, aus welchem der VPN-Server den Clients IP-Adressen zuteilt! Siehe dazu das verlinkte Video weiter unten.8.8.4.4 bis 8.8.8.8

Oder sind die Adressen der IANA praktischer? Dann stelle ich diese sofort um.

Für die Ethernet Schnittestelle ein mit dem Internet verbundenes. Dort habe ich als Dienst und Port folgendes aktiviert:

VPN-Gateway (L2TP / IPSec)

Das ist ebenfalls nicht korrekt, hier darfst du nichts aktivieren, denn dies ist nur fürs Portforwarding von Diensten an andere interne Clients gedacht. Für deinen Server gilt die Windows Firewall, auf welcher Windows, bei der Einrichtung der VPN-Funktion, im RRAS entsprechend automatisch die L2TP und IPSec Ports und Protokolle (UDP:500/1701/4500 und Protokoll 50(ESP)) freigibt.VPN-Gateway (L2TP / IPSec)

Da dir anscheinend doch noch die nötigen Grundlagen fehlen hier noch mal die RRAS-Config ausführlich in Bild und Video zusammengefasst, so sind Missverständnisse ausgeschlossen:

Zuerst sollte sichergestellt sein das folgende Rollen installiert sind (Die Routing-Rolle wird für das Funktionieren von NAT benötigt):

VIDEO: RRAS für VPN-Zugriff mit NAT einrichten

Damit kommen die VPN-Clients über die VPN-Verbindung ins Internet. Ein

tracert google.de sollte dies bestätigen. Diese Konfiguration funktioniert einwandfrei und wurde hier getestet.Ein Client bekommt in diesem Beispiel bei der Einwahl eine IP-Adresse aus dem Bereich 10.10.50.11-10.10.50.30 zugewiesen. Der Server ist dabei immer unter der 10.10.50.10 erreichbar, also der ersten Adresse aus dem statischen Adresspool.

Falls bei Dir alle Stricke reißen, nutze ein anderes VPN-Protokoll (z.B. SSTP über Port 443 wenn sich nur Windows-Clients verbinden sollen) oder installiere einen OpenVPN-Server auf der Kiste.

Und nun erfolgreiches Vernetzen

Grüße Uwe

Ohne seine Config, OS und Router zu kennen schwer zu sagen woran es liegt. Die Fehlerquellen sind hier vielfältig, da bei L2TP/IPSec alle Komponenten zusammenarbeiten müssen - wenn hier ein Device nicht mitspielt ist Ende Gelände...

Auch wenn mehrere User hinter einem NAT-Device (z.B. DSL Router daheim) gleichzeitig versuchen eine Verbindung aufzubauen kommt es zu solchen Problemen:

isaserver.org/blogs/pouseele/isa-corner/multiple-l2tpipsec-vpn-c ...

Wurde denn der User überhaupt einwahlberechtigt ?

Zertifikat bzw. dem Aussteller dessen Vertrauen, sonst klappt die Verbindung via SSTP nicht !!

Grüße Uwe

Auch wenn mehrere User hinter einem NAT-Device (z.B. DSL Router daheim) gleichzeitig versuchen eine Verbindung aufzubauen kommt es zu solchen Problemen:

isaserver.org/blogs/pouseele/isa-corner/multiple-l2tpipsec-vpn-c ...

Wurde denn der User überhaupt einwahlberechtigt ?

Wenn er es über SSTP versucht (Port ist

in der Firewall auf dem Server natürlich freigegeben) bekommt er diesen Fehlercode:

0x80072745

Für SSTP wird ein Server-Zertifikat benötigt das im RRAS angegeben werden muss, und zusätzlich muss der Clientrechner diesemin der Firewall auf dem Server natürlich freigegeben) bekommt er diesen Fehlercode:

0x80072745

Zertifikat bzw. dem Aussteller dessen Vertrauen, sonst klappt die Verbindung via SSTP nicht !!

Grüße Uwe