NAT Regel Sonicwall

In den Sonicwall TECHnotes schimpft sich das dann "Inbound Port Address Translation via One-to-One”

Was soll erreicht werden? In einem privaten CLASS C Netz wurde eine Webcam implementiert. Der Webserver der Kamera reagiert auf den Standard http Port 80. Die Kamera soll aus dem Internet erreichbar sein und daher muss das bestehende Regelwerk ergänzt werden.

Aus dem Internet kommend, geben wir zukünftig die öffentliche und hoffentlich feste IP-Adresse der Firewall ein, gefolgt von einem Doppelpunkt und dem gewünschten PORT.

Beispiel: WAN -> LAN

80.xx.xx.xx:5151 -> 192.168.111.51:80

Die Internetbenutzer verbinden sich auf den privaten Webserver (TCP Port 80) über die öffentliche IP-Adresse der Firewall

und dem TCP Port 5151.

Die Regeln auf der Sonicwall TZ 100 müssen wie im folgenden beschrieben erstellt werden.

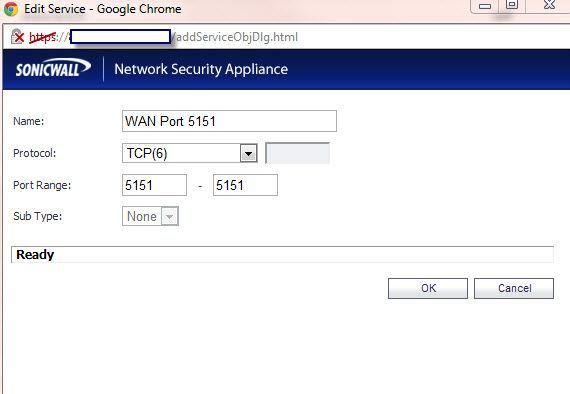

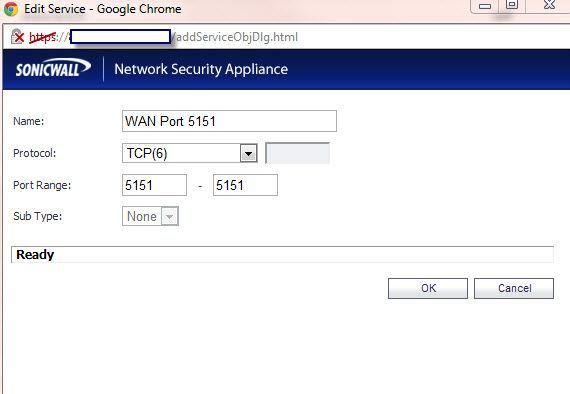

Im ersten Schritt benötigen wir einen benutzerdefinierten Service für den aus dem WAN erreichbaren TCP Port 5151.

An der Firewall anmnelden und im linken Fenster auf auf Firewall -> Services klicken.

Runtersrollen und auf den ADD... Button klicken.

Name: WAN Port 5151

Protocol: TCP

Port Range: 5151

Mit einem klick auf OK bestätigen...

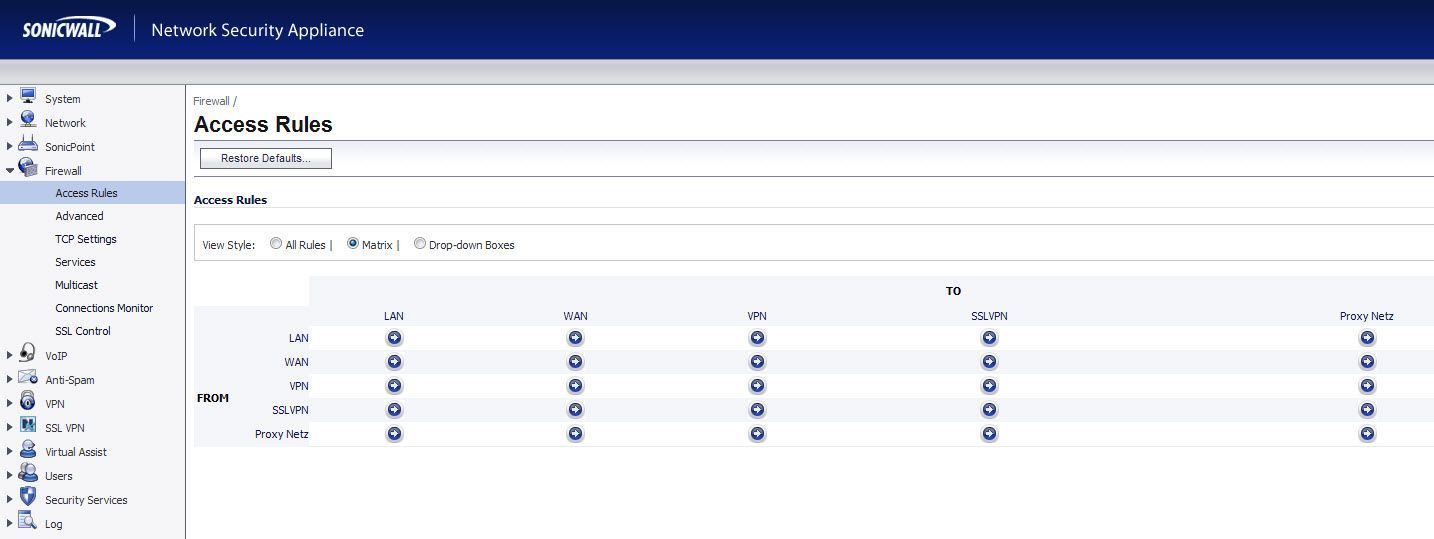

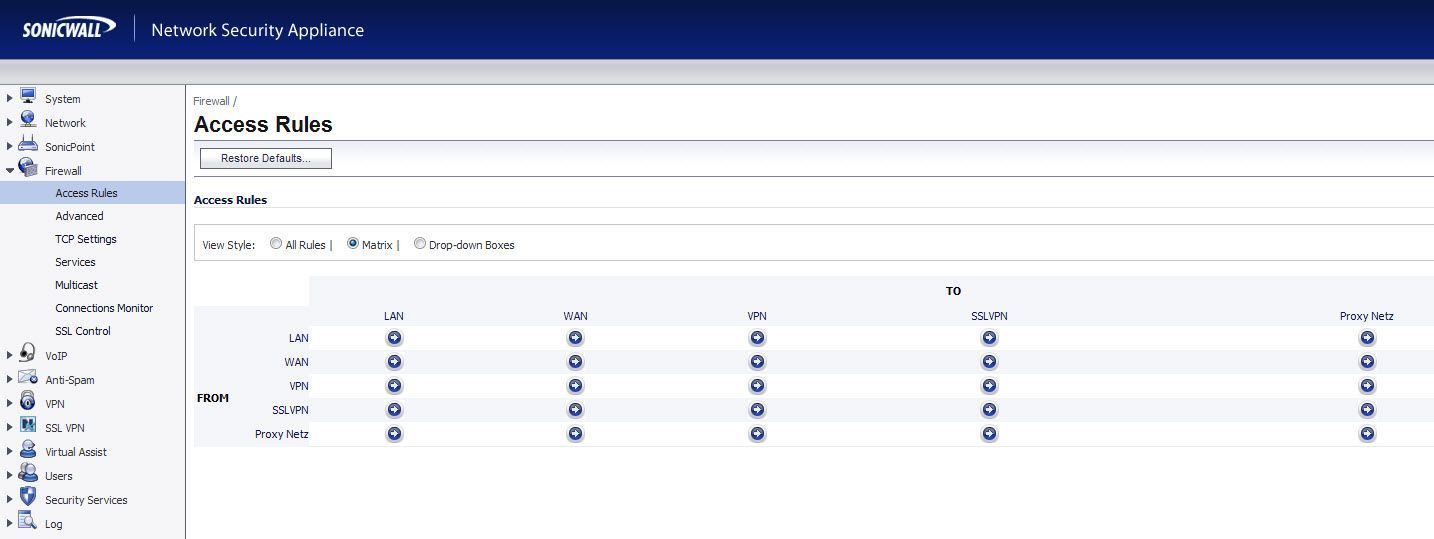

Im nächsten Arbeitsschritt erstellen wir die Firewall Regel(Access Rules).

Wir wählen links wieder Firewall aus und dann Access Rules. Dort wählen wir die Matrix-

und die WAN -> LAN Ansicht aus.

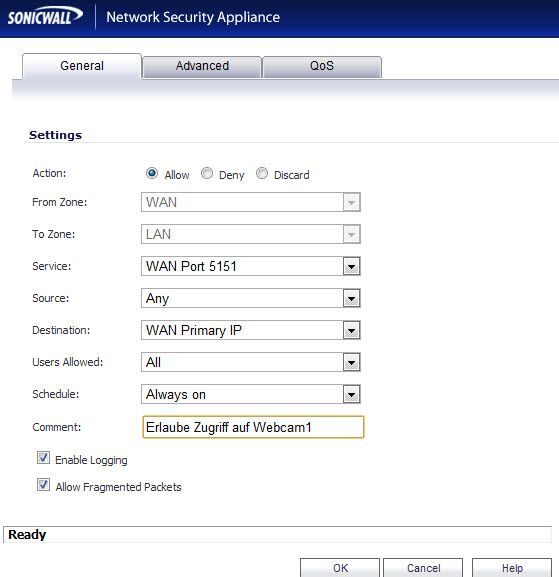

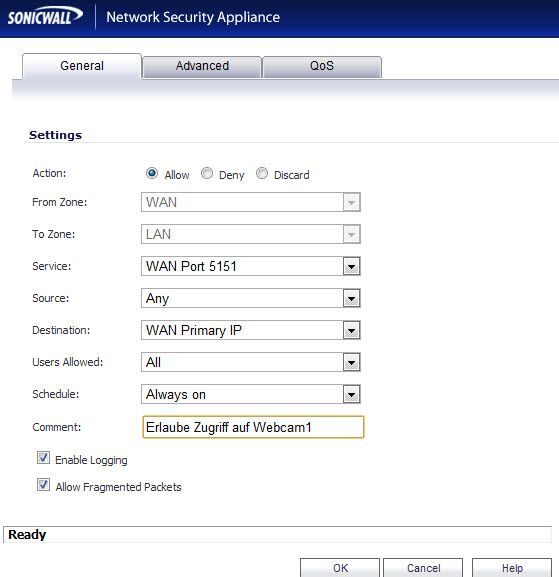

Es öffnet sich ein neues Fenster. In dieser Regel erlauben wir den jetzt den Zugriff aus dem WAN -> in das LAN

über den benutzerdefinierten Service Port 5151 auf die öffentliche IP-Adresse der Firewall.

Das sieht dann so aus...

Action: ALLOW

From Zone: WAN

To Zone: LAN

Service: WAN Port 5151

Source: ANY

Destination: WAN Primary IP

Users Allowed: Always on

Schedule: Always on

Comment: xyc

Die Firewall Regel haben wir jetzt erstellt und so können wir uns der NAT Regel zuwenden.

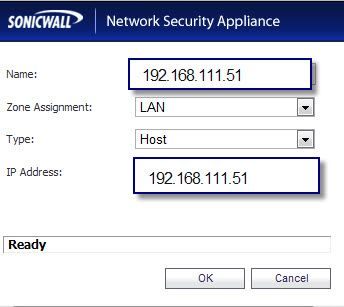

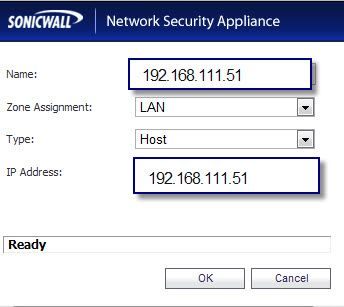

Wir legen zunächste ein Adress Object mit der privaten LAN IP Adresse der Webcam/Webserver an.

Dazu links im Webinterface auf Network klicken und Address Objects auswählen.

Wieder runterscrollen und unter Address Objects auf den Add... Button klicken.

Das sich öffnende Fenster wie in der folgenden Abbildung zu sehen ausfüllen...

Mit OK bestätigen!

Mit OK bestätigen!

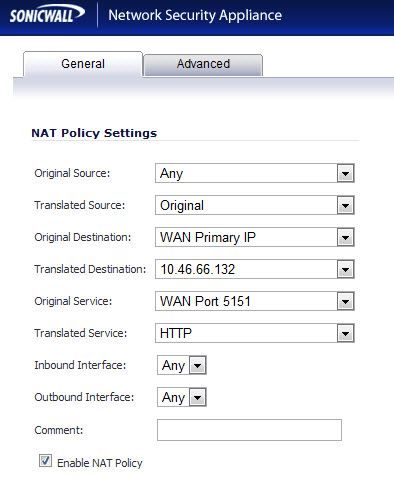

Das Address Object wurde somit erstellt und wir wenden uns jetzt der NAT Regel zu.

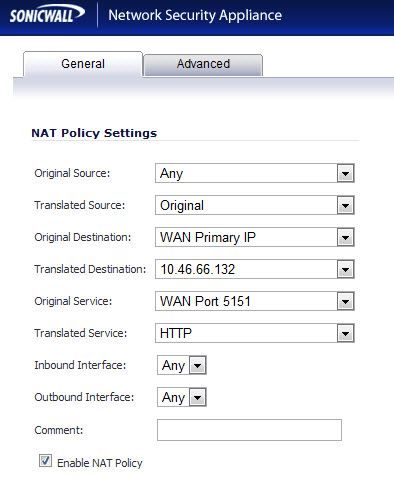

Links NAT-Policies auswählen und rechts auf den Add... Button klicken.

Die Felder wie in der nächsten Abbildung zu sehen ausfüllen.

Mit OK abspeichern und den Zugriff aus dem Internet testen.

Ein sehr guter NAT Tester (Online) wird von der Technischen Universität in München bereitgestellt.

Wie alle Netzwerk Tools darf auch dieses nur zum testen des EIGENEN Netzwerkes benutzt werden!!!

Zu finden ist dieser unter der folgenden Web Adresse:

nattest.net.in.tum.de/test.php

Viel Erfolg!

Was soll erreicht werden? In einem privaten CLASS C Netz wurde eine Webcam implementiert. Der Webserver der Kamera reagiert auf den Standard http Port 80. Die Kamera soll aus dem Internet erreichbar sein und daher muss das bestehende Regelwerk ergänzt werden.

Aus dem Internet kommend, geben wir zukünftig die öffentliche und hoffentlich feste IP-Adresse der Firewall ein, gefolgt von einem Doppelpunkt und dem gewünschten PORT.

Beispiel: WAN -> LAN

80.xx.xx.xx:5151 -> 192.168.111.51:80

Die Internetbenutzer verbinden sich auf den privaten Webserver (TCP Port 80) über die öffentliche IP-Adresse der Firewall

und dem TCP Port 5151.

Die Regeln auf der Sonicwall TZ 100 müssen wie im folgenden beschrieben erstellt werden.

Im ersten Schritt benötigen wir einen benutzerdefinierten Service für den aus dem WAN erreichbaren TCP Port 5151.

An der Firewall anmnelden und im linken Fenster auf auf Firewall -> Services klicken.

Runtersrollen und auf den ADD... Button klicken.

Name: WAN Port 5151

Protocol: TCP

Port Range: 5151

Mit einem klick auf OK bestätigen...

Im nächsten Arbeitsschritt erstellen wir die Firewall Regel(Access Rules).

Wir wählen links wieder Firewall aus und dann Access Rules. Dort wählen wir die Matrix-

und die WAN -> LAN Ansicht aus.

Es öffnet sich ein neues Fenster. In dieser Regel erlauben wir den jetzt den Zugriff aus dem WAN -> in das LAN

über den benutzerdefinierten Service Port 5151 auf die öffentliche IP-Adresse der Firewall.

Das sieht dann so aus...

Action: ALLOW

From Zone: WAN

To Zone: LAN

Service: WAN Port 5151

Source: ANY

Destination: WAN Primary IP

Users Allowed: Always on

Schedule: Always on

Comment: xyc

Die Firewall Regel haben wir jetzt erstellt und so können wir uns der NAT Regel zuwenden.

Wir legen zunächste ein Adress Object mit der privaten LAN IP Adresse der Webcam/Webserver an.

Dazu links im Webinterface auf Network klicken und Address Objects auswählen.

Wieder runterscrollen und unter Address Objects auf den Add... Button klicken.

Das sich öffnende Fenster wie in der folgenden Abbildung zu sehen ausfüllen...

Das Address Object wurde somit erstellt und wir wenden uns jetzt der NAT Regel zu.

Links NAT-Policies auswählen und rechts auf den Add... Button klicken.

Die Felder wie in der nächsten Abbildung zu sehen ausfüllen.

Mit OK abspeichern und den Zugriff aus dem Internet testen.

Ein sehr guter NAT Tester (Online) wird von der Technischen Universität in München bereitgestellt.

Wie alle Netzwerk Tools darf auch dieses nur zum testen des EIGENEN Netzwerkes benutzt werden!!!

Zu finden ist dieser unter der folgenden Web Adresse:

nattest.net.in.tum.de/test.php

Viel Erfolg!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 187136

Url: https://administrator.de/tutorial/nat-regel-sonicwall-187136.html

Ausgedruckt am: 05.07.2025 um 13:07 Uhr

1 Kommentar

Hallo,

ein Frage und eine Anmerkung dazu:

Frage:

Geht das auch mit einer Dynamischen IP?

Ich denke da an dyndns oder ähnliche Anbieter...

Anmerkung:

Die Unterlteilng der IP Adressen in Netzklassen wurde 1993 im Rahmen der Umstellung auf CIDR abgeschafft!

Leider hält sich der Begriff bis heute noch in Prüfungen und Lehrbüchern...

brammer

ein Frage und eine Anmerkung dazu:

Frage:

die öffentliche und hoffentlich feste IP-Adresse der Firewall ein

Geht das auch mit einer Dynamischen IP?

Ich denke da an dyndns oder ähnliche Anbieter...

Anmerkung:

In einem privaten CLASS C Netz wurde eine Webcam implementiert

Die Unterlteilng der IP Adressen in Netzklassen wurde 1993 im Rahmen der Umstellung auf CIDR abgeschafft!

Leider hält sich der Begriff bis heute noch in Prüfungen und Lehrbüchern...

brammer