Active Directory Homelaufwerke (Basisordner) - Berechtigungen

Hallo zusammen,

ich hab schon viel im Internet gesucht aber nicht das richtige gefunden.

Wir haben im Unternehmen die Basisordner für Active Directory Benutzer im Einsatz.

Jeder User hat in seinen Einstellungen im AD einen Basisordner gesetzt (\\fileserver\home$\%username%)

Ich hätte gerne folgende Einstellungen für die Freigabe home$ und die jeweiligen User-Ordner:

home$: hier sollten die Administratoren Vollzugriff haben und die einzelnen Unterordner auflisten können

User-Ordner: kein Zugriff für Administratoren, Nur der jeweilige User sollte Vollzugriff haben

die User sollten über die Freigabe home$ keine anderen Ordner sehen können bzw Zugriff darauf haben.

Wenn ich einen neuen User erstelle und den Pfad für den Basisordner angebe, sollte der Ordner automatisch erstellt werden mit

der Berechtigung ausschließlich für den User selbst.

Hat jemand das auch so bei sich konfiguriert und kann mir vielleicht dabei helfen das so einzurichten?

Grüße

ich hab schon viel im Internet gesucht aber nicht das richtige gefunden.

Wir haben im Unternehmen die Basisordner für Active Directory Benutzer im Einsatz.

Jeder User hat in seinen Einstellungen im AD einen Basisordner gesetzt (\\fileserver\home$\%username%)

Ich hätte gerne folgende Einstellungen für die Freigabe home$ und die jeweiligen User-Ordner:

home$: hier sollten die Administratoren Vollzugriff haben und die einzelnen Unterordner auflisten können

User-Ordner: kein Zugriff für Administratoren, Nur der jeweilige User sollte Vollzugriff haben

die User sollten über die Freigabe home$ keine anderen Ordner sehen können bzw Zugriff darauf haben.

Wenn ich einen neuen User erstelle und den Pfad für den Basisordner angebe, sollte der Ordner automatisch erstellt werden mit

der Berechtigung ausschließlich für den User selbst.

Hat jemand das auch so bei sich konfiguriert und kann mir vielleicht dabei helfen das so einzurichten?

Grüße

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 366079

Url: https://administrator.de/forum/active-directory-homelaufwerke-basisordner-berechtigungen-366079.html

Ausgedruckt am: 02.08.2025 um 07:08 Uhr

14 Kommentare

Neuester Kommentar

Hallo,

Unabhängig davon prüfe noch, ob ihr ein Gruppenrichtlinien Objekt anwendert, welche den Administratoren auf das Home Directory verschafft. Hier fällt mir gerade nicht die deutsche Bezeichnung der Richtlinie ein.

Gruß,

Dani

Hat jemand das auch so bei sich konfiguriert und kann mir vielleicht dabei helfen das so einzurichten?

deine Beschreibung/Wunsch entspricht eigentlich dem Standardverhalten. Für dessen Konfiguration finde ich auf die Schnelle nur den Blogartikel von Microsoft. Es gibt dazu natürlich auch einen Technet Artikel.Unabhängig davon prüfe noch, ob ihr ein Gruppenrichtlinien Objekt anwendert, welche den Administratoren auf das Home Directory verschafft. Hier fällt mir gerade nicht die deutsche Bezeichnung der Richtlinie ein.

Gruß,

Dani

Hallo,

Gruß,

Peter

Zitat von @Dani:

Unabhängig davon prüfe noch, ob ihr ein Gruppenrichtlinien Objekt anwendert, welche den Administratoren auf das Home Directory verschafft. Hier fällt mir gerade nicht die deutsche Bezeichnung der Richtlinie ein.

Das war mal (in 2003) Computerkonfiguration - Administrative Vorlagen - System - Benutzerprofile - Sicherheitsgruppe "Administratoren" zu servergespeicherten Profile hinzufügen. Hat seinen Namen evtl. geändert Unabhängig davon prüfe noch, ob ihr ein Gruppenrichtlinien Objekt anwendert, welche den Administratoren auf das Home Directory verschafft. Hier fällt mir gerade nicht die deutsche Bezeichnung der Richtlinie ein.

Gruß,

Peter

@Penny.Cilin:

Hallo.

Wenn dieser Pfad:

im AD mit einem LW-Buchstaben verbunden wird (bei uns ist das bspw. H:\), braucht es doch die ABE gar nicht, meine ich. Dann sieht der User ohnehin nur den Inhalt seines Homes, oder?

@Dani:

Ernstlich? Der User hat Vollzugriff (für %APPDATA% notwendig, soweit O.K.), aber der Admin gar keinen? Was ich aus User-Homes per Suche nach *.exe (und anderen ausführbaren Dateien) schon alles herausgefischt habe, was dort nichts verloren hat, würde ich als Admin auf diesen Zugriff nicht verzichten wollen. Und was ist mit dem Backup?

Viele Grüße

von

departure69

Hallo.

Wenn dieser Pfad:

\\fileserver\home$\%username%

im AD mit einem LW-Buchstaben verbunden wird (bei uns ist das bspw. H:\), braucht es doch die ABE gar nicht, meine ich. Dann sieht der User ohnehin nur den Inhalt seines Homes, oder?

@Dani:

entspricht eigentlich dem Standardverhalten

Ernstlich? Der User hat Vollzugriff (für %APPDATA% notwendig, soweit O.K.), aber der Admin gar keinen? Was ich aus User-Homes per Suche nach *.exe (und anderen ausführbaren Dateien) schon alles herausgefischt habe, was dort nichts verloren hat, würde ich als Admin auf diesen Zugriff nicht verzichten wollen. Und was ist mit dem Backup?

Viele Grüße

von

departure69

@departure69

Für eine Sicherung (je nachdem was zum Einsatz kommt) benötige ich keine Administratoren Rechte. Beim Wiederherstellen von Daten gehen die Meinungen etwas auseinander.

Die Frage ist doch eher, warum speichern Benutzer in ihrem Benutzerprofil überhaupt ausführbare Dateien ab?! Ich kenn solche Fälle zu genüge. Aber mit dem Einsatz von Software Restriction Policies bzw. AppLocker kehrt ziemlich schnell Ruhe ein. Das ist meiner Meinung nach eine reine Erziehungsmaßnahme. Schließlich sind wir nicht zu Hause sondern im Unternehmen.

Unabhängig davon würde ich aus der Sicherung diverse Dateitypen grundsätzlich ausklammern. Denn eben den ausführbaren Dateien gibt es noch Skripte o.ä., was in einem Benutzerprofil sicher nichts zu suchen hat.

Gruß,

Dani

Für eine Sicherung (je nachdem was zum Einsatz kommt) benötige ich keine Administratoren Rechte. Beim Wiederherstellen von Daten gehen die Meinungen etwas auseinander.

Die Frage ist doch eher, warum speichern Benutzer in ihrem Benutzerprofil überhaupt ausführbare Dateien ab?! Ich kenn solche Fälle zu genüge. Aber mit dem Einsatz von Software Restriction Policies bzw. AppLocker kehrt ziemlich schnell Ruhe ein. Das ist meiner Meinung nach eine reine Erziehungsmaßnahme. Schließlich sind wir nicht zu Hause sondern im Unternehmen.

Unabhängig davon würde ich aus der Sicherung diverse Dateitypen grundsätzlich ausklammern. Denn eben den ausführbaren Dateien gibt es noch Skripte o.ä., was in einem Benutzerprofil sicher nichts zu suchen hat.

Gruß,

Dani

Moin,

Gruß,

Dani

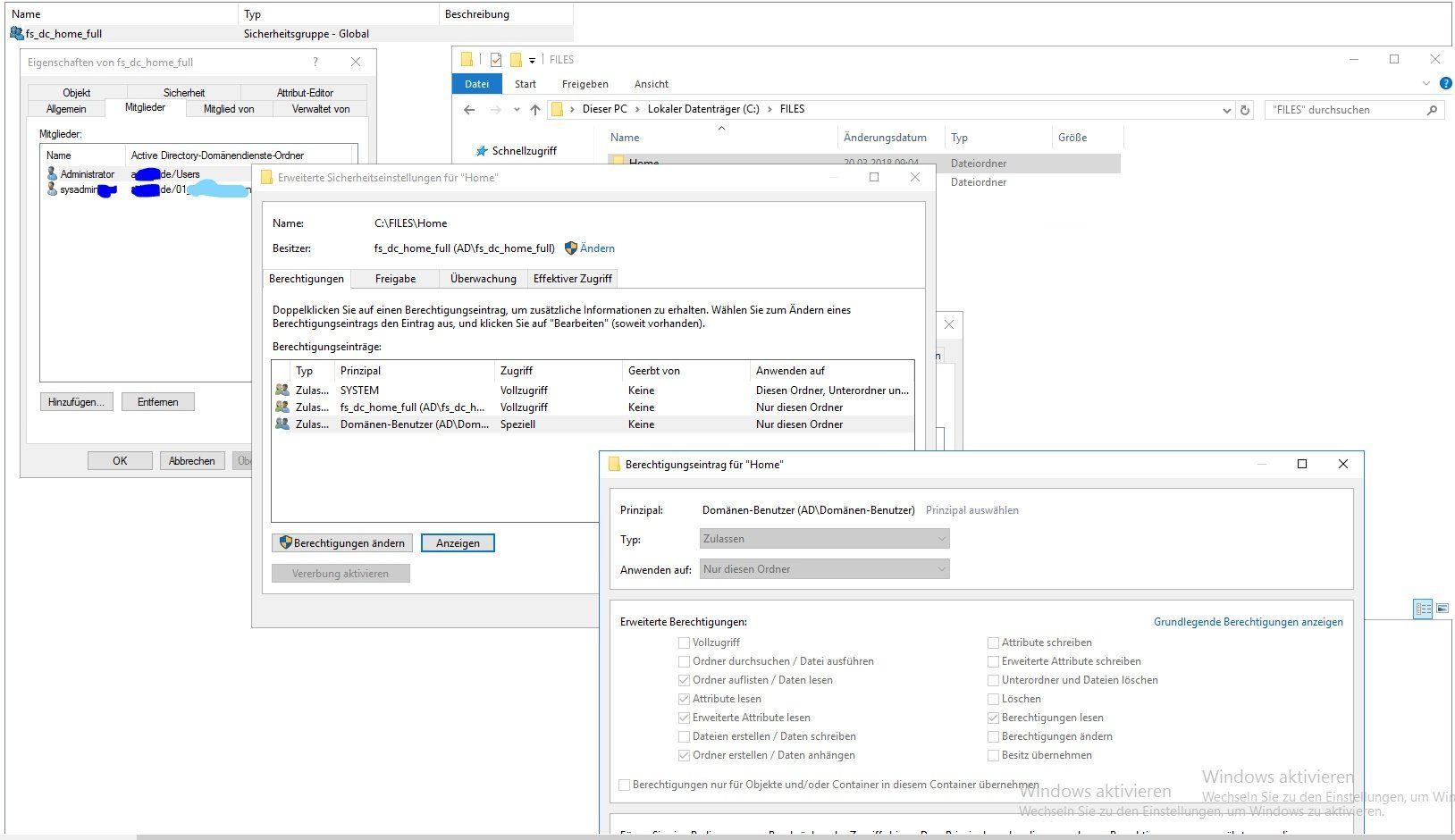

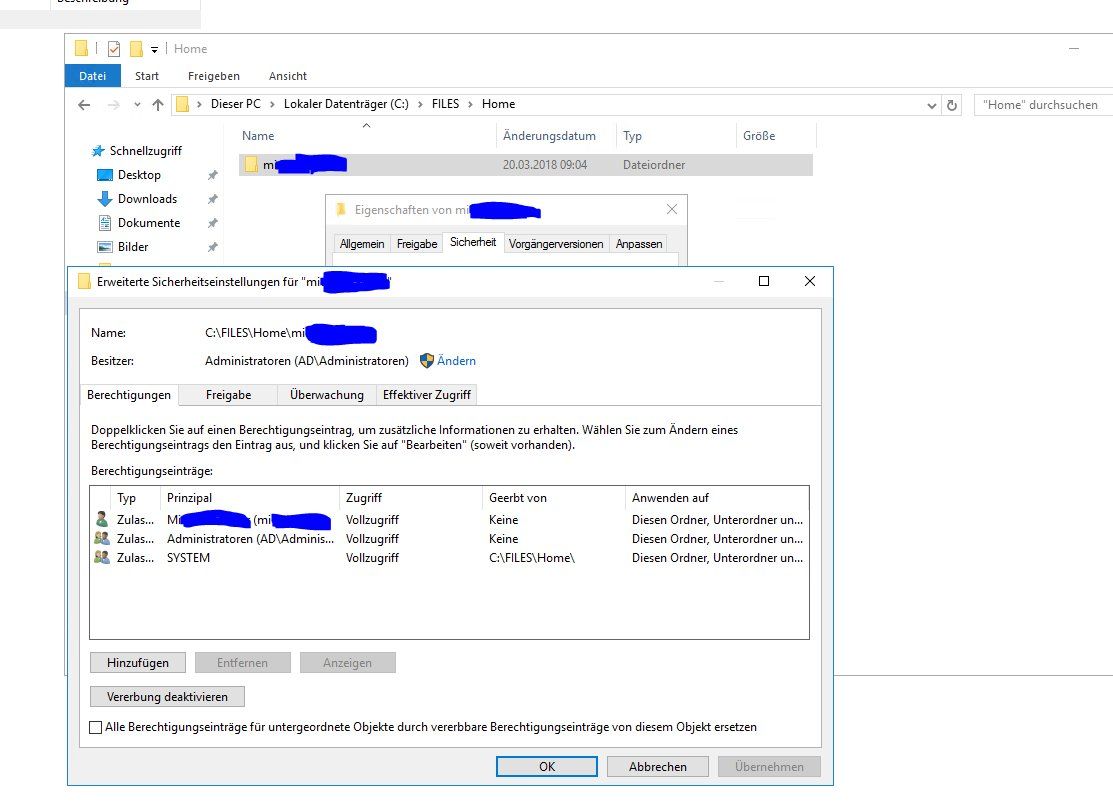

Ein weiteres Problem, das ich noch habe ist, dass wenn ein neuer Ordner automatisch erstellt wird auch die Administratoren Gruppe automatisch Vollzugriff erhält. Kann man das abstellen? Die oben von euch genannte GPO ist nicht gesetzt.

wird evtl. das Recht von oben durch geerbt? Kannst du über Eigenschaften -> Sicherheit -> Erweitert prüfen.Gruß,

Dani

Hallo,

Da du nicht der gesprächige Typ bist, und du uns nicht verraten tust was mit deinen System so alles passiert ist, noch ein geratener Hinweis. Setze ein Virtuelles System auf mit dein ursprüngliches Server 2000 / 2003 / 2003 R2 / 2008 / 2008 R2 / 2012 / 2012 R2 auf und schaue wie dort ohne fummelei an den Rechten deine Ordner angelegt werden. Ich habe den verdacht das ihr zuviel an den Rechten rumgemacht habt ohne es zu dokumentieren bzw. sich den folgen bewusst zu sein. Oder du machst es mit euren jetzt laufendes Server 2016. Denn wenn keine GPOs oder sonstiges Skripte oder Batches oder Powershells oder gar Vererbungen aktiv sind, handelt es sich eindeutig um Hexerei oder Heinzelmännchen. Ich glaube nicht an so etwas

Gruß,

Peter

Da du nicht der gesprächige Typ bist, und du uns nicht verraten tust was mit deinen System so alles passiert ist, noch ein geratener Hinweis. Setze ein Virtuelles System auf mit dein ursprüngliches Server 2000 / 2003 / 2003 R2 / 2008 / 2008 R2 / 2012 / 2012 R2 auf und schaue wie dort ohne fummelei an den Rechten deine Ordner angelegt werden. Ich habe den verdacht das ihr zuviel an den Rechten rumgemacht habt ohne es zu dokumentieren bzw. sich den folgen bewusst zu sein. Oder du machst es mit euren jetzt laufendes Server 2016. Denn wenn keine GPOs oder sonstiges Skripte oder Batches oder Powershells oder gar Vererbungen aktiv sind, handelt es sich eindeutig um Hexerei oder Heinzelmännchen. Ich glaube nicht an so etwas

Gruß,

Peter

Hallo,

Das ist ein Testsystem und dort blendest Namen aus? Es ist doch ein x-beliebiges TestSystem oder hast du etwa aus einer Datensicherung deines echtsystems ein Testsystem gemacht?

Gruß,

Peter

Das ist ein Testsystem und dort blendest Namen aus? Es ist doch ein x-beliebiges TestSystem oder hast du etwa aus einer Datensicherung deines echtsystems ein Testsystem gemacht?

Es tritt der gleiche Effekt auf.

Du hast tatsächlich ein neues leeres Testsystem ohne vorhergehende nutzung oder Daten erstellt, von z.B von MS frisch gezogene ISOs. Da taucht nämlich dein Effekt nicht auf.Beim den erstellten Ordner ist die Administratoren automatisch mit drin.

Wie gesagt, nicht im Default.Gruß,

Peter