Aruba VLAN Netztrennung mit Routing oder ACL

Hallo zusammen,

ich versuche ein in VLAN segmentiertes Netzwerk zu trennen.

Ziel ist das aus dem Servernetzwerk (10.0.10.0/24) alle Client Netzwerke ereicht werden können, die Clientnetzwerke aber sich nicht untereinader.

Desweiteren müssen die Clients den WAN Router erreichen für Internet (10.0.254.253), aber nicht das Netzwerk hinterm VPN (10.0.254.252)

Wenn "ip routing" eingeschaltet wird ist Standardmäßig jedes VLAN untereinader erreichbar.

Kann ich pro VLAN eine Routingtabelle erstellen, oder geht das besser über ACL? Wenn ja wie?

Switch: Aruba 5412r zl2

Anbei meine Testconfig:

ich versuche ein in VLAN segmentiertes Netzwerk zu trennen.

Ziel ist das aus dem Servernetzwerk (10.0.10.0/24) alle Client Netzwerke ereicht werden können, die Clientnetzwerke aber sich nicht untereinader.

Desweiteren müssen die Clients den WAN Router erreichen für Internet (10.0.254.253), aber nicht das Netzwerk hinterm VPN (10.0.254.252)

Wenn "ip routing" eingeschaltet wird ist Standardmäßig jedes VLAN untereinader erreichbar.

Kann ich pro VLAN eine Routingtabelle erstellen, oder geht das besser über ACL? Wenn ja wie?

Switch: Aruba 5412r zl2

Anbei meine Testconfig:

ip route 0.0.0.0 0.0.0.0 10.0.254.253

ip route 10.0.30.0 255.255.255.0 10.0.254.252

ip routing

snmp-server community "public" unrestricted

vlan 1

name "DEFAULT_VLAN"

no untagged 1-3,46-48

untagged 4-45,49-52

ip address dhcp-bootp

exit

vlan 10

name "Server"

untagged 1

ip address 10.0.10.254 255.255.255.0

exit

vlan 21

name "Clients1"

untagged 2

ip address 10.0.21.254 255.255.255.0

ip helper-address 10.0.10.10

exit

vlan 22

name "Clients2"

ip address 10.0.22.254 255.255.255.0

ip helper-address 10.0.10.10

exit

vlan 23

name "Clients3"

untagged 3

ip address 10.0.23.254 255.255.255.0

ip helper-address 10.0.10.10

exit

vlan 123

name "ohne_ip"

untagged 46-47

no ip address

exit

vlan 254

name "externe-router"

untagged 48

ip address 10.0.254.254 255.255.255.0

exitBitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 487543

Url: https://administrator.de/forum/aruba-vlan-netztrennung-mit-routing-oder-acl-487543.html

Ausgedruckt am: 12.07.2025 um 14:07 Uhr

7 Kommentare

Neuester Kommentar

Wenn "ip routing" eingeschaltet wird ist Standardmäßig jedes VLAN untereinader erreichbar.

Binsenweisheit ! Kann ich pro VLAN eine Routingtabelle erstellen

Nein!HP Billigswitches haben wie alle anderen Layer 3 Switch immer eine gemeinsame Routing Tabelle.

Ausnahme sind die Modelle die das "VRF" Feature supporten also die Virtualisierung von Layer 3 Domains. Können die HP Billigteile aber m.E. nicht und ist hier auch so oder so sinnfrei in dem Design !

oder geht das besser über ACL? Wenn ja wie?

Ja !Beispiel mit dem Server VLAN was alle Clients erreichen muss.

!

access-list 101 permit ip 10.0.10.0 0.0.0.255 10.0.21.0 0.0.0.255

access-list 101 permit ip 10.0.10.0 0.0.0.255 10.0.22.0 0.0.0.255

access-list 101 permit ip 10.0.10.0 0.0.0.255 10.0.23.0 0.0.0.255

access-list 101 deny ip 10.0.10.0 0.0.0.255 any

!

vlan 10

name "Server"

untagged 1

ip address 10.0.10.254 255.255.255.0

access-group 101 in

!

Fertisch !

Einfach nur mal im HP/Aruba Handbuch das Kapitel Security/Access Lists lesen !!

Hallo,

Alternativ könnte man zu der Lösung von @aqui auch das Routing anpassen.

Eine Default Route

ist nicht immer optimal.

hier kannst du mit der Route

besser skalieren...

benötigst dann aber für jedes Netzt ein eigene Route und musst die Default Route löschen

brammer

Alternativ könnte man zu der Lösung von @aqui auch das Routing anpassen.

Eine Default Route

ip route 0.0.0.0 0.0.0.0 10.0.254.253

ist nicht immer optimal.

hier kannst du mit der Route

ip route 10.0.10.0 255.255.255.0 10.0.254.253besser skalieren...

benötigst dann aber für jedes Netzt ein eigene Route und musst die Default Route löschen

brammer

Hallo aqui,

ich möchte hier gerne auch nochmal einhaken:

In der VLAN-Konfig schreibst Du "access-group 101 in". Aus welcher Richtung betrachte ich "in"? NUR die Subnetze 10.0.21.0-10.0.23.0 dürfen "in" das VLAN 10 senden? Was ist mit dem Rückweg von Server in Richtung Client-Subnetz? Ist das mit der Regel automatisch erlaubt?

Danke und Gruß

ich möchte hier gerne auch nochmal einhaken:

In der VLAN-Konfig schreibst Du "access-group 101 in". Aus welcher Richtung betrachte ich "in"? NUR die Subnetze 10.0.21.0-10.0.23.0 dürfen "in" das VLAN 10 senden? Was ist mit dem Rückweg von Server in Richtung Client-Subnetz? Ist das mit der Regel automatisch erlaubt?

Danke und Gruß

wenn das VLAn-Gateway und mitunter angeschlossene Clients auf dem gleichen Switch liegen bzw. hängen?

Ist etwas unklar was du damit genau meinst....??Nur so viel...

Die Access Lists liegt immer auf dem Layer 3 Interface eines Switches, also da wo geroutet wird. Von wo du die Clients herantransportierst spielt dabei keine Rolle, das kann auf einem anderen Switch sein der per Tagged Uplink angeschlossen ist.

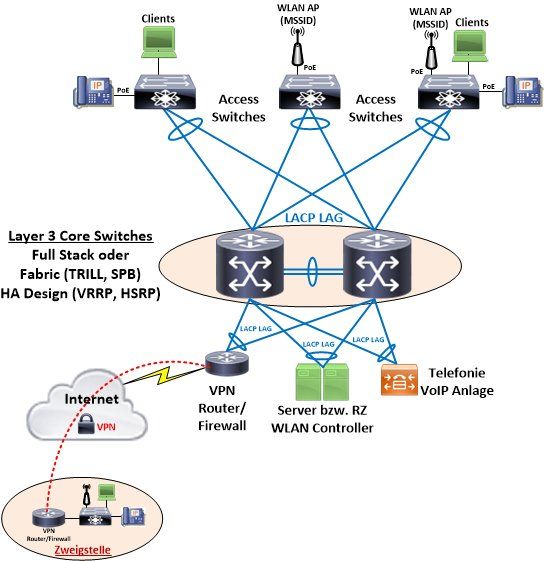

Das was zählt ist das L3 Interface. Wenn du ein klassisches Design wie z.B. dieses nimmst:

Die Clients werden ganz normal über die Uplinks aus dem Access Bereich an den L3 Core gebunden.

Sollte bei dir ja genau so aussehen oder so ähnlich...