CMD startet CMD als Admin inkl. Skript

Hallo,

ich möchte ein Skript (ohne Admin) starten, das ein Skript startet (und als Admin ausführt)

Skript A: (liegt am USB Stick und wird von einem User ohne Admin Rechten doppel geklickt)

Skript B: (liegt am USB Stick, wird von Skript A gestartet und verlangt ein Passwort)

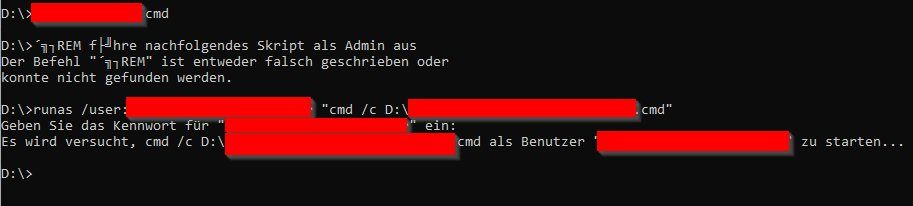

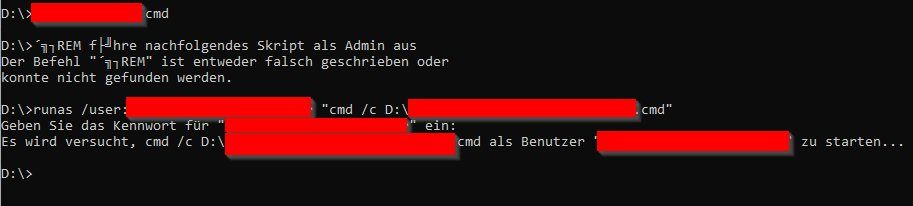

Hier der Auszug vom CMD Fenster (das als nicht Admin gestartet ist)

---

Das Problem ist, das das Skript als nicht Admin ausgeführt wird.

schreibt man aber:

dann wird ein neues CMD Fenster geöffnet mit Admin Rechte.

Geht das nicht, wenn man einen Pfad mitgibt ?

Auf dem System wo ich bin, ist die Rechte Maustaste deaktiviert.

Und ich möchte mir es sparen, das ich ein CMD als Admin aufrufe und zum Skript navigiere.

Danke

LG K

ich möchte ein Skript (ohne Admin) starten, das ein Skript startet (und als Admin ausführt)

Skript A: (liegt am USB Stick und wird von einem User ohne Admin Rechten doppel geklickt)

REM führe nachfolgendes Skript als Admin aus

runas /user:Administrator "cmd /c D:\SkriptB.cmd" Skript B: (liegt am USB Stick, wird von Skript A gestartet und verlangt ein Passwort)

REM Teste ob Skript als Admin gestartet wird

echo "Test" >> C:\test.txt Hier der Auszug vom CMD Fenster (das als nicht Admin gestartet ist)

---

Das Problem ist, das das Skript als nicht Admin ausgeführt wird.

schreibt man aber:

runas /user:Administrator cmdGeht das nicht, wenn man einen Pfad mitgibt ?

Auf dem System wo ich bin, ist die Rechte Maustaste deaktiviert.

Und ich möchte mir es sparen, das ich ein CMD als Admin aufrufe und zum Skript navigiere.

Danke

LG K

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 551799

Url: https://administrator.de/forum/cmd-startet-cmd-als-admin-inkl-skript-551799.html

Ausgedruckt am: 03.08.2025 um 01:08 Uhr

6 Kommentare

Neuester Kommentar

Moin Moin,

Was Ich für Admin Rechte Abfrage benutze ist das folgende:

Das fragt einfach ab ob das Skript elevated läuft.

Wenn nicht fragt es danach

Just my Senf

Tom

Was Ich für Admin Rechte Abfrage benutze ist das folgende:

@echo off &setlocal enableextensions ENABLEDELAYEDEXPANSION

@prompt -$G

echo Run shell as UAC ADMIN

:: Automatically check & get admin rights

::

:: A sincere Thanks to Matt (http://stackoverflow.com/users/1016343/matt) over @ Stackoverflow.com (http://stackoverflow.com/questions/7044985/how-can-i-auto-elevate-my-batch-file-so-that-it-requests-from-uac-admin-rights) for sharing this great piece of scripting.

::

:checkPrivileges

NET FILE 1>NUL 2>NUL

if /I '%errorlevel%' == '0' ( goto gotPrivileges ) else ( goto getPrivileges )

:getPrivileges

if /I '%1'=='ELEV' (shif /It & goto gotPrivileges)

ECHO.

ECHO **************************************

ECHO Invoking UAC for Privilege Escalation

ECHO **************************************

setlocal DisableDelayedExpansion

set "batchPath=%~0"

setlocal EnableDelayedExpansion

ECHO Set UAC = CreateObject^("Shell.Application"^) > "%temp%\OEgetPrivileges.vbs"

ECHO UAC.ShellExecute "!batchPath!", "ELEV", "", "runas", 1 >> "%temp%\OEgetPrivileges.vbs"

"%temp%\OEgetPrivileges.vbs"

exit /B

cls

:gotPrivileges

::Persoenliches SkriptDas fragt einfach ab ob das Skript elevated läuft.

Wenn nicht fragt es danach

Just my Senf

Tom

Ich bin Neugierig gewesen.

Wie zu erwarten, und gehofft, Schneller

Nochmals Danke!

Mein Script um das von einem beliebigen Ort lokal zu holen und lokal unter c:\tmp-data auszufuehren

Wie zu erwarten, und gehofft, Schneller

Nochmals Danke!

Mein Script um das von einem beliebigen Ort lokal zu holen und lokal unter c:\tmp-data auszufuehren

@echo off

setlocal enableextensions ENABLEDELAYEDEXPANSION

@prompt -$G

md "c:\TMP-DATA"

set Auszufuehrend="c:\TMP-DATA\%~n0.cmd"

copy "%~0" "c:\TMP-DATA\%~n0.cmd"

:ask_for_ADMIN-Rights

net session >nul 2>&1 || (powershell -EP Bypass -NoP -C start '"%Auszufuehrend%'" -verb runas &exit /b)

timeout /t 3 >NUL

:Get-ADMIN-Rights