Erreichbarkeit der Geräte im Heimnetzwerk bei gleichzeitig aktiver OpenVPN-Verbindung

Hallo an alle hier im Forum!

Gleich vorweg: ich hab mir mein Wissen großteils selbst angeeignet und bin mit den Fachbegriffen nicht immer so vertraut. Also bitte um Nachsicht.

Nun zu meinem Problem/meiner Frage:

Wenn ich von meinem PC aus eine OpenVPN-Verbindung zu einer entfernten Synology Disk Station aktiv habe, kann ich die lokalen Geräte im Netzwerk nicht mehr mit deren IP-Ardesse erreichen.

Die Diskstation im lokalen Netzwerk ist aber z.B. über die dyndns-Adresse erreichbar. Woran kann das liegen?

Vor dem Windows10 1809 Update hatte ich das Problem auch, aber da konnte ich es mit der Priorität der Netzwerkadapter regeln. Nun ist diese Möglichkeit entfernt worden und mit dem Einstellen der Metrik funktioniert es nicht.

Danke schon mal für Eure Hilfe!

Stefan

Gleich vorweg: ich hab mir mein Wissen großteils selbst angeeignet und bin mit den Fachbegriffen nicht immer so vertraut. Also bitte um Nachsicht.

Nun zu meinem Problem/meiner Frage:

Wenn ich von meinem PC aus eine OpenVPN-Verbindung zu einer entfernten Synology Disk Station aktiv habe, kann ich die lokalen Geräte im Netzwerk nicht mehr mit deren IP-Ardesse erreichen.

Die Diskstation im lokalen Netzwerk ist aber z.B. über die dyndns-Adresse erreichbar. Woran kann das liegen?

Vor dem Windows10 1809 Update hatte ich das Problem auch, aber da konnte ich es mit der Priorität der Netzwerkadapter regeln. Nun ist diese Möglichkeit entfernt worden und mit dem Einstellen der Metrik funktioniert es nicht.

Danke schon mal für Eure Hilfe!

Stefan

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 427414

Url: https://administrator.de/forum/erreichbarkeit-der-geraete-im-heimnetzwerk-bei-gleichzeitig-aktiver-openvpn-verbindung-427414.html

Ausgedruckt am: 18.07.2025 um 06:07 Uhr

36 Kommentare

Neuester Kommentar

Hallo,

Fehlerhafte Konfiguration deiner OpenVPN Verbindung bzw. deines Tunnels auf deiner Seite. Ein Route /print vor dem VPN Aufbau und nach dem VPN Aufbau zeigt es dir.

Gruß,

Peter

Fehlerhafte Konfiguration deiner OpenVPN Verbindung bzw. deines Tunnels auf deiner Seite. Ein Route /print vor dem VPN Aufbau und nach dem VPN Aufbau zeigt es dir.

Gruß,

Peter

Hallo Stefan,

Sollten diese beiden IP-Adressen im selben Netz liegen, wären Schwierigkeiten vorprogrammiert.

Gruß Frank

Zitat von @BrStefan:

Wenn ich von meinem PC aus eine OpenVPN-Verbindung zu einer entfernten Synology Disk Station aktiv habe, kann ich die lokalen Geräte im Netzwerk nicht mehr mit deren IP-Ardesse erreichen.

Welche IP-Adresse erhält Deine PC für die OpenVPN-Verbindung und welche IP-Adresse hat der PC im Lan?Wenn ich von meinem PC aus eine OpenVPN-Verbindung zu einer entfernten Synology Disk Station aktiv habe, kann ich die lokalen Geräte im Netzwerk nicht mehr mit deren IP-Ardesse erreichen.

Sollten diese beiden IP-Adressen im selben Netz liegen, wären Schwierigkeiten vorprogrammiert.

Gruß Frank

Hallo,

Ein Fenster mit CMD Öffnen, dort dann eintippeln und nach drücken der Entertaste (Eingabetaste / Returntaste) sich die Ausgabe anschauen. Die Lösung steht dort wo die 0.0.0.0 als Netzwerkuiel steht. Dein VPN leitet alles in den VPN Tunnel, auch alles für deinLAN und natürlich auch Internet.

Gruß,

Peter

Ein Fenster mit CMD Öffnen, dort dann

route printGruß,

Peter

Hallo Stefan,

das hängt von den jeweils gesetzten Subnetzmasken ab.

Poste doch mal ein

Gruß Frank

das hängt von den jeweils gesetzten Subnetzmasken ab.

Poste doch mal ein

ipconfig /all und ein route print wenn Du unsicher bist.Gruß Frank

bin mit den Fachbegriffen nicht immer so vertraut. Also bitte um Nachsicht.

Kein Problem... kann ich die lokalen Geräte im Netzwerk nicht mehr mit deren IP-Ardesse erreichen.

Dann hast du aber grundlegend irgendwas falsch gemacht !!Sehr wahrscheinlich hast du den typischen Anfängerfehler begangen ?!!

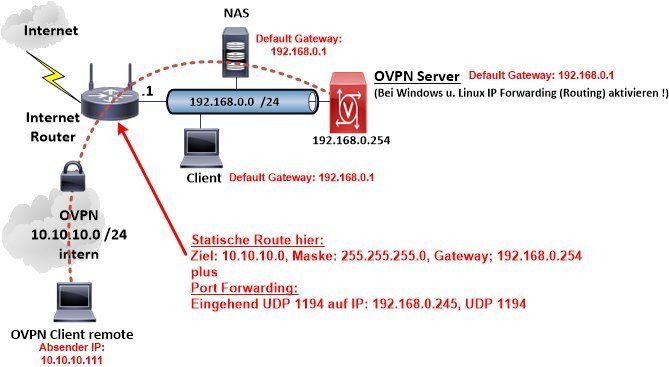

Passiert leider häufig wenn man den OVPN Server nicht in der Peripherie nutzt auf Router oder Firewall wie HIER beschrieben sondern im internen LAN.

Sicherheitstechnisch ist das immer sehr bedebnklich, denn du musst ein Loch in deine Router Firewall bohren die dir ungeschützten Internet Traffic ins lokale, private Netz lässt. Kein besonders gutes Design aber auch hier erstmal nicht der Punkt. Zurück zu deinem Problem...

Wenn du mit deinem Client am OpenVPN Server (Synology) ankommst hast du eine Absender IP Adresse aus dem internen OpenVPN IP Netzwerk.

Das ist das IP Netzwerk was du mit server 10.10.10.0 255.255.255.0 in der OpenVPN Server Konfig definiert hast.

Soweit so gut...

Willst du damit dann z.B. auf einen Webserver im lokalen LAN zugreifen will der seinen Antwort Pakete an eine 10.10.10.x IP Adresse schicken.

Liegt das lokale LAN z.B. in 192.168.0.0 /24 muss er es an sein Default Gateway senden im Netz. Das ist in der Regel der lokale Internet (DSL) Router.

Hat dieser keine statische Route der das 10.10.10.0er Netz dann an den OpenVPN Router sendet und damit zum Ziel, sendet dieser es zum Provider wo es im Nirwana verschwindet ! (Private RFC 1918 IP Adressen werden im Internet nicht geroutet !)

Fazit:

Du benötigst also eine statische Route in des OpenVPN netzwerk auf deinem lokalen Internet Router.

Diese hast du als Anfänger mit Sicherheit vermutlich vergessen ?!

Dieses Bild zeigt dir was routingtechnisch passiert:

Damit ist dir vermutlich klar warum es ohne eine statische Route nicht geht bei dir mit den lokalen IPs ?!

Wenn du nur mal ein Traceroute (tracert bei Windows) gemacht hättest, hättest du es vermutlich auch leicht selbst gesehen

Korrigiere also die statische Route dann klappt das auch sofort !

Nochwas:

Denke dran: Wenn deine Zielsysteme Windows Rechner im lokalen LAN sind blockt deren lokale Firewall auch fremde Netze. Hier musst du ggf. auch die lokale Firewall anpassen.

Hallo BrStefan,

kenne mich im Detail mit OpenVPN nicht aus, aber dir fehlt ein "Split-Tunneling": reddit.com/r/qnap/comments/6zjbbb/need_to_setup_openvpn_as_split ...

Im OpenVPN (Server-seitig) soll es eine Option "Use this connection as a default gateway for remote devices" geben, welche nicht aktiviert werden darf, sonst tritt genau das Problem auf was du schilderst.

Gruß

bloody

kenne mich im Detail mit OpenVPN nicht aus, aber dir fehlt ein "Split-Tunneling": reddit.com/r/qnap/comments/6zjbbb/need_to_setup_openvpn_as_split ...

Im OpenVPN (Server-seitig) soll es eine Option "Use this connection as a default gateway for remote devices" geben, welche nicht aktiviert werden darf, sonst tritt genau das Problem auf was du schilderst.

Gruß

bloody

Hallo,

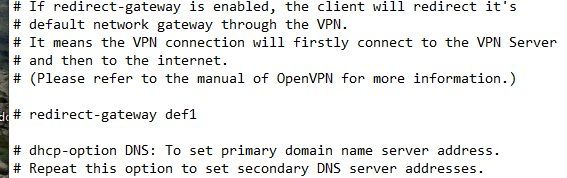

du musst in der Konfigurationsdatei "redirect-gateway def1" (o.ä.) auskommentieren: (Quelle: blog.arrogantrabbit.com/vpn/OpenVPN-Split-Tunnel-on-Synology/#ge ..)

du musst in der Konfigurationsdatei "redirect-gateway def1" (o.ä.) auskommentieren:

the next option is important. You would want to make a two copies of .ovpn profiles, one we will use for split tunnel, in which redirect-gateway shall be commented out. In the other one, for full tunnel, leave it uncommented.

# If redirect-gateway is enabled, the client will redirect it's

# default network gateway through the VPN.

# It means the VPN connection will firstly connect to the VPN Server

# and then to the Internet.

# (Please refer to the manual of OpenVPN for more information.)

redirect-gateway def1

Hallo,

Soso

Gruß,

Peter

Soso

Bei mir aber läuft "nur" der LAN-Verkehr dorthin...

Das Bild deines Route Print aus Erreichbarkeit der Geräte im Heimnetzwerk bei gleichzeitig aktiver OpenVPN-Verbindung ist wenn der VPN Tunnel steht oder wenn du kein VPN Tunnel aufgebaut hast?Gruß,

Peter

Hallo,

Und wie sieht dein Route Print aus wenn der Tunnel nicht aufgebaut ist? Auch ein ipconfig /all beilegen.

Gruß,

Peter

Und wie sieht dein Route Print aus wenn der Tunnel nicht aufgebaut ist? Auch ein ipconfig /all beilegen.

Gruß,

Peter

Das Posting oben ist sinnfrei !

Da ist entweder der VPN Tunnel nicht aktiv (Tunnel Adapter Interface fehlt völlig) und deshalb fehlen die korrekten Routen.

Die Default Route zeigt hier auf 10.0.0.138 also via LAN Interface auf den dortigen LAN Router.

Von VPN weit und breit nichts zu sehen ?!

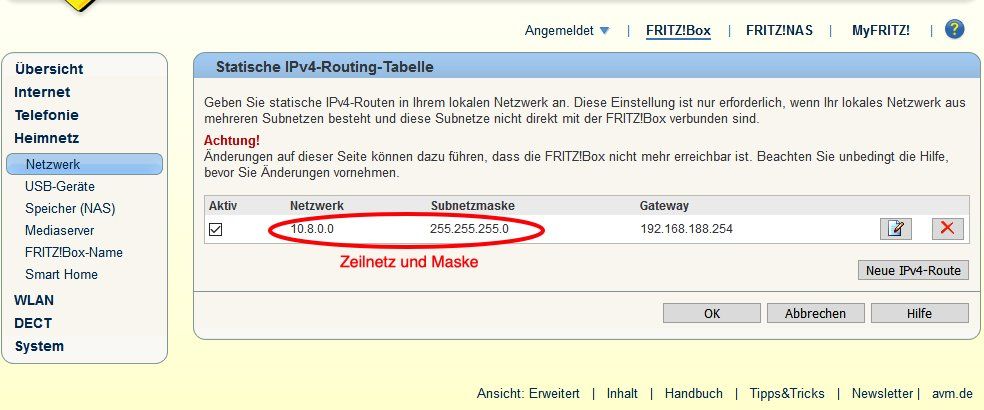

Die trägst du unter dem Menüpunkt "IP Routing" oder "Routing" ein !

Bei der FritzBox z.B. findest du es unter den Einstellungen Netzwerk !:

Dort muss aber am Server dann zwingend ein Push Route Kommando rein damit das lokale LAN am OVPN Server an den Client und dessen Routing Tabelle übermittelt wird !!

Bei dir also: push "route 10.0.0.0 255.255.255.0"

Guckst du auch hier:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Bei aktivem VPN Tunnel kannst du dann am OpenVPN Client mit route print (sofern Winblows) sehen das die Route ins 10.0.0.0 /24er Netz in den Tunnel geroutet wird.

Wie bereits gesagt...OHNE die (vermutlich) fehlende statische Route an deinem Internet Router kann das niemals funktionieren.

Wie du selber sagst, die Traceroute Kommando laufen dann ins Leere, sprich via Provider ins Nirwana !!

Da ist entweder der VPN Tunnel nicht aktiv (Tunnel Adapter Interface fehlt völlig) und deshalb fehlen die korrekten Routen.

Die Default Route zeigt hier auf 10.0.0.138 also via LAN Interface auf den dortigen LAN Router.

Von VPN weit und breit nichts zu sehen ?!

Wo stelle ich die statische Route ein? Im Router finde ich nichts passendes dazu...

Ohne diese statische Route wird es NICHT funktionieren !!Die trägst du unter dem Menüpunkt "IP Routing" oder "Routing" ein !

Bei der FritzBox z.B. findest du es unter den Einstellungen Netzwerk !:

"redirect-gateway def1" ist bei mir auskommentiert. Soweit ich dass verstehe würde sonst ja der ganze Internetverkehr über die VPN-Verbindung laufen.

Ja das ist richtig !Dort muss aber am Server dann zwingend ein Push Route Kommando rein damit das lokale LAN am OVPN Server an den Client und dessen Routing Tabelle übermittelt wird !!

Bei dir also: push "route 10.0.0.0 255.255.255.0"

Guckst du auch hier:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Bei aktivem VPN Tunnel kannst du dann am OpenVPN Client mit route print (sofern Winblows) sehen das die Route ins 10.0.0.0 /24er Netz in den Tunnel geroutet wird.

Wie bereits gesagt...OHNE die (vermutlich) fehlende statische Route an deinem Internet Router kann das niemals funktionieren.

Wie du selber sagst, die Traceroute Kommando laufen dann ins Leere, sprich via Provider ins Nirwana !!

Hallo,

Das ist soweit OK für dein LAN ohne aufgebauten VPN Tunnel. Und wenn dein VPN Tunnel aufgebaut ist ist es auch OK. Irgendwelche Firewall Regeln gesetzt oder deine Konfiguration am Server/Client ist fehlerhaft welche dein zugriff auf lokale Gerätschaften (z.B. Router mit IP 10.0.0.128) hindert.

Gruß,

Peter

Das ist soweit OK für dein LAN ohne aufgebauten VPN Tunnel. Und wenn dein VPN Tunnel aufgebaut ist ist es auch OK. Irgendwelche Firewall Regeln gesetzt oder deine Konfiguration am Server/Client ist fehlerhaft welche dein zugriff auf lokale Gerätschaften (z.B. Router mit IP 10.0.0.128) hindert.

Gruß,

Peter

Hallo,

Aber der TO will ja nur

Und da braucht es eben keine Route. Oder redet der TO von dem entfernten (Remote) Netz und hat es als lokal bezeichnet? lokale IPs sind im 10.0.0.0/24 und remote IPs sind im 10.8.0.0/24 Netz.

@@BrStefan

Welche IPs aus welchem Netz kannst du nicht erreichen?

Gruß,

Peter

Aber der TO will ja nur

kann ich die lokalen Geräte im Netzwerk nicht mehr mit deren IP-Ardesse erreichen

@@BrStefan

Welche IPs aus welchem Netz kannst du nicht erreichen?

Gruß,

Peter

Und da braucht es eben keine Route.

M.E. doch ! Beispiel:Wenn er mit der internen OpenVPN Adresse 10.8.0.x /24 (die sein Client ja zweifelsohne hat wenn er aktiv im OpenVPN eingewählt ist) z.B. einen lokalen Drucker im LAN mit der IP 10.0.0.100 /24 anspricht kommen dort seine OVPN IP Client Pakete zweifelsohne an.

Der Drucker muss ja aber auf die 10.8.0.x Client IP dann antworten und merkt das das ja kein Datenstrom aus dem lokalen LAN 10.0.0.0 /24 ist den er direkt bedienen kann und schickt somit die Antwortpakete also an den Router der ja sein Default Gateway ist.

Der wiederum sieht nun in seine Routing Tabelle was er mit dem 10.8.0.0x Paket machen soll und hat dort keine Route die das 10.8.0.x Antwortpaket wieder zum OVPN Server, sprich dem NAS und dann zurück zum Client schickt.

Also nimmt er die Default Route ins Internet und damit Richtung Provider und dort direkt in dessen RFC 1918 Filter...auf Nimmerwiedersehn.

Sein ins Leere laufende Traceroute zeigt das ja auch...

Siehe auch hier:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Das resultiert daraus das der TO den VPN Server nicht in der Peripherie, sprich dem Internet Router hat, sondern innerhalb seines lokalen LANs ! Das o.a. Bild veranschaulicht das doch deutlich.

Hallo,

Das wort lokalen gehört dort wirklich nicht hin. Lokal ist immer im eigenen Netz oder der eigene Rechner, egal ob Client oder Server

Aber schön das auch das nun geklärt ist und du auf entfernte Gerätschaften endlich zugreifen kannst.

Dann bitte noch den grünen Balken dran Wie kann ich einen Beitrag als gelöst markieren?

Gruß,

Peter

Zitat von @BrStefan:

Ich hab diese Option am VPN-Server der Diskstation mal deaktiviert und siehe es funktioniert!

Du hast von dem Remote entfernten Netzwerk die ganze Zeit geredet. Aber lies mal dein geschriebenesIch hab diese Option am VPN-Server der Diskstation mal deaktiviert und siehe es funktioniert!

Wenn ich von meinem PC aus eine OpenVPN-Verbindung zu einer entfernten Synology Disk Station aktiv habe, kann ich die lokalen Geräte im Netzwerk nicht mehr mit deren IP-Ardesse erreichen.

Aber schön das auch das nun geklärt ist und du auf entfernte Gerätschaften endlich zugreifen kannst.

Dann bitte noch den grünen Balken dran Wie kann ich einen Beitrag als gelöst markieren?

Gruß,

Peter

Mein Router ist ein technicolor TG588v (von A1). Leider keine Frizbox, o.ä.

Angeblich kann man dort via Telnet problemlos statische Routen definieren:dieschmids.at/forum/19-technicolor-thomson/52774-a1-technicolor- ...

lehollandaisvolant.net/tout/_misc/telnet/

Hier findest du das Kommando auf Seite 629:

web.archive.org/web/20160616035221/http://npr.me.uk/TG587nv2-EN- ...

Du solltest nachdem du per Telnet (z.B. PuTTY ) drauf bist erstmal ip rtlist eingeben um zu checken das es geht und ob die Routing Tabelle des Routers ausgegeben wird.

Dann mit ip rtadd dst 10.8.0.0 dstmask 255.255.255.0 gateway 10.0.0.x die statische Route hinzufügen ! (10.0.0.x ist die lokale LAN IP Adresse des OVPN Servers !)

Klappt das dananch wieder mit ip rtlist checken ob die Route in die Tabelle übernommen wurde und wenn ja dann mit saveall sichern.

Fertisch !

Wenn du jetzt ein ping 10.8.0.0 von einem lokalen PC im LAN machst und damit das interne VPN Netz des OVPN Servers pingst sollte das klappen. Wenn ja klappt auch der remote Zugriff.

Wenn der Billigrouter wider Erwarten keine statischen Routen supportet dann hast du verloren. Dann ist das so nicht realisierbar. Oder nur sehr umständlich wenn du NAT im VPN Tunnel machst. Dann hast du da aber eine Einbahnstrasse vom Zugriff.

Alternativ kannst du auf den zu erreichenden Endgeräten einzelnd eine statische Route in das OVPN netz einstellen.

Skalierbar ist das aber nicht, denn nach 2 Wochen weisst du nicht mehr wo und wo nuicht das eingetragen wurde...

Solche billigen Schrottrouter die der Provider als Dreingabe verschenkt ist bekanntlich unterste Kategoerie an Hardware. Kein Wunder, der Provider will dein monatliches Geld und dich nicht mit Premium HW ausstatten.

Generell sind diese Router großer Mist in VPN Netzen. Am besten wird sein du ersetzt das Ding durch etwas was den Namen Router auch verdient !! Sollte man so oder so immer machen allen schon aus Sicherheitsgründen, denn sehr oft haben diese Billigrouter auch eine eingebaute Schnüffelwanze in Form einer TR096 Schnittstelle.