Free Radius Server zur WLAN Authentifizierung

Hallo Zusammen,

ich möchte einen Freeradius Server dafür nutzen, um einen Router mit WPA2-Enterprise Modus zu betreiben. Dabei möchte ich keine Benutzerkennungen nutzen, sondern Zertifikate.

Also EAP-TLS.

Der Radius Server ist ein Externer als der Access Point. Dieser läuft auf einem Raspi (hostapd ) Soweit ich weiß kann ich Hostapd in einem externen Radius Server einbinden.

MEin Problem ist nur, das ich nicht genau weiß wie ich die Zertifikate generiere.

Eine CA wird dann innerhalb des Radius Servers laufen.

In dem Fall authentifizieren die Clients sich ja dann mit Zertifikaten anstatt mit Kennwort und Username.

KAnn ich die Zertifikate mit eine SQL Datenbank verwalten ?

Es gibt wohl die Möglichkeit mit OpenLDAP und MYSQL.

Vielen Dank.

ich möchte einen Freeradius Server dafür nutzen, um einen Router mit WPA2-Enterprise Modus zu betreiben. Dabei möchte ich keine Benutzerkennungen nutzen, sondern Zertifikate.

Also EAP-TLS.

Der Radius Server ist ein Externer als der Access Point. Dieser läuft auf einem Raspi (hostapd ) Soweit ich weiß kann ich Hostapd in einem externen Radius Server einbinden.

MEin Problem ist nur, das ich nicht genau weiß wie ich die Zertifikate generiere.

Eine CA wird dann innerhalb des Radius Servers laufen.

In dem Fall authentifizieren die Clients sich ja dann mit Zertifikaten anstatt mit Kennwort und Username.

KAnn ich die Zertifikate mit eine SQL Datenbank verwalten ?

Es gibt wohl die Möglichkeit mit OpenLDAP und MYSQL.

Vielen Dank.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 387344

Url: https://administrator.de/forum/free-radius-server-zur-wlan-authentifizierung-387344.html

Ausgedruckt am: 05.08.2025 um 06:08 Uhr

10 Kommentare

Neuester Kommentar

Die groben Grundlagen findest du hier:

heinlein-support.de/sites/default/files/zutrittskontrolle_im_lok ...

erasmus-reinhold-gymnasium.de/delixs/freeradius/radius.pdf

Bzw. einfach mal bei Dr. Google nach freeradius wlan user certificate suchen.

Wie man den Freeradius in den hoastapd integriert findest du u.a. hier:

exitno.de/linux_wlan/

heinlein-support.de/sites/default/files/zutrittskontrolle_im_lok ...

erasmus-reinhold-gymnasium.de/delixs/freeradius/radius.pdf

Bzw. einfach mal bei Dr. Google nach freeradius wlan user certificate suchen.

Wie man den Freeradius in den hoastapd integriert findest du u.a. hier:

exitno.de/linux_wlan/

Der Server nimmt meine Anmeldung an und gibt ein Accept zurück.

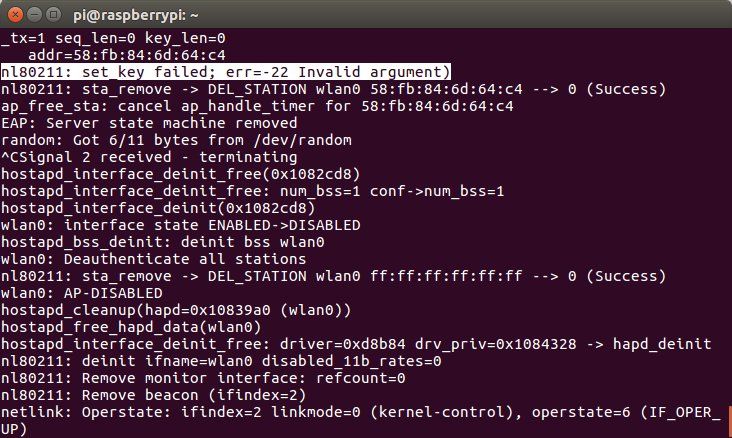

Tadaa ! Das ist ja schonmal die halbe Miete !Das einzige Problem ist, der PI ZEro.

Mmmmhhh, wieso. Ob auf einem Zero, einem richtigen oder einen ganz richtigen PC ist doch egal. Die FreeRadius Software ist doch immer gleich. Die hardware spielt dabei keinerlei Rolle. Weisst du auch sicher selber...?!Wie ich sehe kann er kein KEy setzen.

Ist das ein Zero mit WLAN ??Oder nutzt du einen ohne WLAN mit einem USB Adapter ??

Die nl80211 Fehlermeldung kommt vom hostapd und NICHT vom FreeRadius !

Hier findest du ein paar Tips zur grundlegenden Konfig des hostapd auf einem Zero:

heise.de/ct/ausgabe/2017-22-Digitales-Flugblatt-Raspberry-Pi-mit ...

Hilfreich wäre es wenn du hier mal deine hostapd.conf postest. Ansonsten müssen wir raten oder die Glaskugel bemühen...

TKIP ist tödlich auf dem Client bzw. AP. Das solltest du niemals mehr verwenden !

Ein stabile Grundkonfig sähe so aus:

Der Fehler tritt vermehrt mit der Nutzung von TKIP auf. Also TKIP mal dediziert abschalten. Sollter man so oder so immer !

Googelt man diesen Fehler soll der RasPi onboard Chipsatz angeblich kein 802.11w supporten was das auslöst.

Bei WPA-EAP sollte man ausserdem immer ieee80211w=2 im Setup setzen.

Da der Chipsatz aber recht neu und aktuell ist, ist das schwer vorstellbar.

Zur not mal alternativ mit einem USB Stick probieren.

reichelt.de/wlan-adapter-usb-150-mbit-s-tplink-tl-wn722n-p125227 ...

o.ä.

Ein stabile Grundkonfig sähe so aus:

interface=wlan0

driver=nl80211

ssid=RaspberryPi-AP

country_code=DE

ieee80211d=1

hw_mode=g

ieee80211n=1

wmm_enabled=1

channel=3

# Timing Parameter

max_num_sta=32

macaddr_acl=0

auth_algs=1

ignore_broadcast_ssid=0

# Radius Settings

ieee8021x=1

#

own_ip_addr=10.22.10.11

auth_server_addr=10.211.10.227

auth_server_port=1812

auth_server_shared_secret=*secret*

# WPA Schluesseleinstellungen u. Passwort

wpa=2

wpa_passphrase=raspberry123

wpa_key_mgmt=WPA-EAP

rsn_pairwise=CCMP

wpa_pairwise=CCMP Der Fehler tritt vermehrt mit der Nutzung von TKIP auf. Also TKIP mal dediziert abschalten. Sollter man so oder so immer !

Googelt man diesen Fehler soll der RasPi onboard Chipsatz angeblich kein 802.11w supporten was das auslöst.

Bei WPA-EAP sollte man ausserdem immer ieee80211w=2 im Setup setzen.

Da der Chipsatz aber recht neu und aktuell ist, ist das schwer vorstellbar.

Zur not mal alternativ mit einem USB Stick probieren.

reichelt.de/wlan-adapter-usb-150-mbit-s-tplink-tl-wn722n-p125227 ...

o.ä.