HPE Aruba 2920 ACL access-group auf VLAN WB 16

Hallo zusammen

Dies ist meine erste Frage in diesem Forum.

Ich hoffe, ihr könnt mir folgende Fragen beantworten und mir eventuell ein Dokument verlinken, in welchem alles genau beschrieben ist.

Wie einzelne ACLs erstellt werden, ist mir verständlich.

Dazu habe ich auch schon gute Anleitungen gefunden.

Aber für die Zuweisung der ACLs auf die VLANs habe ich noch keine gute Anleitung gefunden.

1. Wie können die ACLs auf ein VLAN zugewiesen werden?

Ich habe schon folgende Beispiele gefunden:

z.B.

vlan 19

ip access-group "101" vlan

ip access-group "111" vlan-in

Wie sind die genauen Befehle für "in" und "out" oder in+out?

2. Wie kann eine Stateful ACL erstellt werden?

Anwendungsbeispiel:

Ich will vom Management-VLAN mit allen IPs und Ports in das Client-VLAN kommen.

Das Client-VLAN darf aber keinen Zugriff auf das Management VLAN haben.

Wenn ich nun die ACL «deny Client-VLAN zu Management-VLAN» erstellt habe, erreiche ich vom Management-VLAN aus nichts mehr im Client-VLAN.

Da die Rückantwort geblockt ist, da ACLs unidirectional sind.

Bei Cisco gibt es das keyword established.

Beispiel ACL:

PERMIT tcp any gt1023 host 192.168.1.1 eq 443 established

Wie ist das bei den HPE 2920/30ern?

Wie kann ich das Anwendungsbeispiel mit ACLs umsetzten?

Vielen Dank bereits im Voraus für eure Hilfe.

Gruss

chsystemer

Dies ist meine erste Frage in diesem Forum.

Ich hoffe, ihr könnt mir folgende Fragen beantworten und mir eventuell ein Dokument verlinken, in welchem alles genau beschrieben ist.

Wie einzelne ACLs erstellt werden, ist mir verständlich.

Dazu habe ich auch schon gute Anleitungen gefunden.

Aber für die Zuweisung der ACLs auf die VLANs habe ich noch keine gute Anleitung gefunden.

1. Wie können die ACLs auf ein VLAN zugewiesen werden?

Ich habe schon folgende Beispiele gefunden:

z.B.

vlan 19

ip access-group "101" vlan

ip access-group "111" vlan-in

Wie sind die genauen Befehle für "in" und "out" oder in+out?

2. Wie kann eine Stateful ACL erstellt werden?

Anwendungsbeispiel:

Ich will vom Management-VLAN mit allen IPs und Ports in das Client-VLAN kommen.

Das Client-VLAN darf aber keinen Zugriff auf das Management VLAN haben.

Wenn ich nun die ACL «deny Client-VLAN zu Management-VLAN» erstellt habe, erreiche ich vom Management-VLAN aus nichts mehr im Client-VLAN.

Da die Rückantwort geblockt ist, da ACLs unidirectional sind.

Bei Cisco gibt es das keyword established.

Beispiel ACL:

PERMIT tcp any gt1023 host 192.168.1.1 eq 443 established

Wie ist das bei den HPE 2920/30ern?

Wie kann ich das Anwendungsbeispiel mit ACLs umsetzten?

Vielen Dank bereits im Voraus für eure Hilfe.

Gruss

chsystemer

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 352343

Url: https://administrator.de/forum/hpe-aruba-2920-acl-access-group-auf-vlan-wb-16-352343.html

Ausgedruckt am: 12.07.2025 um 15:07 Uhr

6 Kommentare

Neuester Kommentar

Bei HPE/Aruba war, wenn ich mich recht erinnere, immer alles stateless.

Versuch doch ansonsten mal die gängiste Varianten von ACLs, die letzte Zeile ist ein >deny any any< und oben drüber gibst du das frei, was du brauchst.

Moin,

Gruß,

Dani

Bei Cisco gibt es das keyword established.

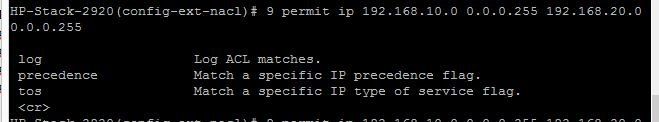

gibt es bei HP Procurve ACLs auch. Genauer gesagt bei Extendend ACLs. Hier ein Beispiel wie solch eine Regel aussehen kann.Gruß,

Dani