KERBEROS bzw. SPNEGOS Authentifzierung auf Terminalservern nicht funktional

Hallo zusammen,

leider kenne ich mich mit KERBEROS bzw. SPNEGOS (unser ERP-Dienstleister verwendet beide Begriffe simultan?) nicht aus und kann daher nicht viel Input geben, hoffe aber, dass Ihr dennoch einen Anhaltspunkt für mich habt, wie ich das folgende Problem lösen kann.

Folgende Ausgangssituation:

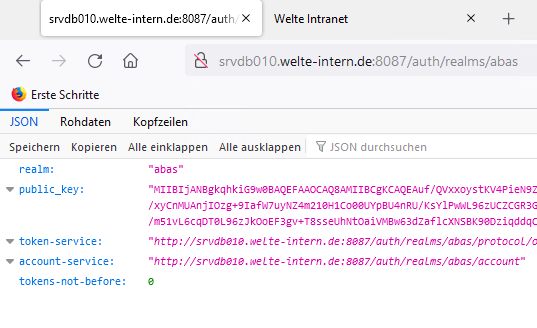

Wir nutzen das ERP System ABAS und haben hier vor wenigen Wochen von unserem ERP-Dienstleister ein vollwertiges Single-Sign-On System welches über Keycloak läuft erhalten. Alles was ich hierzu weiß ist, dass ein AD-User einer Sicherheitsgruppe zugewiesen werden muss und sich dann ab dem nächsten Tag (Sync AD <> Keycloak erfolgt Nachts) am ERP-System anmelden kann.

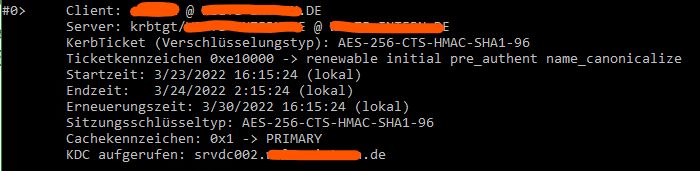

Das System läuft auf den Clients auch wunderbar. Allerdings nicht auf den Terminalservern. Dort scheint es, dass der Nutzer kein Kerberos-Ticket erhält und sich demnach nicht anmelden kann. ERP-System zeigt nämlich eine Login Maske für die SSO Daten an.

Für mich wäre nun die Frage, was an den Terminalservern eingestellt werden muss, dass die Nutzer die sich darauf einloggen ebenfalls ein Kerberos Ticket erhalten können und das SSO nutzen können.

Clients: Win 10 21H1 aufwärts

Terminalserver: Win Server 2016

Beide Server sind virtualisiert auf einem Hochverfügbarkeitscluster-Cluster welcher aus drei Hypervisoren besteht. Untereinander kommunizieren diese über 10 Gbit/s Leitungen.

ERP-Server: Debian 9.13

DC-Server: Win Server 2016

Sollten weitere Angaben von Nöten sein, dann bitte kurz melden, ich gebe dann raus was ich zu dem Thema weiß. Bin eben in diesem Thema blutiger Anfänger. Hat alles unser ERP-Dienstleister gemacht, sagt aber bei diesem Problem, dass Sie keine Schuld daran tragen und wir unsere Systeme korrekt einstellen müssen.

Vielen Dank im Voraus

Ben

leider kenne ich mich mit KERBEROS bzw. SPNEGOS (unser ERP-Dienstleister verwendet beide Begriffe simultan?) nicht aus und kann daher nicht viel Input geben, hoffe aber, dass Ihr dennoch einen Anhaltspunkt für mich habt, wie ich das folgende Problem lösen kann.

Folgende Ausgangssituation:

Wir nutzen das ERP System ABAS und haben hier vor wenigen Wochen von unserem ERP-Dienstleister ein vollwertiges Single-Sign-On System welches über Keycloak läuft erhalten. Alles was ich hierzu weiß ist, dass ein AD-User einer Sicherheitsgruppe zugewiesen werden muss und sich dann ab dem nächsten Tag (Sync AD <> Keycloak erfolgt Nachts) am ERP-System anmelden kann.

Das System läuft auf den Clients auch wunderbar. Allerdings nicht auf den Terminalservern. Dort scheint es, dass der Nutzer kein Kerberos-Ticket erhält und sich demnach nicht anmelden kann. ERP-System zeigt nämlich eine Login Maske für die SSO Daten an.

Für mich wäre nun die Frage, was an den Terminalservern eingestellt werden muss, dass die Nutzer die sich darauf einloggen ebenfalls ein Kerberos Ticket erhalten können und das SSO nutzen können.

Clients: Win 10 21H1 aufwärts

Terminalserver: Win Server 2016

Beide Server sind virtualisiert auf einem Hochverfügbarkeitscluster-Cluster welcher aus drei Hypervisoren besteht. Untereinander kommunizieren diese über 10 Gbit/s Leitungen.

ERP-Server: Debian 9.13

DC-Server: Win Server 2016

Sollten weitere Angaben von Nöten sein, dann bitte kurz melden, ich gebe dann raus was ich zu dem Thema weiß. Bin eben in diesem Thema blutiger Anfänger. Hat alles unser ERP-Dienstleister gemacht, sagt aber bei diesem Problem, dass Sie keine Schuld daran tragen und wir unsere Systeme korrekt einstellen müssen.

Vielen Dank im Voraus

Ben

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 2263802250

Url: https://administrator.de/forum/kerberos-bzw-spnegos-authentifzierung-auf-terminalservern-nicht-funktional-2263802250.html

Ausgedruckt am: 18.07.2025 um 00:07 Uhr

12 Kommentare

Neuester Kommentar

Schade, ich glaube dann bin ich raus, da bin ich nicht sicher genug, um das nebenher aus dem Ärmel zu schütteln.

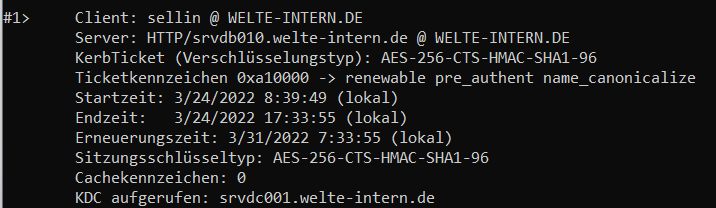

Dennoch ein Tipp: ich lese in der Doku documentation.abas.cloud/en/abas-keycloak/index.html im Beispiel nur von einem einzelnen DC. Habt Ihr beide/alle DCs eingetragen, also

kdc = srvdc001.welte-intern.de

kdc = srvdc002.welte-intern.de

...?

Wenn nein, fragt der TS evtl. nicht immer den eingetragenen DC bzw. kann den eingetragenen nicht erreichen.

Dennoch ein Tipp: ich lese in der Doku documentation.abas.cloud/en/abas-keycloak/index.html im Beispiel nur von einem einzelnen DC. Habt Ihr beide/alle DCs eingetragen, also

kdc = srvdc001.welte-intern.de

kdc = srvdc002.welte-intern.de

...?

Wenn nein, fragt der TS evtl. nicht immer den eingetragenen DC bzw. kann den eingetragenen nicht erreichen.