Lancom - Kein Übertragungskanal verfügbar (Aktiver Verbindungsaufbau) 0x1102

Hallo,

wir haben einen Provider wechsel vorgenommen und haben einen neuen Router Fritzbox 7590 als vorkonfigurierten Einwahlrouter erhalten.

Ich will wieder die zwei Standorte mit den Router Lancom 1721+ VPN mit Lancom 1790ef bzw Lancom 1721+ VPN mit 1611+ verbinden. Einstellungen der Lancom Router sind noch so wie sie vor der Umstellung war. Da funktionierte alles. Was funktioniert ist, die Client Rechner die sich mit der Software Shrewsoft VPN Client sich in den Router 1721+ VPN einwählen. Wie gesagt Router-Router-Verbindung funktioniert nicht.

Konstellation sieht so aus: Provider -> Fritzbox 7590 -> Lancom 1721+ VPN in der Zentrale. An den Standorten unverändert.

In der Fritzbox sind die Ports UDP 500, UDP 4500 und ESP weitergeleitet zum Lancom 1721+ VPN.

Fritzbox ist als Router konfiguriert. Zwischen Fritzbox und Lancom Router ist noch ein kleines Subnetz wo auch unsere Telefonanlage hängt.

Die VPN-Verbindung habe ich so eingestellt wie es Lancom auf der Seite

support.lancom-systems.com/knowledge/display/KB/Manuelle+Konfigu ...

beschrieben hat. Hat ja auch funktioniert mit den alten Provider und der alten Box. Die von uns nicht eingestellt werden konnte.

Was ich noch nicht kontrollierte - weil ich nicht weis wie - wie man im Lancom den ESP oder AH Modus einstellt bzw kontrollieren kann. Auf Webseiten wurde darüber geredet, aber nicht gesagt wo.

Ich vermute an der Fritzbox muß noch was eingestellt werden, aber was? Oder doch im Lancom 1721+ VPN

Für jede Hilfe wäre ich dankbar.

Sollte noch was fehlen, beantworte ich diese.

Gruß Mario

wir haben einen Provider wechsel vorgenommen und haben einen neuen Router Fritzbox 7590 als vorkonfigurierten Einwahlrouter erhalten.

Ich will wieder die zwei Standorte mit den Router Lancom 1721+ VPN mit Lancom 1790ef bzw Lancom 1721+ VPN mit 1611+ verbinden. Einstellungen der Lancom Router sind noch so wie sie vor der Umstellung war. Da funktionierte alles. Was funktioniert ist, die Client Rechner die sich mit der Software Shrewsoft VPN Client sich in den Router 1721+ VPN einwählen. Wie gesagt Router-Router-Verbindung funktioniert nicht.

Konstellation sieht so aus: Provider -> Fritzbox 7590 -> Lancom 1721+ VPN in der Zentrale. An den Standorten unverändert.

In der Fritzbox sind die Ports UDP 500, UDP 4500 und ESP weitergeleitet zum Lancom 1721+ VPN.

Fritzbox ist als Router konfiguriert. Zwischen Fritzbox und Lancom Router ist noch ein kleines Subnetz wo auch unsere Telefonanlage hängt.

Die VPN-Verbindung habe ich so eingestellt wie es Lancom auf der Seite

support.lancom-systems.com/knowledge/display/KB/Manuelle+Konfigu ...

beschrieben hat. Hat ja auch funktioniert mit den alten Provider und der alten Box. Die von uns nicht eingestellt werden konnte.

Was ich noch nicht kontrollierte - weil ich nicht weis wie - wie man im Lancom den ESP oder AH Modus einstellt bzw kontrollieren kann. Auf Webseiten wurde darüber geredet, aber nicht gesagt wo.

Ich vermute an der Fritzbox muß noch was eingestellt werden, aber was? Oder doch im Lancom 1721+ VPN

Für jede Hilfe wäre ich dankbar.

Sollte noch was fehlen, beantworte ich diese.

Gruß Mario

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 665301

Url: https://administrator.de/forum/lancom-kein-uebertragungskanal-verfuegbar-aktiver-verbindungsaufbau-0x1102-665301.html

Ausgedruckt am: 18.07.2025 um 08:07 Uhr

19 Kommentare

Neuester Kommentar

Hallo,

in beiden Lancoms nix verändert ? Die Ports 500 und 4500 sind schon OK. Evtl war m alten Router ja ein Forwarding auf einen anderen Port definiert, kann man da noch reinschauen.

Ich würde einfach mal testen ob man via Lanconfig und Assistent eine neue Einwahlverbindung definieren kann die danach auch geht. Geht das nicht dann wird das mit dem anderen Lancom auf der Gegenstelle auch nicht gehen.

Die Remote Gegenstelle muss den Router ja auch via IP oder DynDns erreichen können. Ohne das geht das stimmigste Portforwarding nicht.

Was für eine TK-Anlage hängt den an der Fritz Box? Exposed Host würde auch gehen. Alternativ würde ich aber eher mir ein passendes Modem holen Zyxel VMG 3006 bzw. den Netzprovider fragen ob er da nix anderes im Angebot hat das wie ein Modem arbeitet, also Transparent.

in beiden Lancoms nix verändert ? Die Ports 500 und 4500 sind schon OK. Evtl war m alten Router ja ein Forwarding auf einen anderen Port definiert, kann man da noch reinschauen.

Ich würde einfach mal testen ob man via Lanconfig und Assistent eine neue Einwahlverbindung definieren kann die danach auch geht. Geht das nicht dann wird das mit dem anderen Lancom auf der Gegenstelle auch nicht gehen.

Die Remote Gegenstelle muss den Router ja auch via IP oder DynDns erreichen können. Ohne das geht das stimmigste Portforwarding nicht.

Was für eine TK-Anlage hängt den an der Fritz Box? Exposed Host würde auch gehen. Alternativ würde ich aber eher mir ein passendes Modem holen Zyxel VMG 3006 bzw. den Netzprovider fragen ob er da nix anderes im Angebot hat das wie ein Modem arbeitet, also Transparent.

Hallo,

ich würde im Lancom da gar nicht von Hand rumfummeln. Standortvernetzung geht prima via Lanconfig und Setup-Asisstent. Man kann mit dem Lanconfig auch den Remote Router managen, muss man halt erlauben dass das möglich ist. Danach kann man es ja wieder ausknipsen.

Zur Fehlersuche würde ich aber erstmal den Weg via Einwählverbindung gehen. Wenn das geht, dann geht auch das andere. Die VPN Profile kann man ja auch einfach via Assistent löschen. Ich mach das immer so, da muss man nicht die einzelnen Menüpunkte abklappern und vergisst nix.

ich würde im Lancom da gar nicht von Hand rumfummeln. Standortvernetzung geht prima via Lanconfig und Setup-Asisstent. Man kann mit dem Lanconfig auch den Remote Router managen, muss man halt erlauben dass das möglich ist. Danach kann man es ja wieder ausknipsen.

Zur Fehlersuche würde ich aber erstmal den Weg via Einwählverbindung gehen. Wenn das geht, dann geht auch das andere. Die VPN Profile kann man ja auch einfach via Assistent löschen. Ich mach das immer so, da muss man nicht die einzelnen Menüpunkte abklappern und vergisst nix.

Der neue Provider ist nicht zufällig ein DS-Lite Provider ? Wenn doch ist VPN damit dann ausgeschlossen.

Ansonsten immer strategisch vorgehen und den Lancom 1721 einmal mit einem laufenden Wireshark PC mit gleicher IP temporär ersetzen.

Dann per VPN Client ein VPN eröffnen und mit dem Wireshark checken ob die FBs wirklich die IPsec Ports forwarden und du am Wireshark IPsec Traffic sehen kannst.

Generell ist so eine Router Kaskade mit doppeltem NAT und Firewalling technisch immer einen miese Lösung. Ganz besonders im Firmen Umfeld. Dort Haben FritzBoxen normal nichts zu suchen. Es wäre technsich sinnvoller die Verbindung direkt mit den Lancoms zu machen und die unnütz als "Durchlauferhitzer" agierenden FritzBoxen aus dem Design zu entsorgen.

Ansonsten immer strategisch vorgehen und den Lancom 1721 einmal mit einem laufenden Wireshark PC mit gleicher IP temporär ersetzen.

Dann per VPN Client ein VPN eröffnen und mit dem Wireshark checken ob die FBs wirklich die IPsec Ports forwarden und du am Wireshark IPsec Traffic sehen kannst.

Generell ist so eine Router Kaskade mit doppeltem NAT und Firewalling technisch immer einen miese Lösung. Ganz besonders im Firmen Umfeld. Dort Haben FritzBoxen normal nichts zu suchen. Es wäre technsich sinnvoller die Verbindung direkt mit den Lancoms zu machen und die unnütz als "Durchlauferhitzer" agierenden FritzBoxen aus dem Design zu entsorgen.

wir haben einen Provider wechsel vorgenommen und haben einen neuen Router Fritzbox 7590 als vorkonfigurierten Einwahlrouter erhalten.

Von welchem Provider zu welchem Provider? Ist die IP-Adresse, die die Fritzbox auf der WAN-Seite bekommt, eine aus einem privaten Netzwerk oder fängt stammt die aus 100.64.0.0/10?Ich will wieder die zwei Standorte mit den Router Lancom 1721+ VPN mit Lancom 1790ef bzw Lancom 1721+ VPN mit 1611+ verbinden.

Mach dich mal dringend an die Modernisierung. Ich bin der Meinung, dass es Sicherheitsupdates gab, die für diese Geräte, aufgrund des Alters nicht mehr herauskamen.PS: Letztes Update für den 1721+ war 2016, für den 1611+ sogar schon 2013.

Zitat von @aqui:

Der neue Provider ist nicht zufällig ein DS-Lite Provider ? Wenn doch ist VPN damit dann ausgeschlossen.

Nicht zwingend, aber mit der teilweise vorhandenen Hardware haut es nicht hin. Der 1790EF kann IPSec über IPv6, die anderen beiden nicht. Der 1721+ kann meine ich nur die IPv6-Basics, der 1611+ nur IPv4 (und IPX könnte er auch noch können).Der neue Provider ist nicht zufällig ein DS-Lite Provider ? Wenn doch ist VPN damit dann ausgeschlossen.

Hallo,

wie schnell sind denn die Anschlüsse, aqui hat da schon recht der die Router sind etwas älter. Wobei das auf das VPN keinen Einfluss haben sollte, bis auf die IP4&6&DSLite Sache, das verhindert ja auch die Kommunikation.

Zweitens könnte es sein, dass die Router etwas Perfomance schlucken und nicht die ganze Bandbreite zur Verfügung stellen können.

Ich hatt vor 1 Jahr mal das Problem, dass VPN Einwahl via W10 nicht mehr ging, weil bei W10 das IKEV1 rausgeflogen ist und der alte Lancom kein IKV4 wegen EOL bekommen hat. Sowas sind dann ungeplante Kollateralschäden;=) Und alles nur weil man Gebühren für den Anschluss sparen wollte, oder mehr Geschwindigkeit haben wollte.

wie schnell sind denn die Anschlüsse, aqui hat da schon recht der die Router sind etwas älter. Wobei das auf das VPN keinen Einfluss haben sollte, bis auf die IP4&6&DSLite Sache, das verhindert ja auch die Kommunikation.

Zweitens könnte es sein, dass die Router etwas Perfomance schlucken und nicht die ganze Bandbreite zur Verfügung stellen können.

Ich hatt vor 1 Jahr mal das Problem, dass VPN Einwahl via W10 nicht mehr ging, weil bei W10 das IKEV1 rausgeflogen ist und der alte Lancom kein IKV4 wegen EOL bekommen hat. Sowas sind dann ungeplante Kollateralschäden;=) Und alles nur weil man Gebühren für den Anschluss sparen wollte, oder mehr Geschwindigkeit haben wollte.

Hallo,

wenn es als Eposed läuft, dann sagt das ja, dass es nicht an dem IPV4/6/DSLite Gedöns liegen kann.

Die Fritte muss das Portforwarding auf die WAN-IP des Lancom machen. Das Zwischen-Netz-Sgement wird ja .178. sein - Ich würde den WAN-Port des LC fix auf eine IP einstellen, 178.10 oder so - DHCP beginnt ja i.d.R. erst ab 178.20. Evt. hast Du ja die interne IP des Lancom genommen ;=)

Nochmal - teste mit Einwahlverbindung und ggf. auch dem Lancom NCP Client in der Testversion - da sieht man im Profil schön was als Alternatvie geommen werden kann.

Und nimm mal den HTTPS Port 443 ins Forwarding mit auf. Oder schau mal in der Lancom KB nach ipsec via https

wenn es als Eposed läuft, dann sagt das ja, dass es nicht an dem IPV4/6/DSLite Gedöns liegen kann.

Die Fritte muss das Portforwarding auf die WAN-IP des Lancom machen. Das Zwischen-Netz-Sgement wird ja .178. sein - Ich würde den WAN-Port des LC fix auf eine IP einstellen, 178.10 oder so - DHCP beginnt ja i.d.R. erst ab 178.20. Evt. hast Du ja die interne IP des Lancom genommen ;=)

Nochmal - teste mit Einwahlverbindung und ggf. auch dem Lancom NCP Client in der Testversion - da sieht man im Profil schön was als Alternatvie geommen werden kann.

Und nimm mal den HTTPS Port 443 ins Forwarding mit auf. Oder schau mal in der Lancom KB nach ipsec via https

was auch immer zu konfigurieren ist, damit ich die Fritzbox nicht als Exposed Host konfigurieren muß, wäre ich dankbar.

Dann entfernst du den Exposed Host und trägst die für IPsec relevanten Ports und Protokolle einzelnd in die Port Weiterleitung ein:- UDP 500 (IKE)

- UDP 4500 (NAT Traversal)

- ESP Protokoll (IP Nummer 50, nicht Port 50 !)

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Zitat von @Mario.R:

@JasperBeardley Habe die Fritzbox in den Exposed Host geschaltet. Jetzt funktioniert die Verbindung zwischen den Routern, aber ich wollte das vermeiden, das dieser so geschaltet ist. Wie bekomme ich jetzt raus, welcher Port da noch fehlt, so das ich den Exposed Host deaktivieren kann. Mit Wireshark kenne ich mich nicht aus. Ich weiß nur was Wireshark kann, mehr aber nicht.

Macht imho keinen Unetrschied, als wenn der Lancom die Einwahl direkt machen würde.@JasperBeardley Habe die Fritzbox in den Exposed Host geschaltet. Jetzt funktioniert die Verbindung zwischen den Routern, aber ich wollte das vermeiden, das dieser so geschaltet ist. Wie bekomme ich jetzt raus, welcher Port da noch fehlt, so das ich den Exposed Host deaktivieren kann. Mit Wireshark kenne ich mich nicht aus. Ich weiß nur was Wireshark kann, mehr aber nicht.

Dann steht er auch direkt im Netz. Was für Sicherheitsbedenken hast du denn da ?

Gruß

Jasper

Hallo,

nutzt die AS45 den ISDN Port der Fritzbox? Oder hat die ein LAN Modul 509 für direktes VoIP?

Im Prinzip könnte man beides auch über den Lancom machen. Die alten Modelle brauchen ja keine VOIP Lizenz die können das noch direkt. Wenn ein 509er vorhanden ist würde ich aber über das gehen, da hat man keine Limits in Bezug auf die 2 B-Kanäle des ISDN Ports.

Wenn kein 509er vorhanden dann ggf. auf eine neuere ES Anlage migrieren. Die Frage ist halt welche Endgerät an der AS45 dran hängen. 509er Module sind recht teuer für das was sie können.

Dann könnte man auch die CTI-TAPI Funktion der Anlage auf einfache Weise nutzen.

nutzt die AS45 den ISDN Port der Fritzbox? Oder hat die ein LAN Modul 509 für direktes VoIP?

Im Prinzip könnte man beides auch über den Lancom machen. Die alten Modelle brauchen ja keine VOIP Lizenz die können das noch direkt. Wenn ein 509er vorhanden ist würde ich aber über das gehen, da hat man keine Limits in Bezug auf die 2 B-Kanäle des ISDN Ports.

Wenn kein 509er vorhanden dann ggf. auf eine neuere ES Anlage migrieren. Die Frage ist halt welche Endgerät an der AS45 dran hängen. 509er Module sind recht teuer für das was sie können.

Dann könnte man auch die CTI-TAPI Funktion der Anlage auf einfache Weise nutzen.

Die alten Modelle brauchen ja keine VOIP Lizenz die können das noch direkt.

Falsch, man brauchte auch früher Lizenzen dafür. Es gab nur die 1722, 1723 und 1724, die als Telefonanlage und mit Lizenz ausgeliefert wurden. Der 1721+ ist definitiv lizenzpflichtig und die bekommt man heute nicht mehr.Ich glaub, ich weiß wo das Problem ist.

In der Zentrale - Lancom 1721+ VPN - haben wir eine feste öffentliche IP. Bei den anderen eine wechselnde öffentliche IP. Habe damals, bei der Ersteinrichtung von Lancom 1721+ und Lancom 1790ef den Assistenten im Lanconfig benutzt und habe damals keine Verbindung zustande gebracht, so daß ich es mit der Anleitung von Lancom versucht hatte und es funktionierte dann.

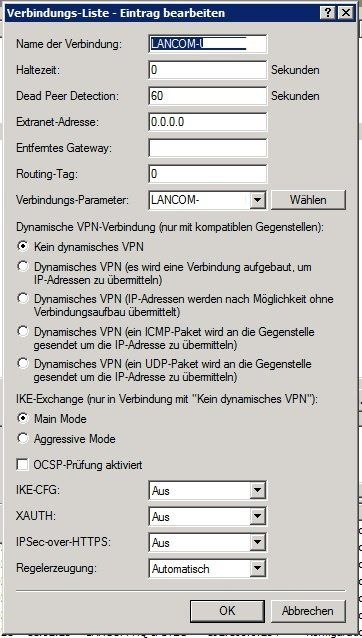

Schau mal bitte in der VPN-Definition nach, ob da irgendwo dynamisches VPN hinterlegt ist und ob es Main-Mode-Verbindungen sind. Dann haut das nämlich nicht hin. Wenn der LANCOM hinter einer Fritzbox steht, dann sieht er die WAN-IP nicht und kann darüber kein dynamisches VPN betreiben.

@JasperBeardley

Doch, es macht einen Unterschied. LANCOM beherrscht eine propritäre Technik namens dynamisches VPN. Dabei wird über ISDN, ICMP- oder UDP-Paket eine PPP-Authentifizierung der Router untereinander gemacht, damit eine Main-Mode-Verbindung möglich wird. Normal benötigt man ja, sobald eine Seite eine dynamische IP nutzt, den Aggressive Mode, der bei IKEv1 tunlichst zu vermeiden ist.

Wenn es mit dem Exposed Host funktioniert, muss also die ICMP- oder UDP-Variante genutzt werden, also müsste man diese entsprechend ermöglichen.

Dennoch rate ich dringend dazu, die Router zu ersetzen und die Verbindungen auf IKEv2 ohne dynamisches VPN umzubauen. Mit IKEv1 geht es auch, aber sollte man nicht machen.

PS: Habe gerade mal nachgeschaut, es gab definitiv Sicherheitsupdates seit dem Supportende der Router. Alleine in 2017 sind drei Sicherheitsupdates herausgekommen, von denen zwei den Versionsstrang betreffen, in dem der 1721+ war (8.84 ist die direkte Supportnachfolge der 8.82, was der 1721+ maximal unterstützt). Beim 1611+ ist es noch viel schlimmer.

Also alles was sicherheitstechnisch in der IT passiert, kann sehr sehr sehr teuer für den Inhaber oder Geschäftsführer werden. Die paar hundert Euro sind definitiv günstiger als eventuelle Strafen nach dem BDSG oder für die Wiederherstellung der gesamten IT-Landschaft nach einem Ransomware-Angriff und dem damit verbundenen Betriebsausfall über mehrere Tage.

Doch, es macht einen Unterschied. LANCOM beherrscht eine propritäre Technik namens dynamisches VPN. Dabei wird über ISDN, ICMP- oder UDP-Paket eine PPP-Authentifizierung der Router untereinander gemacht, damit eine Main-Mode-Verbindung möglich wird. Normal benötigt man ja, sobald eine Seite eine dynamische IP nutzt, den Aggressive Mode, der bei IKEv1 tunlichst zu vermeiden ist.

Wenn es mit dem Exposed Host funktioniert, muss also die ICMP- oder UDP-Variante genutzt werden, also müsste man diese entsprechend ermöglichen.

Dennoch rate ich dringend dazu, die Router zu ersetzen und die Verbindungen auf IKEv2 ohne dynamisches VPN umzubauen. Mit IKEv1 geht es auch, aber sollte man nicht machen.

PS: Habe gerade mal nachgeschaut, es gab definitiv Sicherheitsupdates seit dem Supportende der Router. Alleine in 2017 sind drei Sicherheitsupdates herausgekommen, von denen zwei den Versionsstrang betreffen, in dem der 1721+ war (8.84 ist die direkte Supportnachfolge der 8.82, was der 1721+ maximal unterstützt). Beim 1611+ ist es noch viel schlimmer.

Also alles was sicherheitstechnisch in der IT passiert, kann sehr sehr sehr teuer für den Inhaber oder Geschäftsführer werden. Die paar hundert Euro sind definitiv günstiger als eventuelle Strafen nach dem BDSG oder für die Wiederherstellung der gesamten IT-Landschaft nach einem Ransomware-Angriff und dem damit verbundenen Betriebsausfall über mehrere Tage.

So wie die Verbindung konfiguriert ist, kann die nicht funktionieren.

Unten ist Main Mode ausgewählt und es ist kein entferntes Gateway eingetragen. Wenn du nicht mit Zertifikaten statt mit PSK arbeitest, darf die Verbindung nicht funktionieren. Main Mode-Verbindungen mit PSK benötigen zwingend statische IP-Adressen auf beiden Seiten.

In jedem Fall muss man eine größere Rekonfiguration machen, um einen sauberen Weiterbetrieb zu ermöglichen.

PS: Was noch sein kann ist, dass NAT-Traversal nicht aktiv ist, was man jetzt definitiv benötigt. Bin mir unsicher, ob das der 1611+ überhaupt beherrscht. Ist erst mit IKEv2 verbindlich geworden.

Unten ist Main Mode ausgewählt und es ist kein entferntes Gateway eingetragen. Wenn du nicht mit Zertifikaten statt mit PSK arbeitest, darf die Verbindung nicht funktionieren. Main Mode-Verbindungen mit PSK benötigen zwingend statische IP-Adressen auf beiden Seiten.

Auf den Erwerb neuer Technik habe ich keinen einfluß.

Du kannst aber darauf hinweisen, dass es nötig ist. Ich bezweifel, dass du soweit von einem Entscheider entfernt bist, dass du da zumindest nicht mal eine Anmerkungen machen kannst.In jedem Fall muss man eine größere Rekonfiguration machen, um einen sauberen Weiterbetrieb zu ermöglichen.

PS: Was noch sein kann ist, dass NAT-Traversal nicht aktiv ist, was man jetzt definitiv benötigt. Bin mir unsicher, ob das der 1611+ überhaupt beherrscht. Ist erst mit IKEv2 verbindlich geworden.

Hallo,

probier mal 443 und 444 mit tcp und udp zum Test.

Wenn Exposed geht und mit Forwarding nicht, dann kann es ja nur ein Ports/Protokoll Problem sein.

Ich weiss ja nicht welche Konfig du noch hast, vor den Experimenten ein Backup gemacht ?

Der LC-Support verweist ja auch gerne auf EOL ;=) Manchmal haben die Kollegen da auch auch einfach keine Lust. Wegen einer Standortvernetzung würde ich mir jetzt mal nicht in die Hose machen. Klar kann man den Router upgraden, die Frage ist nur, ist das Geld an andere Seite nicht besser weil "sicherer" ausgegeben. Gutes Backup z.B. oder Mitarbeiter Schulung im Bereich Sicherheit etc.

Denn was nutzt es die aktuellste Firewall zu haben wenn der Fehler in der Firma am Arbeitsplatz begangen wird. Da hängt man geauso in der Haftung wie mit anderen Sachen.

Ich hatte neulich mit so einer Routerkaskade auch meine Probleme. War ein Bintec mit VDSL und ein LC1790EF+. Lancom MyVPN hat sich da nicht einrichten lassen. Der LC Support hat auch keine Lösung. Hab dann den Bintec gegen ein VMG3006 getauscht und den LC seine Arbeit machen lassen. Und siehe da MyVPN hat plötzlich funktioniert ohne irgendwelche Zertifikatsaustauschprobleme zu iOS hin.

Irgend eine Information leitet die Fritte nicht weiter.

Mit Lancon KB meine ich die Knowledge Base von Lancom.

Oder schildere Dein Problem mal hier: lancom-forum.de/

Die Jungs da arbeiten teilweise bei Lancom ;=) Denke ich mal....

probier mal 443 und 444 mit tcp und udp zum Test.

Wenn Exposed geht und mit Forwarding nicht, dann kann es ja nur ein Ports/Protokoll Problem sein.

Ich weiss ja nicht welche Konfig du noch hast, vor den Experimenten ein Backup gemacht ?

Der LC-Support verweist ja auch gerne auf EOL ;=) Manchmal haben die Kollegen da auch auch einfach keine Lust. Wegen einer Standortvernetzung würde ich mir jetzt mal nicht in die Hose machen. Klar kann man den Router upgraden, die Frage ist nur, ist das Geld an andere Seite nicht besser weil "sicherer" ausgegeben. Gutes Backup z.B. oder Mitarbeiter Schulung im Bereich Sicherheit etc.

Denn was nutzt es die aktuellste Firewall zu haben wenn der Fehler in der Firma am Arbeitsplatz begangen wird. Da hängt man geauso in der Haftung wie mit anderen Sachen.

Ich hatte neulich mit so einer Routerkaskade auch meine Probleme. War ein Bintec mit VDSL und ein LC1790EF+. Lancom MyVPN hat sich da nicht einrichten lassen. Der LC Support hat auch keine Lösung. Hab dann den Bintec gegen ein VMG3006 getauscht und den LC seine Arbeit machen lassen. Und siehe da MyVPN hat plötzlich funktioniert ohne irgendwelche Zertifikatsaustauschprobleme zu iOS hin.

Irgend eine Information leitet die Fritte nicht weiter.

Mit Lancon KB meine ich die Knowledge Base von Lancom.

Oder schildere Dein Problem mal hier: lancom-forum.de/

Die Jungs da arbeiten teilweise bei Lancom ;=) Denke ich mal....

Fehler, die nach dem Supportende der 8.82 behoben wurden:

8.84SU9 Geräte haben keine individuellen SSH-Schlüssel, damit SSH-Verbindungen unsicher

8.84SU10 WPA2-KRACK (betrifft die Geräte nicht)

8.84SU11 Sicherheitsproblem bei IPv6-WAN und IPSec (dringende Updateempfehlung seitens LANCOM)

in den 10er-Versionen sind auch noch eine SU, die ich jetzt nicht nachgeschaut habe, die aber vielleicht auch auf die Router passen würden

Also ich würde die Geräte da nicht weiterbetrieben wollen

8.84SU9 Geräte haben keine individuellen SSH-Schlüssel, damit SSH-Verbindungen unsicher

8.84SU10 WPA2-KRACK (betrifft die Geräte nicht)

8.84SU11 Sicherheitsproblem bei IPv6-WAN und IPSec (dringende Updateempfehlung seitens LANCOM)

in den 10er-Versionen sind auch noch eine SU, die ich jetzt nicht nachgeschaut habe, die aber vielleicht auch auf die Router passen würden

Also ich würde die Geräte da nicht weiterbetrieben wollen