MAC Adresse Hersteller nicht gefunden

Ich habe eine MAC Adresse und finde den Hersteller leider bei den Portalen die ich so gefunden habe nicht.

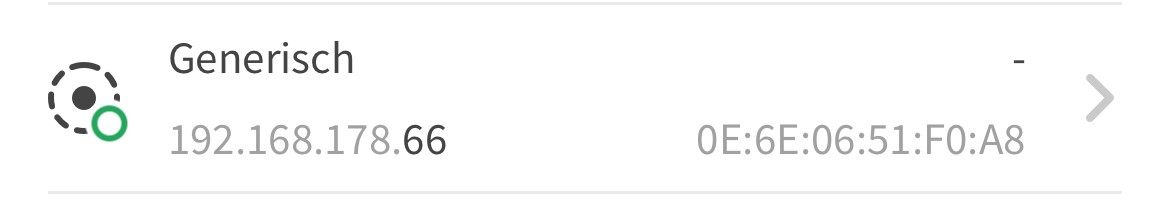

Mac Adresse lautet 0E:6E:06:51:F0:A8

Vielleicht hat ja noch jemand einen Tipp.

Danke

Mac Adresse lautet 0E:6E:06:51:F0:A8

Vielleicht hat ja noch jemand einen Tipp.

Danke

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 1985802236

Url: https://administrator.de/forum/mac-adresse-hersteller-nicht-gefunden-1985802236.html

Ausgedruckt am: 18.07.2025 um 05:07 Uhr

26 Kommentare

Neuester Kommentar

Der Vendor Block 0E:6E:06 ist weltweit nicht vergeben.

Moin!

Ich schätze, dass das ein Smartphone sein wird. Sowohl iOS als auch Android nutzen zufällige MAC Adressen um die Verfolgbarkeit zu erschweren. Das heißt Fernseher, Tablets, Smartphones usw. können die Übeltäter sein. Da wirst du alle bekannten Geräte mal prüfen müssen. Ansonsten änderst du das WLAN Passwort und dann ist derjenige raus.

Gruß,

Tjelvar

Ich schätze, dass das ein Smartphone sein wird. Sowohl iOS als auch Android nutzen zufällige MAC Adressen um die Verfolgbarkeit zu erschweren. Das heißt Fernseher, Tablets, Smartphones usw. können die Übeltäter sein. Da wirst du alle bekannten Geräte mal prüfen müssen. Ansonsten änderst du das WLAN Passwort und dann ist derjenige raus.

Gruß,

Tjelvar

Ganz einfach: irgendein Gerät hat sich diese MAC-Adresse ausgewürfelt. Diese kann man i.d.R. frei einstellen. Die MAC-Adresse ist zwar ein Indiz aber keine Gewähr für ein bestimmtes Gerät. I.d.R. ist es irgendein Smartphone, das "privat" bleiben und nicht getrackt werden will.

Da hilft Dir nur, alle Deine Geräte durchzuschauen und ggf. das WLAN-Paßwort zu ändern, und dann zu schauen, wann es wieder auftaucht, wenn Du Deine Geräte nach und nach anmeldest.

lks

Zitat von @grafbrain:

Ja das ist klar mit dem ändern, ich wollte nur versuchen es herauszufinden ohne das derjenige etwas merkt.

Als erster Gedanke kam mir eine Cam.

Und da will ich nicht direkt aussperren dann bekommt derjenige es direkt mit.

Ja das ist klar mit dem ändern, ich wollte nur versuchen es herauszufinden ohne das derjenige etwas merkt.

Als erster Gedanke kam mir eine Cam.

Und da will ich nicht direkt aussperren dann bekommt derjenige es direkt mit.

Ja und? Oder betreibst Du einen Honeypot?

Moin,

Und dennoch gilt: Hat niemand einen Eintrag ins Telefonbuch hinterlegt, wirst du anhand der Nummer keinen Hersteller identifizieren können. Bzw. wenn du die Nummer 030/123456789 hast, und nirgendswo hinterlegt ist, in welche Region die 030 gehört (Vorwahl = Hersteller), wirst du niemals erfahren, dass es Berlin wäre.

lege am DHCP-Server eine Reservierung für die MAC-Adresse an und sperre die IP an der Firewall. Nun ziehst du dir einen Kaffee und wartest, bis der/ diejenige schreit. ist es ein Gerät, welches in eurem Unternehmen essentiell ist, wird das schnell geschehen, hat sich jemand mit seinem (privaten) Gerät einfach so eingeklinkt, wirst du es nie erfahren, denn die Hose lässt niemand runter.

Gruß

em-pie

Und dennoch gilt: Hat niemand einen Eintrag ins Telefonbuch hinterlegt, wirst du anhand der Nummer keinen Hersteller identifizieren können. Bzw. wenn du die Nummer 030/123456789 hast, und nirgendswo hinterlegt ist, in welche Region die 030 gehört (Vorwahl = Hersteller), wirst du niemals erfahren, dass es Berlin wäre.

lege am DHCP-Server eine Reservierung für die MAC-Adresse an und sperre die IP an der Firewall. Nun ziehst du dir einen Kaffee und wartest, bis der/ diejenige schreit. ist es ein Gerät, welches in eurem Unternehmen essentiell ist, wird das schnell geschehen, hat sich jemand mit seinem (privaten) Gerät einfach so eingeklinkt, wirst du es nie erfahren, denn die Hose lässt niemand runter.

Gruß

em-pie

Zitat von @grafbrain:

naja ich würde denjenigen schon gerne überführen. und das geht ja nicht wenn ich das Gerät aussperre und es dann weg ist.

naja ich würde denjenigen schon gerne überführen. und das geht ja nicht wenn ich das Gerät aussperre und es dann weg ist.

Und du bist dir sicher, dass das kein eigenes Smartphone oder Tablet ist?

Gruß

Nein. Da man, wie oben schon geschrieben, die MAC Adresse frei einstellen kann (z.B. Windows: Adaptereinstellungen->Eigenschaften) kann niemand mich Sicherheit sagen, wo die herkommt.

Du könntest aber mit. z.B. zenmap nmap.org/zenmap/ einen Scan versuchen (falls Du dazu berechtigt bist - also, wenn Du sicher bist, wer), vielleicht hat nmap eine Idee zum Gerät.

Oder, Du stellt auf einem Gerät exakt diese IP (oder MAC oder beides) ein, und wartest, wer sich beschwert... (wobei, das kann auch zu größeren Störungen in Deinem netz führen)

Grüße

lcer

Private oder randomized Mac wäre möglich. Dann muss das Netzwerk wo der TO diese Mac Adresse gesehen hat aber ein WLAN Segment sein. Oder, wenn er fahrlässig LAN und WLAN nicht getrennt hat dann ggf. auch das LAN sofern es ein dummes und flaches L2 Netz ist.

Das Prinzip der randomized Macs oder "privaten" WLAN Adressen wie Apple es nennt, ist hier gut beschrieben:

extremenetworks.com/extreme-networks-blog/wi-fi-mac-randomizatio ...

Was das Suchen nach diesem Gerät natürlich nicht einfacher macht...

Der Switch gibt aber in seiner Mac Adress Tabelle immer auch den Port an an dem er diese Mac gelernt hat !!

Zumindestens das ist ja dann eine Option das Gerät zu dieser Mac dann deutlich einzugrenzen.

Das Prinzip der randomized Macs oder "privaten" WLAN Adressen wie Apple es nennt, ist hier gut beschrieben:

extremenetworks.com/extreme-networks-blog/wi-fi-mac-randomizatio ...

Was das Suchen nach diesem Gerät natürlich nicht einfacher macht...

Der Switch gibt aber in seiner Mac Adress Tabelle immer auch den Port an an dem er diese Mac gelernt hat !!

Zumindestens das ist ja dann eine Option das Gerät zu dieser Mac dann deutlich einzugrenzen.

Grußlos,

Auszug techrepublic.com

Erzähl doch mal ein wenig mehr zu deiner Umgebung. Vielleicht ist dir zu helfen.

Privat / gewerblich ?

Welche Hardware hast du im Einsatz, um das WLAN aufzuspannen?

Hast du einen Dienstleister an der Hand und brauchst nur die passende Formulierung?

Bist du vor Ort oder ist es eine distributierte Umgebung?

Wenn es ohnehin um einen Straftatbestand geht, wende dich an die Polizei.

Auch ohne tschüss

Auszug techrepublic.com

If the MAC address displayed matches one of the formats below, the device most likely has a private address enabled.

X2:XX:XX:XX:XX:XX

X6:XX:XX:XX:XX:XX

XA:XX:XX:XX:XX:XX

XE:XX:XX:XX:XX:XX

Zusätzlich gibt es noch festgelegte ID-Bereiche, die genau dafür da sind. Bloß finde ich die Info nicht wieder X2:XX:XX:XX:XX:XX

X6:XX:XX:XX:XX:XX

XA:XX:XX:XX:XX:XX

XE:XX:XX:XX:XX:XX

Erzähl doch mal ein wenig mehr zu deiner Umgebung. Vielleicht ist dir zu helfen.

Privat / gewerblich ?

Welche Hardware hast du im Einsatz, um das WLAN aufzuspannen?

Hast du einen Dienstleister an der Hand und brauchst nur die passende Formulierung?

Bist du vor Ort oder ist es eine distributierte Umgebung?

Zitat von @grafbrain:

[...] ich wollte nur versuchen es herauszufinden ohne das derjenige etwas merkt. Als erster Gedanke kam mir eine Cam.

Naja... (Kamera-) Überwachung ist so ein rechtliches Ding...[...] ich wollte nur versuchen es herauszufinden ohne das derjenige etwas merkt. Als erster Gedanke kam mir eine Cam.

Wenn es ohnehin um einen Straftatbestand geht, wende dich an die Polizei.

Auch ohne tschüss

@grafbrain: sollte es eine Cam sein, müsstest du über die angegebene IP auf sie zugreifen können.

Gruß

JoeToe

Gruß

JoeToe

Zitat von @JoeToe:

@grafbrain: sollte es eine Cam sein, müsstest du über die angegebene IP auf sie zugreifen können.

@grafbrain: sollte es eine Cam sein, müsstest du über die angegebene IP auf sie zugreifen können.

Ist es nicht. Er / Sie überlegt, eine Kamera zu installieren, um eine Person zu überführen.

Zitat von @grafbrain:

naja ich würde denjenigen schon gerne überführen. und das geht ja nicht wenn ich das Gerät aussperre und es dann weg ist.

naja ich würde denjenigen schon gerne überführen. und das geht ja nicht wenn ich das Gerät aussperre und es dann weg ist.

Mit welchem Ziel? Finger heben und "Du, Du Du, das macht man nicht" sagen? Oder um eine Abmahnung zu schreiben?

Nutz dich einfach benutzerspezifische credentials wie z.B. vouchers oder Passworte aus LDAP/AD/Radius.

Die Umstellung wäre einfach zu erklären, ohne daß der pöhse Pursche Verdacht schöpft. Und danach kannst Du feststellen wer sich mit dieser MAC anmeldet.

lks

Versuch's mal mit nmap und "OS fingerprinting":

nmap.org/book/man-os-detection.html

Vielleicht ergeben sich aus allen anderen Informationen hinter der IP-Adresse ja brauchbare Hinweise auf das Gerät (manche Webcams öffnen spezielle Ports, manche Dienste sind charakteristisch für Betriebssysteme bzw. Windows, usw.)

nmap.org/book/man-os-detection.html

Vielleicht ergeben sich aus allen anderen Informationen hinter der IP-Adresse ja brauchbare Hinweise auf das Gerät (manche Webcams öffnen spezielle Ports, manche Dienste sind charakteristisch für Betriebssysteme bzw. Windows, usw.)

Guten Morgäähhn

Wozu? Was nützt Dir die Information "XY", wenn Du nicht weißt wer aller "XY" hat? Achso, zeigt her eure Handies?

Privat oder Firma?

Wieviele APs im Einsatz?

Mit welchem AP ist es verbunden?

Wer steht aller unter dem AP?

Beweglich?

Wer bewegt sich gerade vom AP1 zum AP2?

Wann einloggt? Wer ist zu dieser Zeit gekommen?

Offenes WLAN? Wenn ja, dann hat es den Grund, daß sich jeder einloggen kann und es ist somit "wuascht" wer das ist. Verschlüsselt? Wer hat die Zugangsdaten und siehe oben.

Wozu? Was nützt Dir die Information "XY", wenn Du nicht weißt wer aller "XY" hat? Achso, zeigt her eure Handies?

Privat oder Firma?

Wieviele APs im Einsatz?

Mit welchem AP ist es verbunden?

Wer steht aller unter dem AP?

Beweglich?

Wer bewegt sich gerade vom AP1 zum AP2?

Wann einloggt? Wer ist zu dieser Zeit gekommen?

Offenes WLAN? Wenn ja, dann hat es den Grund, daß sich jeder einloggen kann und es ist somit "wuascht" wer das ist. Verschlüsselt? Wer hat die Zugangsdaten und siehe oben.

Der Fragesteller formulierte seine initiale Frage hier so, dass er auf der Suche nach dem Hersteller einer MAC-Adresse sei.

OS Fingerprinting und Portscan kann helfen, das Gerät zu identifizieren, in dem die Netzwerkhardware steckt. Muss nicht, kann aber. Bei der steigenden Anzahl von IoT-Geräten gibt es immer mehr, die eine selbst gebaute MAC-Adresse benutzen.

Nachtrag:

Ich habe zum Beispiel einen Futterautomaten von Medion. Die MAC-Adresse wird auf einschlägigen Internetseiten als "unbekannter Hersteller" markiert.

Wenn ich nmap benutze, wird als Hersteller "Shenzhen Bilian Electronicltd" ausgegeben. Außerdem wird der anscheinend intern genutzte Hostname "yinlishi" ausgegeben. Wenn man danach sucht, wird man einen China-Anbieter finden, der Elektrozeugs von China in die EU exportiert. Außerdem ist Port 6668 offnen. Der wird wohl zur Kommunikation mit der App benutzt.

Die Infos muss man sich zusammensuchen, aber wenn man nicht weiss, was sich hinter der MAC-Adresse verbirgt, kann nmap helfen.

OS Fingerprinting und Portscan kann helfen, das Gerät zu identifizieren, in dem die Netzwerkhardware steckt. Muss nicht, kann aber. Bei der steigenden Anzahl von IoT-Geräten gibt es immer mehr, die eine selbst gebaute MAC-Adresse benutzen.

Nachtrag:

sudo nmap -v -O --fuzzy IP_ADRESSEIch habe zum Beispiel einen Futterautomaten von Medion. Die MAC-Adresse wird auf einschlägigen Internetseiten als "unbekannter Hersteller" markiert.

Wenn ich nmap benutze, wird als Hersteller "Shenzhen Bilian Electronicltd" ausgegeben. Außerdem wird der anscheinend intern genutzte Hostname "yinlishi" ausgegeben. Wenn man danach sucht, wird man einen China-Anbieter finden, der Elektrozeugs von China in die EU exportiert. Außerdem ist Port 6668 offnen. Der wird wohl zur Kommunikation mit der App benutzt.

Die Infos muss man sich zusammensuchen, aber wenn man nicht weiss, was sich hinter der MAC-Adresse verbirgt, kann nmap helfen.

Zeit das er seinen Thread jetzt langsam auch mal als erledigt schliesst !

Wie kann ich einen Beitrag als gelöst markieren?

Wie kann ich einen Beitrag als gelöst markieren?

Servus,

Zweitletztes Bit des ersten Oktets (0E) ist 1. Das bedeutet, dass die MAC-Adresse _KEINE_ weltweit eindeutig vergebene MAC-Adresse ist, sondern eine "locally administered" Adresse ist. Siehe RFC7042 Section 2.1: datatracker.ietf.org/doc/html/rfc7042#section-2.1

Schönen Gruß,

@Snowman25

Zweitletztes Bit des ersten Oktets (0E) ist 1. Das bedeutet, dass die MAC-Adresse _KEINE_ weltweit eindeutig vergebene MAC-Adresse ist, sondern eine "locally administered" Adresse ist. Siehe RFC7042 Section 2.1: datatracker.ietf.org/doc/html/rfc7042#section-2.1

Schönen Gruß,

@Snowman25