Mikrotik Firewall VLANs isolieren

Hallo, ich möchte mein Homenetz per VLAN in drei Bereiche (Homenetz, IOT, Guest) einteilen.

Da ich relativ neu in dem Thema bin, habe ich mir zum Lernen einen Mikrotik RB750GR3 und einen Zyxel GS1900-10HP Smartswitch gekauft und damit ein kleines Testnetzwerk aufgebaut und mich hier im Forum seit einigen Wochen eingelesen.

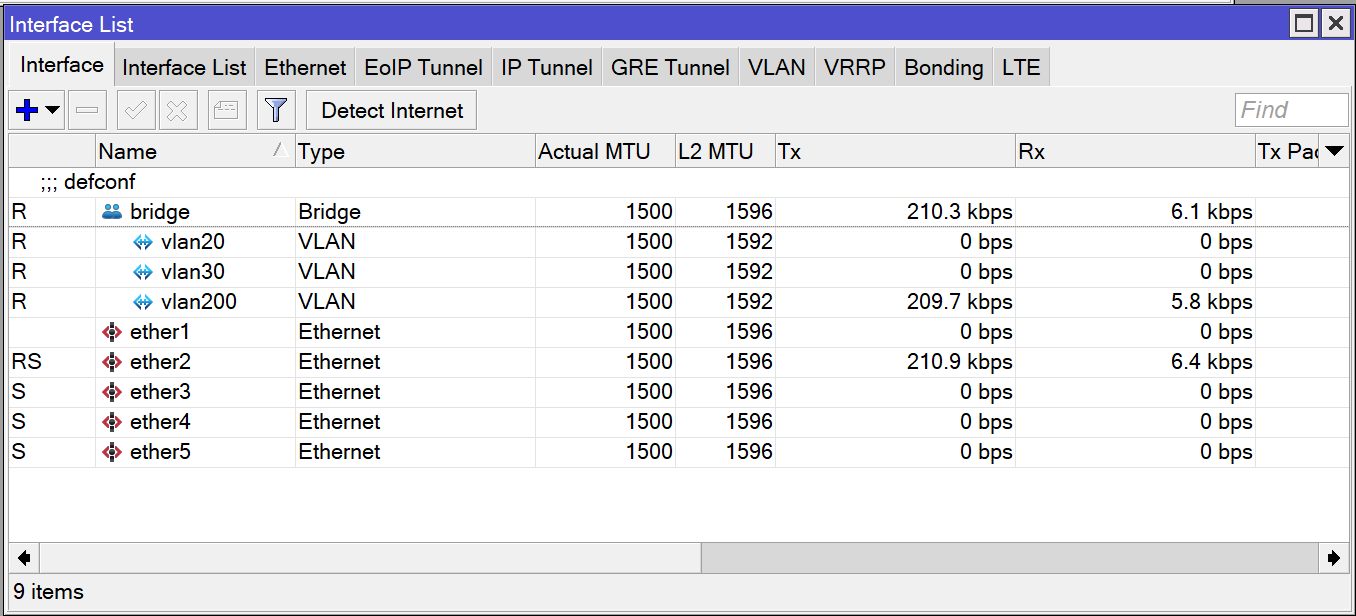

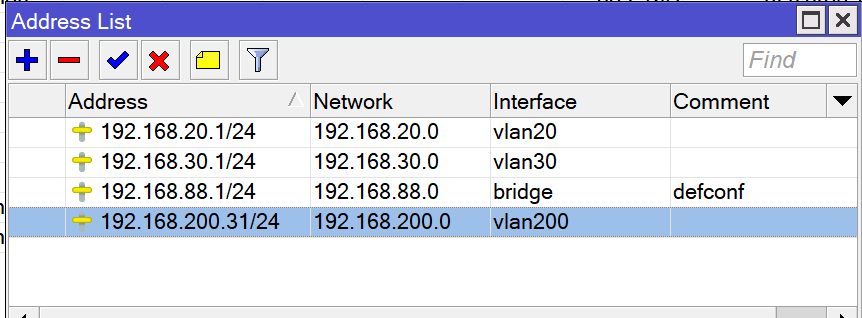

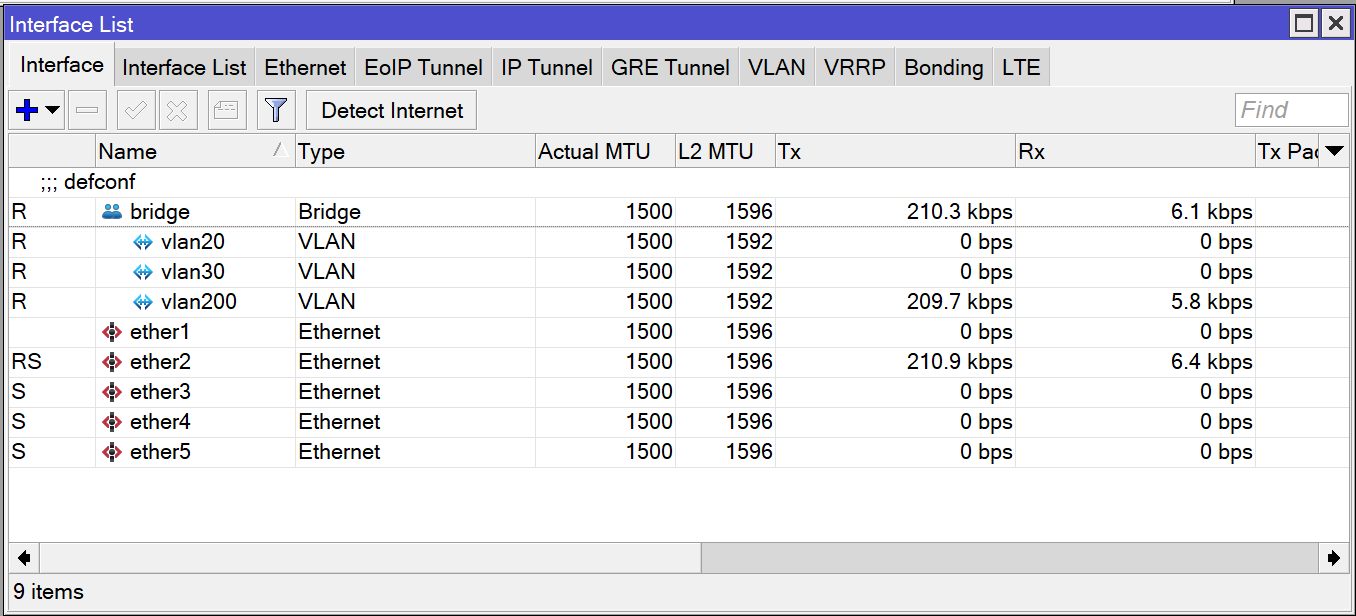

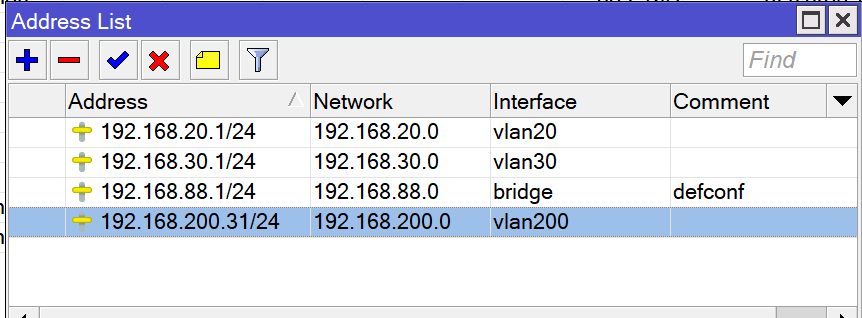

Aufbauend auf der Default Konfiguration des Mikrotik habe ich 3 VLANs angelegt, diesen je einen DHCP Server zugewiesen und und den Switch entsprechend konfiguriert (untagged Clientports und tagged Trunkport zwischen Router und Switch). Die Default Firewall Konfiguration des Mikrotek habe ich auch erstmal übernommen, da sie mir sinnvoll erscheint. Dank der guten Anleitungen hier im Forum funktioniert auch alles so wie ich mir das wünsche.

Jetzt möchte ich noch zwei der drei VLANs gegeneinander und gegen den Router isolieren. Dazu habe ich vier Firewall Regeln (Regel 6, 7, 14 und 15) angelegt bei denen ich mir nicht 100% sicher bin ob man das so machen kann oder ob ihr mir sagen könnt wie ich das besser machen kann. Vorallem bei der Position der neuen Regeln innerhalb der Regelreihenfolge bin ich mir nicht sicher. Bei meinen Pingtests von VLAN zu VLAN scheint es wie gewünscht zu funktionieren. VLAN 20 und VLAN 30 sollen nur ins Internet kommen. VLAN 200 soll überall hinkommen und den Mikrotik administrieren.

Da ich relativ neu in dem Thema bin, habe ich mir zum Lernen einen Mikrotik RB750GR3 und einen Zyxel GS1900-10HP Smartswitch gekauft und damit ein kleines Testnetzwerk aufgebaut und mich hier im Forum seit einigen Wochen eingelesen.

Aufbauend auf der Default Konfiguration des Mikrotik habe ich 3 VLANs angelegt, diesen je einen DHCP Server zugewiesen und und den Switch entsprechend konfiguriert (untagged Clientports und tagged Trunkport zwischen Router und Switch). Die Default Firewall Konfiguration des Mikrotek habe ich auch erstmal übernommen, da sie mir sinnvoll erscheint. Dank der guten Anleitungen hier im Forum funktioniert auch alles so wie ich mir das wünsche.

Jetzt möchte ich noch zwei der drei VLANs gegeneinander und gegen den Router isolieren. Dazu habe ich vier Firewall Regeln (Regel 6, 7, 14 und 15) angelegt bei denen ich mir nicht 100% sicher bin ob man das so machen kann oder ob ihr mir sagen könnt wie ich das besser machen kann. Vorallem bei der Position der neuen Regeln innerhalb der Regelreihenfolge bin ich mir nicht sicher. Bei meinen Pingtests von VLAN zu VLAN scheint es wie gewünscht zu funktionieren. VLAN 20 und VLAN 30 sollen nur ins Internet kommen. VLAN 200 soll überall hinkommen und den Mikrotik administrieren.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 1426319657

Url: https://administrator.de/forum/mikrotik-firewall-vlans-isolieren-1426319657.html

Ausgedruckt am: 06.06.2025 um 03:06 Uhr

9 Kommentare

Neuester Kommentar

VLAN 20 und VLAN 30 sollen nur ins Internet kommen.

Das isolieren lässt sich auch verkürzen indem man sagt das die VLANs nur über den WAN raus kommen dürfen und sonst an keinem anderen Interface. Beispiel (Man beachte das Ausrufezeichen vor dem WAN-Interface(habe hier mal ether1 angenommen) was das ganze "negiert")./ip firewall address-list

add list=vlans2030 address=192.168.20.0/24

add list=vlans2030 address=192.168.30.0/24

/ip firewall filter

add chain=forward src-address-list=vlans2030 out-interface=!ether1 action=reject

Falls du lust auf lustige Video-Tuts hast, schau dir doch mal die Brüder an.

Die machen das ansehnlich und nachvollziehbar.

klick

Die machen das ansehnlich und nachvollziehbar.

klick

Hallo,

Soll das bedeuten das du tatsächlich 3 DHCP Server am laufen hast? Normal wäre ein DHCP Server und entsprechende Scopes etc. https://de.wikipedia.org/wiki/Dynamic_Host_Configuration_Protocol#DHCP_f ...

Gruß,

Peter

Soll das bedeuten das du tatsächlich 3 DHCP Server am laufen hast? Normal wäre ein DHCP Server und entsprechende Scopes etc. https://de.wikipedia.org/wiki/Dynamic_Host_Configuration_Protocol#DHCP_f ...

Gruß,

Peter

Zitat von @Pjordorf:

Hallo,

Soll das bedeuten das du tatsächlich 3 DHCP Server am laufen hast? Normal wäre ein DHCP Server und entsprechende Scopes etc. https://de.wikipedia.org/wiki/Dynamic_Host_Configuration_Protocol#DHCP_f ...

Gruß,

Peter

Hallo,

Soll das bedeuten das du tatsächlich 3 DHCP Server am laufen hast? Normal wäre ein DHCP Server und entsprechende Scopes etc. https://de.wikipedia.org/wiki/Dynamic_Host_Configuration_Protocol#DHCP_f ...

Gruß,

Peter

Das hatte ich gar nicht gelesen

Ist bei Mikrotik der Normalzustand... In der GUI bindet man halt jede DHCP Instanz an ihr zugewiesenes Interface. Im Endeffekt sind das aber nur separate Konfigurationen.