Pfsense 2.4.1 OpenVPN google Authenticator

Hallo,

ich möchte meinen funktionierenden OpenVPN Zugang mit einer 2 Faktor Authentifizierung verbessern.

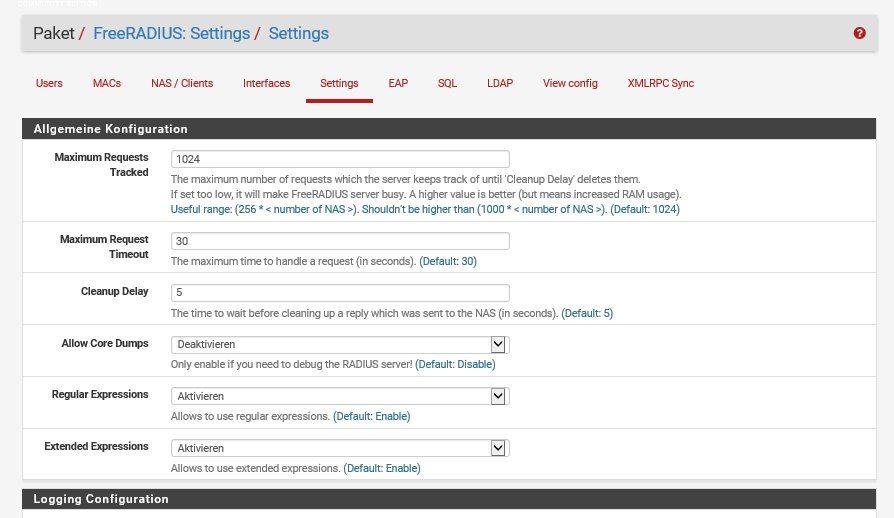

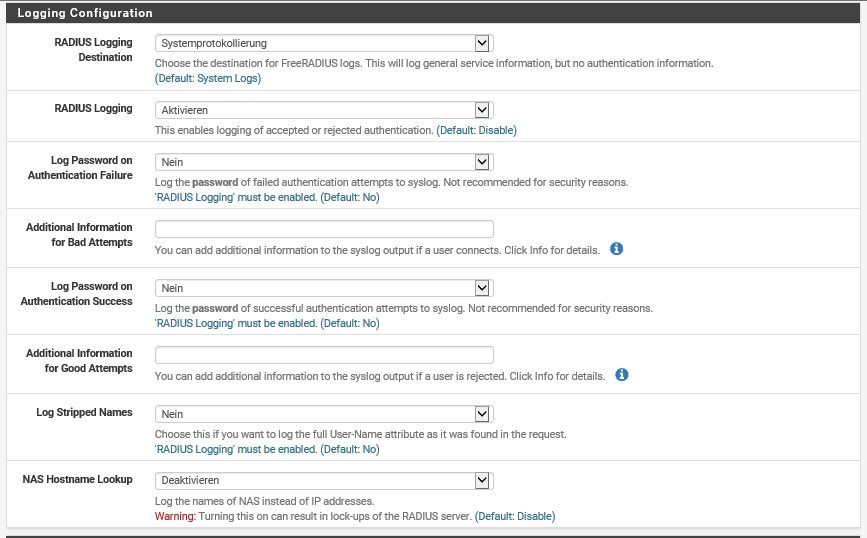

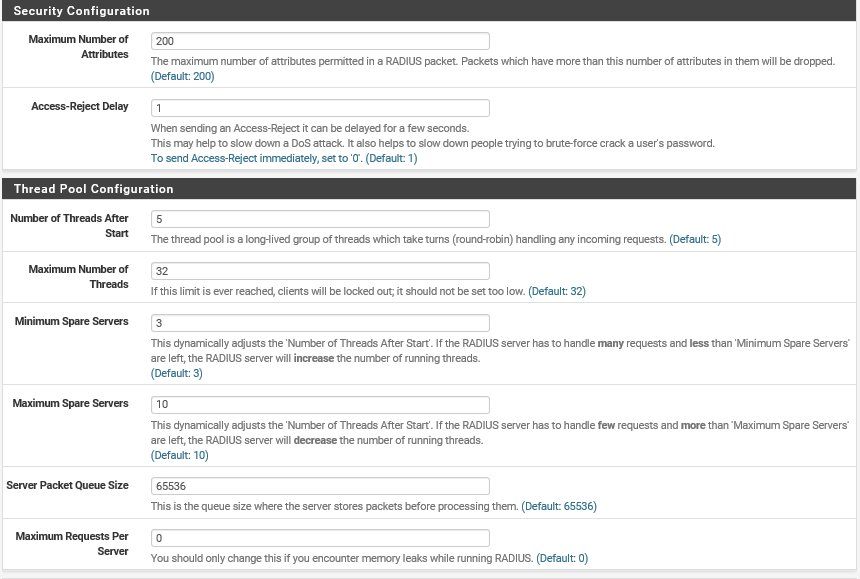

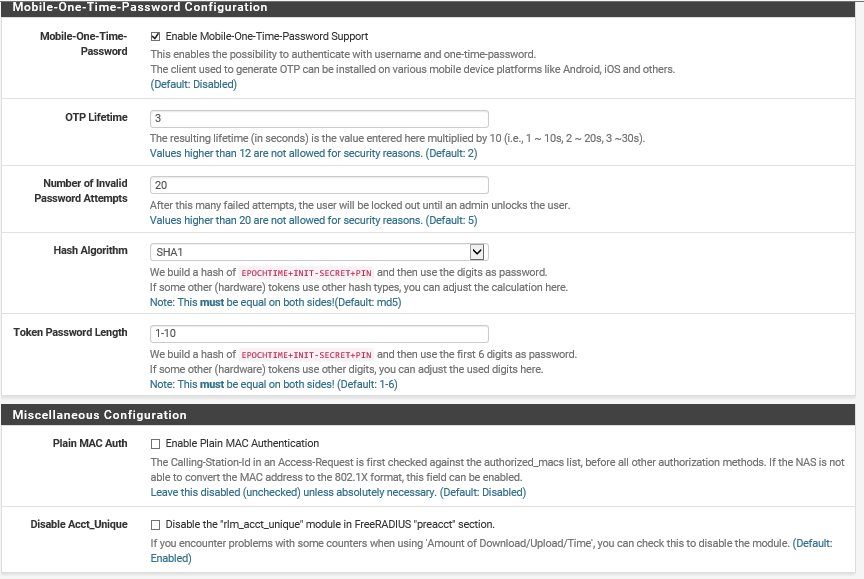

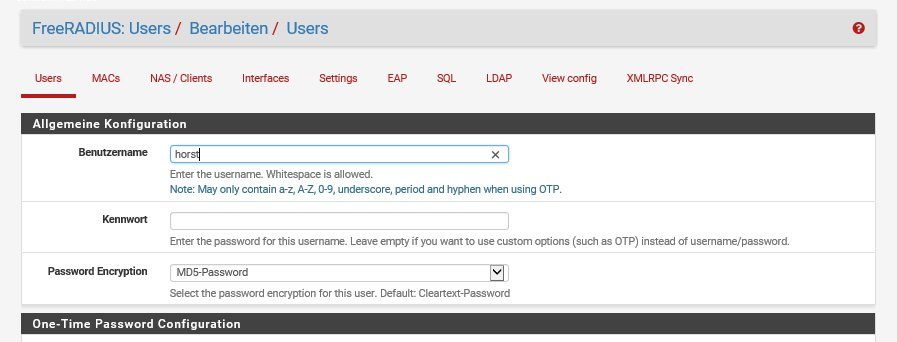

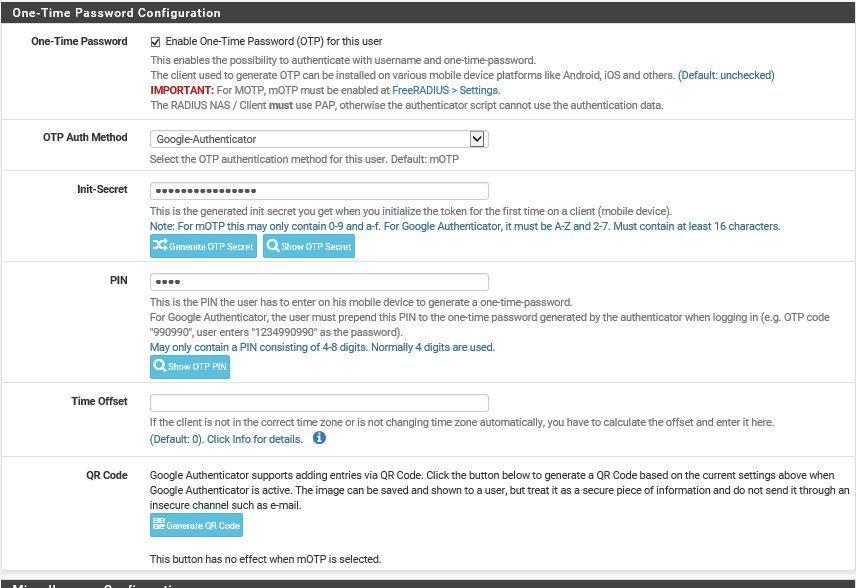

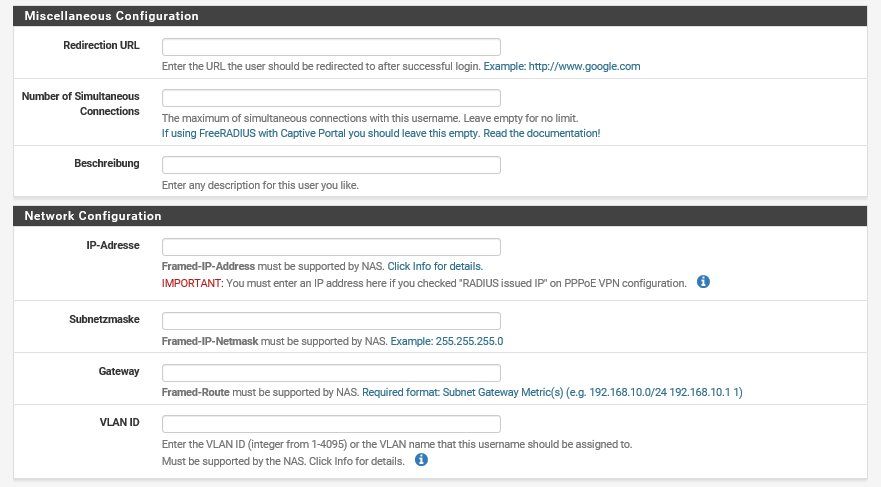

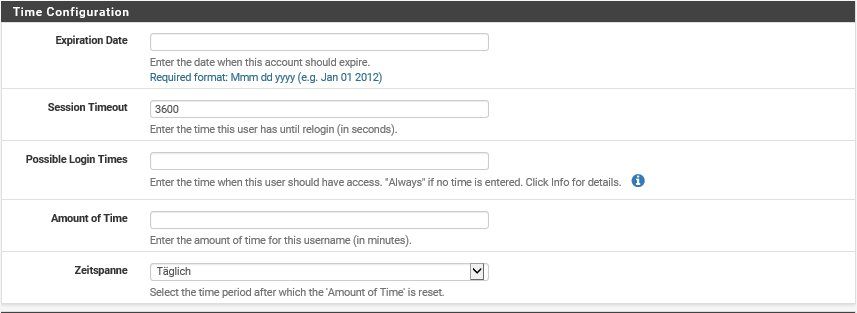

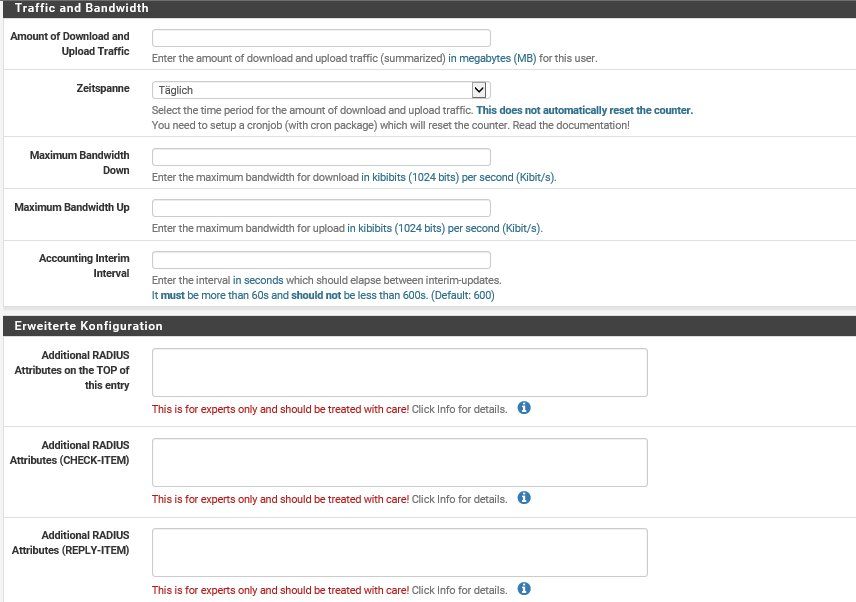

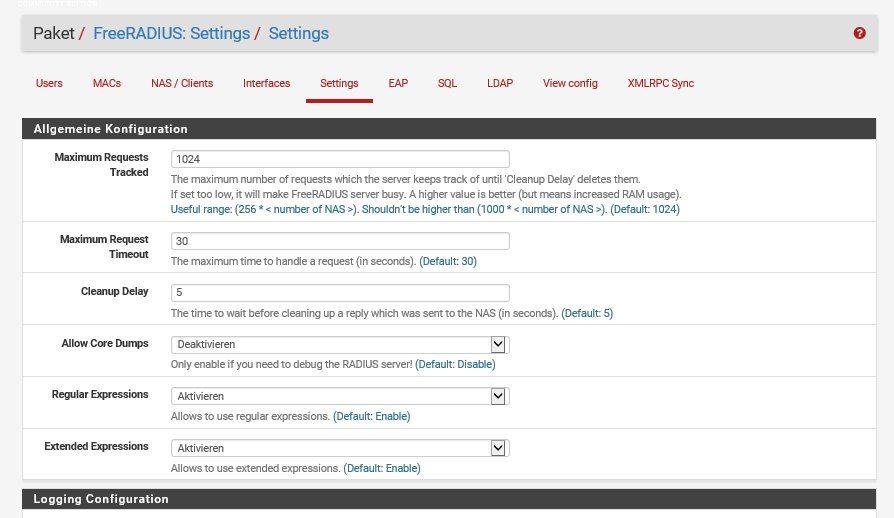

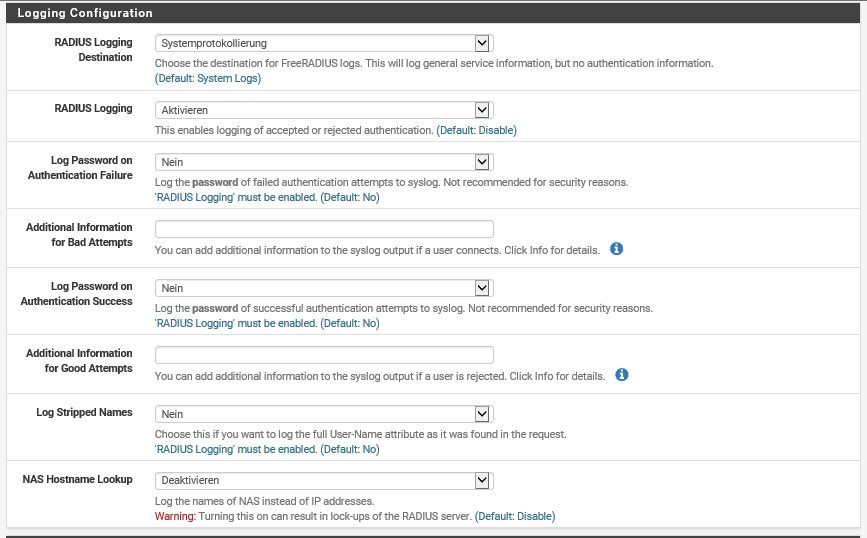

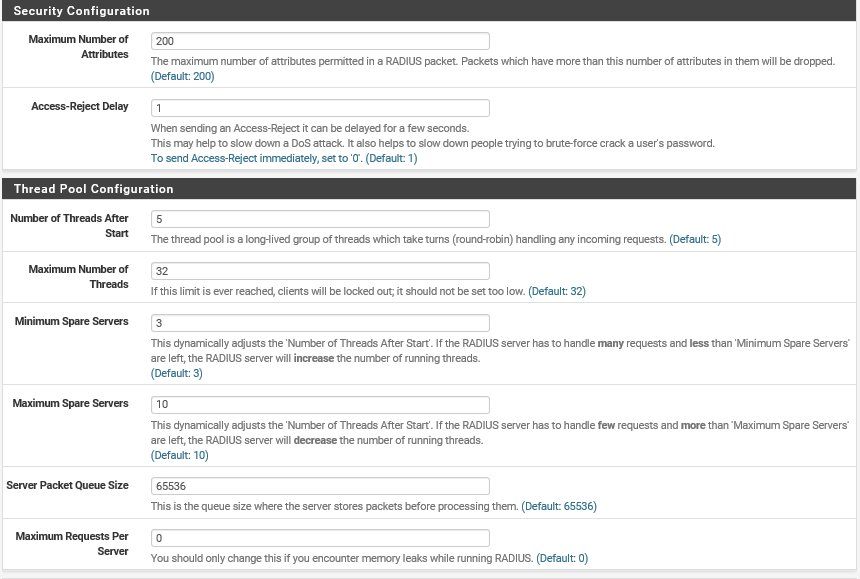

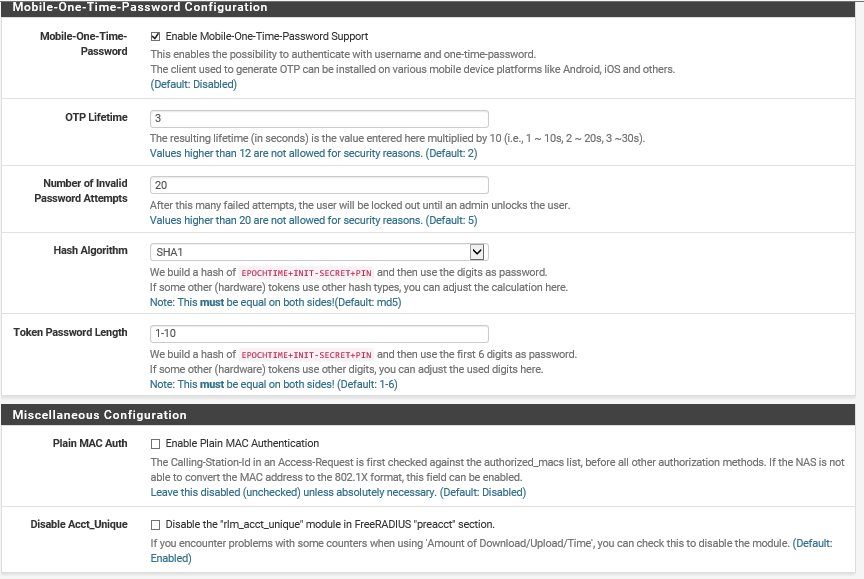

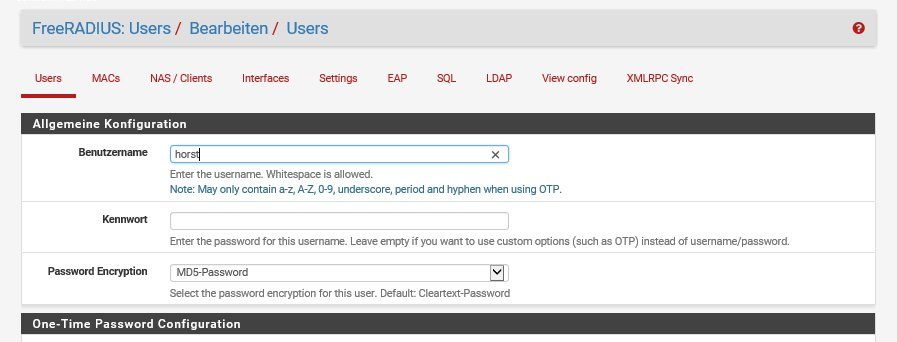

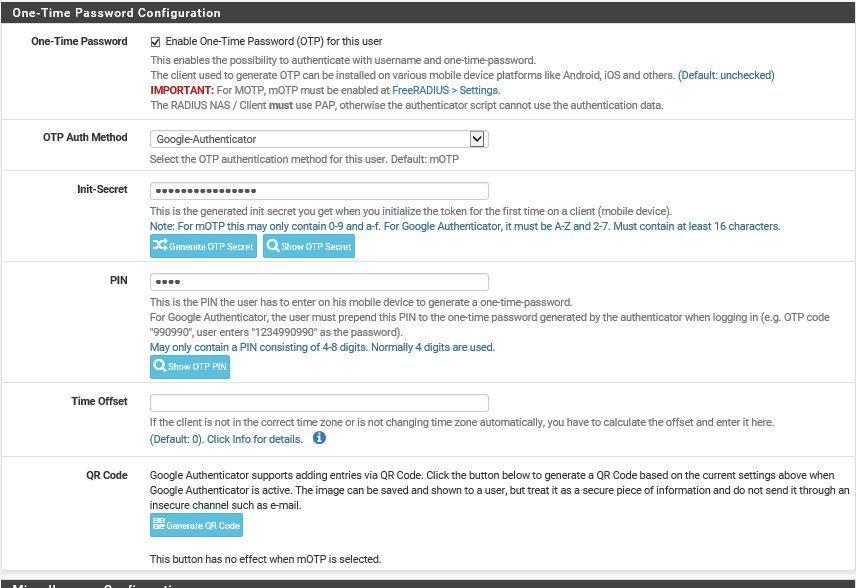

Hier meine Einstellungen, wie gesagt benutze ich die User im Radius ohne 2 Faktor, dann geht die VPN Verbindung, daher vermute ich der Fehler kann nur bei der 2 Faktor Authentifizierung liegen. Pfsense und das Smarphone laufen ca. nur 1 Sekunde von der Zeit auseinander. Vor dem Token PIN gebe ich meinen PIN (4 stellig) ein, daher ergeben sich bei Token Password Length 1-10. SHA 1 benutzt laut Internet der Google Authenticator und alle 30 Sekunden erneuert seinen Key. Zeitzone sind beide Berlin, aber hier bin ich mir nicht ganz sicher, was mit unserer Sommerzeit ist.

Hier habe ich auf 30 Sekunden, 1-10 Passwortlänge (einen 4 stelligen PIN habe ich eingetragen und Google Auth. spuckt ja 6 Zahlen aus) und auf sha1 abgeändert

Danke der Horst

ich möchte meinen funktionierenden OpenVPN Zugang mit einer 2 Faktor Authentifizierung verbessern.

Hier meine Einstellungen, wie gesagt benutze ich die User im Radius ohne 2 Faktor, dann geht die VPN Verbindung, daher vermute ich der Fehler kann nur bei der 2 Faktor Authentifizierung liegen. Pfsense und das Smarphone laufen ca. nur 1 Sekunde von der Zeit auseinander. Vor dem Token PIN gebe ich meinen PIN (4 stellig) ein, daher ergeben sich bei Token Password Length 1-10. SHA 1 benutzt laut Internet der Google Authenticator und alle 30 Sekunden erneuert seinen Key. Zeitzone sind beide Berlin, aber hier bin ich mir nicht ganz sicher, was mit unserer Sommerzeit ist.

Hier habe ich auf 30 Sekunden, 1-10 Passwortlänge (einen 4 stelligen PIN habe ich eingetragen und Google Auth. spuckt ja 6 Zahlen aus) und auf sha1 abgeändert

Danke der Horst

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 352925

Url: https://administrator.de/forum/pfsense-2-4-1-openvpn-google-authenticator-352925.html

Ausgedruckt am: 02.08.2025 um 07:08 Uhr

11 Kommentare

Neuester Kommentar

Zeitzone sind beide Berlin, aber hier bin ich mir nicht ganz sicher, was mit unserer Sommerzeit ist.

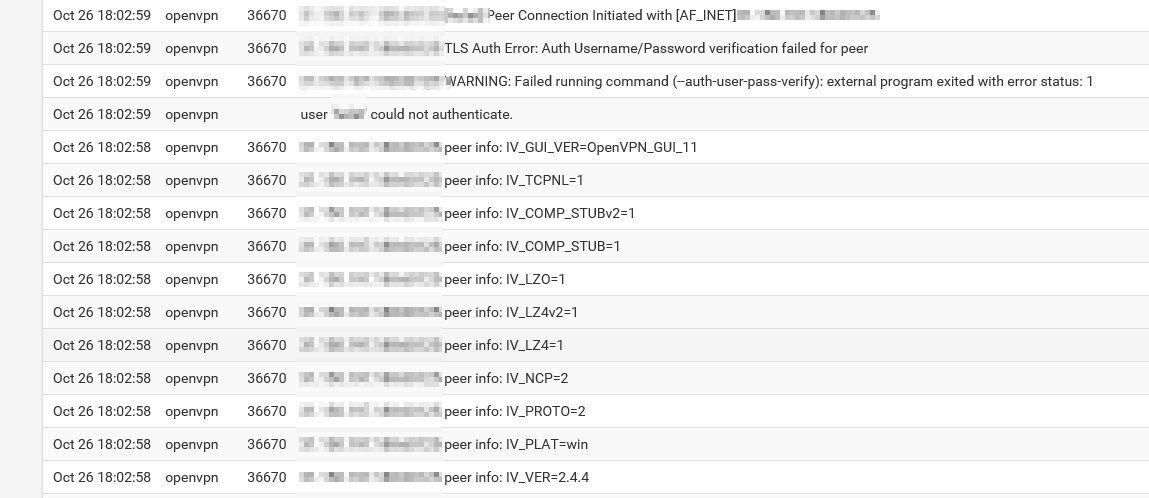

Solange beide die gleiche Zeit aufweisen ist das egal.Check deine PFSense-Logs ... die erzählen einem sehr viel.

Erhöhe mal die OpenVPN verbosity.

btw. Token Length sollte doch 1-6 sein die Pin wird da doch nicht mitgerechnet ...

Das ist für den IGMP Proxy das hat ja wohl nichts mit OpenVPN zu tun

Stichwort Parameter Verb, siehe OpenVPN Docs!

Stichwort Parameter Verb, siehe OpenVPN Docs!