PfSense VLan Netzwerkaufbau

Hallo zusammen,

da ich momentan Corona bedingt etwas Zeit zur Verfügung habe, ist es mir endlich gelungen unser Netzwerk zuhause endlich Umzubauen.

Kurz zur Ausgangssituation:

Für mein Nebengewerbe habe ich mir einen Windows Server mit Domäne aufgesetzt. Hauptsächlich wegen Exchange, einer zentralen Datenablage und dem WaWi System.

Am Anfang hatte ich alle Server in einem Netzwerk, Router war einen FritzBox 6490 (Vodafone Kabelanschluss).

Mitleiweile habe ich die Fritzbox rausgeschmissen und benutze den von Vodafone mitgelieferten Router im Brige Modus als Modem.

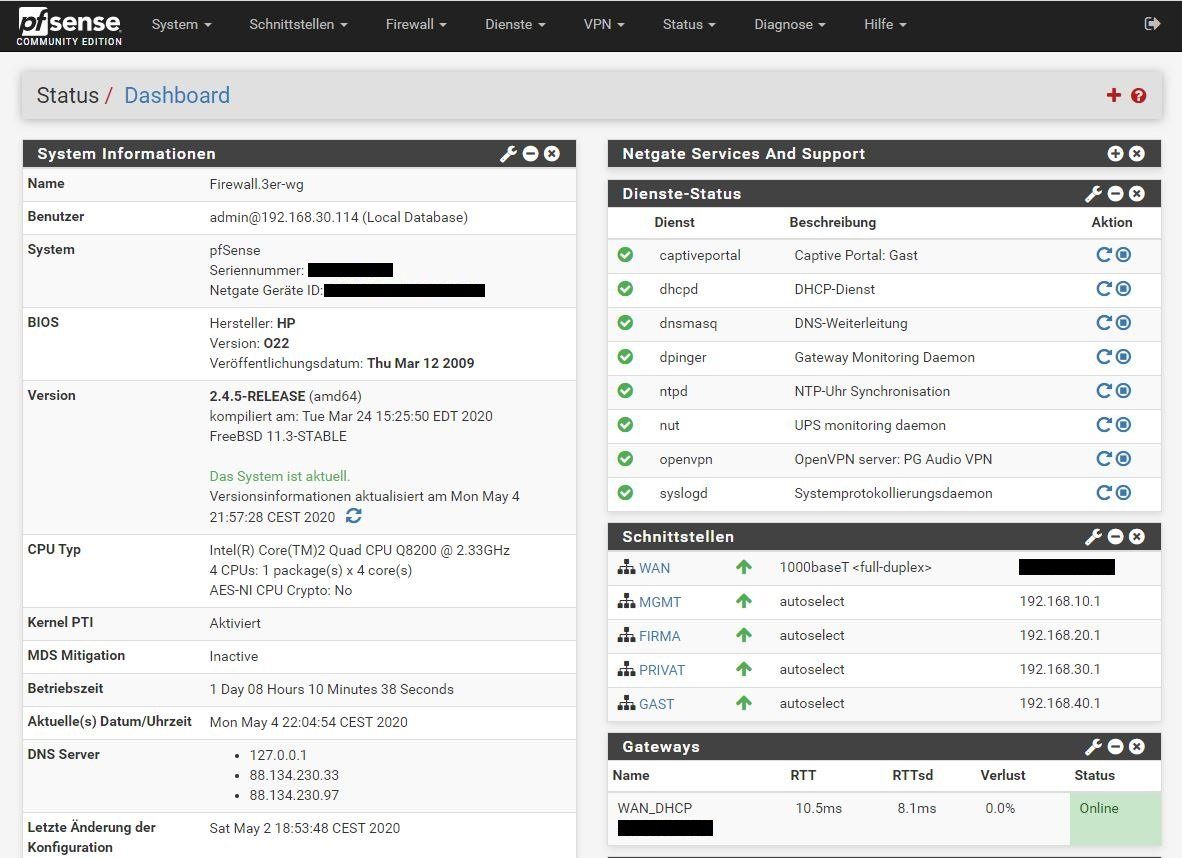

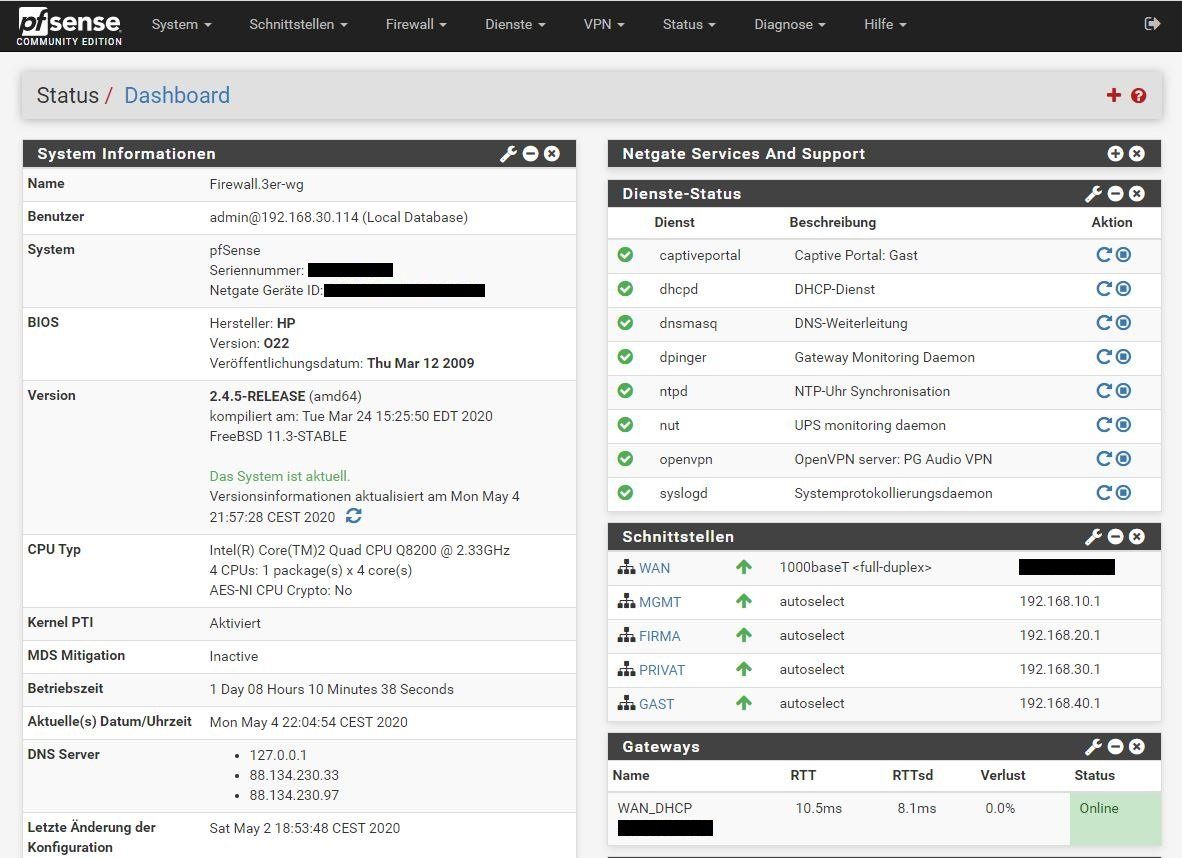

Routing übernimmt die pfSense (kein doppeltes NAT). Netzwerkkonfiguration sieht wie folgt aus:

• Vlan1: Mgntnetzwerk

• Vlan2: Firmennetzwerk

• Vlan3: Heimnetzwerk

• Vlan4: Gastnetzwerk

Alle Switche sind bis zur pfSense per Trunk (LACP) untereinander verbunden.

Für jedes Vlan habe ich einen eignen DHCP Server mit andrem Bereich. Im Firmennetzwerk macht der Windows Server DNS, in den anderen Bereichen übernimmt das die pfSense.

WLan läuft über Aruba IAP´s. Ich habe ein normales Heimnetz und ein offenes Gastnetz zu welchem man über das Captive Portal Zugang bekommt.

Per OpenVPN sollen später zwei Rechner aus unserem Lager Zugriff zum Server erhalten. Konfiguration sollte passen die Frage ist ob ich in den richtigen Netzwerkbereich komme.

Zu meiner Frage:

Kann sich jemand die aktuelle Konfiguration ansehen und mir evt. noch ein paar Tipps geben. Ist die Konfiguration so sicher oder gibt es Verbesserungspotential ?

da ich momentan Corona bedingt etwas Zeit zur Verfügung habe, ist es mir endlich gelungen unser Netzwerk zuhause endlich Umzubauen.

Kurz zur Ausgangssituation:

Für mein Nebengewerbe habe ich mir einen Windows Server mit Domäne aufgesetzt. Hauptsächlich wegen Exchange, einer zentralen Datenablage und dem WaWi System.

Am Anfang hatte ich alle Server in einem Netzwerk, Router war einen FritzBox 6490 (Vodafone Kabelanschluss).

Mitleiweile habe ich die Fritzbox rausgeschmissen und benutze den von Vodafone mitgelieferten Router im Brige Modus als Modem.

Routing übernimmt die pfSense (kein doppeltes NAT). Netzwerkkonfiguration sieht wie folgt aus:

• Vlan1: Mgntnetzwerk

• Vlan2: Firmennetzwerk

• Vlan3: Heimnetzwerk

• Vlan4: Gastnetzwerk

Alle Switche sind bis zur pfSense per Trunk (LACP) untereinander verbunden.

Für jedes Vlan habe ich einen eignen DHCP Server mit andrem Bereich. Im Firmennetzwerk macht der Windows Server DNS, in den anderen Bereichen übernimmt das die pfSense.

WLan läuft über Aruba IAP´s. Ich habe ein normales Heimnetz und ein offenes Gastnetz zu welchem man über das Captive Portal Zugang bekommt.

Per OpenVPN sollen später zwei Rechner aus unserem Lager Zugriff zum Server erhalten. Konfiguration sollte passen die Frage ist ob ich in den richtigen Netzwerkbereich komme.

Zu meiner Frage:

Kann sich jemand die aktuelle Konfiguration ansehen und mir evt. noch ein paar Tipps geben. Ist die Konfiguration so sicher oder gibt es Verbesserungspotential ?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 569494

Url: https://administrator.de/forum/pfsense-vlan-netzwerkaufbau-569494.html

Ausgedruckt am: 18.07.2025 um 12:07 Uhr

14 Kommentare

Neuester Kommentar

Warum DNS (Server?) auf der pfSense, wenn im Windows Server ein DNS Server hat und auch DNS macht?

Moinsen,

vermutlich hab ich es Anbetracht der frühen Stunde (ahem) übersehen: wie ist es auf dem Management Interface mit einem zusätzlichen ssh-Zugang für das Terminal (falls es mal sein muss)...wenn meine müden Augen das richtig sehen (und mein noch müderes Gehirn es richtig deutet), dann fehlt das aktuell in deinem Regelwerk noch.

Rest später, WO IST DER KAFFEE!???

Grüßle

th30ther

Ps: im Statusfenster wird AES über CPU mit "Nein" angegeben, du nutzt aktuell aber den openVPN Dienst...kann deine Hardware keine Verschlüsselungsunterstützung über AES NI oder hast du das absichtlich/aus Versehen weggelassen?

vermutlich hab ich es Anbetracht der frühen Stunde (ahem) übersehen: wie ist es auf dem Management Interface mit einem zusätzlichen ssh-Zugang für das Terminal (falls es mal sein muss)...wenn meine müden Augen das richtig sehen (und mein noch müderes Gehirn es richtig deutet), dann fehlt das aktuell in deinem Regelwerk noch.

Rest später, WO IST DER KAFFEE!???

Grüßle

th30ther

Ps: im Statusfenster wird AES über CPU mit "Nein" angegeben, du nutzt aktuell aber den openVPN Dienst...kann deine Hardware keine Verschlüsselungsunterstützung über AES NI oder hast du das absichtlich/aus Versehen weggelassen?

Hallo.

Sehe ich genauso.

Prinzipiell ist die Konfig in guter Verfassung.

Würde jedoch auch bei dem Firmen-Netz nicht das Scheunen Tor öffnen, sondern ähnlich dem Gast-Netzwerk die essentiellen Ports öffnen. Sollten spezielle Anwendungen, spezielle Ports benötigen, können diese dann nachjustiert werden.

Würde hier auch mit Alias arbeiten, dass Du beispielsweise die ganzen Ports unter einem Namen zusammenfasst und damit brauchst Du den Eintrag nur einmal einsetzen.

Auch wie @Spirit-of-Eli schrieb würde ich den DNS von der PFSense übernehmen lassen.

Gruß

Radiogugu

Sehe ich genauso.

Prinzipiell ist die Konfig in guter Verfassung.

Würde jedoch auch bei dem Firmen-Netz nicht das Scheunen Tor öffnen, sondern ähnlich dem Gast-Netzwerk die essentiellen Ports öffnen. Sollten spezielle Anwendungen, spezielle Ports benötigen, können diese dann nachjustiert werden.

Würde hier auch mit Alias arbeiten, dass Du beispielsweise die ganzen Ports unter einem Namen zusammenfasst und damit brauchst Du den Eintrag nur einmal einsetzen.

Auch wie @Spirit-of-Eli schrieb würde ich den DNS von der PFSense übernehmen lassen.

Gruß

Radiogugu

Moinsen,

so erster Kaffe ...

hier noch eine Übersicht über Vermeidung von Scheunentoren und gezielteren (generellen) Regeln (von aqui, nicht von mir):

Netzwerkkonfiguration und Firewall-Regeln in pfSense

etwas weiter unten (2. oder 3. Antwort...)

Grüßle

th30ther

so erster Kaffe ...

hier noch eine Übersicht über Vermeidung von Scheunentoren und gezielteren (generellen) Regeln (von aqui, nicht von mir):

Netzwerkkonfiguration und Firewall-Regeln in pfSense

etwas weiter unten (2. oder 3. Antwort...)

Grüßle

th30ther

Konfiguration ansehen und mir evt. noch ein paar Tipps geben.

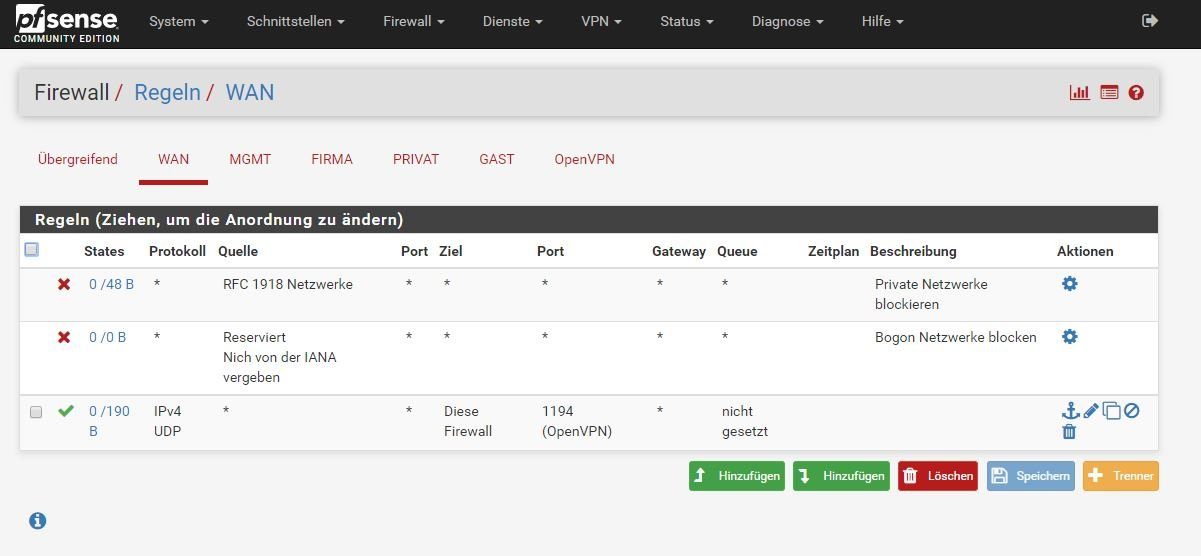

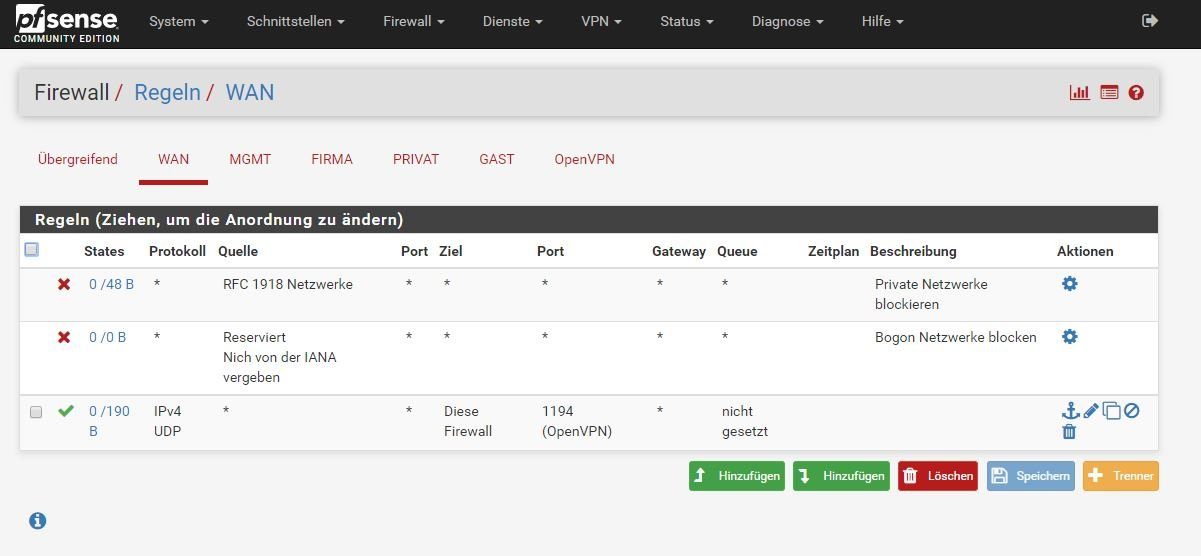

Ist ja letzlich nur das Firewall Regelwerk...WAN Port:

Ist OK, kann man im Default belassen und trägt nur das ein was von außen rein soll. Wenn der Ziel Alias "Diese Firewall" auf die WAN Port IP Adresse ! referenziert ist das Regelwerk für den WAN Port OK.

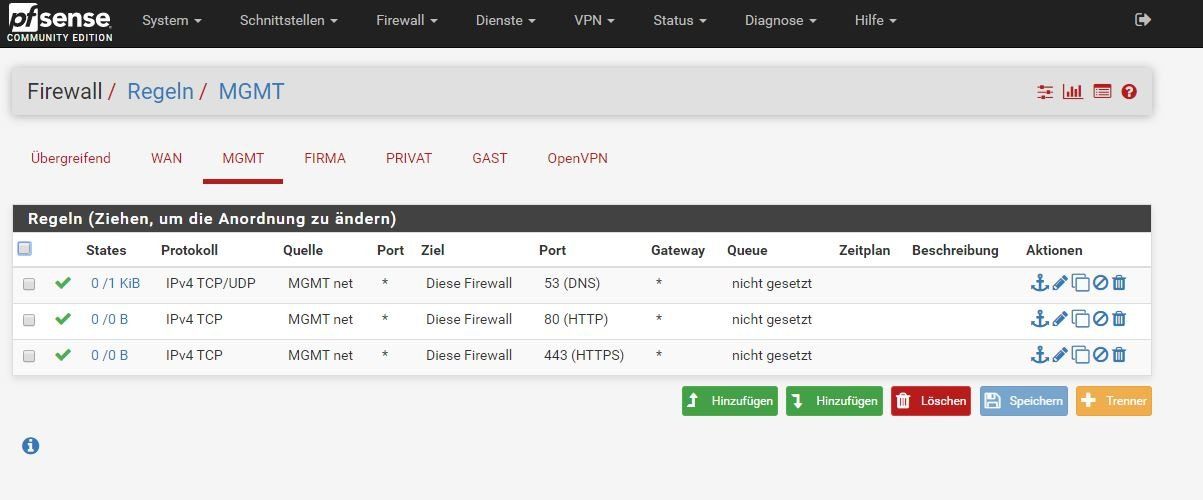

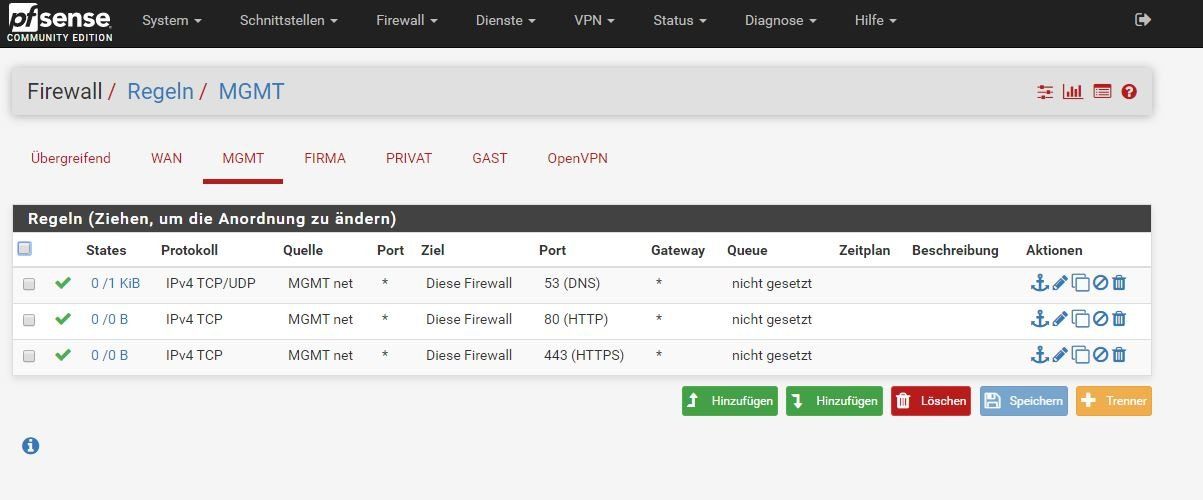

MGMT Netz:

Mmmhhh. Da hat man wieder den Ziel Alias "Diese Firewall" wenn dieser Alias wie oben am WAN Port auf die WAN IP referenziert ist das FALSCH ! Das Ziel muss natürlich hier die Management Port IP Adresse sein !

Ob man DNS 53 mit reinnimmt ist eher eine kosmetische Frage. Damit können dann Hostnamen aufgelöst werden der Zugriff ist dann aber nur auf die Mgmt Port IP per HTTP oder HTTPS möglich, was ja OK ist.

Wichtig ist hier noch die automatische "Anti Logout Rule" die in den General Settings immer aktiv ist damit man sich nicht den Ast absägt auf dem man selber sitzt. Wenn man wie hier über den Management Port den Zugriff per Firewall Regeln will muss die Anti Logout Rule immer deaktiviert werden ! Aber erst nachdem die Management Regel aktiv ist. Sonst sperrt man sich selber aus und dann hilft nur ein Reset über die Shell.

Firmen Netz:

Erlaubt ist genereller IPv4 Traffic auf die Host IP Adressen 192.168.10.30 und .30.60. im Privat und Mgmt Netz Rest ist in diese Netze plus Gast gesperrt Internet erlaubt. Fazit: OK

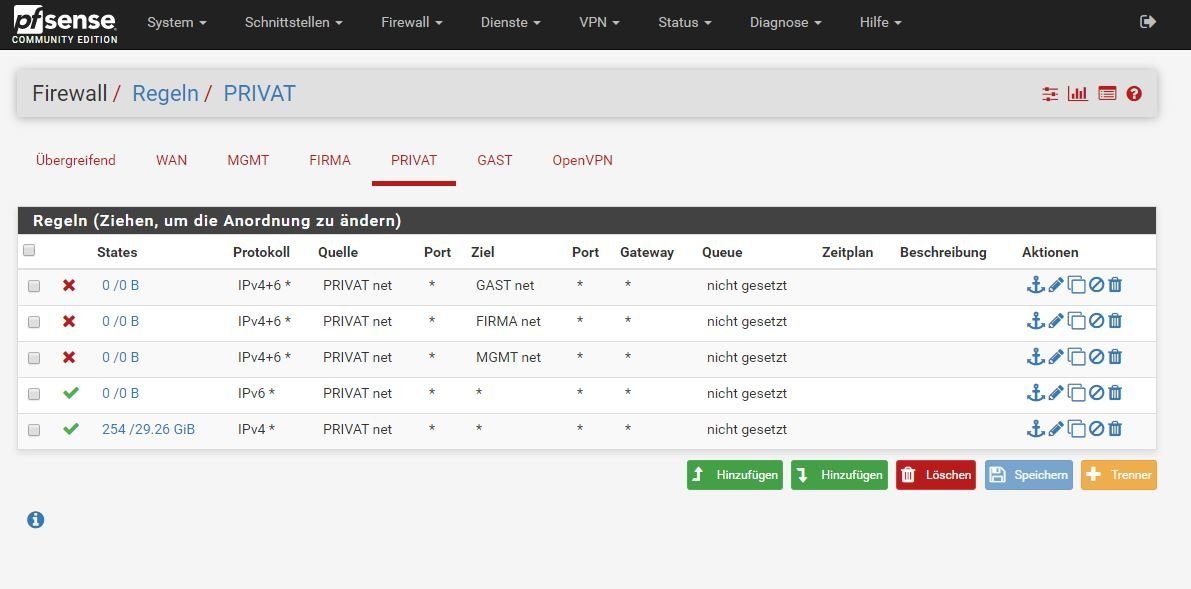

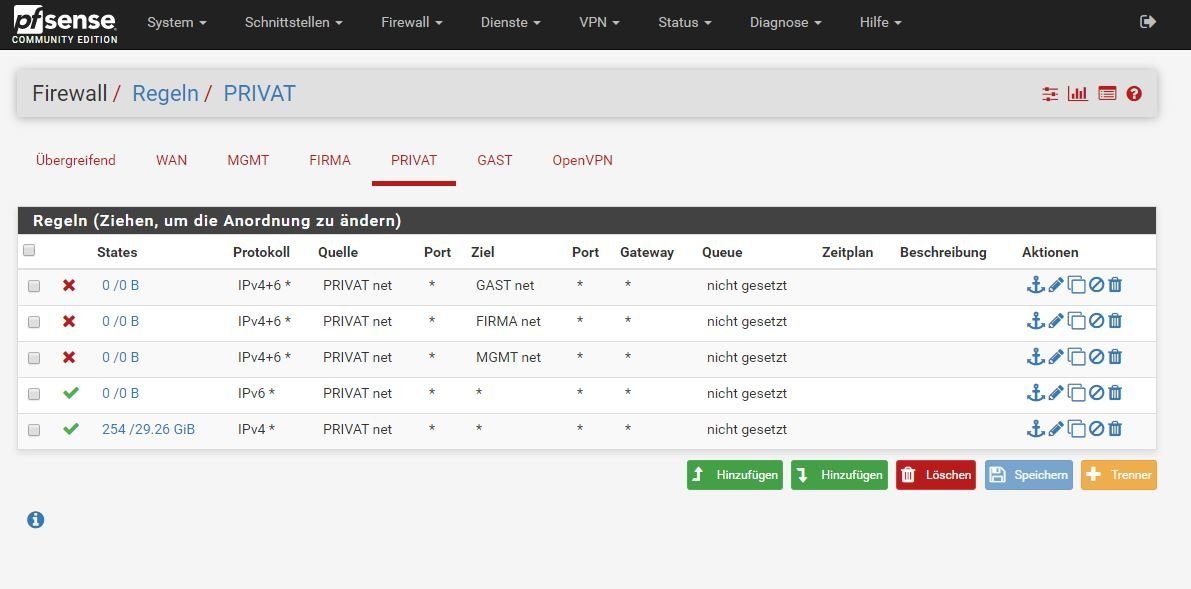

Privat Netz:

Alles verboten außer Internet. Hier könnte man sinnvoll die gesperrten Netze mit einem Alias zusammenfassen und hätte so übersichtlicherweise nur einen einzigen Blocking Eintrag. Aber warum einfach machen....Die Kollegen oben haben es ja auch schon richtigerweise angemerkt.

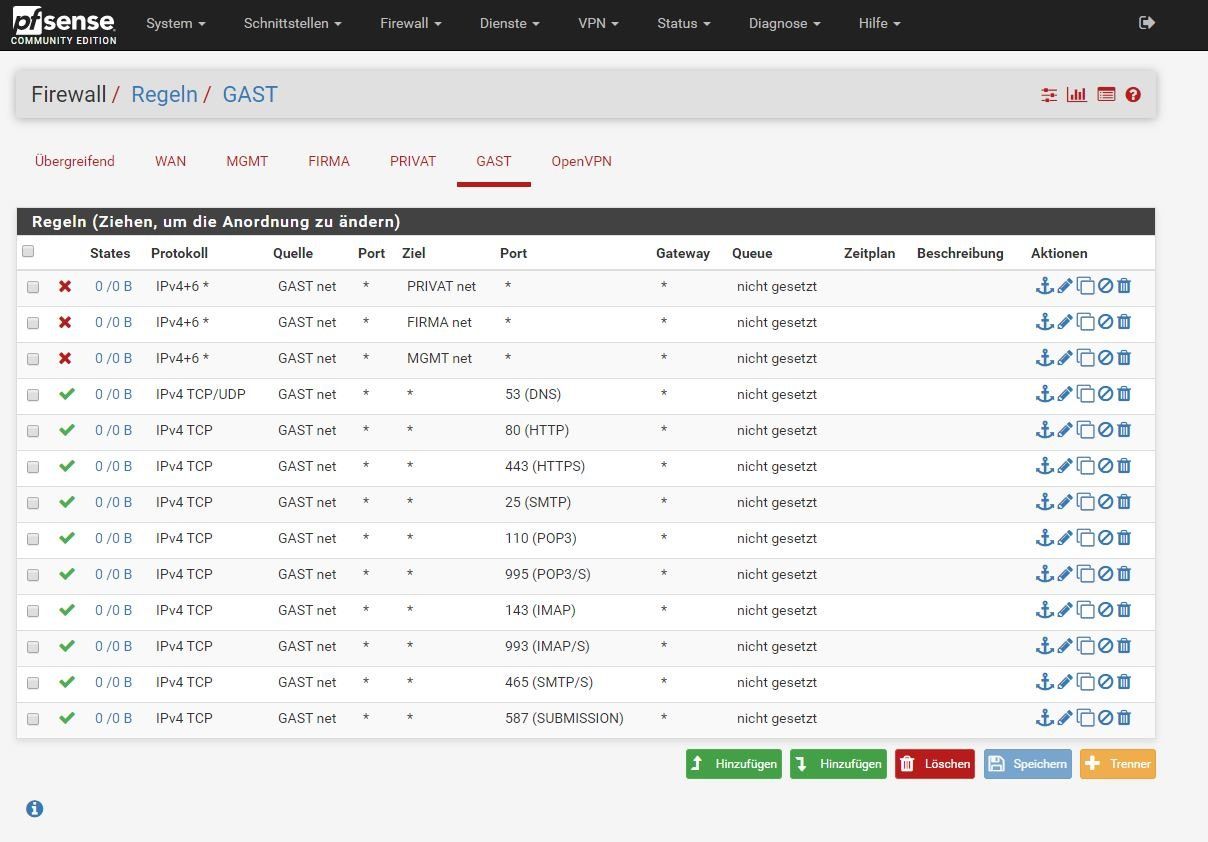

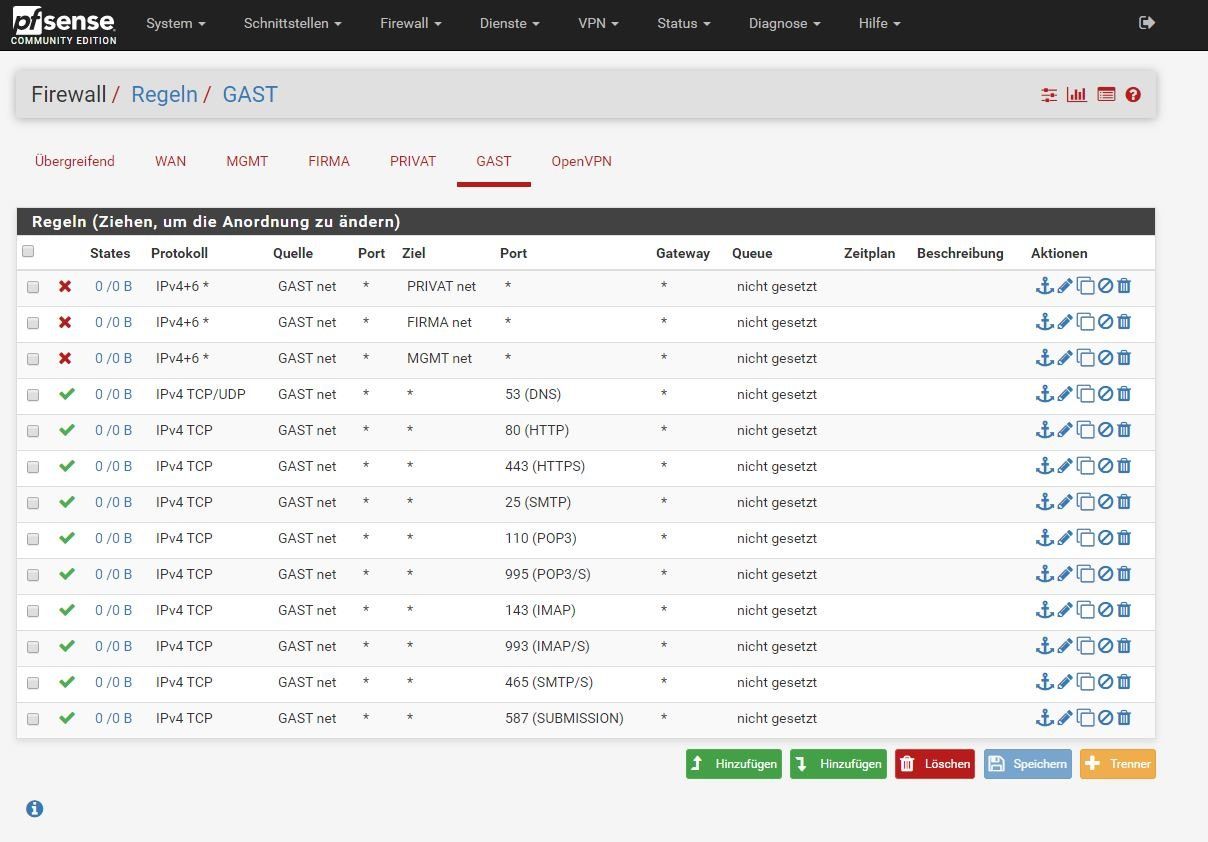

Gast Netz:

Klar, hier auch alles geblockt außer Internet. Was fehlt ist das Captive Portal bzw. die CP Ports.

Der Gäste Port sollte immer auf ein Captive_Portal laufen. Auch wenn man keine Einmal Passwörter usw. verteilt sollte das IMMER aktiviert werden um auf der Portalseite über rechtliche Bedingungen und das User Tracking zu informieren um juristisch hier absolut wasserdicht zu sein.

Verüben Gäste Straftaten über den Gast Zugang ist der Anschlußinhaber voll haftbar rechtlich sofern diese rechtlichen Hinweise fehlen und er kein Tracking der Mac Adressen zur evtl. Strafverfolgung liefern kann.

Ansonsten ist es wieder das gleiche Alias Drama von oben was auch die Kollegen hier bemerkt haben !

Sinnvoll wäre hier auch in den Alias Settings einen zentralen Port Alias einzurichten und dort die erlaubten Gäste Ports zu pflegen und in den Regeln am Gastnetz nur diesen Alias zu verwenden.

Auch zur Performance Steigerung ist das erheblich besser !

OpenVPN Netz:

Soweit OK. Hier ist es nur mit dem DNS abhängig ob man Split Tunneling macht oder Gateway Redirect. Bei letzterem scheitert dann eine DNS Auflösung.

Da man die OVPN Server Konfig nicht kennt kann man leider nur raten.

Sinnvoll wäre es hier, wenn man schon eine pfSense einsetzt, statt OpenVPN besser ein IPsec VPN zu nehmen:

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Das erspart komplett die Nutzung und Installation eines separaten Clients und auch das User Handling der Zertifikate.

Man kann für alle Plattformen und Betriebssysteme immer den in jedem System eingebauten VPN Client verwenden ohne irgendwelche Zusätze installieren zu müssen.

Aber wie immer ist das Geschmackssache was man hier macht !

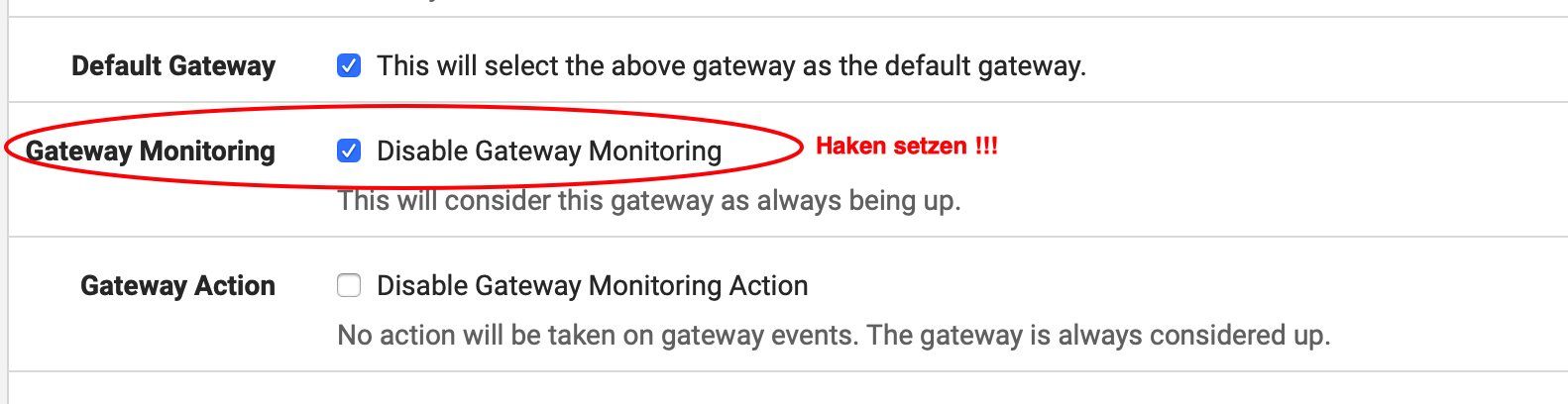

zwei wichtige Dinge noch die man aus der Konfig leider nicht ersieht:

- Den Gateway Pinger sollte man bei einer Verbindung direkt ins Internet immer abschalten. Ansonsten pingt die Firewall permanent den Gateway Router des Providers was diese hier und da mal mit einem Rausschmiss quittieren. Also besser aus damit:

- Bei VPN sollte man immer die Hardware Encryption aktivieren: Unter System/Advanced/Miscellaneous/CryptographicHardware "BSD Crypto Device" oder "AES NI and BSD Crypto Device" einstellen. Nur "AES NI" reicht nicht. Diese wird im Wizzard nicht als Hardware Crypto erkannt.

- Ebenso den Temperatur Sensor um im Dashboard die Temperatur überwachen zu können:

- Power D aktivieren und auf Hiadaptive:

- Wenn man OpenVPN betreibt macht es Sinn im Dashboard dazu auch das Widget zu installieren. Ebenso wenn man IPsec VPNs betreibt.

- Wer keine Email Notification oder die mit GROWL betreibt sollte das auch in den Advanced Settings deaktivieren, denn das frisst sonst sinnlos Performance.

Rest ist soweit OK

Hallo,

Ich habe einige Fehler bzw. meiner Meinung nach fehlende Einträge gefunden:

- Du erlaubst von allen Netzen (außer) WAN aus Zugriff auf das Management Interface per HTTPS,

z.B. Gast Netz Regel 6, Privat Regel 7.

- DNS UDP/TCP ist sch.. und zumindest in der pfSense fehlerhaft: Nimm nur UDP, falls du TCP brauchst, erstelle eine 2te Regel.

- Zugriff auf das OpenVPN Netz muß außer von Firma geblockt werden.

- Nimm (wie @aqui auch schon schrieb) anstelle von "Diese Firewall" z.B. MGMT address.

wie meine Regel aussehen würden:

WAN Interface:

zusätzlich noch (am Anfang): allow ICMP (any) from any to WAN address.

am Ende: Block any from any, do not log (bei Bedarf kann das logging schnell eingeschaltet werden.

MGMT Interface:

allow ICMP und optional NTP auf Interface address

am Ende eine block any Regel: LOG

Firma:

allow ICMP und optional NTP und DNS auf Interface address.

block any other to Interface address.

Weg von der any any Regel: explizite Regeln mit am Ende eine block any Regel: LOG

Privat: Wie Firma, zusätzlich block Access to OpenVPN

Gast:

allow ICMP und optional NTP und DNS auf Interface address

block any other to Interface address.

block Access to OpenVPN.

Ggf. entferne die vorhadene DNS Regel

Am Ende eine block any Regel: LOG

Verwendest du IPv6 oder außschließlich IPv4 ?

Wenn ausschließlich IPv4:

Am Anfang jedes Interfaces: IPv6 any, block any to any, do not log

Das wars im Schnelldurchgang

CH

Ich habe einige Fehler bzw. meiner Meinung nach fehlende Einträge gefunden:

- Du erlaubst von allen Netzen (außer) WAN aus Zugriff auf das Management Interface per HTTPS,

z.B. Gast Netz Regel 6, Privat Regel 7.

- DNS UDP/TCP ist sch.. und zumindest in der pfSense fehlerhaft: Nimm nur UDP, falls du TCP brauchst, erstelle eine 2te Regel.

- Zugriff auf das OpenVPN Netz muß außer von Firma geblockt werden.

- Nimm (wie @aqui auch schon schrieb) anstelle von "Diese Firewall" z.B. MGMT address.

wie meine Regel aussehen würden:

WAN Interface:

zusätzlich noch (am Anfang): allow ICMP (any) from any to WAN address.

am Ende: Block any from any, do not log (bei Bedarf kann das logging schnell eingeschaltet werden.

MGMT Interface:

allow ICMP und optional NTP auf Interface address

am Ende eine block any Regel: LOG

Firma:

allow ICMP und optional NTP und DNS auf Interface address.

block any other to Interface address.

Weg von der any any Regel: explizite Regeln mit am Ende eine block any Regel: LOG

Privat: Wie Firma, zusätzlich block Access to OpenVPN

Gast:

allow ICMP und optional NTP und DNS auf Interface address

block any other to Interface address.

block Access to OpenVPN.

Ggf. entferne die vorhadene DNS Regel

Am Ende eine block any Regel: LOG

Verwendest du IPv6 oder außschließlich IPv4 ?

Wenn ausschließlich IPv4:

Am Anfang jedes Interfaces: IPv6 any, block any to any, do not log

Das wars im Schnelldurchgang

CH