Schulnetzwerk aufteilen

Hallo!

Nachdem unser Schulnetzwerk ständig erweitert und erweitert wurde möchte ich das Netzwerk - falls es sinnvoll ist, neu aufbauen - aber dazu fehlt mir das Wissen. Daher versuche ich hier mein Glück:

IST-Stand

IT-Raum 1

25 Laptops, 1WLAN-Router (kein Passwort, MAC Authentifizierung)

IT-RAUM 2

15 PCs verkabelt

12 Klassen

mit je 1 Laptop, verkabelt

Konferenzzimmer

3 Laptops, 1 WLAN Router (Passwort nur für Lehrer)

Direktion

1 PC, verkabelt

10 diverse PCs und Laptops in Zweckräumen (z.T. verkabelt oder WLAN)

3 Netzwerkdrucker

1 Linux Server (Debian/Xubuntu)

Auf dem Linuxserver läuft dnsmasc.conf und verteilt an die Laptops und PCs in IT1 und IT2 fixe IPs aufgrund ihrer MAC-Adresse.

Wäre es nicht sinnvoll das Netz in Subnetze aufzuteilen?

Wäre es sinnvoller die IPs nicht fix zu vergeben sondern dynamisch?

Ich hoffe, hier einige Antworten und Tipps zu finden.

Vielen Dank im Voraus!

Joachim

Nachdem unser Schulnetzwerk ständig erweitert und erweitert wurde möchte ich das Netzwerk - falls es sinnvoll ist, neu aufbauen - aber dazu fehlt mir das Wissen. Daher versuche ich hier mein Glück:

IST-Stand

IT-Raum 1

25 Laptops, 1WLAN-Router (kein Passwort, MAC Authentifizierung)

IT-RAUM 2

15 PCs verkabelt

12 Klassen

mit je 1 Laptop, verkabelt

Konferenzzimmer

3 Laptops, 1 WLAN Router (Passwort nur für Lehrer)

Direktion

1 PC, verkabelt

10 diverse PCs und Laptops in Zweckräumen (z.T. verkabelt oder WLAN)

3 Netzwerkdrucker

1 Linux Server (Debian/Xubuntu)

Auf dem Linuxserver läuft dnsmasc.conf und verteilt an die Laptops und PCs in IT1 und IT2 fixe IPs aufgrund ihrer MAC-Adresse.

Wäre es nicht sinnvoll das Netz in Subnetze aufzuteilen?

Wäre es sinnvoller die IPs nicht fix zu vergeben sondern dynamisch?

Ich hoffe, hier einige Antworten und Tipps zu finden.

Vielen Dank im Voraus!

Joachim

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 283276

Url: https://administrator.de/forum/schulnetzwerk-aufteilen-283276.html

Ausgedruckt am: 18.07.2025 um 02:07 Uhr

28 Kommentare

Neuester Kommentar

Hallo,

Bist du der Admin der Schule? Habt ihr einen Dienstleister der euch Hardware besorgt/besorgen kann?

Subnetze sind hier eher nicht notwendig, da die Anzahl der Geräte im Netzwerk jetzt nicht sonderlich groß ist.

Eventuell wären VLANs eine Option. Dazu muss aber wieder die Netzwerk-Hardware bereit stehen - von welcher du leider überhaupt nichts erwähnt hast.

Genau so wenig verätst du über das derzeitige Netz-Design? Ev. kannst du mal eine Zeichnung hier rein stellen welche die versch. Netze und IP-Bereiche erläutert.

Beim Thema WLAN kann man sicherlich einiges verbesseren. Reine MAC-basierte Authentifizierung? Wenn ein Schüler die MAC-Adresse seines Handies/Laptops ändert sperrt er einen Laptop aus?

Hier mal ein bisschen Lesestoff zum Thema WLAN.

WLAN Netzwerk mit einzelnen Usern

Mal abgesehen von den ganzen Sicherheitsaspekten, was genau stört dich am jetzigen Netz?

Gruß

Bist du der Admin der Schule? Habt ihr einen Dienstleister der euch Hardware besorgt/besorgen kann?

Subnetze sind hier eher nicht notwendig, da die Anzahl der Geräte im Netzwerk jetzt nicht sonderlich groß ist.

Eventuell wären VLANs eine Option. Dazu muss aber wieder die Netzwerk-Hardware bereit stehen - von welcher du leider überhaupt nichts erwähnt hast.

Genau so wenig verätst du über das derzeitige Netz-Design? Ev. kannst du mal eine Zeichnung hier rein stellen welche die versch. Netze und IP-Bereiche erläutert.

Beim Thema WLAN kann man sicherlich einiges verbesseren. Reine MAC-basierte Authentifizierung? Wenn ein Schüler die MAC-Adresse seines Handies/Laptops ändert sperrt er einen Laptop aus?

Hier mal ein bisschen Lesestoff zum Thema WLAN.

WLAN Netzwerk mit einzelnen Usern

Mal abgesehen von den ganzen Sicherheitsaspekten, was genau stört dich am jetzigen Netz?

Gruß

Moin Joachim,

Dafür solltest du VLANs verwenden, benötigst dafür aber auch VLAN fähige Switches, APs und Router.

z.B.:

VLAN100 - IT-Raum 1

VLAN200 - IT-Raum 2

VLAN300 - alles andere

VLAN400 - Drucker

VLAN500 - Verwaltung / Direktion

VLAN700 - Smartphones

VLAN900 - Server

WLAN oder LAN Gastnetz einrichten mit einem Captive Portal (Hotspot Funktion)

Hardware die du verwenden könntest:

Router:

Mikrotik

PfSense

Switche:

Cisco SG200 - Layer2

Cisco SG300 - Layer3

Cisco SG500 - Layer3 - stackbar

Cisco SG500X - Layer3 - stackbar - 10G

Weitere Lektüre:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Netzwerk Zugangskontrolle mit 802.1x und FreeRadius am LAN Switch

Viele Grüße nach Österreich

Val

Wäre es nicht sinnvoll das Netz in Subnetze aufzuteilen?

Sinnvoll ist eine Aufteilung des Netzwerkes in verschiedene Bereiche fast immer!Dafür solltest du VLANs verwenden, benötigst dafür aber auch VLAN fähige Switches, APs und Router.

z.B.:

VLAN100 - IT-Raum 1

VLAN200 - IT-Raum 2

VLAN300 - alles andere

VLAN400 - Drucker

VLAN500 - Verwaltung / Direktion

VLAN700 - Smartphones

VLAN900 - Server

Wäre es sinnvoller die IPs nicht fix zu vergeben sondern dynamisch?

Fixe IPs verwenden wir eigentlich nur für Netzwerkgeräte, Drucker und Server oder spezielle Geräte.1 Linux Server (Debian/Xubuntu)

Server mit GUI? 1WLAN-Router (kein Passwort, MAC Authentifizierung)

Oha, das geht eigentlich garnicht. Entweder ein Captive Portal dafür verwenden oder mit 802.1X eine Authentifizierung mit Zertifikaten verwenden.WLAN oder LAN Gastnetz einrichten mit einem Captive Portal (Hotspot Funktion)

Hardware die du verwenden könntest:

Router:

Mikrotik

PfSense

Switche:

Cisco SG200 - Layer2

Cisco SG300 - Layer3

Cisco SG500 - Layer3 - stackbar

Cisco SG500X - Layer3 - stackbar - 10G

Subnetze sind hier eher nicht notwendig, da die Anzahl der Geräte im Netzwerk jetzt nicht sonderlich groß ist.

Eventuell wären VLANs eine Option.

Bei VLANs brauchst du eigene Subnetze und ein Gerät welches zwischen diesen routet Eventuell wären VLANs eine Option.

Weitere Lektüre:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Netzwerk Zugangskontrolle mit 802.1x und FreeRadius am LAN Switch

Viele Grüße nach Österreich

Val

Lesenswert dazu ist auch dieser Thread von einem der das erfolgreich für ein Schulnetz umgesetzt hat:

Mit PFSense Drucker in einem per VLAN getrennten WLAN Netz verfügbar machen

Grundlagen zu dem Thema sichere Segmentierung findest du hier:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Mit PFSense Drucker in einem per VLAN getrennten WLAN Netz verfügbar machen

Grundlagen zu dem Thema sichere Segmentierung findest du hier:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Es liegt auch nicht am Server.

Dein Problem ist wie du auch richtig selber erkannt hast die schlechte und falsch installierte und konfigurierte Infrastruktur !

Die Fehler im WLAN zeigen auf eine mehr als schlampinge Planung von Frequenzen und Ausleuchtung. Was da so alles bedacht werden musst steht unter anderem hier:

Seit WLAN Umstellung von Cisco WAP 200 auf Zyxel NWA3560-N schlechtere Verbindung

Das Drama mit dem DHCP zeigt das ebnso eindrucksvoll. Sowas sind absolute NoGos und zeigen das da generell was faul ist. Allein diese 2 Dinge sind schon erschreckend und man will dann lieber nicht wissen was da noch im Argen liegt...

Fazit: Bring die Infrastruktur sauber in Ordnung mit entsprechenden VLANs und Segmentierung und dann kannst du sicher sein das sich die Folgeprobleme daraus dann ganz von selber erledigen !

Grundlagen zu den VLAN Themen findest du hier:

schulnetz.info/vlan-einstieg-was-ist-ein-vlan/

und in dem oben bereits zitierten Forums Tutorial hier mit den zahllosen weiterführenden Links.

Dein Problem ist wie du auch richtig selber erkannt hast die schlechte und falsch installierte und konfigurierte Infrastruktur !

Die Fehler im WLAN zeigen auf eine mehr als schlampinge Planung von Frequenzen und Ausleuchtung. Was da so alles bedacht werden musst steht unter anderem hier:

Seit WLAN Umstellung von Cisco WAP 200 auf Zyxel NWA3560-N schlechtere Verbindung

Das Drama mit dem DHCP zeigt das ebnso eindrucksvoll. Sowas sind absolute NoGos und zeigen das da generell was faul ist. Allein diese 2 Dinge sind schon erschreckend und man will dann lieber nicht wissen was da noch im Argen liegt...

Fazit: Bring die Infrastruktur sauber in Ordnung mit entsprechenden VLANs und Segmentierung und dann kannst du sicher sein das sich die Folgeprobleme daraus dann ganz von selber erledigen !

Grundlagen zu den VLAN Themen findest du hier:

schulnetz.info/vlan-einstieg-was-ist-ein-vlan/

und in dem oben bereits zitierten Forums Tutorial hier mit den zahllosen weiterführenden Links.

1. warum hast du den Beitrag schon auf gelöst gesetzt?

Damit verhinderst du gegebenenfalls, dass du weitere Hilfe für dein Vorhaben bekommst wenn sich jemand den Beitrag gar nicht mehr öffnet weil er sieht, dass der Beitrag gelöst ist.

2. Die Switche können beide VLANs

3. Der Netgear Switch hat keinen Support mehr von Seiten Netgear. Sein Lebenszyklus ist zu Ende.

4. Wenn dein Server auch der Router ist, dann kannst du die VLANs auch am Server einrichten.

5. Wenn du einen dezidierten Router hast, muss der auch VLANs (802.1q) unterstützen.

6. Das Konzept von Valexis kann natürlich erweitert/adaptiert werden so wie du es brauchst/möchtest.

7. Zeichnungen können hier direkt rein gestellt werden, dann sind keine externe Links nötig und die Zeichnungen bleiben erhalten für spätere Nachkommlinge.

Einfach die FAQs lesen, da steht auch drin wie man einen Beitrag wieder auf ungelöst stellt

Gruß

Damit verhinderst du gegebenenfalls, dass du weitere Hilfe für dein Vorhaben bekommst wenn sich jemand den Beitrag gar nicht mehr öffnet weil er sieht, dass der Beitrag gelöst ist.

2. Die Switche können beide VLANs

3. Der Netgear Switch hat keinen Support mehr von Seiten Netgear. Sein Lebenszyklus ist zu Ende.

4. Wenn dein Server auch der Router ist, dann kannst du die VLANs auch am Server einrichten.

5. Wenn du einen dezidierten Router hast, muss der auch VLANs (802.1q) unterstützen.

6. Das Konzept von Valexis kann natürlich erweitert/adaptiert werden so wie du es brauchst/möchtest.

7. Zeichnungen können hier direkt rein gestellt werden, dann sind keine externe Links nötig und die Zeichnungen bleiben erhalten für spätere Nachkommlinge.

Einfach die FAQs lesen, da steht auch drin wie man einen Beitrag wieder auf ungelöst stellt

Gruß

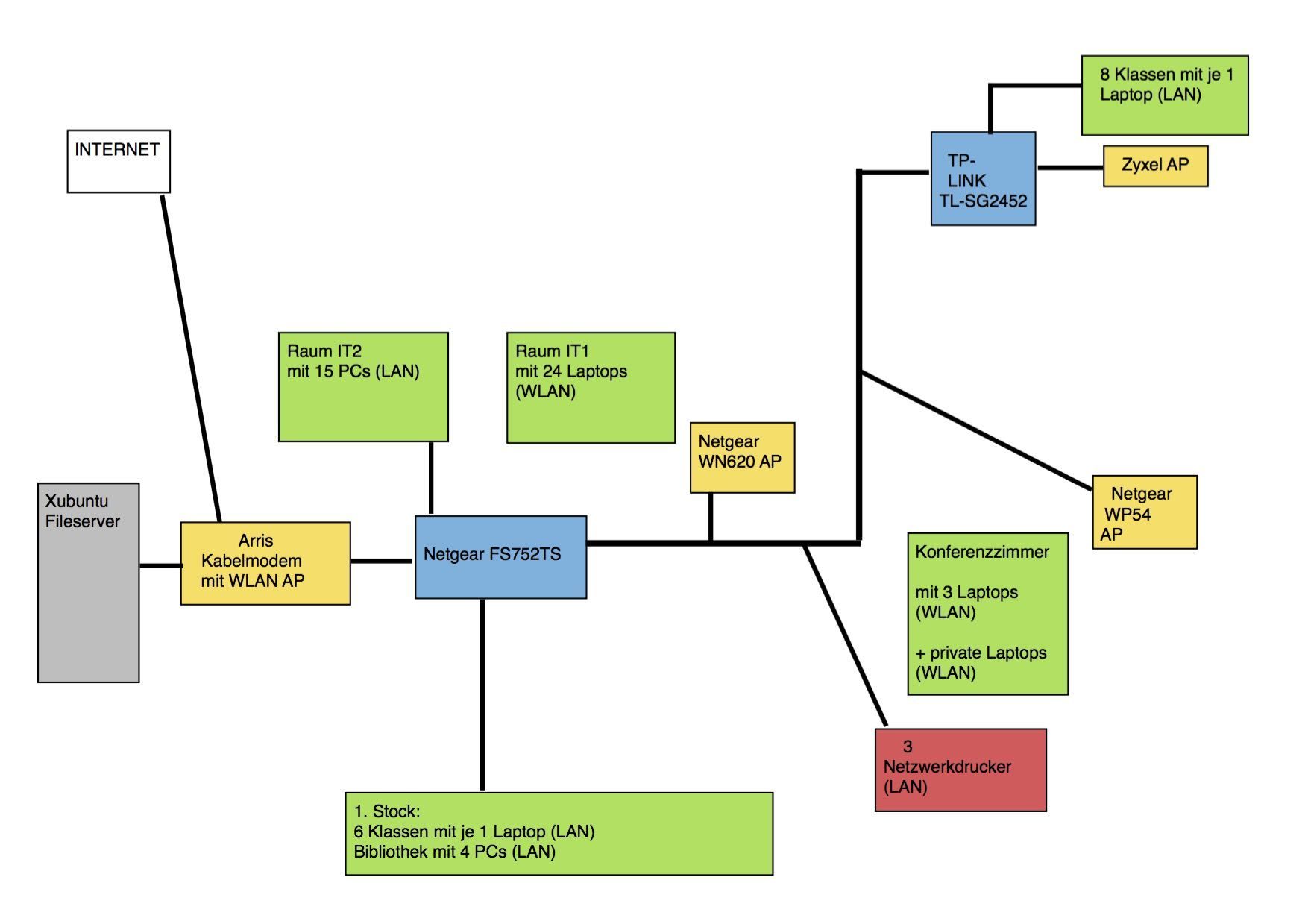

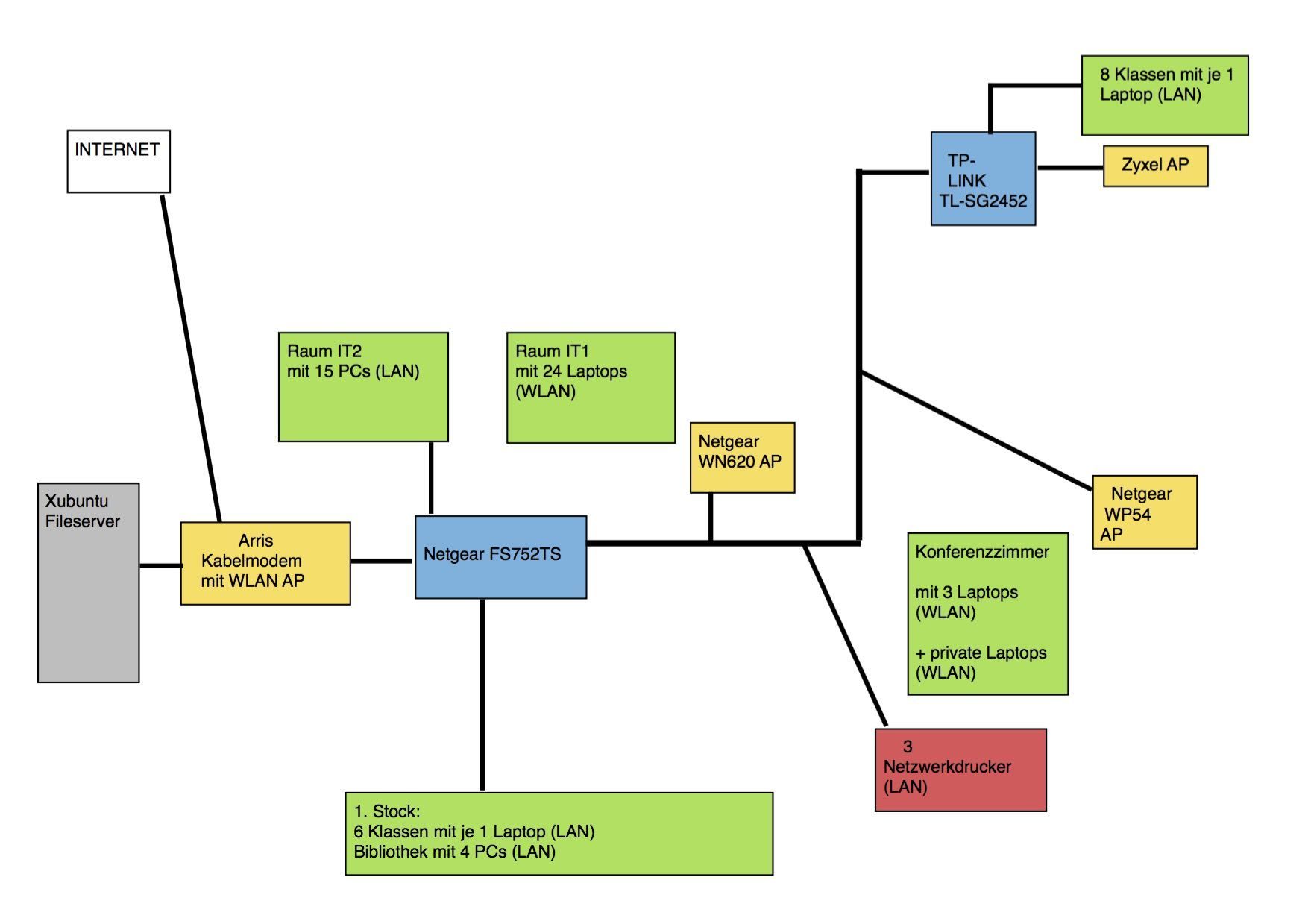

Habe eine "Zeichnung" erstellt und als PDF auf meine Dropbox geladen:

Der umständliche Umweg über Dropbox muss nicht sein denn man hätte es auf den ersten Blick für alle sichtbar hier in den Text einfügen können:Das Forum hat selber eine wunderbare Bilder Upload Funktion. Die kann dir eigentlich nicht entgangen sein beim Erstellen deines Beitrags ?!

Wenn man die FAQs hier liest ist es kinderleicht:

- Deinen Originalthread mit "Meine Fragen" auswählen und auf "Bearbeiten" klicken !

- Nun kannst du oben den Button "Bilder" nicht übersehen. Anklicken und dein Bild hochladen jpg, png usw. Format.

- Den nach dem Upload erscheinenden Bilder Link mit einem Rechtsklick und Copy und Paste sichern.

- Diesen Bilder Link kannst du hier in jeglichen Text bringen ! Ja, auch Antworten..! Statt des Links kommt dann ...et voila.. Dein Bild im Browser!

die beiden Switches sind ein: Netgear FS752TS und TP-LINK TL-SG2452

Hast du dir mal die Mühe gemacht und nur einmal einen Blick ins Handbuch oder Datenblatt geworfen ??downloads.netgear.com/files/GDC/FS752TS/FS728_FS752TSS_20Mar06-q ...

und

tp-link.com/at/products/details/?model=TL-SG2452#spec

Jeder Dummie hätte dir die Frage in max. 5 Sek. beantworten können. Sorry aber RTFM hilft wirklich !

werden die VLANs auf dem linux-server eingerichtet?

Nein, natürlich nicht ! NUR auf den Switches und diese mit einem Tagged Link verbunden, damit beide Switches die VLANs oben transparent bedienen können.Daran flanschst du die Firewall an mit einem tagged Link und aktivierst die Firewall Regeln.

Ist doch alles in dem oben mehrfach zitierten Tutorial hier Schritt für Schritt auch für Laien verständlich beschrieben... Also ran und machen !!

Die technischen Voraussetzungen hast du auf beiden Switches perfekt dafür !

Ist das Thema jetzt gelöst weil du es selber auf gelöst geklickt hast ??

Aus Sicht eines Lehrers

Bezüglich deiner Infrastruktur würde ich, wenn es das Haushaltsjahr noch hergibt, folgendes bestellen:

1. Zwei identische Switches, da die VLAN Konfiguration bei jedem Gerät etwas anders ist

und dir somit Arbeit ersparst, auch die Fehlersuche ist deutlich einfacher

(ich persönlich habe die Netgear gs748tv5) Kosten für zwei ca. 700€

2. Mit einer Firewall zb. pfSense kann man die VLANs gut verwalten und entsprechende Probleme mit gleichen IPAdressen komplett vermeiden (DHCP verwenden), auch ist damit gewährleistet, dass die Netze nur soweit miteinander kommunizieren können, wie es nötig ist.

Meine Empfehlung wäre das Komplettsystem für den Einbau in einen Serverschrank (ca. 330€), da ersparst du dir auch die Installation der Software, da es schon vorab in einer Grundkonfiguration ist.

(Ich persönlich habe die kostenlose Software auf einem virtuellen Server installiert um Kosten zu sparen. Dies geht natürlich nur, wenn man einen teuren Server mit Virtualisierung betreibt )

)

Eine mögliche Bezugsquelle für pfsense Firewall für einen Serverschrank:

varia-store.com/Systeme-mit-Software/pfSense/pfSense-19-Komplett ...

3. VLAN Fähige WLAN APs z.B. TP-Link TL-WA901ND für je 45€ (da kannst du ganz einfach bis zu 4 WLAN Netze mit einem Gerät betreiben)

Bezüglich der Strukturierung. Ich empfinde 9 VLANS als zu komplex ...

auch ist mir nicht klar weshalb du 100 200 etc. verwenden möchtest?

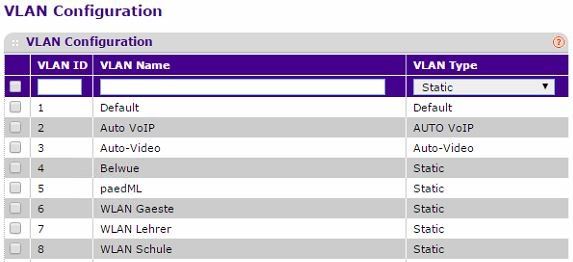

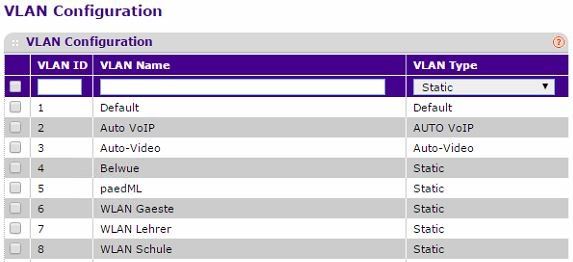

Mein Vorschlag mit 5VLANs:

DSL direkt an --> pfSense -->

a) VLAN4 - Internes Netz (Server und ITG1, Drucker und alle schulinternen Geräte die verkabelt sind)

b) VLAN5 - WLAN Lehrer (mit pfsene --> Captive Portal Seite mit Benutzer und PW)

c) VLAN6 - WLAN Schulgeraete (mit WLAN PW oder MAC)

d) VLAN7 - WLAN Schueler (mit pfsene --> Captive Portal Seite mit Ticketeingabe)

e) VLAN8 - Verwaltungsnetz (Direktor)

VLAN1 bis 3 würde ich frei lassen da diese oft für Video und Voice over Ip Verwendet werden. Auch würde ich alle VLANs mit fortlaufenden Zahlen wählen, da es dann einfacher beim Eintragen in die Switche ist. z.B.: Bei einem Uplink muss man nur 4-8 eintragen und nicht 100,200, ...

Alles in allem hängt es natürlich an den Finanzen der Schule. Mit ca. 1200€ kannst du das Netz sauber strukturieren. Ich habe auch die Ports im internen Netz (VLAN4) mit den VLANs 5,6,7 getagged damit man nicht aufpassen muss an welchen Port ein PC oder ein WLAN AP angeschlossen werden muss.

Verwaltung der Switches und WLAN APs würde ich im internen Netz vornehmen.

(Wenn man es sicherer machen möchte natürlich auf einem weiteren VLAN, bedeutet die Administration ist etwas schwieriger. Beispielsweise über einen Adminpc der im Schulnetz per Remotedesktop erreichbar ist und durch eine Netzwerkkarte per VLANTagging an VLAN4-8 angeschlossen ist kann mann dann alles verwalten)

Bezüglich deiner Infrastruktur würde ich, wenn es das Haushaltsjahr noch hergibt, folgendes bestellen:

1. Zwei identische Switches, da die VLAN Konfiguration bei jedem Gerät etwas anders ist

und dir somit Arbeit ersparst, auch die Fehlersuche ist deutlich einfacher

(ich persönlich habe die Netgear gs748tv5) Kosten für zwei ca. 700€

2. Mit einer Firewall zb. pfSense kann man die VLANs gut verwalten und entsprechende Probleme mit gleichen IPAdressen komplett vermeiden (DHCP verwenden), auch ist damit gewährleistet, dass die Netze nur soweit miteinander kommunizieren können, wie es nötig ist.

Meine Empfehlung wäre das Komplettsystem für den Einbau in einen Serverschrank (ca. 330€), da ersparst du dir auch die Installation der Software, da es schon vorab in einer Grundkonfiguration ist.

(Ich persönlich habe die kostenlose Software auf einem virtuellen Server installiert um Kosten zu sparen. Dies geht natürlich nur, wenn man einen teuren Server mit Virtualisierung betreibt

Eine mögliche Bezugsquelle für pfsense Firewall für einen Serverschrank:

varia-store.com/Systeme-mit-Software/pfSense/pfSense-19-Komplett ...

3. VLAN Fähige WLAN APs z.B. TP-Link TL-WA901ND für je 45€ (da kannst du ganz einfach bis zu 4 WLAN Netze mit einem Gerät betreiben)

Bezüglich der Strukturierung. Ich empfinde 9 VLANS als zu komplex ...

auch ist mir nicht klar weshalb du 100 200 etc. verwenden möchtest?

Mein Vorschlag mit 5VLANs:

DSL direkt an --> pfSense -->

a) VLAN4 - Internes Netz (Server und ITG1, Drucker und alle schulinternen Geräte die verkabelt sind)

b) VLAN5 - WLAN Lehrer (mit pfsene --> Captive Portal Seite mit Benutzer und PW)

c) VLAN6 - WLAN Schulgeraete (mit WLAN PW oder MAC)

d) VLAN7 - WLAN Schueler (mit pfsene --> Captive Portal Seite mit Ticketeingabe)

e) VLAN8 - Verwaltungsnetz (Direktor)

VLAN1 bis 3 würde ich frei lassen da diese oft für Video und Voice over Ip Verwendet werden. Auch würde ich alle VLANs mit fortlaufenden Zahlen wählen, da es dann einfacher beim Eintragen in die Switche ist. z.B.: Bei einem Uplink muss man nur 4-8 eintragen und nicht 100,200, ...

Alles in allem hängt es natürlich an den Finanzen der Schule. Mit ca. 1200€ kannst du das Netz sauber strukturieren. Ich habe auch die Ports im internen Netz (VLAN4) mit den VLANs 5,6,7 getagged damit man nicht aufpassen muss an welchen Port ein PC oder ein WLAN AP angeschlossen werden muss.

Verwaltung der Switches und WLAN APs würde ich im internen Netz vornehmen.

(Wenn man es sicherer machen möchte natürlich auf einem weiteren VLAN, bedeutet die Administration ist etwas schwieriger. Beispielsweise über einen Adminpc der im Schulnetz per Remotedesktop erreichbar ist und durch eine Netzwerkkarte per VLANTagging an VLAN4-8 angeschlossen ist kann mann dann alles verwalten)

1. Du musst zunächst beide Switches die VLANs definieren:

z.B. Bei mir ist Belwue der DSL Anschluss und paedML das interne Netz.

2. Ports den VLANs zuordnen

Um es herauszufinden wie es funktioniert musst du etwas mit deinen Switches experimentieren um

VLANs zu begreifen

a) Als erstes ein Port an einem Switch mit z.B. VLAN4 einrichten

b) dann noch die LWL Ports mit allen VLANs taggen

c) das gleiche an dem zweiten Switch

d) An beide Ports ein PC und entsprechend einen Ping versenden, dies müsste klappen, beim Umstecken eines PCs dürfte es nicht mehr gehen ...

Tolle Erklärung von aqui für alle üblichen Switches bzgl. VLAN:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

z.B. Bei mir ist Belwue der DSL Anschluss und paedML das interne Netz.

2. Ports den VLANs zuordnen

Um es herauszufinden wie es funktioniert musst du etwas mit deinen Switches experimentieren um

VLANs zu begreifen

a) Als erstes ein Port an einem Switch mit z.B. VLAN4 einrichten

b) dann noch die LWL Ports mit allen VLANs taggen

c) das gleiche an dem zweiten Switch

d) An beide Ports ein PC und entsprechend einen Ping versenden, dies müsste klappen, beim Umstecken eines PCs dürfte es nicht mehr gehen ...

Tolle Erklärung von aqui für alle üblichen Switches bzgl. VLAN:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Bzgl. deiner Infrastruktur.

Dein TPLink sieht ja auch ganz gut aus, da würde ich auch nur einen zweiten kaufen (Kosten ca. 330€).

Nur eine VLAN Struktur bringt dich auch nicht weiter, denn wenn du rein alles in VLANs trennst können diese Netze nicht miteinander kommunizieren. Daher kannst du dann auch nicht ins Internet oder auf den Server zugreifen oder auf Drucker zugreifen, wenn diese

Elemente sich in einem anderen VLAN befinden. Dafür benötigst du eine Firewall, die entsprechend Internetzugriff, Querzugriffe auf anderen VLANs regelt (z.B. wie bei mir die Drucker die auch in einem WLAN Netz verfügbar sein sollten). Hierfür benötigst du

auch entsprechende Firewall wie beispielsweise schon oben erwähnt die pfsense. (Kosten ca. 330€)

Wenn du einen Händler beauftragst, kann der zwar dein alten Switch auch in entsprechende VLANs eintragen,

wird dafür aber mehr Zeit benötigen als dich ein neues Switch kosten würde .

.

Auch ist es dir dann nicht möglich kleinere Änderungen selbst vorzunehmen

und du wirst immer auf den Händler angewiesen sein ...

Ich persönlich würde mit meinem Rektor reden und sagen, dass das alte Switch

Probleme verursacht und ausgetauscht werden muss. Und ich in diesem Zug

aus Sicherheitsgründen eine Firewall installieren möchte.

Wenn du dann mit der Hardware nicht klar kommst, kann dir der Händler immer noch bei der Konfiguration helfen ...

Habt ihr keinen IT Fachmann der in der Stadtverwaltung arbeitet und dich eventuell unterstützen könnte?

Bei mir kommt ab und an (alle vier Wochen) einer von der Stadt vorbei und hilft mir mal eine Stunde und bei

Bedarf auch mal ein halben Tag, wenn ich total am verzweifeln bin

Dein TPLink sieht ja auch ganz gut aus, da würde ich auch nur einen zweiten kaufen (Kosten ca. 330€).

Nur eine VLAN Struktur bringt dich auch nicht weiter, denn wenn du rein alles in VLANs trennst können diese Netze nicht miteinander kommunizieren. Daher kannst du dann auch nicht ins Internet oder auf den Server zugreifen oder auf Drucker zugreifen, wenn diese

Elemente sich in einem anderen VLAN befinden. Dafür benötigst du eine Firewall, die entsprechend Internetzugriff, Querzugriffe auf anderen VLANs regelt (z.B. wie bei mir die Drucker die auch in einem WLAN Netz verfügbar sein sollten). Hierfür benötigst du

auch entsprechende Firewall wie beispielsweise schon oben erwähnt die pfsense. (Kosten ca. 330€)

Wenn du einen Händler beauftragst, kann der zwar dein alten Switch auch in entsprechende VLANs eintragen,

wird dafür aber mehr Zeit benötigen als dich ein neues Switch kosten würde

Auch ist es dir dann nicht möglich kleinere Änderungen selbst vorzunehmen

und du wirst immer auf den Händler angewiesen sein ...

Ich persönlich würde mit meinem Rektor reden und sagen, dass das alte Switch

Probleme verursacht und ausgetauscht werden muss. Und ich in diesem Zug

aus Sicherheitsgründen eine Firewall installieren möchte.

Wenn du dann mit der Hardware nicht klar kommst, kann dir der Händler immer noch bei der Konfiguration helfen ...

Habt ihr keinen IT Fachmann der in der Stadtverwaltung arbeitet und dich eventuell unterstützen könnte?

Bei mir kommt ab und an (alle vier Wochen) einer von der Stadt vorbei und hilft mir mal eine Stunde und bei

Bedarf auch mal ein halben Tag, wenn ich total am verzweifeln bin

Zitat von @IT-Stefan:

Dafür benötigst du eine Firewall, die entsprechend Internetzugriff, Querzugriffe auf anderen VLANs regelt (z.B. wie bei mir die Drucker die auch in einem WLAN Netz verfügbar sein sollten).

Dafür benötigst du eine Firewall, die entsprechend Internetzugriff, Querzugriffe auf anderen VLANs regelt (z.B. wie bei mir die Drucker die auch in einem WLAN Netz verfügbar sein sollten).

Das bezweifle ich mal

Dafür benötigt er einen Router und keine Firewall.

Es gibt natürlich auch Firewalls (PfSense z.B.) die auch Routingfunktionen haben.

@michi1983

Vielleicht machts du hier einen gravierenden Denkfehler: Alle Firewalls können auch routen oder machen das per Default.

Der TO braucht hier also in jedem Fall besser eine Firewall.

OK ein Router mit entsprechender ACL Funktion geht auch aber eine SPI Firewall ist besser und sicherer. Gerade in einem Schulnetz !

Kollege IT-Stefan hat natürlich recht, das baugleiche Hardware dir das Management erheblich vereinfacht, da besteht kein Zweifel.

Wenn aber Budget technisch das bei dir nicht geht, geht es auch mit der unterschiedlichen HW. 802.1q VLANs sind weltweit standartisiert, du musst dann eben halt nur zwischen den Setup GUIs "umschalten".

Zum Rest hat Kollege IT-Stefan ja schon alles gesagt !

Vielleicht machts du hier einen gravierenden Denkfehler: Alle Firewalls können auch routen oder machen das per Default.

Der TO braucht hier also in jedem Fall besser eine Firewall.

OK ein Router mit entsprechender ACL Funktion geht auch aber eine SPI Firewall ist besser und sicherer. Gerade in einem Schulnetz !

Problem: wir haben heuer den T-Link TL SG2452 angeschafft, der Netgear ist schon relativ alt aber noch funktionstüchtig, als

Das muss auch nicht unbedingt sein ! Beide Switches sind für die Umsetzung der VLAN Infrastruktur bestens geeignet. Du hast also optimale Bedingungen wenn man von der fehlenden Firewall mal absieht aber das lässt sich für ca. 150 Euro ja beheben.Kollege IT-Stefan hat natürlich recht, das baugleiche Hardware dir das Management erheblich vereinfacht, da besteht kein Zweifel.

Wenn aber Budget technisch das bei dir nicht geht, geht es auch mit der unterschiedlichen HW. 802.1q VLANs sind weltweit standartisiert, du musst dann eben halt nur zwischen den Setup GUIs "umschalten".

Zum Rest hat Kollege IT-Stefan ja schon alles gesagt !

Zitat von @aqui:

@michi1983

Vielleicht machts du hier einen gravierenden Denkfehler: Alle Firewalls können auch routen oder machen das per Default.

Der TO braucht hier also in jedem Fall besser eine Firewall.

OK ein Router mit entsprechender ACL Funktion geht auch aber eine SPI Firewall ist besser und sicherer. Gerade in einem Schulnetz !

@michi1983

Vielleicht machts du hier einen gravierenden Denkfehler: Alle Firewalls können auch routen oder machen das per Default.

Der TO braucht hier also in jedem Fall besser eine Firewall.

OK ein Router mit entsprechender ACL Funktion geht auch aber eine SPI Firewall ist besser und sicherer. Gerade in einem Schulnetz !

Ev hab ich mich falsch ausgedrückt.

IT-Stefan hatte ja gesagt, dass der TO eine Firewall benötigt damit die VLANs untereinander kommunizieren v können.

Ich wollte damit eigentlich sagen, dass für die reine Kommunikation zwischen den VLANs einfach ein Gerät benötigt welches Routing beherrscht, aber eben nicht zwingend explizite eine Firewall.

Meine Formulierung war wohl nicht die Beste

Für das oben genannte Szenario einer Schule mag das schon stimmen, dass die FW die bessere Option ist.

Hi Folks,

nur mal so nebeinbei bemerkt:

Ich habe gesehen, das der Rektor und das Kollegium auch über die Leitung ins Internet geht.

Wenn das ein "Schulen ans Netz" Anschluß von der Telekom ist und dieser dann auch noch der kostenlose, dann dürfen die Lehrer, per Vertrag mit der Telekom, diesen Anschluß gar nicht nutzen.

Dafür gibte es, hier bei uns in SH, das IQSH bzw. Landesnetz. Hier dürfen dann auch personenbezogene Daten übers Internet versendet werden, da die Anschlüsse per VPN mit den Servern in Kiel verbunden sind.

Wenn dem nicht so ist, und der Anschluß bezahlt wird, müssen die Rechner des Kollegiums physikalisch!!! vom Rest des Netzwerks getrennt sein. Da reicht kein VLAN.

Gruß

Stephan

nur mal so nebeinbei bemerkt:

Ich habe gesehen, das der Rektor und das Kollegium auch über die Leitung ins Internet geht.

Wenn das ein "Schulen ans Netz" Anschluß von der Telekom ist und dieser dann auch noch der kostenlose, dann dürfen die Lehrer, per Vertrag mit der Telekom, diesen Anschluß gar nicht nutzen.

Dafür gibte es, hier bei uns in SH, das IQSH bzw. Landesnetz. Hier dürfen dann auch personenbezogene Daten übers Internet versendet werden, da die Anschlüsse per VPN mit den Servern in Kiel verbunden sind.

Wenn dem nicht so ist, und der Anschluß bezahlt wird, müssen die Rechner des Kollegiums physikalisch!!! vom Rest des Netzwerks getrennt sein. Da reicht kein VLAN.

Gruß

Stephan

dann dürfen die Lehrer, per Vertrag mit der Telekom, diesen Anschluß gar nicht nutzen.

Sorry aber wer denkt sich denn so einen Blödsinn aus. Das ist doch in der Praxis gar nicht durchführbar. Wenn die Lehrer in der Schule sind und mit den Schülern was recherchieren muss der Lehrer PC per Accesslliste blockiert werden ?Wie weltfremd ist denn sowas ?

Das würde ja erzwingen das jede Schule sich einen zweiten Provider Account zulegen muss über den dann Lehrer und Direktor arbeiten. Die Sekrärin und Putzfrau dürfen dann aber gnädigerweise das Schulnetz nutzen, oder ?

Auch eine zwangsweise wirklich physiskaliche Trennung kostet die Schule dann eine vollständige 2te Netzwerk Infrastruktur. Utopisch...

Vermutlich ist moderne Netzwerktechnik (VLANs sind auch eine physische Trennung wenn man so will) und eine praxisorientierte Schulvernetzung im Agrarland SH und der Landeshauptstadt hinterm Deich noch nicht angekommen.

Da hat die Behörde wohl noch einen erheblichen Schulungsbedarf und sollte selber nochmal die (Netzwerk) Schulbank drücken.

So hinterm Mond kann man doch heutzutage eigentlich nicht mehr leben und sich so zum Gespött der gesamten Schülerschaft machen.

Hi,

@aqui

meines Wissens, und ich kann mich natürlich irren, ist Bundesweit der Zugrif für den Lehrkörper und die Verwaltung bei den kostenlosen Anschlüssen untersagt.

Die Telekom geht davon aus, das jeder Lehrer einen Internetzugang hat, bzw. von der Schule die Möglichkeit geschaffen wird das Internet zu nutzen.

Wozu bei uns, im übrigen, jede Schule gezwungen ist und auch hat. Hier bekommt jeder Lehrer der rektor, der Schulleiter und die Sekretärin einen eigenen Account im AD des Landesnetzes und kann dann das Internet nutzen, Statistiken übertragen und alles Andere auch noch, was zur Erfüllung des Bildungsauftrages von Nöten ist.

Das dies in der Praxis vollkommen unsinnig ist, steht auf einem anderen Blatt.

Und eine tatsächlich physikalische Trennung ist per VLAn nun einmal nicht möglich.

Man sollte im Auge behalten, das sich dann, in dem physikalischen Netz, personenbezogene Daten befinden. Das gilt es um jeden Preis auszuschließen. Bei einem VLAn ist das schlicht nicht möglich ( vergessen Serverschrank abzuschließen und irgendeiner geht rein und steckt an einem VLAN fähigen Switch ein Patchkabel um), schon sind die Daten im falschen Netz.( habe ich schon mehrfach gehabt, da gab es das Landesnetz noch nicht an jeder Schule)

Die Serverschränke für das Verwaltungsnetz (Landesnetz) müssen verschlossen sein und es gibt in der Schule oder sonstwo keinen Schlüssel für den Schrank, außer beim IQSH.

Unter Datenschutzgesichtspunkten sehe ich die nicht hinterm Deich, sondern extrem weit vorne. Ich finde jede Landesregierung, bzw. jeder Schulträger,. der das nicht so oder so ähnlich löst, und der zulässt, das personenbezogene Daten in die falschen Hände gelangen könnten, (falsch Verkabelung) handelt grob fahrlässig, wenn er nicht alles technisch machbare zur Abwendung eines solchen Scenarios unternimmt.

Natürlich kann die Abschottung auch durch interne Firewalls und diverse VPN´s lösen. Allerdings sehe ich hier einen erheblich höheren Verwaltungsaufwand und damit deutlich höhere Kosten, als die 20,- EURONEN im Monat für den zweiten DSL´ er.

Die Lehrer PC´s sind auch nicht gesperrt, wie Du bereits angemerkt hast, ist es weltfremd. Und während des Unterricht´s kann ich das Argument auch nachvollziehen und gehe da mit Dir konform. Ich denke mal, es geht der Telekom auch mehr um die Unterrichtsvorbereitung.

Und ja, wir haben, hier an den Schulen, eine komplette zweite Netzwerkinfrastrucktur.

Gruß

Stephan

@aqui

meines Wissens, und ich kann mich natürlich irren, ist Bundesweit der Zugrif für den Lehrkörper und die Verwaltung bei den kostenlosen Anschlüssen untersagt.

Die Telekom geht davon aus, das jeder Lehrer einen Internetzugang hat, bzw. von der Schule die Möglichkeit geschaffen wird das Internet zu nutzen.

Wozu bei uns, im übrigen, jede Schule gezwungen ist und auch hat. Hier bekommt jeder Lehrer der rektor, der Schulleiter und die Sekretärin einen eigenen Account im AD des Landesnetzes und kann dann das Internet nutzen, Statistiken übertragen und alles Andere auch noch, was zur Erfüllung des Bildungsauftrages von Nöten ist.

Das dies in der Praxis vollkommen unsinnig ist, steht auf einem anderen Blatt.

Und eine tatsächlich physikalische Trennung ist per VLAn nun einmal nicht möglich.

Man sollte im Auge behalten, das sich dann, in dem physikalischen Netz, personenbezogene Daten befinden. Das gilt es um jeden Preis auszuschließen. Bei einem VLAn ist das schlicht nicht möglich ( vergessen Serverschrank abzuschließen und irgendeiner geht rein und steckt an einem VLAN fähigen Switch ein Patchkabel um), schon sind die Daten im falschen Netz.( habe ich schon mehrfach gehabt, da gab es das Landesnetz noch nicht an jeder Schule)

Die Serverschränke für das Verwaltungsnetz (Landesnetz) müssen verschlossen sein und es gibt in der Schule oder sonstwo keinen Schlüssel für den Schrank, außer beim IQSH.

Unter Datenschutzgesichtspunkten sehe ich die nicht hinterm Deich, sondern extrem weit vorne. Ich finde jede Landesregierung, bzw. jeder Schulträger,. der das nicht so oder so ähnlich löst, und der zulässt, das personenbezogene Daten in die falschen Hände gelangen könnten, (falsch Verkabelung) handelt grob fahrlässig, wenn er nicht alles technisch machbare zur Abwendung eines solchen Scenarios unternimmt.

Natürlich kann die Abschottung auch durch interne Firewalls und diverse VPN´s lösen. Allerdings sehe ich hier einen erheblich höheren Verwaltungsaufwand und damit deutlich höhere Kosten, als die 20,- EURONEN im Monat für den zweiten DSL´ er.

Die Lehrer PC´s sind auch nicht gesperrt, wie Du bereits angemerkt hast, ist es weltfremd. Und während des Unterricht´s kann ich das Argument auch nachvollziehen und gehe da mit Dir konform. Ich denke mal, es geht der Telekom auch mehr um die Unterrichtsvorbereitung.

Und ja, wir haben, hier an den Schulen, eine komplette zweite Netzwerkinfrastrucktur.

Gruß

Stephan

Guten Morgen,

@nmsbadhall

ich glaube das hattest Du nicht erwähnt. Ok, dann bin ich raus.

@alle Deutschen

Ich empfehle Euch meinen Kommentar zu beachten - spart ne Menge Ärger. Und so viel Mehraufwand ist das gar nicht. 1 Rektor, eine Sekretärin, ein Stellvertredender Schulleiter und vielleicht noch drei Lehrerarbeitsplätze, sind sechs Cat Dosen und zwei kleine 19" Schränke zzgl. Verkabelung. Ich finde das ist überschaubar und man ist auf der sicheren Seite. Für einen guten Elektriker 2 Tage mit 2 Mann. Und ca,- 2000,- Euro für Lohn und Material. Das sollte einem die Sicherheit schon wert sein.

Gruß

Stephan

@nmsbadhall

ich glaube das hattest Du nicht erwähnt. Ok, dann bin ich raus.

@alle Deutschen

Ich empfehle Euch meinen Kommentar zu beachten - spart ne Menge Ärger. Und so viel Mehraufwand ist das gar nicht. 1 Rektor, eine Sekretärin, ein Stellvertredender Schulleiter und vielleicht noch drei Lehrerarbeitsplätze, sind sechs Cat Dosen und zwei kleine 19" Schränke zzgl. Verkabelung. Ich finde das ist überschaubar und man ist auf der sicheren Seite. Für einen guten Elektriker 2 Tage mit 2 Mann. Und ca,- 2000,- Euro für Lohn und Material. Das sollte einem die Sicherheit schon wert sein.

Gruß

Stephan

Und eine tatsächlich physikalische Trennung ist per VLAn nun einmal nicht möglich.

Warum bitte ist das deiner meinung nach nicht möglich ? Das ist der technische Standardweg das zu lösen.Und wo liegt da deiner Meinung nach der Unterschied zu einer physisch getrennten Infrastruktur die auf einem anderen Switch läuft der dadrunter steht.

Das ist doch Kasperkram und fern jeder technischen Realität, denn ganz genau diese Punkte die von dir angeführt werden (vergessen Serverschrank abzuschließen und irgendeiner geht rein und steckt an einem VLAN fähigen Switch ein Patchkabel um) gelten ja genau auch für eine getrennte Infrastruktur die nebeneinander steht.

Völlig weltfremd hier anzunehmen das sowas nicht passiert.

Außerdem kann man solche VLANs mit entsprechender technik kinderleicht davor schützen (Thema Port Security, PVLANs, Mac Security) Sehr schwache Argumente also für eine 2te Infrastruktur.

Das ist meistens das sanfte Ruhekissen was fachfremde Entscheider dann als "sicher" erachten....aber egal.

Vielleicht solltest du mal einen Blick auf Krankenhaus Netze werfen oder solche der Polizei um mal einen Blick in die wirkliche Realität zu bekommen. Die personenbezogenen Daten die hier verarbeitet werden sind um ein vielfaches brisanter als die wo Klein Fritzchen ene 6 im Diktat hat und eine 1 in Sport. Getrennte Infrastrukturen stehen hier weit jenseits jeder Realität. Eben genau aus dem Grunde weil das magementmässig nicht handlebar ist. Wirkliche Sicherheit realisiert man eben anders als mit 2 Netzen die aus billigen Chinakomponeten bestehen.

Aber lassen wir das...

Es ist immer ein Streiten um des Kaisers Bart. Der eine so der andere so. Es gibt halt viele Wege so etwas sicher zu lösen. Sowie (deutsche) Verwaltungsvorschriften aber sowas verzerren wird es immer skurril. Über eine Forendiskussion löst man das so oder so niemals. Der Kommentar vom Kollegen almera oben sagt ja alles

Fazit: Österreich und das andere europäische Ausland ist D mal wieder meilenweit voraus....

Bleibt dann nur dem Kollegen @nmsbadhall gutes Gelingen zu wünschen. Er ist jedenfalls auf dem richtigen Weg das gut umzusetzen !!!

Hallo Stephan,

ich konnte es einfach nicht unterlassen als Lehrer aus Deutschland mich einzumischen .

.

Persönlich würde ich das Geld lieber anderweitig investieren. Ob VLAN oder Lan Trennung ist Geschmackssache, macht aber das Netz weder unsicherer noch sicherer. Zwei Serverschränke empfinde ich als äußerst fragwürdig. Bei vielen Schulen sind nicht einmal zwei DSL Anschlüsse vorhanden (soll bei uns seit Jahren geändert werden ...), daher kann auch nur "virtuell" durch zwei Router von "belwue" getrennt werden. Wo ist da die physikalische Trennung geblieben?

@aqui: Ich gebe aqui recht, dass eine saubere VLAN Trennung keinen Nachteil, sondern nur Vorteile bringt!

Wenn man ganz auf Nummer Sicher gehen möchte montiert man ein neues Schloss an den Serverschrank, markiert alle Verwaltungspatchfelder mit einer Farbe, verwendet entsprechend farbige LAN Kabel und markiert am Switch noch entsprechende Ports mit der Farbe und gibt nur autorisierten Personen Zugang. (Ich persönlich versuche alles nach Farben zu sortieren, beim Neukauf der LANKabel)

Bei mir an der Schule habe ich alles per VLAN getrennt. Auch der ITler der Stadt ist damit zufrieden. Man darf nur nicht bei der Konfiguration an Standorten die nicht mit der Verwaltung zusammenhängen, Ports der Verwaltung auf ein Switch ausgeben, sondern nur per LWL weitergeben .

.

Gruß

Stefan

ich konnte es einfach nicht unterlassen als Lehrer aus Deutschland mich einzumischen

Persönlich würde ich das Geld lieber anderweitig investieren. Ob VLAN oder Lan Trennung ist Geschmackssache, macht aber das Netz weder unsicherer noch sicherer. Zwei Serverschränke empfinde ich als äußerst fragwürdig. Bei vielen Schulen sind nicht einmal zwei DSL Anschlüsse vorhanden (soll bei uns seit Jahren geändert werden ...), daher kann auch nur "virtuell" durch zwei Router von "belwue" getrennt werden. Wo ist da die physikalische Trennung geblieben?

@aqui: Ich gebe aqui recht, dass eine saubere VLAN Trennung keinen Nachteil, sondern nur Vorteile bringt!

Wenn man ganz auf Nummer Sicher gehen möchte montiert man ein neues Schloss an den Serverschrank, markiert alle Verwaltungspatchfelder mit einer Farbe, verwendet entsprechend farbige LAN Kabel und markiert am Switch noch entsprechende Ports mit der Farbe und gibt nur autorisierten Personen Zugang. (Ich persönlich versuche alles nach Farben zu sortieren, beim Neukauf der LANKabel)

Bei mir an der Schule habe ich alles per VLAN getrennt. Auch der ITler der Stadt ist damit zufrieden. Man darf nur nicht bei der Konfiguration an Standorten die nicht mit der Verwaltung zusammenhängen, Ports der Verwaltung auf ein Switch ausgeben, sondern nur per LWL weitergeben

Gruß

Stefan

Hi Folks,

nun, eine Netztrennung mit eigenen Serverschränken, von denen der Schlüssel nicht bei der Schule liegt, und somit nur der Netzbetreiber des, in diesem Falle, Landesnetzes den Schlüssel hat, ist definitiv sicherer als VLAN mit noch so vielen Filtern, weil nunmal nur der Netzbetreiber an den Switch und den Router herankommt. Da kann nichts falsch gesteckt werden. By the Way - die Polizei, Staatsanwaltschaft und Gerichte hängen auch alle im Landesnetz. Des Datenschutzes wegen.

Ich gebe Euch vollkommen recht, das dies nicht immer praktikabel ist, und zum Teil auch völlig unsinnig. Nichts destro trotz ist es nunmal, durch die Verträge mit der Telekom verboten, das die Verwaltung und Lehrkräfte über den kostenlosen!!! Anschluß ins Internet gehen. Dieser dient nur Unterrichtszwecken.

Is ja auch egal, ich wollte nur darauf aufmerksam machen, daß es nicht erlaubt ist.

Gruß

Stephan

nun, eine Netztrennung mit eigenen Serverschränken, von denen der Schlüssel nicht bei der Schule liegt, und somit nur der Netzbetreiber des, in diesem Falle, Landesnetzes den Schlüssel hat, ist definitiv sicherer als VLAN mit noch so vielen Filtern, weil nunmal nur der Netzbetreiber an den Switch und den Router herankommt. Da kann nichts falsch gesteckt werden. By the Way - die Polizei, Staatsanwaltschaft und Gerichte hängen auch alle im Landesnetz. Des Datenschutzes wegen.

Ich gebe Euch vollkommen recht, das dies nicht immer praktikabel ist, und zum Teil auch völlig unsinnig. Nichts destro trotz ist es nunmal, durch die Verträge mit der Telekom verboten, das die Verwaltung und Lehrkräfte über den kostenlosen!!! Anschluß ins Internet gehen. Dieser dient nur Unterrichtszwecken.

Is ja auch egal, ich wollte nur darauf aufmerksam machen, daß es nicht erlaubt ist.

Gruß

Stephan

Diesbezüglich habe ich heute eine gegenteilige Meldung vom

M I N I S T E R I U M F Ü R K U L T U S , J U G E N D U N D S P O R T B A D E N - W Ü R T T E M B E R G

Auszug aus dem Netzbrief:

"Das Kultusministerium empfiehlt aufgrund des technologischen Fortschritts und der

Anforderungen von Schulen die Einrichtung einer dreistufigen Netzinfrastruktur,

welche aus einer lokalen informationstechnischen Arbeitsumgebung für die Schulleitung,

einer Umgebung für die Lehrkräfte und einer informationstechnischen Unterrichtsumgebung

besteht. Zwischen diesen Netzen dürfen unter bestimmten Bedingungen

Übergänge eingerichtet sein. Die Einrichtung von sog. VLANs (virtuellen

Netzen) oder die Nutzung von Virtuellen Maschinen ist zulässig."

Damit sind VLANs auch von ganz oben erlaubt,

auch benötigt man keine mehreren Server,

sondern kann alles über virtuelle Server mit VLAN-Trennung

für Verwaltung und pädagogisches Netz lösen.

Gruß

Stefan

M I N I S T E R I U M F Ü R K U L T U S , J U G E N D U N D S P O R T B A D E N - W Ü R T T E M B E R G

Auszug aus dem Netzbrief:

"Das Kultusministerium empfiehlt aufgrund des technologischen Fortschritts und der

Anforderungen von Schulen die Einrichtung einer dreistufigen Netzinfrastruktur,

welche aus einer lokalen informationstechnischen Arbeitsumgebung für die Schulleitung,

einer Umgebung für die Lehrkräfte und einer informationstechnischen Unterrichtsumgebung

besteht. Zwischen diesen Netzen dürfen unter bestimmten Bedingungen

Übergänge eingerichtet sein. Die Einrichtung von sog. VLANs (virtuellen

Netzen) oder die Nutzung von Virtuellen Maschinen ist zulässig."

Damit sind VLANs auch von ganz oben erlaubt,

auch benötigt man keine mehreren Server,

sondern kann alles über virtuelle Server mit VLAN-Trennung

für Verwaltung und pädagogisches Netz lösen.

Gruß

Stefan