Sophos UTM Remote Access via Modem

Hallo zusammen,

wir nutzen aktuell die Sophos SG UTM 230 um den Remote Access abzubilden.

Als Anbindung gibt es eine Telekom Connect IP Leitung. (50/50)

Die Leitung ist auf der Sophos als Ethernet Interface angelegt. Davor steht ein Glasfaser Router, der von der Telekom installiert wurde.

Klappt soweit.

Ich würde nun gerne testweise den Remote Access über eine andere Internetleitung abbilden.

Ist eine Telekom VDSL 100

Die Sophos macht hier aktuell die Einwahl via PPPOE.

Davor sitzt ein Vigor Draytek 130

Internetzugang klappt.

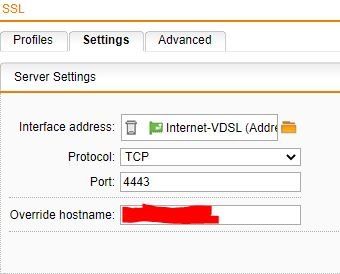

Ich habe dann in den Einstellungen der Sophos gesagt:

Remote Access via Interface Telekom VDSL 100

Protokoll TCP

Port 4443

Im Anschluss eine neue Konfig-Datei aus dem User Portal heruntergeladen.

Wenn ich mich dann an einem Client verbinden will, kriegt der keine Verbindung hin.

Stelle ich das ganze in der Sophos auf UDP um, geht's plötzlich.

Ich habe auf dem Vigor ein Port Forwarding für TCP und UDP eingerichtet. Jeweils für den Port 4443 mit der Ziel-IP der Sophos.

Ebenfalls ist hier pppoe passthrough aktiviert.

Wo liegt der Fehler? Kann mir jemand auf die Sprünge helfen?

Danke euch!

wir nutzen aktuell die Sophos SG UTM 230 um den Remote Access abzubilden.

Als Anbindung gibt es eine Telekom Connect IP Leitung. (50/50)

Die Leitung ist auf der Sophos als Ethernet Interface angelegt. Davor steht ein Glasfaser Router, der von der Telekom installiert wurde.

Klappt soweit.

Ich würde nun gerne testweise den Remote Access über eine andere Internetleitung abbilden.

Ist eine Telekom VDSL 100

Die Sophos macht hier aktuell die Einwahl via PPPOE.

Davor sitzt ein Vigor Draytek 130

Internetzugang klappt.

Ich habe dann in den Einstellungen der Sophos gesagt:

Remote Access via Interface Telekom VDSL 100

Protokoll TCP

Port 4443

Im Anschluss eine neue Konfig-Datei aus dem User Portal heruntergeladen.

Wenn ich mich dann an einem Client verbinden will, kriegt der keine Verbindung hin.

Stelle ich das ganze in der Sophos auf UDP um, geht's plötzlich.

Ich habe auf dem Vigor ein Port Forwarding für TCP und UDP eingerichtet. Jeweils für den Port 4443 mit der Ziel-IP der Sophos.

Ebenfalls ist hier pppoe passthrough aktiviert.

Wo liegt der Fehler? Kann mir jemand auf die Sprünge helfen?

Danke euch!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 665115

Url: https://administrator.de/forum/sophos-utm-remote-access-via-modem-665115.html

Ausgedruckt am: 06.08.2025 um 06:08 Uhr

6 Kommentare

Neuester Kommentar

Ich habe auf dem Vigor ein Port Forwarding für TCP und UDP eingerichtet.

Das wäre völlig sinnfrei weil das 130 ein reines Modem ist und überhaupt nicht am IP Forwarding beteiligt ist. Ist also Quatsch und ohne Wirkung, denn das Internet endet ja direkt am PPPoE Interface deiner Sophos. Nur die ist einzig und allein fürs IP Forwarding verantwortlich niemals aber der Vigor der ja als reines Modem nur passiver Medienwandler ist.Den Unsinn kannst du dir also sparen. Wenn dem so wäre hättest du ja eine Router Kaskade mit doppeltem NAT und doppeltem Firewalling ! Etwas was man in deinem Setup ja gar nicht will und eben genau der Grund warum man ein reines Modem verwendet und keinen Router !

Deine Sophos ist ja quasi mit den 2 Internet Zugängen ein Dual WAN Balancing Router/Firewall geworden. Du musst also mit einer Policy Route (PBR) festlegen das TCP 4443 Traffic nur über den WAN Port x (Telekom VDSL) raus darf als next Hop. Dann klappt das auch.

Übrigens ist der Port TCP 4443 keine besonders intelligente Wahl, denn dieser Port ist weltweit durch die IANA offiziell einem anderen Protokoll zugeordnet:

iana.org/assignments/service-names-port-numbers/service-names-po ...

Wenn also, solltest du auch den originalen Port deiner Remote Access Anwendung verwenden oder wenn du es verschleiern willst dann tunlicht einen der freien Ephemeral_Ports zw. 49152 und 65535 die dafür freigegeben sind ! TCP 54443 z.B. wäre also etwas sinniger.

Du kannst im Remote Access der Sophos unter SSL(?) auch "Any" als Interface wählen, oder eine zuvor angelegte Gruppe nutzen. Dann nimmt die Sophos auf allen Interfaces VPN-Verbindungen an. Die Config muss dafür auch nicht runter geladen werden, lediglich die "remote"-Adresse in der Config muss die Neue sein.

Moin,

welches Protokoll kommt denn überhaupt zum Einsatz?

Ich tippe mal auf den OpenSSL Client der Sophos, aber die Sophos hat ja auch HTML5, IPSec, PPPTP (besser nicht mehr nutzen), Cisco VPN-Client...

Dann prüfe einmal bitte, was der SSL-Client im Log sagt (rechtsklick auf die Ampel -> Status)

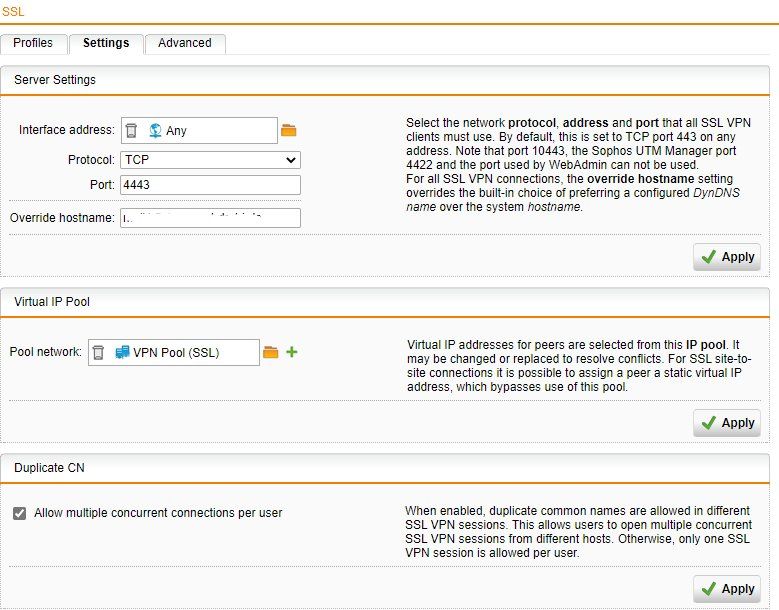

Wir betreiben hier ähnliches Konstrukt:

1x DTAG mit vorgeschalteter Fritzbox als Exposed Host

1x VF an einem Business "Modem"

Zum Einsatz kommt der SSL-Client.

So sieht es bei uns aus, wobei wir bei "override-Hostname" den öffentlichen DNS-Record des WAN-Anschluss gesetzt haben:

Halte auch ein Auge auf etwaige Firewall-Settings

welches Protokoll kommt denn überhaupt zum Einsatz?

Ich tippe mal auf den OpenSSL Client der Sophos, aber die Sophos hat ja auch HTML5, IPSec, PPPTP (besser nicht mehr nutzen), Cisco VPN-Client...

Dann prüfe einmal bitte, was der SSL-Client im Log sagt (rechtsklick auf die Ampel -> Status)

Wir betreiben hier ähnliches Konstrukt:

1x DTAG mit vorgeschalteter Fritzbox als Exposed Host

1x VF an einem Business "Modem"

Zum Einsatz kommt der SSL-Client.

So sieht es bei uns aus, wobei wir bei "override-Hostname" den öffentlichen DNS-Record des WAN-Anschluss gesetzt haben:

Halte auch ein Auge auf etwaige Firewall-Settings