Spectre + Meltdown Patch für HPE DL360 Gen9 - ESXi 6.0 - WinServer 2016

Hallo,

von HPE gibt es ja scheinbar schon ein Firmware Update, der die Sicherheitslücke schließen soll:

Document ID: a00039267en_us

der von mir eingesetzte Server DL360 Gen9 Server ist hier auch Verfügbar:

CRITICAL System ROMPaq Firmware Upgrade for HPE ProLiant DL380 Gen9/DL360 Gen9 (P89) Servers (For USB Key-Media)

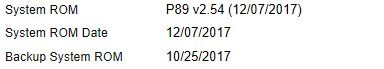

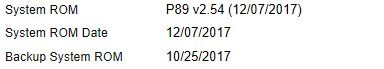

diesen habe ich auch entsprechend installiert:

Im Einsatz habe ich ESXi 6.0. über den vSphere Server Update Manager habe ich den ESXi auf den neusten Stand gebracht. Unter anderem auch das Update ESXi600-201801402-BG, dieses sollte der microcode zum Fixen der Sicherheitslücke sein.

die installierte VM (Windows Server 2016) hat das Update KB4056890 installiert.

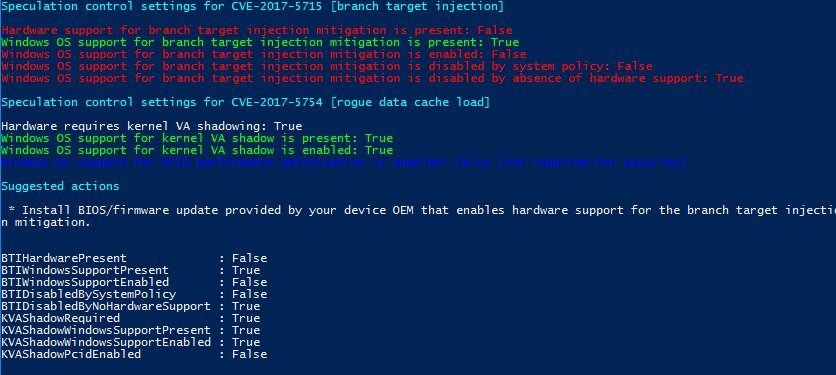

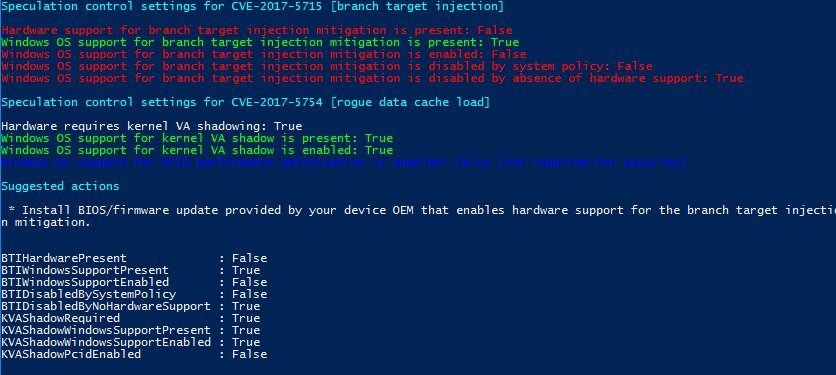

und dennoch:

ich habe den Host bereits mehrfach komplett heruntergefahren und wieder gestartet, die VM mehrfach neu gestartet, allerdings erhalte ich immer die selbe Ausgabe.

mache ich etwas Falsch?

gruß fluluk

von HPE gibt es ja scheinbar schon ein Firmware Update, der die Sicherheitslücke schließen soll:

Document ID: a00039267en_us

der von mir eingesetzte Server DL360 Gen9 Server ist hier auch Verfügbar:

CRITICAL System ROMPaq Firmware Upgrade for HPE ProLiant DL380 Gen9/DL360 Gen9 (P89) Servers (For USB Key-Media)

diesen habe ich auch entsprechend installiert:

Im Einsatz habe ich ESXi 6.0. über den vSphere Server Update Manager habe ich den ESXi auf den neusten Stand gebracht. Unter anderem auch das Update ESXi600-201801402-BG, dieses sollte der microcode zum Fixen der Sicherheitslücke sein.

die installierte VM (Windows Server 2016) hat das Update KB4056890 installiert.

und dennoch:

ich habe den Host bereits mehrfach komplett heruntergefahren und wieder gestartet, die VM mehrfach neu gestartet, allerdings erhalte ich immer die selbe Ausgabe.

mache ich etwas Falsch?

gruß fluluk

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 360714

Url: https://administrator.de/forum/spectre-meltdown-patch-fuer-hpe-dl360-gen9-esxi-6-0-winserver-2016-360714.html

Ausgedruckt am: 04.08.2025 um 18:08 Uhr

9 Kommentare

Neuester Kommentar

Servus,

Du must doch die MS-Updates manuell über Registry-Einträge aktivieren, s. hier

Meltdown und Spectre How To

Gruß

Du must doch die MS-Updates manuell über Registry-Einträge aktivieren, s. hier

Meltdown und Spectre How To

Gruß

Moin,

im Screenshot ist zu erkennen, dass die aktuallisierte Firmware des Hosts nicht erkannt wird.

Prüfe bitte, ob das Firmware Update richtig durchgelaufen ist.

Welche Hardware Version ist für die VMs eingestellt?

Hast Du die VMware Tools schon aktualisiert und als aller erstes das Vcenter auf die aktuelle Version gehoben?

Es könnt auch einfach sein, dass MS die Aktualisierung nicht erkennt.

Gruss

im Screenshot ist zu erkennen, dass die aktuallisierte Firmware des Hosts nicht erkannt wird.

Prüfe bitte, ob das Firmware Update richtig durchgelaufen ist.

Welche Hardware Version ist für die VMs eingestellt?

Hast Du die VMware Tools schon aktualisiert und als aller erstes das Vcenter auf die aktuelle Version gehoben?

Es könnt auch einfach sein, dass MS die Aktualisierung nicht erkennt.

Gruss

Welche Vcenter Version hast Du aktuell?

Es sollte mindestens 6.0 U3d sein.

Davon unabhängig, wenn das BIOS Update nicht beim Gast ankommt:

Ich sehe gerade, dass Du zusätzlich zum ESXi600-201801401-BG auch das ESXi600-201801402-BG microcode installieren könntest.

Unter Unix kann der Prozessor auch ohne Firmwareupdate gepatched werden.

Es sollte mindestens 6.0 U3d sein.

Davon unabhängig, wenn das BIOS Update nicht beim Gast ankommt:

Ich sehe gerade, dass Du zusätzlich zum ESXi600-201801401-BG auch das ESXi600-201801402-BG microcode installieren könntest.

Unter Unix kann der Prozessor auch ohne Firmwareupdate gepatched werden.