Unifi USG hinter Fritz Box, Internetzugriff per Firewall sperren

Hallo,

ich habe mir vor einigen Tagen ein Unifi USG zugelegt, um mit diesen und einen VLAN Switch einen Stromspeicher im Heimnetz zu sichern.

Da ich zunächst mal ein wenig die Firewall Regeln verstehen wollte, habe ich dieses (hinter dem Gastzugang der Fritz Box) mit dem Netgear VLAN Switch verbunden, ein Management LAN, sowie 2 VLAN Netzwerke angelegt. Die angeschlossenen Rechner bekamen jeweils über DHCP vom Unify die korrekten IP-Adressen zugeteilt, aber mir ist es absolut nicht gelungen das Pingen von den angeschlossenen Rechnern in das Internet zu unterbinden.

Da es bei Anfängern sicherlich die merkwürdigsten Fehler gibt, habe ich es nun mit einer Minimalkonfiguration versucht (nur 1 LAN, ohne Switch), auch hier gelingt es mir nicht, den Zugriff in das Internet zu unterbinden.

Hier nun meine Hard und Software:

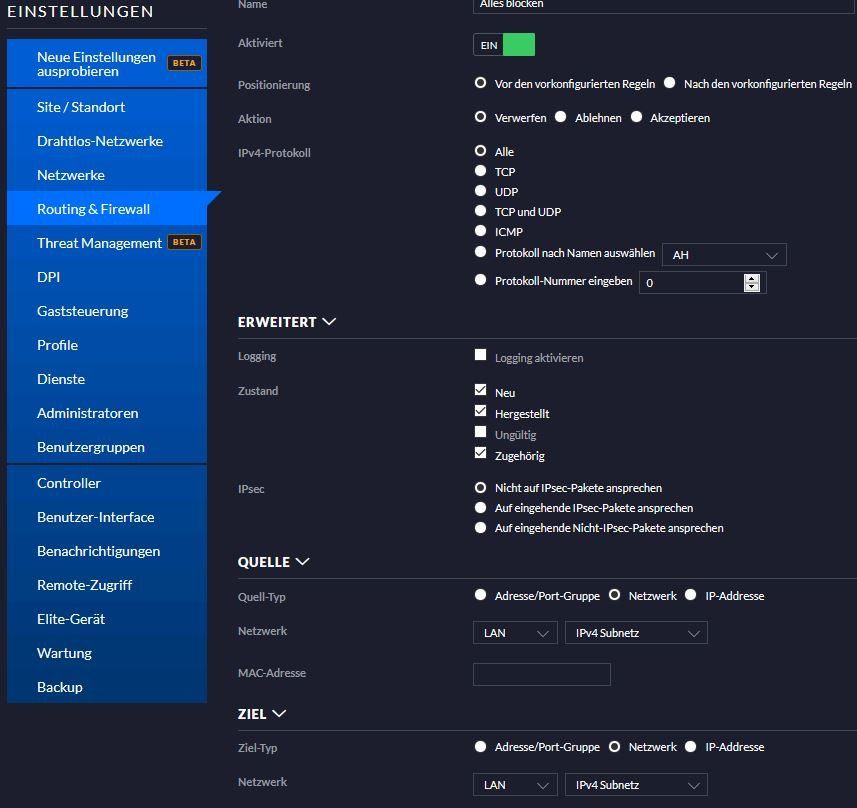

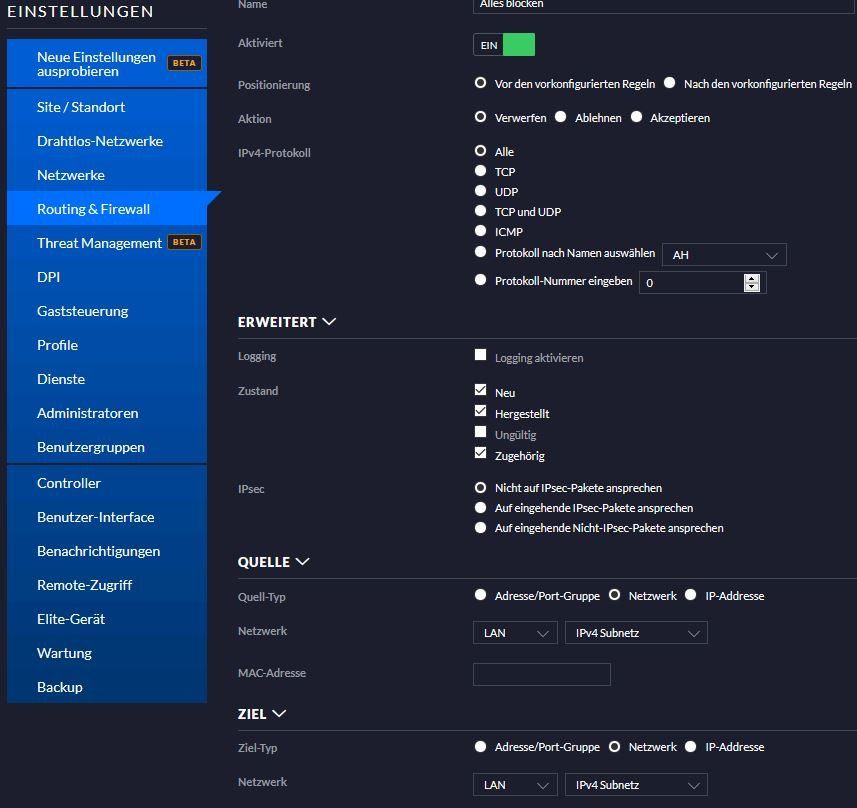

Ich wollte nun einfach über Firewall Regeln verhindern, dass der angeschlossene Rechner ins Internet kommt, dafür habe ich unter "Einstellungen - Routing und Firewall - Firewall" folgende Regeln (siehe Firewall.jpg), unter WAN ausgehend, WAN eingehen und WAN lokal erstellt. Und ganz bewusst gewartet, bis Provisionieren am USG abgeschlossen ist.

Egal was ich hier einstelle, der Internetzugriff wird nicht unterbunden und die Pings ins Internet werden alle beantwortet.

Sitzt der Fehler hier vor dem Bildschirm oder liegt dieser doch bei meinem Router?

Da meine Netzwerkkenntnisse nicht sehr ausgeprägt sind, bitte ich hier um Hilfe. Sicherlich bin ich nicht der einzige Anwender, welcher dieses Gerät im Einsatz hat und auch im Internet gibt es hierüber einiges zu lesen, aber wirklich weitergebracht hat mich nichts davon.

Solltet Ihr noch mehr Infos benötigen, so bitte ich um Info.

Guten Rutsch nach 2020

Gruß Reinhard

ich habe mir vor einigen Tagen ein Unifi USG zugelegt, um mit diesen und einen VLAN Switch einen Stromspeicher im Heimnetz zu sichern.

Da ich zunächst mal ein wenig die Firewall Regeln verstehen wollte, habe ich dieses (hinter dem Gastzugang der Fritz Box) mit dem Netgear VLAN Switch verbunden, ein Management LAN, sowie 2 VLAN Netzwerke angelegt. Die angeschlossenen Rechner bekamen jeweils über DHCP vom Unify die korrekten IP-Adressen zugeteilt, aber mir ist es absolut nicht gelungen das Pingen von den angeschlossenen Rechnern in das Internet zu unterbinden.

Da es bei Anfängern sicherlich die merkwürdigsten Fehler gibt, habe ich es nun mit einer Minimalkonfiguration versucht (nur 1 LAN, ohne Switch), auch hier gelingt es mir nicht, den Zugriff in das Internet zu unterbinden.

Hier nun meine Hard und Software:

- Fritz Box 7390 mit statischer IP-Adresse 192.168.50.10

- Unify USG mit neuester Firmware und neuesten Unify Controller, auf WIN10 Rechner

- Am Unifi USG habe ich ein Reset durchgeführt, damit dieses wieder mit Standardeinstellungen startet

- Den Unifi Controller habe ich mit allen Einstellungen deinstalliert und wieder neu installiert

- Das Unifi USG bekommt von der Fritzbox am Gastzugang, über DHCP die IP-Adresse 192.168.179.21 für WAN1

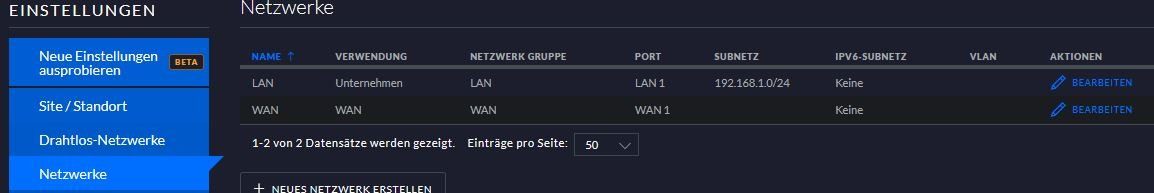

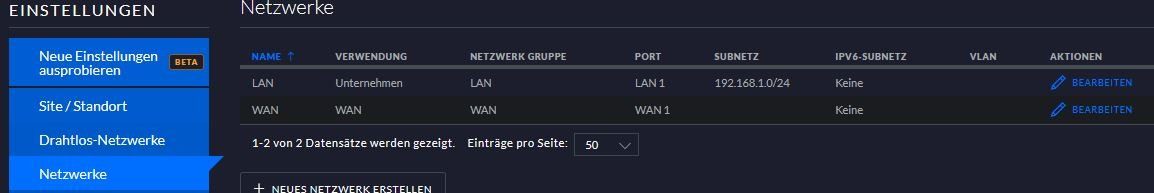

- Das Unifi USG stellt seinerseits ein LAN mit der IP-Adresse 192.168.1.0/24 bereit

- Der WIN10 Rechner ist direkt am LAN1 Anschluss des Unifi angeschlossen, auf diesen läuft auch der Unifi Controller und hat die IP-Adresse 192.168.1.6

Ich wollte nun einfach über Firewall Regeln verhindern, dass der angeschlossene Rechner ins Internet kommt, dafür habe ich unter "Einstellungen - Routing und Firewall - Firewall" folgende Regeln (siehe Firewall.jpg), unter WAN ausgehend, WAN eingehen und WAN lokal erstellt. Und ganz bewusst gewartet, bis Provisionieren am USG abgeschlossen ist.

Egal was ich hier einstelle, der Internetzugriff wird nicht unterbunden und die Pings ins Internet werden alle beantwortet.

Sitzt der Fehler hier vor dem Bildschirm oder liegt dieser doch bei meinem Router?

Da meine Netzwerkkenntnisse nicht sehr ausgeprägt sind, bitte ich hier um Hilfe. Sicherlich bin ich nicht der einzige Anwender, welcher dieses Gerät im Einsatz hat und auch im Internet gibt es hierüber einiges zu lesen, aber wirklich weitergebracht hat mich nichts davon.

Solltet Ihr noch mehr Infos benötigen, so bitte ich um Info.

Guten Rutsch nach 2020

Gruß Reinhard

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 530322

Url: https://administrator.de/forum/unifi-usg-hinter-fritz-box-internetzugriff-per-firewall-sperren-530322.html

Ausgedruckt am: 17.07.2025 um 23:07 Uhr

5 Kommentare

Neuester Kommentar

Den Thread zu dem Thema hast du gelesen ?!:

UniFi USG - CIFS Freigabe

Das sollte eigentlich zur Lösung deines Problemchens reichen.

Ansonsten findest du Grundlagen zu so einer Router/Firewall Kaskaden Konfig wie immer auch hier:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

denn eine "wirkliche Firewall" (pfSense, OPNsense) oder ein Mikrotik Router ist allemal die bessere Wahl als der Mist den eine WLAN Firma denkt was eine Firewall ist. Die können WLAN aber keine Security. Aber egal....

denn eine "wirkliche Firewall" (pfSense, OPNsense) oder ein Mikrotik Router ist allemal die bessere Wahl als der Mist den eine WLAN Firma denkt was eine Firewall ist. Die können WLAN aber keine Security. Aber egal....

UniFi USG - CIFS Freigabe

Das sollte eigentlich zur Lösung deines Problemchens reichen.

Ansonsten findest du Grundlagen zu so einer Router/Firewall Kaskaden Konfig wie immer auch hier:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Sicherlich bin ich nicht der einzige Anwender, welcher dieses Gerät im Einsatz hat

Leider... Zitat von @Rewe2000:

Hallo wuebra,

da ich ja schon "alle" gewählt hatte, ist "ICMP" mit eingeschlossen. Würde ich "ICMP" anwählen, würde nur dies erlaubt und alle anderen automatisch verworfen, was ich ja nicht will.

Hallo wuebra,

da ich ja schon "alle" gewählt hatte, ist "ICMP" mit eingeschlossen. Würde ich "ICMP" anwählen, würde nur dies erlaubt und alle anderen automatisch verworfen, was ich ja nicht will.

Du schreibst oben, dass du testen willst, ob du pingen verbieten kannst!

Also dann mach doch eine Deny ICMP Regel.

Bzw. eine Deny ALL und gebe nur das frei, was du willst (gut...du sagtest ja bereits...kein Netz anhaken hast du bereits "gefunden" )