VLAN, ACL und Sicherheit

Hallo zusammen,

Ich habe eine Verständnisfrage bezüglich VLAN, ACL & Sicherheit.

Wir haben momentan ein Netzwerk ohne VLANS. Derjenige der es umstellen hätte sollen ist leider mit den Worten "I bin jetzt mal weg..." nicht mehr greifbar.

Und den letzten beißen die Hunde. Und das bin ich

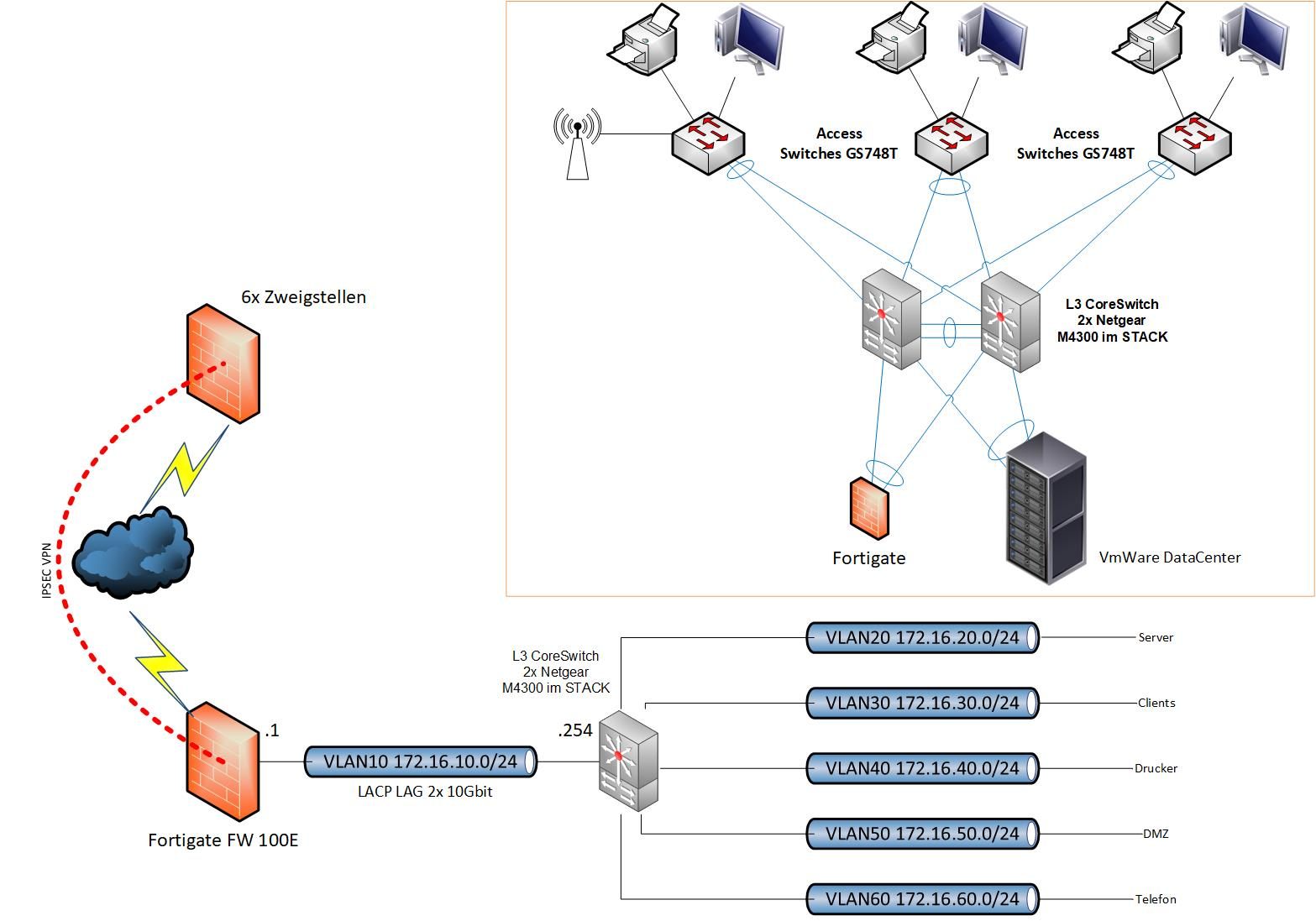

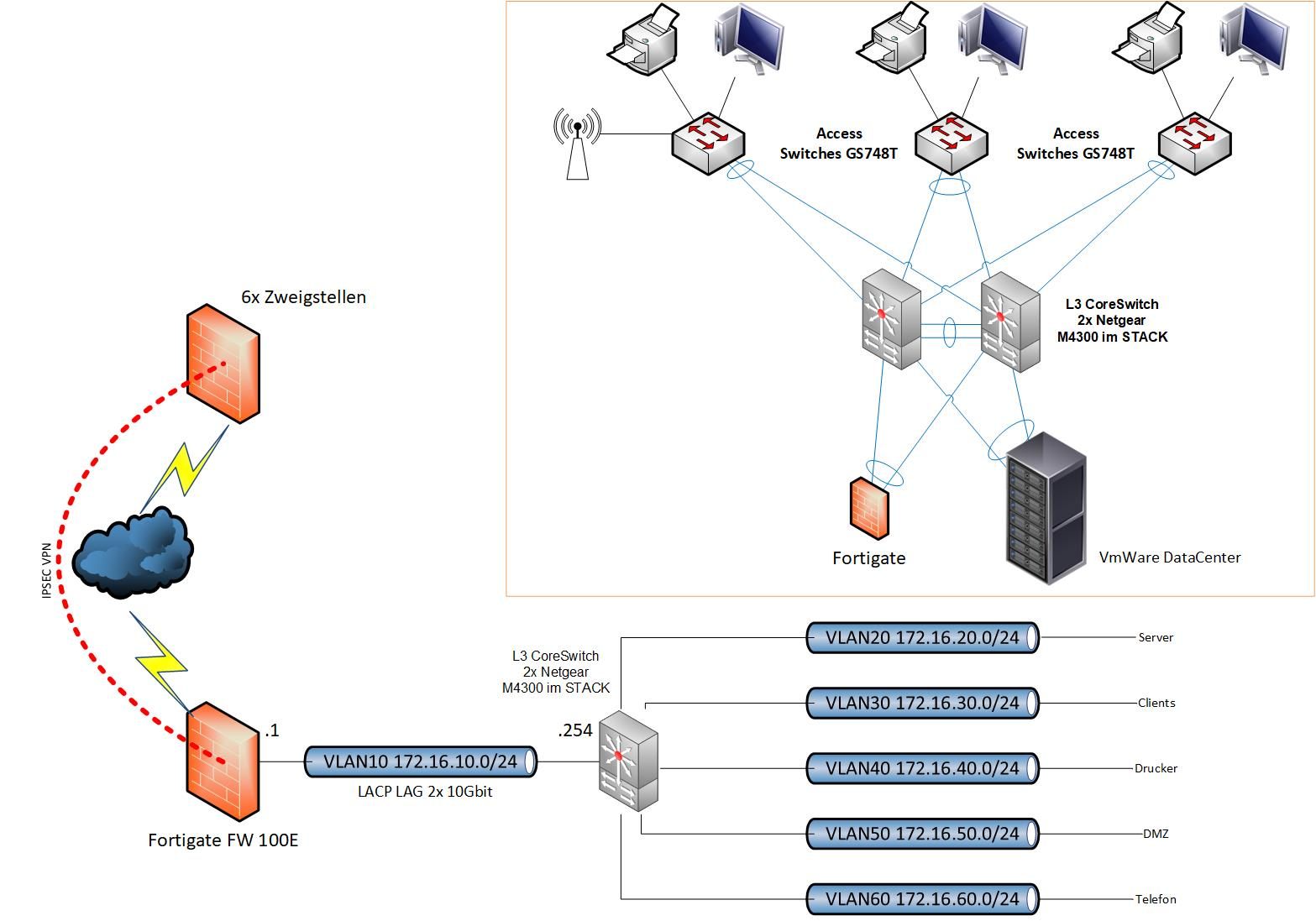

Ich habe mir jetzt mal das Netzwerk wie es danach werden sollte als Bild angehängt.

Wir haben hier einen L3 Switch von Netgear M4300 im Stack und die Access-Switches sind GS748T von V3-V5. Die Access-Switch kann ich momentan nicht tauschen. Außer die sterben vorher weg.

Meine Frage dazu ist jetzt ACL & Sicherheit.

Wenn ich das Netzwerk in VLAN´s unterteile, dann habe ich zwar mehrere kleine Netzwerke die untereinander Zugriff haben, wenn auf dem L3 Switch das Routing aktiviert ist.

Mit ACL kann ich das soweit verhindern das die Clients nicht direkt ins DMZ kommen und umgekehrt. Das ganze ist ja nur auf IP-Basis.

Was ist wenn ich z.B. von den Clients auf einen Server möchte und hier nur die Services fürs AD, also DNS, DHCP, Kerberos, Globaler Katalog usw. freigeben möchte.

Ich bin mir nicht sicher ob das mit dem Netgear m4300 geht. Bei den CISCO Switches habe ich gelesen das es auch auf Ports(TCP/UDP) usw. funktioniert.

Man liest ja eh schon jeden Tag die Horror-Geschichten von Viren. Nur VLAN´s alleine bringen mir da noch nicht wirklich Sicherheit. Oder?

Wenn ein Client verseucht ist, dann kann dieser ja auf die Server und auf alle Services zugreifen obwohl dieser Windowsserver z.B. nur den Apache Server installiert hat und den Druckerspooler lokal braucht um irgendein PDF zu generieren. Und der Client nur den Port 443 bräuchte.

Mein Gedanke ist ja der, das die Clients nur auf die Services auf den Servern Zugriff haben was die auch brauchen. DruckerServer die Ports 9100. 515, 161. FileServer SMB Protokoll usw. Das RDP dann nur vom Management Netzwerk aus.

Wir haben hier eine Fortigate-Firewall wo ich das so einstellen könnte. Nur habe ich mehrfach gelesen, das man den ganzen Traffic nicht an die Firewall lassen soll sondern direkt am L3-Switch das erledigt.

In anderen Foren liest man. Da brauchst dir nur einen Mikrotik Cloud Router als VMware installieren und schon fluppt das oder eine Juniper vrsx mit der StandardLizenz VSRX-100M-STD.

Wenn man dann nachliest findest Antworten das der Microtik unter VmWare Probleme hat mit der Bandbreite und die Juniper VSRX-100M-STD nur 100M Throughput hat und das dass niemals ausreicht.

Ihr seht, ich weiß momentan nicht wo ich mein Ei hinlegen soll. Oder verzettel ich mich hier nur mit meinen Anforderungen?

Bitte, danke um Hilfe und Vorschläge.

Danke

Ich habe eine Verständnisfrage bezüglich VLAN, ACL & Sicherheit.

Wir haben momentan ein Netzwerk ohne VLANS. Derjenige der es umstellen hätte sollen ist leider mit den Worten "I bin jetzt mal weg..." nicht mehr greifbar.

Und den letzten beißen die Hunde. Und das bin ich

Ich habe mir jetzt mal das Netzwerk wie es danach werden sollte als Bild angehängt.

Wir haben hier einen L3 Switch von Netgear M4300 im Stack und die Access-Switches sind GS748T von V3-V5. Die Access-Switch kann ich momentan nicht tauschen. Außer die sterben vorher weg.

Meine Frage dazu ist jetzt ACL & Sicherheit.

Wenn ich das Netzwerk in VLAN´s unterteile, dann habe ich zwar mehrere kleine Netzwerke die untereinander Zugriff haben, wenn auf dem L3 Switch das Routing aktiviert ist.

Mit ACL kann ich das soweit verhindern das die Clients nicht direkt ins DMZ kommen und umgekehrt. Das ganze ist ja nur auf IP-Basis.

Was ist wenn ich z.B. von den Clients auf einen Server möchte und hier nur die Services fürs AD, also DNS, DHCP, Kerberos, Globaler Katalog usw. freigeben möchte.

Ich bin mir nicht sicher ob das mit dem Netgear m4300 geht. Bei den CISCO Switches habe ich gelesen das es auch auf Ports(TCP/UDP) usw. funktioniert.

Man liest ja eh schon jeden Tag die Horror-Geschichten von Viren. Nur VLAN´s alleine bringen mir da noch nicht wirklich Sicherheit. Oder?

Wenn ein Client verseucht ist, dann kann dieser ja auf die Server und auf alle Services zugreifen obwohl dieser Windowsserver z.B. nur den Apache Server installiert hat und den Druckerspooler lokal braucht um irgendein PDF zu generieren. Und der Client nur den Port 443 bräuchte.

Mein Gedanke ist ja der, das die Clients nur auf die Services auf den Servern Zugriff haben was die auch brauchen. DruckerServer die Ports 9100. 515, 161. FileServer SMB Protokoll usw. Das RDP dann nur vom Management Netzwerk aus.

Wir haben hier eine Fortigate-Firewall wo ich das so einstellen könnte. Nur habe ich mehrfach gelesen, das man den ganzen Traffic nicht an die Firewall lassen soll sondern direkt am L3-Switch das erledigt.

In anderen Foren liest man. Da brauchst dir nur einen Mikrotik Cloud Router als VMware installieren und schon fluppt das oder eine Juniper vrsx mit der StandardLizenz VSRX-100M-STD.

Wenn man dann nachliest findest Antworten das der Microtik unter VmWare Probleme hat mit der Bandbreite und die Juniper VSRX-100M-STD nur 100M Throughput hat und das dass niemals ausreicht.

Ihr seht, ich weiß momentan nicht wo ich mein Ei hinlegen soll. Oder verzettel ich mich hier nur mit meinen Anforderungen?

Bitte, danke um Hilfe und Vorschläge.

Danke

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 1612015154

Url: https://administrator.de/forum/vlan-acl-und-sicherheit-1612015154.html

Ausgedruckt am: 18.07.2025 um 02:07 Uhr

10 Kommentare

Neuester Kommentar

mehrere kleine Netzwerke die untereinander Zugriff haben, wenn auf dem L3 Switch das Routing aktiviert ist.

Das ist richtig !Mit ACL kann ich das soweit verhindern

Das ist auch richtig !habe ich gelesen das es auch auf Ports(TCP/UDP) usw. funktioniert.

Das sollte es auch auf deinen NG Gurken, denn ACLs lassen sich in der Regel auch bei einfachen Switches bis Layer 4 definieren.Ein Netzwerk Admin (auch ein Angehender !) sieht dazu (meistens) als Erstes in das Handbuch seines entsprechenden Switch Modells:

downloads.netgear.com/files/GDC/M4300/M4300_M4300-96X_UM_EN.pdf

Bei deiner Gurke ist es dann das Kapitel Configure Rules for an Extended IP ACL auf der Seite 615 was auch ohne Administrator Forenthread deine Fragen in 3 Minuten beantwortet hätte. 😉

Nur habe ich mehrfach gelesen, das man den ganzen Traffic nicht an die Firewall lassen soll sondern direkt am L3-Switch das erledigt.

Das kann man so pauschal nicht beantworten, denn das hängt von Layout und Design des Netzes ab und im Besonderen welche Traffic Volumina lokal zu erwarten sind. Mit deinen sehr bescheidenen Angaben oben ist das so erstmal nicht zu sagen.Fakt ist aber das die IP Forwarding Rate auf einem L3 Switch geringfügig besser ist als es via 802.1q Trunk zur Firewall zu schicken und wieder zurück. Aber letztlich auch wieder relativ da abhängig welche Hardware man hat.

Man darf aber auch nicht vergessen das eine Firewall immer stateful ist was Switch ACLs nicht sind. Es kommt also auch zusätzlich noch auf die Security Policy an die man an das Design stellt und nicht einfach ja und nein oder schwarz und weiß.

Das gilt auch für den Fakt ob man einen virtuellen Router oder Firewall nimmt oder richtiges Blech. Zumindest für Firewalls ist virtuell aus Security Sicht bekanntlich nicht die beste Idee.

Bei deinem o.a. Design würde man sagen: Die beiden NetGear Gurken as Full L3 Stack im Core, Segmentierung mit VLANs und die Access Teile, Server usw. redundant per LAG angebunden. Ein klassisches HA Allerwelts Design wie es HIER im Detail beschrieben ist.

Du musst nur noch machen... 😉

Warum man solche interessante und herausfordernde Admin Aufgabe die nur Vorteile für den kommenden Betrieb des jetzigen dummen, flachen Banalnetzes bringt dann so negativ sieht wie du oben ist recht unverständlich...aber nundenn.

Moin...

aqui hat ja schon alles zum netzwerk geschrieben...

aber wenn ich lese..

und natürlich, port 443 hindert jeden virus von A nach B zu kommen....

Sicherheit ist ein konzept aus allen Komponenten, das pauschal zu beantworten, ist kaum möglich..

aber von was reden wir eigentlich, 1-2 Server, 4 Telefone und 3 Drucker? dein Design Bildchen von Netzwerk ist ja ganz nett, und aqui hatt ja auch alles genau beschrieben, aber was wir nicht wissen, ob das wirklich Zielführend ist- von was reden wir eigentlich genau?

nicht immer machen viele VLANs auch sinn... besonders wenn sie später sowiso untagged auf einem port landen...

irgendwas sagt mir, du brauchst Hilfe...

Frank

aqui hat ja schon alles zum netzwerk geschrieben...

aber wenn ich lese..

Ich habe eine Verständnisfrage bezüglich VLAN, ACL & Sicherheit.

und...Man liest ja eh schon jeden Tag die Horror-Geschichten von Viren.

ja.. und dagegen gibbet mittel und wege um sich zu schützen! einen 100% schutz ist eh nicht möglich.Nur VLAN´s alleine bringen mir da noch nicht wirklich Sicherheit. Oder?

nein, das tun sie nicht, das sollte dir aber klar sein als admin!Wenn ein Client verseucht ist, dann kann dieser ja auf die Server und auf alle Services zugreifen obwohl dieser Windowsserver z.B. nur den Apache Server installiert hat und den Druckerspooler lokal braucht um irgendein PDF zu generieren. Und der Client nur den Port 443 bräuchte.

ich würde schon darüber nachdenken einen Apache Server unter windows laufen zu lassen, warum nicht unter Linux?und natürlich, port 443 hindert jeden virus von A nach B zu kommen....

Sicherheit ist ein konzept aus allen Komponenten, das pauschal zu beantworten, ist kaum möglich..

Wir haben momentan ein Netzwerk ohne VLANS.

nun, nicht alle Netzwerke brauchen auch ein Vlan... eures scheint etwas größer, ok Telefonie passt in ein VLAN,aber von was reden wir eigentlich, 1-2 Server, 4 Telefone und 3 Drucker? dein Design Bildchen von Netzwerk ist ja ganz nett, und aqui hatt ja auch alles genau beschrieben, aber was wir nicht wissen, ob das wirklich Zielführend ist- von was reden wir eigentlich genau?

nicht immer machen viele VLANs auch sinn... besonders wenn sie später sowiso untagged auf einem port landen...

irgendwas sagt mir, du brauchst Hilfe...

Frank

Hallo,

Ich würde eine Segmentierung immer sukzessive angehen. Zwar erstmal einen vollständigen Netzwerkplan erstellen, wohin die Reise gehen soll, das dann aber nur Schritt für Schritt umsetzen. Dabei fällt Dir dann schon auf, wo Firewalling vielleicht passender ist als Switching. Und Du bekommst ein Gefühl dafür, was die vorhandene Hardware leisten kann und was nicht. Die Internet-Firewall auch für internes Filtering einzusetzen ist natürlich möglich. Das wird dann aber nicht selten zur Bremse für alles. Ggf. brauchst Du also weitere Geräte. All das lässt sich, wie gesagt, fein schrittweise umsetzen und auch so korrigieren, wenn mal was nicht wunschgemäß läuft.

Und ja, den Server verlierst Du bei einem Angriff immer, zumindest in dem Maß, in dem der infizierte Client Zugriff hat. Außer, Du hast zusätzliche Schutzmaßnahmen am Laufen. Ich würde aber immer vom Worst-Case ausgehen.

Frank hat es gesagt: Sicherheit ist ein Konzept.

Vlans sind ein Baustein davon. Nicht mehr und nicht weniger.

Ist mir auch ein Rätsel, wer erwartet, dass Du das bei der Größenordnung allein und nebenbei umsetzt. Wahrscheinlich bis Neujahr, oder was?

Viele Grüße, commodity

Ich würde eine Segmentierung immer sukzessive angehen. Zwar erstmal einen vollständigen Netzwerkplan erstellen, wohin die Reise gehen soll, das dann aber nur Schritt für Schritt umsetzen. Dabei fällt Dir dann schon auf, wo Firewalling vielleicht passender ist als Switching. Und Du bekommst ein Gefühl dafür, was die vorhandene Hardware leisten kann und was nicht. Die Internet-Firewall auch für internes Filtering einzusetzen ist natürlich möglich. Das wird dann aber nicht selten zur Bremse für alles. Ggf. brauchst Du also weitere Geräte. All das lässt sich, wie gesagt, fein schrittweise umsetzen und auch so korrigieren, wenn mal was nicht wunschgemäß läuft.

Und ja, den Server verlierst Du bei einem Angriff immer, zumindest in dem Maß, in dem der infizierte Client Zugriff hat. Außer, Du hast zusätzliche Schutzmaßnahmen am Laufen. Ich würde aber immer vom Worst-Case ausgehen.

Frank hat es gesagt: Sicherheit ist ein Konzept.

Vlans sind ein Baustein davon. Nicht mehr und nicht weniger.

Ist mir auch ein Rätsel, wer erwartet, dass Du das bei der Größenordnung allein und nebenbei umsetzt. Wahrscheinlich bis Neujahr, oder was?

Viele Grüße, commodity

Ist mir auch ein Rätsel, wer erwartet, dass Du das bei der Größenordnung allein und nebenbei umsetzt. Wahrscheinlich bis Neujahr, oder was?

Klar, zwischen den Jahren ist doch genau dafür Zeit weil alle im Urlaub sind, da kann auch mal 2 Stunden Downtime sein. 2 Std. reicht doch wohl, für ein paar VLANs im Core oder? Zwar erstmal einen vollständigen Netzwerkplan erstellen, wohin die Reise gehen soll, das dann aber nur Schritt für Schritt umsetzen.

Genau das. Nachdem es bisher noch keine VLANs gibt, würde ich das zuerst machen, denn das werdet ihr in jedem Fall machen wollen, egal ob die Absicherung dazwischen später über Firewall oder L3-Switche läuft.Erstmal mit any - any Regeln umstellen, die hast du ja aktuell ohne VLANs auch.

Damit hast erstmal genug tun. Allein die ganze Vorbereitung (welche VLANs soll es geben, wie groß sind die, was ist Gateway, wer macht ggf. DHCP dort, alle festen IPs suchen und IST->SOLL Zustand aufschreiben), damit kannst du, selbst als Vollzeitaufgabe, locker ein paar Wochen damit verbringen.

Dann erst würde ich überhaupt erst anfangen zu überlegen, was alles an Regeln nötig ist, solange ihr kein großes Team habt die sich die Arbeit teilen.

weil alle im Urlaub sind, da kann auch mal 2 Stunden Downtime sein. 2 Std. reicht doch wohl,

Für eine Migration in ein segmentiertes Netzwerk braucht es keine Downtime. Sowas kann man auch sukzessive im laufenden Betrieb machen indem man das Altnetz als VLAN betreibt.Zumindestens was die Segmentierung anbetrifft hat der TO oben mit seinem Konzept ja alles richtig gemacht. Wie Kollege @commodity sagt, der erste Baustein. Jetzt muss er nur noch liefern...!

Danke an alle.

Immer gerne !Bitte dann auch nicht vergessen den Thread als erledigt zu schliessen !

Wie kann ich einen Beitrag als gelöst markieren?