VLAN-Konfiguration

Hallo zusammen, ich bin derzeit ein bisschen am Ausprobieren und noch etwas neu auf dem Gebiet, weshalb ich hoffe, dass mir hier jemand weiterhelfen kann. Ich habe eine Sophos Firewall mit drei VLANs (100, 200, 210) auf einem Port. An diesem Port hängt ein HP ProCurve Switch, welcher die drei VLANs weiterverarbeiten soll. Am Switch hängt an einem Port ein Access Point (Unifi AP-AC Lite), welcher zwei der VLANs nutzen soll als WLAN (200) und WLAN-Gast (210). Die restlichen Switch Ports sollen im VLAN 100 sitzen. Ich freue mich über eure Unterstützung.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 585267

Url: https://administrator.de/forum/vlan-konfiguration-585267.html

Ausgedruckt am: 13.07.2025 um 09:07 Uhr

4 Kommentare

Neuester Kommentar

Einfach das hiesige VLAN Tutorial lesen und verstehen.

Dort werden alle deine Fragen zu dem Thema inkl. ProCurve Konfig umfassend beantwortet:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Denke dir die dortige pfSense Firewall als deine Sophos. Die Settings sind absolut identisch !

Damit sollte es dann auf Anhieb klappen...

Weitere ProCurve Infos auch hier:

Routerboard RB 750GL + TP-Link TL-SG3424 VLAN Konfiguration

Das Prinzip ist immer das gleiche.

Tagging am Router oder Firewall und den tagged uplink auf dem Switch terminieren.

Dort werden alle deine Fragen zu dem Thema inkl. ProCurve Konfig umfassend beantwortet:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Denke dir die dortige pfSense Firewall als deine Sophos. Die Settings sind absolut identisch !

Damit sollte es dann auf Anhieb klappen...

Weitere ProCurve Infos auch hier:

Routerboard RB 750GL + TP-Link TL-SG3424 VLAN Konfiguration

Das Prinzip ist immer das gleiche.

Tagging am Router oder Firewall und den tagged uplink auf dem Switch terminieren.

Moin,

Trunk wäre im Nicht-Cisco-Kontext falsch.

Ein Trunk ist hier eine Bündelung (LAG) von Ports.

Du musst:

An der Sophos drei virtuelle Interfaces anlegen und denen einen Port (eth4, als Beispiel) zuweisen u d die Ports aktivieren

Am HP den Gegenport ebenfalls mit den relevanten VLANs auf Tagged setzen.

Anschließend noch den Port mit dem AP für die beiden VLANs taggen.

Das sollt es dann gewesen sein

Gruß

em-pie

Trunk wäre im Nicht-Cisco-Kontext falsch.

Ein Trunk ist hier eine Bündelung (LAG) von Ports.

Du musst:

An der Sophos drei virtuelle Interfaces anlegen und denen einen Port (eth4, als Beispiel) zuweisen u d die Ports aktivieren

Am HP den Gegenport ebenfalls mit den relevanten VLANs auf Tagged setzen.

Anschließend noch den Port mit dem AP für die beiden VLANs taggen.

Das sollt es dann gewesen sein

Gruß

em-pie

Trink ??

Beachte auch hier immer die PVID Einstellung ! Das PVID VLAN ist das VLAN in das an einem Trunk Untagged Pakete geforwardet werden.

In der Regel ist das immer das VLAN 1. Auf der Firewall mappt das immer auf das physische Interface was dann als Parent Interface für die auf ihm liegenden virtuellen VLAN Interfaces gilt !

Überträgst du das falsch und hast es z.B. auf Switchseite getagged ist es klar das es hier dann keine Connectivity gibt.

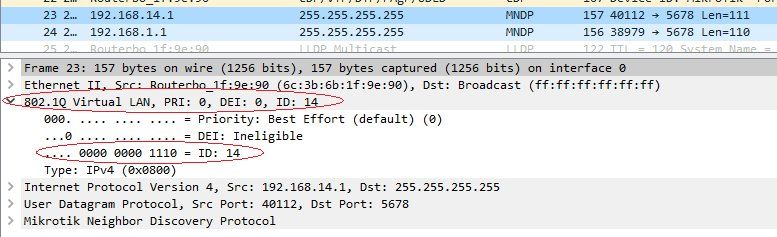

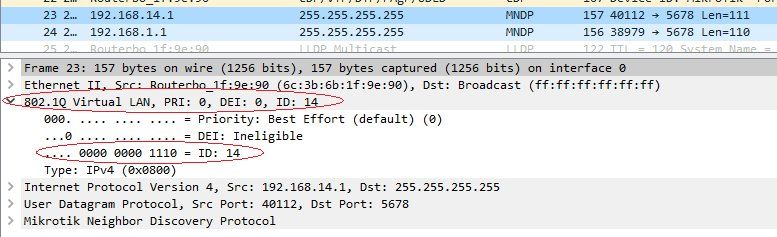

Im Zweifel ist der Wireshark Sniffer hier immer dein bester Freund der dir die Tags anzeigt.

Hier als Beispiel mal mit einer VLAN ID 14:

Dein Fehler zeigt klar das du einen Tagging Mismatch irgendwo hast also eine Fehlkonfiguration des Taggings bzw. der PVID auf 2 Seiten einen Tagged Links. Das ist der typische Anfängerfehler der zu 98% immer gemacht wird. Ebenso oft die falsche PVID Zuordnung wenn man einen Billigswitch hat der kein Auto PVID supportet.

den Uplink-Port ein Trunk erstellt und die drei VLANs als Tagged hinterlegt.

Hast du das beidseitig gemacht ?? Auf Firewall und Switch ?! Das ist wichtig !Beachte auch hier immer die PVID Einstellung ! Das PVID VLAN ist das VLAN in das an einem Trunk Untagged Pakete geforwardet werden.

In der Regel ist das immer das VLAN 1. Auf der Firewall mappt das immer auf das physische Interface was dann als Parent Interface für die auf ihm liegenden virtuellen VLAN Interfaces gilt !

Überträgst du das falsch und hast es z.B. auf Switchseite getagged ist es klar das es hier dann keine Connectivity gibt.

Im Zweifel ist der Wireshark Sniffer hier immer dein bester Freund der dir die Tags anzeigt.

Hier als Beispiel mal mit einer VLAN ID 14:

Dein Fehler zeigt klar das du einen Tagging Mismatch irgendwo hast also eine Fehlkonfiguration des Taggings bzw. der PVID auf 2 Seiten einen Tagged Links. Das ist der typische Anfängerfehler der zu 98% immer gemacht wird. Ebenso oft die falsche PVID Zuordnung wenn man einen Billigswitch hat der kein Auto PVID supportet.