VPN Routing externe Subnetz Server

Hallo zusammen,

ich habe folgendes Problem, wo ich etwas auf dem Schlauch stehe. Ich möchte unsere Server im Rechenzentrum über die private IP ansprechen und dafür ein zentrales VPN Gateway nutzen, was das routing in das externe Netz vornimmt. Folgende Konfiguration:

Client: 10.10.0.13

Internes Subnetz: 10.10.0.0/24

Router/Firewall (Bintec): 10.10.0.1

Lokales VPN-Gateway (Synology über Client Einwahl): 10.10.0.210

VPN-Subnet: 10.50.10.0/24

Entferner VPN-Server: 10.50.10.129 bzw. 10.50.0.2

Server-Subnet: 10.50.0.0/24

Server: 10.50.0.3

Jetzt habe ich folgende statische Routen:

- im Router 10.50.0.0/24 über 10.10.0.210 (Internet weiterhin über Router)

- im VPN Gateway 10.50.0.0/16 über 10.50.10.129 (VPN Schnittstelle)

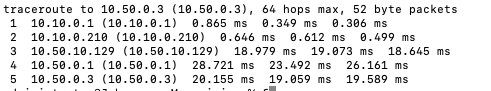

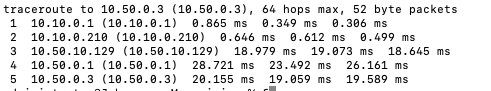

Wenn ich von meinem Client PC im lokalen Netz eine Traceroute starte, dann komme ich auch auf den Server 10.50.0.3 und die Route sieht in Ordnung aus:

Wenn ich allerdings über SSH versuche auf den Server zuzugreifen, bekomme ich einen timeout.

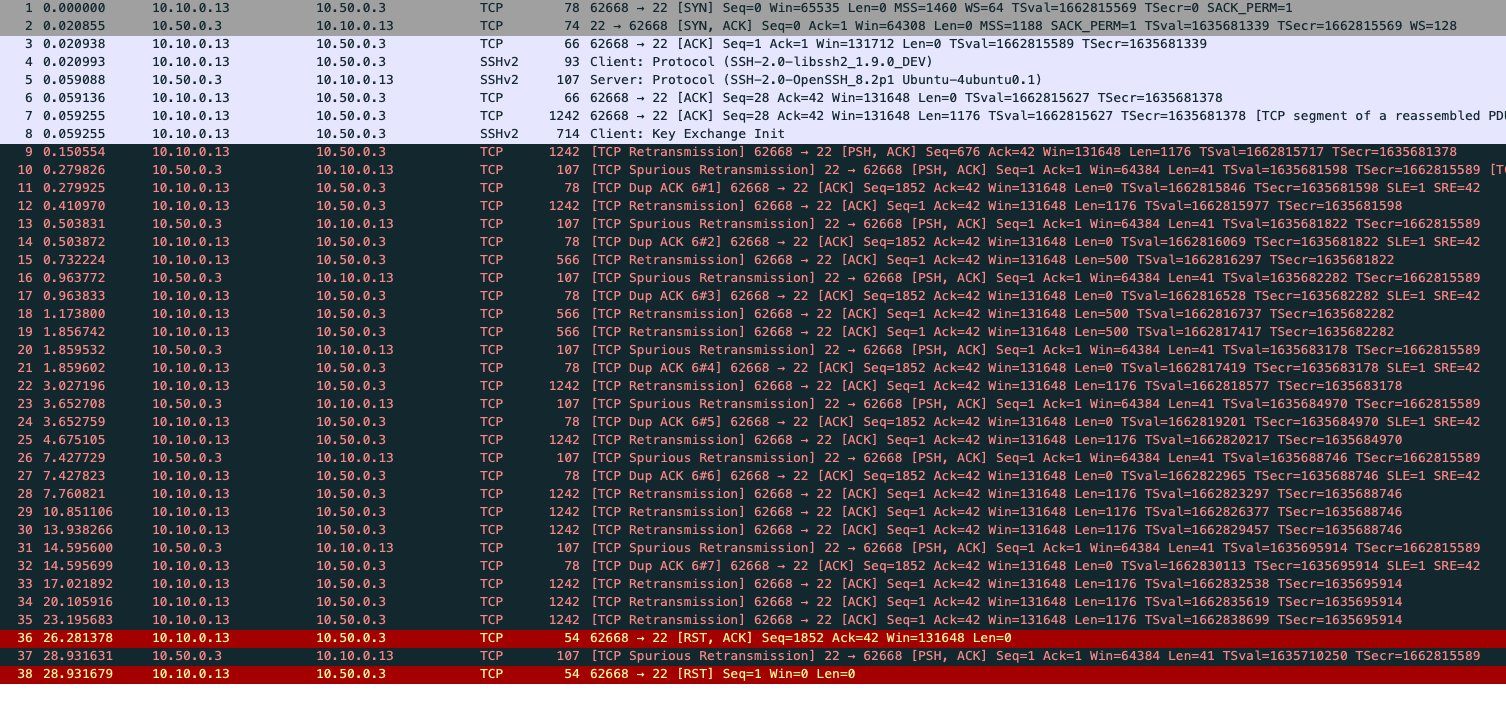

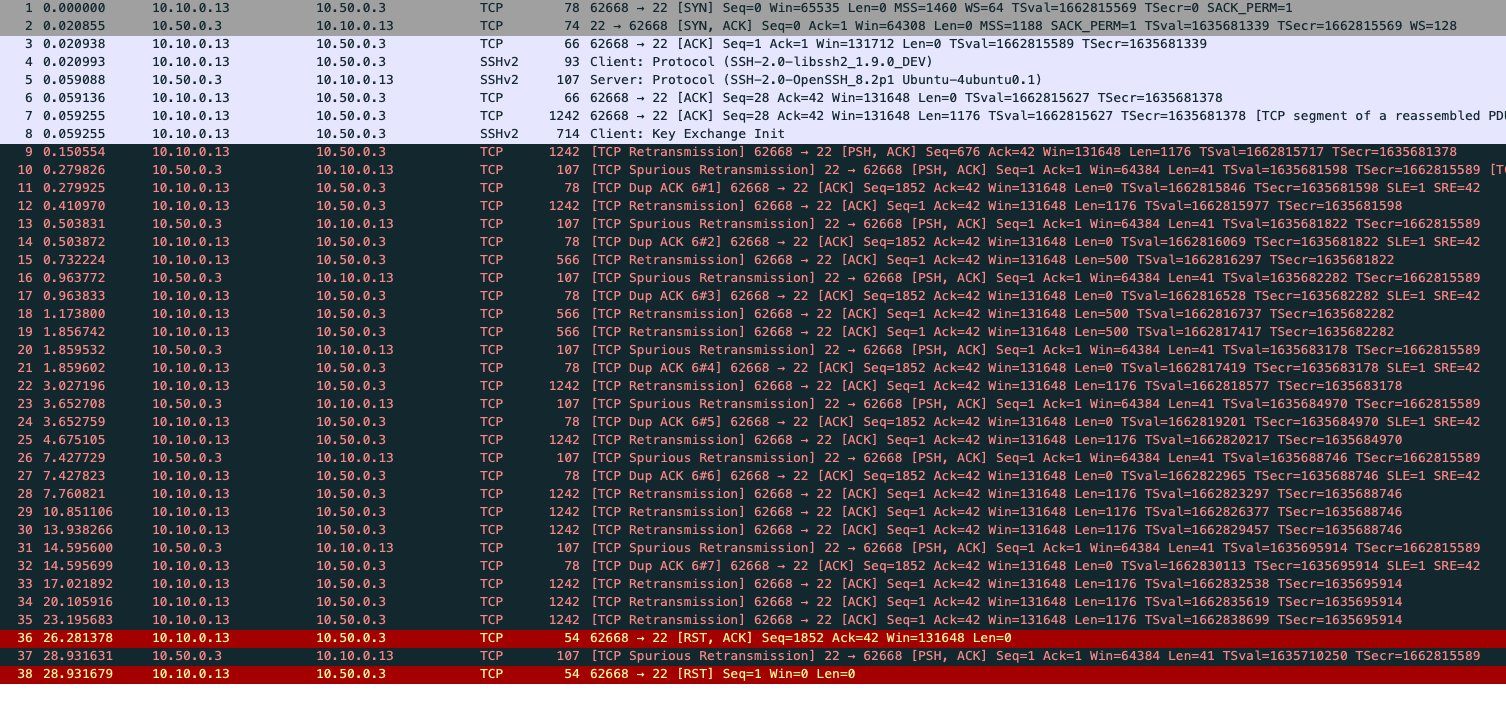

Ich habe mich anschließend mal direkt mit dem Client auf den VPN Server gewählt und dann funktioniert auch das SSH. Entsprechend würde ich mal Firewall und auch entfernte Konfigurationsfehler ausschließen. Ich habe dann mal über Wireshark nach dem SSH Traffic geguckt. Hier bekomme ich folgendes:

Jetzt sieht das für mich nach einem TCP metldown aus. Also habe ich das VPN auf UDP only gestellt. Keine Änderung.

Jetzt meine Frage: Wo kann ich noch gucken bzw. woran könnte es noch liegen? Könnte es auch sein, dass das VPN Gateway zu langsam ist und daher die Anfrage nicht schnell genug verarbeiten kann (Retransmission)?

Viele Grüße!

JD

ich habe folgendes Problem, wo ich etwas auf dem Schlauch stehe. Ich möchte unsere Server im Rechenzentrum über die private IP ansprechen und dafür ein zentrales VPN Gateway nutzen, was das routing in das externe Netz vornimmt. Folgende Konfiguration:

Client: 10.10.0.13

Internes Subnetz: 10.10.0.0/24

Router/Firewall (Bintec): 10.10.0.1

Lokales VPN-Gateway (Synology über Client Einwahl): 10.10.0.210

VPN-Subnet: 10.50.10.0/24

Entferner VPN-Server: 10.50.10.129 bzw. 10.50.0.2

Server-Subnet: 10.50.0.0/24

Server: 10.50.0.3

Jetzt habe ich folgende statische Routen:

- im Router 10.50.0.0/24 über 10.10.0.210 (Internet weiterhin über Router)

- im VPN Gateway 10.50.0.0/16 über 10.50.10.129 (VPN Schnittstelle)

Wenn ich von meinem Client PC im lokalen Netz eine Traceroute starte, dann komme ich auch auf den Server 10.50.0.3 und die Route sieht in Ordnung aus:

Wenn ich allerdings über SSH versuche auf den Server zuzugreifen, bekomme ich einen timeout.

Ich habe mich anschließend mal direkt mit dem Client auf den VPN Server gewählt und dann funktioniert auch das SSH. Entsprechend würde ich mal Firewall und auch entfernte Konfigurationsfehler ausschließen. Ich habe dann mal über Wireshark nach dem SSH Traffic geguckt. Hier bekomme ich folgendes:

Jetzt sieht das für mich nach einem TCP metldown aus. Also habe ich das VPN auf UDP only gestellt. Keine Änderung.

Jetzt meine Frage: Wo kann ich noch gucken bzw. woran könnte es noch liegen? Könnte es auch sein, dass das VPN Gateway zu langsam ist und daher die Anfrage nicht schnell genug verarbeiten kann (Retransmission)?

Viele Grüße!

JD

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 598177

Url: https://administrator.de/forum/vpn-routing-externe-subnetz-server-598177.html

Ausgedruckt am: 02.08.2025 um 14:08 Uhr

3 Kommentare

Neuester Kommentar

Hier findest du eine Anleitung wie das zu lösen ist.

Merkzettel: VPN Installation mit OpenVPN

Wenn du OpenVPN nutzt wäre die Server und Client Konfig Datei dafür sehr hilfrei für eine zielführende Lösung !

Entscheident sind hier die push route.. Kommandos der Server Konfig Datei wenn du mit Split Tunneling arbeitest ?!

Ein route print bei aktivem VPN Client (Winblows) wäre ebenfalls hilfreich um die Client Routing Tabelle checken zu können.

Warum man auf einem so sensitiven Device wie einem NAS einen VPN Server laufen hat obwohl man einen viel sicheren VPN Router wie den Bintec in der Peripherie betreibt musst du der Community auch erstmal erklären. Eigentlich ist das VPN designtechnischer Blödsinn...aber nundenn.

Merkzettel: VPN Installation mit OpenVPN

Wenn du OpenVPN nutzt wäre die Server und Client Konfig Datei dafür sehr hilfrei für eine zielführende Lösung !

Entscheident sind hier die push route.. Kommandos der Server Konfig Datei wenn du mit Split Tunneling arbeitest ?!

Ein route print bei aktivem VPN Client (Winblows) wäre ebenfalls hilfreich um die Client Routing Tabelle checken zu können.

Warum man auf einem so sensitiven Device wie einem NAS einen VPN Server laufen hat obwohl man einen viel sicheren VPN Router wie den Bintec in der Peripherie betreibt musst du der Community auch erstmal erklären. Eigentlich ist das VPN designtechnischer Blödsinn...aber nundenn.