Wireshark - VLAN Tag wird im Ethernetpake nicht angezeigt

Hallo sicher wisst ihr mehr.

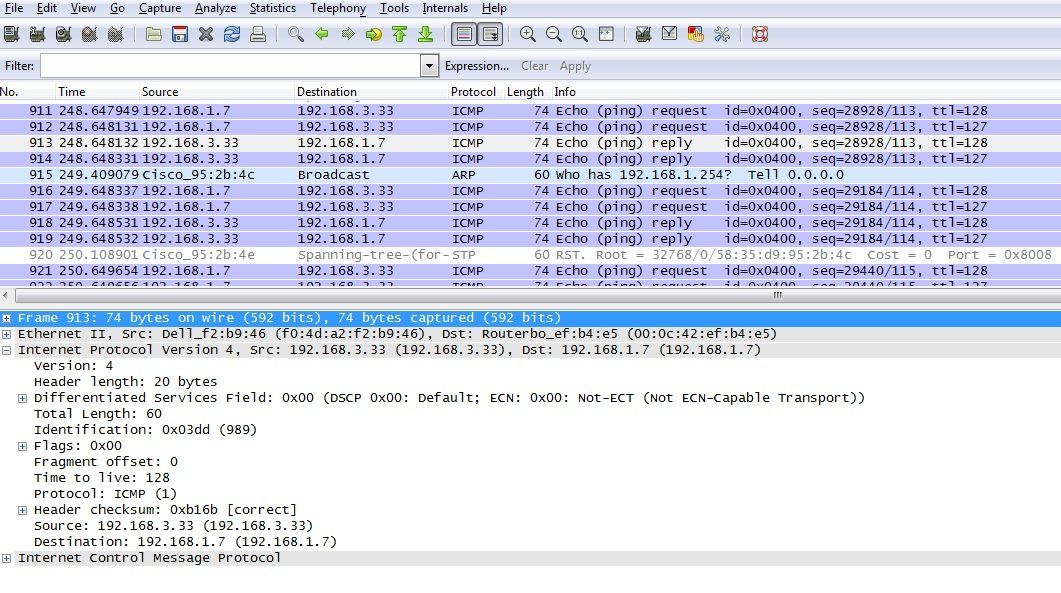

Ich nutze Wireshark v1.6.4 und möchte gerne aus dem Datenverkehr zwischen meinem VLAN das Ethernetpaket näher betrachten.

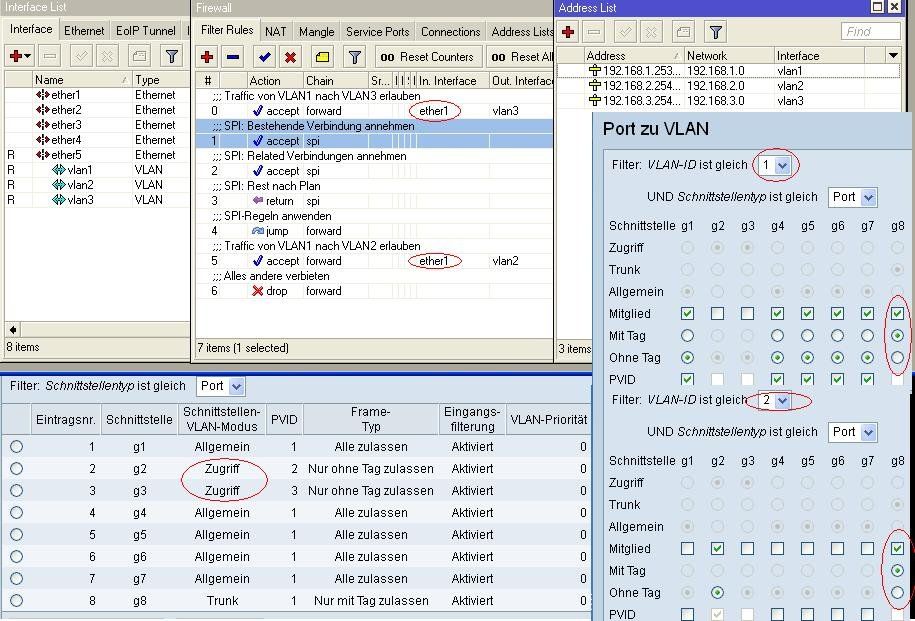

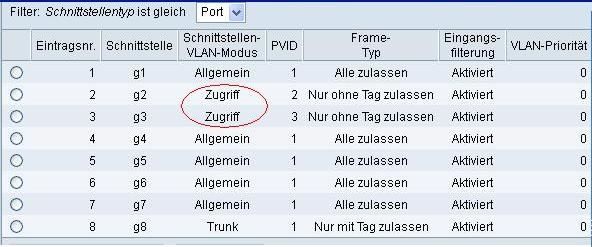

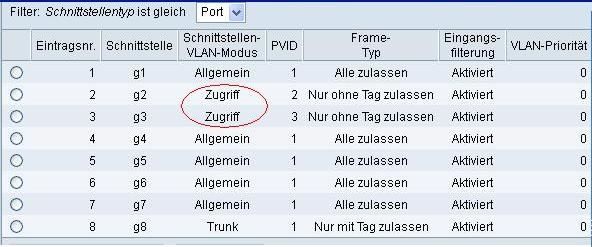

VLAN2 und VLAN3 können kommunizieren. Der Switch ist ein Cisco SG 200-08

VLAN2 und VLAN3 können kommunizieren. Der Switch ist ein Cisco SG 200-08

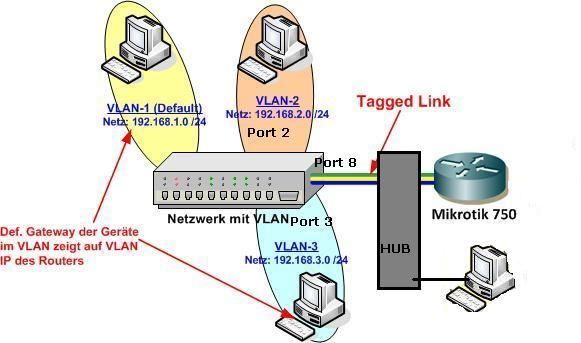

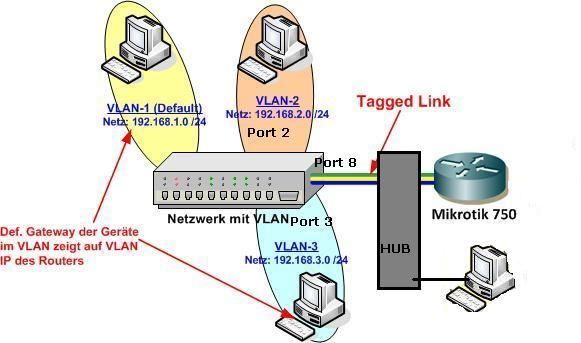

Ich bin der Meinng, dass wenn ich von VLAN 3 ein Ping gesendet wird, die VLAN ID im Fram ist und über das Trunkkabel zum Router geht. Dabei kommt es ja am HUB vorbei. Hub darum, weil ja an alle seine Ports das Signal gegeben wird.

Kann mir jemand weiterhelfen, warum ich nix sniffen kann

Ich nutze Wireshark v1.6.4 und möchte gerne aus dem Datenverkehr zwischen meinem VLAN das Ethernetpaket näher betrachten.

Ich bin der Meinng, dass wenn ich von VLAN 3 ein Ping gesendet wird, die VLAN ID im Fram ist und über das Trunkkabel zum Router geht. Dabei kommt es ja am HUB vorbei. Hub darum, weil ja an alle seine Ports das Signal gegeben wird.

Kann mir jemand weiterhelfen, warum ich nix sniffen kann

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 177518

Url: https://administrator.de/forum/wireshark-vlan-tag-wird-im-ethernetpake-nicht-angezeigt-177518.html

Ausgedruckt am: 23.07.2025 um 06:07 Uhr

5 Kommentare

Neuester Kommentar

Hallo Zuluis,

zeichnet Wireshark gar nichts auf, oder siehst Du nur keine VLAN-IDs ?

Also ich würde am Cisco-Switch eine Port(Sniffer-Port) als trunked definieren und ihn in beide VLANs geben.

Dann würde ich einen Portspiegel einrichten von Ports 8 nach dem Port(Sniffer-Port) an dem Du sniffen willst.

Dann müsstest Du in Trace die VLAN-IDs sehen.

Welches OS hast Du auf dem Wireshark Rechner ?

Welche Netzwerkkarte hast Du in diesem Rechner ?

Unterstützt die Netzwerkkarte VLANs ?

Gruß

Anton

zeichnet Wireshark gar nichts auf, oder siehst Du nur keine VLAN-IDs ?

Also ich würde am Cisco-Switch eine Port(Sniffer-Port) als trunked definieren und ihn in beide VLANs geben.

Dann würde ich einen Portspiegel einrichten von Ports 8 nach dem Port(Sniffer-Port) an dem Du sniffen willst.

Dann müsstest Du in Trace die VLAN-IDs sehen.

Welches OS hast Du auf dem Wireshark Rechner ?

Welche Netzwerkkarte hast Du in diesem Rechner ?

Unterstützt die Netzwerkkarte VLANs ?

Gruß

Anton

Hallo Zulius,

Trunk heißt nicht zwingend, dass das VLAN3 auch auf dem Port anliegt.

Funktioniert das das Inter-VLAN-Routing?

Wohin geht der Ping? Ist dem Port überhaupt das VLAN zugeordnet? Welches VLAN-Protokoll wird benutzt.

VLAN1 ist das default VLAN und kann oft nicht ausgeschaltet werden - oft aus guten Grund. Ein Ersatzgerät könnte sonst oft nur schwer angeschlossen werden. Die Weboberfläche von den switchen benutze ich nicht. Oft sind nur Teile der Konfiguration sichtbar.

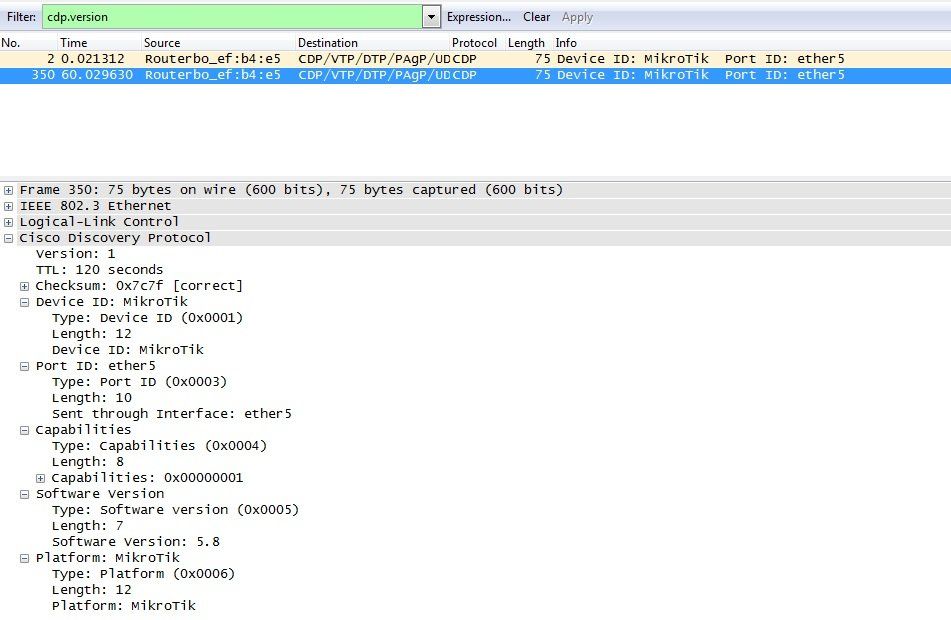

In jedem Falle sollte das CDP Protokoll gesehen werden. Darin steht auch die Portkonfiguration und das VLAN.

Gruß

Netman

Trunk heißt nicht zwingend, dass das VLAN3 auch auf dem Port anliegt.

Funktioniert das das Inter-VLAN-Routing?

Wohin geht der Ping? Ist dem Port überhaupt das VLAN zugeordnet? Welches VLAN-Protokoll wird benutzt.

VLAN1 ist das default VLAN und kann oft nicht ausgeschaltet werden - oft aus guten Grund. Ein Ersatzgerät könnte sonst oft nur schwer angeschlossen werden. Die Weboberfläche von den switchen benutze ich nicht. Oft sind nur Teile der Konfiguration sichtbar.

In jedem Falle sollte das CDP Protokoll gesehen werden. Darin steht auch die Portkonfiguration und das VLAN.

Gruß

Netman

Hallo Zulius,

Diese Art von Fehleinstellungen gibt es immer. Einer meiner Wireshark's trägt Version 1.4.4.

Ich habe Wireshark mit einem ISL-getaggten Stream getestet. Er zeichnet sauber auf. man kann dazu auch "PlayCap is a GUI tool for playing back pcap/Wireshark captures (GPL, Linux/Windows). " Wireshark Webseite verwenden. Selbst auf dem eigenen Interface und auch an jedem anderen geswitchten Interface kann man einen Trace, der nicht zum Netzwerk gehört abhören und aufzeichnen.

Es besteht die Möglichkeit, das keine VLAN-IDs übetragen werden. Beim Spiegeln muss man da oft gut aufpassen und die VLAN-IDs am Spiegelport drin lassen oder besser wieder aktivieren.

Die Switche unterstützen auch das Spiegeln eines VLANs. Das ist ein gute Test um zu sehen, ob in dem VLAN überhaupt etwas ist. Der Port an dem die Daten aus dem Switch kommen ist typischer weise ohne VLAN-ID. Wenn es denn die VLANs so gibt. Dann müssten auch deutlich weniger Pakete ankommen.

Die Daten im Wireshark zeigen ja, dass geroutet wird, also kommen alle Pakete vorbei. Aber diese Konstellation würde eben auch ohne VLANs so funktionieren.

Über die Konfiguration des Routers wure aber noch nichts gesagt. Der muss natürlich das selbe VLAN-Protokoll unterstützen 802.1q.

Diese Art von Fehleinstellungen gibt es immer. Einer meiner Wireshark's trägt Version 1.4.4.

Ich habe Wireshark mit einem ISL-getaggten Stream getestet. Er zeichnet sauber auf. man kann dazu auch "PlayCap is a GUI tool for playing back pcap/Wireshark captures (GPL, Linux/Windows). " Wireshark Webseite verwenden. Selbst auf dem eigenen Interface und auch an jedem anderen geswitchten Interface kann man einen Trace, der nicht zum Netzwerk gehört abhören und aufzeichnen.

Es besteht die Möglichkeit, das keine VLAN-IDs übetragen werden. Beim Spiegeln muss man da oft gut aufpassen und die VLAN-IDs am Spiegelport drin lassen oder besser wieder aktivieren.

Die Switche unterstützen auch das Spiegeln eines VLANs. Das ist ein gute Test um zu sehen, ob in dem VLAN überhaupt etwas ist. Der Port an dem die Daten aus dem Switch kommen ist typischer weise ohne VLAN-ID. Wenn es denn die VLANs so gibt. Dann müssten auch deutlich weniger Pakete ankommen.

Die Daten im Wireshark zeigen ja, dass geroutet wird, also kommen alle Pakete vorbei. Aber diese Konstellation würde eben auch ohne VLANs so funktionieren.

Über die Konfiguration des Routers wure aber noch nichts gesagt. Der muss natürlich das selbe VLAN-Protokoll unterstützen 802.1q.