117471

08.10.2020

WPAD-Übeltäter entlarven

Hallo,

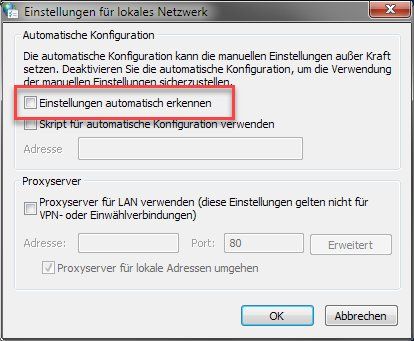

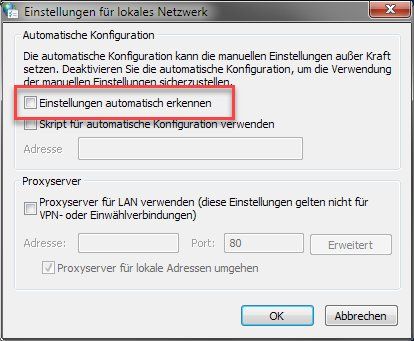

ich beobachte, dass Windows-Computer permanent nach Proxykonfigurationen suchen bzw. einen nslookup auf wpad.meinedomain.local o.Ä. machen. Ich habe "an allen Ecken und Enden keinen Proxy verwenden" konfiguriert. Unter Anderem:

Es kommen immer noch hunderte von Anfragen pro Stunde (sic!). Wie kann ich den Übeltäter entlarfen? Mit Wireshark und Co. erhält man ja leider keinen Blick auf die Prozesse bzw. deren Anfragen.

Ich bin mir durchaus bewusst, dass ich die DNS-Anfragen durch einen beherzten Eingriff in die Hosts-Datei unterbinden könnte. Es ist "eher ein Forschungsprojekt"...

Liebe Grüße,

Jörg

ich beobachte, dass Windows-Computer permanent nach Proxykonfigurationen suchen bzw. einen nslookup auf wpad.meinedomain.local o.Ä. machen. Ich habe "an allen Ecken und Enden keinen Proxy verwenden" konfiguriert. Unter Anderem:

- in Firefox

- in Thunderbird

- in der Systemsteuerung

- in Edge

- in den Updatefunktion aller Programme im SysTray

- in Steam & Co.

Es kommen immer noch hunderte von Anfragen pro Stunde (sic!). Wie kann ich den Übeltäter entlarfen? Mit Wireshark und Co. erhält man ja leider keinen Blick auf die Prozesse bzw. deren Anfragen.

Ich bin mir durchaus bewusst, dass ich die DNS-Anfragen durch einen beherzten Eingriff in die Hosts-Datei unterbinden könnte. Es ist "eher ein Forschungsprojekt"...

Liebe Grüße,

Jörg

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Kommentar vom Moderator tomolpi am 08.10.2020 um 16:53:41 Uhr

Titel korrigiert

Content-ID: 611155

Url: https://administrator.de/forum/wpad-uebeltaeter-entlarven-611155.html

Ausgedruckt am: 17.07.2025 um 17:07 Uhr

2 Kommentare

Neuester Kommentar

Hier auch?

Oder

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Wpad => WPadOverride

stackoverflow.com/questions/15029615/how-to-turn-off-disable-web ...

Oder

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Wpad => WPadOverride

stackoverflow.com/questions/15029615/how-to-turn-off-disable-web ...

Mit Wireshark und Co. erhält man ja leider keinen Blick auf die Prozesse bzw. deren Anfragen.

Dafür gibt's den Process Monitor oder TCPView