cisco PIX 501 Version 6.2

Hallo zusammen ich sitze gerade vor einer Cisco PIX 501. Ich will sie neu konfigurieren und hab sie erst einmal reseted.

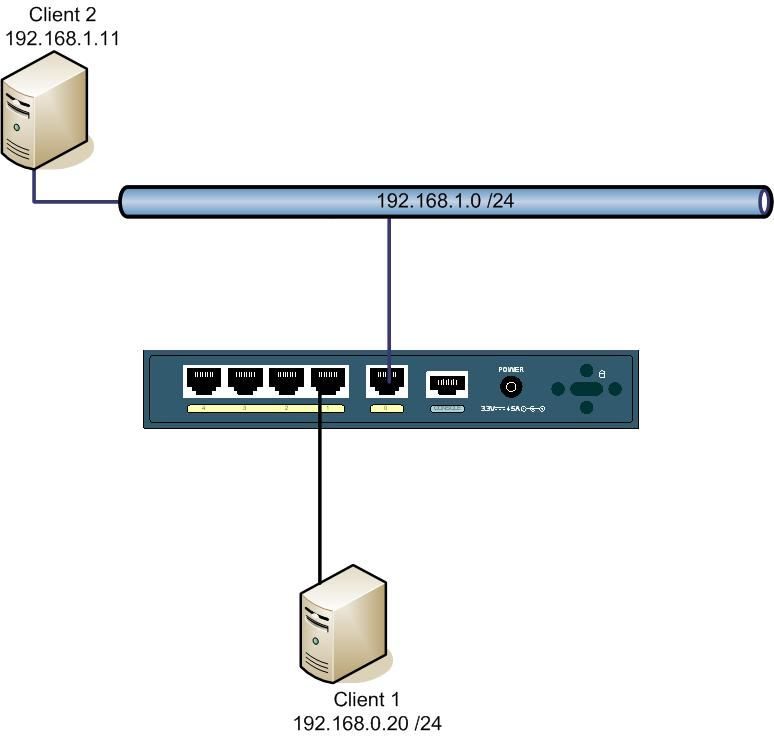

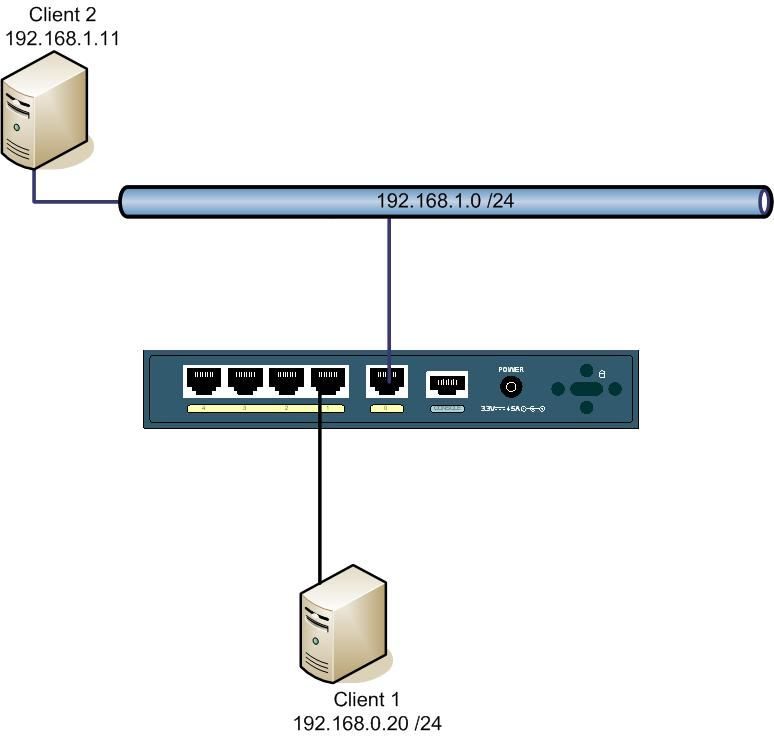

Auf dem Client 1 läuft ein FTP Server auf Port 3333. Der Clinet 2 soll auf diesem Port zugreiffen, sonnst soll alles gesperrt werden. Da es bei mir nur zum konfigurieren von routen recht bitte ich um eure hilfe

Konfig:

PIX Version 6.2(2)

nameif ethernet0 outside security0

nameif ethernet1 inside security100

hostname PIX

domain-name heimnetz

fixup protocol ftp 21

fixup protocol http 80

fixup protocol h323 h225 1720

fixup protocol h323 ras 1718-1719

fixup protocol ils 389

fixup protocol rsh 514

fixup protocol rtsp 554

fixup protocol smtp 25

fixup protocol sqlnet 1521

fixup protocol sip 5060

fixup protocol skinny 2000

names

pager lines 24

interface ethernet0 10baset

interface ethernet1 10full

mtu outside 1500

mtu inside 1500

ip address outside 192.168.1.1 255.255.255.0

ip address inside 192.168.0.1 255.255.255.0

ip audit info action alarm

ip audit attack action alarm

pdm history enable

arp timeout 14400

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 si

p 0:30:00 sip_media 0:02:00

timeout uauth 0:05:00 absolute

aaa-server TACACS+ protocol tacacs+

aaa-server RADIUS protocol radius

aaa-server LOCAL protocol local

no snmp-server location

no snmp-server contact

snmp-server community public

no snmp-server enable traps

floodguard enable

no sysopt route dnat

telnet timeout 5

ssh timeout 5

terminal width 80

: end

Auf dem Client 1 läuft ein FTP Server auf Port 3333. Der Clinet 2 soll auf diesem Port zugreiffen, sonnst soll alles gesperrt werden. Da es bei mir nur zum konfigurieren von routen recht bitte ich um eure hilfe

Konfig:

PIX Version 6.2(2)

nameif ethernet0 outside security0

nameif ethernet1 inside security100

hostname PIX

domain-name heimnetz

fixup protocol ftp 21

fixup protocol http 80

fixup protocol h323 h225 1720

fixup protocol h323 ras 1718-1719

fixup protocol ils 389

fixup protocol rsh 514

fixup protocol rtsp 554

fixup protocol smtp 25

fixup protocol sqlnet 1521

fixup protocol sip 5060

fixup protocol skinny 2000

names

pager lines 24

interface ethernet0 10baset

interface ethernet1 10full

mtu outside 1500

mtu inside 1500

ip address outside 192.168.1.1 255.255.255.0

ip address inside 192.168.0.1 255.255.255.0

ip audit info action alarm

ip audit attack action alarm

pdm history enable

arp timeout 14400

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 si

p 0:30:00 sip_media 0:02:00

timeout uauth 0:05:00 absolute

aaa-server TACACS+ protocol tacacs+

aaa-server RADIUS protocol radius

aaa-server LOCAL protocol local

no snmp-server location

no snmp-server contact

snmp-server community public

no snmp-server enable traps

floodguard enable

no sysopt route dnat

telnet timeout 5

ssh timeout 5

terminal width 80

: end

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 65651

Url: https://administrator.de/forum/cisco-pix-501-version-6-2-65651.html

Ausgedruckt am: 12.07.2025 um 14:07 Uhr

1 Kommentar

Beispiele findest du zuhauf hier:

cisco.com/en/US/products/hw/vpndevc/ps2030/prod_configuration_ex ...

Es fehlt sowas wie access-list outin permit tcp any any eq ftp in deiner Konfig.

cisco.com/en/US/products/hw/vpndevc/ps2030/prod_configuration_ex ...

Es fehlt sowas wie access-list outin permit tcp any any eq ftp in deiner Konfig.