142008

30.06.2021

DNS-Server und VPN-Zugriff

Moin!

Ich bräuchte als Profi-NixWissender erneut Eure Hilfe.

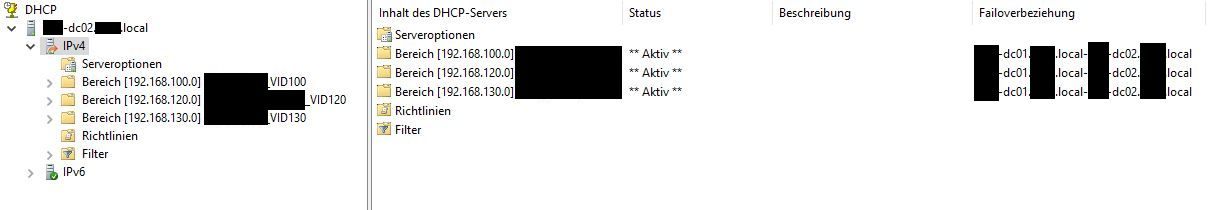

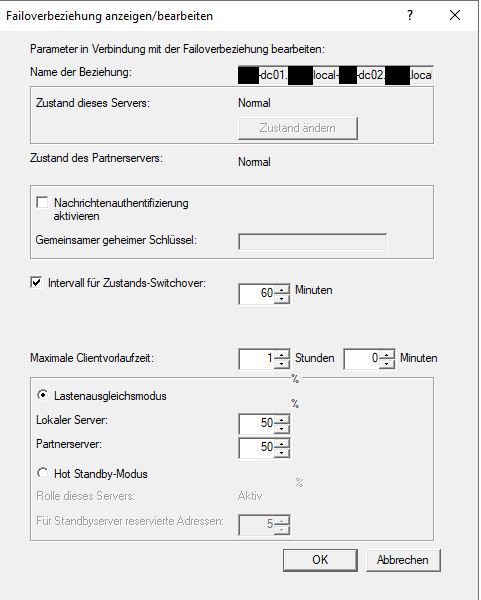

Wir haben im Unternehmen zwei DC im Einsatz und dank 'Anleitung' von @MysticFoxDE habe ich entsprechend in den TCPv4-Einstellungen die DNS-Server kreuz konfiguriert (siehe in diesem Thread hier: Server 2019: vcpus überbuchen ) und auch den DHCP-Failover eingerichtet.

Die IP-Vergabe der Clients verläuft jetzt ebenfalls automatisch, sodass auch beide DNS-Server aufgeführt werden. Ebenfalls habe ich beide Adressen der DC sowohl bei den virtuellen Servern in den TCPv4-Einstellungen eingetragen als auch bei den Hosts selber.

Allerdings soll aber nach dieser Anleitung hier (backhaus-christoph.de/?post=hinzufugen-eines-weiteren-domaincont ...) der primäre DC stets als bevorzugter DNS-Server eingetragen werden, was mich jetzt etwas stutzig macht.

Des Weiteren habe ich im laufenden Betrieb (gegen Feierabend) einfach den primären DC runtergefahren und abgewartet, was passiert. Und siehe das, das Telefon stand still, ergo lief alles wohl wie gehabt weiter.

Ich habe mich an einen Client gesetzt und persönlich getestet, ob alles weiterhin funktioniert. Alles lief, selbst der Zugriff auf das Internet. Was ich aber gemerkt habe, ist, dass die Anmeldung an der Domäne länger gedauert hat als normal und danach kein Internetzugriff möglich war. Da ich aber zwischenzeitlich den primären DC wieder hochgefahren habe, war unmittelbar danach der Internetzugriff wieder möglich. Ich weiß halt nicht, ob ich noch etwas länger hätte warten müssen, um zu sehen, ob der Internetzugriff wieder möglich gewesen wäre.

Für mein Verständnis: Der zweite DC soll doch alles übernehmen, sobald der erste DC down ist (wieso auch immer). Richtig?

Dann habe ich noch eine weitere Frage, die ich bisher nicht beantwortet bekommen habe: Ein VPN-Zugriff per RDP von zuhause auf die Hosts (und den virtuellen Servern) ist problemlos möglich, solange der primäre DC am Laufen ist. Schalte ich diesen aber (aus welchen Gründen auch immer) ab, während ich aufgeschaltet bin, besteht weiterhin der Zugriff. Sobald ich aber die Verbindung wieder trenne und erneut über RDP aufschalten will, wird keine Verbindung mehr aufgebaut. Alles steht und fällt mit dem primären DC.

Soll das so sein? - Für mein Verständnis hat doch ein VPN-Zugriff per RDP an sich nichts mit der Domäne zu tun, sondern soll doch nur den Zugriff auf die Hosts ermöglichen.

Vielleicht könnt Ihr mich erleuchten? - THX im Voraus!

Ich bräuchte als Profi-NixWissender erneut Eure Hilfe.

Wir haben im Unternehmen zwei DC im Einsatz und dank 'Anleitung' von @MysticFoxDE habe ich entsprechend in den TCPv4-Einstellungen die DNS-Server kreuz konfiguriert (siehe in diesem Thread hier: Server 2019: vcpus überbuchen ) und auch den DHCP-Failover eingerichtet.

Die IP-Vergabe der Clients verläuft jetzt ebenfalls automatisch, sodass auch beide DNS-Server aufgeführt werden. Ebenfalls habe ich beide Adressen der DC sowohl bei den virtuellen Servern in den TCPv4-Einstellungen eingetragen als auch bei den Hosts selber.

Allerdings soll aber nach dieser Anleitung hier (backhaus-christoph.de/?post=hinzufugen-eines-weiteren-domaincont ...) der primäre DC stets als bevorzugter DNS-Server eingetragen werden, was mich jetzt etwas stutzig macht.

Des Weiteren habe ich im laufenden Betrieb (gegen Feierabend) einfach den primären DC runtergefahren und abgewartet, was passiert. Und siehe das, das Telefon stand still, ergo lief alles wohl wie gehabt weiter.

Ich habe mich an einen Client gesetzt und persönlich getestet, ob alles weiterhin funktioniert. Alles lief, selbst der Zugriff auf das Internet. Was ich aber gemerkt habe, ist, dass die Anmeldung an der Domäne länger gedauert hat als normal und danach kein Internetzugriff möglich war. Da ich aber zwischenzeitlich den primären DC wieder hochgefahren habe, war unmittelbar danach der Internetzugriff wieder möglich. Ich weiß halt nicht, ob ich noch etwas länger hätte warten müssen, um zu sehen, ob der Internetzugriff wieder möglich gewesen wäre.

Für mein Verständnis: Der zweite DC soll doch alles übernehmen, sobald der erste DC down ist (wieso auch immer). Richtig?

Dann habe ich noch eine weitere Frage, die ich bisher nicht beantwortet bekommen habe: Ein VPN-Zugriff per RDP von zuhause auf die Hosts (und den virtuellen Servern) ist problemlos möglich, solange der primäre DC am Laufen ist. Schalte ich diesen aber (aus welchen Gründen auch immer) ab, während ich aufgeschaltet bin, besteht weiterhin der Zugriff. Sobald ich aber die Verbindung wieder trenne und erneut über RDP aufschalten will, wird keine Verbindung mehr aufgebaut. Alles steht und fällt mit dem primären DC.

Soll das so sein? - Für mein Verständnis hat doch ein VPN-Zugriff per RDP an sich nichts mit der Domäne zu tun, sondern soll doch nur den Zugriff auf die Hosts ermöglichen.

Vielleicht könnt Ihr mich erleuchten? - THX im Voraus!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 859760635

Url: https://administrator.de/forum/dns-server-und-vpn-zugriff-859760635.html

Ausgedruckt am: 16.07.2025 um 01:07 Uhr

87 Kommentare

Neuester Kommentar

Moin....

die frage ist ja, wie wird dein VPN aufgebaut, besser wer baut das auf.

in der regel sollte das dein Gateway / Firewall / Router sein- und dort wird im VPN setup dein DNS Server hinterlegt!

hast du 2 DNS Server werden dort auch beide eingetragen, und dein Problem sollte erledigt sein!

Frank

Dann habe ich noch eine weitere Frage, die ich bisher nicht beantwortet bekommen habe: Ein VPN-Zugriff per RDP von zuhause auf die Hosts (und den virtuellen Servern) ist problemlos möglich, solange der primäre DC am Laufen ist. Schalte ich diesen aber (aus welchen Gründen auch immer) ab, während ich aufgeschaltet bin, besteht weiterhin der Zugriff. Sobald ich aber die Verbindung wieder trenne und erneut über RDP aufschalten will, wird keine Verbindung mehr aufgebaut. Alles steht und fällt mit dem primären DC.

die frage ist ja, wie wird dein VPN aufgebaut, besser wer baut das auf.

in der regel sollte das dein Gateway / Firewall / Router sein- und dort wird im VPN setup dein DNS Server hinterlegt!

hast du 2 DNS Server werden dort auch beide eingetragen, und dein Problem sollte erledigt sein!

Frank

Hallo,

Grüße

lcer

Zitat von @142008:

Die IP-Vergabe der Clients verläuft jetzt ebenfalls automatisch, sodass auch beide DNS-Server aufgeführt werden. Ebenfalls habe ich beide Adressen der DC sowohl bei den virtuellen Servern in den TCPv4-Einstellungen eingetragen als auch bei den Hosts selber.

Allerdings soll aber nach dieser Anleitung hier (backhaus-christoph.de/?post=hinzufugen-eines-weiteren-domaincont ...) der primäre DC stets als bevorzugter DNS-Server eingetragen werden, was mich jetzt etwas stutzig macht.

Was genau macht Dich stutzig? Ziel des kreuzweisen setzen ist es, dass der DC sich beim Hochfahren mit einem bereits laufenden DC der Domäne verbinden kann und sich dadurch als "zulässiger" und "echter" DC authentifiziert. Das vermeidet Split-Brain-Situationen.Die IP-Vergabe der Clients verläuft jetzt ebenfalls automatisch, sodass auch beide DNS-Server aufgeführt werden. Ebenfalls habe ich beide Adressen der DC sowohl bei den virtuellen Servern in den TCPv4-Einstellungen eingetragen als auch bei den Hosts selber.

Allerdings soll aber nach dieser Anleitung hier (backhaus-christoph.de/?post=hinzufugen-eines-weiteren-domaincont ...) der primäre DC stets als bevorzugter DNS-Server eingetragen werden, was mich jetzt etwas stutzig macht.

Ich habe mich an einen Client gesetzt und persönlich getestet, ob alles weiterhin funktioniert. Alles lief, selbst der Zugriff auf das Internet. Was ich aber gemerkt habe, ist, dass die Anmeldung an der Domäne länger gedauert hat als normal und danach kein Internetzugriff möglich war. Da ich aber zwischenzeitlich den primären DC wieder hochgefahren habe, war unmittelbar danach der Internetzugriff wieder möglich. Ich weiß halt nicht, ob ich noch etwas länger hätte warten müssen, um zu sehen, ob der Internetzugriff wieder möglich gewesen wäre.

Für mein Verständnis: Der zweite DC soll doch alles übernehmen, sobald der erste DC down ist (wieso auch immer). Richtig?

Der DC übernimmt nicht, er stellt bereit. Genauer gesagt, er stellt dem Client seine Dienste bereit. Dazu muss der Client wissen, dass er da ist? Welchen DNS-Server verteilst Du denn per DHCP auf die Clients? Wenn es nur der alte ist, dann werden die Clients keine DNS-Auflösungen realisiseren können. Wenn es beide sind, wird die Auflösung manchmal klappen, manchmal nicht. hängt von der Reihenfolge und dem Dauer des Vorgangs ab.Für mein Verständnis: Der zweite DC soll doch alles übernehmen, sobald der erste DC down ist (wieso auch immer). Richtig?

Grüße

lcer

Zitat von @142008:

@icer00:

Was genau meinst Du mit 'Welchen DNS-Server verteilst Du denn per DHCP auf die Clients?'

Die Clients bekommen automatisch beide DNS-Server zugewiesen und beim DCHP-Server sind unter Eigenschaften von IPv4 im Reiter DNS die Standardeinstellung gesetzt.

@icer00:

Was genau meinst Du mit 'Welchen DNS-Server verteilst Du denn per DHCP auf die Clients?'

Die Clients bekommen automatisch beide DNS-Server zugewiesen und beim DCHP-Server sind unter Eigenschaften von IPv4 im Reiter DNS die Standardeinstellung gesetzt.

was ja auch richtig ist!

Frank

Hallo,

Hier steht ein wenig dazu drin: support.microsoft.com/en-us/topic/microsoft-tcp-ip-host-name-res ...

Bei der Anmeldung versucht Windows natürlich den DC zu erreichen. Die Adresse des DCs ermittelt er über DNS. (Versuch mal: nslookup <Domänname>) Dazu fragt der den ersten DNS-Server. Der meldet sich nicht, da er offline ist. Erst nach einem Timeout fragt der den nächsten DNS-Server. Bei der Anmeldung muss nicht nur der DC ermittelt werden, sondern auch die Adressen anderer Dienste des Active Directorys. Wieder Timeouts. Deshalb dauert es etwas.

Grüße

lcer

Zitat von @142008:

Das heißt, im Grunde ist alles soweit eigentlich richtig konfiguriert? Wieso hat dann die Anmeldung um einiges länger gedauert und der Internetzugriff war nicht möglich?

Das heißt, im Grunde ist alles soweit eigentlich richtig konfiguriert? Wieso hat dann die Anmeldung um einiges länger gedauert und der Internetzugriff war nicht möglich?

Hier steht ein wenig dazu drin: support.microsoft.com/en-us/topic/microsoft-tcp-ip-host-name-res ...

Problem: Client resolves a name very slowly, or fails to resolve a name and takes a long time to report a failure.

Troubleshooting steps:

Having DNS servers configured in a client's TCP/IP configuration, but the server is not available to the client usually causes this. Because the TCP/IP protocol assumes an unreliable network, a client will repeatedly attempt to connect to a DNS server before abandoning the attempted query. The client will then attempt to query a second DNS server if one is configured and take the same time to fail. Only then will the client step through to NetBIOS name resolution as described above. Grüße

lcer

Moin...

Bzgl. des VPN-Zugriffs: Dieser erfolgt über den Gateway / Firewall, was ebenfalls vom IT-Systemhaus eingerichtet wurde.

oha...

Soweit ich das aber jetzt richtig verstehe, kann kein Zugriff ohne einen laufenden DC erfolgen. Das ist doch meines Erachtens bescheiden, da mir der VPN-Zugriff einen Zugriff auf die Hosts erlauben soll. Liegt es daran, dass die DC ebenfalls virtueller Natur sind und auf dem Host an sich kein 'echter' DC eingerichtet ist?

nööö ob blech oder VM ist völlig latte....

allerdings wenn die Systemhaus das VPN auf dem ersten DC insatalliert hat, geht es natürlich nicht mehr, wenn der aus ist.....

da würde ich allerdings das systemhaus zum teufel jagen, sowas macht man(n) nicht ( Frau aber auch nicht)

also, wer ist für das VPN zuständig, hatte ich weiter oben gefragt! ist es eine Firewall / Router etc... trage dort bitte beide DNS adressen in die VPN config ein, dann wird alles gut!

ist der DC für dein VPN zuständig.... ändere das mal, und nutze einen VPN raouter /Firewall!

ich hoffe nur nicht, das jetzt FritzBox kommt....

Frank

Zitat von @142008:

Das heißt, im Grunde ist alles soweit eigentlich richtig konfiguriert? Wieso hat dann die Anmeldung um einiges länger gedauert und der Internetzugriff war nicht möglich?

hm... das läst sich ohne es zu sehen schlecht sagen....sollte aber nicht so sein!Das heißt, im Grunde ist alles soweit eigentlich richtig konfiguriert? Wieso hat dann die Anmeldung um einiges länger gedauert und der Internetzugriff war nicht möglich?

Bzgl. des VPN-Zugriffs: Dieser erfolgt über den Gateway / Firewall, was ebenfalls vom IT-Systemhaus eingerichtet wurde.

Soweit ich das aber jetzt richtig verstehe, kann kein Zugriff ohne einen laufenden DC erfolgen. Das ist doch meines Erachtens bescheiden, da mir der VPN-Zugriff einen Zugriff auf die Hosts erlauben soll. Liegt es daran, dass die DC ebenfalls virtueller Natur sind und auf dem Host an sich kein 'echter' DC eingerichtet ist?

allerdings wenn die Systemhaus das VPN auf dem ersten DC insatalliert hat, geht es natürlich nicht mehr, wenn der aus ist.....

da würde ich allerdings das systemhaus zum teufel jagen, sowas macht man(n) nicht ( Frau aber auch nicht)

also, wer ist für das VPN zuständig, hatte ich weiter oben gefragt! ist es eine Firewall / Router etc... trage dort bitte beide DNS adressen in die VPN config ein, dann wird alles gut!

ist der DC für dein VPN zuständig.... ändere das mal, und nutze einen VPN raouter /Firewall!

ich hoffe nur nicht, das jetzt FritzBox kommt....

Frank

Zitat von @142008:

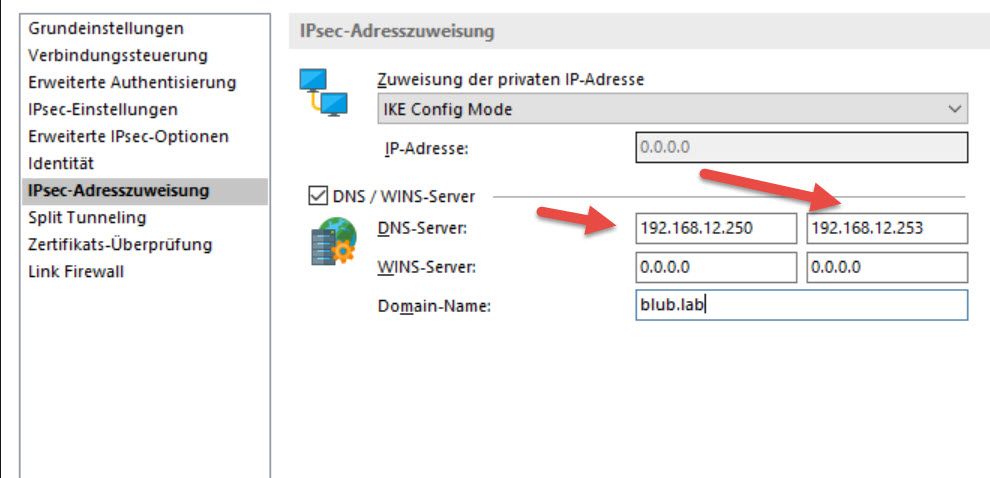

Da wir den LANCOM Advanced VPN Client nutzen und als Gateway ein LANCOM 1781 VAW fungiert, gehe ich stark davon aus, dass darüber das VPN läuft. Ich kann zwar auf die Oberfläche zugreifen, weiß aber ehrlich gesagt nicht, wo ich die beiden DNS-Server eintragen kann/soll.

Bisher haben wir mit dem IT-Systemhaus eigentlich gute Erfahrungen gemacht und fühl(t)en uns gut aufgehoben. OK, wir sind auch keine NW-Profis, wie viele von Euch hier.

Und nein, es sind keine Fritzboxen im Einsatz!

Da wir den LANCOM Advanced VPN Client nutzen und als Gateway ein LANCOM 1781 VAW fungiert, gehe ich stark davon aus, dass darüber das VPN läuft. Ich kann zwar auf die Oberfläche zugreifen, weiß aber ehrlich gesagt nicht, wo ich die beiden DNS-Server eintragen kann/soll.

Bisher haben wir mit dem IT-Systemhaus eigentlich gute Erfahrungen gemacht und fühl(t)en uns gut aufgehoben. OK, wir sind auch keine NW-Profis, wie viele von Euch hier.

Und nein, es sind keine Fritzboxen im Einsatz!

na dann trage doch den 2ten DNS im Client ein....

Zitat von @142008:

Das müsste ich dann zuhause nachsehen bzw. eintragen. Theoretisch müsste ich dann zumindest einen DNS-Server vorfinden (primärer DC).

wenn es so eingerichtet wurde ja!Das müsste ich dann zuhause nachsehen bzw. eintragen. Theoretisch müsste ich dann zumindest einen DNS-Server vorfinden (primärer DC).

Im GW selber muss ich nichts eintragen?

Und zum Testen muss ich von zuhause per VPN zugreifen, den primären DC runterfahren und hoffen, dass bei der erneuten Anmeldung per RPD die VPN-Verbindung aufgebaut wird. Ansonsten müsste ich erneut in die Firma fahren und den DC manuell starten.

sind das keine VMs, kommst du nicht per IP auf den Host?

Frank

moin..

Ich habe die virtuelle Maschine so eingerichtet, dass der DC beim Reboot des Hosts automatisch mitstartet (was auch wunderbar funktioniert).

ja das ist schon klar... aber kannst du den host nicht über die ip adresse erreichen?

also aus der ferne bedienen?

Frank

Zitat von @142008:

Falls mit remote der direkte Zugriff gemeint ist, nein, dass geht nicht. Ohne VPN-Zugriff komme ich nicht an den DC bzw. Host.

natürlich mit VPNFalls mit remote der direkte Zugriff gemeint ist, nein, dass geht nicht. Ohne VPN-Zugriff komme ich nicht an den DC bzw. Host.

Ich habe die virtuelle Maschine so eingerichtet, dass der DC beim Reboot des Hosts automatisch mitstartet (was auch wunderbar funktioniert).

also aus der ferne bedienen?

Frank

Hallo,

Überprüf mal die Firewallregeln. "DHCP-Server-Failover (TCP-Eingehend)" muss aktiviert sein.

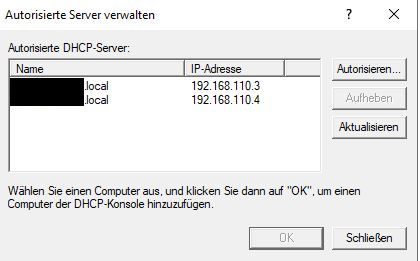

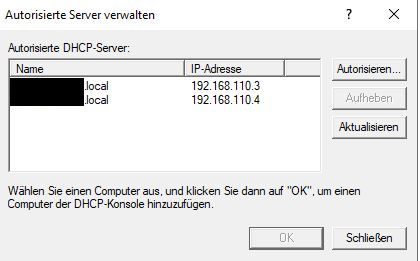

Hast Du die beiden DHCP_Server im AD registriert? siehe auch docs.microsoft.com/en-us/previous-versions/windows/it-pro/window ...

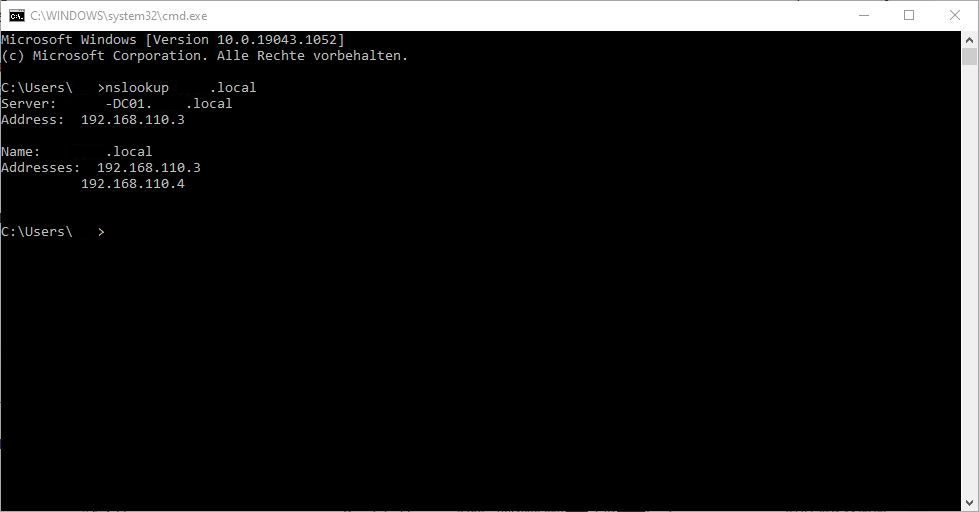

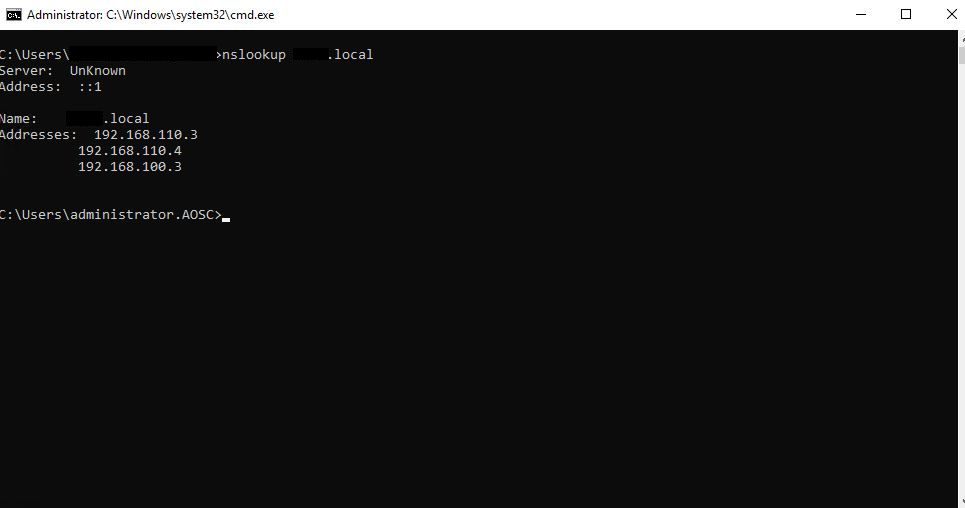

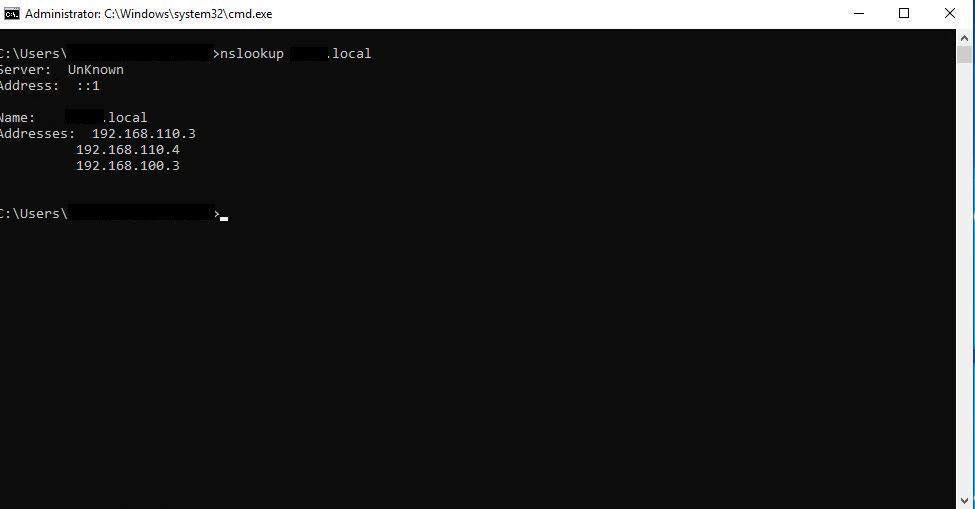

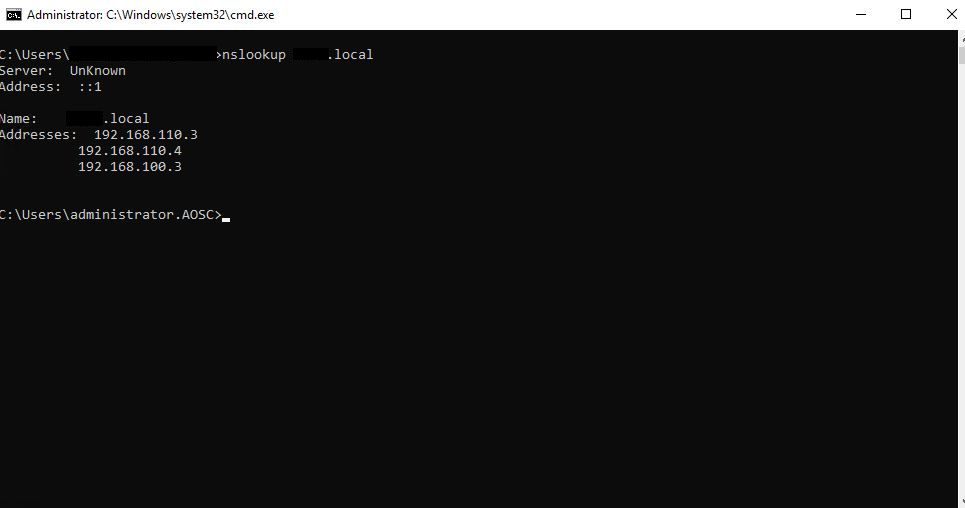

Ansonsten überprüf mal dein DNS. Sagt zum beispiel nslookup <domänenname> auf beiden Servern das selbe?

Übrigends: Deine .local Domäne ist nicht RFC-Konform. .local ist für mDNS reserviert: datatracker.ietf.org/doc/html/rfc6762

Benutze besser .lokal oder irgend was anderes.

Grüße

lcer

PS: docs.microsoft.com/en-us/previous-versions/windows/it-pro/window ...

roter Pfeil dürfte bedeuten, dass der Server nicht im AD authorisiert ist.

Zitat von @142008:

Trotz erneutem Einrichten des DHCP-Failovers funktioniert dieser immer noch nicht. Auf dem zweiten DHCP-Server erscheint ein roter Pfeil, sobald der erste DC offline ist.

Any advice?

Trotz erneutem Einrichten des DHCP-Failovers funktioniert dieser immer noch nicht. Auf dem zweiten DHCP-Server erscheint ein roter Pfeil, sobald der erste DC offline ist.

Any advice?

Überprüf mal die Firewallregeln. "DHCP-Server-Failover (TCP-Eingehend)" muss aktiviert sein.

Hast Du die beiden DHCP_Server im AD registriert? siehe auch docs.microsoft.com/en-us/previous-versions/windows/it-pro/window ...

Ansonsten überprüf mal dein DNS. Sagt zum beispiel nslookup <domänenname> auf beiden Servern das selbe?

Übrigends: Deine .local Domäne ist nicht RFC-Konform. .local ist für mDNS reserviert: datatracker.ietf.org/doc/html/rfc6762

Benutze besser .lokal oder irgend was anderes.

Grüße

lcer

PS: docs.microsoft.com/en-us/previous-versions/windows/it-pro/window ...

roter Pfeil dürfte bedeuten, dass der Server nicht im AD authorisiert ist.

Zitat von @142008:

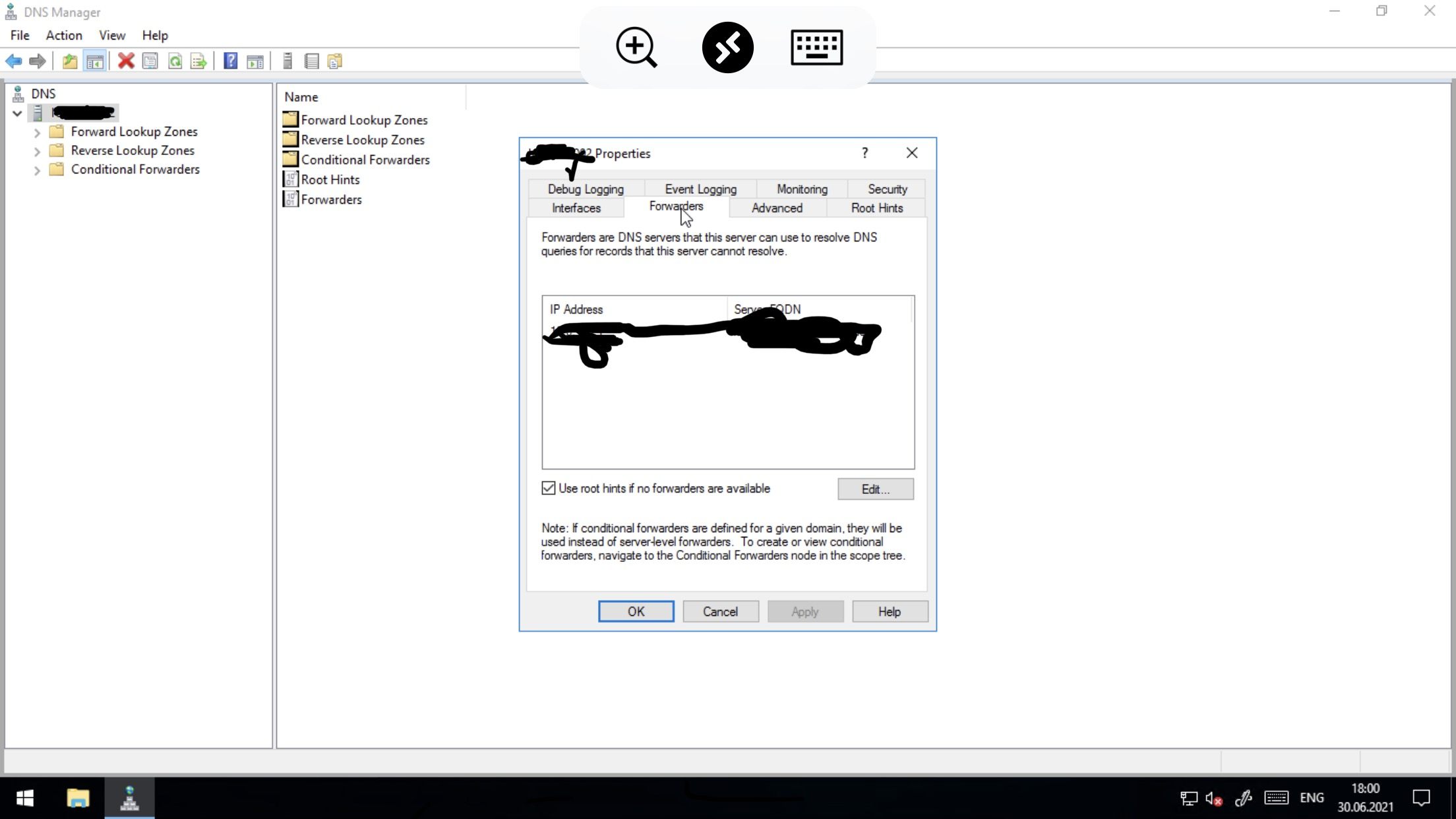

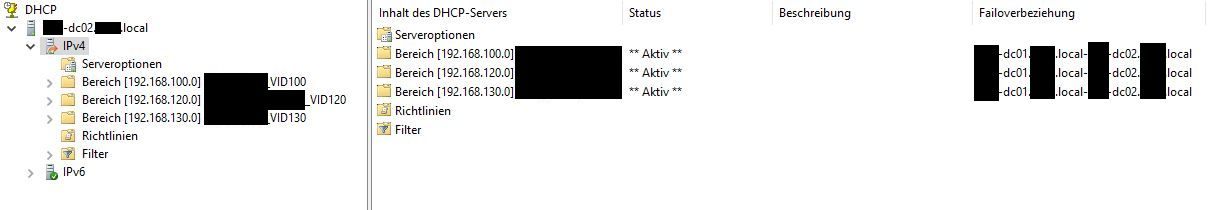

Der DHCP-Server ist im AD authorisiert:

Auch ist in der FW der DHCP-Server-Failover (TCP-Eingehend) zugelassen:

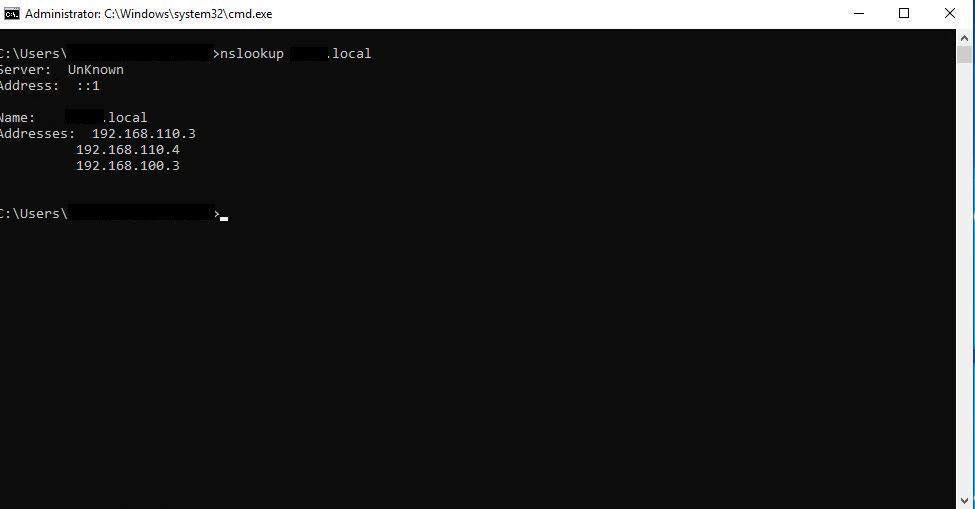

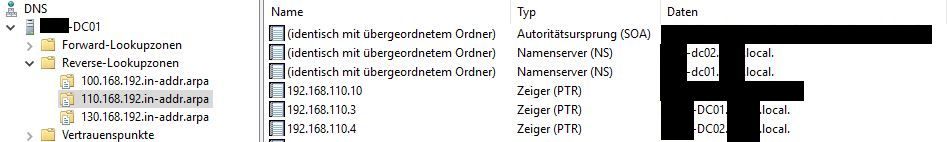

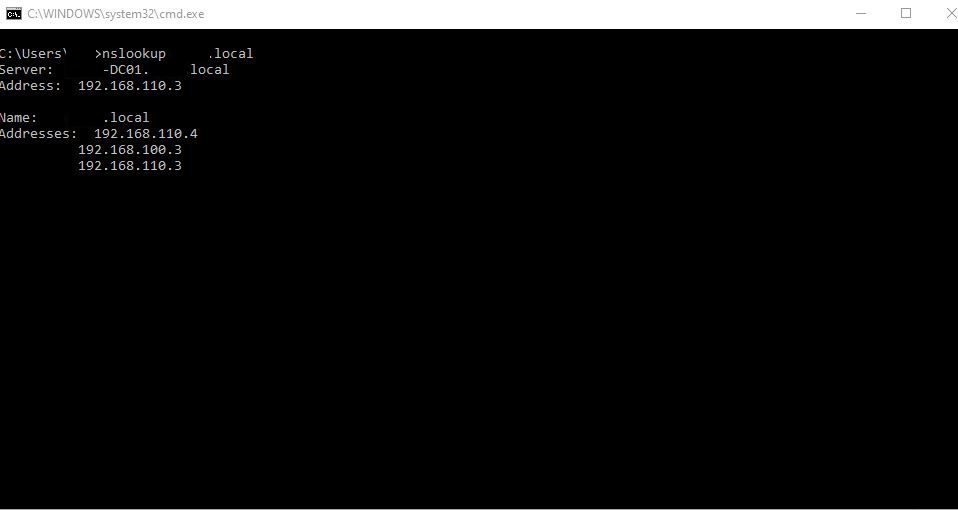

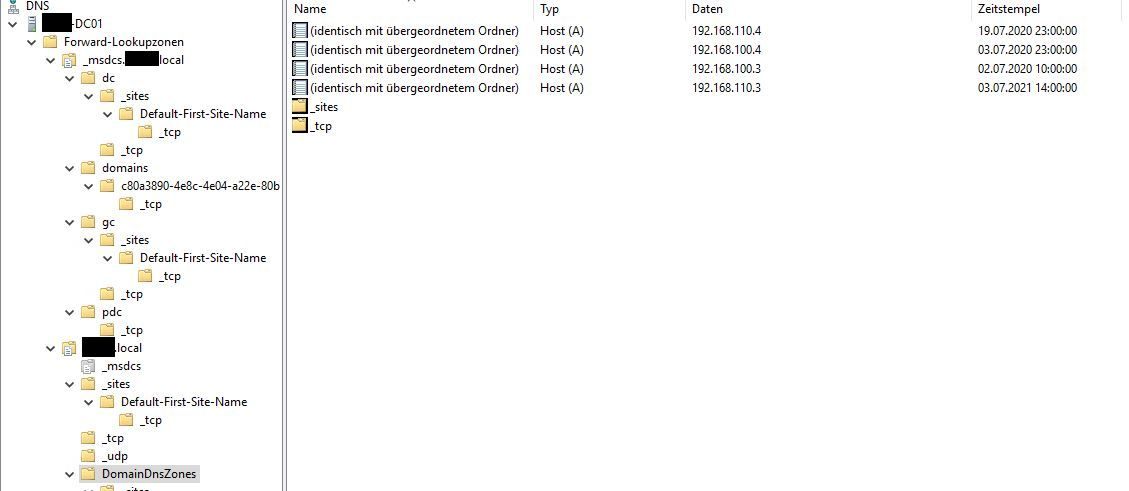

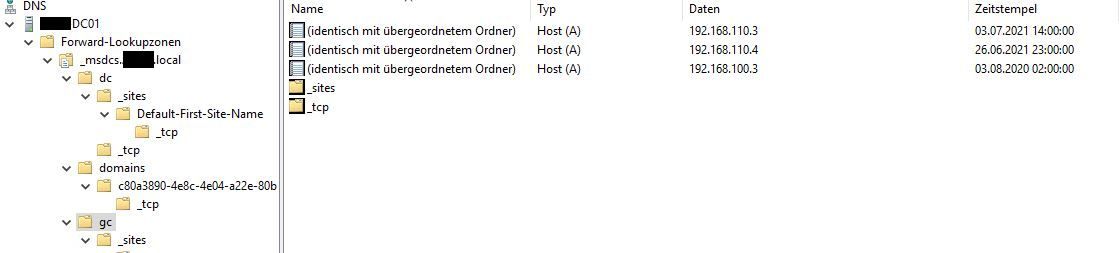

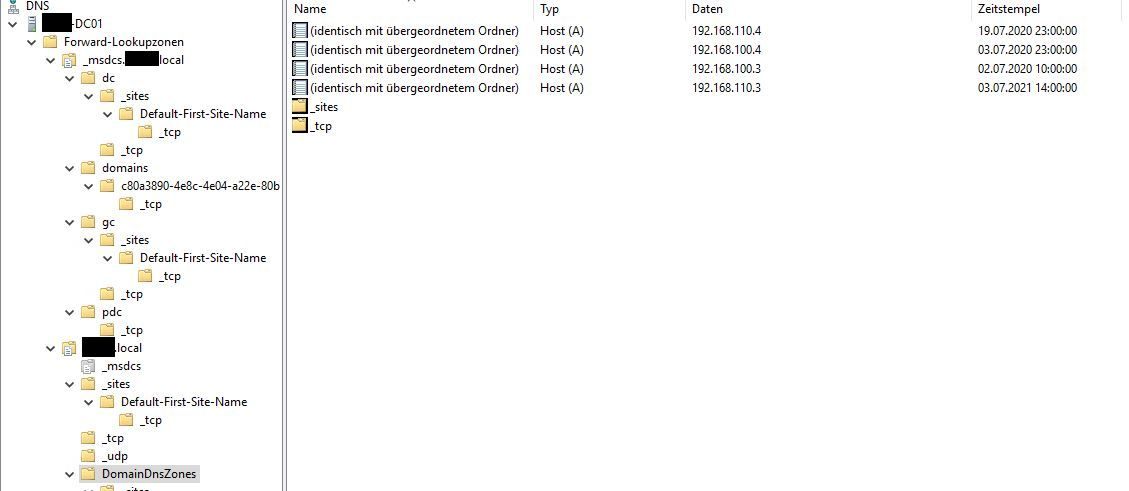

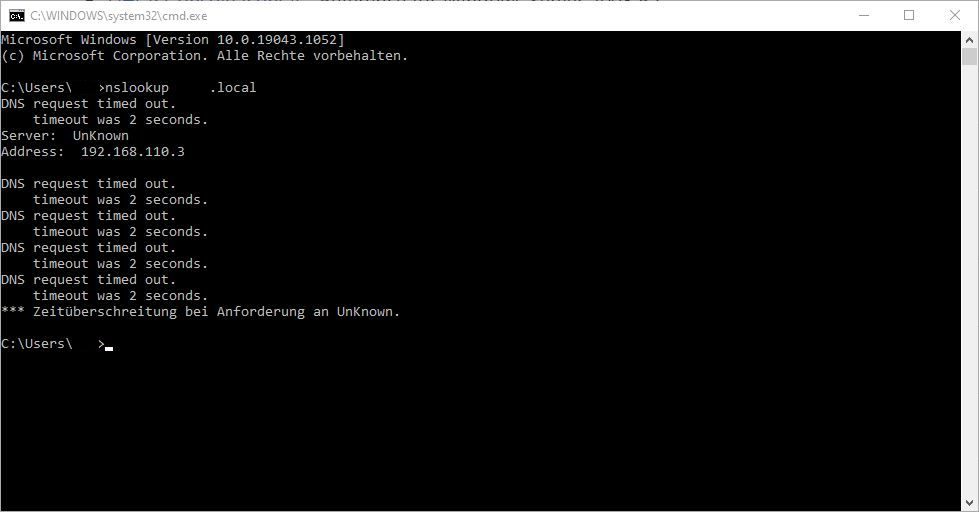

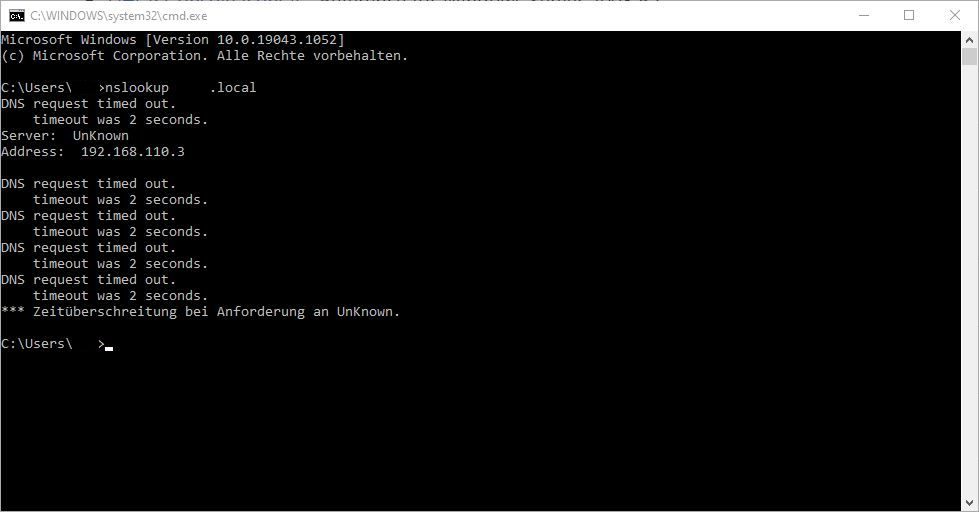

So sieht das Ergebnis des nslookup-Befehls (DC 01 und DC 02) aus:

Der DHCP-Server ist im AD authorisiert:

Auch ist in der FW der DHCP-Server-Failover (TCP-Eingehend) zugelassen:

So sieht das Ergebnis des nslookup-Befehls (DC 01 und DC 02) aus:

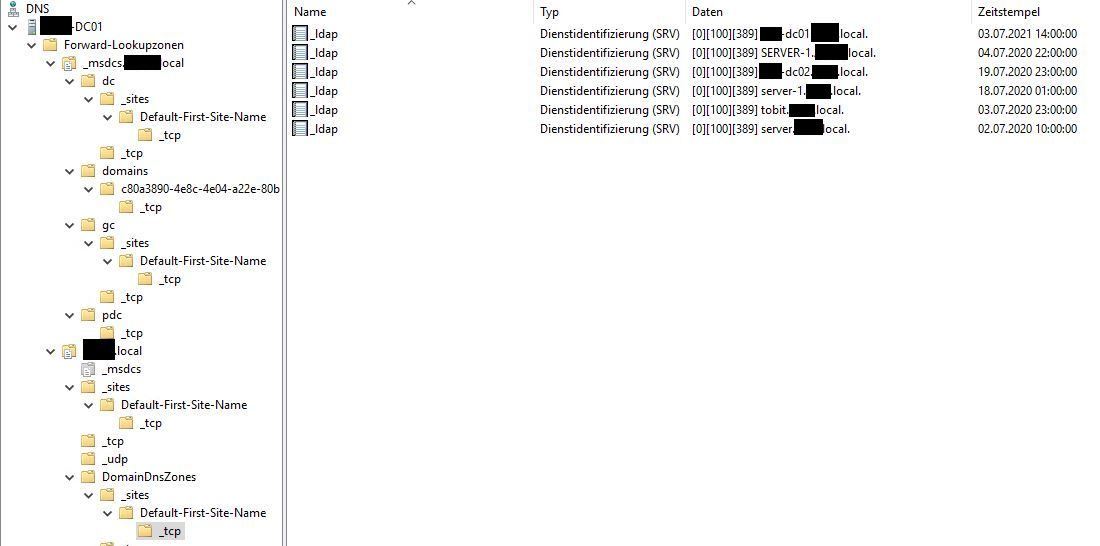

Warum steht da Server: UnKnown ????

Dort müsste bei richtig konfiguriertem DNS der FQDN des DCs stehen!

Grüße

lcer

Zitat von @142008:

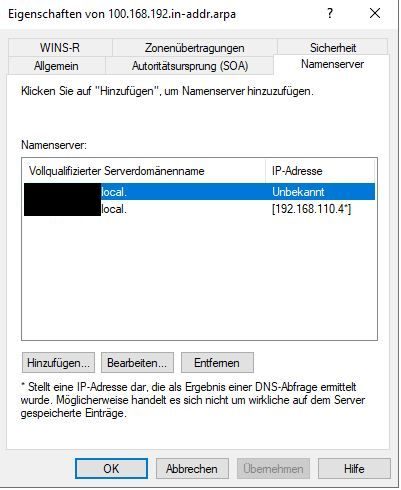

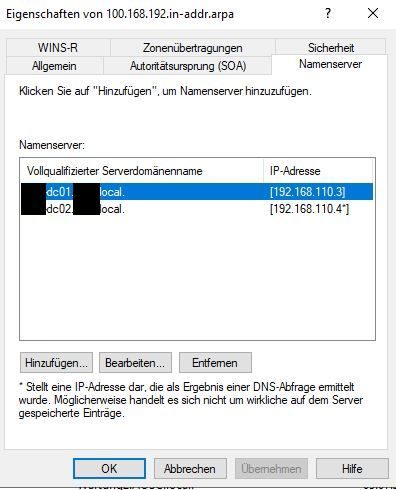

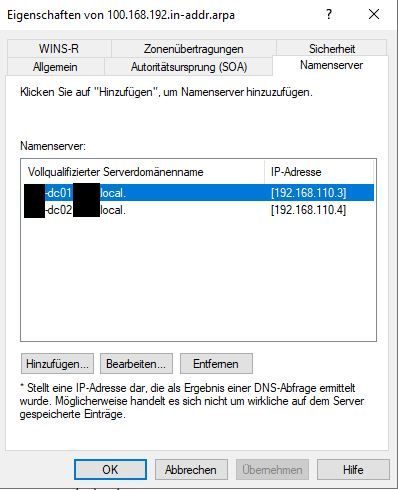

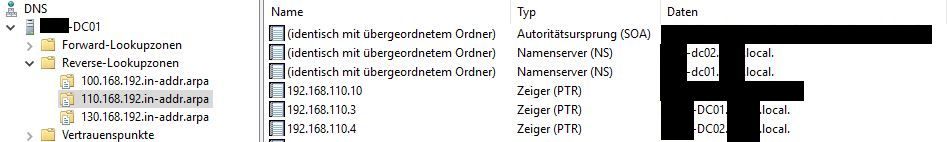

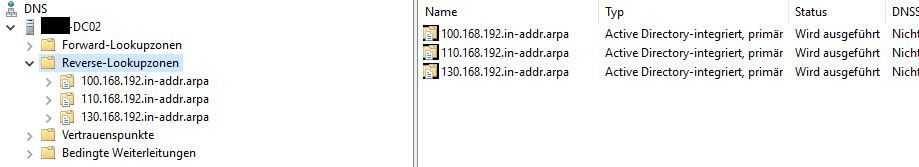

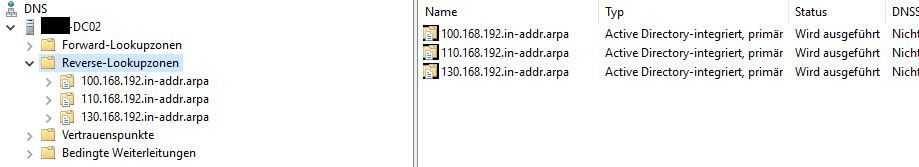

Laut diesem Blogeintrag hier ( kosilov.de/nslookup-bringt-unknown-als-server ) ist es wohl eine fehlende Einstellung im DNS-Manager, genauer gesagt in der Reverse-Lookupzone.

Laut diesem Blogeintrag hier ( kosilov.de/nslookup-bringt-unknown-als-server ) ist es wohl eine fehlende Einstellung im DNS-Manager, genauer gesagt in der Reverse-Lookupzone.

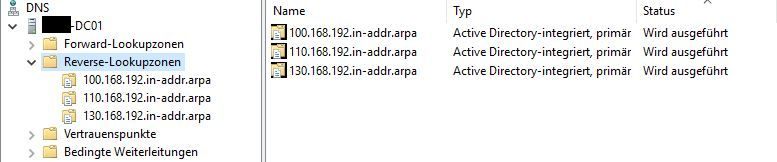

Du hast aber schon (mindestens) 2 revers-Lookup-Zonen?

100.168.192.in-addr.arpa und 110.168.192.in-addr.arpa

Grüße

lcer

Hallo,

Grüße

lcer

Zitat von @142008:

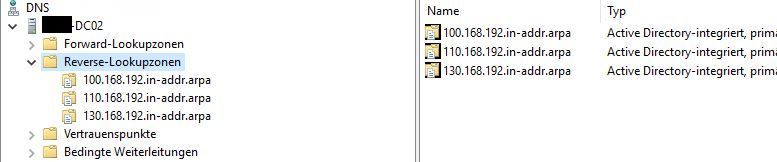

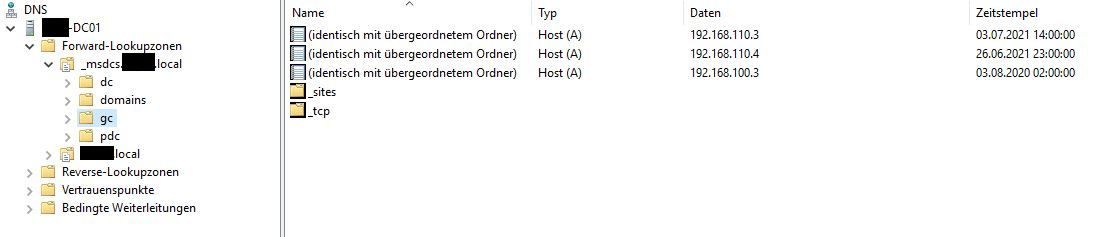

Nur in der 110.168.192.in-addr.arpa sind die zwei DC als Zeiger (PTR) hinterlegt. Sowohl auf dem DC01 als auch auf dem DC02. Allerdings sind drei Reverse-Lookupzonen vorhanden.

hast Du nun 2 oder 3 DNS-Server? Alle Zonen sollten auf allen Servern existieren, idealerweise als AD-integrierte Zonen.Nur in der 110.168.192.in-addr.arpa sind die zwei DC als Zeiger (PTR) hinterlegt. Sowohl auf dem DC01 als auch auf dem DC02. Allerdings sind drei Reverse-Lookupzonen vorhanden.

Grüße

lcer

Hallo,

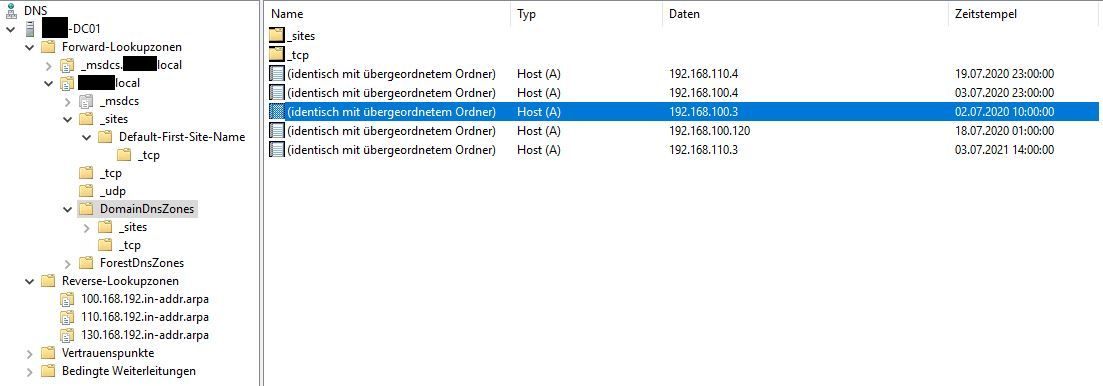

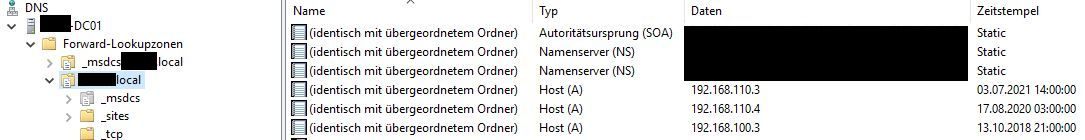

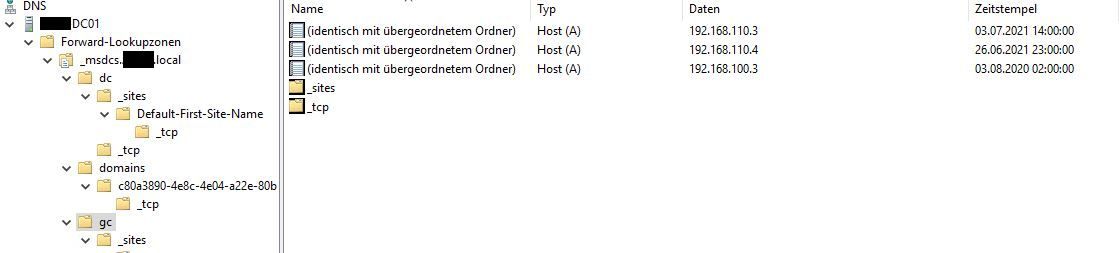

Ansonsten musst Du die Fehlerhaften Daten im DNS in AD manuell löschen. Durchforste als erstes mal alle DNS Einträge des AD nach der fehlerhaften Ip

Insbesondere die Einträge „ganz oben“ in den Zonen.

Grüße

lcer

Zitat von @142008:

Es gibt definitiv keinen dritten DNS-Server mit der angegebenen IP! Diese lässt sich nicht einmal anpingen.

Dein Active Directory behauptet das aber! Vielleicht hast Du ja mal früher einen falsch installiert und dann wieder entfernt. Falls der anders hieß als Deine aktuellen DCs, kannst Du das AD so bereinigen: docs.microsoft.com/en-us/windows-server/identity/ad-ds/deploy/ad ...Es gibt definitiv keinen dritten DNS-Server mit der angegebenen IP! Diese lässt sich nicht einmal anpingen.

Ansonsten musst Du die Fehlerhaften Daten im DNS in AD manuell löschen. Durchforste als erstes mal alle DNS Einträge des AD nach der fehlerhaften Ip

Insbesondere die Einträge „ganz oben“ in den Zonen.

Grüße

lcer

Oh je,

Bei Active Directory integrierten Zonen musst Du allerdings die Einträge teilweise mit ADSI-Edit löschen. Da kann auch was schiefgehen, wenn Du das falsche löschst.

Als erstes schaust Du in die Registrierkarten der Zonen und löschst alle falschen Einträge. Dann die falschen Einträge in den Zonen selbst. Für alles, was hartnäckig wieder auftaucht, brauchst Du dann ADSI-Edit.

Falls Du noch die alten Namen der DCs kennst, und diese nicht identisch mit den neuen Namen sind, würde ich es aber zuerst mit ntdsutil cleanupmetadata versuchen.

Jedenfalls hat der, der die alten DCs abgeschaltet hat, Mist gebaut.

Grüße

lcer

Zitat von @142008:

Die Server wurden zwar neu installiert bzw. migriert, allerdings hat das ein IT-Systemhaus gemacht.

Es gab mal früher Server mit den IP's 192.168.100.3, 192.168.100.4 und 192.168.100.120.

Der alte Server mit der IP 192.168.100.3 war auch der DC.

Und auf beiden DNS-Servern wurde ich auch fündig, bin mir aber nicht sicher, ob ich das einfach so löschen sollte/kann.

Du musst das löschen. Irgend ein Client wird immer wieder versuchen, auf den verschwundenen DC zu erreichen. Das erklärt dann auch einiges an Problemen.Die Server wurden zwar neu installiert bzw. migriert, allerdings hat das ein IT-Systemhaus gemacht.

Es gab mal früher Server mit den IP's 192.168.100.3, 192.168.100.4 und 192.168.100.120.

Der alte Server mit der IP 192.168.100.3 war auch der DC.

Und auf beiden DNS-Servern wurde ich auch fündig, bin mir aber nicht sicher, ob ich das einfach so löschen sollte/kann.

Bei Active Directory integrierten Zonen musst Du allerdings die Einträge teilweise mit ADSI-Edit löschen. Da kann auch was schiefgehen, wenn Du das falsche löschst.

Als erstes schaust Du in die Registrierkarten der Zonen und löschst alle falschen Einträge. Dann die falschen Einträge in den Zonen selbst. Für alles, was hartnäckig wieder auftaucht, brauchst Du dann ADSI-Edit.

Falls Du noch die alten Namen der DCs kennst, und diese nicht identisch mit den neuen Namen sind, würde ich es aber zuerst mit ntdsutil cleanupmetadata versuchen.

Jedenfalls hat der, der die alten DCs abgeschaltet hat, Mist gebaut.

Grüße

lcer

Zitat von @142008:

Erklärt das das Problem, dass der DHCP-Failover nicht funktioniert bzw. der DNS-Server ein rotes Pfeil anzeigt oder ist das nur letztendlich nur eine 'kosmetische' Sache?

Na das siehst Du doch an dem Nslookup. Der Client erhält einen falschen DC als „Kontaktadresse“. Wenn es dumm läuft, schaltet z.B. die Firewall des DCs auf „privat“. Hast Du das mal überprüft?Erklärt das das Problem, dass der DHCP-Failover nicht funktioniert bzw. der DNS-Server ein rotes Pfeil anzeigt oder ist das nur letztendlich nur eine 'kosmetische' Sache?

Es war nur ein DC und ja, den Namen weiß ich noch, weil ich mir vor dem ganzen Umstellung die Mühe gemacht hatte, mir die IP's mit den dazugehörigen Namen zu notieren.

Bevor ich aber da etwas verpfusche, werde ich das vom IT-Systemhaus machen lassen.

so würde ich das an Deiner Stelle auch machen.Bevor ich aber da etwas verpfusche, werde ich das vom IT-Systemhaus machen lassen.

Grüße

lcer

Zitat von @142008:

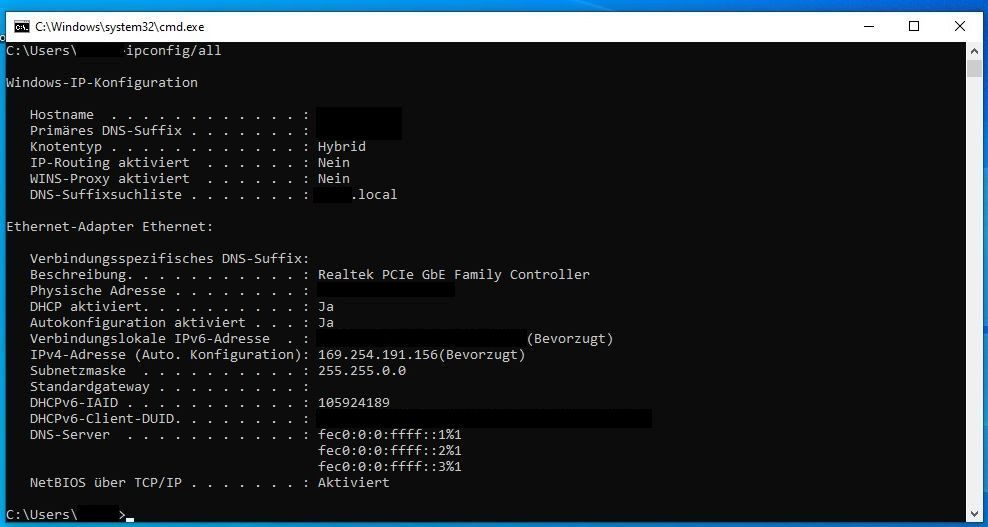

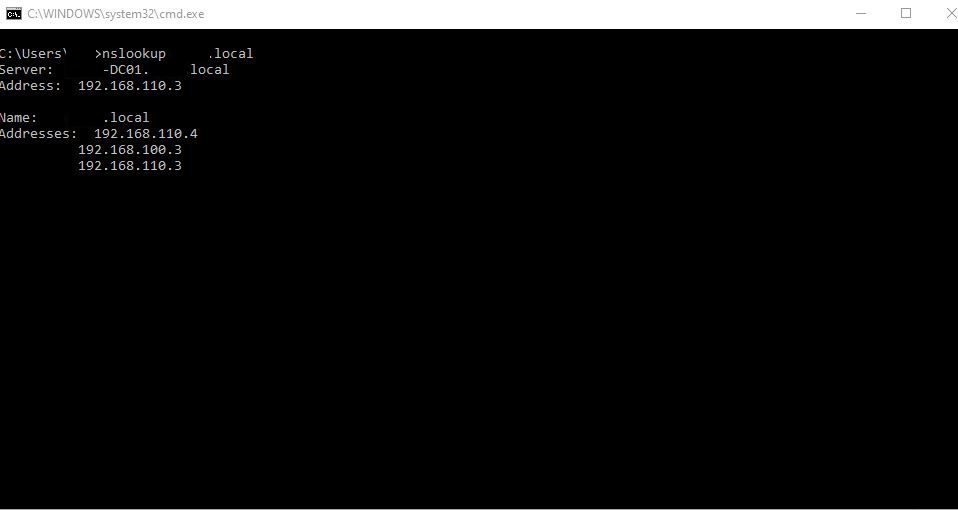

Was ich aber jetzt gesehen habe ist, dass wenn ich den nslookup-Befehl von meinem Client aus aufrufe, folgendes erscheint:

Die Aufrufe davor waren alle per RDP auf dem DC selber.

Die 3 IPs unten stellen die 3 DCs Deiner Domäne dar. Einen davon gibt es nicht. Das musst Du beheben, sonst schlägt immer mal irgendeine Abfrage fehl.Was ich aber jetzt gesehen habe ist, dass wenn ich den nslookup-Befehl von meinem Client aus aufrufe, folgendes erscheint:

Die Aufrufe davor waren alle per RDP auf dem DC selber.

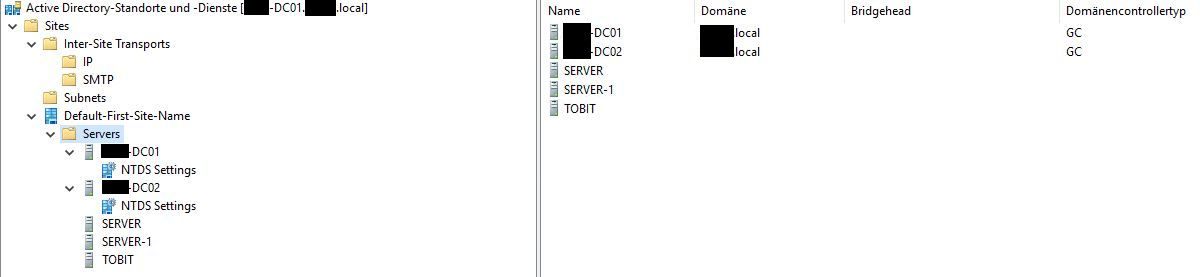

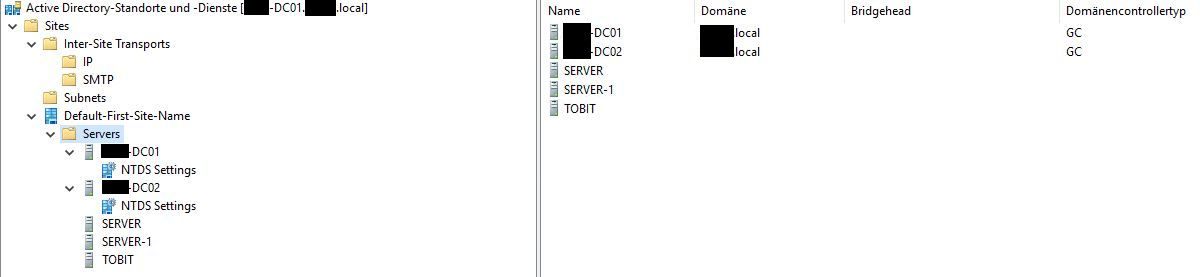

Stehen die alten DCs eigentlich noch bei „Active Directory Standorte und Dienste“ drin?

Grüße

lcer

Hallo,

Normalerweise entfernt man von einem DC die Active-Directory Rolle ("Herunterstufen" zum Member-Server), wartet die Active-Directory-Replication ab, entfernt ihn aus der Domäne ("mit Arbeitsgruppe verbinden") und schaltet ihn erst dann ab. Bei Dir sind die DCs aber einfach ohne die genannten Schritte abzuarbeiten einfach abgeschaltet worden. Da muss man dann wie beschrieben manuell nacharbeiten.

Prinzipiell kannst Du das alles "einfach" löschen, da die Server ja sowieso nicht mehr existieren. Lediglich das Bereinigen des DNS und ggf. der Zertifizierungsstelle oder alter DHCP-Server (bei Dir nicht) muss man ggf. manuell im Active Directory editieren.

Grüße

lcer

Zitat von @142008:

Kann ich diese denn einfach so löschen?

siehe z.B. windowspro.de/andreas-kroschel/defekten-domaenencontroller-entfe ...Zitat von @lcer00:

Stehen die alten DCs eigentlich noch bei „Active Directory Standorte und Dienste“ drin?

Ja, stehen sie!Stehen die alten DCs eigentlich noch bei „Active Directory Standorte und Dienste“ drin?

Kann ich diese denn einfach so löschen?

Normalerweise entfernt man von einem DC die Active-Directory Rolle ("Herunterstufen" zum Member-Server), wartet die Active-Directory-Replication ab, entfernt ihn aus der Domäne ("mit Arbeitsgruppe verbinden") und schaltet ihn erst dann ab. Bei Dir sind die DCs aber einfach ohne die genannten Schritte abzuarbeiten einfach abgeschaltet worden. Da muss man dann wie beschrieben manuell nacharbeiten.

Prinzipiell kannst Du das alles "einfach" löschen, da die Server ja sowieso nicht mehr existieren. Lediglich das Bereinigen des DNS und ggf. der Zertifizierungsstelle oder alter DHCP-Server (bei Dir nicht) muss man ggf. manuell im Active Directory editieren.

Grüße

lcer

Moin,

Gruß,

Dani

Ich habe sie jetzt manuell entfernt und bis jetzt läuft noch alles rund.  face-smile

face-smile

Der Zaubersatz heißt: Clean up Active Directory Domain Controller server metadataGruß,

Dani

Zitat von @142008:

Ich habe sie jetzt manuell entfernt und bis jetzt läuft noch alles rund.

Nun will ich die alten Server auch im DNS (habe noch einige Einträge gefunden bspw. Host (A-Einträge) manuell löschen mit der Hoffnung, dass ich nichts lahmlege. Theoretisch sollte es zu keinem Problem kommen, da die Server sowieso offline sind und somit seit Monaten ohne jegliche Funktion sind. Zudem ist die IP auch nicht vorhanden.

Big THX @iceer00

Ich habe sie jetzt manuell entfernt und bis jetzt läuft noch alles rund.

Nun will ich die alten Server auch im DNS (habe noch einige Einträge gefunden bspw. Host (A-Einträge) manuell löschen mit der Hoffnung, dass ich nichts lahmlege. Theoretisch sollte es zu keinem Problem kommen, da die Server sowieso offline sind und somit seit Monaten ohne jegliche Funktion sind. Zudem ist die IP auch nicht vorhanden.

Big THX @iceer00

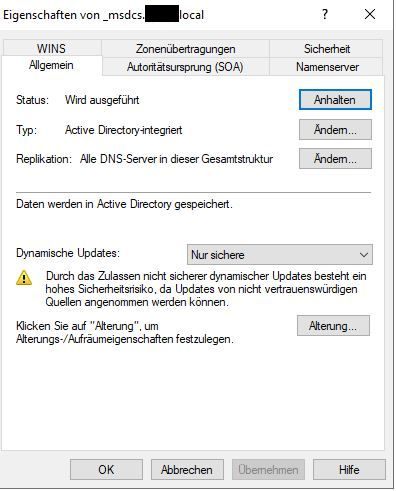

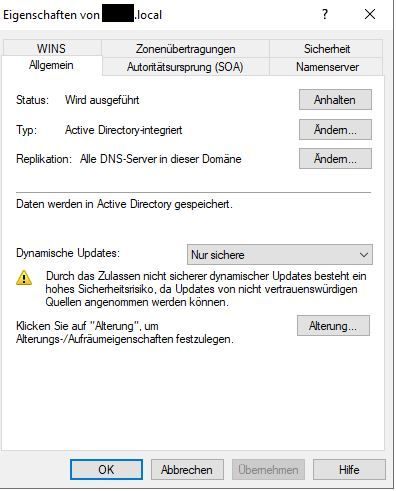

- sind das Active-Directory-Integirerte Zonen? DNS-Manager rechtsklick auf Zonen -> Eigenschaften -> Allgemein: Typ

- hast Du wie oben schon geschrieben ntdsutil cleanupmetadata gemacht?

Grüße

lcer

PS: @Dani der Link stand oben schon ...

Zitat von @142008:

Ja, die Befehle habe ich angewandt, konnte es aber nicht zu Ende bringen, da kein alter Server gefunden wurden.

Wo soll das mit den Zonen sein?

Zitat von @lcer00:

- sind das Active-Directory-Integirerte Zonen? DNS-Manager rechtsklick auf Zonen -> Eigenschaften -> Allgemein: Typ

- hast Du wie oben schon geschrieben ntdsutil cleanupmetadata gemacht?

Ja, die Befehle habe ich angewandt, konnte es aber nicht zu Ende bringen, da kein alter Server gefunden wurden.

Wo soll das mit den Zonen sein?

DNS-Manager -> Forward-Lookup-Zonen -> <DNS-Zone> -> Eigenschaften: Reiter Allgemein: im Textsteht irgendwo Typ: XXXXXXXX

Grüße

lcer

OK, Active-Directory integriert.

Wenn ntdsutil fehlschlägt, musst Du das manuell machen. Zuerst alles im DNS-Manager löschen was Du findest - in jedem Unterknoten. Dann warten (Active-Directory-Replikationsintervall + Zeit DNS-Zonen Reload). Die DNS-Zonen werden regelmäßig vom DNS-Server aus dem AD geladen. Wenn dann alles "weg" bleibt, ist es gut.

Alternativ, mit Powershell: devblogs.microsoft.com/scripting/clean-up-domain-controller-dns- ...

Grüße

lcer

Wenn ntdsutil fehlschlägt, musst Du das manuell machen. Zuerst alles im DNS-Manager löschen was Du findest - in jedem Unterknoten. Dann warten (Active-Directory-Replikationsintervall + Zeit DNS-Zonen Reload). Die DNS-Zonen werden regelmäßig vom DNS-Server aus dem AD geladen. Wenn dann alles "weg" bleibt, ist es gut.

Alternativ, mit Powershell: devblogs.microsoft.com/scripting/clean-up-domain-controller-dns- ...

Grüße

lcer

Zitat von @Vision2015:

sach mal, du bist ja schon einige tage mit deinem Problem beschäftigt, denkst du nicht, das es an der zeit währe, dein Problem von einer Fachfirma lösen zu lassen?

Na ja, da war ja eine „Fachfirma“ dran. Das Ergebnis ja gut nachzulesen. So was ähnliches war auch mein Problem, als ich hier vor Jahren die ersten Fragen stellte. Welcher Fachfirma soll der TO denn vertrauen?Zitat von @142008:

Leider besteht das Problem weiterhin......

Leider besteht das Problem weiterhin......

sach mal, du bist ja schon einige tage mit deinem Problem beschäftigt, denkst du nicht, das es an der zeit währe, dein Problem von einer Fachfirma lösen zu lassen?

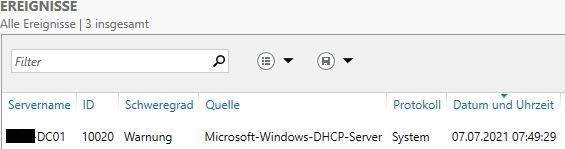

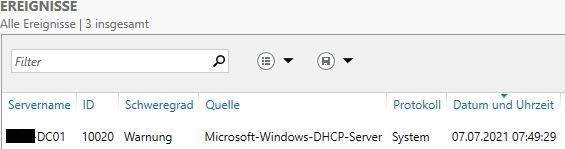

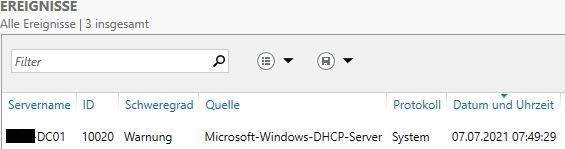

@142008 Jetzt solltest Du die Protokolle des DHCP Servers durchsehen.

Grüße

lcer

Ach Ja, der Wald und die Bäume. docs.microsoft.com/en-us/previous-versions/windows/it-pro/window ...

Roter Pfeil: Failover ist Konfiguriert.

War das nicht der Plan?

Grüße

lcer

Roter Pfeil: Failover ist Konfiguriert.

War das nicht der Plan?

Grüße

lcer

Moin...

das ist ja das schlimme...

jetzt mal im ernst, die Zeit vom TO will ja auch Bezahlt werden- wäre es nicht besser jemand zu Beauftragen- zumal da ja eine Firma dranhängt.

eigentlich ist das ein 30 minuten Job... gut mit entkernen etc.. aus dem Bauch ne Stunde, dann ist aber gut

@142008 Jetzt solltest Du die Protokolle des DHCP Servers durchsehen.

jupp... soll er.

Grüße

lcer

Frank

sach mal, du bist ja schon einige tage mit deinem Problem beschäftigt, denkst du nicht, das es an der zeit währe, dein Problem von einer Fachfirma lösen zu lassen?

Na ja, da war ja eine „Fachfirma“ dran.Das Ergebnis ja gut nachzulesen. So was ähnliches war auch mein Problem, als ich hier vor Jahren die ersten Fragen stellte. Welcher Fachfirma soll der TO denn vertrauen?

was soll ich jetzt sagen... nimm mich, oder was 😹jetzt mal im ernst, die Zeit vom TO will ja auch Bezahlt werden- wäre es nicht besser jemand zu Beauftragen- zumal da ja eine Firma dranhängt.

eigentlich ist das ein 30 minuten Job... gut mit entkernen etc.. aus dem Bauch ne Stunde, dann ist aber gut

@142008 Jetzt solltest Du die Protokolle des DHCP Servers durchsehen.

Grüße

lcer

Hallo

Ist das nslookup nach dem abschalten des einen DCs entstanden? Wenn ja, hast Du nicht lange genug gewartet und der DNC-Client hat noch nicht mitbekommen, dass der DC offline ist (vorausgesetzt, der Client weiss um beide DNS-Server)

Grüße

lcer

Zitat von @142008:

So, nun aber back2topic:

Das dürfte doch so OK sein? Hast Du mal probiert, ob Clients DHCP-Adressen erhalten wenn einer der DCs aus ist? (ipconfig /renew)So, nun aber back2topic:

Das kommt bei der nslookup-Abfrage raus:

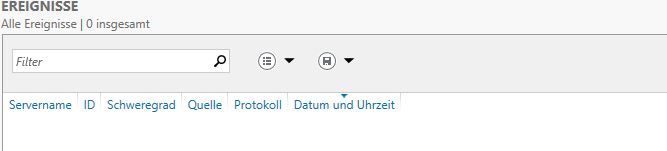

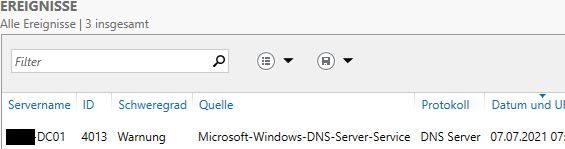

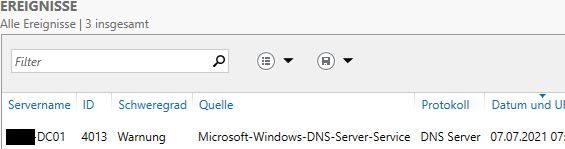

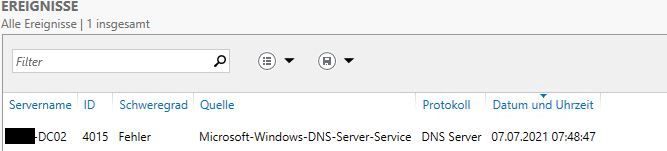

Weder die Protokolle des DHCP- noch des DNS-Servers zeigen irgendwelche Fehler auf, sondern nur einige Warnungen, die aber nichts mit dem Problem an sich zu tun haben.

Weder die Protokolle des DHCP- noch des DNS-Servers zeigen irgendwelche Fehler auf, sondern nur einige Warnungen, die aber nichts mit dem Problem an sich zu tun haben.

Ist das nslookup nach dem abschalten des einen DCs entstanden? Wenn ja, hast Du nicht lange genug gewartet und der DNC-Client hat noch nicht mitbekommen, dass der DC offline ist (vorausgesetzt, der Client weiss um beide DNS-Server)

Grüße

lcer

Moin....

verteilt dein DHCP den auch beide DNS Server?

Danach habe ich einen anderen Client eingeschaltet, der vorher aus war. Und die Clients wissen von beiden DNS-Servern. Wie bereits mehrfach geschrieben, dauert die Anmeldung der Clients auch um einiges länger.

haben beide DNS Server die AD Rolle, sind also DCs?

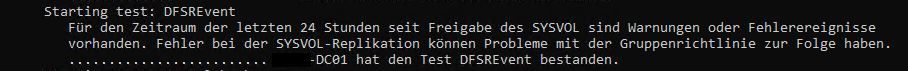

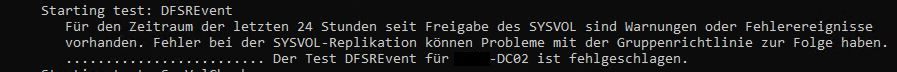

hast du auf allen DCs auch eine sysvoll freigabe?

Unter einem DHCP-Failover verstehe ich, dass dieser beim Ausfall gleich greift und der User nichts mitbekommt, oder?

nun, wenn der User eine DHCP Lease hat, wird die sich auch nicht bis zum release, also üblicherweise 8 Stunden ändern...

der 2 DC/DNS ist ja noch da, und kann auflösen!

ein Neuer User, also ein PC der frisch eingeschaltet wird, bekommt dann ein IP vom DHCP2... und die auflösung kommt von DNS2...

wenn die anmeldung länger dauert, stimmt etwas nicht mit deinem AD gebilde, bei einer anmeldung länger als 30 Sekunden kommen die daten aus dem cache! (zieh mal den Netzwerk Stecker, und melde dich an... geht ja auch)

Frank

Zitat von @142008:

das kann schon mal etwas dauern...Zitat von @lcer00:

Das dürfte doch so OK sein? Hast Du mal probiert, ob Clients DHCP-Adressen erhalten wenn einer der DCs aus ist? (ipconfig /renew)

Ist das nslookup nach dem abschalten des einen DCs entstanden? Wenn ja, hast Du nicht lange genug gewartet und der DNC-Client hat noch nicht mitbekommen, dass der DC offline ist (vorausgesetzt, der Client weiss um beide DNS-Server)

Der primäre DC war aus und der nslookup-Befehl wurde an meinem laufenden Client abgesetzt.Das dürfte doch so OK sein? Hast Du mal probiert, ob Clients DHCP-Adressen erhalten wenn einer der DCs aus ist? (ipconfig /renew)

Ist das nslookup nach dem abschalten des einen DCs entstanden? Wenn ja, hast Du nicht lange genug gewartet und der DNC-Client hat noch nicht mitbekommen, dass der DC offline ist (vorausgesetzt, der Client weiss um beide DNS-Server)

verteilt dein DHCP den auch beide DNS Server?

Danach habe ich einen anderen Client eingeschaltet, der vorher aus war. Und die Clients wissen von beiden DNS-Servern. Wie bereits mehrfach geschrieben, dauert die Anmeldung der Clients auch um einiges länger.

hast du auf allen DCs auch eine sysvoll freigabe?

Unter einem DHCP-Failover verstehe ich, dass dieser beim Ausfall gleich greift und der User nichts mitbekommt, oder?

der 2 DC/DNS ist ja noch da, und kann auflösen!

ein Neuer User, also ein PC der frisch eingeschaltet wird, bekommt dann ein IP vom DHCP2... und die auflösung kommt von DNS2...

wenn die anmeldung länger dauert, stimmt etwas nicht mit deinem AD gebilde, bei einer anmeldung länger als 30 Sekunden kommen die daten aus dem cache! (zieh mal den Netzwerk Stecker, und melde dich an... geht ja auch)

Frank

Als Erklärung zum DHCP-Protokoll: siehe de.wikipedia.org/wiki/Dynamic_Host_Configuration_Protocol#DHCP-R ...

Grüße

lcer

- Der Client hat eine IP per DHCP erhalten und sich gemerkt, von welchem DHCP-Server die IP kam.

- Der Client fordert (normalerweise nach der Hälfte der Leasezeit) eine neue IP an

- Dazu sendet der Client wieder DHCPREQUESTs per Unicast an den Server, der die IP-Konfiguration vergeben hat.

- Ist der Server weg, schickt der anschließend ein DHCPREQUESTs per Broadcast ins LAN

- Jetzt erst kann der "Failover-DHCP-Server" antworten, vorher wusste er noch nichts vom bedürftigen Client.

Grüße

lcer

Zitat von @142008:

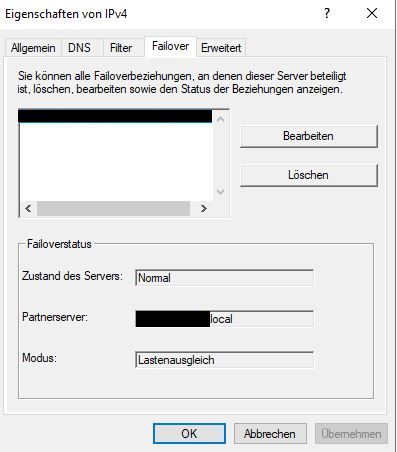

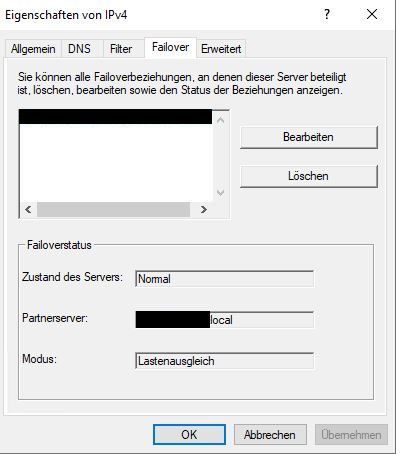

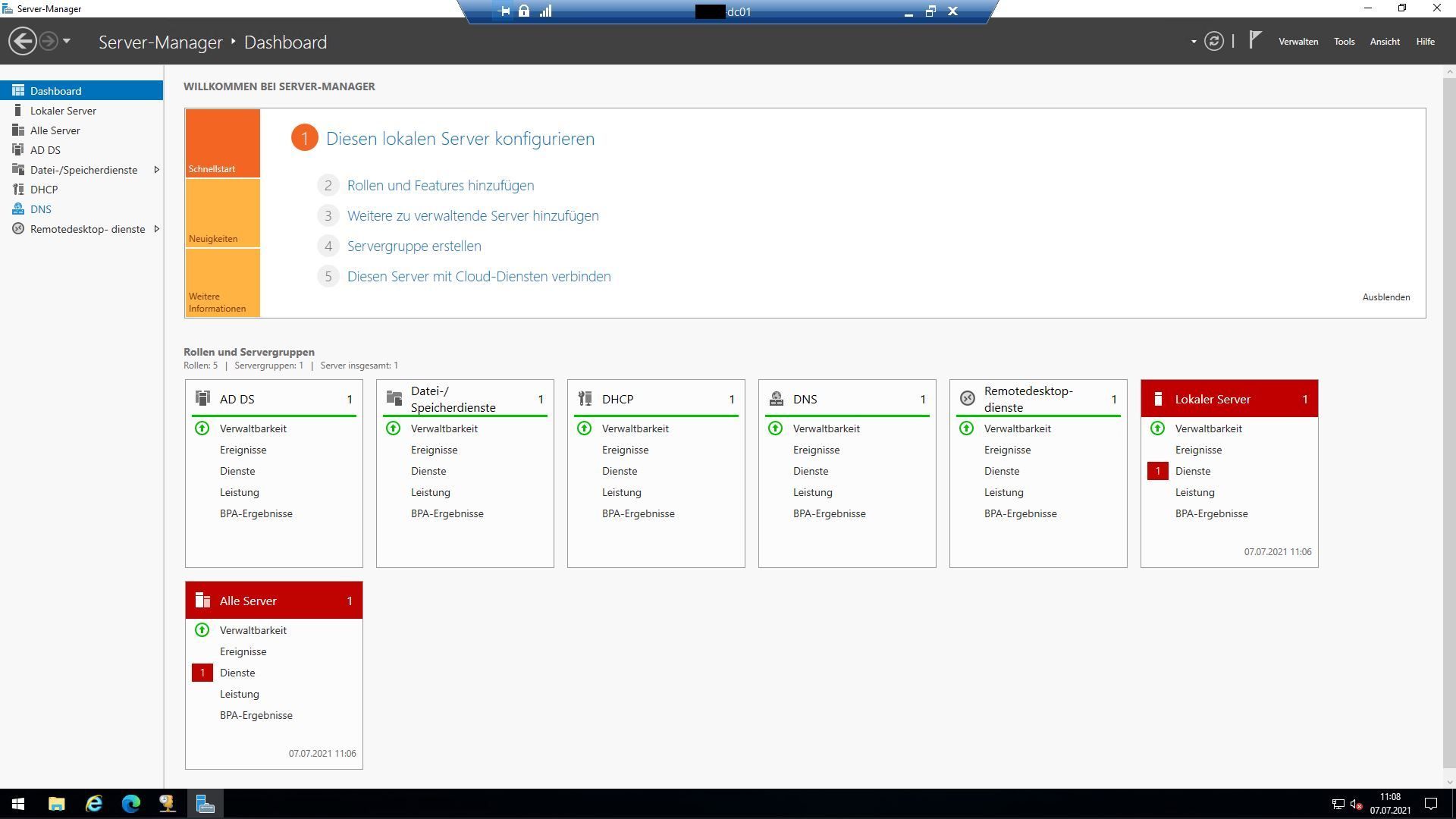

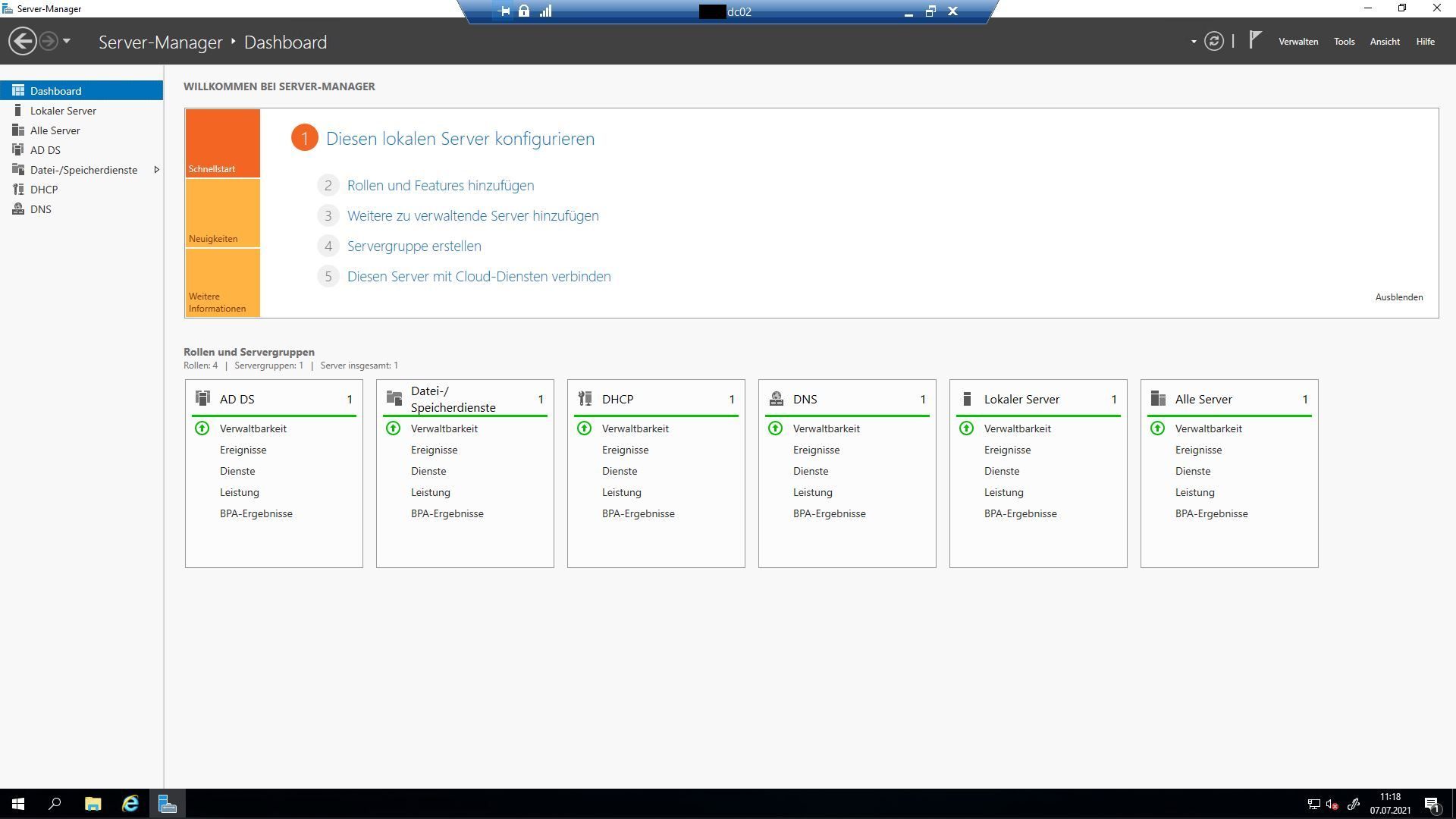

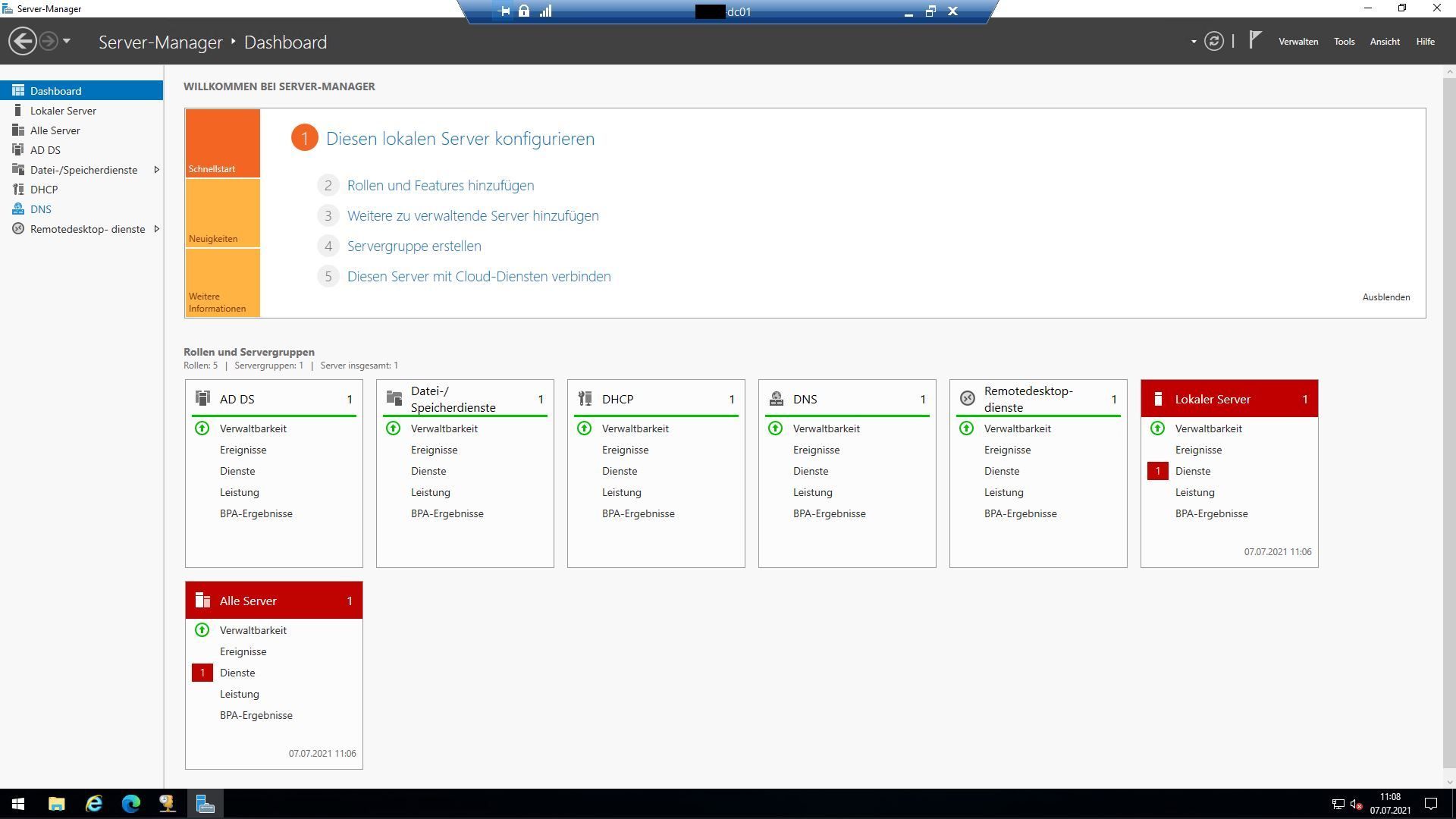

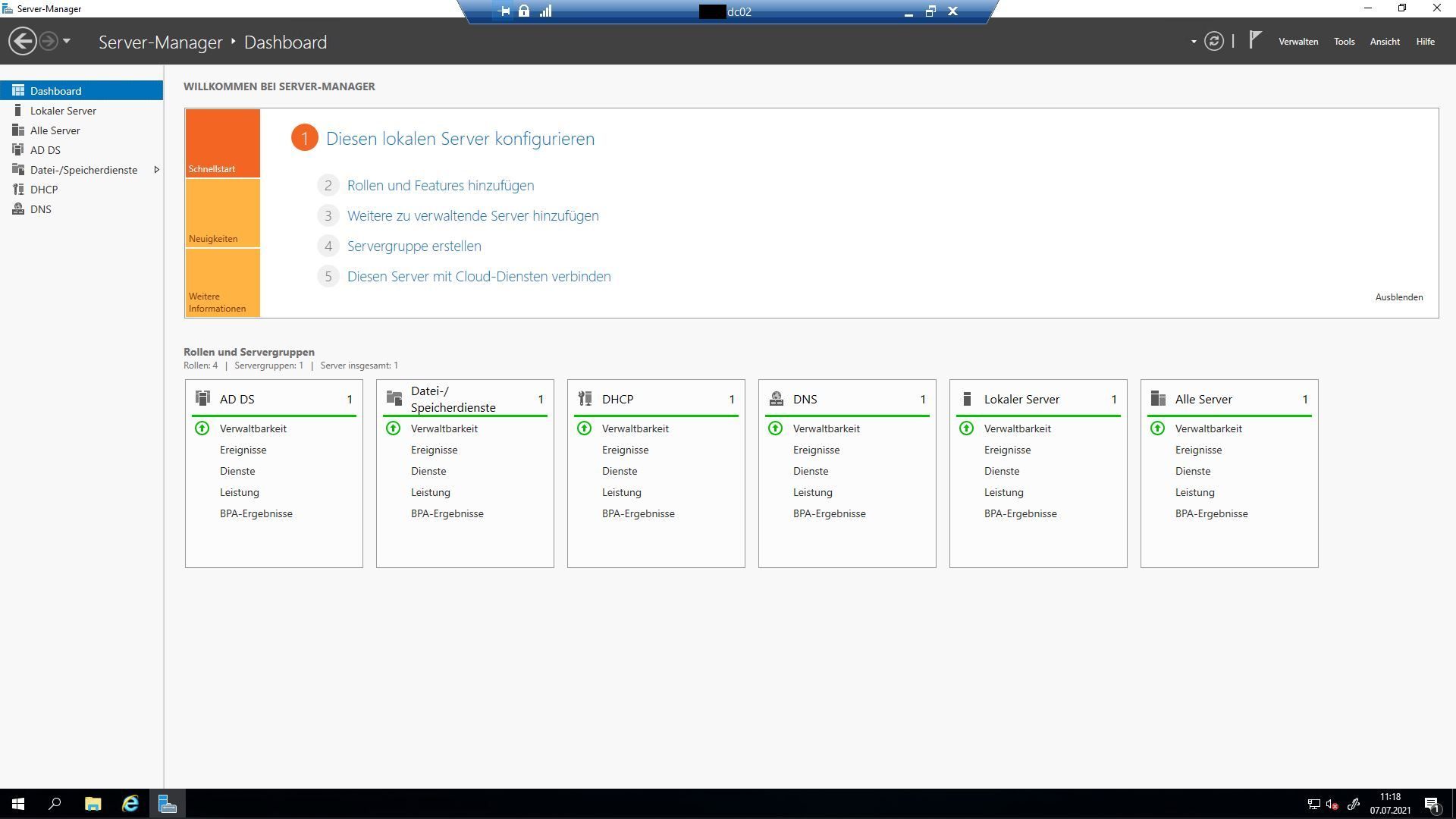

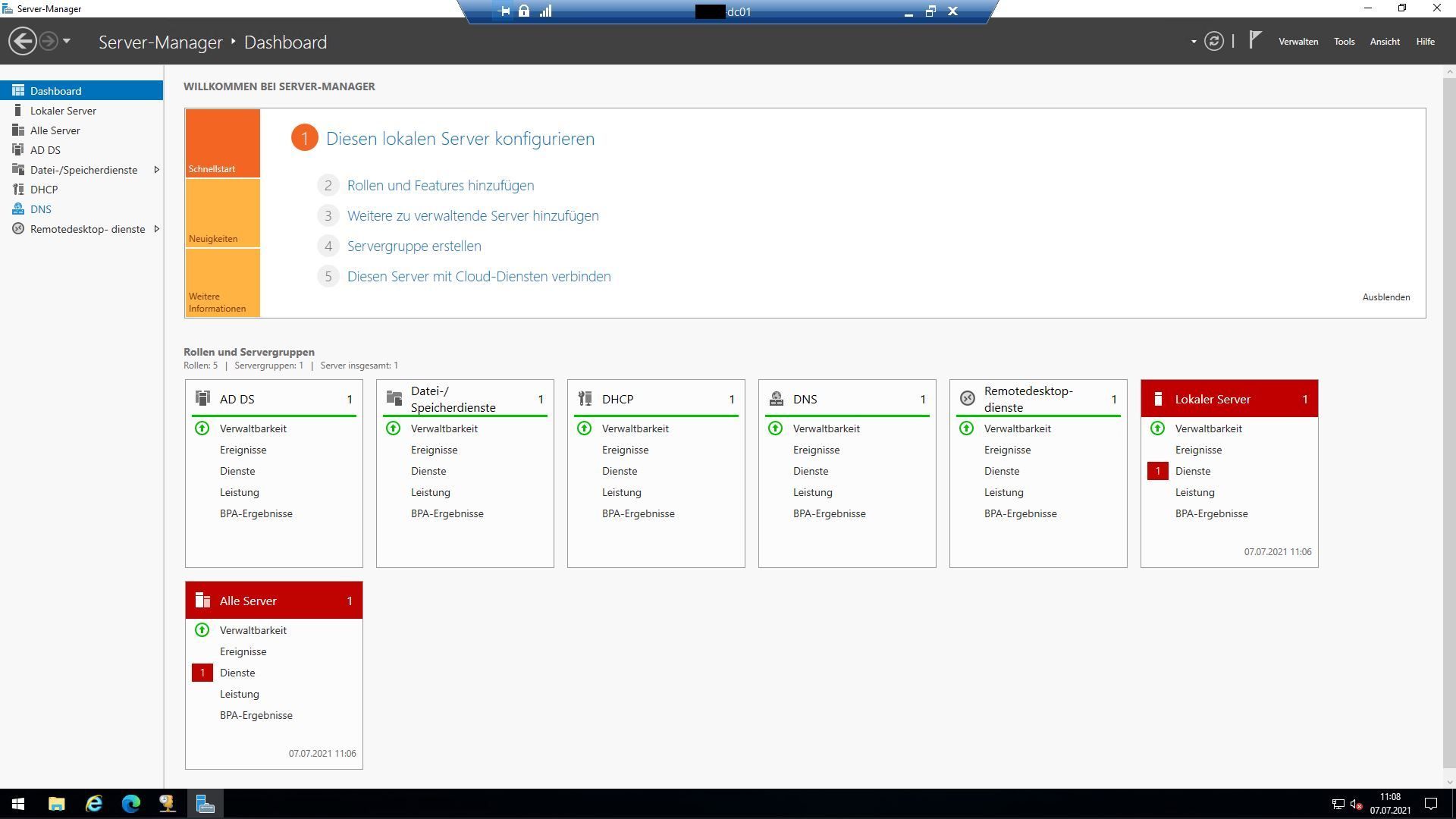

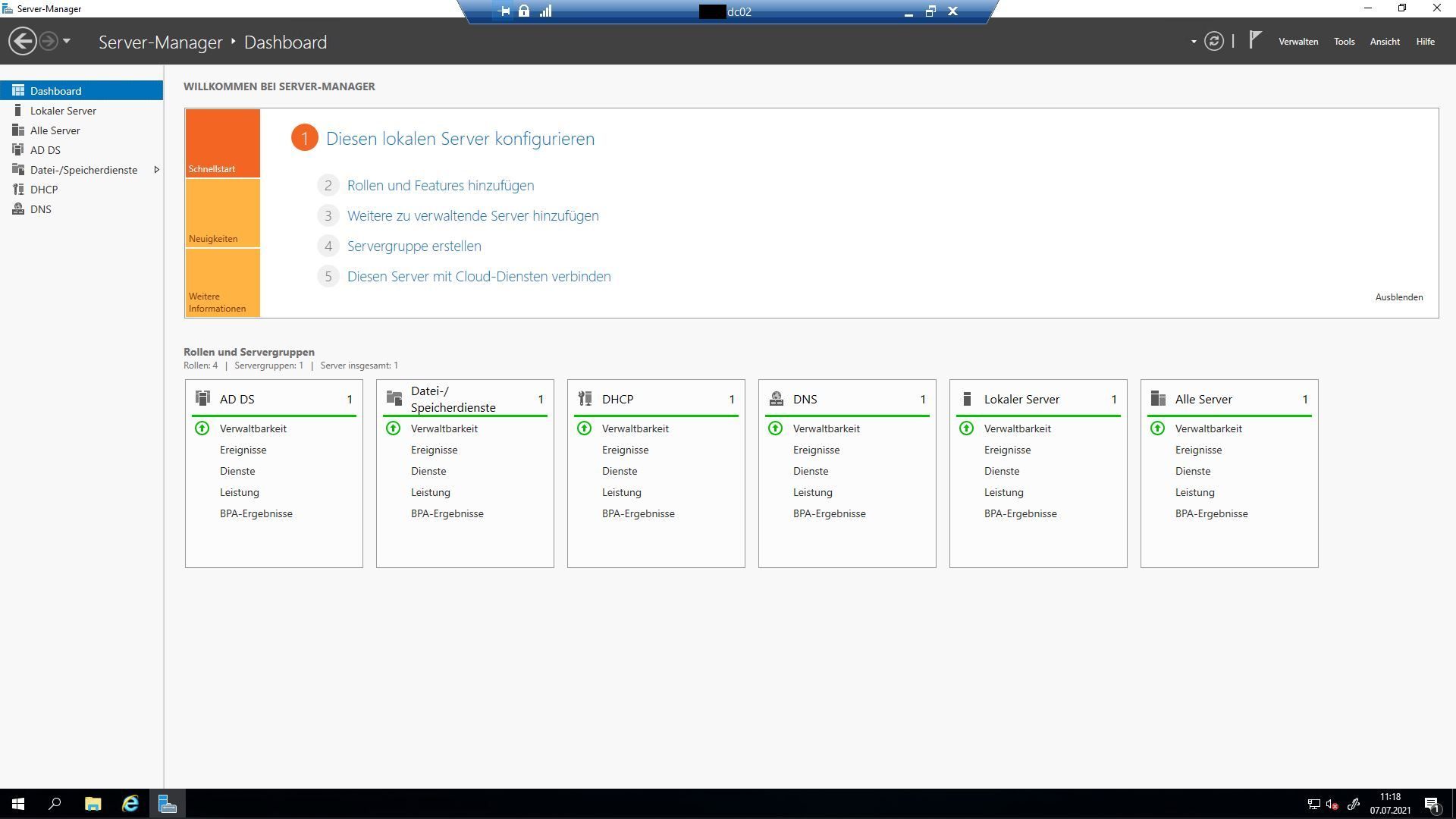

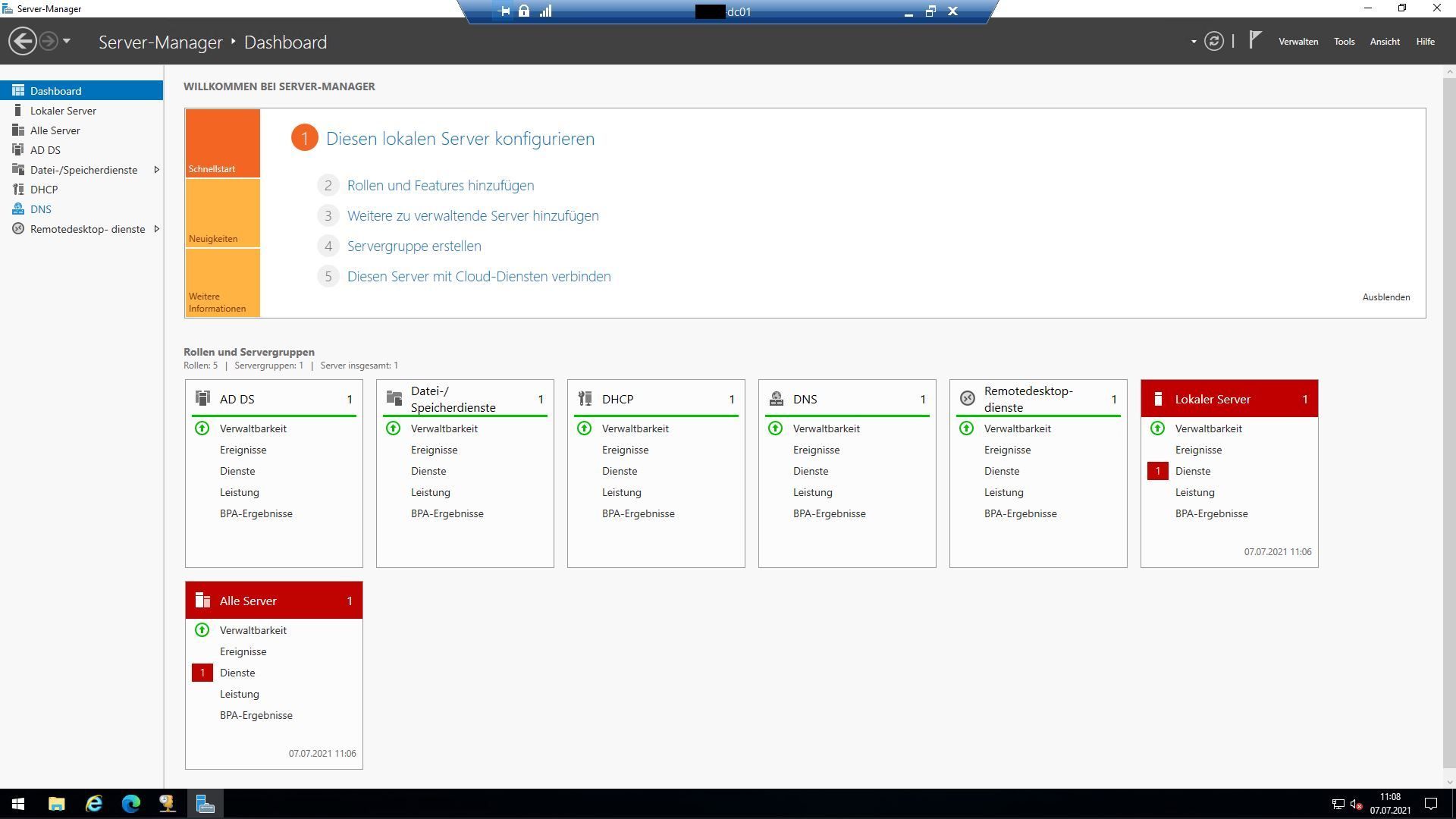

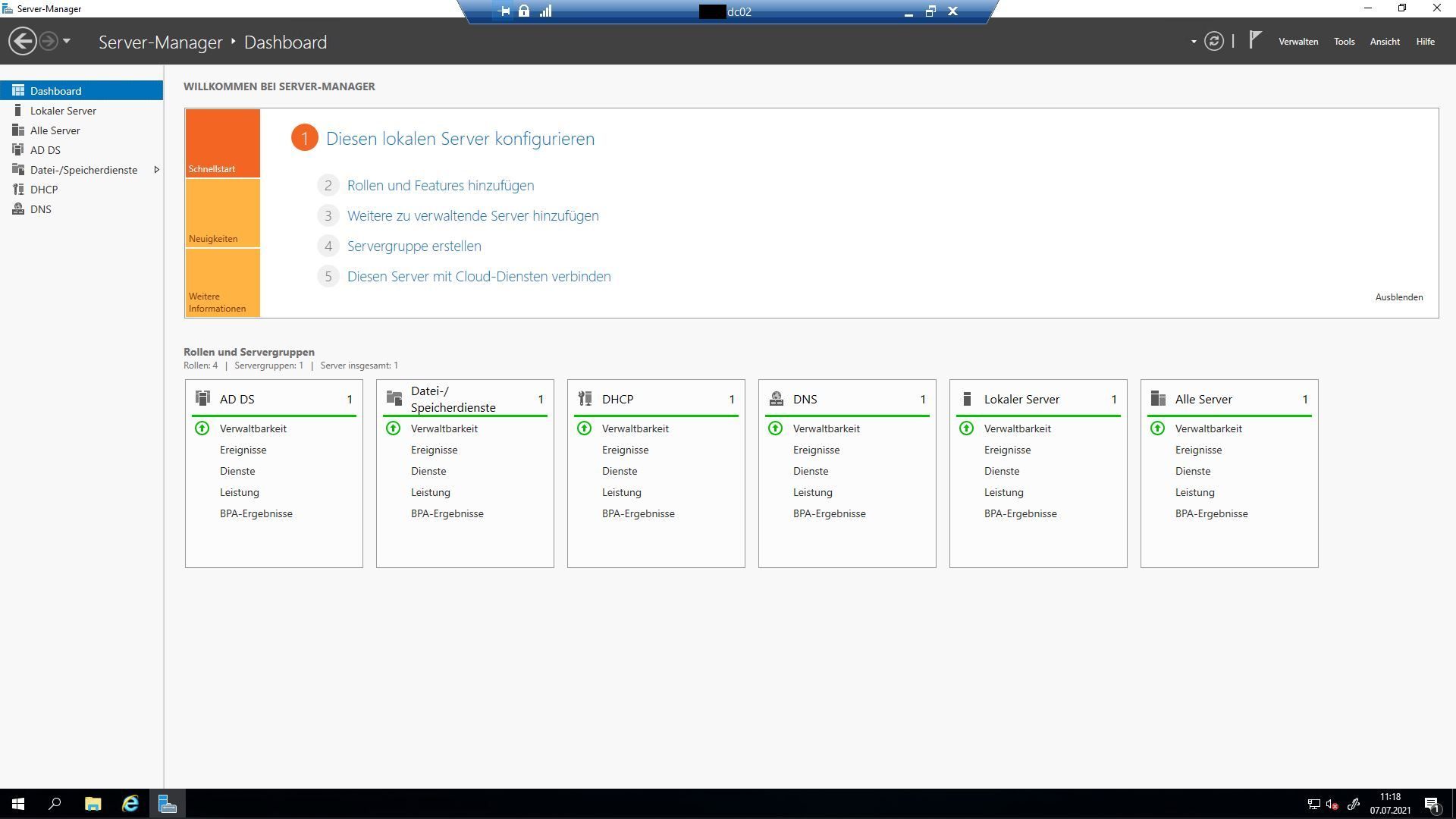

Das sind die Rollen, die vom IT-Systemhaus installiert und eingerichtet worden sind (DC01 und DC02).

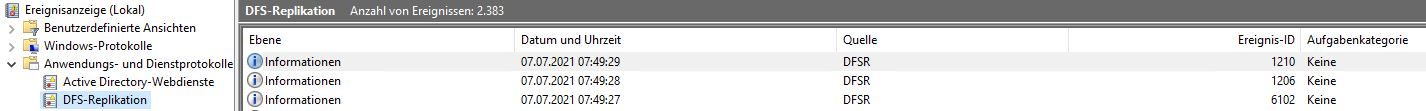

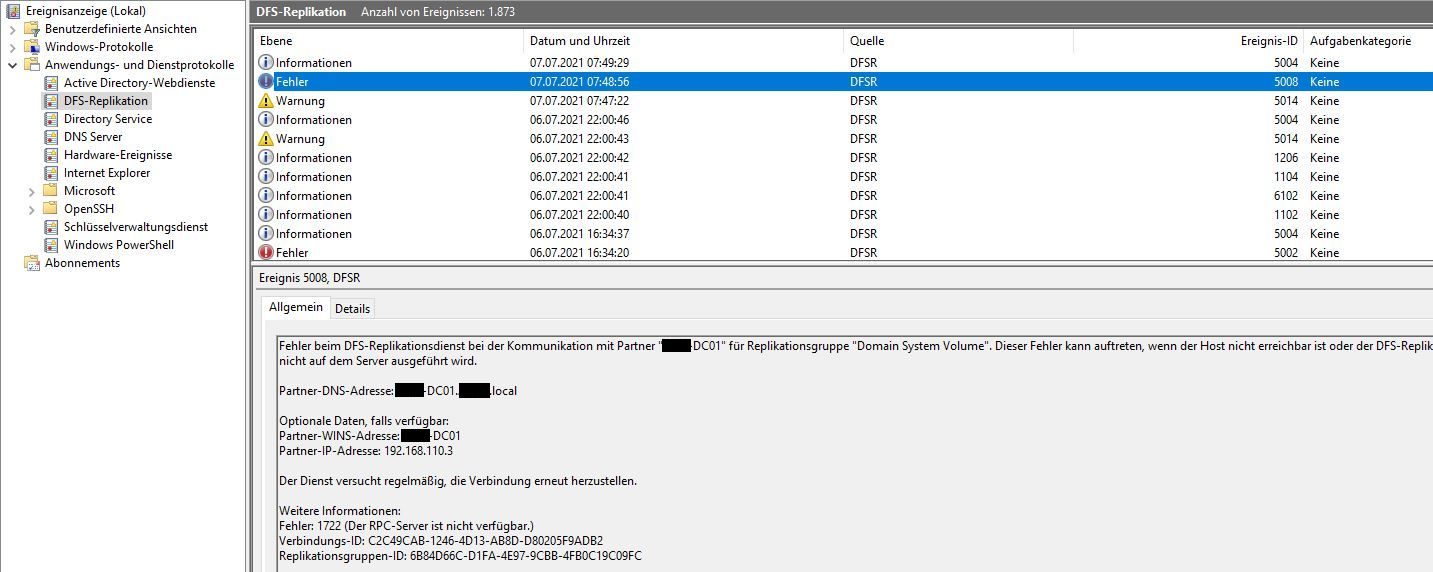

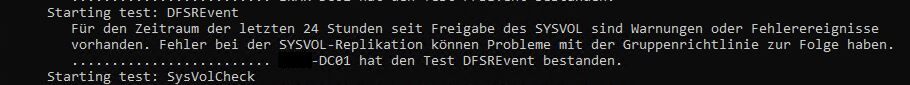

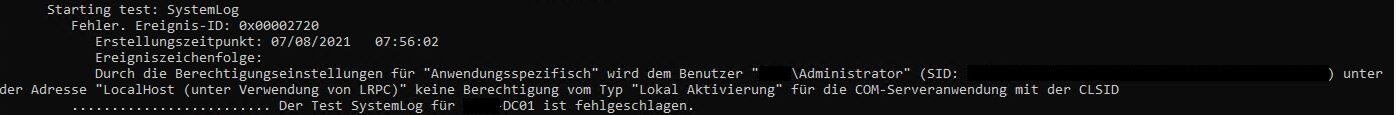

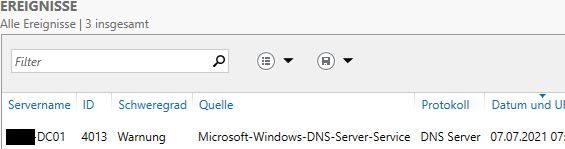

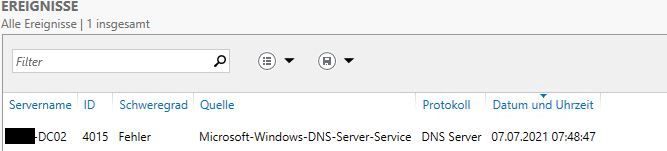

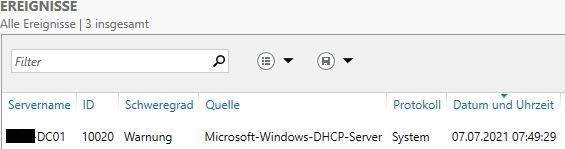

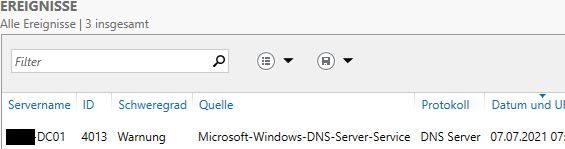

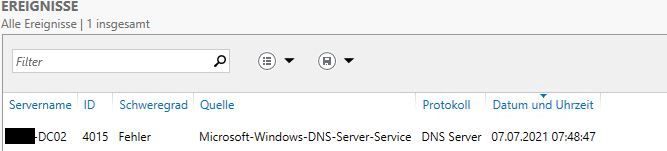

Folgendes (von heute Morgen) zeigt die Ereignisanzeige bei beiden DHCP-Servern an:

Folgendes bei beiden DNS-Servern:

Das sind die Rollen, die vom IT-Systemhaus installiert und eingerichtet worden sind (DC01 und DC02).

Folgendes (von heute Morgen) zeigt die Ereignisanzeige bei beiden DHCP-Servern an:

Folgendes bei beiden DNS-Servern:

Zitat von @Vision2015:

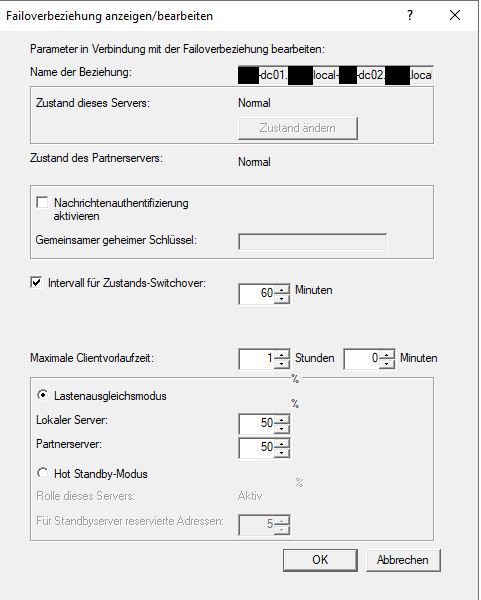

Beim DHCP Modus Lastenausgleich verteilen beide DHCP server in der regel 50% / 50% die ip adressen, machte das dein DHCP gebilde?

sind alle deine Netze im Reverse-Lookup eingetragen?

Ja und ja! Beim DHCP Modus Lastenausgleich verteilen beide DHCP server in der regel 50% / 50% die ip adressen, machte das dein DHCP gebilde?

sind alle deine Netze im Reverse-Lookup eingetragen?

nun... ich sehe keine 2 DHCP Server wo abwechselnd ips verteilt werden...

hast du 10 PCs würde ich auf jeden DHCP Server 5 pcs sehen die eine ip bekommen haben...

Zitat von @142008:

Das sind die Rollen, die vom IT-Systemhaus installiert und eingerichtet worden sind (DC01 und DC02).

Folgendes (von heute Morgen) zeigt die Ereignisanzeige bei beiden DHCP-Servern an:

Ist egal...Das sind die Rollen, die vom IT-Systemhaus installiert und eingerichtet worden sind (DC01 und DC02).

Folgendes (von heute Morgen) zeigt die Ereignisanzeige bei beiden DHCP-Servern an:

Folgendes bei beiden DNS-Servern:

.. auch egal!

Das ist ein Problem. schau mal hier: docs.microsoft.com/en-us/troubleshoot/windows-server/networking/ ...

Du hast die beiden DCs aber nicht als RODC installiert, oder? Wenn nicht, stimmt immer noch etwas mit Deinem AD oder DNS nicht.

Grüße

lcer

Zitat von @142008:

Wenn ich im DCHP-Server den zweiten autorisierten Server einbinde, ist dieser beim nächsten Aufruf wieder verschwunden.wie wie verschwunden?

[Ich habe bald echt keine Lust mehr]

verstehe ich... deswegen sach ich ja Fachfirma Wenn ich im DCHP-Server den zweiten autorisierten Server einbinde, ist dieser beim nächsten Aufruf wieder verschwunden.wie wie verschwunden?

[Ich habe bald echt keine Lust mehr]

du hast meine frage weiter oben nicht beantwortet:

haben beide DNS Server die AD Rolle, sind also DCs?

hast du auf allen DCs auch eine sysvoll freigabe?

hast du auf allen DCs auch eine sysvoll freigabe?

Zitat von @142008:

Einmal habe ich den DC komplett runtergefahren, das andere Mal nur den Dienst beendet. Danach habe ich einen ausgeschalteten Client hochgefahren. Dabei hat die Anmeldung wieder länger gedauert, und der Client hat keine IP erhalten. Sobald aber der DC oder der Dienst wieder läuft, bekommt der Client sofort eine IP zugewiesen.

Einmal habe ich den DC komplett runtergefahren, das andere Mal nur den Dienst beendet. Danach habe ich einen ausgeschalteten Client hochgefahren. Dabei hat die Anmeldung wieder länger gedauert, und der Client hat keine IP erhalten. Sobald aber der DC oder der Dienst wieder läuft, bekommt der Client sofort eine IP zugewiesen.

Hast Du überprüft, ob der Client auch beide DCs erreichen kann?

Zur Fehlersuche wäre es unter Umständen auch hilfreich, auf dem DC mit Wireshark zu schauen, ob dort überhaupt DHCP-Pakete ankommen. Außerdem kann en nicht schaden zu schauen, ob auf dem Switch (welcher?) ggf. ein DHCP-Schutzmechanismus aktiviert ist. Bei besseren Switches kann man DHCP-Server-Pakete für bestimmte Ports einschränken.

Gleiches gilt für eventuelle Drittanbieterfirewalls, die nur vordefinierte DHCP-Server erlauben.

Und, da du ja ein geroutetes Netz hast, gilt das ggf. auch für die Routerfirewall. Vielleicht sind da ja Regeln/Aliase definiert.

Grüße

lcer

Zitat von @142008:

Mit dem Client kann ich problemlos beide DCs anpingen. Wir haben Switches von Aruba in Nutzung, aber ich denke nicht, dass es an diesen liegt. Sonst würde doch die Einrichtung des DHCP-Failovers bzw. die Kommunikation über die VLANs hinweg nicht funktionieren, oder?

Das hat damit nix zu tun. Deine Stichwort ist "DHCP snooping".Mit dem Client kann ich problemlos beide DCs anpingen. Wir haben Switches von Aruba in Nutzung, aber ich denke nicht, dass es an diesen liegt. Sonst würde doch die Einrichtung des DHCP-Failovers bzw. die Kommunikation über die VLANs hinweg nicht funktionieren, oder?

de.wikipedia.org/wiki/DHCP-snooping

Das IT-Systemhaus wird das schon richtig konfiguriert haben

So so ..und bisher hatten wir mit den VLANs auch keine Probleme. Wir setzen aktuell noch Kaspersky ein.

Und? Ist da eventuell so etwas eingestellt?Und der Router? - Oder sind die Clients im selben Segment wie der Server?

Grüße

lcer

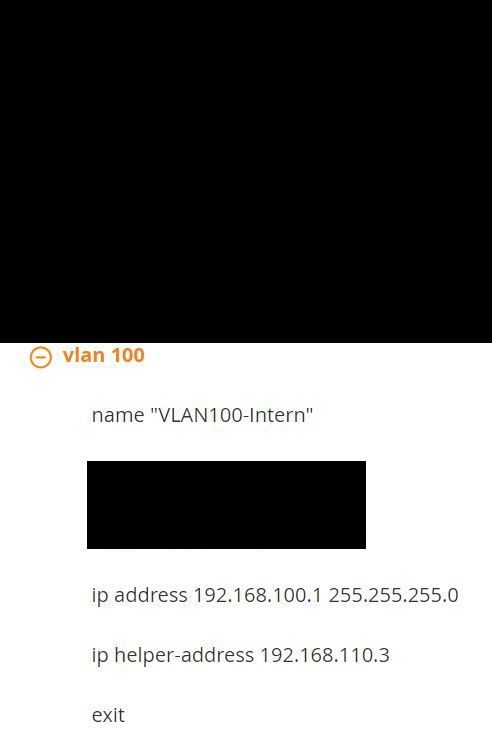

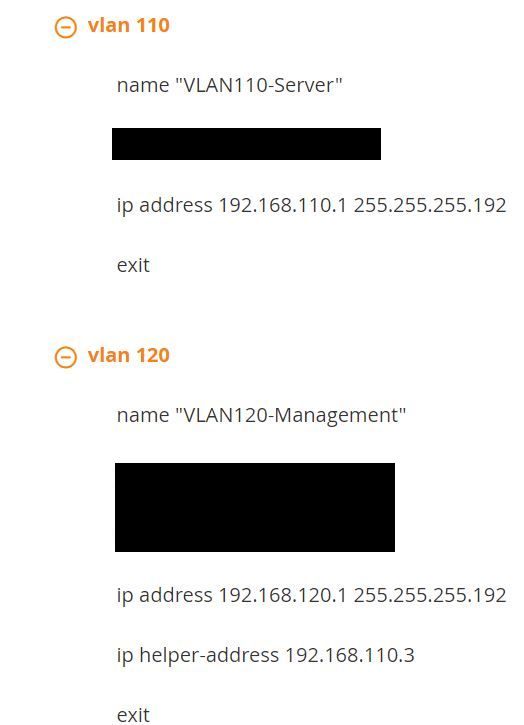

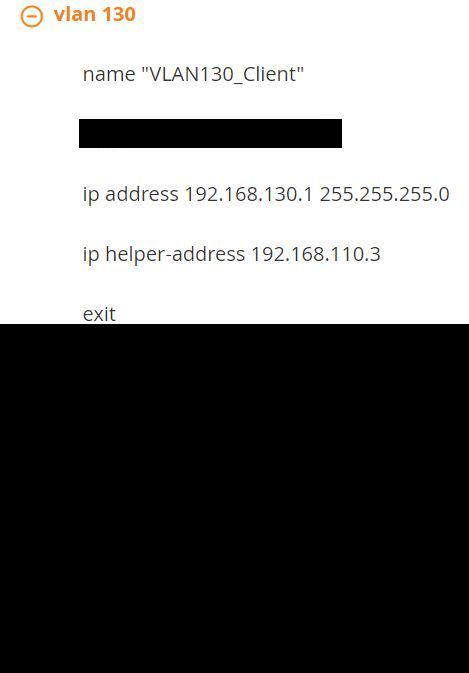

Zitat von @142008:

Im Kaspersky Security Center konnte ich in den Firewall-Richtlinien nichts sehen, was etwas blockieren könnte.

Ich habe mir die running-config des Gateways angesehen und da ist mir folgendes aufgefallen. Bei den VLANs 100, 120 und 130 ist stets die ip helper-address 192.168.110.3 eingetragen, was letzten Endes die IP des primären DCs ist. Die des zweiten DC steht nirgends. Ob das was damit zu tun haben könnte?

Na klar, Wenn die Clients nicht im selben Netz sind, muss ein DHCP-Relay die zum DHCP-Server schicken. Wenn das Relay dessen Adresse nicht kennt - wie soll das dann gehen? Du musst beim DHCP-Relay / Hepler natürlich alle DHCP-Server eintragen!Im Kaspersky Security Center konnte ich in den Firewall-Richtlinien nichts sehen, was etwas blockieren könnte.

Ich habe mir die running-config des Gateways angesehen und da ist mir folgendes aufgefallen. Bei den VLANs 100, 120 und 130 ist stets die ip helper-address 192.168.110.3 eingetragen, was letzten Endes die IP des primären DCs ist. Die des zweiten DC steht nirgends. Ob das was damit zu tun haben könnte?

Grüße

lcer