Frage zur VLAN Konfiguration

Hallo liebe Kollegen,

da VLANs für mich (wie für Frau Merkel das Internet ) noch völliges Neuland sind wende ich mich mit der Frage mal an euch.

) noch völliges Neuland sind wende ich mich mit der Frage mal an euch.

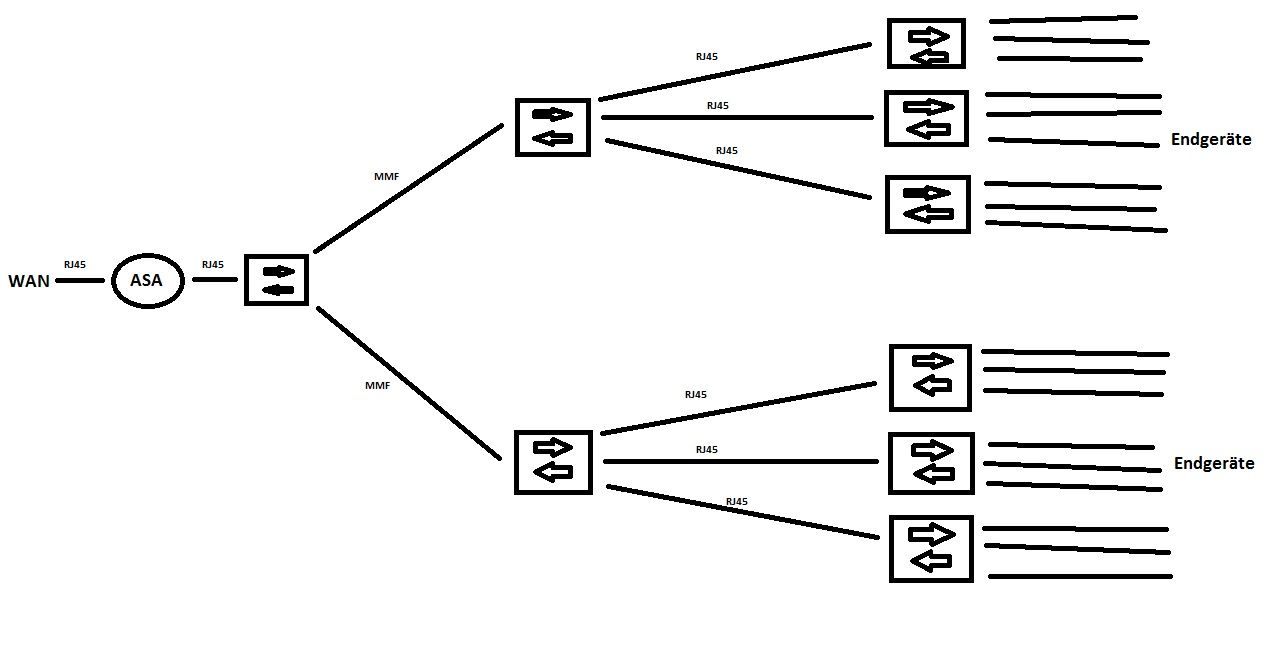

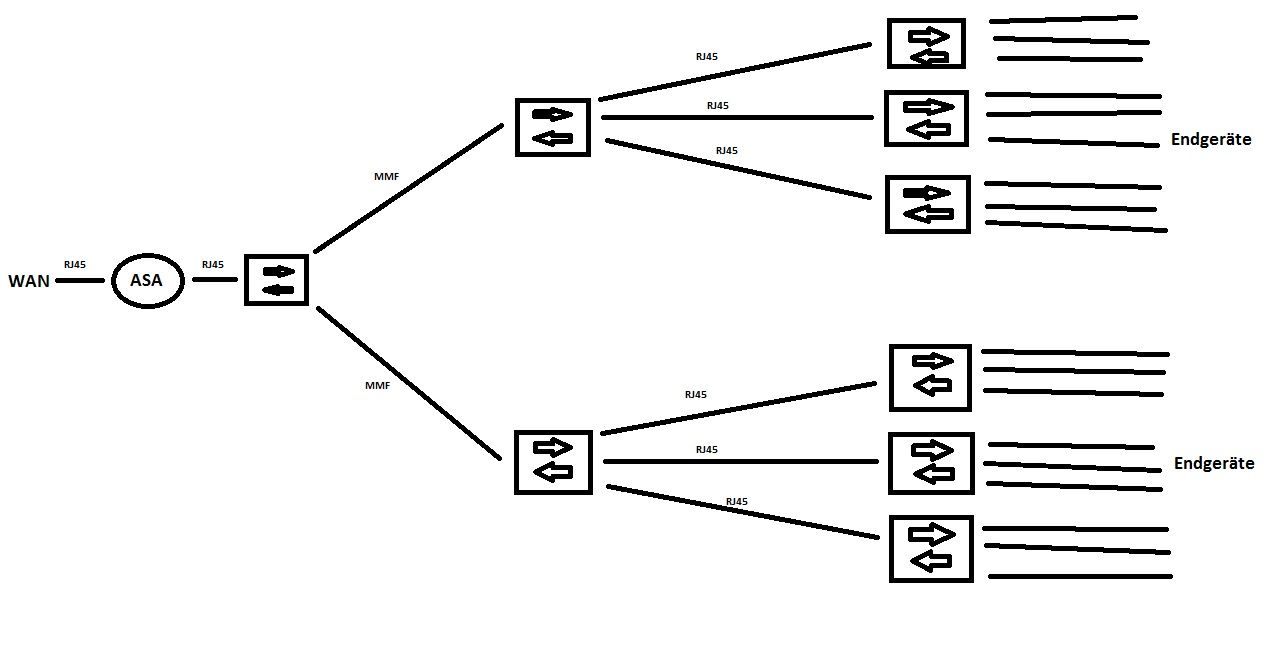

Wir werden gegen Ende des Jahres umziehen und dann auch Teile des neuen Gebäudes an andere Firmen untervermieten. Geplant ist, dass wir auch unsere Internetleitung mitvermieten. Zur Sicherheit müssen die Geräte der Mieter dann logischerweise von unserem internen Netzwerk getrennt werden. Hierzu habe ich VLANs in betracht gezogen. Unser Netzwerkplan sieht im groben so aus wie auf dieser Zeichnung:

Es handelt sich um zwei Gebäude, im einen kommt der Glasfaseranschluss an, dieser geht dann auf die ASA, von dieser auf einen Switch und vom Switch geht es über Glas ins Nachbargebäude in 2 Schränke. Von deinen geht es dann in die Netzwerdosen in den einzelnen Räumen. Da wir in den Räumen (teilweise) zu wenig Netzwerkdosen haben, wollen wir in den Räumen kleine (8-Port) Switches aufstellen und an diese die Endgeräte hängen.

Es handelt sich um zwei Gebäude, im einen kommt der Glasfaseranschluss an, dieser geht dann auf die ASA, von dieser auf einen Switch und vom Switch geht es über Glas ins Nachbargebäude in 2 Schränke. Von deinen geht es dann in die Netzwerdosen in den einzelnen Räumen. Da wir in den Räumen (teilweise) zu wenig Netzwerkdosen haben, wollen wir in den Räumen kleine (8-Port) Switches aufstellen und an diese die Endgeräte hängen.

Nun die Fragen:

ist das in dieser Konstellation überhaupt möglich, oder muss jeder Switch VLANs unterstützen (das dürfte bei den kleinen 8-Port Switches ja nicht der Fall sein, oder gibt es sowas zu moderaten Preisen)? In den einzelnen Räumen sitzen entweder Mieter oder wir, d.h. in einem Raum wären immer nur Leute in einem VLAN.

Ist es viel Konfigurationsaufwand? Bei den drei Rack Switches handelt es sich um Cisco Small Business Smart SG200-26 Geräte.

Die ASA müsste in diesem Fall auch DHCP sein, oder? Zur Zeit haben wir das nämlich anders konfiguriert, aktuell haben wir ja aber auch noch keine VLANs.

Welche Art von VLAN sollte man aufbauen (tagged, port basiert, etc)?

Habt ihr eine bessere Idee wie man das Szenario realisieren könnte?

Sind VLANs überhaupt sicher genug?

Vielen Dank für die Hilfe,

LG

Hamsert

da VLANs für mich (wie für Frau Merkel das Internet

Wir werden gegen Ende des Jahres umziehen und dann auch Teile des neuen Gebäudes an andere Firmen untervermieten. Geplant ist, dass wir auch unsere Internetleitung mitvermieten. Zur Sicherheit müssen die Geräte der Mieter dann logischerweise von unserem internen Netzwerk getrennt werden. Hierzu habe ich VLANs in betracht gezogen. Unser Netzwerkplan sieht im groben so aus wie auf dieser Zeichnung:

Nun die Fragen:

ist das in dieser Konstellation überhaupt möglich, oder muss jeder Switch VLANs unterstützen (das dürfte bei den kleinen 8-Port Switches ja nicht der Fall sein, oder gibt es sowas zu moderaten Preisen)? In den einzelnen Räumen sitzen entweder Mieter oder wir, d.h. in einem Raum wären immer nur Leute in einem VLAN.

Ist es viel Konfigurationsaufwand? Bei den drei Rack Switches handelt es sich um Cisco Small Business Smart SG200-26 Geräte.

Die ASA müsste in diesem Fall auch DHCP sein, oder? Zur Zeit haben wir das nämlich anders konfiguriert, aktuell haben wir ja aber auch noch keine VLANs.

Welche Art von VLAN sollte man aufbauen (tagged, port basiert, etc)?

Habt ihr eine bessere Idee wie man das Szenario realisieren könnte?

Sind VLANs überhaupt sicher genug?

Vielen Dank für die Hilfe,

LG

Hamsert

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 278251

Url: https://administrator.de/forum/frage-zur-vlan-konfiguration-278251.html

Ausgedruckt am: 12.07.2025 um 07:07 Uhr

8 Kommentare

Neuester Kommentar

Sieh deine 8-Port-Switches einfach als Endgeräte, die kein VLAN können und auch nicht müssen. Der letzte Switch in der Hierarchie nach unten, der sich mit VLAN auskennt, ordnet einfach alles, das danach kommt einem VLAN zu. Das funktioniert, es sei denn du benutzt auch IP-Telefone an den Arbeitsplätzen. Dann musst du Switches haben, die zumindest VLAN-getaggte-Ethernetframes transparent durchlassen.

Der Konfigurationsaufwand ist gering und mit DHCP hat VLAN nix zu tun.

Der Konfigurationsaufwand ist gering und mit DHCP hat VLAN nix zu tun.

Hallo,

im Prinizp ist das Konzept schon richtig.

Die FRage ist, was schließt der Mieter an die Dose an?

Switch -> VLAN notwendig.

Endgerät (laptop, desktop drucker... )-> VLAN wird nicht auf Endgeräten konfiguriert.

Allerdings würde ich als Mieter immer mit einem Router oder Firewall in dein Netz kommen, sonst kann ich ja nicht verhindern das du auf meine Daten zugreifen könntest...

Insofern, jeder Raum oder Mietbereich bekommt nur einen Port und dort muss der Mieter einen VLAN fähigen Router aufstellen...

Der Konfigrationsaufwand ist ja nur initial einmal zu machen... insofern gut überschaubar... über Console sollte das in einer gemütlichen Stunde erledigt sein, wenn du das Design richtig vorbereitet hast..

Ich würde alleine schon um zu gewährleisten das deine Kunden nicht ständig hin und her stöpseln nicht mit dhcp arbeiten.

Jedes VLAN bekommt ein kleines Netz mit einer /29 oder /30 und gibt die IP als outside / outband IP in seinem Router ein...

Sauber ausarbeiten und dokumentieren, einmal konfigurieren und fertig...

brammer

im Prinizp ist das Konzept schon richtig.

Die FRage ist, was schließt der Mieter an die Dose an?

Switch -> VLAN notwendig.

Endgerät (laptop, desktop drucker... )-> VLAN wird nicht auf Endgeräten konfiguriert.

Allerdings würde ich als Mieter immer mit einem Router oder Firewall in dein Netz kommen, sonst kann ich ja nicht verhindern das du auf meine Daten zugreifen könntest...

Insofern, jeder Raum oder Mietbereich bekommt nur einen Port und dort muss der Mieter einen VLAN fähigen Router aufstellen...

Der Konfigrationsaufwand ist ja nur initial einmal zu machen... insofern gut überschaubar... über Console sollte das in einer gemütlichen Stunde erledigt sein, wenn du das Design richtig vorbereitet hast..

Ich würde alleine schon um zu gewährleisten das deine Kunden nicht ständig hin und her stöpseln nicht mit dhcp arbeiten.

Jedes VLAN bekommt ein kleines Netz mit einer /29 oder /30 und gibt die IP als outside / outband IP in seinem Router ein...

Sauber ausarbeiten und dokumentieren, einmal konfigurieren und fertig...

brammer

Hallo,

deine Zeichnung im ersten Beitrag ist ja nur ein erster Entwurf...

Nimm dir einen Bauplan des Gebäudes, meistens habe die Räume Nummern. diese Raumnummer kannst du ja als VLAN ID nehmen.

Das Ganze sauber in Excel übertragen.

Als Beispiel hat der der Raum 17 im 2 Stock die VLAN ID 217...

Das VLAN 217 bekommt das Netz 10.2.17.0 /29.

Dein Switch hat in dem VLAN die IP 10.2.17.1 /29 und der Router deines Kunden die IP 10.2.17.2 /29 (das muss er halt konfigurieren.)

Damit hast du alles sauber dokumentiert, siehst schon an der IP Adresse um welchen Gebäudeteil es geht.

Wenn du das von Anfang an sauber ausarbeitest hast du am Anfang etwas arbeit, später bei einer Fehlersuche kannst du aber auf einen saubere Dokumentation zurückgreifen, damit sparst du dir jede Menge Zeit.

Wenn du noch nie einen Router oder Switch konfiguriert hast oder so ein Konzept ausgearbeitet hast, muss ich mich fragen wer dir den Auftrag dazu gegeben hat.

Such dir ein Systemhaus oder Dienstleister der das sauber aufbaut und konfiguriert!

Ja der Cisco hat eine Web Gui (laut Doku...)... aber ich habe noch nie ein Cisco Gerät per Gui konfiguriert.... das habe ich auf der console in einem drittel der Zeit erledigt...

brammer

deine Zeichnung im ersten Beitrag ist ja nur ein erster Entwurf...

Nimm dir einen Bauplan des Gebäudes, meistens habe die Räume Nummern. diese Raumnummer kannst du ja als VLAN ID nehmen.

Das Ganze sauber in Excel übertragen.

Als Beispiel hat der der Raum 17 im 2 Stock die VLAN ID 217...

Das VLAN 217 bekommt das Netz 10.2.17.0 /29.

Dein Switch hat in dem VLAN die IP 10.2.17.1 /29 und der Router deines Kunden die IP 10.2.17.2 /29 (das muss er halt konfigurieren.)

Damit hast du alles sauber dokumentiert, siehst schon an der IP Adresse um welchen Gebäudeteil es geht.

Wenn du das von Anfang an sauber ausarbeitest hast du am Anfang etwas arbeit, später bei einer Fehlersuche kannst du aber auf einen saubere Dokumentation zurückgreifen, damit sparst du dir jede Menge Zeit.

Wenn du noch nie einen Router oder Switch konfiguriert hast oder so ein Konzept ausgearbeitet hast, muss ich mich fragen wer dir den Auftrag dazu gegeben hat.

Such dir ein Systemhaus oder Dienstleister der das sauber aufbaut und konfiguriert!

Ja der Cisco hat eine Web Gui (laut Doku...)... aber ich habe noch nie ein Cisco Gerät per Gui konfiguriert.... das habe ich auf der console in einem drittel der Zeit erledigt...

brammer

Hallo Hamsert,

überlegt Euch das noch einmal gut! Besser fände ich jeder hat seinen eigenen Internetanschluss

und auch sein eigenes Equipment, denn wenn der Mieter dort einen SpamBot betreibt sie es nun

aus versehen via Virus / Trojaner oder beabsichtigt kommt Eure IP und Euer Internetanschluss

unter die "Räder!"

Und mittels VLAN hopping oder Inter VLANing kommt man auch schnell auf Euer Netzwerk

und somit auch an die Daten

und wenn dort schon Glasfaser liegt kann man das auch noch ein einmal ziehen bzw, legen

lassen. So wild sollte das nicht sein.

Cisco SG300-xx Switche kaufen?

Gruß

Dobby

überlegt Euch das noch einmal gut! Besser fände ich jeder hat seinen eigenen Internetanschluss

und auch sein eigenes Equipment, denn wenn der Mieter dort einen SpamBot betreibt sie es nun

aus versehen via Virus / Trojaner oder beabsichtigt kommt Eure IP und Euer Internetanschluss

unter die "Räder!"

Und mittels VLAN hopping oder Inter VLANing kommt man auch schnell auf Euer Netzwerk

und somit auch an die Daten

und wenn dort schon Glasfaser liegt kann man das auch noch ein einmal ziehen bzw, legen

lassen. So wild sollte das nicht sein.

Cisco Small Business Smart SG200-26 Geräte.

Also macht die ASA dann das gesamte Routing für zwei Netze? Warum nicht einen oder zweiCisco SG300-xx Switche kaufen?

Gruß

Dobby